Webex Edge Connect-peering is een privé point-to-point-koppeling die het openbare internet omzeilt en uw netwerk rechtstreeks verbindt met Webex Meetings- en Webex Calling-datacenters .

Edge Connect is een oplossing waarbij uw Webex-vergaderingen en Webex Calling-verkeer worden samengevoegd met een Equinix Cloud Exchange (ECX)-locatie. Deze peering verbetert de gebruikerservaring voor bellen en in vergaderingen door gegarandeerde bandbreedte en servicekwaliteit (QoS) te bieden, waardoor netwerklatentie, pakketverlies en jitter worden geminimaliseerd.

De koppeling tussen apparatuur op locatie van de klant (CPE, Customer Premise Equipment) en de Webex Provider Edge-router heeft weinig latentie, maar de werkelijke gebruikerservaring kan verschillen afhankelijk van uw locatie. De vuistregel is: hoe dichter u bij uw regionale datacenter bent, hoe lager uw netwerklatentie. Grote klanten die een nationaal of internationaal netwerk hebben, moeten in meerdere regio's samenwerken met Webex om latentie te minimaliseren.

Raadpleeg de ECX Fabric Workflow documentatie op https://docs.equinix.com/.

Netwerklatentie kan de Webex-gebruikerservaring negatief beïnvloeden. Latentie kan worden beïnvloed door geografische locatie, internetrouteringspatronen, methode van netwerkverbinding van de gebruiker (LAN versus wifi) en de algemene gezondheid van het netwerkpaden tussen elk verbindingspunt. |

Zie ook de Voorkeursarchitectuur van Cisco voor Webex Edge Connect voor Webex Meetings en Calling, die gedetailleerde informatie bevat over het ontwerp en de implementatie van Edge Connect voor Webex Meetings en Webex Calling.

| Revisiedatum | Nieuwe of gewijzigde informatie |

|---|---|

| 01 augustus 2024 |

IP-bereiken toegevoegd aan Webex Calling (per theater):

|

| 14 augustus 2023 |

De volgende IP-bereiken gaan live op 15 september 2023. IP-bereiken toegevoegd aan Webex Meetings (per theater):

|

| 17 juli 2023 |

IP-bereiken toegevoegd aan Webex Meetings (per theater):

IP-bereiken verwijderd uit Webex Meetings (per theater):

|

| April 12, 2023 |

IP-bereiken toegevoegd aan Webex Meetings (per theater):

|

| 28 maart 2023 | Artikel geherstructureerd naar tabbladformaat. Toegevoegd artikel herziening geschiedenis, met ingang van 17 maart. |

| 17 maart 2023 |

IP-bereiken toegevoegd aan Webex Meetings (per theater):

IP-bereiken verwijderd uit Webex Meetings (per theater):

|

Hier volgen de basisvereisten voor het opzetten van Edge Connect-peering:

-

Een actieve verbinding op de Equinix Cloud Exchange die tot stand is gebracht via Equinix, zie de ECX Fabric Workflow-documentatie op https://docs.equinix.com/.

-

Een autonoom systeemnummer (ASN) van Public or Private Border Gateway Protocol (BGP).

-

Uw IP-adressen: beide zijden van de BGP-peeringverbinding en uw geadverteerde routes voor het uitvoeren van NAT van uw privénetwerk naar het openbare netwerk:

-

De adresruimte van uw BGP-peering-koppeling, een openbaar IP-adres met het voorvoegsel /30 of /31

-

Uw geadverteerde openbare IP-ruimte (moet onafhankelijk zijn van de provider)

-

Edge Connect accepteert geen uitgegeven privévoorvoegsels zoals RFC1918.

Een IP-ruimte die openbaar en providerafhankelijk is.

-

-

Een IT-team met kennis van BGP- en peering-basisbeginselen.

-

Een netwerkapparaat dat BGP en 802.1Q-tagging kan uitvoeren.

-

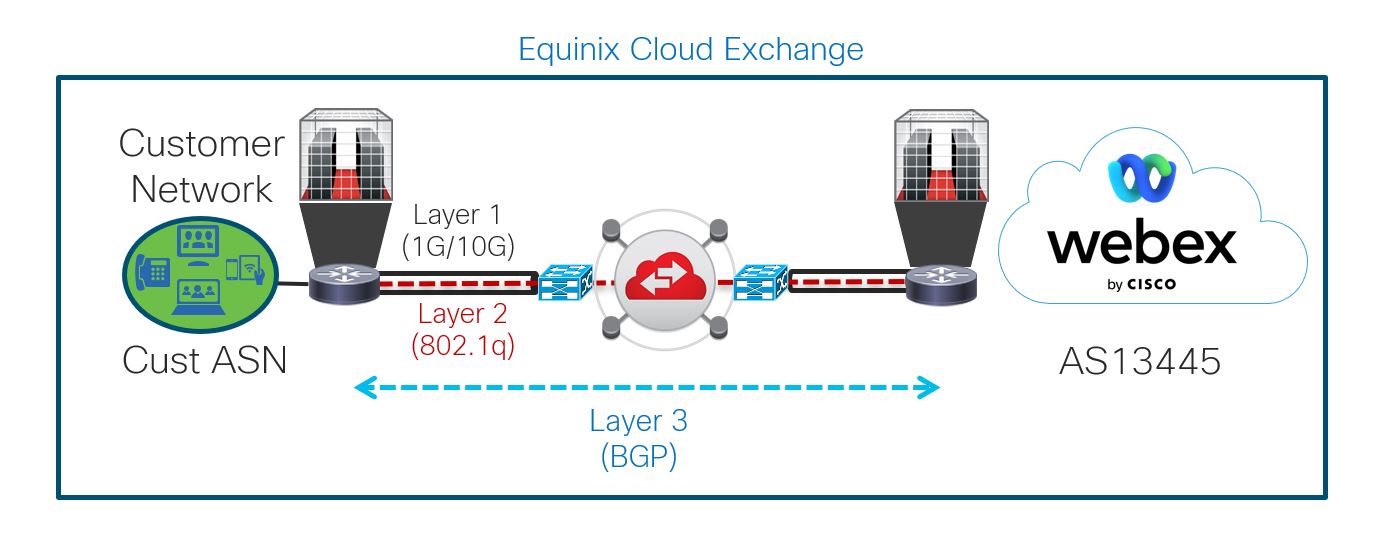

Laag 1: fysieke verbinding via Equinix.

-

Laag 2: datalinkverbinding via Equinix.

-

Laag 3: Netwerkverbinding met Webex via de Equinix Cloud Exchange-portal.

Als u Edge Connect wilt instellen, werkt u eerst samen met een Equinix-vertegenwoordiger aan twee taken: het tot stand brengen van een fysieke verbinding en het tot stand brengen van een datalinkverbinding. Wanneer deze taken zijn voltooid, kunt u verder gaan met de derde taak: het tot stand brengen van netwerkverbinding met Webex via de Equinix Cloud Exchange-portal.

In het diagram worden de verbindingen van Laag 1, Laag 2 en Laag 3 geïllustreerd die moeten worden ingesteld om Edge Connect te configureren in de overeenkomende taken.

Fysieke verbinding

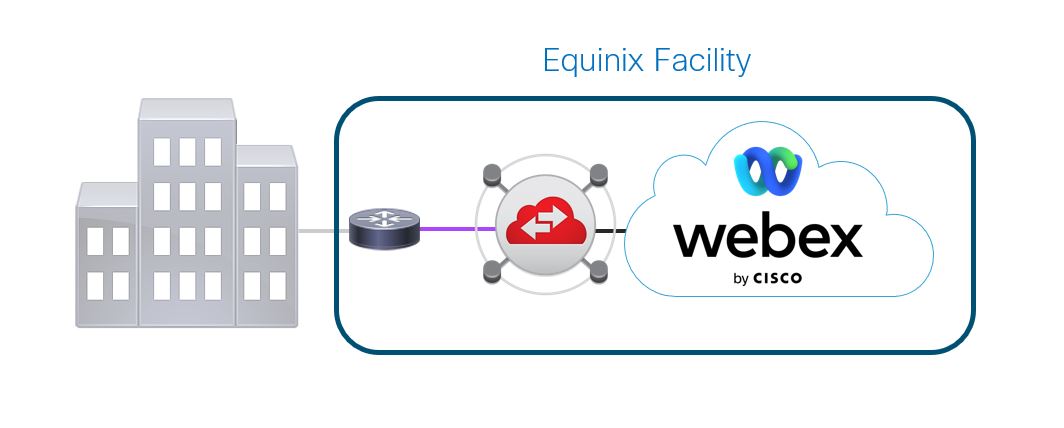

U moet een Equinix-vertegenwoordiger raadplegen om uw fysieke en datalinkverbinding in te stellen. Er zijn drie beschikbare methoden om een fysieke verbinding voor Edge Connect in te richten.

-

Een kruisverbinding via een lokale Equinix-faciliteit tussen uw router in een Equinix-faciliteit en de ECX-schakelaar. In het paarse segment hieronder wordt de verbinding weergegeven die tot stand moet worden gebracht tussen uw kast en de ECX-schakelaar.

Dit type fysieke verbinding is alleen beschikbaar in de volgende steden:

Noord-Amerikaanse locaties

Internationale locaties

-

Ashburn, VA, VS

-

Chicago, IL, VS

-

Dallas, TX, VS

-

New York, NY, VS

-

Silicon Valley, CA, VS

-

Montreal, Canada

-

Toronto, Canada

-

Amsterdam, NL

-

Londen, GB

-

Frankfurt, DE

-

Singapore, SG

-

Sydney, AU

-

Tokio, JP

-

Seoul, KR

-

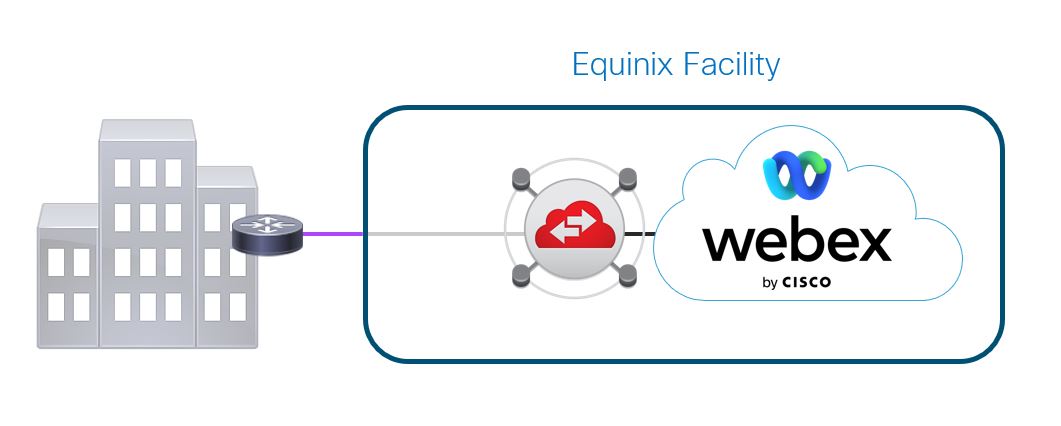

-

Een partnernetwerkverbinding waarbij een circuit wordt gemaakt tussen uw gebouw en de dichtstbijzijnde Equinix-faciliteit waarbij colocatie met de Webex-cloud mogelijk is. In het paarse segment hieronder wordt de verbinding weergegeven die tot stand moet worden gebracht tussen uw gebouw en de Equinix-faciliteit.

-

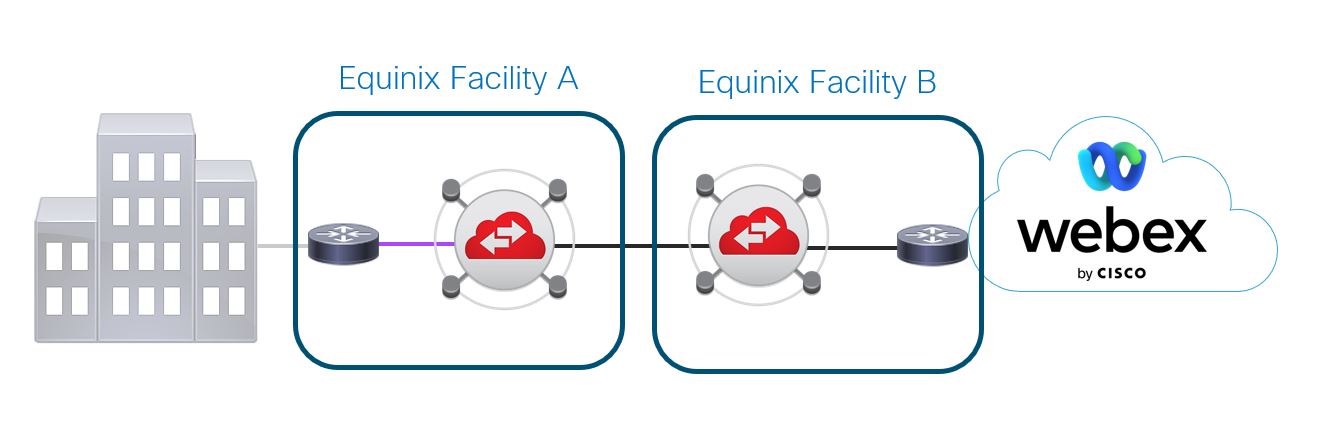

Er is een Equinix-faciliteit, Faciliteit A, in de buurt van uw gebouw, maar deze beschikt niet over de mogelijkheid tot colocatie met de Webex-cloud. U kunt een circuit maken tussen uw gebouw en Faciliteit A. Equinix verbindt Faciliteit A vervolgens met een faciliteit waarbij colocatie mogelijk is met de Webex-cloud, Faciliteit B, via het eigen netwerk.

In het paarse segment en de wolk in de afbeelding hieronder wordt de verbinding weergegeven die tot stand moet worden gebracht tussen de ECX-schakelaar in Faciliteit A van Equinix, tussen het verbindende circuit tussen de dichtstbijzijnde Equinix-faciliteit en de Equinix-colocatiefaciliteit.

Datalinkverbinding

U moet een virtuele circuitverbinding via Ethernet met Webex inrichten via de Equinix Cloud Exchange-portal.

Raadpleeg de voorkeursarchitectuur van Cisco voor Webex Edge Connect voor Webex Meetings en Calling voor informatie over het maken van een verbinding in de ECX-portal. De sectie Een verbinding maken in de ECX-portal (voorbeeld)

leidt u door de stappen voor het maken van de verbinding.

Technische details van het routeringsbeleid

-

De openbare BGP ASN van Webex is 13445.

-

De maximale lengte voor voorvoegels die Webex uitgeeft, is /24. De maximale lengte voor voorvoegels die Webex accepteert, is /29.

-

Het aantal routeringen dat Webex uitgeeft, kan met de tijd wijzigen. We raden klanten aan 500 routes van Webex toe te staan op de BGP-peering.

-

Het maximale aantal routeringen dat Webex accepteert, is 100.

-

Klanten kunnen BFD (Bidirectional-Forwarding Detection, bidirectionele doorstuurdetectie) gebruiken. BFD is ingeschakeld met een standaardwaarde van 300 ms x 3 op de Webex Perimeter Edge-routers.

-

Alle Webex-routeringen zijn opgenomen in de BGP-uitgiften.

-

Engineeringtechnieken voor klantverkeer zoals NAT, BGP AS-PATH prepending of vooraf gedefinieerde BGP-community's zijn beschikbaar om verkeerstromen te beïnvloeden binnen de Cisco Backbone. BGP-community's kunnen worden geïmplementeerd om het bereik van klantrouteringspropagatie tussen de geografische theaters van Webex te beperken.

-

Klanten kunnen de Webex Looking Glass-portal gebruiken om de uitgegeven BGP-routeringen te bekijken en ping- en tracerouteringtests uit te voeren.

AS-PATH-voorbereiding wordt niet ondersteund bij gebruik van Private ASN's. Om privé-ASN's in Edge Connect te ondersteunen, wordt de ASN door Webex verwijderd nadat deze in het Webex-backbone-netwerk is binnengedrongen. Het wordt aanbevolen om in plaats daarvan Koppeling prioriteitscommunity's te gebruiken om de prioriteiten van het BGP-routeringstraject van Webex terug naar het privénetwerk te beïnvloeden. |

Webex openbare IP-blokbereiken per theater en oplossing

We raden klanten aan alle Webex-routeringen met een voorvoegsellengte van minder dan of gelijk aan /24 te accepteren. Uitgegeven routeringen kunnen met de tijd wijzigen. Daarom is het beter als klanten geen filters instellen met lijsten van IP-voorvoegsels. Klanten kunnen ook aangepaste filters maken met BGP-community's om routes te accepteren op basis van geografisch theater of Webex-oplossing (Webex Meetings of Webex Calling).

Webex Meetings (volgens theater)

AMER

-

23.89.0.0/18

-

23.89.0.0/20

-

23.89.16.0/20

-

23.89.32.0/20

-

23.89.48.0/20

- 23.89.192.0/20

- 23.89.208.0/20

-

64.68.96.0/19

-

64.68.104.0/21

-

64.68.120.0/21

-

66.114.160.0/20

-

66.114.160.0/21

-

66.114.168.0/21

-

66.163.32.0/19

-

144.196.0.0/19

-

144.196.32.0/20

-

144.196.48.0/20

-

144.196.128.0/19

-

144.196.224.0/20

-

144.196.240.0/20

-

150.253.128.0/18

-

150.253.160.0/21

-

163.129.0.0/19

-

170.133.128.0/19

-

170.72.128.0/18

-

170.72.128.0/20

-

170.72.144.0/21

-

170.72.152.0/21

-

170.72.160.0/20

-

170.72.192.0/19

-

173.243.0.0/20

-

173.39.224.0/19

-

207.182.160.0/19

-

207.182.172.0/22

-

209.197.192.0/19

-

209.197.192.0/21

-

216.151.128.0/19

-

216.151.128.0/20

APAC

-

23.89.128.0/20

-

23.89.144.0/20

-

23.89.160.0/20

-

23.89.176.0/21

-

69.26.176.0/20

-

69.26.176.0/24

-

114.29.192.0/23

-

114.29.196.0/23

-

114.29.200.0/22

-

114.29.204.0/22

-

114.29.208.0/21

-

114.29.216.0/21

-

144.196.80.0/20

-

144.196.96.0/20

-

144.196.160.0/20

-

144.196.208.0/20

-

150.253.192.0/21

-

150.253.200.0/21

-

150.253.208.0/21

-

150.253.216.0/21

-

150.253.240.0/20

-

170.133.176.0/23

-

170.133.178.0/23

-

170.133.180.0/22

-

170.133.184.0/22

-

170.133.188.0/22

-

170.72.48.0/21

-

170.72.56.0/21

-

170.72.64.0/20

-

170.72.80.0/21

-

170.72.88.0/21

-

170.72.96.0/20

-

210.4.194.0/23

-

210.4.196.0/23

-

210.4.198.0/23

-

210.4.200.0/22

-

210.4.204.0/22

EMEA

-

23.89.64.0/18

-

23.89.64.0/20

-

23.89.80.0/20

-

23.89.96.0/20

-

23.89.112.0/21

-

23.89.120.0/21

-

66.163.52.0/24

-

66.163.53.0/24

-

69.26.160.0/24

-

62.109.192.0/18

-

69.26.160.0/20

-

144.196.64.0/20

-

144.196.176.0/20

-

144.196.192.0/20

-

150.253.224.0/20

-

170.133.160.0/20

-

170.72.0.0/19

-

170.72.0.0/20

-

170.72.16.0/20

-

170.72.32.0/20

-

170.72.32.0/21

-

170.72.40.0/21

-

170.72.112.0/20

-

170.72.208.0/20

Globaal Anycast

-

66.163.52.0/24

-

66.163.53.0/24

-

69.26.160.0/24

Webex Calling (volgens theater)

AMER

-

23.89.1.128/25

-

23.89.33.0/24

-

23.89.40.0/25

-

128.177.14.0/24

-

128.177.36.0/24

-

135.84.171.0/24

-

135.84.172.0/24

-

135,84,173,0/24

-

135.84.174.0/24

-

139.177.64.0/24

-

139.177.65.0/24

-

139.177.72.0/24

-

139.177.73.0/24

-

139.177.94.0/24

-

139.177.95.0/24

-

199.19.197.0/24

-

199.19.199.0/24

-

199.59.65.0/24

-

199,59,66,0/24

EMEA

-

23.89.76.128/25

-

85.119.56.0/24

-

85.119.57.0/24

-

139.177.66.0/24

-

139.177.67.0/24

-

144.196.70.0/24

-

144.196.71.0/24

-

144.196.114.0/24

-

144.196.115.0/24

-

170.72.29.0/24

-

170.72.17.128/25

-

170.72.0.128/25

-

185.115.196.0/24

-

185.115.197.0/24

ANZ

-

139.177.70.0/24

-

139.177.71.0/24

-

199,59,64,0/24

-

199,59,67,0/24

APAC

-

23.89.154.0/25

-

135.84.169.0/24

-

135.84.170.0/24

-

139.177.68.0/24

-

139.177.69.0/24

-

150.253.209.128/25

De volgende BGP-community's worden door het Webex-beleid voor inkomende routeringen gehonoreerd en kunnen door klanten worden gebruikt om de koppelingsprioriteit van Direct Connect te beïnvloeden.

Community's voor koppelingsprioriteit

-

Geen — Standaard (minst wenselijk pad)

-

13445:200: lokale voorkeur 200

-

13445:300: lokale voorkeur 300

-

13445:400: lokale voorkeur 400

-

13445:500: lokale voorkeur 500

-

13445:600: lokale voorkeur 600

-

13445:700: lokale voorkeur 700

-

13445:800: lokale voorkeur 800

-

13445:900 — Lokale voorkeur 900 (meest gewenste pad)

Community's voor bereik van routeringspropagatie

Klanten met een algemene peeringregeling met Webex willen mogelijk de uitgegeven routeringen binnen de Cisco Webex-cloud beperken tot het lokale, geografische theater. De volgende community's kunnen worden gebruikt om de klantrouteringspropagatie binnen het Webex-netwerk te beperken.

-

Geen: algemene bereikbaarheid standaard toestaan

-

13445:677: bereikbaarheid lokale theater toestaan

Community's voor routeringsoorsprong van Webex

Webex past BGP-communitytags toe om aan te geven waar het Webex-voorvoegsel vandaan komt. Dit kan nuttig zijn als u routeringen wilt filteren op basis van de locatietag. De volgende BGP-community's geven de oorsprong van het Webex-voorvoegsel aan.

Webex Meetings-community's (volgens theater)

-

13445:10000: AMER

-

13445:10010 – EMEA

-

13445:10020: APAC

Webex Calling-community's (per theater)

-

13445:20000: AMER

-

13445:20010: EMEA

-

13445:20020—ANZ

-

13445:20060: APAC