- Strona główna

- /

- Artykuł

Sprawdzone procedury Webex dotyczące bezpiecznych spotkań: Administrowanie witryną

W tym artykule

W tym artykule Opinia?

Opinia?Postępuj zgodnie z tymi najlepszymi praktykami, aby zapewnić bezpieczeństwo spotkań, szkoleń i wydarzeń Webex.

Przegląd zabezpieczeń usługi Webex

Pakiet Webex Meetings pozwala pracownikom i wirtualnym zespołom zlokalizowanym w różnych miejscach świata spotykać się i współpracować w czasie rzeczywistym, tak jakby znajdowali się w tym samym pomieszczeniu. Z rozwiązań Webex korzystają przedsiębiorstwa, instytucje i agencje rządowe na całym świecie. Webex pomaga upraszczać procesy biznesowe i poprawiać wyniki sprzedaży, marketingu, szkoleń, zarządzania projektami i zespołów wsparcia.

Dla wszystkich organizacji i ich użytkowników bezpieczeństwo jest fundamentalną kwestią. Współpraca online musi zapewniać wiele poziomów bezpieczeństwa — od planowania spotkań przez uwierzytelnianie uczestników po udostępnianie zawartości.

Webex zapewnia bezpieczne środowisko, które można skonfigurować jako otwarte miejsce do współpracy. Zrozumienie funkcji bezpieczeństwa z punktu widzenia administratorów i użytkowników końcowych pozwala dostosować witrynę Webex do konkretnych potrzeb biznesowych.

Aby uzyskać dodatkowe informacje, zobacz dokument techniczny dotyczący zabezpieczeń usługi Webex.

Sprawdzone procedury stosowane przez administratorów usługi Webex

Skuteczne praktyki zabezpieczeń zaczynają się od administrowania witryną Webex, która umożliwia administratorom zarządzanie zasadami bezpieczeństwa w zakresie uprawnień prowadzącego i prezentera oraz egzekwowanie tych zasad. Na przykład autoryzowany administrator może dostosować konfiguracje sesji, aby wyłączyć możliwość udostępniania aplikacji przez prezentera lub przesyłać pliki w odniesieniu do lokalizacji lub użytkownika.

Zdecydowanie zalecamy, aby ograniczyć liczbę administratorów do minimum. Mniejsza liczba administratorów oznacza mniej możliwości popełnienia błędów w ustawieniach witryny.

Po zapoznaniu się ze sprawdzonymi procedurami stosowanymi przez administratorów witryny należy zapoznać się ze sprawdzonymi procedurami bezpieczeństwa spotkań przeznaczonymi dla prowadzących.

W celu zapewnienia bezpieczeństwa spotkań zalecamy korzystanie z następujących funkcji:

Zaplanowane spotkania Webex

Jeśli dla Ciebie lub Twojej organizacji kwestie bezpieczeństwa są istotne, zalecanym przez nas typem spotkań są zaplanowane spotkania Webex. Zaplanowane spotkania to jednorazowe spotkania, które są chronione hasłem i mają szeroki zakres funkcji zabezpieczeń, takich jak elementy sterujące funkcjami spotkania i elementy sterujące uczestnikami. Jako administrator możesz kontrolować funkcje zabezpieczeń wszystkich zaplanowanych spotkań w witrynie Webex. Prowadzący mogą również skonfigurować zabezpieczenia spotkania, opcje spotkania i uprawnienia uczestników podczas planowania swojego spotkania.

Spotkania w pokoju osobistym

Pokoje osobiste Webex Meetings to forma spotkań Webex, które są stale dostępne dla prowadzącego spotkanie. Prowadzący spotkanie aktywuje swój pokój osobisty podczas dołączania i dezaktywuje pokój spotkań po opuszczeniu. Pokoje osobiste Webex Meetings są przeznaczone do szybkiego i wygodnego spotkania zaufanych uczestników, dlatego mają ograniczony zestaw funkcji zabezpieczeń, które można konfigurować. Jeśli bezpieczeństwo spotkania ma dla Ciebie kluczowe znaczenie, zalecamy korzystanie z zaplanowanych spotkań Webex, które oferują wszechstronny zestaw konfigurowalnych funkcji zabezpieczeń.

Spotkania w pokoju osobistym można włączyć lub wyłączyć dla wszystkich użytkowników w witrynie Webex. Jeśli zostaną włączone w Twojej witrynie Webex, można je włączać lub wyłączać dla poszczególnych użytkowników.

Włączanie spotkań w pokoju osobistym

| 1 |

Zaloguj się do administracji witryny i wybierz kolejno pozycje |

| 2 |

W sekcji Opcje witryny zaznacz opcję Włącz pokój osobisty (po włączeniu tej opcji można ją włączyć lub wyłączyć dla poszczególnych użytkowników). |

| 3 |

Wybierz Aktualizuj. |

Blokowanie spotkań Webex wpływa na proces dołączania do spotkania dla wszystkich użytkowników. Po rozpoczęciu spotkania uczestnicy są domyślnie umieszczani w poczekalni, dopóki prowadzący ich nie wpuści.

W przypadku spotkań zaplanowanych i spotkań w pokoju osobistym w Twojej witrynie Webex są dostępne oddzielne ustawienia blokowania spotkań.

Elementy sterujące blokowaniem spotkania umożliwiają administratorowi wykonywanie następujących działań:

-

Automatyczne blokowanie spotkania 0, 5, 10, 15 lub 20 minut po jego rozpoczęciu

-

Skonfiguruj sposób dołączania do spotkania, gdy spotkanie jest zablokowane:

-

Każdy czeka w poczekalni na wpuszczenie przez prowadzącego

-

Nikt nie może dołączyć do spotkania

-

Domyślnym ustawieniem, gdy spotkanie jest zablokowane, jest Każdy czeka w poczekalni, aż prowadzący go wpuści.

Jako administrator możesz wymusić stosowanie przez prowadzących domyślnych ustawień blokowania spotkań ustawionych dla całej witryny lub zezwolić prowadzącemu na ustawienie liczby minut od momentu rozpoczęcia spotkania, po upływie których spotkanie zostanie zablokowane. Zalecamy wymuszenie automatycznego blokowania spotkań po ustawionym czasie. Prowadzący spotkania mogą zawsze użyć elementów sterujących spotkaniem, aby blokować i odblokowywać swoje spotkanie podczas jego trwania.

| 1 |

Zaloguj się do Administracji witryny i przejdź do . |

| 2 |

W sekcjach zabezpieczeń spotkań Webex i Zabezpieczenia pokoju osobistego włącz opcję Włącz opcję „Automatycznie blokuj spotkanie” po rozpoczęciu spotkania i z menu wybierz liczbę minut. Jeśli ustawisz liczbę minut na 0, spotkanie zostanie zablokowane podczas jego rozpoczęcia. |

| 3 |

(Opcjonalnie) Włącz przełącznik Zezwalaj użytkownikom na zmianę tych ustawień , aby umożliwić użytkownikom zmianę ustawień. |

| 4 |

Wybierz Zapisz . |

Poczekalnia jest domyślnie włączona dla wszystkich spotkań Webex. Przy tym domyślnym ustawieniu po rozpoczęciu spotkania i odblokowaniu spotkania wszyscy użytkownicy-goście są umieszczani w poczekalni, dopóki gospodarz ich nie zaakceptuje.

Użytkownik-gość jest podzielony na następujące grupy użytkowników:

-

Użytkownicy niezweryfikowani — użytkownicy, którzy się nie zalogowali i których tożsamość nie została uwierzytelniona.

-

Zweryfikowani użytkownicy zewnętrzni — użytkownicy, którzy się zalogowali, ale należą do organizacji zewnętrznej.

Każda grupa użytkowników ma oddzielne i niezależne elementy sterujące poczekalni. Rozróżnienie między niezweryfikowanymi i zweryfikowanymi użytkownikami zewnętrznymi umożliwia zwiększenie bezpieczeństwa spotkań przez zastosowanie bardziej rygorystycznych kontroli wpuszczania niezweryfikowanych użytkowników na spotkania. Funkcję tę można na przykład skonfigurować tak, aby użytkownicy niezweryfikowani nie mogli dołączać do spotkania, a zweryfikowani użytkownicy zewnętrzni byli umieszczani w poczekalni, albo tak, aby użytkownicy niezweryfikowani byli umieszczani w poczekalni, a zweryfikowani użytkownicy zewnętrzni mogli bezpośrednio dołączać do spotkania.

Przy domyślnym ustawieniu „Czekają w poczekalni na wpuszczenie przez prowadzącego”, gdy spotkanie będzie odblokowane, użytkownicy z Twojej organizacji, którzy zalogowali się przy użyciu konta Webex za pomocą licencji prowadzącego lub uczestnika, pomijają poczekalnię i dołączają do spotkania bezpośrednio.

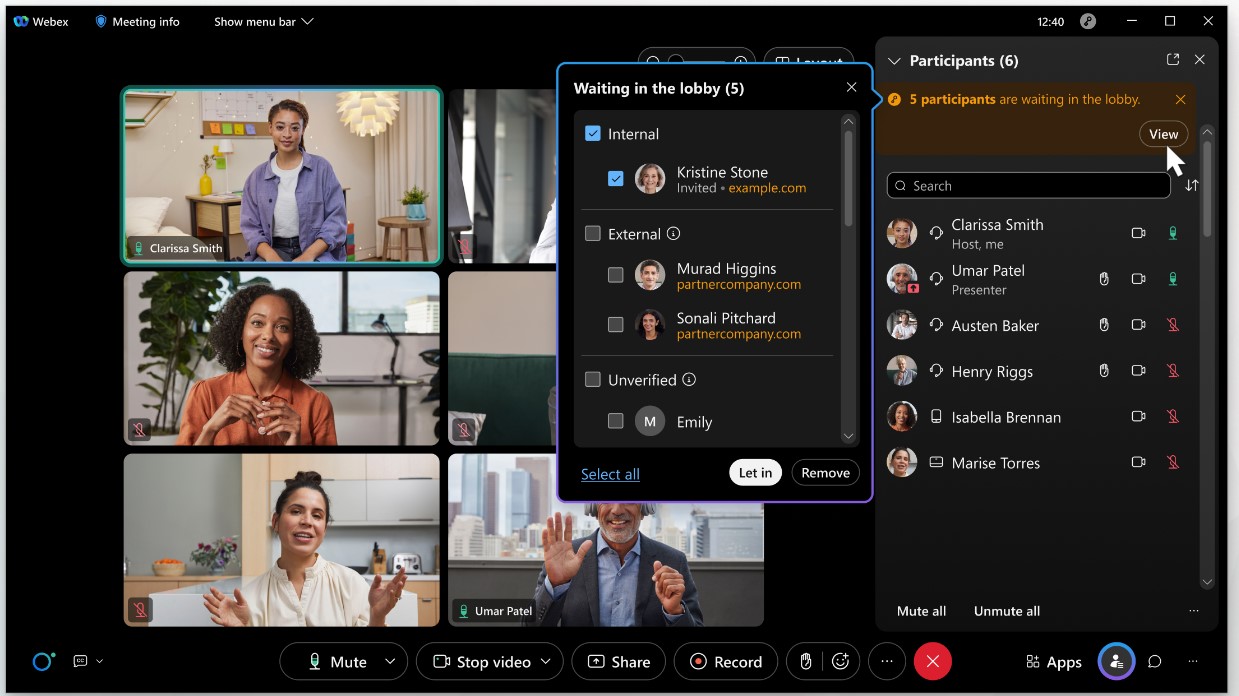

Prowadzący spotkanie może wyświetlić listę uczestników oczekujących w poczekalni. Po umieszczeniu użytkowników w poczekalni spotkania są oni klasyfikowani w trzech różnych grupach, aby uprościć ich selekcję i udzielanie dostępu do spotkania:

-

Użytkownicy wewnętrzni (uwierzytelnieni użytkownicy w Twojej organizacji)

-

Użytkownicy zewnętrzni (uwierzytelnieni użytkownicy w organizacjach zewnętrznych)

-

Użytkownicy niezweryfikowani (użytkownicy, którzy nie zalogowali się i nie są uwierzytelnieni)

Uwierzytelnieni użytkownicy wewnętrzni i zewnętrzni zalogowali się i zweryfikowali swoją tożsamość. Tożsamość użytkowników niezweryfikowanych (czyli użytkowników, którzy się nie zalogowali) niekoniecznie jest zgodna z podawaną przez nich, ponieważ nie zostali oni uwierzytelnieni.

Użytkownicy mogą zostać dopuszczeni do spotkania lub usunięci z poczekalni pojedynczo lub jako grupa.

Aby uzyskać więcej informacji na temat elementów sterujących poczekalni, zobacz Wiedza o tym, kogo wpuszczamy na spotkanie Webex.

Zmienianie ustawień poczekalni dla zaplanowanych spotkań i spotkań w pokoju osobistym

| 1 |

Zaloguj się do administracji witryny i przejdź do . |

| 2 |

W sekcji Zabezpieczenia spotkań Webex i zabezpieczenia pokoju osobistego w sekcji Gdy spotkanie jest odblokowane wybierz jedną z następujących opcji dla niezweryfikowanych użytkowników i zweryfikowanych użytkowników zewnętrznych:

|

| 3 |

Wybierz Aktualizuj. |

Zalecamy wymuszenie wymogu podawania hasła dla użytkowników dołączających do zaplanowanych spotkań z telefonu lub systemów wideokonferencji. System automatycznie generuje ośmiocyfrowe hasło numeryczne dla uczestników korzystających z telefonu lub systemu wideokonferencji i dodaje je do zaproszenia na spotkanie. Ten proces daje gwarancję, że tylko osoby mające zaproszenie mogą dołączyć do spotkania przy użyciu telefonu lub systemu wideokonferencji.

| 1 |

Zaloguj się do administracji witryny i przejdź do |

| 2 |

W sekcji Webex:

Jeżeli którakolwiek z tych opcji jest niedostępna, skontaktuj się z działem pomocy technicznej systemu Webex i poproś o jej włączenie. |

| 3 |

Wybierz Aktualizuj. |

Zalecamy, aby uniemożliwić uczestnikom dołączanie przed prowadzącym, chyba że w pełni rozumiesz zagrożenie bezpieczeństwa i naprawdę potrzebujesz możliwości wcześniejszego dołączania uczestników.

Rozważ całkowite wyłączenie funkcji dołączania przed prowadzącym w całej witrynie, szczególnie w odniesieniu do spotkań wymienionych na liście. W przeciwnym razie uczestnicy zewnętrzni będą mogli wykorzystywać zaplanowane spotkania do własnych celów, bez wiedzy i zgody prowadzącego.

Jeżeli jednak chcesz zezwalać uczestnikom na dołączanie przed prowadzącym, rozważ nałożenie blokady przynajmniej na dołączanie do części audio przed prowadzącym. Jeśli spotkanie znajduje się na liście w witrynie lub nie jest chronione hasłem, nieuprawnieni użytkownicy mogą potencjalnie uzyskać dostęp i inicjować drogie połączenia bez wiedzy i zgody prowadzącego.

W przypadku spotkań w formie konferencji osobistych (spotkań wykorzystujących numery PCN) zalecamy wyłączenie opcji dołączania do części audio przed prowadzącym. Wówczas, aby uczestnicy mogli dołączyć do spotkania, prowadzący będzie musiał wybrać numer dostępowy mostu audio systemu Webex, kod dostępu prowadzącego i kod PIN prowadzącego.

| 1 |

Zaloguj się do administracji witryny i przejdź do |

| 2 |

Aby uniemożliwić uczestnikom dołączanie przed prowadzącym, usuń zaznaczenie następujących pól wyboru:

|

| 3 |

Wybierz Aktualizuj. |

Oprócz korzystania z funkcji poczekalni i blokowania spotkań w przypadku spotkań w pokoju osobistym, możesz użyć mechanizmu CAPTCHA, aby wykrywać i blokować ataki przeprowadzane przy użyciu robotów i skryptów w celu nieuczciwego uzyskania dostępu do spotkań w pokoju osobistym. Po włączeniu tej opcji kod CAPTCHA będzie używany w odniesieniu do gości dołączających do Twojego spotkania w pokoju osobistym.

Użytkownik-gość jest definiowany następująco:

-

Nie jest zalogowany (jego tożsamość nie jest uwierzytelniona)

-

Jest zalogowany, ale należy do organizacji zewnętrznej

| 1 |

Zaloguj się do administracji witryny i przejdź do . |

| 2 |

W sekcji Bezpieczeństwo pokoju osobistego zaznacz pole wyboru Pokaż CAPTCHA, gdy uczestnicy wejdą do pokojuosobistego gospodarza. |

| 3 |

Wybierz Aktualizuj. |

Nieuczciwe działania związane z telefonicznym oddzwanianiem mogą mieć miejsce, gdy ktoś dołączy do jednego z Twoich spotkań i użyje funkcji połączenia zwrotnego w celu nawiązania połączenia z podejrzanymi numerami telefonów z różnych krajów, co będzie się wiązać z kosztami finansowymi dla Twojej organizacji. Te podejrzane numery telefonów mogą pochodzić z dowolnego miejsca na świecie. Zaobserwowaliśmy jednak, że wyższy odsetek oszustw pochodzi z następujących lokalizacji:

-

Belgia

-

Kostaryka

-

Ekwador

-

Egipt

-

Etiopia

-

Francja

-

Mołdawia

-

Niger

-

Panama

-

Filipiny

-

Portugalia

-

Arabia Saudyjska

-

Republika Południowej Afryki

-

Sri Lanka

-

Tajwan

-

Turcja

-

Ukraina

-

Zjednoczone Emiraty Arabskie

-

Wielka Brytania

-

Wietnam

Aby ograniczyć oszustwa, zalecamy zablokowanie dostępu do niektórych krajów na liście Webex Allowed Callback Countries. Możesz na przykład dodać kraje, z którymi nie prowadzisz interesów lub z których otrzymałeś fałszywe lub podejrzane połączenia.

| 1 |

Zaloguj się do administracji witryny i przejdź do audio. |

| 2 |

W sekcji Webex Allowed Callback Countries (Dozwolone kraje wywołania zwrotnego Webex) zaznacz lub odznacz odpowiednie pole wyboru dla kraju lub regionu, aby je włączyć lub wyłączyć. Musisz pozostawić co najmniej jeden kraj lub region włączony dla wywołania zwrotnego. |

| 3 |

Po zakończeniu wprowadzania zmian kliknij przycisk Zapisz. Aktualizacja zmian w aplikacji może potrwać do 30 minut. |

Nawet tytuły spotkań mogą ujawniać poufne informacje. Na przykład spotkanie zatytułowane „Omówienie przejęcia spółki A” może mieć konsekwencje finansowe, jeśli zostanie ujawnione zbyt wcześnie. Tworzenie spotkań niewymienionych na liście pomaga utrzymać bezpieczeństwo poufnych informacji.

W przypadku spotkań wymienionych na liście temat spotkania i inne informacje są widoczne w witrynie Webex zarówno dla uwierzytelnionych użytkowników, jak i dla nieuwierzytelnionych użytkowników oraz gości. Jeśli w Twojej organizacji nie ma konieczności publicznego wyświetlania tytułów spotkań i informacji o spotkaniach, zalecamy, aby wszystkie spotkania oznaczyć jako niewymienione na liście.

| 1 |

Zaloguj się do administracji witryny i przejdź do |

| 2 |

W sekcji Webex, w obszarze Opcje bezpieczeństwa:

|

| 3 |

Wybierz Aktualizuj. |

Możesz dostosować typy sesji, aby kontrolować udostępnianie zawartości i inne funkcje Webex, takie jak przesyłanie plików. Aby uzyskać więcej informacji, zobacz Tworzenie niestandardowych typów sesji dla witryny Cisco Webex w temacie Administrowanie witryną.

Jeśli zezwolisz na udostępnianie zawartości na poziomie witryny, gospodarze spotkań mogą wybrać, czy zezwolić wszystkim uczestnikom na udostępnianie. Jeśli nie włączysz tej opcji, możesz przypisać rolę Prezenter do wybranych uczestników lub uczestników. Aby uzyskać więcej informacji, zobacz Zezwalanie uczestnikom na udostępnianie podczas spotkań.

Jeśli Twoja organizacja pracuje z informacjami poufnymi, zalecamy, aby na wszystkich użytkowników nałożyć wymóg posiadania konta w Twojej witrynie Webex. Po włączeniu tej opcji usługa Webex będzie wyświetlać wszystkim prowadzącym i uczestnikom monit o podanie swoich poświadczeń, kiedy będą próbować dołączać do spotkań, wydarzeń lub sesji szkoleniowych.

Ponadto zalecamy, aby obowiązek logowania się uczestników dotyczył również wdzwaniania z telefonu. Wymóg ten uniemożliwi uczestnictwo w spotkaniach i sesjach szkoleniowych osobom nieposiadającym odpowiednich poświadczeń.

Uczestnicy, którzy dołączają za pomocą aplikacji Webex, muszą się uwierzytelnić, więc usługa Webex nie wyświetla monitu o uwierzytelnienie podczas łączenia się z częścią audio. W efekcie to ograniczenie dotyczy tylko użytkowników, którzy dołączają przez telefon.

Warto również rozważyć zablokowanie systemom wideokonferencji możliwości wdzwaniania się na spotkania wymagające logowania uczestników. Aby uzyskać więcej informacji, zobacz Zaplanowane spotkania: Wymuszanie hasła do spotkania podczas dołączania z telefonu lub systemów wideokonferencji.

Użycie tej opcji oznacza, że w spotkaniu, wydarzeniu lub sesji będą mogli brać udział tylko uczestnicy wewnętrzni (użytkownicy mający konto w Twojej witrynie Webex). Ta opcja to doskonały sposób na zapewnienie bezpieczeństwa spotkań, ale może stanowić ograniczenie, jeśli prowadzący musi zaprosić gości z zewnątrz.

| 1 |

Zaloguj się do administracji witryny i przejdź do |

| 2 |

W sekcji Webex zaznacz pole wyboru Wymagaj logowania przed dostępem do witryny (Webex Meetings, Webex Events, Webex Training). |

| 3 |

Aby wymagać zalogowania podczas dołączania do spotkania lub sesji szkoleniowej z telefonu, zaznacz następujące pola wyboru:

Jeśli opcja jest zaznaczona, a prowadzący wymaga zalogowania się, uczestnicy muszą się logować ze swoich telefonów. Aby to zrobić, uczestnicy muszą mieć dodane numery telefonów i kody PIN w swoich ustawieniach profili. |

| 4 |

Wybierz Aktualizuj. |

Ukrywanie linków do spotkań i wydarzeń w ramach spotkań zniechęca uczestników do zapraszania niechcianych gości, przez co linki są mniej wygodne do kopiowania i udostępniania. Nie zapobiega to możliwości kopiowania i udostępniania łączy do spotkań z zaproszeń e-mail poszczególnych uczestników.

| 1 |

Zaloguj się do Webex Administration i przejdź do |

| 2 |

Przewiń w dół do i zaznacz opcję Ukryj łącze spotkania w widoku uczestnika w ramach spotkań (spotkania i wydarzenia). Ta opcja domyślnie nie jest zaznaczona. Po ukryciu opcja Kopiuj łącze do spotkania jest wyszarzona dla uczestników w oknie Informacje o spotkaniu , w menu Więcej opcji oraz w menu Spotkanie . Prowadzący mogą nadal udostępniać łącza do spotkań w ramach spotkań. |

Domyślnie wszyscy użytkownicy systemu MacOS mogą korzystać z kamer wirtualnych innych firm. Kamery wirtualne innych firm wymagają od Webex załadowania swoich bibliotek i umożliwienia dostępu do kamery. To wymaganie gwarantuje, że kamery wirtualne odziedziczą wszystkie uprawnienia udzielone uczestnikom, takie jak mikrofon i przechwytywanie ekranu. Jeśli wyłączysz korzystanie z kamer wirtualnych innych firm w swojej witrynie, tylko Webex może uzyskać dostęp do tych uprawnień.

Aby zwiększyć bezpieczeństwo spotkań w witrynie, można zapobiec ładowaniu wirtualnych kamer innych firm w webex Meetings.

W sekcji Webex Site Administration (Administracja witryną Webex) znajdziesz następujące ustawienia: .

Opcje oznaczone gwiazdką (*) są dostępne tylko dla witryn zarządzanych w administracji witryny, które nie mają włączonego logowania jednokrotnego.

Zarządzanie kontem

-

*Blokowanie konta po konfigurowalnej liczbie nieudanych prób logowania

-

Dezaktywacja konta po konfigurowalnej liczbie dni braku aktywności

Rejestracja konta

-

* Dodaj kontrolę bezpieczeństwa CAPTCHA w formularzu rejestracyjnym, która wymaga od nowych użytkowników wpisania liter lub cyfr zniekształconego obrazu, który pojawia się na ekranie

-

*Wymaganie potwierdzania nowych kont za pomocą wiadomości e-mail

Zarządzanie hasłami do kont użytkowników

-

Egzekwowanie określonych reguł dotyczących formatu, długości i ponownego wykorzystywania haseł

-

Tworzenie listy zabronionych haseł (na przykład „haslo”)

Utrata ważności hasła

-

*Wymuszanie na użytkownikach zmiany hasła w regularnych odstępach czasu

-

Ustawianie minimalnego okresu, po jakim użytkownicy mogą zmieniać swoje hasła

Wymagaj silnych haseł dla spotkań (w tym haseł rejestracji i panelisty)

-

Egzekwowanie określonych reguł dotyczących formatu, długości i ponownego wykorzystywania haseł

-

Tworzenie listy zabronionych haseł (na przykład „haslo”)