- Start

- /

- Artikel

Installera Webex-appen med Microsoft Intune på hanterade enheter

I den här artikeln

I den här artikeln Har du feedback?

Har du feedback?Som administratör kan du använda Webex-integrationen med Intune för att etablera och hantera Webex-appen från Microsoft Intune Endpoint Manager.

Översikt

Webex stöder integration med Enterprise Mobility Management (EMM) som Microsoft Intune, en molnbaserad tjänst som tillhandahåller både Mobile Application Management (MAM) och Mobile Device Management (MDM)-funktioner.

MAM-programvara låter dig tillhandahålla, konfigurera och kontrollera åtkomst till mobilprogram som distribueras i din organisation. MDM-programvara låter administratörer övervaka, hantera och skydda företagets mobila enheter som används i din organisation. Webex kan registreras och hanteras på personliga enheter och företagstelefoner med HJÄLP av MAM- och MDM-program.

Distribueringsalternativ

Webex för Intune—Med hjälp av Intune SDK utvecklade vi Webex för Intune, som är tillgängligt från App Store och Google Play.

Webex för Intune-applikations-ID:t är ee0f8f6b-011c-4d44-9cac-bb042de0ab18.

Webex Intune Intune möjliggör tillämpning av apppolicyer, till exempel VPN på begäran och användning av arbets-e-post. Användare laddar ner Webex Intune, och sedan styr Intune-programskyddspolicyn deras åtkomst till Webex Intune-appen och delning av företagsdata.

Enhetsregistrering är valfritt om du vill distribuera Webex Intune; det kan användas på hanterade och ohanterade enheter.

EMM med hantering av mobila enheter— Alla mobila enheter och företagsapplikationer är registrerade i och hanterade av MDM-applikationen.

I den här distributionsmodellen lägger administratören till Webex Intune-applikationen i Intune-appkatalogen och tilldelar den till användare eller enheter (se Lägg till Webex för Android och Lägg till Webex för iOS i den här artikeln). Policyn för appskydd gäller på enhet- eller profilnivå. Denna princip definierar en uppsättning regler för att kontrollera åtkomst till Webex intistent och delning av företagsdata.

Du kan också konfigurera enhetsbegränsningar för att kontrollera datadelning från iOS-enheter.

Se Skapa en policy för applikationsskydd i den här artikeln.

EMM med mobilapplikationshantering– I den här distributionsmodellen är de mobila enheterna inte registrerade i Intune-portalen.

-

Användare kan ladda ner Webex Intune-appen direkt från App Store för iOS-enheter och Google Play för Android-enheter. Appens säkerhetspolicy gäller på programnivå. Principen styr programåtkomstkrav som PIN-kod för åtkomst och styr datadelning från Webex Intett.

-

Ett annat alternativ är att använda ett app-omslagningsverktyg för att omsluta Webex-appen. De inkapslade applikationsfilerna gör det möjligt för en MAM-applikation att styra hur appar kan användas på en mobil enhet. Användare kan ladda ner den inpackade och MAM-hanterade versionen av Webex-appen från företagets egen appbutik eller MAM-apparkiv. Programskyddspolicyn styr delningen av företagsdata från det omslutna programmet.

Se Skapa en policy för applikationsskydd i den här artikeln.

Svepta versioner av Webex-appar (. IPA-filer för iOS och . APK-filer för Android) finns tillgängliga från programmet för hantering av mobilappar.

Tänk på saker

-

Kontrollera att du har åtkomst till Microsoft Endpoint Manager admin center.

-

Användaren måste ha ett Webex-konto.

-

Se till att användarna skapas i Active Directory och att användarna har tilldelats intitieringslicenser.

-

Om Android-enheter är registrerade ska du säkerställa att de är registrerade i Intitierad med en arbetsprofil och att de är kompatibla med din organisations efterlevnadspolicy.

Lägg till Webex för Android

| 1 |

Logga in på Microsoft Endpoint Manager Admin Center. |

| 2 |

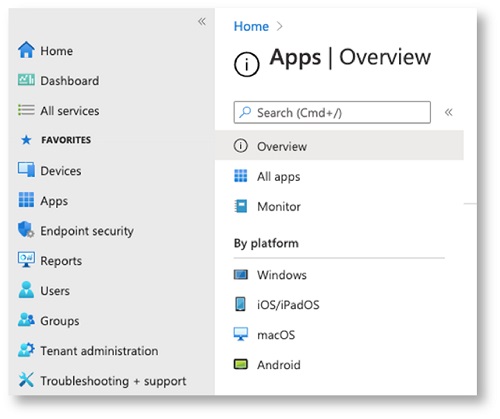

I den vänstra panelen väljer du Appar och under Plattform väljer du Android . |

| 3 |

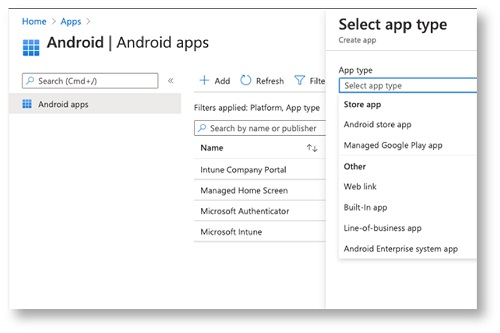

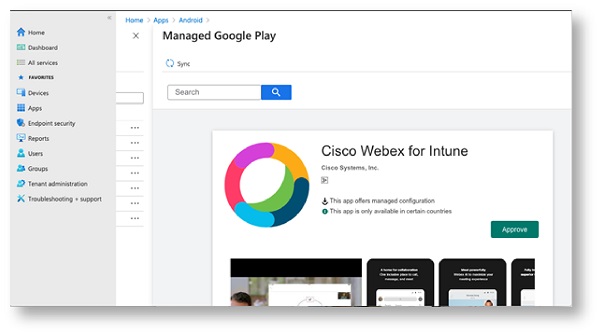

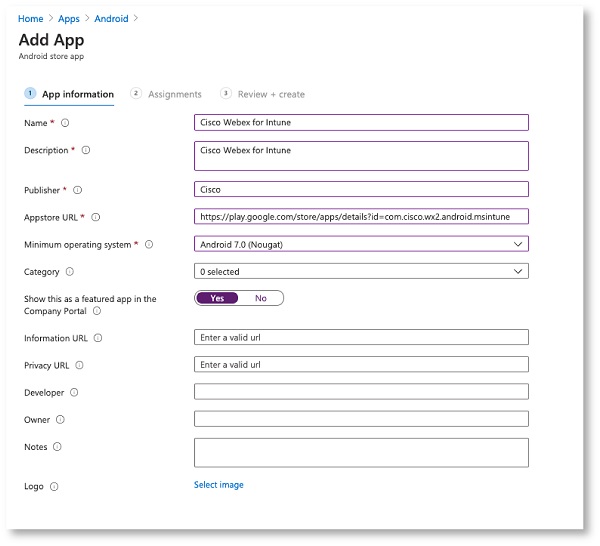

Klicka på Lägg till.

Webex för Intune kan distribueras från Store-appen på två sätt:

|

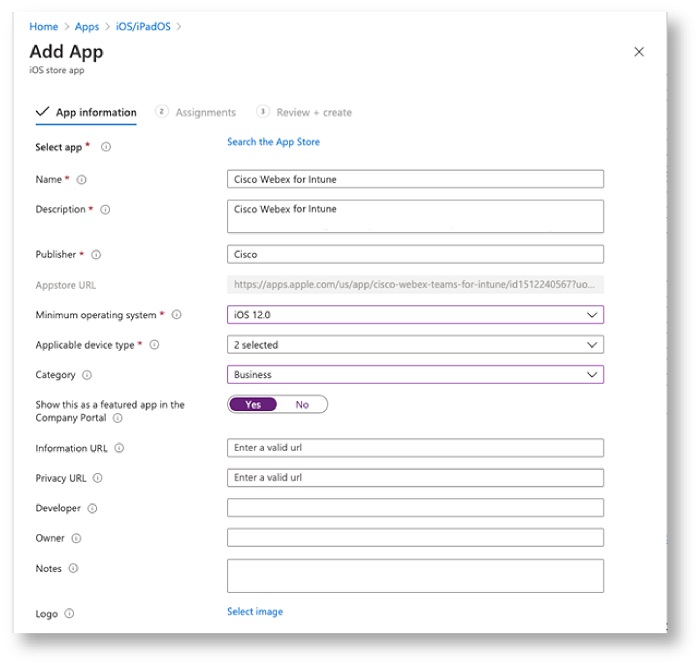

Lägg till Webex för iOS

| 1 |

Logga in på Microsoft Endpoint Manager Admin Center. |

| 2 |

I den vänstra panelen väljer du Appar och under Plattform väljer du iOS/iPadOS. |

| 3 |

Klicka på Lägg till program och välj iOS store-app. |

| 4 |

S?Cisco Webex efter Intiti, ange följande information:

För iPadOS, välj Lägsta operativsystem som 13.1 och senare |

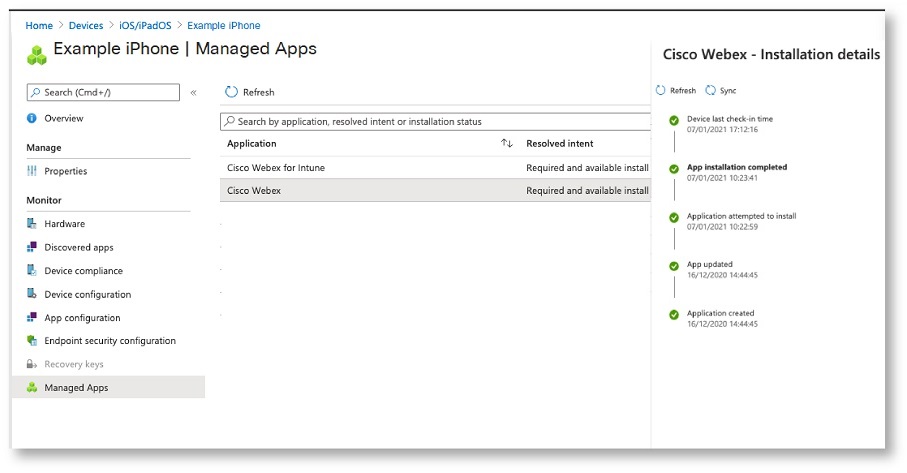

Kontrollera programmets installationsstatus

| 1 |

Logga in på Microsoft Endpoint Manager Admin Center. |

| 2 |

I den vänstra panelen väljer du Enheter och väljer från Android eller iOS. |

| 3 |

Välj den enhet som du har installerat Webex på, klicka på Managed Appoch sök sedan efter Cisco Webex för Intune.

|

| 4 |

Kontrollera installationsstatus. |

Skapa en appkonfigurationsprincip

Du kan konfigurera konfigurationspolicyn för Int bluetooth-appen för både Android- och iOS/iPadOS-enheter. Du kan tillämpa dessa inställningar på både hanterade enheter och hanterade program. Webex-appen söker efter dessa inställningar när användare kör appen för första gången på sina mobila enheter. Inställningarna för Intkonfiguration av app tillämpas, vilket gör det möjligt för appen att anpassas med appkonfiguration och -hantering.

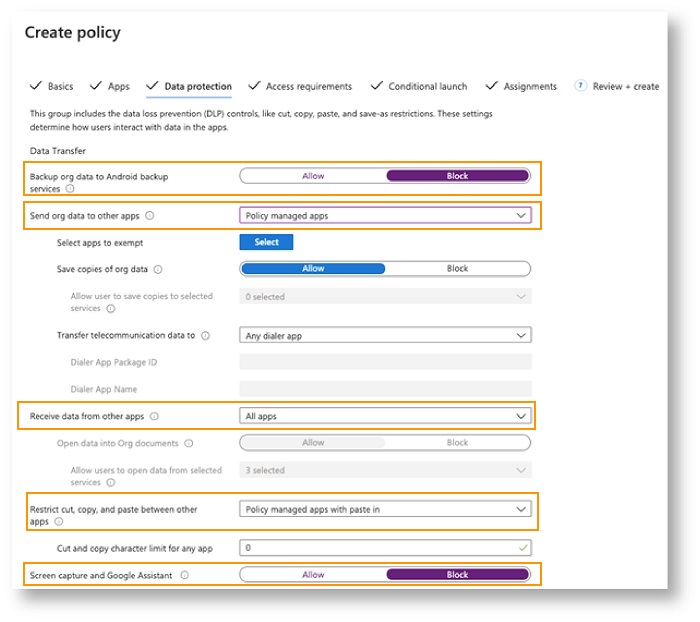

Skapa en policy för applikationsskydd

Programskyddspolicyer är regler som säkerställer att en organisations data förblir säkra eller finns i en hanterad app. En policy kan vara en regel som tillämpas när användaren försöker komma åt eller flytta företagsdata, eller en uppsättning åtgärder som är förbjudna eller övervakas när användaren är i appen. Appskyddspolicyer är tillgängliga för MDM-hanterade Webex för Intune och inslagna applikationer (.IPA- och .APK-filer).

Om du har en existerande policy för applikationsskydd, kan du använda samma policy och tilldela den till användaren. Du kan även använda följande steg för att skapa en ny appskyddspolicy.

Du kan läsa mer om denna procedur i Microsofts dokumentation.

| 1 |

Logga in på Microsoft Endpoint Manager Admin Center. |

| 2 |

I den vänstra panelen väljer du Appar och klickar på Appskyddspolicyer. |

| 3 |

Välj Skapa policy och välj Android eller iOS. |

| 4 |

Ange ett namn för säkerhetspolicyn och klicka på Nästa. |

| 5 |

Välj målenhetstyp: Hanterad eller Ohanterad. |

| 6 |

Klicka på Välj offentliga appar, ange |

| 7 |

Välj ett lämpligt alternativ och klicka på Nästa. |

| 8 |

För Dataskydd, välj begränsningarna enligt nedan. Se Dataskyddsinställningar för mer information: |

| 9 |

(Valfritt) För att skapa undantag från policyn Välj appar att undanta. Använd det här alternativet om du behöver konfigurera undantag för Webex-applikationer. Du kan välja vilka ohanterade appar som kan överföra data till och från hanterade appar. För ohanterade Webex-applikationer, använd följande strängar för fältet Värde i din policys undantagslista:

|

| 10 |

När du har konfigurerat inställningarna klickar du på Nästa. |

| 11 |

För åtkomstkravska du konfigurera en PIN-kod och ett autentiseringsuppgifter. |

| 12 |

Klicka på Nästa för att villkora lanseringen. |

| 13 |

För Tilldelningartilldelar du policyn till en Webex-användargrupp och klickar sedan på Nästa. |

| 14 |

Granska de inställningar du har angett och klicka på Skapa. |

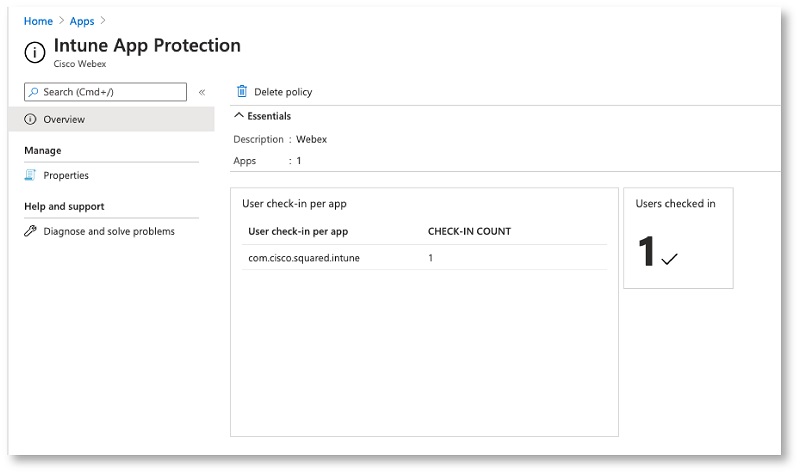

Kontrollera programmets skyddspolicy

| 1 |

Logga in på Microsoft Endpoint Manager Admin Center. |

| 2 |

I den vänstra panelen väljer du Appar och klickar på App Protection Policies (Policyer förappskydd). |

| 3 |

Välj den App Protection Policy som du vill kontrollera och verifiera att användarna är incheckade och att policyn tillämpas.

|

Godkänn användaråtkomst

| 1 |

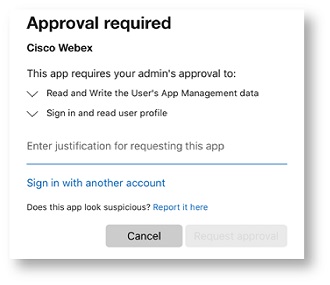

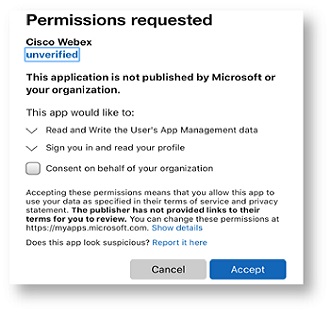

Användare uppmanas att begära åtkomst när de loggar in på Webex för första gången.

|

| 2 |

Administratörer kan ge användare åtkomst till appen via Azure Enterprise-appen.

|

Policyer som stöds

Microsoft Intiti stöder följande principer för Webex för Intiti på hanterade enheter:

-

Passcode/TouchID—Tillåt användare att konfigurera ett lösenord eller TouchID. Användaren uppmanas att ange ett lösenord när de startar Webex-appen från en mobil enhet.

-

Maximalt antal PIN-försök— Definiera det maximala antalet gånger en användare kan ange en felaktig PIN-kod.

-

Hanterad Open-In/Document Delning— Tillåt delning av dokument från Webex för Intune till andra policyhanterade appar.

-

Förhindra säkerhetskopiering av appar– Förhindra att användare sparar Webex-data till Android-säkerhetskopieringstjänsten eller iCloud för iOS.

-

Inaktivera skärmdump— Blockera skärmdump och Google Assistant-funktioner. För iOS-enheter använder du alternativet för iOS-begränsningar i Int bluetooth.

-

Fjärrensa appen– Tillåt administratörer att fjärrrensa Webex för Intune från en mobil enhet.

-

Inaktivera kopiera och klistra in– Förhindra att användare kopierar och klistrar in mellan Webex för Intune och andra appar. Du kan dock välja att kopiera och klistra in med andra program som hanteras av företagets policyer.

-

Inaktivera spara kopior av organisationsdata— Blockera användare från att spara Webex för Intune-data på lokala enheter. Administratörer kan välja tjänster som OneDrive eller SharePoint för att lagra Webex för intitieringsdata.

-

Upplåsta enheter— Begränsa användare från att köra Webex för Intune på enheter som har upplåsts (jailbreakats eller rootats) för att få administrativa åtkomstkontroller eller root-åtkomstkontroller.

-

Minsta appversion— Definiera den lägsta version som krävs för att Webex för Intune ska kunna köras på mobila enheter.

Kända begränsningar

Inverkan av PIN-policyinställningar på aviseringar

När du aktiverar PIN-kravet i din App Protection-policy kan vissa användare uppleva missade samtal eller aviseringar. Intune SDK låser appen bakom den obligatoriska PIN-koden eller biometriska grinden som tillämpas av den här policyn. Detta förhindrar att aviseringar bearbetas eller visas helt förrän dessa kontroller kringgås.