- الرئيسية

- /

- المقال

قم بإعداد تطبيق Entra ID Wizard في مركز التحكم

في هذه المقالة

في هذه المقالة هل لديك ملاحظات؟

هل لديك ملاحظات؟إذا كنت تدير المستخدمين والمجموعات في Microsoft Entra ID، فاستخدم تطبيق Entra ID Wizard في مركز التحكم لمزامنة المستخدمين والمجموعات مع Webex.

قم بتمكين Entra ID في مركز التحكم

في Webex للحكومة، يتوفر تطبيق Entra ID Wizard لكل من عملاء Entra ID المتوسطين في دول مجلس التعاون الخليجي وعملاء Entra ID العاليين في دول مجلس التعاون الخليجي.

بعض الميزات الموضحة في هذه المقالة غير متاحة لجميع العملاء حتى الآن.

قبل البدء

تأكد من أن لديك إمكانية الوصول إلى حساب Entra ID الذي يملك صلاحية منح موافقة إدارية على مستوى المستأجر لتطبيقما .

يجب أن تكون مسؤولاً كاملاً في مؤسسة مركز التحكم الخاصة بك لإعداد تطبيق معالج معرف Entra.

| 1 |

سجل الدخول إلى مركزالتحكم. |

| 2 |

انتقل إلى إعدادات المؤسسة ثم قم بالتمرير لأسفل إلى تطبيق معالج معرف Microsoft Entra. |

| 3 |

انقر فوق إعداد لبدء عملية التهيئة. |

| 4 |

(اختياري) بالنسبة لمسؤولي Webex للحكومة، حدد إما Entra Worldwide أو Entra GCC High وانقر فوق متابعة. Entra Worldwide ترسل المعالج إلى Entra AD لكل من GCC Moderate و Commercial. Entra GCC High يرسل المعالج إلى Entra AD لـ GCC High.

|

| 5 |

قم بمصادقة حساب مسؤول Entra ID الخاص بك. إذا لم تكن مسؤولاً عاماً أو مسؤولاً ذا صلاحيات مميزة في Entra ID، فيمكنك طلب الوصول لمنح الإذن لتطبيق Entra ID Wizard. إذا كانت لديك صلاحيات المسؤول الكاملة في Entra ID، فيمكنك مراجعة الطلبات ومنح حق الوصول إليها من خلال الانتقال إلى . ضمن النشاط، حدد طلبات موافقة المسؤول وانقر على تكامل هوية Cisco Webex وحدد مراجعة الأذونات وقبول. تمنح هذه العملية مصادقة عامة لتطبيق Webex. وأخيرًا، انقر فوق علامة التبويب الكل (معاينة) ، وحدد تكامل هوية Cisco Webex وانقر فوق مراجعة التطبيق. تحت ، انقر على منح موافقة المسؤول لـ Cisco لمنح جميع الأذونات اللازمة لتمكين Entra ID في Control Hub. راجع دعم Microsoft لمزيد من المعلومات حول هذه العملية. |

| 6 |

راجع الأذونات وانقر على قبول لمنح الحساب إذن الوصول إلى مستأجر Entra ID الخاص بك. Cisco Webex Identity Integration هو تطبيق مؤسسي لـ Entra ID في Entra ID. يتصل تطبيق Wizard بهذا التطبيق للوصول إلى واجهات برمجة تطبيقات الرسم البياني لـ Entra ID. الأذونات المطلوبة للوصول إليه هي الحد الأدنى من الأذونات اللازمة لدعمه واستخدامه. |

| 7 |

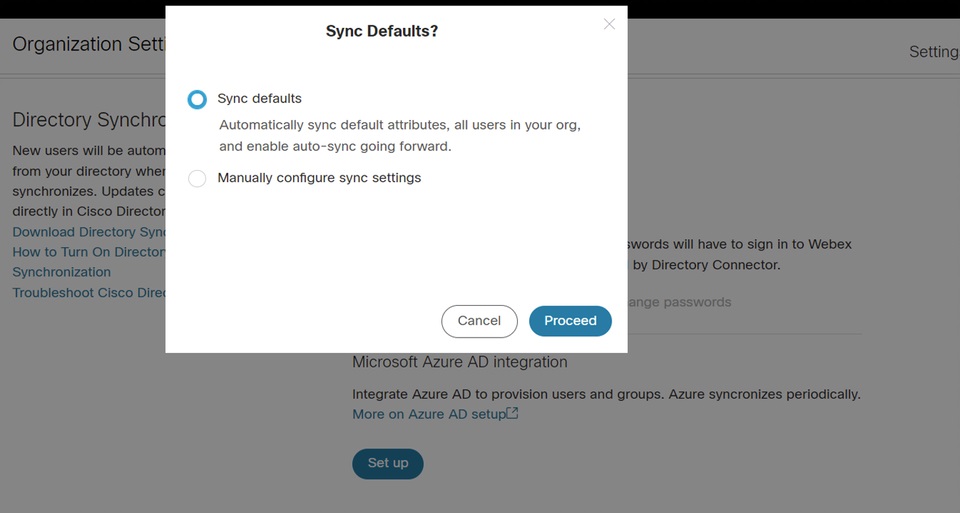

بالنسبة لعملاء الشركات الصغيرة والمتوسطة، اقبل الإعدادات الافتراضية عن طريق تحديد خانة الاختيار مزامنة الإعدادات الافتراضية والنقر فوق متابعة. بالنسبة لعملاء المؤسسات، انتقل إلى الخطوة التالية وتابع عملية التكوين. إذا قبلت الإعدادات الافتراضية، فهذا يعني أنك تريد ما يلي:

|

| 8 |

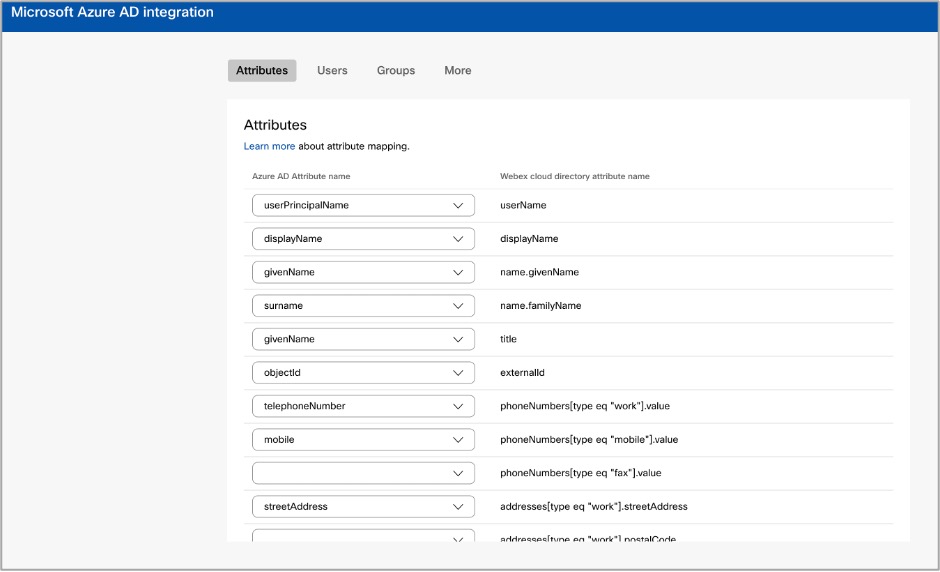

بالنسبة لعملاء المؤسسات (أكثر من 1000 مستخدم)، أو العملاء الذين يرغبون في تكوين الإعدادات يدويًا، انقر فوق علامة التبويب السمات وقم بتعيين السمات. انقر على حفظ. يمكنك ربط سمات المستخدم الأخرى من Entra ID إلى Webex، أو تغيير عمليات ربط سمات المستخدم الحالية باستخدام صفحة السمات. يمكنك تخصيص عملية الربط من خلال التأكد من تهيئتها بشكل صحيح. القيمة التي تقوم بتعيينها كاسم مستخدم مهمة. يستخدم Webex عنوان البريد الإلكتروني للمستخدم كاسم مستخدم له. بشكل افتراضي، يتم ربط اسم المستخدم الرئيسي (UPN) في معرف Entra بعنوان البريد الإلكتروني (اسم المستخدم) في مركز التحكم. لا يمكنك تعديل عملية الربط أثناء الإعداد الأولي. عند هذه النقطة، لا يتم إنشاء النسخة المقابلة بالكامل ولا توجد نسخة من سمة التعيين المخصصة. ومع ذلك، يمكنك النقر فوق تحرير لتغييره عند اكتمال الإعداد. |

| 9 |

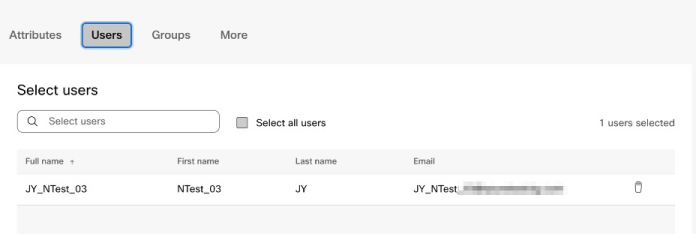

أضف المستخدمين إلى نطاق المزامنة بالنقر فوق علامة التبويب المستخدمين. يمكنك إدخال اسم المستخدم للبحث عنه وإضافته إلى نطاق المزامنة. كما يمكنك إزالة مستخدم من نطاق المزامنة بالنقر على أيقونة سلة المحذوفات الموجودة على الجانب الأيمن. انقر على حفظ. إذا كنت ترغب في تحديد جميع المستخدمين من معرف Entra، فحدد تحديد جميع المستخدمين. إذا قمت بتحديده، فلن تحتاج إلى تحديد مجموعات في النطاق لأن هذا الخيار يقوم بمزامنة المجموعات في نفس الوقت.  لا نوصي باستخدام تحديد جميع المستخدمين للعملاء المؤسسيين الكبار الذين لديهم مئات الآلاف من المستخدمين، لأن عملية التهيئة تتطلب وقتًا طويلاً. إذا قمت عن طريق الخطأ بمزامنة الكثير من المستخدمين في مركز التحكم، فسيستغرق حذف هؤلاء المستخدمين وقتًا أطول. انقر على حفظ. |

| 10 |

في علامة التبويب المجموعات ، يمكنك البحث عن مجموعات فردية وإضافتها إلى Webex.

|

| 11 |

(اختياري) في علامة التبويب المزيد ، لديك خيار تكوين بعض خيارات المزامنة المتقدمة:

|

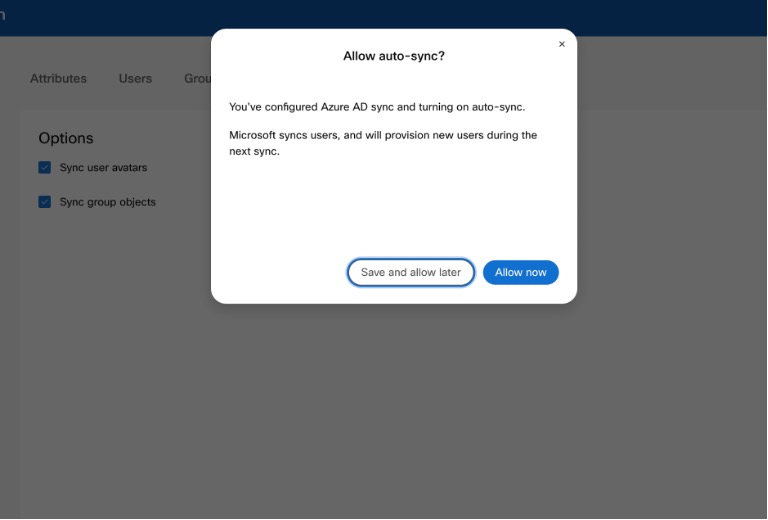

| 12 |

يمكنك أن تقرر ما إذا كنت تريد السماح بالمزامنة على الفور أو في مرحلة لاحقة. إذا قمت بتحديد خيار السماح الآن ، فسيتم تطبيق جميع الإعدادات على عملية المزامنة القادمة. إذا قمت بتحديد خيار حفظ والسماح لاحقًا ، فلن تبدأ عملية المزامنة حتى تسمح بالمزامنة التلقائية.  |

| 13 |

يتواصل التطبيق مع Entra ID لإعداد التكوين وجدولة المزامنة.  |

- نشيط: تمت عملية المزامنة بنجاح.

- الحجر الصحي: تم عزل مهمة المزامنة في Entra ID بعد عدة حالات فشل. راجع وثائق Entra ID لمزيد من المعلومات .

- لا يُشغّل: لا تظهر هذه الحالة إلا بعد الإعداد الأولي. لم يتم تشغيل الخدمة بعد الإعداد الأولي.

يمكنك أيضًا النقر على عرض الملخص للاطلاع على معلومات إضافية مثل وقت وتاريخ آخر مزامنة، وعدد المستخدمين الذين تمت مزامنتهم أو تخطيهم أو فشلوا في المزامنة:

المستخدمون

- متزامن: يعرض عدد المستخدمين الذين تمت مزامنتهم بنجاح مع Webex.

- تم التخطي: يعرض عدد المستخدمين الذين تم تخطيهم في عملية المزامنة الأخيرة. على سبيل المثال، المستخدمون الجدد في Entra ID الذين لم تتم إضافتهم إلى نطاق مزامنة تطبيق Entra ID Wizard. لم تتم مزامنة هؤلاء المستخدمين مع Webex؛ أضفهم إلى نطاق المزامنة لمزامنتهم مع Webex.

- فشل: يعرض عدد المستخدمين الذين فشلوا في المزامنة. راجع سجل تدقيق توفير تطبيق Entra ID لمزيد من المعلومات حول سبب فشل هؤلاء المستخدمين في المزامنة. إذا كنت بحاجة إلى مزامنة هؤلاء المستخدمين على الفور، يمكنك توفير المستخدمين عند الطلب.

المجموعات

- متزامن: يعرض عدد المجموعات التي تمت مزامنتها بنجاح مع Webex والتي تم إنشاؤها في مركز التحكم.

- سيتم مزامنته: تشير هذه الحالة إلى أنه لم تتم إضافة جميع المستخدمين في المجموعة بعد. يجب أولاً مزامنة المستخدمين بنجاح مع Webex.

قم بنقل إعدادات تطبيق Cisco Webex Enterprise الحالية إلى تطبيق Entra ID Wizard

إذا كنت قد قمت بالفعل بإعداد تطبيق Cisco Webex Enterprise في Entra ID، فيمكنك نقل جميع إعداداتك إلى تطبيق Entra ID Wizard تلقائيًا. يمكنك إدارة جميع معرّفات Entra في مركز التحكم دون فقدان أي من إعداداتك السابقة.

| 1 |

قم بتسجيل الدخول إلى مركز التحكم باستخدام حساب مسؤول عميل كامل. |

| 2 |

انتقل إلى إعدادات المؤسسة ثم قم بالتمرير لأسفل إلى قسم مزامنة الدليل. |

| 3 |

انقر فوق إعداد لبدء عملية التهيئة. |

| 4 |

قم بمصادقة حساب مسؤول Entra ID باستخدام إعدادات Entra ID. تأكد من استخدام حساب لديه الصلاحيات الموضحة في الخطوة التالية. |

| 5 |

راجع الأذونات وانقر على قبول لمنح الحساب إذن الوصول إلى مستأجر Entra ID الخاص بك. Cisco Webex Identity Synchronization هو تطبيق مؤسسي من Entra ID في Entra ID. يتصل تطبيق Wizard بهذا التطبيق للوصول إلى واجهات برمجة تطبيقات الرسم البياني لـ Entra ID. الأذونات المطلوبة للوصول إليه هي الحد الأدنى من الأذونات اللازمة لدعمه واستخدامه. |

| 6 |

حدد ترحيل التطبيق الحالي. |

| 7 |

بعد قبول طلبات الإذن الإضافية للقراءة فقط، حدد التطبيق الحالي الذي تريد نقله إلى تطبيق المعالج، ثم حدد متابعة. إذا لم يقم التطبيق الحالي المحدد بتوفير المستخدمين لنفس مركز التحكم، فسوف تفشل عملية الترحيل. |

| 8 |

بعد اكتمال عملية النقل، نوصي بإجراء اختبار تجريبي قبل تمكين المزامنة التلقائية للتأكد من عدم وجود أي أخطاء. |

قم بإجراء تجربة جافة

قبل تفعيل المزامنة التلقائية، نوصي بإجراء تجربة أولية للتأكد من عدم وجود أي أخطاء. بمجرد اكتمال التجربة الأولية، يمكنك تنزيل تقرير التجربة الأولية للاطلاع على معلومات مفصلة. الأعمدة المتاحة في التقرير هي:

| اسم العمود | الوصف |

|---|---|

| نوع الكائن | نوع الكائن في معرف Entra، مثل المستخدم أو المجموعة. |

| نوع الإجراء | نوع الإجراء الذي سيتم تنفيذه على الكائن أثناء عملية المزامنة. أنواع الإجراءات الممكنة هي:

|

| معرف الدخول | معرف الكائن في Entra ID. |

| اسم المدخل | اسم الكائن في معرف Entra. |

| اسم Webex | اسم الكائن في Webex. |

| السبب | سبب حدوث نوع معين من الإجراءات أثناء عملية المزامنة. |

| 1 |

قم بتسجيل الدخول إلى مركز التحكم باستخدام حساب مسؤول كامل. |

| 2 |

انتقل إلى إعدادات المؤسسة ثم قم بالتمرير لأسفل إلى قسم مزامنة الدليل. |

| 3 |

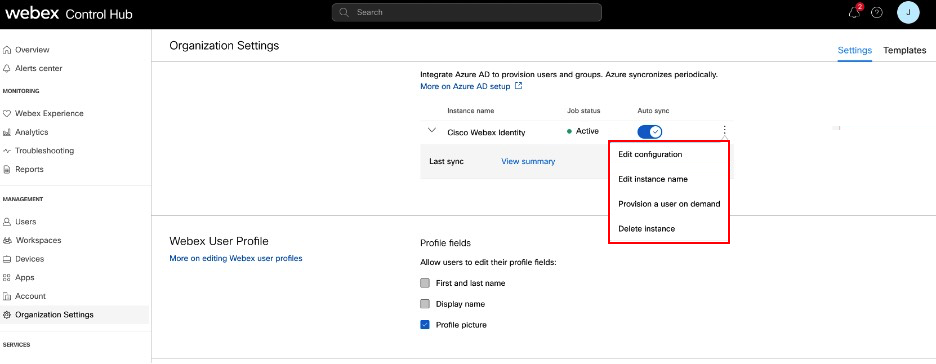

انقر على النقاط الرأسية الثلاث بجوار المثيل الذي تريد مزامنته، ثم حدد Dry-run. |

| 4 |

بمجرد اكتمال التجربة، انقر فوق تنزيل الملخص لتنزيل التقرير كملف CSV. |

تعطيل مزامنة معرف Entra

إيقاف المزامنة بين مركز التحكم و Entra ID أمر بسيط ولا يؤثر على التكوين الحالي الخاص بك. يمكنك استئناف المزامنة في أي وقت.

عند تعطيل المزامنة، يصبح المستخدمون والمجموعات الذين تمت مزامنتهم مسبقًا قابلين للإدارة مباشرة داخل مركز التحكم، تمامًا مثل المستخدمين أو المجموعات التي تمت إضافتها يدويًا. إذا قمت بإعادة تمكين المزامنة، فسيتم إعادة مزامنة هؤلاء المستخدمين والمجموعات، وسيتم استبدال أي تغييرات أجريتها أثناء إيقاف المزامنة مؤقتًا بواسطة معرف Entra.

| 1 |

سجل الدخول إلى مركزالتحكم. |

| 2 |

انتقل إلى إعدادات المؤسسة وقم بالتمرير لأسفل إلى تطبيق معالج معرف Microsoft Entra. |

| 3 |

قم بإيقاف تشغيل مفتاح تبديل مزامنة معرف Entra. |

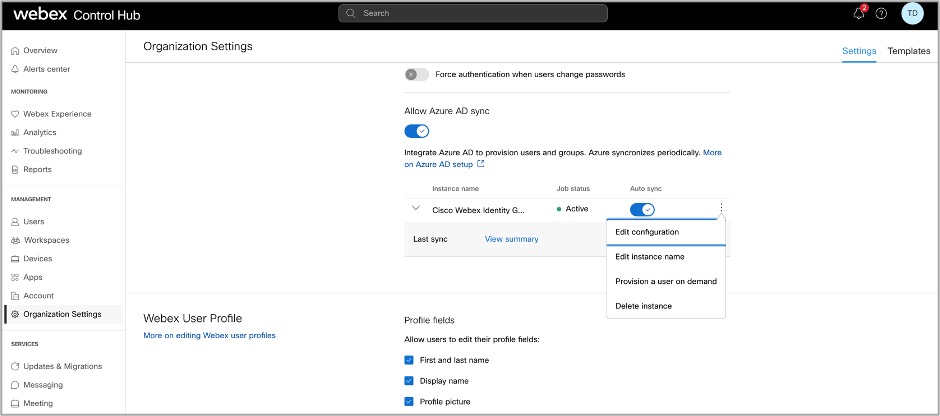

تفعيل أو تعطيل المزامنة التلقائية

يقوم تطبيق Entra ID Wizard وخدمة الواجهة الخلفية المقابلة له بالتحقق مما إذا كانت المزامنة التلقائية مفعلة لتحديد متى تتم مزامنة المستخدمين أو المجموعات من Entra ID إلى Webex. قم بتمكين المزامنة التلقائية للسماح بمزامنة المستخدم والمجموعة تلقائيًا. عند تعطيل المزامنة التلقائية ، لا يقوم تطبيق المعالج بمزامنة أي شيء مع Webex، ولكن يتم الاحتفاظ بالتكوين الحالي.

عادةً، تتم مزامنة المستخدمين كل 40 دقيقة وفقًا لسياسة مايكروسوفت.

تحتاج إلى تعطيل مزامنة معرف Entra وليس فقط المزامنة التلقائية لإجراء تغييرات على المستخدمين أو المجموعات المتزامنة.

| 1 |

قم بتسجيل الدخول إلى مركز التحكم بصفتك مسؤول عميل كامل. |

| 2 |

انتقل إلى إعدادات المؤسسة ثم قم بالتمرير لأسفل إلى قسم مزامنة الدليل. |

| 3 |

قم بتحريك المفتاح إلى اليمين لتمكين المزامنة التلقائية. قم بتعطيله عن طريق تحريك مفتاح التبديل Auto Sync إلى اليسار. |

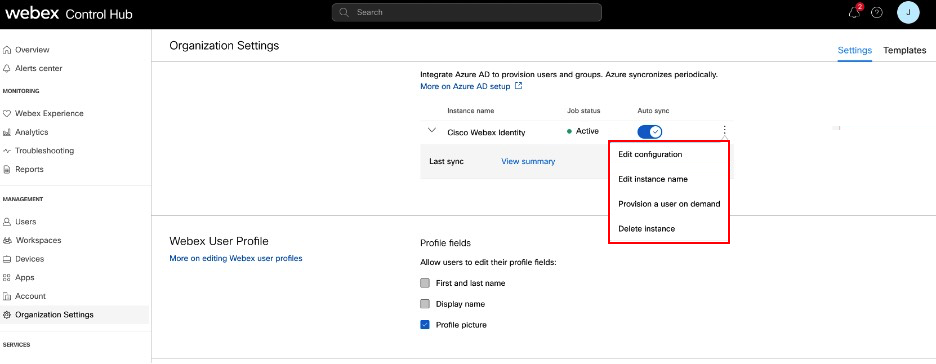

قم بتعديل إعدادات تطبيق معالج معرف Entra

| 1 |

قم بتسجيل الدخول إلى مركز التحكم باستخدام حساب مسؤول كامل. |

| 2 |

انتقل إلى إعدادات المؤسسة ثم قم بالتمرير لأسفل إلى قسم مزامنة الدليل. |

| 3 |

انقر على تحرير التكوين.  |

| 4 |

قم بتخصيص تعيين السمات عن طريق تحديد سمة من العمود الأيسر والتي تنشأ من معرف Entra. توجد سمة الوجهة في Webex Cloud في العمود الأيمن. راجع تعيين سمات تطبيق Entra ID Wizard لمزيد من المعلومات حول تعيين السمات.  |

| 5 |

في علامات التبويب المستخدمين و المجموعات ، أضف أو أزل المستخدمين والمجموعات من نطاق المزامنة. لا تتم مزامنة المجموعات المتداخلة تلقائيًا مع السحابة. تأكد من تحديد أي مجموعات متداخلة داخل المجموعات التي تريد مزامنتها. |

| 6 |

في علامة التبويب المزيد قم بتغيير تفضيلاتك إذا لزم الأمر. |

| 7 |

انقر فوق حفظ لحفظ التكوين المعدل. سيتم تطبيق تحديثاتك في عملية المزامنة التالية. تتولى آلية المزامنة التلقائية لـ Entra ID مزامنة المستخدمين ومجموعات المستخدمين. |

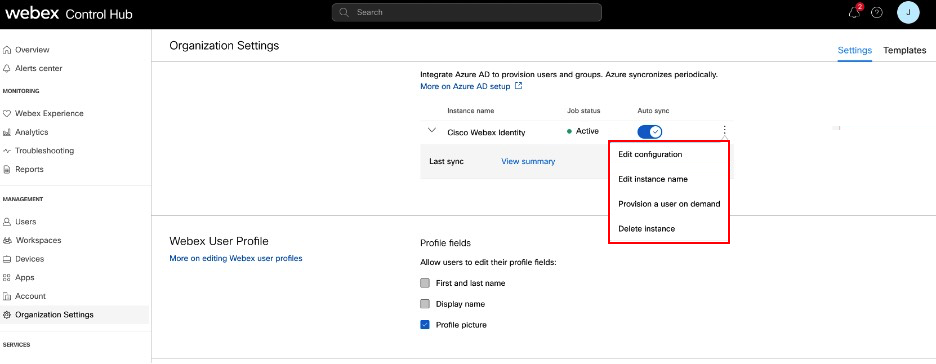

قم بتعديل اسم مثيل Webex

قم بتغيير طريقة ظهور اسم مثيل Cisco Webex Identity في قائمة تطبيقات Entra ID المؤسسية.

| 1 |

قم بتسجيل الدخول إلى مركز التحكم باستخدام حساب مسؤول كامل. |

| 2 |

انتقل إلى إعدادات المؤسسة ثم قم بالتمرير لأسفل إلى قسم مزامنة الدليل. |

| 3 |

انقر تحرير اسم المثيل.  |

| 4 |

أدخل اسم المثيل الجديد ثم انقر فوق حفظ. |

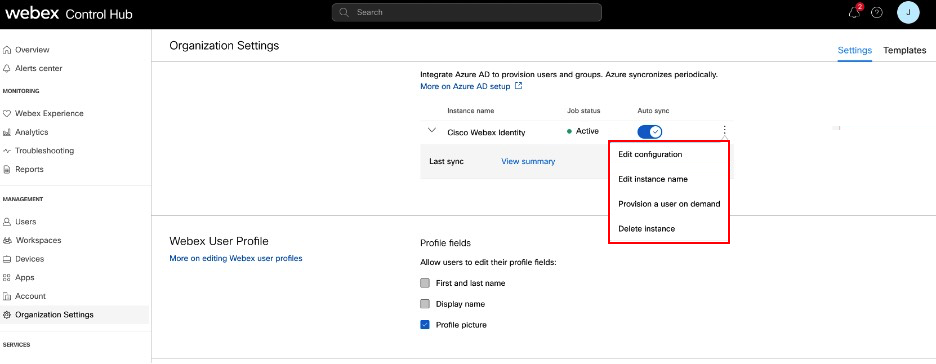

حذف إعدادات تطبيق معالج معرف Entra

عند حذف تطبيق Entra ID Wizard، فإنه يزيل إعدادات مزامنة Entra ID. لا يحتفظ كل من Webex و Entra ID بالإعدادات المحذوفة. إذا كنت ترغب في استخدام مزامنة معرف Entra في المستقبل، فأنت بحاجة إلى إجراء إعادة تكوين كاملة.

لا تقم بحذف تطبيق Cisco Webex من داخل Entra ID.

إذا قمت بذلك، فلا يزال بإمكانك إعداد نسخة جديدة من تطبيق Entra ID Wizard، ولكن يجب عليك حذف النسخة من داخل مركز التحكم أولاً.

| 1 |

قم بتسجيل الدخول إلى مركز التحكم باستخدام حساب مسؤول كامل. |

| 2 |

انتقل إلى إعدادات المؤسسة ثم قم بالتمرير لأسفل إلى قسم مزامنة الدليل. |

| 3 |

انقر حذف المثيل.  |

| 4 |

في صفحة حذف مثيل معرف Entra؟ ، حدد إلغاء موافقة مسؤول معرف Entra إذا كنت ترغب في إزالة اتفاقية الموافقة من Webex. عند تحديد هذا الخيار، يجب عليك إدخال بيانات اعتمادك ومنح الأذونات مرة أخرى. |

| 5 |

انقر على حذف. |

قم بتوفير حساب مستخدم لخدمة Webex عند الطلب

يمكنك توفير مستخدم لـ Webex على الفور، بشكل مستقل عن مزامنة Entra ID، والتحقق من النتيجة على الفور. ويساعد ذلك عند استكشاف الأخطاء وإصلاحها أثناء الإعداد.

| 1 |

قم بتسجيل الدخول إلى مركز التحكم باستخدام حساب مسؤول كامل. |

| 2 |

انتقل إلى إعدادات المؤسسة وقم بالتمرير لأسفل إلى قسم مزامنة الدليل. |

| 3 |

انقر لتوفير مستخدم عند الطلب.  |

| 4 |

ابحث عن المستخدم الذي تريد تزويده بالصلاحيات وحدده، ثم انقر فوق تزويد. |

| 5 |

تظهر إحدى النتائج التالية عند اكتمال العملية:

|

| 6 |

انقر فوق إعادة المحاولة لتوفير نفس المستخدم مرة أخرى، إذا تم تخطيه أو فشل. |

| 7 |

انقر على توفير مستخدم آخر للعودة إلى صفحة التزويد. |

| 8 |

انقر على تم عند الانتهاء. |

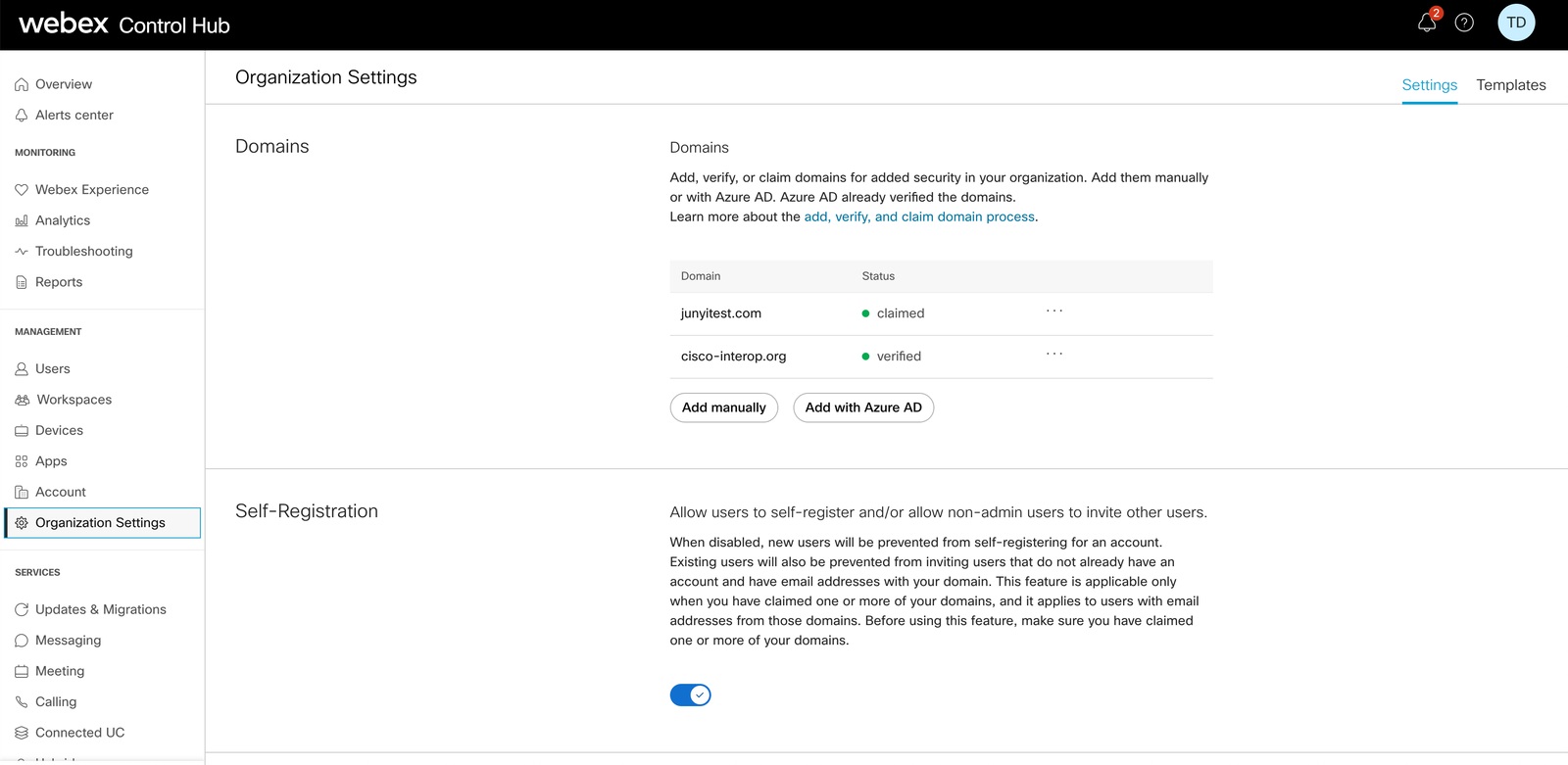

استورد النطاقات التي تم التحقق منها بواسطة Entra ID إلى مركز التحكم

قد يكون لدى العملاء مئات النطاقات التي تم التحقق منها في Entra ID. بينما يتم دمجها مع مركز التحكم، إذا أرادوا استيراد النطاقات التي تم التحقق منها من Entra ID إلى مركز التحكم. هذا من شأنه أن يوفر الكثير من الجهد في عملية الصيانة أو الإعداد.

| 1 |

انتقل إلى قسم المجال في علامة التبويب إعدادات المؤسسة في مركز التحكم. |

| 2 |

انقر إضافة باستخدام معرف Entra.  |

| 3 |

في صفحة إضافة نطاقات تم التحقق منها ، ابحث عن النطاقات المراد إضافتها وحددها. |

| 4 |

انقر على إضافة. ستظهر النطاقات التي تم التحقق منها في قائمة النطاقات التي تم التحقق منها.

|

تعيين سمات تطبيق معالج معرف Entra

يمكن لتطبيق Entra ID Wizard دعم ومزامنة أي تغييرات تقوم بإجرائها على تعبيرات السمات الخاصة بك. على سبيل المثال، في Entra ID، يمكنك تعيين displayName بحيث يعرض كلاً من سمات surname و givenName. تظهر هذه التغييرات في تطبيق المعالج.

يمكنك العثور على مزيد من المعلومات حول تعيين تعبيرات السمات في Entra ID على موقع مساعدة Microsoft .

استخدم الجدول التالي للحصول على معلومات حول سمات معرف Entra المحددة.

لا يقوم معرف Entra بمزامنة القيم الفارغة. إذا قمت بتعيين قيمة سمة إلى قيمة فارغة في Entra ID، فلن يتم حذفها أو تعديلها بقيمة فارغة في Webex. راجع القيود الموجودة على موقع مساعدة Microsoft لمزيد من المعلومات .

|

سمة معرف المدخل (المصدر) |

سمة مستخدم Webex (الهدف) | الوصف |

|---|---|---|

|

السمات التي يتم تعبئتها افتراضيا |

||

|

المستخدماسم المدير |

اسم المستخدم |

إنه المعرف الفريد للمستخدم في Webex. إنها رسالة بريد إلكتروني منسقة. |

|

displayName |

displayName |

اسم المستخدم الذي يظهر في تطبيق Webex. |

|

اللقب |

الاسم.اسم العائلة |

|

|

الاسم المعطى |

الاسم.الاسم المعطى |

|

|

objectId |

معرف خارجي |

إنه معرّف المستخدم الفريد (UID) في نظام Entra ID. بشكل عام، هي سلسلة مكونة من 16 بايت. لا ننصحك بتغيير هذا التخطيط. |

|

السمات الإضافية المتاحة |

||

|

المسمى الوظيفي |

العنوان |

|

|

الاستخدامالموقع |

العناوين[اكتب eq "العمل"].البلد |

نوصي باستخدام ربط موقع الاستخدام بالعناوين [type eq "work"].country. إذا اخترت سمة أخرى، فيجب عليك التأكد من أن قيم السمة تتوافق مع المعايير. على سبيل المثال، يجب أن تكون كلمة USA هي US. ينبغي أن تكون الصين CN، وهكذا. |

|

المدينة |

العناوين[اكتب eq "العمل"].locality |

|

|

الشارعالعنوان |

العناوين[اكتب eq "العمل"].streetAddress |

|

|

حالة |

العناوين[اكتب eq "العمل"].region |

|

|

الرمز البريدي |

العناوين[اكتب eq "العمل"].postalCode |

|

|

رقم الهاتف |

phoneNumbers[اكتب eq "العمل"].value |

|

|

الهاتف الجوال |

phoneNumbers[اكتب eq "mobile"].value |

|

|

فاكسرقم الهاتف |

phoneNumbers[اكتب eq "fax"].value |

|

|

المدير |

المدير |

يقوم بمزامنة معلومات مدير المستخدمين مع Webex بحيث يمكن للمستخدمين دائمًا رؤية معلومات المدير الصحيحة على بطاقة جهة اتصال المستخدم. عند إنشاء مستخدم، يتحقق Entra ID مما إذا كان كائن مدير المستخدم موجودًا في Webex Identity أم لا. إذا لم يكن الأمر كذلك، فسيتم تجاهل سمة مدير المستخدم. إذا كانت هناك سمة مدير، فيجب استيفاء شرطين حتى تظهر السمة في بطاقة جهة اتصال المستخدم:

تتحقق هذه الشروط من تحديث سمة مدير المستخدم عند انتهاء صلاحية رمز مصادقة المستخدم. لن تنعكس تغييرات سمات المدير على بطاقة جهة اتصال المستخدم إلا بعد تسجيل دخول المستخدم لأول مرة بعد التغيير. |

الأسئلة المتداولة

كيف يمكنني الانتقال إلى تطبيق Entra ID Wizard من خلال توفير Cisco Directory Connector؟

أثناء الإعداد، يكتشف تطبيق المعالج ما إذا كانت مؤسستك تستخدم موصل الدليل. إذا تم تمكينه، فسيظهر مربع حوار يمكنك من خلاله اختيار استخدام معرف Entra وحظر موصل الدليل. انقر فوق Block لتأكيد رغبتك في متابعة تكوين تطبيق Entra ID Wizard.

يمكنك أيضًا اختيار تعطيل موصل الدليل قبل تكوين تطبيق المعالج. بعد التكوين، يتولى تطبيق المعالج إدارة ملفات تعريف المستخدمين. ومع ذلك، فإن تطبيق المعالج يدير فقط المستخدمين الذين تمت إضافتهم إلى نطاق المزامنة؛ لا يمكنك استخدام تطبيق المعالج لإدارة المستخدمين الذين تمت مزامنتهم بواسطة موصل الدليل والذين لم يكونوا جزءًا من نطاق المزامنة.

هل يمكنني إعداد تسجيل الدخول الموحد باستخدام Microsoft Entra؟

يمكنك تكوين تكامل تسجيل الدخول الموحد (SSO) بين مؤسسة عميل Control Hub ونشر يستخدم Microsoft Entra ID كمزود هوية.

متى يتم تحديث صورة المستخدم الرمزية في Webex؟

تتم مزامنة صور المستخدمين الرمزية مع Webex عند إنشاء المستخدم في Webex Identity. يعتمد هذا التحديث على تحديث صورة المستخدم الرمزية في Entra ID. ثم يقوم تطبيق المعالج باسترداد الصورة الرمزية الجديدة من معرف Entra. يتم تحديث بطاقة بيانات المستخدم عند تسجيل دخول المستخدم لأول مرة بعد التغيير.

لماذا لا يظهر المستخدم في مجموعة في مركز التحكم مباشرة بعد المزامنة، وكيف يمكن حل هذه المشكلة؟

تُعد عمليات مزامنة المستخدم والمجموعة عمليات مستقلة. بينما يمكن أن تتم عمليات مزامنة المستخدمين بشكل منفصل، تتم عمليات مزامنة المجموعات تلقائيًا كل 12 ساعة. إذا تمت مزامنة المستخدم عبر مجموعة ولكنه لم يظهر على الفور في المجموعة في مركز التحكم، فهذا لا يزال سلوكًا متوقعًا. إذا ظهر المستخدم فقط في قائمة المستخدمين الرئيسية وليس في المجموعة، فلا يلزم اتخاذ أي إجراء آخر. ما عليك سوى الانتظار حتى تكتمل دورة مزامنة المجموعة التالية.

عندما يتم وضع علامة "غير نشط" على المستخدم في Entra ID، فماذا يحدث لهذا المستخدم في مؤسسة Webex الخاصة بي؟

يتم أيضًا منح المستخدمين الذين تم وضع علامة غير نشط في Entra ID هذا التصنيف في مركز التحكم. يتم تخطي المستخدمين غير النشطين في عمليات المزامنة ولن يتم تعديلهم في أي تغييرات مستقبلية في مركز التحكم. ومع ذلك، سيستمر ظهور المستخدمين غير النشطين في مؤسسة مركز التحكم الخاصة بك حتى تقوم بإزالتهم مباشرة.