- Hjem

- /

- Artikel

Certifikater på enheder i Board-, bord- og lokaleserien

I denne artikel

I denne artikel Har du feedback?

Har du feedback?Du kan tilføje wifi-802.1X/802.1X- eller HTTPS-certifikater til individuelle enheder og tilsluttede eksterne enheder.

Du kan tilføje certifikater fra enhedens lokale webgrænseflade. Alternativt kan du tilføje certifikater ved at køre API-kommandoer. Hvis du vil se, hvilke kommandoer der giver dig mulighed for at tilføje certifikater, skal du se roomos.cisco.com .

Servicecertifikater og pålidelige CA'er

Certifikatvalidering kan være påkrævet, når du bruger TLS (Transport Layer Security). En server eller klient kan kræve, at enheden foreviser dem et gyldigt certifikat, før kommunikationen konfigureres.

Certifikaterne er tekstfiler, der bekræfter enhedens ægthed. Disse certifikater skal være signeret af et Certificate Authority (CA), der er tillid til. For at bekræfte certifikaternes signatur skal der være en liste over pålidelige CA'er på enheden. Listen skal indeholde alle CA'er, der er nødvendige for at verificere certifikater for både overvågningslogføring og andre forbindelser.

Certifikater bruges til følgende tjenester: HTTPS-server, SIP, IEEE 802.1X og overvågningslogføring. Du kan gemme flere certifikater på enheden, men der er kun aktiveret ét certifikat for hver tjeneste ad gangen.

På RoomOS oktober 2023 og senere, når du tilføjer et CA-certifikat til en enhed, anvendes det også på en Room Navigator, hvis en sådan er tilsluttet. Hvis du vil synkronisere de tidligere tilføjede CA-certifikater til en tilsluttet Room Navigator, skal du genstarte enheden. Hvis de eksterne enheder ikke skal have de samme certifikater som den enhed, de er tilsluttet, skal du angive konfigurationen Sikkerhedscertifikater for eksterne enheder SyncToPeripherals til Falsk.

Tidligere gemte certifikater slettes ikke automatisk. Posterne i en ny fil med CA-certifikater føjes til den eksisterende liste.

Til Wi-Fi-forbindelse

Vi anbefaler, at du tilføjer et CA-certifikat, der er tillid til, for hver enhed i Board-, bord- eller lokaleserien, hvis dit netværk bruger WPA-EAP-godkendelse. Du skal gøre dette individuelt for hver enhed, og før du opretter forbindelse til Wi-Fi.

Understøttede certifikat- og nøgleformater

-

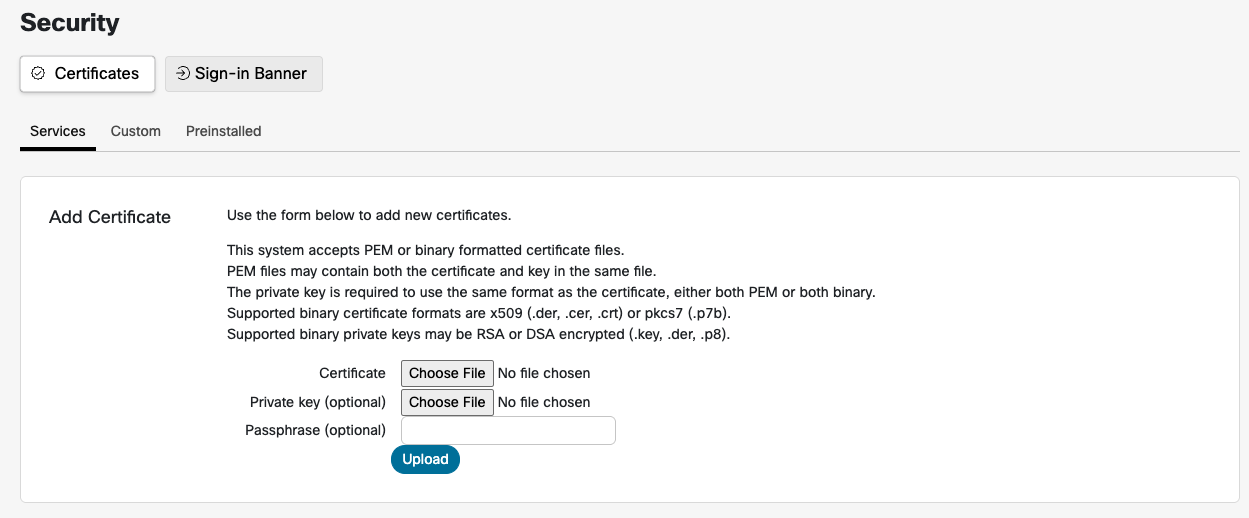

Dette system accepterer certifikatfiler i enten PEM- eller binære formater.

-

PEM-filer kan indeholde både certifikatet og den private nøgle i samme fil.

-

Den private nøgle skal have samme format som certifikatet. det vil sige, begge skal være enten PEM eller binære.

-

Understøttede binære certifikatformater omfatter X.509-filer med filtypenavnene .der, .cer eller .crt og PKCS7-filer med filtypenavnet .p7b.

-

Understøttede binære private nøgleformater omfatter RSA- eller DSA-krypterede nøgler, typisk med filtypenavnene .key, .der eller .p8.

Certifikatet og den private nøgle gemmes i den samme fil på enheden. Hvis godkendelsen mislykkes, oprettes forbindelsen ikke.

Certifikatet og dets private nøgle anvendes ikke på tilsluttede eksterne enheder.

Tilføj certifikater på enheder i Board-, bord- og lokaleserien

| 1 |

Fra kundevisningen i https://admin.webex.com skal du gå til siden Enheder og vælge din enhed på listen. Gå til Support, og start Lokale enhedskontroller . Hvis du har konfigureret en lokal adminbruger på enheden, kan du få adgang til webgrænsefladen direkte ved at åbne en webbrowser og indtaste https://<endpoint ip eller værtsnavn>. |

| 2 |

Naviger til . |

| 3 |

På openssl skal du generere en privat nøgle og certifikatanmodning. Kopier indholdet af certifikatanmodningen. Indsæt det derefter for at anmode om servercertifikatet fra dit Certificate Authority (CA). |

| 4 |

Download servercertifikatet, der er signeret af dit nøglecenter. |

| 5 |

Naviger til , og upload den private nøgle og servercertifikatet. |

| 6 |

Aktivér de tjenester, du vil bruge til det certifikat, du lige har tilføjet. |

Generer anmodning om certifikatsignering (CSR)

Administratorer skal generere en anmodning om certifikatsignering (CSR) fra Control Hub for en cloudregistreret Board-, bord- eller lokaleserieenhed.

Følg disse trin for at generere et CSR og uploade et signeret certifikat til din enhed:

- Fra kundevisningen i Control Hub skal du gå til siden Enheder og vælge din enhed på listen.

- Naviger til Handlinger > køre xCommand > Security > certifikater > CSR > oprette.

- Indtast de påkrævede certifikatoplysninger, og vælg Udfør.

- Kopiér hele teksten mellem ----BEGIN CERTIFICATE REQUEST---- og ----END CERTIFICATE REQUEST----.

- Brug et Certificate Authority (CA) efter eget valg til at underskrive CSR.

- Eksporter det signerede certifikat i PEM-format (Base64-kodet).

- Åbn den underskrevne certifikatfil i en teksteditor (f.eks. Notesblok), og kopier al teksten mellem ----BEGIN CERTIFICATE---- og ----END CERTIFICATE----.

- I Control Hub skal du navigere til Enheder > vælge din enhed > handlinger > køre xCommand > Security > certifikater > CSR > Link.

- Indsæt det kopierede certifikatindhold i sektionen Brødtekst, og vælg Udfør.

- Opdater siden for at bekræfte, at certifikatet vises under Eksisterende certifikat.

SCEP (Simple Certificate Enrollment Protocol)

SCEP (Simple Certificate Enrollment Protocol) indeholder en automatiseret mekanisme til tilmelding og opdatering af certifikater, der f.eks. bruges til 802.1X-godkendelse på enheder. SCEP giver dig mulighed for at opretholde enhedens adgang til sikre netværk uden manuel indgriben.

-

Når enheden er ny eller er blevet fabriksnulstillet, skal den have netværksadgang for at nå SCEP-URL-adressen. Enheden skal sluttes til netværket uden 802.1X for at få en IP adresse.

-

Hvis du bruger en trådløs tilmelding SSID, skal du gå gennem onboarding-skærmene for at konfigurere forbindelsen til netværket.

-

Når du har oprettet forbindelse til klargøringsnetværket, behøver enheden ikke at være på en bestemt onboarding-skærm.

-

For at tilpasse alle installationer gemmer SCEP Enrollment xAPI'erne ikke det CA-certifikat, der bruges til at signere enhedscertifikatet. Til servergodkendelse skal CA-certifikatet, der bruges til at validere serverens certifikat, tilføjes med xCommand Security Certificates CA Add.

Forudsætninger

Du skal bruge følgende oplysninger:

-

SCEP-serverens URL-adresse.

-

Fingeraftryk af det signerende CA-certifikat (Certificate Authority).

-

Oplysninger om certifikatet, der skal tilmeldes. Dette udgør certifikatets emnenavn .

-

Almindeligt navn

-

Landets navn

-

Navn på stat eller provins

-

Lokalitetens navn

-

Organisationens navn

-

Organisatorisk enhed

-

- Emnenavnet sorteres som /C= /ST= /L= /O= /OU= /CN=

-

SCEP-serverens udfordringsadgangskode, hvis du har konfigureret SCEP-serveren til at håndhæve en OTP eller delt hemmelighed.

Du kan indstille den påkrævede nøglestørrelse for certifikatanmodningsnøgleparret ved hjælp af følgende kommando. Standardværdi er 2048.

xConfiguration Security Enrollment KeySize: <2048, 3072, 4096>Vi sender en certifikatanmodning, der er gyldig i et år til certifikatudløb. Politikken på serversiden kan ændre udløbsdatoen under certifikatsignering.

Ethernet-forbindelse

Når en enhed er tilsluttet et netværk, skal du sørge for, at den har adgang til SCEP-serveren. Enheden skal være tilsluttet et netværk uden 802.1x for at få en IP adresse. Det kan være nødvendigt at angive enhedens MAC-adresse til klargøringsnetværket for at få en IP adresse. MAC-adressen findes i brugergrænsefladen eller på etiketten bag på enheden.

Når enheden er tilsluttet netværket, kan du SSH til enheden som administrator for at få adgang til TSH og derefter køre følgende kommando for at sende SCEP-anmodningen om tilmelding:

xCommand Security Certificates Services Tilmelding SCEP-anmodning Når SCEP-serveren returnerer det signerede enhedscertifikat, skal du aktivere 802.1X.

Aktivér det signerede certifikat:

xCommand Security Certificates Services Activate Genstart enheden efter aktivering af certifikatet.

Trådløs forbindelse

Når en enhed er tilsluttet et trådløst netværk, skal du sørge for, at den har adgang til SCEP-serveren.

Når enheden er tilsluttet netværket, kan du SSH til enheden som administrator for at få adgang til TSH og derefter køre følgende kommando for at sende SCEP-anmodningen om tilmelding:

xCommand Security Certificates Services Tilmelding SCEP-anmodning Enheden modtager det signerede certifikat fra SCEP-serveren.

Aktivér det signerede certifikat:

xCommand Security Certificates Services ActivateEfter aktivering skal du konfigurere Wi-Fi-netværket med EAP-TLS-godkendelse.

xCommand Konfiguration af netværkswifi Som standard springer Wi-Fi-konfigurationen servervalideringskontroller over. Hvis der kun kræves envejsgodkendelse, skal du holde AllowMissingCA standardiseret til Sand.

Hvis du vil gennemtvinge servervalidering, skal du sørge for, at den valgfrie parameter AllowMissingCA er indstillet til False. Hvis det ikke er muligt at oprette forbindelse på grund af tjenestevalideringsfejl, skal du kontrollere, at den korrekte CA er blevet tilføjet for at kontrollere servercertifikatet, som kan være forskelligt fra enhedscertifikatet.

API beskrivelser

Rolle: Admin, Integrator

xCommand Security Certificates Services Tilmelding SCEP-anmodningSender et CSR til en given SCEP-server til signering. Parametrene CSR SubjectName konstrueres i følgende rækkefølge: C, ST, L, O, OUs, CN.

Parametre:

-

URL-adresse (r): <S: 0, 256>

SCEP-serverens URL-adresse.

-

Fingeraftryk: <S: 0, 128>

CA-certifikatfingeraftryk, der underskriver SCEP-anmodningen CSR.

-

Fællesnavn(r): <S: 0, 64>

Tilføjer "/CN=" til CSR-emnenavnet.

-

ChallengePassword: <S: 0, 256>

OTP eller delt hemmelighed fra SCEP-serveren for adgang til at underskrive.

-

Landnavn: <S: 0, 2>

Tilføjer "/c=" til CSR-emnenavnet.

-

StateOrProvinceName: <S: 0, 64>

Tilføjer "/ST=" til CSR emnenavnet.

-

LokalitetNavn: <S: 0, 64>

Tilføjer "/l=" til CSR-emnenavnet.

-

Organisationsnavn: <S: 0, 64>

Tilføjer "/O=" til CSR-emnenavnet.

-

Organisatorisk enhed[5]: <S: 0, 64>

Føjer op til 5 "/OU="-parametre til CSR-emnenavnet.

-

SanDns[5]: <S: 0, 64>

Føjer op til 5 DNS-parametre til det alternative navn på emnet CSR.

-

SanEmail[5]: <S: 0, 64>

Føjer op til 5 e-mail-parametre til det alternative navn CSR emne.

-

SanIp[5]: <S: 0, 64>

Føjer op til 5 IP-parametre til det alternative navn CSR emne.

-

SanUri[5]: <S: 0, 64>

Føjer op til 5 URI-parametre til det alternative navn på emne CSR.

xCommand Security Certificates Services Tilmeldingsprofiler SletSletter en tilmeldingsprofil for ikke længere at forny certifikater.

Parametre:

-

Fingeraftryk: <S: 0, 128>

Det CA-certifikatfingeraftryk, der identificerer den profil, du vil fjerne. Du kan se de tilgængelige profiler, der skal fjernes, ved at køre:

xCommand Security Certificates Services Liste over tilmeldingsprofiler

xCommand Security Certificates Services Liste over tilmeldingsprofilerViser tilmeldingsprofiler til certifikatfornyelse.

xCommand Security Certificates Services Tilmelding SCEP-profiler Angiv fingeraftryk(r): <S: 0, 128> URL(r): <S: 0, 256>Tilføj en tilmeldingsprofil for certifikater, der er udstedt af CA-fingeraftrykket, for at bruge den angivne SCEP-URL til fornyelse.

Fornyelse

xCommand Security Certificates Services Tilmelding SCEP-profiler sætFor automatisk at kunne forny certifikatet skal enheden kunne få adgang til SCEP-URL-adressen, der kan signere certifikatet.

En gang dagligt kontrollerer enheden for certifikater, der udløber efter 45 dage. Enheden vil derefter forsøge at forny disse certifikater, hvis udstederen matcher en profil.

BEMÆRK: Alle enhedscertifikater kontrolleres for fornyelse, selvom certifikatet ikke oprindeligt blev tilmeldt ved hjælp af SCEP.

Navigator

-

Direkte parret: Tilmeldte certifikater kan aktiveres som "parringscertifikat".

-

Fjernparret: Bed navigatoren om at tilmelde et nyt SCEP-certifikat ved hjælp af periferiudstyrets id:

xCommand-periferiudstyr Sikkerhedscertifikater Tilmelding til tjenester SCEP-anmodningTilmeldingsprofiler synkroniseres automatisk med den parrede navigator.

-

Enkeltstående navigator: Det samme som codec-tilmelding

Konfigurer 802.1x-godkendelse på Room Navigator

Du kan konfigurere 802.1x-godkendelse direkte fra menuen Indstillinger i Room Navigator.

802.1x-godkendelsesstandarden er særlig vigtig for Ethernet-netværk, og den sikrer, at kun autoriserede enheder får adgang til netværksressourcerne.

Forskellige login-muligheder er tilgængelige baseret på EAP-metoden, der er konfigureret i dit netværk. For eksempel:

- TLS: Brugernavn og adgangskode bruges ikke.

- PEAP: Certifikater bruges ikke.

- TTLS: Både brugernavn / adgangskode og certifikater er påkrævet; Ingen af delene er valgfrie.

Du kan hente klientcertifikatet på en enhed på flere måder:

- Overfør PEM: Brug funktionen Security Certificates Services Add.

- Opret CSR: Generer en anmodning om certifikatsignering (CSR), signer den, og link den ved hjælp af sikkerhedscertifikater CSR Opret/Link.

- SCEP: Brug Security Certificates Services Enrollment SCEP-anmodning.

- DHCP Mulighed 43: Konfigurer certifikatleveringen via denne indstilling.

Opsætning og opdatering af certifikaterne til 802.1x skal udføres , før Room Navigator parres med et system, eller efter fabriksnulstilling af Room Navigator.

Standardlegitimationsoplysningerne er admin og tom adgangskode. Du kan finde flere oplysninger om, hvordan du tilføjer certifikater ved at åbne API, i den nyeste version af API-vejledningen .

- Åbn kontrolpanelet på navigatoren ved at trykke på knappen i øverste højre hjørne eller stryge fra højre side. Tryk derefter på Enhedsindstillinger .

- Gå til Netværksforbindelse , og vælg Ethernet .

- Slå Brug IEEE 802.1 x til/fra.

- Hvis godkendelse er konfigureret med legitimationsoplysninger, skal du angive brugeridentitet og adgangssætning. Du kan også angive en anonym identitet: Dette er et valgfrit felt, der gør det muligt at adskille den faktiske brugers identitet fra den oprindelige godkendelsesanmodning.

- Du kan slå TLS Bekræft til eller fra. Når TLS verify er slået TIL, verificerer klienten aktivt ægtheden af serverens certifikat under TLS-håndtrykket. Når TLS verify er slået FRA, udfører klienten ikke aktiv verificering af serverens certifikat.

- Hvis du har overført et klientcertifikat ved at åbne API, skal du slå Brug klientcertifikat til.

- Skift de EAP-metoder (Extensible Authentication Protocol), du vil bruge. Valget af EAP-metode afhænger af de specifikke sikkerhedskrav, infrastruktur og klientfunktioner. EAP metoder er afgørende for at muliggøre sikker og godkendt netværksadgang.

Konfiguration af SCEP-parametre med DHCP indstilling 43

Du kan bruge DHCP Option 43 til automatisk at levere SCEP-parametre, hvilket muliggør effektiv og sikker tilmelding af 802.1X-enhedscertifikater. DHCP Indstilling 43 er forudkonfigureret med SCEP-parametrene, så enheden kan hente disse parametre fra DHCP-serveren og automatisk udføre SCEP-certifikattilmeldingen.

Da DHCP-indstillingsdata ikke er beskyttet, anbefaler vi, at du kun bruger denne indstilling i pålidelige og sikre installationsmiljøer for at forhindre uautoriserede enheder i at få adgang til dataene.

Certifikatet, der er tilmeldt ved hjælp af DHCP-indstillingen, fornyes automatisk, og der genereres automatisk en fornyelsesprofil baseret på DHCP-indstillingerne, der er konfigureret for SCEP.

Hvis du vil tilmelde et SCEP-certifikat ved at konfigurere SCEP-parametrene i DHCP Indstilling 43, skal du følge disse trin:

- Forbered SCEP-miljøet.

Du kan få detaljeret vejledning i opsætningen af SCEP-miljøet i dokumentationen til din SCEP-server.

-

Konfigurer DHCP indstilling 43.

Konfigurer DHCP-indstilling 43 i henhold til formatet for leverandørspecifikke oplysninger, der er defineret i afsnit 8.4 i RFC 2132.

Underindstillingerne nummereret 11 til 14 er specifikt forbeholdt angivelse af metoden:

| Parametre | Underindstilling | Type | Længde (byte) | Mandatory |

|---|---|---|---|---|

| SCEP-server-URL-adresse | 11 | streng | Variabel længde | Ja |

| Underskrivelse af CA-fingeraftryk | 12 | binær | 20 eller 32 | Ja |

| Udfordr adgangskode | 13 | streng | Variabel længde | Nej |

| Aktivér 802.1X-godkendelse | 14 | Boolesk | 1 | Ja |

Den samlede længde af alle parametre må ikke overstige længden af valgmulighed 43, hvilket er 255 byte. Hvis parameteren "Aktiver 802.1X-godkendelse" er deaktiveret (indstillet til falsk), sker certifikatregistrering ikke.

Følgende tabel indeholder et eksempel på konfiguration af DHCP Indstilling 43, der specifikt beskriver underindstillingerne 11 til 14.

|

Underindstilling decimal/hex | Værdilængde (byte) decimal/hex | Værdi | Hex-værdi |

|---|---|---|---|

| 11/0B | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0D | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0E | 1/01 | 1 (0: Nej; 1: Ja) | 01 |

Oversigt over parameterværdierne:

- Server = http://10.79.57.91

- Root CA-fingeraftryk = 12040870625C5B755D73F5925285F8F5FF5D55AF

- Udfordringsadgangskode = D233CCF9B9952A15

- Aktivér 802.1X-godkendelse = Ja

Syntaksen for den endelige hexadecimale værdi er: {<suboption><length><value>}...

Ifølge parameterværdierne ovenfor er den endelige hexadecimale værdi som følger:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101