- Domov

- /

- Článok

Certifikáty na zariadeniach Board, Desk a Room Series

V tomto článku

V tomto článku Spätná väzba?

Spätná väzba?Certifikáty wifi-802.1X/802.1X alebo HTTPS môžete pridať k jednotlivým zariadeniam a pripojeným perifériám.

Certifikáty môžete pridávať z lokálneho webového rozhrania zariadenia. Prípadne môžete pridať certifikáty spustením príkazov API. Ak chcete zistiť, ktoré príkazy umožňujú pridávanie certifikátov, pozrite si tému roomos.cisco.com .

Servisné certifikáty a dôveryhodné certifikačné autority

Pri použití TLS (Transport Layer Security) sa môže vyžadovať overenie certifikátu. Server alebo klient môže pred nastavením komunikácie vyžadovať, aby im zariadenie predložilo platný certifikát.

Certifikáty sú textové súbory, ktoré overujú pravosť zariadenia. Tieto certifikáty musia byť podpísané dôveryhodným Certificate Authority (CA). Na overenie podpisu certifikátov musí byť v zariadení uložený zoznam dôveryhodných certifikačných autorít. Zoznam musí obsahovať všetky certifikačné autority potrebné na overenie certifikátov pre protokolovanie auditu a iné pripojenia.

Certifikáty sa používajú pre nasledujúce služby: server HTTPS, SIP, IEEE 802.1X a protokolovanie auditu. V zariadení môžete uložiť niekoľko certifikátov, ale pre každú službu je naraz povolený iba jeden certifikát.

V systéme RoomOS október 2023 a neskôr, keď pridáte certifikát CA do zariadenia, použije sa aj na Room Navigator, ak je pripojený. Ak chcete synchronizovať predtým pridané certifikáty CA s pripojeným Room Navigator, musíte reštartovať zariadenie. Ak nechcete, aby periférne zariadenia získavali rovnaké certifikáty ako zariadenie, ku ktorému sú pripojené, nastavte konfiguráciu Periférne zariadenia Security Certificates SyncToPeripherals na hodnotu False.

Predtým uložené certifikáty sa neodstránia automaticky. Položky v novom súbore s certifikátmi certifikačnej autority sa pripoja k existujúcemu zoznamu.

Pre pripojenie Wi-Fi

Ak vaša sieť používa overenie WPA-EAP, odporúčame pridať dôveryhodný certifikát CA pre každé zariadenie Board, Desk alebo Room Series. Musíte to urobiť individuálne pre každé zariadenie a pred pripojením k Wi-Fi.

Podporované formáty certifikátov a kľúčov

-

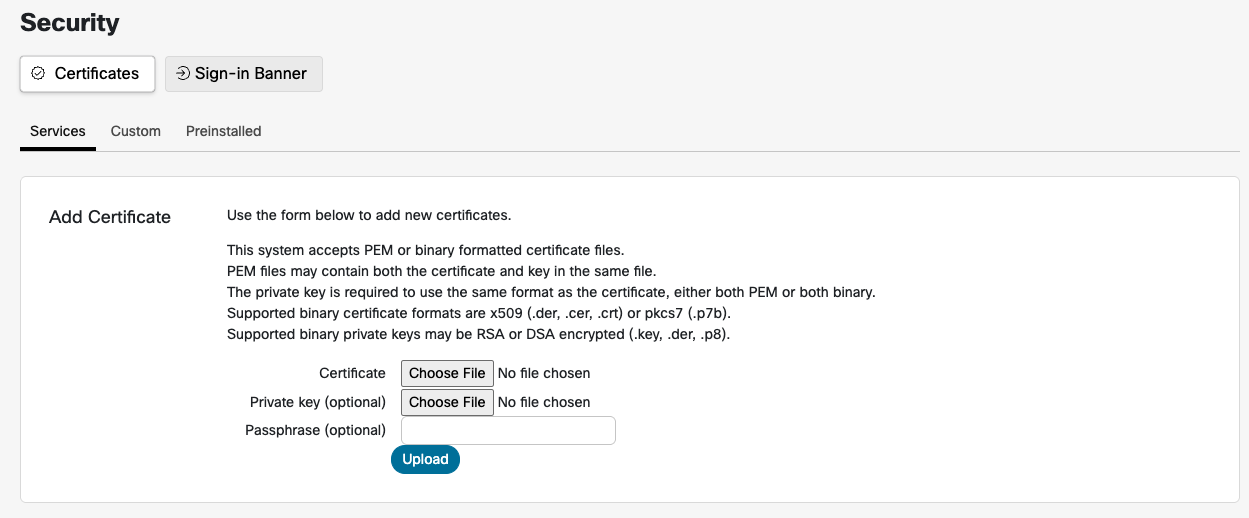

Tento systém akceptuje súbory certifikátov vo formáte PEM alebo binárnom formáte.

-

Súbory PEM môžu obsahovať certifikát aj súkromný kľúč v rámci toho istého súboru.

-

Súkromný kľúč musí mať rovnaký formát ako osvedčenie; to znamená, že obe musia byť buď PEM alebo binárne.

-

Podporované formáty binárnych certifikátov zahŕňajú súbory X.509 s príponami .der, .cer alebo .crt a súbory PKCS7 s príponou .p7b.

-

Podporované formáty binárneho súkromného kľúča zahŕňajú šifrované kľúče RSA alebo DSA, zvyčajne s príponami .key, .der alebo .p8.

Certifikát a súkromný kľúč sú uložené v rovnakom súbore v zariadení. Ak overenie zlyhá, spojenie sa nevytvorí.

Certifikát a jeho súkromný kľúč sa nevzťahujú na pripojené periférne zariadenia.

Pridajte certifikáty na zariadenia Board, Desk a Room Series

| 1 |

V zobrazení zákazníka v https://admin.webex.com prejdite na stránku Zariadenia a vyberte svoje zariadenie v zozname. Prejdite na stránku podpory a spustite položku Lokálne ovládacie prvky zariadení. Ak ste v zariadení nastavili lokálneho správcu , môžete pristupovať k webovému rozhraniu priamo otvorením webového prehliadača a zadaním https://<endpoint ip alebo názvu hostiteľa> . |

| 2 |

Prejdite do časti a nahrajte svoje koreňové certifikáty CA. |

| 3 |

Na openssl vygenerujte súkromný kľúč a žiadosť o certifikát. Skopírujte obsah žiadosti o certifikát. Potom ho prilepte a požiadajte o certifikát servera z vášho Certificate Authority (CA). |

| 4 |

Stiahnite si certifikát servera podpísaný vašou certifikačnou autoritou. |

| 5 |

Prejdite do časti a nahrajte súkromný kľúč a certifikát servera. |

| 6 |

Povoľte služby, ktoré chcete použiť pre certifikát, ktorý ste práve pridali. |

Vygenerovať žiadosť o podpísanie certifikátu (CSR)

Správcovia musia z riadiaceho centra vygenerovať žiadosť o podpísanie certifikátu (CSR) pre zariadenie Board, Desk alebo Room Series registrované v cloude.

Ak chcete vygenerovať CSR a nahrať podpísaný certifikát do zariadenia, postupujte takto:

- V zobrazení pre zákazníkov v ovládacom centre prejdite na stránku Zariadenia a vyberte svoje zariadenie zo zoznamu.

- Prejdite na položku Akcie > Spustiť xCommand > Certifikáty zabezpečenia > > CSR > Vytvoriť.

- Zadajte požadované podrobnosti certifikátu a vyberte možnosť Vykonať.

- Skopírujte celý text medzi ----START CERTIFICATE REQUEST---- a ----END CERTIFICATE REQUEST----.

- Na podpísanie CSR použite Certificate Authority (CA) podľa vášho výberu.

- Exportujte podpísaný certifikát vo formáte PEM (kódovanie Base64).

- Otvorte podpísaný súbor certifikátu v textovom editore (napr. Poznámkový blok) a skopírujte celý text medzi ----BEGIN CERTIFICATE---- a ----END CERTIFICATE----.

- V ovládacom centre prejdite na položku Zariadenia > vyberte zariadenie, > Akcie > Spustiť xCommand > Certifikáty zabezpečenia > > CSR > Link.

- Vložte skopírovaný obsah certifikátu do sekcie Telo a vyberte možnosť Spustiť.

- Obnovte stránku, aby ste overili, či sa certifikát zobrazuje v časti Existujúci certifikát.

Protokol SCEP (Simple Certificate Enrollment Protocol)

Simple Certificate Enrollment Protocol (SCEP) poskytuje automatizovaný mechanizmus registrácie a obnovy certifikátov, ktoré sa používajú napríklad na autentifikáciu 802.1X na zariadeniach. SCEP umožňuje udržiavať prístup zariadenia k zabezpečeným sieťam bez manuálneho zásahu.

-

Ak je zariadenie nové alebo bolo obnovené z výroby, potrebuje prístup k sieti, aby sa dostalo na adresu URL SCEP. Zariadenie by malo byť pripojené k sieti bez 802.1X, aby získalo IP adresu.

-

Ak používate bezdrôtovú registráciu SSID, prejdite cez obrazovky zaradenia a nakonfigurujte pripojenie k sieti.

-

Po pripojení k obstarávacej sieti sa zariadenie nemusí nachádzať na konkrétnej obrazovke registrácie.

-

Aby vyhovovali všetkým nasadeniam, rozhrania xAPI registrácie SCEP nebudú ukladať certifikát CA použitý na podpísanie certifikátu zariadenia. Pre overenie servera je potrebné pridať certifikát CA použitý na overenie certifikátu servera spolu s xCommand Security Certificates CA Add.

Predpoklady

Potrebujete nasledujúce informácie:

-

Adresa URL servera SCEP.

-

Odtlačok podpisujúceho certifikátu CA (Certificate Authority).

-

Informácie o osvedčení na zápis. Toto tvorí názov predmetu certifikátu.

-

Bežný názov

-

Názov krajiny

-

Názov štátu alebo provincie

-

Názov lokality

-

Názov organizácie

-

Organizačná jednotka

-

- Názov predmetu bude zoradený ako /C= /ST= /L= /O= /OU= /CN=

-

Vyzývacie heslo servera SCEP, ak ste nakonfigurovali server SCEP na vynútenie OTP alebo zdieľaného kľúča.

Požadovanú veľkosť kľúča pre pár klávesov žiadosti o certifikát môžete nastaviť pomocou nasledujúceho príkazu. Predvolená hodnota je 2048.

xKonfiguračný bezpečnostný registračný kľúčVeľkosť: <2048, 3072, 4096>Pošleme žiadosť o certifikát, ktorý je platný jeden rok pre vypršanie platnosti certifikátu. Politika na strane servera môže zmeniť dátum vypršania platnosti počas podpisovania certifikátu.

Ethernetové pripojenie

Keď je zariadenie pripojené k sieti, uistite sa, že má prístup k serveru SCEP. Zariadenie by malo byť pripojené k sieti bez 802.1x, aby získalo IP adresu. Na získanie IP adresy môže byť potrebné poskytnúť adresu MAC zariadenia poskytovanej sieti. Adresu MAC nájdete v používateľskom rozhraní alebo na štítku na zadnej strane zariadenia.

Po pripojení zariadenia k sieti môžete SSH k zariadeniu ako správca získať prístup k TSH a potom spustiť nasledujúci príkaz na odoslanie žiadosti o registráciu SCEP:

xCommand Security Certificates Services Registrácia SCEP Požiadavka SCEP Keď server SCEP vráti podpísaný certifikát zariadenia, aktivujte 802.1X.

Aktivujte podpísaný certifikát:

xCommand Security Certificates Services sa aktivujú Po aktivácii certifikátu reštartujte zariadenie.

Bezdrôtové pripojenie

Keď je zariadenie pripojené k bezdrôtovej sieti, uistite sa, že má prístup k serveru SCEP.

Po pripojení zariadenia k sieti môžete SSH k zariadeniu ako správca získať prístup k TSH a potom spustiť nasledujúci príkaz na odoslanie žiadosti o registráciu SCEP:

xCommand Security Certificates Services Registrácia SCEP Požiadavka SCEP Zariadenie prijme podpísaný certifikát zo servera SCEP.

Aktivujte podpísaný certifikát:

xCommand Security Certificates Services sa aktivujúPo aktivácii musíte nakonfigurovať sieť Wi-Fi s autentifikáciou EAP-TLS.

Konfigurácia siete xCommand Wifi V predvolenom nastavení konfigurácia Wi-Fi preskočí kontroly overenia servera. Ak sa vyžaduje iba jednosmerné overenie, ponechajte položku AllowMissingCA nastavenú na hodnotu Pravda.

Ak chcete vynútiť overenie servera, uistite sa, že voliteľný parameter AllowMissingCA je nastavený na hodnotu False. Ak sa pripojenie nedá nadviazať z dôvodu chýb overenia služby, skontrolujte, či bola pridaná správna certifikačná autorita na overenie certifikátu servera, ktorý sa môže líšiť od certifikátu zariadenia.

API popisy

Rola: správca, integrátor

xCommand Security Certificates Services Registrácia SCEP Požiadavka SCEPOdošle CSR na daný server SCEP na podpis. Parametre CSR SubjectName budú vytvorené v nasledujúcom poradí: C, ST, L, O, OUs, CN.

Parametre:

-

URL(r): <S: 0, 256>

URL adresa servera SCEP.

-

Odtlačok prsta(r): <S: 0, 128>

Odtlačok certifikátu CA, ktorý podpíše požiadavku SCEP CSR.

-

CommonName(r): <S: 0, 64>

Pridá znak "/CN=" do názvu predmetu CSR.

-

Heslo výzvy: <S: 0, 256>

OTP alebo zdieľaný kľúč zo servera SCEP pre prístup k podpisu.

-

NázovKrajiny: <S: 0, 2>

Pridá "/c=" k názvu predmetu CSR.

-

StateOrProvinceName: <S: 0, 64>

Pridá znak "/ST=" do názvu predmetu CSR.

-

Názov lokality: <S: 0, 64>

Pridá znak "/l=" k názvu predmetu CSR.

-

NázovOrganizácie: <S: 0, 64>

Pridá "/o=" k názvu predmetu CSR.

-

Organizačná jednotka[5]: <S: 0, 64>

Pridá až 5 parametrov "/OU=" k názvu predmetu CSR.

-

SanDns[5]: <S: 0, 64>

Pridá až 5 parametrov DNS do alternatívneho názvu predmetu CSR.

-

SanEmail[5]: <S: 0, 64>

Pridá až 5 parametrov e-mailu do alternatívneho názvu predmetu CSR.

-

SanIp[5]: <S: 0, 64>

Pridá až 5 parametrov IP do alternatívneho názvu predmetu CSR.

-

SanUri[5]: <S: 0, 64>

Pridá až 5 parametrov URI do alternatívneho názvu predmetu CSR.

xCommand Security Certificates Services Odstrániť profily registrácieOdstráni registračný profil, aby sa už neobnovovali certifikáty.

Parametre:

-

Odtlačok prsta(r): <S: 0, 128>

Odtlačok certifikátu CA, ktorý identifikuje profil, ktorý chcete odstrániť. Dostupné profily na odstránenie si môžete pozrieť spustením:

xCommand Security Certificates Services Zoznam profilov registrácie

xCommand Security Certificates Services Zoznam profilov registrácieZoznam profilov registrácie pre obnovenie certifikátu.

xCommand Security Certificates Services Registrácia Profily SCEP Nastaviť odtlačok prsta(r): <S: 0, 128> URL(r): <S: 0, 256>Pridajte registračný profil pre certifikáty vydané odtlačkom prsta certifikačnej autority, aby ste mohli na obnovenie použiť danú adresu URL SCEP.

Obnovenie

xCommand Security Certificates Services Registrácia SCEP Sada profilov SCEPAby bolo možné certifikát automaticky obnoviť, zariadenie musí mať prístup k adrese URL SCEP, ktorá môže certifikát podpísať.

Raz denne zariadenie skontroluje certifikáty, ktorých platnosť vyprší o 45 dní. Zariadenie sa potom pokúsi obnoviť tieto certifikáty, ak sa ich vydavateľ zhoduje s profilom.

POZNÁMKA: Obnovenie všetkých certifikátov zariadení bude skontrolované, aj keď certifikát nebol pôvodne zaregistrovaný pomocou SCEP.

Navigátor

-

Priame párovanie: Zapísané certifikáty je možné aktivovať ako certifikát "Párovanie".

-

Vzdialené párovanie: Povedzte navigátorovi, aby zaregistroval nový certifikát SCEP pomocou ID periférneho zariadenia:

XCommand Periférie Bezpečnostné certifikáty Registrácia služieb Žiadosť SCEPProfily registrácie sa automaticky synchronizujú so spárovaným navigátorom.

-

Samostatná navigácia: Rovnaké ako registrácia kodeku

Nakonfigurujte overenie 802.1x na Room Navigator

Autentifikáciu 802.1x môžete nastaviť priamo z ponuky Room Navigator's Settings (Nastavenia).

Autentifikačný štandard 802.1x je obzvlášť dôležitý pre siete Ethernet a zaisťuje, že prístup k sieťovým zdrojom majú iba oprávnené zariadenia.

K dispozícii sú rôzne možnosti prihlásenia na základe metódy EAP nakonfigurovanej vo vašej sieti. Príklad:

- TLS: Používateľské meno a heslo sa nepoužívajú.

- PEAP: Certifikáty sa nepoužívajú.

- TTLS: Vyžaduje sa meno používateľa/heslo aj certifikáty. Ani jedno nie je voliteľné.

Existuje niekoľko spôsobov, ako získať certifikát klienta v zariadení:

- Nahrajte PEM: Použite funkciu pridania služieb bezpečnostných certifikátov.

- Vytvorte CSR: Vygenerujte žiadosť o podpísanie certifikátu (CSR), podpíšte ju a prepojte ju pomocou bezpečnostných certifikátov CSR Vytvoriť/prepojiť.

- SCEP: Využite žiadosť SCEP o registráciu služieb bezpečnostných certifikátov.

- DHCP Možnosť 43: Nakonfigurujte doručovanie certifikátov prostredníctvom tejto možnosti.

Nastavenie a aktualizácia certifikátov pre 802.1x by sa mala vykonať pred spárovaním Room Navigator so systémom alebo po obnovení továrenských nastavení Room Navigator.

Predvolené poverenia sú správca a prázdne heslo. Ďalšie informácie o pridávaní certifikátov nájdete v téme API nájdete v najnovšej verzii príručky API.

- Otvorte ovládací panel na navigácii Navigator ťuknutím na tlačidlo v pravom hornom rohu alebo potiahnutím prstom z pravej strany. Potom klepnite na položku Nastavenia zariadenia.

- Prejdite do ponuky Network connection ( Sieťové pripojenie ) a vyberte položku Ethernet (Ethernet ).

- Prepnúť možnosť Použiť protokol IEEE 802.1X zapnutý.

- Ak je overenie nastavené pomocou poverení, zadajte identitu používateľa a prístupovú frázu. Môžete tiež zadať anonymnú identitu: toto je voliteľné pole, ktoré poskytuje spôsob, ako oddeliť skutočnú identitu používateľa od počiatočnej žiadosti o overenie.

- Môžete prepnúť TLS Overiť vypnuté alebo zapnuté. Keď je TLS verify zapnuté, klient aktívne overuje pravosť certifikátu servera počas TLS handshake. Keď je TLS verify vypnuté, klient nevykonáva aktívne overenie certifikátu servera.

- Ak ste nahrali certifikát klienta prístupom k API, zapnite možnosť Použiť certifikát klienta .

- Prepnite metódy rozšíriteľného autentifikačného protokolu (EAP), ktoré chcete použiť. Výber metódy EAP závisí od konkrétnych bezpečnostných požiadaviek, infraštruktúry a možností klienta. Metódy EAP sú rozhodujúce pre umožnenie bezpečného a overeného prístupu k sieti.

Konfigurácia parametrov SCEP s možnosťou DHCP 43

Možnosť DHCP 43 môžete použiť na automatické doručovanie parametrov SCEP, čo uľahčuje efektívnu a bezpečnú registráciu certifikátov zariadení 802.1X. DHCP Možnosť 43 je predkonfigurovaná s parametrami SCEP, čo umožňuje zariadeniu načítať tieto parametre zo servera DHCP a automaticky vykonať registráciu certifikátu SCEP.

Keďže údaje možnosti DHCP nie sú chránené, odporúčame túto možnosť používať iba v dôveryhodných a zabezpečených prostrediach nasadenia, aby sa zabránilo prístupu neoprávnených zariadení k údajom.

Certifikát zaregistrovaný pomocou možnosti DHCP sa automaticky obnoví a profil obnovenia sa vygeneruje automaticky na základe možností DHCP nakonfigurovaných pre SCEP.

Ak chcete zaregistrovať certifikát SCEP konfiguráciou parametrov SCEP v DHCP možnosti 43, postupujte nasledovne:

- Príprava prostredia SCEP.

Podrobné pokyny na nastavenie prostredia SCEP nájdete v dokumentácii k serveru SCEP.

-

Nakonfigurujte možnosť DHCP 43.

Nastavte možnosť DHCP 43 podľa formátu informácií špecifických pre dodávateľa definovaného v časti 8.4 RFC 2132.

Podmožnosti očíslované 11 až 14 sú osobitne vyhradené na špecifikáciu metódy:

| Parametre | Čiastková možnosť | Typ | Dĺžka (bajt) | Povinný |

|---|---|---|---|---|

| Adresa URL servera SCEP | 11 | Reťazec | Variabilná dĺžka | Áno |

| Podpis odtlačku prsta CA | 12 | binárny | 20 alebo 32 | Áno |

| Heslo výzvy | 13 | Reťazec | Variabilná dĺžka | Nie |

| Povoliť overenie 802.1X | 14 | Boolean | 1 | Áno |

Celková dĺžka všetkých parametrov nesmie presiahnuť dĺžku možnosti 43, ktorá je 255 bajtov. Ak je parameter Enable 802.1X Authentication zakázaný (nastavený na hodnotu false), registrácia certifikátu sa neuskutoční.

V nasledujúcej tabuľke je uvedený príklad konfigurácie možnosti DHCP 43, konkrétne s podrobnosťami o čiastkových možnostiach 11 až 14.

|

Čiastková možnosť desatinné/hexadecimálne | Dĺžka hodnoty (bajt) desatinné/hexadecimálne | Hodnota | Hexadecimálna hodnota |

|---|---|---|---|

| 11/0b | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0d | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0e | 1/01 | 1 (0: Nie; 1: Áno) | 01 |

Súhrn hodnôt parametrov:

- Server = http://10.79.57.91

- Koreňový odtlačok CA = 12040870625C5B755D73F5925285F8F5FF5D55AF

- Heslo výzvy = D233CCF9B9952A15

- Povoliť overenie 802.1X = Áno

Syntax konečnej hexadecimálnej hodnoty je: {<suboption><length><value>}...

Podľa vyššie uvedených hodnôt parametrov je konečná hexadecimálna hodnota nasledovná:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101