- Start

- /

- Artikel

Certifikat på enheter i Board-, Desk- och Room-serien

I den här artikeln

I den här artikeln Har du feedback?

Har du feedback?Du kan lägga till wifi-802.1X/802.1X- eller HTTPS-certifikat till enskilda enheter och ansluten kringutrustning.

Du kan lägga till certifikat från enhetens lokala webbgränssnitt. Du kan också lägga till certifikat genom att köra API-kommandon. Information om vilka kommandon som låter dig lägga till certifikat finns i roomos.cisco.com .

Tjänstcertifikat och betrodda certifikatutfärdare

Certifikatvalidering kan krävas när du använder TLS (Transport Layer Security). En server eller klient kan kräva att enheten presenterar ett giltigt certifikat för dem innan kommunikationen konfigureras.

Certifikaten är textfiler som verifierar enhetens äkthet. Dessa certifikat måste signeras av en betrodd Certificate Authority (CA). För att verifiera certifikatens signatur måste en lista över betrodda certifikatutfärdare finnas på enheten. Listan måste innehålla alla certifikatutfärdare som behövs för att verifiera certifikat för både granskningsloggning och andra anslutningar.

Certifikat används för följande tjänster: HTTPS-server, SIP, IEEE 802.1X och granskningsloggning. Du kan lagra flera certifikat på enheten, men bara ett certifikat i taget har aktiverats för varje tjänst.

På RoomOS oktober 2023 och senare, när du lägger till ett CA-certifikat till en enhet, tillämpas det också på en Room Navigator om ett är anslutet. Om du vill synkronisera de tidigare tillagda CA-certifikaten till en ansluten Room Navigator måste du starta om enheten. Om du inte vill att kringutrustningen ska få samma certifikat som enheten den är ansluten till anger du konfigurationen Säkerhetscertifikat för kringutrustning SyncToPeripherals till False.

Tidigare lagrade certifikat tas inte bort automatiskt. Posterna i en ny fil med CA-certifikat läggs till i den befintliga listan.

För Wi-Fi-anslutning

Vi rekommenderar att du lägger till ett betrott CA-certifikat för varje enhet i Board-, Desk- eller Room-serien om nätverket använder WPA-EAP-autentisering. Du måste göra detta individuellt för varje enhet och innan du ansluter till Wi-Fi.

Certifikat och nyckelformat som stöds

-

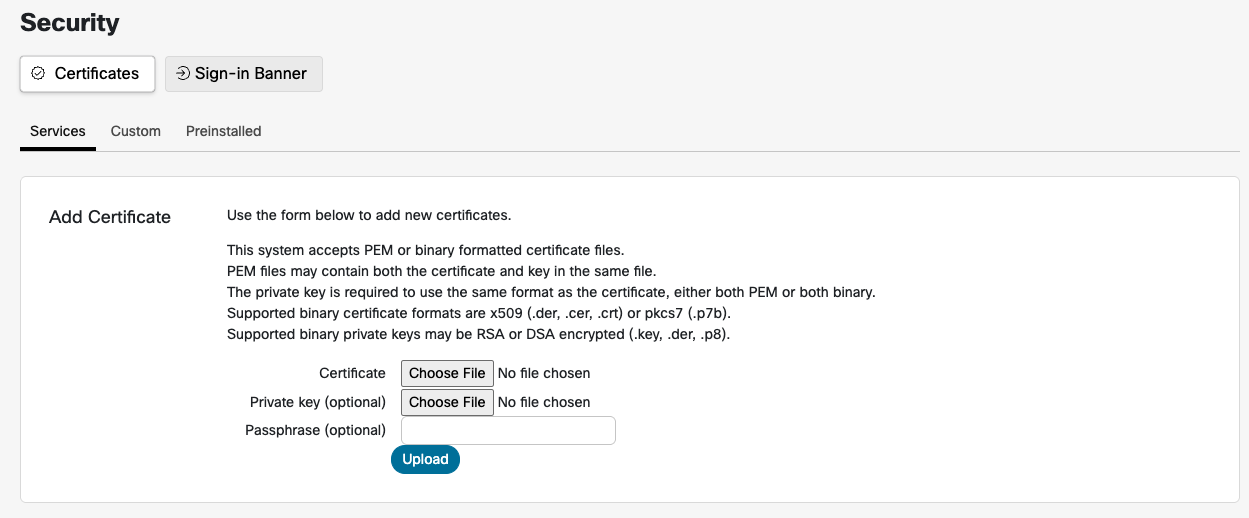

Det här systemet accepterar certifikatfiler i antingen PEM-format eller binärt format.

-

PEM-filer kan innehålla både certifikatet och den privata nyckeln i samma fil.

-

Den privata nyckeln måste ha samma format som certifikatet. det vill säga båda måste vara antingen PEM eller binära.

-

Binära certifikatformat som stöds är X.509-filer med filnamnstilläggen .der, .cer eller .crt och PKCS7-filer med filtillägget .p7b.

-

Binära privata nyckelformat som stöds är RSA eller DSA-krypterade nycklar, vanligtvis med tillägg .key, .der eller .p8.

Certifikatet och den privata nyckeln lagras i samma fil på enheten. Om autentiseringen misslyckas upprättas inte anslutningen.

Certifikatet och dess privata nyckel tillämpas inte på ansluten kringutrustning.

Lägg till certifikat på enheter i Board-, Desk- och Room-serien

| 1 |

Från kundvyn i https://admin.webex.com går du till sidan Enheter och väljer din enhet i listan. Gå till Support och starta lokala enhetskontroller . Om du har konfigurerat en lokal administratörsanvändare på enheten kan du komma åt webbgränssnittet direkt genom att öppna en webbläsare och skriva in https://<endpoint ip eller värdnamn>. |

| 2 |

Navigera till och ladda upp dina CA-rotcertifikat. |

| 3 |

På openssl genererar du en privat nyckel och certifikatbegäran. Kopiera innehållet i certifikatbegäran. Klistra sedan in den för att begära servercertifikatet från din Certificate Authority (CA). |

| 4 |

Hämta servercertifikatet som signerats av certifikatutfärdaren. |

| 5 |

Navigera till och ladda upp den privata nyckeln och servercertifikatet. |

| 6 |

Aktivera de tjänster som du vill använda för certifikatet du just lade till. |

Generera begäran om certifikatsignering (CSR)

Administratörer måste generera en begäran om certifikatsignering (CSR) från Control Hub för en molnregistrerad enhet i Board-, Desk- eller Room-serien.

Följ dessa steg för att generera en CSR och ladda upp ett signerat certifikat till din enhet:

- Från kundvyn i Control Hub går du till sidan Enheter och väljer din enhet i listan.

- Navigera till Åtgärder > Kör xCommand > Security > Certificates > CSR > Create.

- Ange nödvändig certifikatinformation och välj Kör.

- Kopiera all text mellan ----PÅBÖRJA CERTIFIKATBEGÄRAN---- och ----AVSLUTA CERTIFIKATBEGÄRAN----.

- Använd valfri Certificate Authority (CA) för att signera CSR.

- Exportera det signerade certifikatet i PEM-format (Base64-kodat).

- Öppna den signerade certifikatfilen i en textredigerare (t.ex. Anteckningar) och kopiera all text mellan ----BEGIN CERTIFICATE---- och ----END CERTIFICATE----.

- I Control Hub navigerar du till Enheter > väljer din enhet > Åtgärder > Kör xCommand > Security > Certificates > CSR > Link.

- Klistra in det kopierade certifikatinnehållet i avsnittet Brödtext och välj Kör.

- Uppdatera sidan för att bekräfta att certifikatet visas under Befintligt certifikat.

SCEP (Simple Certificate Enrollment Protocol)

SCEP (Simple Certificate Enrollment Protocol) tillhandahåller en automatiserad mekanism för registrering och uppdatering av certifikat som används till exempel 802.1X-autentisering på enheter. Med SCEP kan du behålla enhetens åtkomst till säkra nätverk utan manuella ingrepp.

-

När enheten är ny eller har återställts till fabriksinställningarna behöver den nätverksåtkomst för att nå SCEP-URL:en. Enheten ska vara ansluten till nätverket utan 802.1X för att få en IP adress.

-

Om du använder en trådlös registrering SSID går du igenom onboarding-skärmarna för att konfigurera anslutningen till nätverket.

-

När du är ansluten till etableringsnätverket behöver enheten inte vara på en viss registreringsskärm.

-

För att passa alla distributioner lagrar inte SCEP-registreringens xAPI:er CA-certifikatet som används för att signera enhetscertifikatet. För serverautentisering måste CA-certifikatet som används för att validera serverns certifikat läggas till med xCommand Security Certificates CA Add.

Förutsättningar

Du behöver följande information:

-

SCEP-serverns URL.

-

Fingeravtryck på certifikatutfärdarcertifikatet (Certificate Authority).

-

Information om certifikatet som ska registreras. Detta utgör certifikatets ämnesnamn .

-

Trivialnamn

-

Landets namn

-

Delstatens eller provinsens namn

-

Ortens namn

-

Organisationens namn

-

Organisatorisk enhet

-

- Ämnesnamnet ordnas som /C= /ST= /L= /O= /OU= /CN=

-

SCEP-serverns utmaningslösenord om du har konfigurerat SCEP-servern för att framtvinga ett engångslösenord eller en delad hemlighet.

Du kan ange önskad nyckelstorlek för nyckelparet för certifikatbegäran med följande kommando. Standard är 2048.

xConfiguration Security Enrollment KeySize: <2048, 3072, 4096>Vi skickar en certifikatbegäran som är giltig i ett år för certifikatets utgång. Principen på serversidan kan ändra förfallodatumet under certifikatsigneringen.

Ethernet-anslutning

När en enhet är ansluten till ett nätverk kontrollerar du att den har åtkomst till SCEP-servern. Enheten ska vara ansluten till ett nätverk utan 802.1x för att få en IP adress. Enhetens MAC adress kan behöva anges i etableringsnätverket för att en IP adress ska kunna erhållas. Adressen MAC finns i användargränssnittet eller på etiketten på baksidan av enheten.

När enheten är ansluten till nätverket kan du SSH till enheten som administratör för att få åtkomst till TSH och sedan köra följande kommando för att skicka SCEP-registreringsbegäran:

xCommand Security Certificates Services Enrollment SCEP-begäran När SCEP-servern returnerar det signerade enhetscertifikatet aktiverar du 802.1X.

Aktivera det signerade certifikatet:

xCommand Security Certificates Services Activate Starta om enheten när du har aktiverat certifikatet.

Trådlös anslutning

När en enhet är ansluten till ett trådlöst nätverk kontrollerar du att den har åtkomst till SCEP-servern.

När enheten är ansluten till nätverket kan du SSH till enheten som administratör för att få åtkomst till TSH och sedan köra följande kommando för att skicka SCEP-registreringsbegäran:

xCommand Security Certificates Services Enrollment SCEP-begäran Enheten tar emot det signerade certifikatet från SCEP-servern.

Aktivera det signerade certifikatet:

xCommand Security Certificates Services ActivateNär du har aktiverat måste du konfigurera Wi-Fi-nätverket med EAP-TLS-autentisering.

xCommand Nätverk Wifi Konfigurera Som standard hoppar Wi-Fi-konfigurationen över servervalideringskontroller. Om endast envägsautentisering krävs behåller du AllowMissingCA som standard värdet Sant.

Om du vill framtvinga serververifiering kontrollerar du att den valfria parametern AllowMissingCA är inställd på False. Om en anslutning inte kan upprättas på grund av fel i tjänstvalideringen kontrollerar du att rätt certifikatutfärdare har lagts till för att verifiera servercertifikatet, som kan skilja sig från enhetscertifikatet.

API beskrivningar

Roll: Admin, integratör

xCommand Security Certificates Services Enrollment SCEP-begäranSkickar en CSR till en viss SCEP-server för signering. Parametrarna CSR SubjectName skapas i följande ordning: C, ST, L, O, OUs, CN.

Parametrar:

-

URL(r): <S: 0, 256>

URL-adressen till SCEP-servern.

-

Fingeravtryck: <S: 0, 128>

CA-certifikat Fingeravtryck som signerar SCEP-begäran CSR.

-

Vanligt namn: <S: 0, 64>

Lägger till "/CN=" i CSR-ämnesnamnet.

-

ChallengePassword: <S: 0, 256>

Engångslösenord eller delad hemlighet från SCEP-servern för åtkomst till signering.

-

Landnamn: <S: 0, 2>

Lägger till "/c=" i ämnesnamnet CSR.

-

StateOrProvinceName: <S: 0, 64>

Lägger till "/ST=" i CSR-ämnesnamnet.

-

Ortnamn: <S: 0, 64>

Lägger till "/L=" i CSR-ämnesnamnet.

-

Organisationsnamn: <S: 0, 64>

Lägger till "/O=" i CSR-ämnesnamnet.

-

Organisatorisk enhet[5]: <S: 0, 64>

Lägger till upp till 5 "/OU="-parametrar i CSR-ämnesnamnet.

-

SanDns[5]: <S: 0, 64>

Lägger till upp till 5 DNS parametrar i det alternativa namnet CSR Subject Alternative Name.

-

SanEmail[5]: <S: 0, 64>

Lägger till upp till 5 e-postparametrar i det alternativa namnet CSR Subject Alternative.

-

SanIp[5]: <S: 0, 64>

Lägger till upp till 5 IP-parametrar i det alternativa namnet CSR Subject Alternative.

-

SanUri[5]: <S: 0, 64>

Lägger till upp till 5 URI-parametrar i det alternativa namnet CSR Subject Alternative.

xCommand Security Certificates Services Enrollment Profiles Ta bortTar bort en registreringsprofil för att inte längre förnya certifikat.

Parametrar:

-

Fingeravtryck: <S: 0, 128>

Det CA-certifikatfingeravtryck som identifierar profilen som du vill ta bort. Du kan se vilka profiler som finns att ta bort genom att köra:

xCommand lista över registreringsprofiler för säkerhetscertifikat för tjänster

xCommand lista över registreringsprofiler för säkerhetscertifikat för tjänsterVisar en lista över registreringsprofiler för certifikatförnyelse.

xCommand Security Certificates Services Enrollment SCEP-profiler Ställ in fingeravtryck(r): <S: 0, 128> URL(r): <S: 0, 256>Lägg till en registreringsprofil för certifikat som utfärdats av certifikatutfärdarens fingeravtryck om du vill använda den angivna SCEP-URL:en för förnyelse.

Förnyelse

xCommand Security Certificates Services Enrollment SCEP-profiler inställdaFör att certifikatet ska kunna förnyas automatiskt måste enheten ha åtkomst till SCEP-URL:en som kan signera om certifikatet.

En gång dagligen söker enheten efter certifikat som upphör att gälla inom 45 dagar. Enheten försöker sedan förnya certifikatet om utfärdaren matchar en profil.

Alla enhetscertifikat kontrolleras för förnyelse, även om certifikatet inte ursprungligen registrerades med SCEP.

Navigatör

-

Direktparkopplat: Registrerade certifikat kan aktiveras som "parkopplingscertifikat".

-

Fjärrparkopplad: Be navigatören att registrera ett nytt SCEP-certifikat med hjälp av kringutrustningens ID:

xCommand kringutrustning Säkerhetscertifikat Tjänster Registrering SCEP-begäranRegistreringsprofiler synkroniseras automatiskt till den parkopplade navigatorn.

-

Fristående navigator: Samma som codec-registrering

Konfigurera 802.1x-autentisering på Room Navigator

Du kan ställa in 802.1x-autentisering direkt från menyn Inställningar i Room Navigator.

802.1x-autentiseringsstandarden är särskilt viktig för Ethernet-nätverk och säkerställer att endast auktoriserade enheter beviljas åtkomst till nätverksresurserna.

Olika inloggningsalternativ är tillgängliga baserat på metoden EAP som konfigurerats i nätverket. Till exempel:

- TLS: Användarnamn och lösenord används inte.

- PEAP: Certifikat används inte.

- TTLS: Både användarnamn/lösenord och certifikat krävs. Ingetdera är frivilligt.

Det finns flera sätt att hämta klientcertifikatet på en enhet:

- Ladda upp PEM: Använd funktionen Lägg till säkerhetscertifikattjänster.

- Skapa CSR: Generera en begäran om certifikatsignering (CSR), signera den och länka den med Security Certificates CSR Create/Link.

- SCEP: Använd SCEP-begäran om registrering av säkerhetscertifikattjänster.

- DHCP Alternativ 43: Konfigurera certifikatleveransen med det här alternativet.

Du bör konfigurera och uppdatera certifikaten för 802.1x innan du parkopplar Room Navigator till ett system eller när du har fabriksåterställt Room Navigator.

Standarduppgifterna är admin och tomt lösenord. Mer information om hur du lägger till certifikat genom att öppna API finns i den senaste versionen av guiden API.

- Öppna kontrollpanelen på navigatorn genom att trycka på knappen i det övre högra hörnet eller svepa från höger sida. Tryck sedan på Enhetsinställningar .

- Gå till Nätverksanslutning och välj Ethernet .

- Aktivera Använd IEEE 802.1X.

- Om autentisering har konfigurerats med autentiseringsuppgifter anger du användaridentitet och lösenfras. Du kan också ange en anonym identitet: detta är ett valfritt fält som gör det möjligt att skilja den faktiska användarens identitet från den ursprungliga autentiseringsbegäran.

- Du kan växla TLS Verifiera av eller på. När TLS verify är aktiverat verifierar klienten aktivt äktheten av serverns certifikat under handskakningen TLS. När TLS verify är inaktiverat utför klienten inte aktiv verifiering av serverns certifikat.

- Om du har laddat upp ett klientcertifikat genom att öppna API aktiverar du Använd klientcertifikat .

- Växla de EAP)metoder (Extensible Authentication Protocol) som du vill använda. Valet av EAP-metod beror på de specifika säkerhetskraven, infrastrukturen och klientfunktionerna. EAP metoder är avgörande för att möjliggöra säker och autentiserad nätverksåtkomst.

SCEP-parameterkonfiguration med DHCP alternativ 43

Du kan använda DHCP alternativ 43 för att automatiskt leverera SCEP-parametrar, vilket underlättar effektiv och säker registrering av 802.1X-enhetscertifikat. DHCP Alternativ 43 är förkonfigurerat med SCEP-parametrarna, vilket gör att enheten kan hämta dessa parametrar från DHCP-servern och automatiskt utföra SCEP-certifikatregistreringen.

Eftersom DHCP alternativdata inte är skyddade rekommenderar vi att du endast använder det här alternativet i betrodda och säkra distributionsmiljöer för att förhindra att obehöriga enheter kommer åt data.

Certifikatet som registrerats med alternativet DHCP förnyas automatiskt och en förnyelseprofil genereras automatiskt baserat på alternativen DHCP som konfigurerats för SCEP.

Så här registrerar du ett SCEP-certifikat genom att konfigurera SCEP-parametrarna i DHCP alternativ 43:

- Förbered SCEP-miljön.

Detaljerad information om hur du konfigurerar SCEP-miljön finns i dokumentationen till SCEP-servern.

-

Konfigurera DHCP alternativ 43.

Ställ in DHCP alternativ 43 enligt formatet Leverantörsspecifik information som definieras i avsnitt 8.4 i RFC 2132.

Delalternativen numrerade 11 till 14 är särskilt reserverade för att specificera metoden:

| Parametrar | Underalternativ | Typ | Längd (byte) | Mandatory |

|---|---|---|---|---|

| URL till SCEP-server | 11 | sträng | Variabel längd | Ja |

| Signering av CA-fingeravtryck | 12 | binär | 20 eller 32 | Ja |

| Utmaningslösenord | 13 | sträng | Variabel längd | Nej |

| Aktivera 802.1X-autentisering | 14 | boolesk | 1 | Ja |

Den totala längden på alla parametrar får inte överstiga längden på alternativ 43, vilket är 255 byte. Om parametern Aktivera 802.1X-autentisering är inaktiverad (inställd på falskt) sker ingen certifikatregistrering.

Följande tabell innehåller ett exempel på konfigurationen av DHCP alternativ 43, med specifik information om underalternativen 11 till 14.

|

Underalternativ decimal/hex | Värdelängd (byte) decimal/hex | Värde | Hexvärde |

|---|---|---|---|

| 11/0b | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0d | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0e | 1/01 | 1 (0: Nej; 1: Ja) | 01 |

Sammanfattning av parametervärdena:

- Server = http://10.79.57.91

- Root CA Fingerprint = 12040870625C5B755D73F5925285F8F5FF5D55AF

- Utmaningslösenord = D233CCF9B9952A15

- Aktivera 802.1X-autentisering = Ja

Syntaxen för det slutliga hexadecimala värdet är: {<suboption><length><value>}...

Enligt parametervärdena ovan är det slutliga hexadecimala värdet följande:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101