- Domov

- /

- Članek

Potrdila na napravah Board, mizah in sobnih serijah

V tem članku

V tem članku Povratne informacije?

Povratne informacije?Potrdila wifi-802.1X/802.1X ali HTTPS lahko dodate posameznim napravam in povezanim zunanjim napravam.

Certifikate lahko dodate iz lokalnega spletnega vmesnika naprave. Certifikate lahko dodate tudi tako, da zaženete ukaze API. Če si želite ogledati, kateri ukazi omogočajo dodajanje potrdil, glejte roomos.cisco.com .

Potrdila o storitvah in zaupanja vredni pristojni organi

Pri uporabi TLS (Transport Layer Security) bo morda potrebna validacija potrdila. Strežnik ali odjemalec lahko zahteva, da mu naprava pred nastavitvijo komunikacije predloži veljaven certifikat.

Potrdila so besedilne datoteke, ki preverjajo pristnost naprave. Ta potrdila mora podpisati zaupanja vreden Certificate Authority (CA). Če želite preveriti podpis potrdil, mora biti v napravi seznam zaupanja vrednih pristojnih organov. Seznam mora vključevati vse pristojne organe, potrebne za preverjanje potrdil za dnevnik revizije in druge povezave.

Certifikati se uporabljajo za te storitve: strežnik HTTPS, SIP, IEEE 802.1X in beleženje dnevnika nadzora. V napravo lahko shranite več potrdil, vendar je za vsako storitev hkrati omogočeno le eno potrdilo.

V sistemu RoomOS oktobra 2023 in pozneje, ko v napravo dodate potrdilo CA, se uporabi tudi za Room Navigator, če je povezan. Če želite predhodno dodane certifikate CA sinhronizirati s povezanim potrdilom Room Navigator, morate znova zagnati napravo. Če ne želite, da zunanje naprave prejemajo enaka potrdila kot naprava, s katero je povezana, nastavite konfiguracijo Zunanja varnostna potrdila SyncToPeripherals na False.

Predhodno shranjena potrdila se ne izbrišejo samodejno. Vnosi v novi datoteki s potrdili overiteljev potrdil so dodani obstoječemu seznamu.

Za povezavo Wi-Fi

Priporočamo, da dodate zaupanja vredno potrdilo overitelja potrdil za vsako napravo Board, namizno mizo ali serijo sob, če vaše omrežje uporablja preverjanje pristnosti WPA-EAP. To morate storiti posamezno za vsako napravo in preden se povežete z Wi-Fi.

Podprte oblike zapisa potrdil in ključev

-

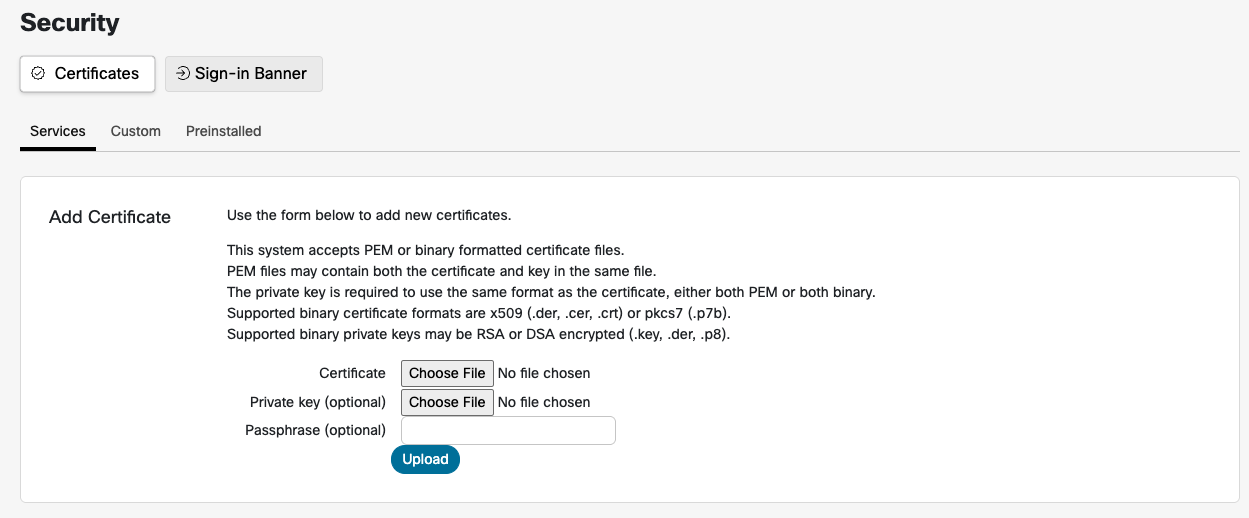

Ta sistem sprejema datoteke s potrdili v obliki PEM ali binarni obliki.

-

Datoteke PEM lahko vsebujejo potrdilo in zasebni ključ v isti datoteki.

-

Zasebni ključ mora biti v enaki obliki kot potrdilo; to pomeni, da morata biti oba bodisi PEM bodisi binarna.

-

Podprte oblike zapisa binarnih potrdil vključujejo datoteke X.509 z datotekami .der, .cer ali .crt in PKCS7 s pripono .p7b.

-

Podprte oblike zapisa binarnih zasebnih ključev vključujejo RSA ali DSA šifrirane ključe, običajno s priponami .key, .der ali .p8.

Potrdilo in zasebni ključ sta shranjena v isti datoteki v napravi. Če preverjanje pristnosti ne uspe, povezava ne bo vzpostavljena.

Potrdilo in njegov zasebni ključ se ne uporabljata za povezane zunanje naprave.

Dodajanje certifikatov v naprave Board, namizje in serije sob

| 1 |

V pogledu stranke v https://admin.webex.com pojdite na stran Naprave in na seznamu izberite svojo napravo. Pojdite na Podpora in zaženite lokalne kontrolnike naprav. Če ste v napravi nastavili lokalnega skrbnika , lahko do spletnega vmesnika dostopate neposredno tako, da odprete spletni brskalnik in vnesete https://<endpoint ip ali ime gostitelja>. |

| 2 |

Pomaknite se do možnosti in naložite korenska potrdila overiteljev potrdil. |

| 3 |

Na openssl ustvarite zasebni ključ in zahtevo za potrdilo. Kopirajte vsebino zahteve za potrdilo. Nato ga prilepite, da zahtevate potrdilo strežnika od svojega Certificate Authority (CA). |

| 4 |

Prenesite strežniško potrdilo, ki ga je podpisal vaš CA. |

| 5 |

Pomaknite se do razdelka ter prenesite zasebni ključ in strežniško potrdilo. |

| 6 |

Omogočite storitve, ki jih želite uporabljati za pravkar dodano potrdilo. |

Ustvari zahtevo za podpis certifikata (CSR)

Skrbniki morajo v nadzornem središču ustvariti zahtevo za podpisovanje potrdila (CSR) za napravo Board, pisalno mizo ali serijo sob, registrirano v oblaku.

Če želite ustvariti CSR in v napravo naložiti podpisano potrdilo, sledite tem korakom:

- V pogledu stranke v aplikaciji Control Hub pojdite na stran Naprave in na seznamu izberite svojo napravo.

- Pomaknite se do možnosti Dejanja > Zaženite xCommand > Security > Certificates > CSR > Create.

- Vnesite zahtevane podatke o certifikatu in izberite Izvedi.

- Kopirajte celotno besedilo med ----ZAČETEK ZAHTEVE ZA POTRDILO---- in ----KONČAJ ZAHTEVO POTRDILA----.

- Za podpis CSR uporabite Certificate Authority (CA) po vaši izbiri.

- Izvozite podpisano potrdilo v obliki zapisa PEM (Base64).

- Odprite podpisano datoteko s potrdilom v urejevalniku besedila (npr. Beležnici) in kopirajte celotno besedilo med ----START CERTIFICATE---- in ----END CERTIFICATE----.

- V središču Control Hub se pomaknite do razdelka Naprave > izberite svojo napravo > Dejanja > Zaženi xCommand > Security > Certificates > CSR > Link.

- Prilepite kopirano vsebino potrdila v razdelek Telo in izberite Izvedi.

- Osvežite stran, da preverite, ali je potrdilo prikazano v razdelku Obstoječe potrdilo.

Preprost protokol za vpis certifikatov (SCEP)

Simple Certificate Enrollment Protocol (SCEP) zagotavlja samodejni mehanizem za vpis in osvežitev potrdil, ki se na primer uporabljajo za preverjanje pristnosti 802.1X v napravah. SCEP vam omogoča, da ohranite dostop naprave do varnih omrežij brez ročnega posredovanja.

-

Ko je naprava nova ali je bila ponastavljena na tovarniške nastavitve, potrebuje omrežni dostop, da doseže URL SCEP. Če želite pridobiti IP naslov, mora biti naprava povezana z omrežjem brez 802.1X.

-

Če uporabljate brezžično včlanitev SSID, pojdite skozi zaslone za uvajanje in konfigurirajte povezavo z omrežjem.

-

Ko vzpostavite povezavo z omrežjem za omogočanje uporabe, ni treba, da je naprava na določenem zaslonu za uvajanje.

-

Da bi ustrezali vsem uvedbam, xAPI-ji SCEP Enrollment ne bodo shranili potrdila overitelja, ki se uporablja za podpis potrdila naprave. Za preverjanje pristnosti strežnika je treba certifikat CA, ki se uporablja za preverjanje veljavnosti certifikata strežnika, dodati z xCommand Security Certificates CA Add.

Predpogoji

Potrebujete naslednje informacije:

-

URL strežnika SCEP.

-

Prstni odtis podpisanega certifikata CA (Certificate Authority).

-

Podatki o potrdilu za vpis. To sestavlja ime predmeta potrdila.

-

Splošno ime

-

Ime države

-

Ime države ali province

-

Ime kraja

-

Ime organizacije

-

Organizacijska enota

-

- Ime subjekta bo razvrščeno kot /C= /ST= /L= /O = /OU= /CN=

-

Geslo za izziv strežnika SCEP, če ste strežnik SCEP konfigurirali tako, da uveljavlja OTP ali skupno skrivnost.

Želeno velikost ključa za ključ zahteve za potrdilo lahko nastavite z naslednjim ukazom. Privzeta vrednost je 2048.

xConfiguration Security Enrollment KeySize: <2048, 3072, 4096>Pošljemo zahtevo za potrdilo, ki velja eno leto, da certifikat poteče. Strežniški pravilnik lahko spremeni datum poteka veljavnosti med podpisovanjem potrdila.

Ethernetna povezava

Ko je naprava povezana z omrežjem, se prepričajte, da lahko dostopa do strežnika SCEP. Če želite pridobiti IP naslov, mora biti naprava povezana z omrežjem brez 802.1x. Za pridobitev IP naslova bo morda treba omrežju za omogočanje uporabe posredovati naslov MAC naprave. Naslov MAC najdete na uporabniškem vmesniku ali na nalepki na zadnji strani naprave.

Ko je naprava povezana z omrežjem, lahko SSH na napravo SSH kot skrbnik za dostop do TSH, nato pa zaženite naslednji ukaz, da pošljete zahtevo za vpis SCEP:

xCommand Security Certificates Services Enroll Zahteva SCEP Ko strežnik SCEP vrne podpisano potrdilo o napravi, aktivirajte 802.1X.

Aktivirajte podpisano potrdilo:

Storitve xCommand varnostnih potrdil Aktiviranje Po aktiviranju certifikata znova zaženite napravo.

Brezžična povezava

Ko je naprava povezana z brezžičnim omrežjem, se prepričajte, da lahko dostopa do strežnika SCEP.

Ko je naprava povezana z omrežjem, lahko SSH na napravo SSH kot skrbnik za dostop do TSH, nato pa zaženite naslednji ukaz, da pošljete zahtevo za vpis SCEP:

xCommand Security Certificates Services Enroll Zahteva SCEP Naprava prejme podpisano potrdilo s strežnika SCEP.

Aktivirajte podpisano potrdilo:

Storitve xCommand varnostnih potrdil AktiviranjePo aktiviranju morate omrežje Wi-Fi konfigurirati s preverjanjem pristnosti EAP-TLS.

Konfiguracija omrežja xCommand Wifi Konfiguracija Wi-Fi privzeto preskoči preverjanje veljavnosti strežnika. Če je zahtevano samo enosmerno preverjanje pristnosti, naj bo AllowMissingCA privzeto nastavljena na True.

Če želite vsiliti preverjanje veljavnosti strežnika, se prepričajte, da je izbirni parameter AllowMissingCA nastavljen na False. Če povezave ni mogoče vzpostaviti zaradi napak pri preverjanju storitve, preverite, ali je bil dodan pravilen CA, da preverite potrdilo strežnika, ki se morda razlikuje od potrdila naprave.

API opisi

Vloga: skrbnik, integrator

xCommand Security Certificates Services Enroll Zahteva SCEPPošlje CSR danemu strežniku SCEP v podpisovanje. Parametri CSR SubjectName bodo sestavljeni v naslednjem vrstnem redu: C, ST, L, O, OE, CN.

Parametrov:

-

URL(r): <S: 0, 256>

URL naslov strežnika SCEP.

-

Prstni odtis(r): <S: 0, 128>

Prstni odtis certifikata CA, ki bo podpisal zahtevo SCEP CSR.

-

Splošno ime(r): <S: 0, 64>

Doda "/CN=" imenu zadeve CSR.

-

ChallengePassword: <S: 0, 256>

OTP ali skupna skrivnost strežnika SCEP za dostop do podpisa.

-

Ime države: <S: 0, 2>

Doda "/c=" imenu zadeve CSR.

-

StateOrProvinceName: <S: 0, 64>

Doda "/ST=" imenu zadeve CSR.

-

KrajIme: <S: 0, 64>

Doda "/L=" imenu zadeve CSR.

-

Ime organizacije: <S: 0, 64>

Doda "/o=" imenu zadeve CSR.

-

Organizacijska enota[5]: <I: 0, 64>

Sešteje do 5 parametrov "/OU=" imenu predmeta CSR.

-

SanDns[5]: <Ji: 0, 64>

Sešteje do 5 parametrov DNS alternativnemu imenu subjekta CSR.

-

SanEmail[5]: <I: 0, 64>

Doda do 5 parametrov e-pošte nadomestnemu imenu CSR Subject.

-

SanIp[5]: <Je: 0, 64>

Sešteje do 5 parametrov IP alternativnemu imenu subjekta CSR.

-

SanUri[5]: <I: 0, 64>

Sešteje do 5 parametrov URI alternativnemu imenu subjekta CSR.

Profili včlanitve storitev xCommand Security Certificate Services IzbrišiIzbriše profil včlanitve, če ne želi več podaljševati potrdil.

Parametrov:

-

Prstni odtis(r): <S: 0, 128>

Prstni odtis certifikata CA, ki označuje profil, ki ga želite odstraniti. Ogledate si lahko profile, ki so na voljo, ki jih lahko odstranite tako, da zaženete:

Seznam profilov včlanitve storitev xCommand Security Certificate Services

Seznam profilov včlanitve storitev xCommand Security Certificate ServicesSeznami Vpisni profili za podaljšanje certifikata.

xCommand Security Certificates Services Vpis Profili SCEP Nastavi prstni odtis(r): <S: 0, 128> URL(r): <S: 0, 256>Dodajte profil vpisa za potrdila, izdana s prstnim odtisom overitelja, če želite za podaljšanje uporabiti dani URL SCEP.

Obnovo

Vpis storitev xCommand Security Certificate Services Nabor profilov SCEPZa samodejno podaljšanje certifikata mora imeti naprava dostop do URL-ja SCEP, ki lahko odstopi od potrdila.

Enkrat na dan bo naprava preverila, ali so na voljo potrdila, ki bodo potekla 45 dni. Naprava bo nato poskusila obnoviti to potrdilo, če se njegov izdajatelj ujema s profilom.

OPOMBA: Podaljšanje vseh potrdil naprave bo preverjeno, tudi če potrdilo prvotno ni bilo včlanjeno s SCEP.

Navigator

-

Neposredno seznanjeno: Včlanjena potrdila lahko aktivirate kot potrdilo »Seznanjanje«.

-

Oddaljeno seznanjanje: povejte navigatorju, naj vpiše novo potrdilo SCEP z ID-jem zunanje naprave:

xCommand Periferne naprave Vpis storitev varnostnih certifikatov Zahteva SCEPProfili včlanitev se samodejno sinhronizirajo s seznanjenim navigatorjem.

-

Samostojni krmar: enako kot vpis kodekov

Konfigurirajte preverjanje pristnosti 802.1x na Room Navigator

Preverjanje pristnosti 802.1x lahko nastavite neposredno v meniju Nastavitve Room Navigator.

Standard preverjanja pristnosti 802.1x je še posebej pomemben za ethernetna omrežja in zagotavlja, da imajo dostop do omrežnih virov samo pooblaščene naprave.

Na voljo so različne možnosti prijave glede na metodo EAP, konfigurirano v vašem omrežju. Na primer:

- TLS: Uporabniško ime in geslo se ne uporabljata.

- PEAP: Certifikati se ne uporabljajo.

- TTLS: Potrebno je uporabniško ime/geslo in certifikati; Niti ni neobvezno.

Potrdilo odjemalca lahko v napravi pridobite na več načinov:

- Naložite PEM: uporabite funkcijo »Storitve varnostnih potrdil« dodaj.

- Ustvarite CSR: Ustvarite zahtevo za podpis certifikata (CSR), jo podpišite in povežite z uporabo varnostnih potrdil CSR Ustvari/poveži.

- SCEP: Uporabite zahtevo SCEP za vpis storitev varnostnih potrdil.

- DHCP 43. možnost: S to možnostjo konfigurirajte dostavo potrdila.

Certifikate za 802.1x je treba nastaviti in posodobiti pred seznanjanjem Room Navigator s sistemom ali po tovarniški ponastavitvi Room Navigator.

Privzeti poverilnici sta skrbniško in prazno geslo. Če želite več informacij o dodajanju certifikatov z dostopom do API, glejte najnovejšo različico vodnika API.

- Odprite nadzorno ploščo v Navigatorju tako, da tapnete gumb v zgornjem desnem kotu ali podrsnete z desne strani. Nato tapnite Nastavitve naprave.

- Pojdite na Omrežna povezava in izberite Ethernet .

- Vklopite možnost Uporabi IEEE 802.1X .

- Če je preverjanje pristnosti nastavljeno s poverilnicami, vnesite identiteto uporabnika in geslo. Vnesete lahko tudi anonimno identiteto: to je izbirno polje, s katerim lahko ločite identiteto dejanskega uporabnika od prvotne zahteve za preverjanje pristnosti.

- Možnost TLS Verify lahko izklopite ali vklopite. Ko je možnost TLS verify vklopljena, odjemalec aktivno preveri pristnost certifikata strežnika med stiskanjem roke TLS. Ko je TLS verify izklopljeno, odjemalec ne izvaja aktivnega preverjanja certifikata strežnika.

- Če ste certifikat odjemalca naložili z dostopom do potrdila API, vklopite možnost Uporabi potrdilo odjemalca.

- Preklopite metode protokola razširljive avtentikacije (EAP), ki jih želite uporabiti. Izbira metode EAP je odvisna od specifičnih varnostnih zahtev, infrastrukture in zmogljivosti odjemalca. Metode EAP so ključnega pomena za omogočanje varnega in overjenega dostopa do omrežja.

Konfiguracija parametrov SCEP z možnostjo DHCP 43

Možnost DHCP 43 lahko uporabite za samodejno dostavo parametrov SCEP, kar olajša učinkovit in varen vpis potrdil naprav 802.1X. DHCP Možnost 43 je vnaprej konfigurirana s parametri SCEP, kar napravi omogoča pridobivanje teh parametrov iz strežnika DHCP in samodejno izvedbo registracije certifikata SCEP.

Ker podatki o možnostih DHCP niso zaščiteni, priporočamo, da to možnost uporabite samo v zaupanja vrednih in varnih okoljih uvajanja, da nepooblaščenim napravam preprečite dostop do podatkov.

Potrdilo, včlanjeno z možnostjo DHCP, bo samodejno obnovljeno, profil obnove pa bo samodejno ustvarjen na podlagi možnosti DHCP, konfiguriranih za SCEP.

Če želite potrdilo SCEP pridobiti s konfiguriranjem parametrov SCEP v možnosti DHCP 43, sledite tem korakom:

- Pripravite okolje SCEP.

Za podrobna navodila o nastavitvi okolja SCEP glejte dokumentacijo strežnika SCEP.

-

Konfigurirajte DHCP možnost 43.

Možnost DHCP 43 nastavite v skladu z obliko informacij, specifičnimi za prodajalca, opredeljeno v razdelku 8.4 RFC 2132.

Podmožnosti, oštevilčene od 11 do 14, so posebej rezervirane za določitev metode:

| Parametri | Podmožnost | Vrsta | Dolžina (bajt) | Obvezno |

|---|---|---|---|---|

| URL strežnika SCEP | 11 | niz | Spremenljiva dolžina | da |

| Podpisovanje prstnega odtisa CA | 12 | Binary | 20 ali 32 | da |

| Izpodbijanje gesla | 13 | niz | Spremenljiva dolžina | Ne |

| Omogočanje preverjanja pristnosti 802.1X | 14 | Logična vrednost | 1 | da |

Skupna dolžina vseh parametrov ne sme presegati dolžine možnosti 43, ki je 255 bajtov. Če je parameter »Omogoči preverjanje pristnosti 802.1X« onemogočen (nastavljen na false), se registracija certifikata ne bo zgodila.

V spodnji tabeli je primer konfiguracije možnosti DHCP 43, ki podrobno opisuje podmožnosti od 11 do 14.

|

Podmožnost decimalno/šestnajstiško | Dolžina vrednosti (bajt), decimalna/šestnajstiška | Vrednost | Hex vrednost |

|---|---|---|---|

| 11/0b | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0d | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0E | 1/01 | 1 (0: Ne; 1: Da) | 01 |

Povzetek vrednosti parametrov:

- Strežnik = http://10.79.57.91

- Prstni odtis Root CA = 12040870625C5B755D73F5925285F8F5FF5D55AF

- Izpodbijanje gesla = D233CCF9B9952A15

- Omogoči preverjanje pristnosti 802.1X = da

Sintaksa končne šestnajstiške vrednosti je: {<suboption><length><value>}...

Glede na zgornje vrednosti parametrov je končna šestnajstiška vrednost naslednja:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101