- בית

- /

- מאמר

אישורים במכשירי Board, שולחן העבודה וסדרת החדרים

במאמר זה

במאמר זה משוב?

משוב?ניתן להוסיף אישורי wifi-802.1X/802.1X או HTTPS למכשירים בודדים ולציוד היקפי מחובר.

באפשרותך להוסיף אישורים מממשק האינטרנט המקומי של המכשיר. לחלופין, באפשרותך להוסיף אישורים על-ידי הפעלת פקודות API. כדי לראות אילו פקודות מאפשרות לך להוסיף אישורים, ראה roomos.cisco.com .

אישורי שירות ורשויות אישורים מהימנות

ייתכן שיהיה צורך באימות אישור בעת שימוש ב- TLS (אבטחת שכבת תעבורה). שרת או לקוח עשויים לדרוש שההתקן יציג להם אישור חוקי לפני הגדרת התקשורת.

האישורים הם קבצי טקסט המאמתים את מקוריות ההתקן. אישורים אלה חייבים להיות חתומים על-ידי Certificate Authority (CA) מהימן. כדי לאמת את חתימת האישורים, רשימה של רשויות אישורים מהימנות חייבת להימצא בהתקן. הרשימה חייבת לכלול את כל רשויות האישורים הדרושות כדי לאמת אישורים הן עבור רישום ביקורת והן עבור חיבורים אחרים.

אישורים משמשים עבור השירותים הבאים: שרת HTTPS, SIP, IEEE 802.1X ורישום ביקורת. באפשרותך לאחסן מספר אישורים בהתקן, אך רק אישור אחד זמין עבור כל שירות בכל פעם.

ב-RoomOS אוקטובר 2023 ואילך, כאשר אתם מוסיפים אישור CA למכשיר, הוא מוחל גם על Room Navigator אם אחד מחובר. כדי לסנכרן את אישורי CA שנוספו בעבר ל- Room Navigator מחובר, עליך לאתחל מחדש את ההתקן. אם אינך מעוניין שהציוד ההיקפי יקבל אישורים זהים לאלה של ההתקן שאליו הוא מחובר, הגדר את התצורה של אישורי אבטחה היקפיים SyncToPeripherals ל - False.

אישורים שאוחסנו בעבר אינם נמחקים באופן אוטומטי. הערכים בקובץ חדש עם אישורי CA מצורפים לרשימה הקיימת.

לחיבור Wi-Fi

מומלץ להוסיף אישור CA מהימן עבור כל מכשיר Board, שולחן העבודה או סדרת החדרים, אם הרשת שלך משתמשת באימות WPA-EAP. עליך לעשות זאת בנפרד עבור כל מכשיר, ולפני שתתחבר אל Wi-Fi.

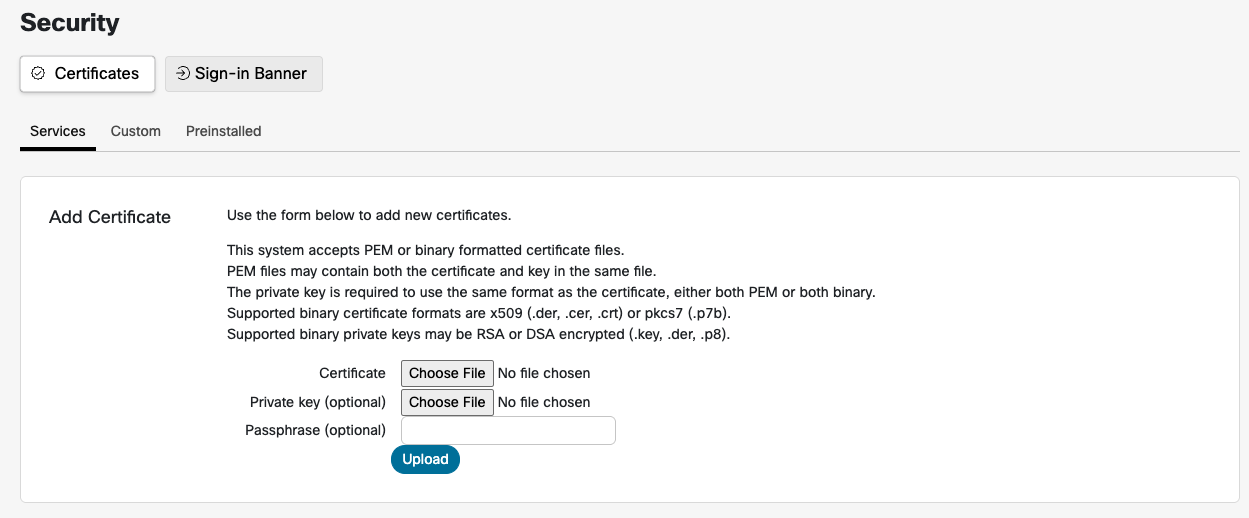

תבניות אישור ומפתח נתמכות

-

מערכת זו מקבלת קבצי אישורים בתבניות PEM או בינאריות.

-

קבצי PEM עשויים להכיל הן את האישור והן את המפתח הפרטי באותו קובץ.

-

המפתח הפרטי חייב להיות באותה תבנית כמו האישור; כלומר, שניהם חייבים להיות PEM או בינארי.

-

תבניות אישור בינאריות נתמכות כוללות קבצי X.509 עם סיומות .der, .cer או .crt וקבצי PKCS7 עם סיומת p7b.

-

תבניות מפתח פרטי בינאריות נתמכות כוללות מפתחות מוצפנים RSA או DSA, בדרך כלל עם סיומות .key, .der או .p8.

האישור והמפתח הפרטי מאוחסנים באותו קובץ במכשיר. אם האימות נכשל, החיבור לא ייווצר.

האישור והמפתח הפרטי שלו אינם חלים על ציוד היקפי מחובר.

הוספת אישורים במכשירי Board, שולחן העבודה וסדרת החדרים

| 1 |

מתצוגת הלקוח ב - https://admin.webex.com , עבור אל הדף מכשירים ובחר את המכשיר שלך ברשימה. עבור אל תמיכה והפעל פקדי התקנים מקומיים. אם הגדרת משתמש מנהל מקומי במכשיר, באפשרותך לגשת ישירות לממשק האינטרנט על-ידי פתיחת דפדפן אינטרנט והקלדת https://<endpoint IP או Hostname> . |

| 2 |

נווט אל והעלה את אישורי הבסיס של רשות האישורים שלך. |

| 3 |

ב- openssl, צור מפתח פרטי ובקשת אישור. העתק את תוכן בקשת האישור. לאחר מכן הדבק אותו כדי לבקש את אישור השרת מה- Certificate Authority (CA) שלך. |

| 4 |

הורד את אישור השרת החתום על-ידי רשות האישורים שלך. |

| 5 |

נווט אל והעלה את המפתח הפרטי ואת אישור השרת. |

| 6 |

הפוך את השירותים שבהם ברצונך להשתמש עבור האישור שזה עתה הוספת. |

צור בקשה לחתימת אישור (CSR)

מנהלי מערכת חייבים ליצור בקשה לחתימת אישור (CSR) ממרכז הבקרה עבור מכשיר Board, שולחן עבודה או סדרת חדרים הרשום בענן.

בצעו את השלבים הבאים כדי ליצור CSR ולהעלות אישור חתום למכשיר שלכם:

- מתצוגת הלקוח במרכז הבקרה, עבור אל הדף התקנים ובחר את המכשיר שלך מהרשימה.

- נווט אל פעולות > הפעלת אישורי האבטחה > של xCommand > >- CSR > Create.

- הזן את פרטי האישור הדרושים ובחר בצע.

- העתק את כל הטקסט בין ----התחל בקשת אישור---- לבין ----סיים בקשת אישור----.

- השתמש ב- Certificate Authority (CA) לבחירתך כדי לחתום על CSR.

- יצא את האישור החתום בתבנית PEM (קידוד Base64).

- פתח את קובץ האישור החתום בעורך טקסט (לדוגמה, פנקס רשימות) והעתק את כל הטקסט בין ----BEGIN CERTIFICATE---- ו- ----END CERTIFICATE----.

- במרכז הבקרה, נווט אל התקנים > בחר את ההתקן שלך > פעולות > הפעל את אישורי האבטחה > של xCommand > > CSR >.

- הדבק את תוכן האישור המועתק במקטע גוף ובחר ביצוע.

- רענן את הדף כדי לוודא שהאישור מופיע תחת אישור קיים.

Simple Certificate Enrollment Protocol (SCEP)

Simple Certificate Enrollment Protocol (SCEP) מספק מנגנון אוטומטי להרשמה ולרענון אישורים המשמשים לדוגמה אימות 802.1X במכשירים. SCEP מאפשר לך לשמור על גישת המכשיר לרשתות מאובטחות ללא התערבות ידנית.

-

כאשר ההתקן חדש או מאופס להגדרות יצרן, נדרשת לו גישה לרשת כדי להגיע לכתובת ה-URL של SCEP. ההתקן צריך להיות מחובר לרשת ללא 802.1X כדי לקבל כתובת IP.

-

אם אתה משתמש בהרשמה אלחוטית SSID, עבור על מסכי הקליטה כדי להגדיר את החיבור לרשת.

-

לאחר שתתחבר לרשת ההקצאה, המכשיר לא חייב להיות במסך קליטה מסוים.

-

כדי להתאים לכל הפריסות, ממשקי ה- API של רישום SCEP לא יאחסנו את אישור CA המשמש לחתימה על אישור ההתקן. עבור אימות שרת, יש להוסיף את אישור CA המשמש לאימות אישור השרת עם xCommand Security Certificates CA Add.

דרישות מוקדמות

דרושים לך הפרטים הבאים:

-

כתובת URL של שרת SCEP.

-

טביעת אצבע של אישור CA החתום (Certificate Authority).

-

מידע על האישור להרשמה. זה מהווה את שם הנושא של האישור.

-

שם נפוץ

-

שם מדינה

-

שם מדינה או מחוז

-

שם היישוב

-

שם הארגון

-

יחידה ארגונית

-

- שם הנושא יסומן כ- /C= /ST= /L= /O= /OU= /CN=

-

סיסמת האתגר של שרת SCEP אם הגדרת את שרת SCEP לאכוף OTP או סוד משותף.

באפשרותך להגדיר את גודל המפתח הדרוש עבור צמד המקשים של בקשת האישור באמצעות הפקודה הבאה. ברירת המחדל היא 2048.

xConfiguration Security Enrollment KeySize: <2048, 3072, 4096>אנו שולחים בקשת אישור שתקפה למשך שנה אחת לתפוגת האישור. המדיניות בצד השרת יכולה לשנות את תאריך התפוגה במהלך חתימת אישור.

חיבור Ethernet

כאשר התקן מחובר לרשת, ודא שהוא יכול לגשת לשרת SCEP. ההתקן צריך להיות מחובר לרשת ללא 802.1x כדי לקבל כתובת IP. ייתכן שיהיה צורך לספק את כתובת MAC של המכשיר לרשת ההקצאה כדי לקבל כתובת IP. ניתן למצוא את כתובת MAC בממשק המשתמש או בתווית בגב המכשיר.

לאחר שההתקן מחובר לרשת, באפשרותך לשלוח SSH למכשיר כמנהל מערכת כדי לגשת ל-TSH, ולאחר מכן להפעיל את הפקודה הבאה כדי לשלוח את בקשת SCEP להרשמה:

בקשת SCEP של שירותי אישורי אבטחה של xCommand לאחר ששרת SCEP מחזיר את אישור ההתקן החתום, הפעל את 802.1X.

הפעל את האישור החתום:

הפעלת שירותי אישורי אבטחה של xCommand אתחל מחדש את ההתקן לאחר הפעלת האישור.

חיבור אלחוטי

כאשר התקן מחובר לרשת אלחוטית, ודא שבאפשרותו לגשת לשרת SCEP.

לאחר שההתקן מחובר לרשת, באפשרותך לשלוח SSH למכשיר כמנהל מערכת כדי לגשת ל-TSH, ולאחר מכן להפעיל את הפקודה הבאה כדי לשלוח את בקשת SCEP להרשמה:

בקשת SCEP של שירותי אישורי אבטחה של xCommand ההתקן מקבל את האישור החתום משרת SCEP.

הפעל את האישור החתום:

הפעלת שירותי אישורי אבטחה של xCommandלאחר ההפעלה, עליך להגדיר את רשת Wi-Fi עם אימות EAP-TLS.

הגדרת Wifi ברשת xCommand כברירת מחדל, תצורת Wi-Fi מדלגת על בדיקות אימות השרת. אם נדרש אימות חד-כיווני בלבד, השאר את AllowMissingCA כברירת מחדל כ - True.

כדי לכפות אימות שרת, ודא שהפרמטר האופציונלי AllowMissingCA מוגדר כ - False. אם לא ניתן ליצור חיבור עקב שגיאות אימות שירות, ודא שרשות האישורים הנכונה נוספה כדי לאמת את אישור השרת שעשוי להיות שונה מאישור ההתקן.

API תיאורים

תפקיד: מנהל, אינטגרטור

בקשת SCEP של שירותי אישורי אבטחה של xCommandשליחת CSR לשרת SCEP נתון לצורך חתימה. הפרמטרים CSR SubjectName ייבנו בסדר הבא: C, ST, L, O, OUs, CN.

פרמטרים:

-

URL(r): <S: 0, 256>

כתובת ה-URL של שרת SCEP.

-

טביעת אצבע: <S: 0, 128>

טביעת אצבע של אישור CA שתחתום על בקשת SCEP CSR.

-

CommonName(r): <S: 0, 64>

הוספת "/CN=" לשם הנושא CSR.

-

ChallengePassword: <S: 0, 256>

OTP או סוד משותף משרת SCEP לקבלת גישה לחתימה.

-

שם מדינה: <S: 0, 2>

הוספת "/c=" לשם הנושא CSR.

-

StateOrProvinceName: <S: 0, 64>

הוספת "/ST=" לשם הנושא CSR.

-

שם היישוב: <S: 0, 64>

הוספת "/l=" לשם הנושא CSR.

-

OrganizationName: <S: 0, 64>

הוספת "/o=" לשם הנושא CSR.

-

יחידה ארגונית[5]: <S: 0, 64>

מוסיף עד 5 פרמטרים "/OU=" לשם הנושא CSR.

-

SanDns[5]: <S: 0, 64>

מוסיף עד 5 פרמטרים DNS לשם החלופי של הנושא CSR.

-

SanEmail[5]: <S: 0, 64>

מוסיף עד 5 פרמטרים של דואר אלקטרוני לשם החלופי של הנושא CSR.

-

SanIp[5]: <S: 0, 64>

מוסיף עד 5 פרמטרי IP לשם החלופי של הנושא CSR.

-

SanUri[5]: <S: 0, 64>

מוסיף עד 5 פרמטרים URI לשם החלופי של הנושא CSR.

xCommand אישורי אבטחה שירותים פרופילי הרשמה מחיקהמחיקת פרופיל הרשמה כדי לא לחדש עוד אישורים.

פרמטרים:

-

טביעת אצבע: <S: 0, 128>

טביעת האצבע של אישור CA המזהה את הפרופיל שברצונך להסיר. באפשרותך לראות את הפרופילים הזמינים להסרה על-ידי הפעלה:

רשימת פרופילי הרשמה של שירותי אישורי אבטחה של xCommand

רשימת פרופילי הרשמה של שירותי אישורי אבטחה של xCommandפירוט פרופילי הרשמה לחידוש אישור.

xCommand רישום שירותי אישורי אבטחה הגדרת פרופילי SCEP טביעת אצבע: <S: 0, 128> URL(r): <S: 0, 256>הוסף פרופיל הרשמה עבור אישורים שהונפקו על-ידי טביעת האצבע של רשות האישורים כדי להשתמש בכתובת ה-SCEP הנתונה לצורך החידוש.

חידוש

שירותי אישורי אבטחה של xCommand הרשמה לשירותי הגדרת פרופילי SCEPכדי לחדש את האישור באופן אוטומטי, ההתקן צריך להיות מסוגל לגשת לכתובת ה-URL של SCEP שיכולה לחתום את האישור.

פעם ביום, המכשיר יבדוק אם יש אישורים שתוקפם יפוג תוך 45 יום. לאחר מכן, המכשיר ינסה לחדש אישורים אלה אם המנפיק שלהם תואם לפרופיל.

הערה: כל אישורי ההתקן ייבדקו לצורך חידוש, גם אם האישור לא נרשם במקור באמצעות SCEP.

נווט

-

שיוך ישיר: ניתן להפעיל אישורים רשומים כאישור "שיוך".

-

שיוך מרוחק: אמור לנווט לרשום אישור SCEP חדש באמצעות מזהה הציוד ההיקפי:

xCommand ציוד היקפי אישורי אבטחה שירותי הרשמה בקשת SCEPפרופילי הרשמה מסונכרנים באופן אוטומטי עם נווט משויך.

-

נווט עצמאי: זהה לרישום קודק

הגדר אימות 802.1x ב- Room Navigator

ניתן להגדיר אימות 802.1x ישירות מתפריט ההגדרות של Room Navigator.

תקן אימות 802.1x חשוב במיוחד עבור רשתות Ethernet, והוא מבטיח שרק מכשירים מורשים יקבלו גישה למשאבי הרשת.

אפשרויות התחברות שונות זמינות בהתאם לשיטה EAP שהוגדרה ברשת. לדוגמה:

- TLS: לא נעשה שימוש בשם משתמש ובסיסמה.

- PEAP: לא נעשה שימוש באישורים.

- TTLS: נדרשים גם שם משתמש/סיסמה וגם אישורים; אף אחד מהם אינו אופציונלי.

קיימות מספר דרכים להשיג את אישור הלקוח במכשיר:

- העלה את PEM: השתמש בתכונה הוספת שירותי אישורי אבטחה.

- צור את CSR: צור בקשה לחתימת אישור (CSR), חתום עליה וקשר אותה באמצעות אישורי אבטחה CSR יצירה/קישור.

- SCEP: השתמש בבקשת SCEP להרשמה לשירותי אישורי אבטחה.

- DHCP אפשרות 43: הגדר את מסירת האישור באמצעות אפשרות זו.

יש להגדיר ולעדכן את האישורים עבור 802.1x לפני התאמת Room Navigator למערכת, או לאחר איפוס היצרן של Room Navigator.

אישורי ברירת המחדל הם מנהל מערכת וסיסמה ריקה. לקבלת מידע נוסף אודות אופן הוספת אישורים על-ידי גישה ל- API, עיין בגירסה העדכנית ביותר של מדריך API.

- פתח את לוח הבקרה בנווט על-ידי הקשה על הלחצן בפינה השמאלית העליונה או החלקה מהירה מצד ימין. לאחר מכן הקישו על 'הגדרות מכשיר'.

- עבור אל חיבור רשת ובחר Ethernet .

- לְמַתֵג השתמש ב-IEEE 802.1X עַל.

- אם האימות מוגדר עם אישורים, הזן את זהות המשתמש ואת ביטוי הסיסמה. באפשרותך גם להזין זהות אנונימית: זהו שדה אופציונלי המספק דרך להפריד את זהות המשתמש בפועל מבקשת האימות הראשונית.

- באפשרותך לעבור למצב TLS אמת כבוי או מופעל. כאשר אימות TLS מופעל, הלקוח מאמת באופן פעיל את מקוריות אישור השרת במהלך לחיצת היד TLS. כאשר אימות TLS מבוטל, הלקוח אינו מבצע אימות פעיל של אישור השרת.

- אם העלית אישור לקוח על-ידי גישה לAPI, הפעל את מצב השתמש באישור לקוח.

- החלף את פעולת השירות Extensible Authentication Protocol (EAP) שבה ברצונך להשתמש. הבחירה בשיטה EAP תלויה בדרישות האבטחה הספציפיות, בתשתית וביכולות הלקוח. שיטות EAP חיוניות להפעלת גישה מאובטחת ומאומתת לרשת.

תצורת פרמטרי SCEP עם DHCP אפשרות 43

באפשרותך להשתמש באפשרות DHCP 43 כדי לספק באופן אוטומטי פרמטרי SCEP, ולהקל על הרשמה יעילה ומאובטחת של אישורי מכשיר 802.1X. DHCP אפשרות 43 מוגדרת מראש עם פרמטרי SCEP, המאפשרים למכשיר לאחזר פרמטרים אלה משרת DHCP ולבצע באופן אוטומטי את רישום אישור SCEP.

מאחר שנתוני האפשרות DHCP אינם מוגנים, אנו ממליצים להשתמש באפשרות זו רק בסביבות פריסה מהימנות ומאובטחות כדי למנוע ממכשירים לא מורשים לגשת לנתונים.

האישור שנרשם באמצעות האפשרות DHCP יחודש באופן אוטומטי, עם פרופיל חידוש שנוצר באופן אוטומטי בהתבסס על אפשרויות DHCP שהוגדרו עבור SCEP.

כדי לרשום אישור SCEP על-ידי קביעת התצורה של פרמטרי SCEP בDHCP אפשרות 43, בצע את הפעולות הבאות:

- הכן את סביבת SCEP.

לקבלת הדרכה מפורטת אודות הגדרת סביבת SCEP, עיין בתיעוד שרת SCEP.

-

הגדר DHCP אפשרות 43.

הגדר DHCP אפשרות 43 בהתאם לתבנית מידע ספציפי לספק המוגדרת בסעיף 8.4 של RFC 2132.

אפשרויות המשנה הממוספרות 11 עד 14 שמורות במיוחד לציון השיטה:

| פרמטרים | אפשרות משנה | סוג | אורך (בייט) | חובה |

|---|---|---|---|---|

| כתובת URL של שרת SCEP | 11 | חוּט | אורך משתנה | כן |

| חתימה על טביעת אצבע CA | 12 | בינארי | 20 או 32 | כן |

| סיסמת אתגר | 13 | חוּט | אורך משתנה | לא |

| הפעל אימות 802.1X | 14 | בוליאני | 1 | כן |

האורך הכולל של כל הפרמטרים לא יעלה על אורך אפשרות 43, שהוא 255 בתים. אם הפרמטר 'Enable 802.1X Authentication' מושבת (מוגדר כ- false), לא תתרחש הרשמה לאישור.

הטבלה הבאה מספקת דוגמה לתצורה של DHCP אפשרות 43, המפרטת באופן ספציפי את אפשרויות המשנה 11 עד 14.

|

אפשרות משנה עשרוני/הקסדצימלי | אורך ערך (בייט) עשרוני/הקסדה | ערך | ערך משושה |

|---|---|---|---|

| 11/0b | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0d | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0e | 1/01 | 1 (0: לא; 1: כן) | 01 |

סיכום ערכי הפרמטרים:

- שרת = http://10.79.57.91

- טביעת אצבע של שורש CA = 12040870625C5B755D73F5925285F8F5FF5D55AF

- סיסמת האתגר = D233CCF9B9952A15

- אפשר אימות 802.1X = כן

התחביר של הערך ההקסדצימלי הסופי הוא: {<suboption><length><value>}...

על פי ערכי הפרמטרים לעיל, הערך ההקסדצימלי הסופי הוא כדלקמן:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101