- 主页

- /

- 文章

Board、Desk 和 Room 系列设备上的证书

在此文章中

在此文章中 反馈?

反馈?您可以将 wifi-802.1X/802.1X 或 HTTPS 证书添加到单个设备和连接的外围设备。

您可以从设备的本地 Web 界面添加证书。 或者,您可以通过运行 API 命令来添加证书。 要查看哪些命令允许您添加证书,请参阅 roomos.cisco.com 。

服务证书和受信任的 CA

使用 TLS(传输层安全性)时,可能需要证书验证。 服务器或客户端可能要求设备在设置通信之前向其提供有效的证书。

证书是验证设备真实性的文本文件。 这些证书必须由受信任的 Certificate Authority(CA)签名。 要验证证书的签名,设备上必须驻留受信任 CA 的列表。 该列表必须包括验证审核日志记录和其他连接的证书所需的所有 CA。

证书用于以下服务:HTTPS 服务器、SIP、IEEE 802.1X 和审核日志记录。 您可以在设备上存储多个证书,但一次只能为每个服务启用一个证书。

在 RoomOS 2023 年 10 月及更高版本上,当您向设备添加 CA 证书时,该证书也会应用于 Room Navigator(如果已连接)。 要将之前添加的 CA 证书同步到连接的 Room Navigator,您必须重新启动设备。 如果您不希望外围设备获得与其连接到的设备相同的证书,请将配置 外围设备安全证书 SyncToPeripherals 设置为 False。

以前存储的证书不会自动删除。 带有 CA 证书的新文件中的条目将追加到现有列表中。

对于 Wi-Fi 连接

如果您的网络使用 WPA-EAP 身份验证,我们建议您为每个 Board、Desk 或 Room 系列设备添加受信任的 CA 证书。 在连接到 Wi-Fi 之前,您必须为每个设备单独执行此作。

支持的证书和密钥格式

-

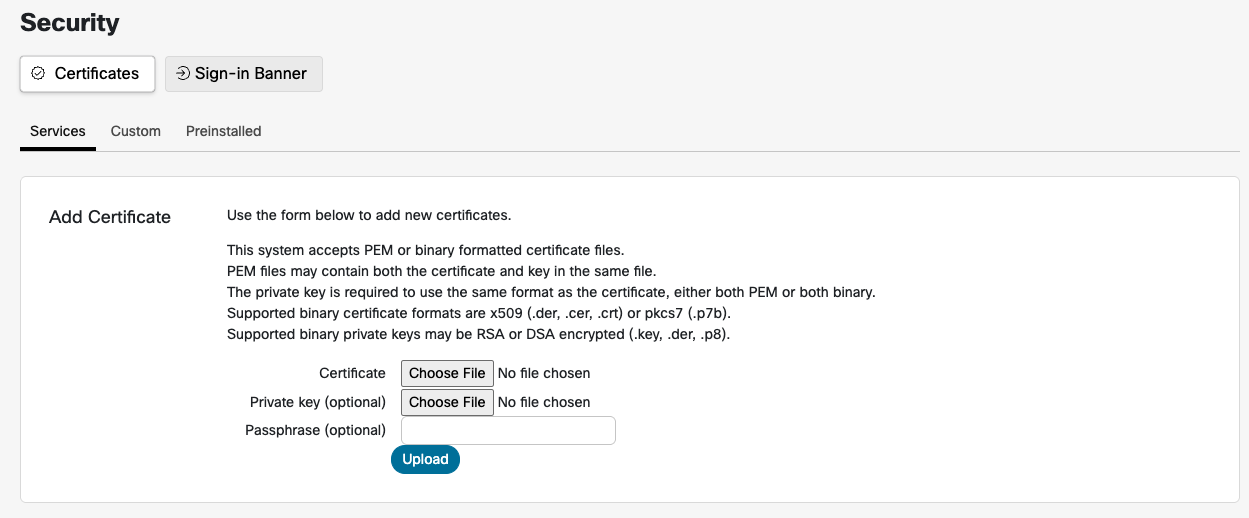

该系统接受 PEM 或二进制格式的证书文件。

-

PEM 文件可能在同一文件中同时包含证书和私钥。

-

私钥必须与证书的格式相同;也就是说,两者都必须是 PEM 或二进制。

-

支持的二进制证书格式包括扩展名为 .der、.cer 或 .crt 的 X.509 文件,以及扩展名为 .p7b 的 PKCS7 文件。

-

支持的二进制私钥格式包括 RSA 或 DSA 加密密钥,通常扩展名为 .key、.der 或 .p8。

证书和私钥存储在设备上的同一文件中。 如果身份验证失败,将不会建立连接。

证书及其私钥不会应用于连接的外围设备。

在 Board、Desk 和 Room 系列设备上添加证书

| 1 |

从 https://admin.webex.com 中的 客户视图,转至 “设备 ”页面,然后在列表中选择您的设备。 转至“ 支持” 并启动 “本地设备控制 ”。 如果您在设备上设置了本地 管理员 用户,则可以通过打开 Web 浏览器并输入 https://<endpoint ip 或主机名>直接访问 Web 界面。 |

| 2 |

导航到 并上传 CA 根证书。 |

| 3 |

在 openssl 上,生成私钥和证书请求。 复制证书申请的内容。 然后粘贴它以从您的 Certificate Authority(CA)请求服务器证书。 |

| 4 |

下载由您的 CA 签名的服务器证书。 |

| 5 |

导航至 ,然后上传私钥和服务器证书。 |

| 6 |

启用要用于刚添加的证书的服务。 |

生成证书签名请求(CSR)

管理员必须从 Control Hub 为云注册的 Board、Desk 或 Room 系列设备生成证书签名请求(CSR)。

请按照以下步骤生成 CSR 并将签名证书上传到您的设备:

- 从 Control Hub 中的客户视图,转至“设备”页面并从列表中选择您的设备。

- 导航到运行 xCommand >> 安全>证书> CSR > 创建的作。

- 输入所需的证书详细信息,然后选择执行。

- 复制 ---- 开始证书请求 ---- 和 ---- 结束证书请求之间的所有文本 ----.

- 使用您选择的 Certificate Authority(CA)对 CSR 进行签名。

- 以 PEM(Base64 编码)格式导出签名证书。

- 在文本编辑器(例如记事本)中打开签名的证书文件,然后复制 ----BEGIN CERTIFICATE---- 和 ----END CERTIFICATE 之间的所有文本 ----.

- 在 Control Hub 中,导航到设备>选择您的设备>作>运行 xCommand > 安全>证书> CSR > 链接。

- 将复制的证书内容粘贴到“正文”部分,然后选择“执行”。

- 刷新页面以验证证书是否显示在“现有证书”下。

简单证书注册协议(SCEP)

简单证书注册协议(SCEP)提供了一种自动机制,用于注册和刷新设备上用于 802.1X 身份验证等的证书。 SCEP 允许您维护设备对安全网络的访问,而无需手动干预。

-

当设备为新设备或已恢复出厂设置时,需要网络访问才能访问 SCEP URL。 设备应在没有 802.1X 的情况下连接到网络以获取 IP 地址。

-

如果使用无线注册 SSID,请通过载入屏幕以配置与网络的连接。

-

连接到预配置网络后,设备无需位于特定的载入屏幕上。

-

为了适合所有部署,SCEP 注册 xAPI 不会存储用于签署设备证书的 CA 证书。 对于服务器身份验证,用于验证服务器证书的 CA 证书需要与 xCommand 安全证书 CA Add 一起添加。

必备条件

您需要以下信息:

-

SCEP 服务器的 URL。

-

签名 CA(Certificate Authority)证书的指纹。

-

要注册的证书的信息。 这构成了 证书的使用者名称 。

-

公用名

-

国家名称

-

省/自治区名称

-

地区名称

-

组织名称

-

组织单位

-

- 使用者名称将按 /C= /ST= /L= /O= /OU= /CN= 的顺序排序

-

SCEP 服务器的质询密码(如果您已将 SCEP 服务器配置为强制执行 OTP 或共享密钥)。

您可以使用以下命令设置证书请求密钥对所需的密钥大小。 默认值为 2048。

x 配置安全注册密钥大小:<2048、3072、4096>我们发送有效期为一年的证书请求,直至证书过期。 服务器端策略可以在证书签名期间更改到期日期。

以太网连接

当设备连接到网络时,请确保它可以访问 SCEP 服务器。 设备应连接到没有 802.1x 的网络以获取 IP 地址。 可能需要向预配置网络提供设备的 MAC 地址才能获取 IP 地址。 MAC 地址可以在 UI 或设备背面的标签上找到。

设备连接到网络后,您可以以管理员 身份 通过 SSH 连接到设备以访问 TSH,然后运行以下命令发送注册 SCEP 请求:

xCommand 安全证书服务注册 SCEP 请求 SCEP 服务器返回签名的设备证书后,激活 802.1X。

激活签名证书:

xCommand 安全证书服务激活 激活证书后重新启动设备。

无线连接

当设备连接到无线网络时,请确保它可以访问 SCEP 服务器。

设备连接到网络后,您可以以管理员 身份 通过 SSH 连接到设备以访问 TSH,然后运行以下命令发送注册 SCEP 请求:

xCommand 安全证书服务注册 SCEP 请求 设备从 SCEP 服务器接收签名证书。

激活签名证书:

xCommand 安全证书服务激活激活后,您需要使用 EAP-TLS 身份验证配置 Wi-Fi 网络。

xCommand 网络 Wifi 配置 默认情况下,Wi-Fi 配置会跳过服务器验证检查。 如果只需要单向验证,则将 AllowMissingCA 保持在 缺省值 True。

若要强制服务器验证,请确保 将 AllowMissingCA 可选参数设置为 False。 如果由于服务验证错误而无法建立连接,请检查是否已添加正确的 CA 以验证可能与设备证书不同的服务器证书。

API 描述

角色:管理员、集成商

xCommand 安全证书服务注册 SCEP 请求将 CSR 发送到给定的 SCEP 服务器进行签名。 CSR SubjectName 参数将按以下顺序构造:C、ST、L、O、OUS、CN。

参数:

-

URL(r):<S:0,256>

SCEP 服务器的 URL 地址。

-

指纹:<S:0,128>

将对 SCEP 请求 CSR 进行签名的 CA 证书指纹。

-

公用名):<S:0,64>

将“/CN=”添加到 CSR 使用者名称。

-

质询密码:<S:0,256>

来自 SCEP 服务器的 OTP 或共享密钥,用于访问签名。

-

国家名称:<S:0,2>

将“/C=”添加到 CSR 使用者名称。

-

StateOrProvinceName:<S:0,64>

将“/ST=”添加到 CSR 使用者名称。

-

位置名称:<S:0,64>

将“/L=”添加到 CSR 使用者名称。

-

组织名称:<S:0,64>

将“/O=”添加到 CSR 使用者名称。

-

组织单位[5]:<S:0,64>

向 CSR 使用者名称添加最多 5 个“/OU=”参数。

-

SanDns[5]:<S:0,64>

向 CSR 使用者备用名称添加最多 5 个 DNS 参数。

-

SanEmail[5]:<S:0,64>

向 CSR 使用者备用名称添加最多 5 个电子邮件参数。

-

SanIp[5]:<S:0,64>

向 CSR 使用者备用名称添加最多 5 个 Ip 参数。

-

SanUri[5]:<S:0,64>

向 CSR 使用者备用名称添加最多 5 个 URI 参数。

xCommand 安全证书服务注册配置文件删除删除注册配置文件以不再续订证书。

参数:

-

指纹:<S:0,128>

用于标识要删除的配置文件的 CA 证书指纹。 您可以通过运行以下命令查看要删除有空配置文件:

xCommand 安全证书服务注册配置文件列表

xCommand 安全证书服务注册配置文件列表列出证书续订的注册配置文件。

xCommand 安全证书服务注册 SCEP 配置文件集指纹(r):<S:0,128> URL(r):<S:0,256>为 CA 指纹颁发的证书添加注册配置文件,以使用给定的 SCEP URL 进行续订。

更新

xCommand 安全证书服务注册 SCEP 配置文件集为了自动续订证书,设备需要能够访问可以重新签名证书的 SCEP URL。

设备将每天检查一次将在 45 天后过期的证书。 然后,如果这些证书的颁发者与配置文件匹配,设备将尝试续订这些证书。

注意:将检查所有设备证书是否续订,即使证书最初未使用 SCEP 注册也是如此。

航海家

-

直接配对:已注册的证书可以作为“配对”证书激活。

-

远程配对:告知导航器使用外设 ID 注册新的 SCEP 证书:

xCommand 外设安全证书服务注册 SCEP 请求注册档案会自动同步到配对的导航器。

-

独立导航器:与编解码器注册相同

在 Room Navigator 上配置 802.1x 身份验证

您可以直接从 Room Navigator 的“设置”菜单中设置 802.1x 身份验证。

802.1x 身份验证标准对于以太网网络尤为重要,它确保只有经过授权的设备才能访问网络资源。

根据网络中配置的 EAP 方法,有空不同的登录选项。 例如:

- TLS:不使用用户名和密码。

- PEAP:不使用证书。

- TTLS:需要用户名/密码和证书;两者都不是可选的。

有几种方法可以在设备上获取客户端证书:

- 上传 PEM:使用安全证书服务添加功能。

- 创建 CSR:生成证书签名请求(CSR),对其进行签名,然后使用安全证书 CSR 创建/链接进行链接。

- SCEP:利用安全证书服务注册 SCEP 请求。

- DHCP 选项 43:通过此选项配置证书交付。

设置和更新 802.1x 的证书应在 将 Room Navigator 与系统配对 之前或将 Room Navigator 恢复出厂设置之后完成。

默认凭据为 admin 和空白密码。 有关如何通过访问 API 添加证书的详细信息,请参阅 API 指南 的最新版本。

- 通过点击右上角的按钮或从右侧滑动打开导航器上的控制面板。 然后点击设备设置。

- 转到网络连接 ,然后选择 以太网 。

- 开启使用 IEEE 802.1X。

- 如果使用凭据设置了身份验证,请输入用户身份和密码。 您还可以输入匿名身份:这是一个可选字段,用于将实际用户的身份与初始身份验证请求分开。

- 您可以 关闭或开启 TLS 验证 。 打开 TLS 验证后,客户端会在 TLS 握手期间主动验证服务器证书的真实性。 当 TLS 验证关闭时,客户端不会对服务器的证书执行主动验证。

- 如果您已通过访问 API 上传了客户端证书,请将“ 使用客户端证书 ”切换为“打开”。

- 切换要使用的可扩展身份验证协议(EAP) 方法。 EAP 方法的选择取决于特定的安全要求、基础结构和客户端功能。 EAP 方法对于实现安全和经过身份验证的网络访问至关重要。

具有 DHCP 选项 43 的 SCEP 参数配置

您可以使用 DHCP 选项 43 自动传送 SCEP 参数,从而促进高效、安全地注册 802.1X 设备证书。 DHCP 选项 43 预先配置了 SCEP 参数,允许设备从 DHCP 服务器检索这些参数并自动执行 SCEP 证书注册。

由于 DHCP 选项数据不受保护,我们建议仅在受信任且安全的部署环境中使用此选项,以防止未经授权的设备访问数据。

使用 DHCP 选项注册的证书将自动续订,并根据为 SCEP 配置的 DHCP 选项自动生成续订配置文件。

若要通过在选项 43 DHCP 中配置 SCEP 参数来注册 SCEP 证书,请执行以下步骤:

- 准备 SCEP 环境。

有关设置 SCEP 环境的详细指南,请参阅 SCEP 服务器文档。

-

配置 DHCP 选项 43。

根据 RFC 2132 第 8.4 节中定义的供应商特定信息格式设置 DHCP 选项 43。

编号为 11 到 14 的子选项专门用于指定方法:

| 参数 | 子选项 | 类型 | 长度(字节) | 必需 |

|---|---|---|---|---|

| SCEP 服务器 URL | 11 | 字符串 | 可变长度 | 是 |

| 签名 CA 指纹 | 12 | 二进制 | 20 或 32 | 是 |

| 质询密码 | 13 | 字符串 | 可变长度 | 否 |

| 启用 802.1X 验证 | 14 | 布尔 | 1 | 是 |

所有参数的总长度不得超过选项 43 的长度,即 255 字节。 如果禁用“启用 802.1X 身份验证”参数(设置为 false),将不会进行证书注册。

下表提供了 DHCP 选项 43 的示例配置,其中特别详细说明了子选项 11 到 14。

|

子选项 十进制/十六进制 | 值长度(字节)十进制/十六进制 | 值 | 十六进制值 |

|---|---|---|---|

| 11/0b | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0d | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0e | 1/01 | 1(0:否;1:是) | 01 |

参数值摘要:

- 服务器 = http://10.79.57.91

- 根 CA 指纹 = 12040870625C5B755D73F5925285F8F5FF5D55AF

- 质询密码 = D233CCF9B9952A15

- 启用 802.1X 身份验证 = 是

最终十六进制值的语法为: {<suboption><length><value>}...

根据上面的参数值,最终的十六进制值如下:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101