- Hjem

- /

- Artikkel

I denne artikkelen

I denne artikkelen Tilbakemelding?

Tilbakemelding?Du kan legge til wifi-802.1X-/802.1X- eller HTTPS-sertifikater på individuelle enheter og tilkoblede eksterne enheter.

Du kan legge til sertifikater fra enhetens lokale webgrensesnitt. Du kan også legge til sertifikater ved å kjøre API kommandoer. Hvis du vil se hvilke kommandoer som lar deg legge til sertifikater, kan du se roomos.cisco.com .

Servicesertifikater og klarerte sertifiseringsinstanser

Sertifikatvalidering kan være nødvendig når du bruker TLS (Transport Layer Security). En server eller klient kan kreve at enheten presenterer et gyldig sertifikat for dem før kommunikasjonen konfigureres.

Sertifikatene er tekstfiler som bekrefter ektheten til enheten. Disse sertifikatene må være signert av en klarert Certificate Authority (CA). Hvis du vil bekrefte signaturen til sertifikatene, må en liste over klarerte sertifiseringsinstanser ligge på enheten. Listen må inneholde alle sertifiseringsinstanser som trengs for å verifisere sertifikater for både overvåkingslogging og andre tilkoblinger.

Sertifikater brukes for følgende tjenester: HTTPS-server, SIP, IEEE 802.1X og overvåkingslogging. Du kan lagre flere sertifikater på enheten, men bare ett sertifikat er aktivert for hver tjeneste om gangen.

På RoomOS oktober 2023 og senere, når du legger til et CA-sertifikat på en enhet, brukes det også på en Room Navigator hvis en er tilkoblet. Hvis du vil synkronisere CA-sertifikatene som tidligere er lagt til, til en tilkoblet Room Navigator, må du starte enheten på nytt. Hvis du ikke vil at de eksterne enhetene skal få de samme sertifikatene som enheten de er koblet til, setter du konfigurasjonen Eksterne sikkerhetssertifikater SyncToPeripherals til False.

Tidligere lagrede sertifikater slettes ikke automatisk. Oppføringene i en ny fil med CA-sertifikater legges til den eksisterende listen.

For Wi-Fi-tilkobling

Vi anbefaler at du legger til et klarert CA-sertifikat for hver Board-, bord- eller romserieenhet, hvis nettverket ditt bruker WPA-EAP-godkjenning. Du må gjøre dette individuelt for hver enhet, og før du kobler til Wi-Fi.

Sertifikat og nøkkelformater som støttes

-

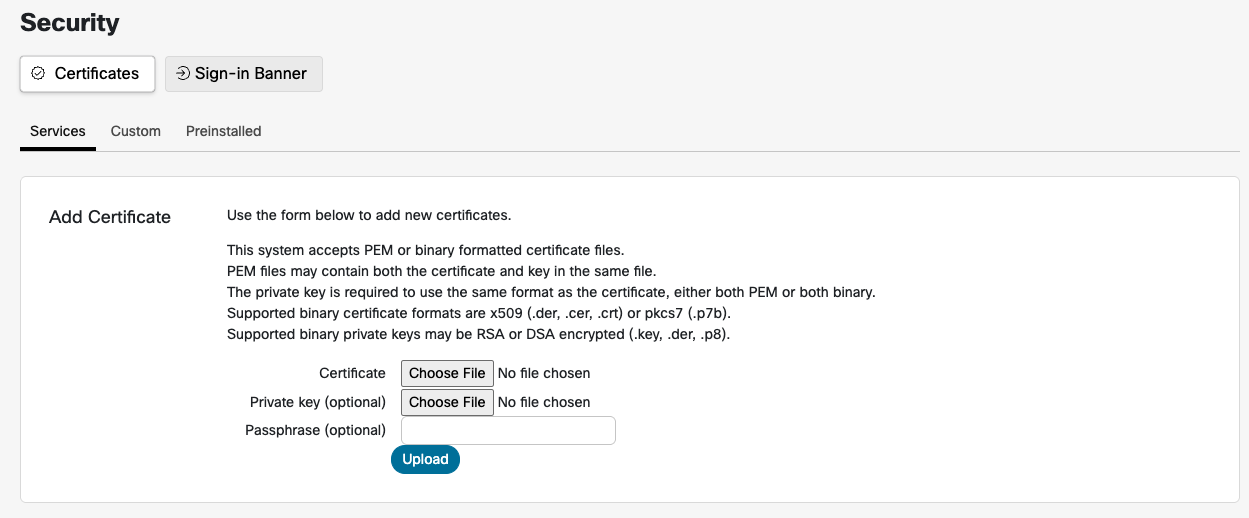

Dette systemet godtar sertifikatfiler i enten PEM eller binære formater.

-

PEM-filer kan inneholde både sertifikatet og privatnøkkelen i samme fil.

-

Den private nøkkelen må være i samme format som sertifikatet; det vil si at begge må være enten PEM eller binære.

-

Støttede binære sertifikatformater inkluderer X.509-filer med filtypene .der, .cer eller .crt, og PKCS7-filer med filtypen .p7b.

-

Støttede binære private nøkkelformater inkluderer RSA- eller DSA-krypterte nøkler, vanligvis med internnumre .key, .der eller .p8.

Sertifikatet og privatnøkkelen lagres i samme fil på enheten. Hvis godkjenningen mislykkes, opprettes ikke tilkoblingen.

Sertifikatet og privatnøkkelen brukes ikke på tilkoblede eksterne enheter.

Legge til sertifikater på Board-, skrivebords- og romserieenheter

| 1 |

Fra kundevisningen i https://admin.webex.com går du til Enheter-siden og velger enheten din i listen. Gå til Support og start Local Device Controls . Hvis du har konfigurert en lokal administratorbruker på enheten, kan du få tilgang til webgrensesnittet direkte ved å åpne en nettleser og skrive inn https://<endpoint ip eller vertsnavn>. |

| 2 |

Naviger til dine. |

| 3 |

På openssl genererer du en privat nøkkel og sertifikatforespørsel. Kopier innholdet i sertifikatforespørselen. Lim den deretter inn for å be om serversertifikatet fra Certificate Authority (CA). |

| 4 |

Last ned serversertifikatet signert av sertifiseringsinstansen. |

| 5 |

Naviger til og last opp privatnøkkelen og serversertifikatet. |

| 6 |

Aktiver tjenestene du vil bruke for sertifikatet du nettopp la til. |

Generer forespørsel om sertifikatsignering (CSR)

Administratorer må generere en forespørsel om sertifikatsignering (CSR) fra Kontrollhub for en skyregistrert Board-, skrivebords- eller romserieenhet.

Følg disse trinnene for å generere et CSR og laste opp et signert sertifikat til enheten:

- Gå til Enheter-siden fra kundevisningen i Control Hub, og velg enheten din fra listen.

- Naviger til Handlinger > kjør xCommand > Security > Certificates > CSR > Create.

- Skriv inn de nødvendige sertifikatdetaljene, og velg Utfør.

- Kopier all teksten mellom ----START SERTIFIKATFORESPØRSEL---- og ----AVSLUTT SERTIFIKATFORESPØRSEL----.

- Bruk en Certificate Authority (CA) etter eget valg for å signere CSR.

- Eksporter det signerte sertifikatet i PEM-format (Base64-kodet).

- Åpne den signerte sertifikatfilen i et tekstredigeringsprogram (for eksempel Notisblokk) og kopier all teksten mellom ----BEGIN CERTIFICATE---- og ----END CERTIFICATE----.

- I Kontrollhub går du til Enheter > velger enheten din > Handlinger > kjører xCommand > Security > Certificates > koblingen CSR >.

- Lim inn det kopierte sertifikatinnholdet i brødtekstdelen og velg Utfør.

- Oppdater siden for å bekrefte at sertifikatet vises under Eksisterende sertifikat.

SCEP (Simple Certificate Enrollment Protocol)

SCEP (Simple Certificate Enrollment Protocol) gir en automatisk mekanisme for registrering og oppdatering av sertifikater som for eksempel brukes 802.1X-godkjenning på enheter. SCEP lar deg opprettholde enhetens tilgang til sikre nettverk uten manuell inngripen.

-

Når enheten er ny eller har blitt tilbakestilt til fabrikkstandard, trenger den nettverkstilgang for å nå SCEP-URL-adressen. Enheten må være koblet til nettverket uten 802.1X for å få en IP adresse.

-

Hvis du bruker en trådløs registrering SSID, gå gjennom onboarding-skjermene for å konfigurere tilkoblingen til nettverket.

-

Når du er koblet til klargjøringsnettverket, trenger ikke enheten å være på en bestemt innføringsskjerm.

-

For å passe alle distribusjoner lagrer ikke xAPI-ene for SCEP-registrering CA-sertifikatet som ble brukt til å signere enhetssertifikatet. For servergodkjenning må CA-sertifikatet som brukes til å validere serverens sertifikat, legges til med xCommand Security Certificates CA Add.

Forutsetninger

Du trenger følgende informasjon:

-

URL-adressen til SCEP-serveren.

-

Fingeravtrykk av det signerende CA-sertifikatet (Certificate Authority).

-

Informasjon om sertifikatet som skal registreres. Dette utgjør sertifikatets emnenavn .

-

Vanlig navn

-

Navn på land

-

Navn på delstat eller provins

-

Navn på lokalitet

-

Organisasjonsnavn

-

Organisasjonsenhet

-

- Emnenavnet sorteres som /C= /ST= /L= /O= /OU= /CN=

-

SCEP Servers utfordringspassord hvis du har konfigurert SCEP-serveren til å håndheve en OTP eller delt hemmelighet.

Du kan angi den nødvendige nøkkelstørrelsen for nøkkelparet for sertifikatforespørsel ved å bruke følgende kommando. Standard er 2048.

xConfiguration Security Enrollment KeySize: <2048, 3072, 4096>Vi sender en sertifikatforespørsel som er gyldig i ett år for sertifikatets utløp. Policyen på serversiden kan endre utløpsdatoen under sertifikatsignering.

Ethernet-tilkobling

Når en enhet er koblet til et nettverk, må du kontrollere at den har tilgang til SCEP-serveren. Enheten må være koblet til et nettverk uten 802.1x for å få en IP adresse. Enhetens MAC adresse må kanskje oppgis til klargjøringsnettverket for å få en IP adresse. MAC adressen finner du i brukergrensesnittet eller på etiketten på baksiden av enheten.

Etter at enheten er koblet til nettverket, kan du SSH til enheten som admin for å få tilgang til TSH, og kjør deretter følgende kommando for å sende SCEP-forespørselen for registrering:

xCommand Security Certificates Services Enrollment SCEP-forespørsel Når SCEP-serveren returnerer det signerte enhetssertifikatet, aktiverer du 802.1X.

Aktivere det signerte sertifikatet:

xCommand Sikkerhetssertifikater Tjenester Aktivere Start enheten på nytt etter at du har aktivert sertifikatet.

Trådløs tilkobling

Når en enhet er koblet til et trådløst nettverk, må du kontrollere at den har tilgang til SCEP-serveren.

Etter at enheten er koblet til nettverket, kan du SSH til enheten som admin for å få tilgang til TSH, og kjør deretter følgende kommando for å sende SCEP-forespørselen for registrering:

xCommand Security Certificates Services Enrollment SCEP-forespørsel Enheten mottar det signerte sertifikatet fra SCEP-serveren.

Aktivere det signerte sertifikatet:

xCommand Sikkerhetssertifikater Tjenester AktivereEtter aktivering må du konfigurere Wi-Fi-nettverket med EAP-TLS-godkjenning.

xCommand Network Wifi Konfigurer Som standard hopper Wi-Fi-konfigurasjonen over servervalideringskontroller. Hvis bare enveisgodkjenning kreves, må du bruke AllowMissingCA som standard.

Hvis du vil fremtvinge servervalidering, kontrollerer du at den valgfrie parameteren AllowMissingCA er satt til False. Hvis en tilkobling ikke kan opprettes på grunn av tjenestevalideringsfeil, må du kontrollere at riktig sertifiseringsinstans er lagt til for å bekrefte serversertifikatet, som kan være forskjellig fra enhetssertifikatet.

API beskrivelser

Rolle: Administrator, integrator

xCommand Security Certificates Services Enrollment SCEP-forespørselSender et CSR til en gitt SCEP-server for signering. CSR SubjectName-parametrene vil bli konstruert i følgende rekkefølge: C, ST, L, O, OUs, CN.

Parametere:

-

URL(r): <S: 0, 256>

URL-adressen til SCEP-serveren.

-

Fingeravtrykk: <S: 0, 128>

CA-sertifikat Fingeravtrykk som vil signere SCEP-forespørselen CSR.

-

CommonName(r): <S: 0, 64>

Legger til "/CN=" i emnenavnet CSR.

-

ChallengePassword: <S: 0, 256>

OTP eller delt hemmelighet fra SCEP-serveren for tilgang til signering.

-

Landnavn: <S: 0, 2>

Legger til "/c=" i emnenavnet CSR.

-

StateOrProvinceName: <S: 0, 64>

Legger til "/ST=" i emnenavnet CSR.

-

LocalityName: <S: 0, 64>

Legger til "/l=" i emnenavnet CSR.

-

OrganizationName: <S: 0, 64>

Legger til "/o=" i emnenavnet CSR.

-

Organisasjonsenhet[5]: <S: 0, 64>

Legger til opptil 5 "/OU="-parametere til emnenavnet CSR.

-

SanDns[5]: <S: 0, 64>

Legger opp til 5 DNS parametere til CSR Subject Alternative Name.

-

SanEmail[5]: <S: 0, 64>

Legger til opptil 5 e-postparametere i CSR emnenavnet.

-

SanIp[5]: <S: 0, 64>

Legger til opptil 5 IP-parametere i CSR Subject Alternative Name.

-

SanUri[5]: <S: 0, 64>

Legger opp til 5 URI parametere til CSR Emne alternativt navn.

xCommand Sikkerhetssertifikater Tjenester Registreringsprofiler SlettSletter en registreringsprofil for ikke lenger å fornye sertifikater.

Parametere:

-

Fingeravtrykk: <S: 0, 128>

CA-sertifikatets fingeravtrykk som identifiserer profilen du vil fjerne. Du kan se de tilgjengelige profilene du kan fjerne, ved å kjøre:

Liste over profiler for xCommand-sikkerhetssertifikater for tjenesteregistrering

Liste over profiler for xCommand-sikkerhetssertifikater for tjenesteregistreringLister Registreringsprofiler for sertifikatfornyelse.

xCommand-sikkerhetssertifikater Registrering av tjenester SCEP-profilsett Fingeravtrykk(r): <S: 0, 128> URL(r): <S: 0, 256>Legg til en registreringsprofil for sertifikater utstedt av CA-fingeravtrykket for å bruke den angitte SCEP-URL-adressen for fornyelse.

Fornyelse

xCommand-sikkerhetssertifikater Registrering av tjenester SCEP-profilsettFor å kunne fornye sertifikatet automatisk, må enheten ha tilgang til SCEP-URL-adressen som kan trekke sertifikatet tilbake.

En gang daglig vil enheten se etter sertifikater som utløper med 45 dager. Enheten vil deretter forsøke å fornye dette sertifikatet hvis utstederen samsvarer med en profil.

MERK: Alle enhetssertifikater vil bli sjekket for fornyelse, selv om sertifikatet ikke opprinnelig ble registrert ved hjelp av SCEP.

Navigatør

-

Direkte paret: Registrerte sertifikater kan aktiveres som "Paring"-sertifikat.

-

Ekstern paring: Be navigatøren om å registrere et nytt SCEP-sertifikat ved hjelp av den eksterne enhetens ID:

xCommand eksterne enheter Sikkerhetssertifikater Tjenesteregistrering SCEP-forespørselPåmeldingsprofiler synkroniseres automatisk til paret navigator.

-

Frittstående navigator: Samme som kodekregistrering

Konfigurere 802.1x-godkjenning på Room Navigator

Du kan konfigurere 802.1x-godkjenning direkte fra Innstillinger-menyen i Room Navigator.

802.1x-godkjenningsstandarden er spesielt viktig for Ethernet-nettverk, og den sikrer at bare autoriserte enheter får tilgang til nettverksressursene.

Ulike påloggingsalternativer er tilgjengelige basert på EAP-metoden som er konfigurert i nettverket ditt. Eksempel:

- TLS: Brukernavn og passord brukes ikke.

- PEAP: Sertifikater brukes ikke.

- TTLS: Både brukernavn/passord og sertifikater kreves. Ingen av delene er valgfrie.

Det er flere måter å få klientsertifikatet på en enhet:

- Last opp PEM: Bruk funksjonen Legg til sikkerhetssertifikattjenester.

- Opprett CSR: Generere en forespørsel om sertifikatsignering (CSR), signer den og koble den til ved hjelp av sikkerhetssertifikater CSR Opprett/koble.

- SCEP: Bruk sikkerhetssertifikattjenester Registrering SCEP-forespørsel.

- DHCP Alternativ 43: Konfigurer sertifikatleveringen gjennom dette alternativet.

Oppsett og oppdatering av sertifikatene for 802.1x bør gjøres før du parer Room Navigator til et system, eller etter fabrikkinnstilling av Room Navigator.

Standardlegitimasjonen er admin og tomt passord. Hvis du vil ha mer informasjon om hvordan du legger til sertifikater ved å gå til API, kan du se den nyeste versjonen av API veiledningen .

- Åpne kontrollpanelet på navigatoren ved å trykke på knappen øverst til høyre eller sveipe fra høyre side. Trykk deretter på Enhetsinnstillinger .

- Gå til Nettverkstilkobling og velg Ethernet .

- Veksle mellom Bruk IEEE 802.1X på.

- Hvis godkjenning er konfigurert med legitimasjon, angir du brukeridentiteten og passordet. Du kan også angi en anonym identitet: Dette er et valgfritt felt som gjør det mulig å skille den faktiske brukerens identitet fra den første godkjenningsforespørselen.

- Du kan slå TLS Bekreft av eller på. Når TLS verify er slått ON, verifiserer klienten aktivt ektheten til serverens sertifikat under TLS-håndtrykket. Når TLS verify er slått AV, utfører ikke klienten aktiv verifisering av serverens sertifikat.

- Hvis du har lastet opp et klientsertifikat ved å åpne API, slår du Bruk klientsertifikat på.

- Bytt metodene for EAP (Extensible Authentication Protocol) du vil bruke. Valget av EAP metoden avhenger av de spesifikke sikkerhetskravene, infrastrukturen og klientfunksjonene. EAP metoder er avgjørende for å aktivere sikker og autentisert nettverkstilgang.

Konfigurasjon av SCEP-parametere med DHCP Alternativ 43

Du kan bruke DHCP Option 43 til å levere SCEP-parametere automatisk, noe som legger til rette for effektiv og sikker registrering av 802.1X-enhetssertifikater. DHCP Alternativ 43 er forhåndskonfigurert med SCEP-parametrene, slik at enheten kan hente disse parameterne fra DHCP-serveren og automatisk utføre SCEP-sertifikatregistreringen.

Siden DHCP alternativdata ikke er beskyttet, anbefaler vi at du bare bruker dette alternativet i klarerte og sikre distribusjonsmiljøer for å forhindre at uautoriserte enheter får tilgang til dataene.

Sertifikatet som registreres med alternativet DHCP, fornyes automatisk, og en fornyelsesprofil genereres automatisk basert på DHCP-alternativene konfigurert for SCEP.

Hvis du vil registrere et SCEP-sertifikat ved å konfigurere SCEP-parameterne i DHCP alternativ 43, gjør du følgende:

- Forbered SCEP-miljøet.

Hvis du vil ha detaljert veiledning om hvordan du konfigurerer SCEP-miljøet, kan du se dokumentasjonen for SCEP-serveren.

-

Konfigurer DHCP alternativ 43.

Konfigurer DHCP alternativ 43 i henhold til formatet for leverandørspesifikk informasjon som er definert i punkt 8.4 i RFC 2132.

Underalternativene nummerert 11 til 14 er spesielt reservert for å spesifisere metoden:

| Parametre | Alternativ | Type | Lengde (byte) | Obligatorisk |

|---|---|---|---|---|

| URL-adresse for SCEP-server | 11 | streng | Variabel lengde | Ja |

| Signere CA-fingeravtrykk | 12 | binær | 20 eller 32 | Ja |

| Utfordre passord | 13 | streng | Variabel lengde | Nei |

| Aktivere 802.1X-godkjenning | 14 | Boolsk | 1 | Ja |

Den totale lengden på alle parametere må ikke overstige lengden på alternativ 43, som er 255 byte. Hvis parameteren 'Aktiver 802.1X-godkjenning' er deaktivert (satt til usann), vil ikke sertifikatregistrering forekomme.

Tabellen nedenfor viser en eksempelkonfigurasjon av DHCP alternativ 43, som spesifikt beskriver underalternativene 11 til 14.

|

Alternativ desimal/hex | Verdilengde (byte) desimal/hex | Verdi | Hex-verdi |

|---|---|---|---|

| 11/0b | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0D | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0e | 1/01 | 1 (0: Nei; 1: Ja) | 01 |

Sammendrag av parameterverdiene:

- Server = http://10.79.57.91

- Root CA fingeravtrykk = 12040870625C5B755D73F 5925285F8F5FF5D55AF

- Utfordringspassord = D233CCF9B9952A15

- Aktiver 802.1X-godkjenning = Ja

Syntaksen for den endelige heksadesimale verdien er: {<suboption><length><value>}...

I henhold til parameterverdiene ovenfor er den endelige heksadesimale verdien som følger:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101