- Strona główna

- /

- Artykuł

Certyfikaty na urządzeniach z serii Board, biurkowym i pokojowym

W tym artykule

W tym artykule Opinia?

Opinia?Certyfikaty wifi-802.1X/802.1X lub HTTPS można dodawać do poszczególnych urządzeń i podłączonych urządzeń peryferyjnych.

Certyfikaty można dodawać z lokalnego interfejsu internetowego urządzenia. Certyfikaty można również dodać, uruchamiając polecenia API. Aby zobaczyć, które polecenia umożliwiają dodawanie certyfikatów, zobacz roomos.cisco.com .

Certyfikaty usług i zaufane urzędy certyfikacji

W przypadku korzystania z TLS (Transport Layer Security) może być wymagane sprawdzenie poprawności certyfikatu. Serwer lub klient może wymagać, aby urządzenie przedstawiło im ważny certyfikat przed skonfigurowaniem komunikacji.

Certyfikaty to pliki tekstowe, które weryfikują autentyczność urządzenia. Te certyfikaty muszą być podpisane przez zaufany Certificate Authority (CA). Aby można było zweryfikować podpis certyfikatów, na urządzeniu musi znajdować się lista zaufanych urzędów certyfikacji. Lista musi zawierać wszystkie urzędy certyfikacji potrzebne do weryfikowania certyfikatów zarówno dla rejestrowania inspekcji, jak i innych połączeń.

Certyfikaty są używane dla następujących usług: serwer HTTPS, SIP, IEEE 802.1X i rejestrowanie inspekcji. Na urządzeniu można przechowywać kilka certyfikatów, ale w danej chwili dla każdej usługi jest włączony tylko jeden certyfikat.

W systemie operacyjnym RoomOS z października 2023 r. i nowszych wersjach po dodaniu certyfikatu urzędu certyfikacji do urządzenia jest on również stosowany do Room Navigator, jeśli jest podłączony. Aby zsynchronizować wcześniej dodane certyfikaty urzędu certyfikacji z połączonym urządzeniem Room Navigator, należy ponownie uruchomić urządzenie. Jeśli nie chcesz, aby urządzenia peryferyjne otrzymywały te same certyfikaty, co urządzenie, do którego są podłączone, ustaw konfigurację Urządzenia peryferyjne Certyfikaty zabezpieczeń SyncToPeripherals na wartość Fałsz.

Wcześniej przechowywane certyfikaty nie są automatycznie usuwane. Wpisy w nowym pliku z certyfikatami urzędu certyfikacji są dołączane do istniejącej listy.

Dla połączenia Wi-Fi

Zalecamy dodanie certyfikatu zaufanego urzędu certyfikacji dla każdego urządzenia Board, Desk lub Room Series, jeśli sieć korzysta z uwierzytelniania WPA-EAP. Musisz to zrobić osobno dla każdego urządzenia i przed połączeniem z Wi-Fi.

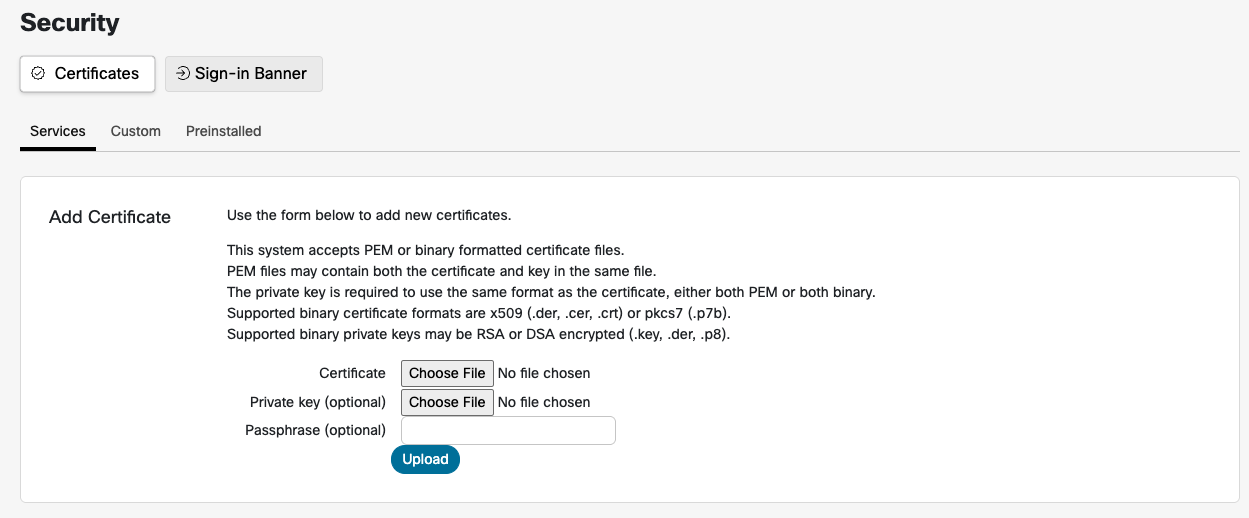

Obsługiwane formaty certyfikatów i kluczy

-

Ten system akceptuje pliki certyfikatów w formacie PEM lub binarnym.

-

Pliki PEM mogą zawierać zarówno certyfikat, jak i klucz prywatny w tym samym pliku.

-

Klucz prywatny musi mieć taki sam format jak certyfikat; oznacza to, że oba muszą być albo PEM, albo binarne.

-

Obsługiwane binarne formaty certyfikatów obejmują pliki X.509 z rozszerzeniami .der, .cer lub .crt oraz pliki PKCS7 z rozszerzeniem .p7b.

-

Obsługiwane binarne formaty kluczy prywatnych obejmują klucze szyfrowane RSA lub DSA, zwykle z rozszerzeniami .key, .der lub .p8.

Certyfikat i klucz prywatny są przechowywane w tym samym pliku na urządzeniu. Jeśli uwierzytelnianie nie powiedzie się, połączenie nie zostanie nawiązane.

Certyfikat i jego klucz prywatny nie są stosowane do podłączonych urządzeń peryferyjnych.

Dodawanie certyfikatów na urządzeniach z serii Board, Biurko i Pokój

| 1 |

Z widoku klienta w https://admin.webex.com przejdź do strony Urządzenia i wybierz swoje urządzenie z listy. Przejdź na stronę Pomoc techniczna i uruchom Lokalne mechanizmy kontroli urządzeń. Jeśli skonfigurowałeś lokalnego użytkownika Admin na urządzeniu, możesz uzyskać dostęp do interfejsu internetowego bezpośrednio, otwierając przeglądarkę internetową i wpisując # https://<endpoint ip lub nazwę hosta>. |

| 2 |

Przejdź do i przekaż certyfikaty główne urzędu certyfikacji. |

| 3 |

Na openssl wygeneruj żądanie klucza prywatnego i certyfikatu. Skopiuj treść żądania certyfikatu. Następnie wklej go, aby zażądać certyfikatu serwera z Certificate Authority (CA). |

| 4 |

Pobierz certyfikat serwera podpisany przez urząd certyfikacji. |

| 5 |

Przejdź do i przekaż klucz prywatny oraz certyfikat serwera. |

| 6 |

Włącz usługi, których chcesz używać dla właśnie dodanego certyfikatu. |

Wygeneruj żądanie podpisania certyfikatu (CSR)

Administratorzy muszą wygenerować żądanie podpisania certyfikatu (CSR) z Centrum sterowania dla zarejestrowanego w chmurze urządzenia Board, Desk lub Room Series.

Aby wygenerować CSR i przesłać podpisany certyfikat na urządzenie, wykonaj następujące czynności:

- W widoku klienta w centrum sterowania przejdź do strony Urządzenia i wybierz urządzenie z listy.

- Przejdź do Actions > Run xCommand > Security > Certificates > CSR > Create.

- Wprowadź wymagane szczegóły certyfikatu i wybierz opcję Wykonaj.

- Skopiuj cały tekst między ----BEGIN CERTIFICATE REQUEST---- a ----END CERTIFICATE REQUEST----.

- Użyj wybranego Certificate Authority (CA), aby podpisać CSR.

- Wyeksportuj podpisany certyfikat w formacie PEM (zakodowanym w Base64).

- Otwórz podpisany plik certyfikatu w edytorze tekstu (np. Notatniku) i skopiuj cały tekst między ----BEGIN CERTIFICATE---- a ----END CERTIFICATE----.

- W centrum sterowania przejdź do pozycji Urządzenia > wybierz urządzenie > Akcje > Uruchom > Certyfikaty zabezpieczeń > > CSR >.

- Wklej skopiowaną zawartość certyfikatu w sekcji Treść i wybierz pozycję Wykonaj.

- Odśwież stronę, aby sprawdzić, czy certyfikat jest wyświetlany w obszarze Istniejący certyfikat.

Protokół SCEP (Simple Certificate Enrollment Protocol)

Protokół SCEP (Simple Certificate Enrollment Protocol) zapewnia zautomatyzowany mechanizm rejestrowania i odświeżania certyfikatów, które są używane na przykład uwierzytelnianie 802.1X na urządzeniach. Protokół SCEP umożliwia utrzymanie dostępu urządzenia do bezpiecznych sieci bez konieczności ręcznej interwencji.

-

Gdy urządzenie jest nowe lub zostało przywrócone do ustawień fabrycznych, musi uzyskać dostęp do sieci, aby uzyskać adres URL protokołu SCEP. Urządzenie powinno być podłączone do sieci bez 802.1X, aby uzyskać adres IP.

-

Jeśli korzystasz z rejestracji bezprzewodowej SSID, przejdź przez ekrany dołączania, aby skonfigurować połączenie z siecią.

-

Po nawiązaniu połączenia z siecią inicjowania obsługi administracyjnej urządzenie nie musi być wyświetlane na konkretnym ekranie dołączania.

-

Aby dopasować się do wszystkich wdrożeń, interfejsy xAPI rejestracji protokołu SCEP nie będą przechowywać certyfikatu urzędu certyfikacji używanego do podpisywania certyfikatu urządzenia. W przypadku uwierzytelniania serwera certyfikat urzędu certyfikacji używany do sprawdzania poprawności certyfikatu serwera musi zostać dodany do xCommand Security Certificates CA Add.

Wymagania wstępne

Potrzebne są następujące informacje:

-

Adres URL serwera SCEP.

-

Odcisk palca certyfikatu podpisującego urzędu certyfikacji (Certificate Authority).

-

Informacje o certyfikacie do zarejestrowania. Tworzy to nazwę podmiotu certyfikatu.

-

Nazwa zwyczajowa

-

Nazwa kraju

-

Nazwa stanu lub prowincji

-

Nazwa miejscowości

-

Nazwa organizacji

-

Jednostka organizacyjna

-

- Nazwa podmiotu będzie uporządkowana jako /C= /ST= /L= /O= /OU= /CN=

-

Hasło wezwania serwera SCEP, jeśli serwer SCEP został skonfigurowany do wymuszania hasła jednorazowego lub wspólnego hasła.

Za pomocą następującego polecenia można ustawić wymagany rozmiar klucza dla pary kluczy żądania certyfikatu. Wartość domyślna to 2048.

xConfiguration Security Enrollment KeySize: <2048, 3072, 4096>Wysyłamy wniosek o certyfikat, który jest ważny przez jeden rok w celu wygaśnięcia certyfikatu. Zasady po stronie serwera mogą zmienić datę wygaśnięcia podczas podpisywania certyfikatu.

Połączenie Ethernet

Gdy urządzenie jest podłączone do sieci, upewnij się, że ma dostęp do serwera SCEP. Urządzenie powinno być podłączone do sieci bez 802.1x, aby uzyskać adres IP. Adres MAC urządzenia może wymagać podania do sieci aprowizacyjnej w celu uzyskania adresu IP. Adres MAC można znaleźć w interfejsie użytkownika lub na etykiecie z tyłu urządzenia.

Po podłączeniu urządzenia do sieci możesz użyć protokołu SSH do urządzenia jako administrator , aby uzyskać dostęp do TSH, a następnie uruchomić następujące polecenie, aby wysłać żądanie SCEP rejestracji:

xCommand Security Certificates Services Enrollment Request SCEP Gdy serwer protokołu SCEP zwróci podpisany certyfikat urządzenia, aktywuj protokół 802.1X.

Aktywuj podpisany certyfikat:

xCommand Security Certificates Services Aktywuj Uruchom ponownie urządzenie po aktywowaniu certyfikatu.

Połączenie bezprzewodowe

Gdy urządzenie jest podłączone do sieci bezprzewodowej, upewnij się, że ma dostęp do serwera SCEP.

Po podłączeniu urządzenia do sieci możesz użyć protokołu SSH do urządzenia jako administrator , aby uzyskać dostęp do TSH, a następnie uruchomić następujące polecenie, aby wysłać żądanie SCEP rejestracji:

xCommand Security Certificates Services Enrollment Request SCEP Urządzenie otrzymuje podpisany certyfikat z serwera SCEP.

Aktywuj podpisany certyfikat:

xCommand Security Certificates Services AktywujPo aktywacji należy skonfigurować w sieci Wi-Fi uwierzytelnianie EAP-TLS.

xCommand Network Wifi Konfiguracja Domyślnie konfiguracja Wi-Fi pomija sprawdzanie poprawności serwera. Jeśli wymagane jest tylko uwierzytelnianie jednokierunkowe, zachowaj domyślną wartość True .

Aby wymusić sprawdzanie poprawności serwera, upewnij się, że parametr opcjonalny AllowMissingCA ma wartość False. Jeśli nie można nawiązać połączenia z powodu błędów sprawdzania poprawności usługi, sprawdź, czy dodano poprawny urząd certyfikacji, aby zweryfikować certyfikat serwera, który może być inny niż certyfikat urządzenia.

API opisy

Rola: Administrator, Integrator

xCommand Security Certificates Services Enrollment Request SCEPWysyła CSR do danego serwera SCEP w celu podpisania. Parametry CSR SubjectName będą konstruowane w następującej kolejności: C, ST, L, O, OUs, CN.

Parametry:

-

URL: <S: 0, 256>

Adres URL serwera protokołu SCEP.

-

Odcisk palca(r): <S: 0, 128>

Odcisk palca certyfikatu urzędu certyfikacji, który podpisze żądanie protokołu SCEP CSR.

-

Nazwa pospolita(r): <S: 0, 64>

Dodaje "/CN=" do nazwy podmiotu CSR.

-

ChallengePassword: <S: 0, 256>

OTP lub wspólne hasło z serwera SCEP w celu uzyskania dostępu do podpisania.

-

Nazwa kraju: <S: 0, 2>

Dodaje "/c=" do nazwy podmiotu CSR.

-

StateOrProvinceName: <S: 0, 64>

Dodaje "/ST=" do nazwy podmiotu CSR.

-

NazwaMiejscowości: <S: 0, 64>

Dodaje "/l=" do nazwy podmiotu CSR.

-

Nazwa organizacji: <S: 0, 64>

Dodaje "/O=" do nazwy podmiotu CSR.

-

Jednostka organizacyjna[5]: <S: 0, 64>

Dodaje do 5 parametrów "/OU=" do nazwy podmiotu CSR.

-

SanDns[5]: <S: 0, 64>

Dodaje do 5 parametrów DNS do alternatywnej nazwy podmiotu CSR.

-

SanEmail[5]: <S: 0, 64>

Dodaje do 5 parametrów wiadomości e-mail do alternatywnej nazwy tematu CSR.

-

SanIp[5]: <S: 0, 64>

Dodaje do 5 parametrów IP do alternatywnej nazwy podmiotu CSR.

-

SanUri[5]: <S: 0, 64>

Dodaje do 5 parametrów URI do alternatywnej nazwy podmiotu CSR.

xCommand Security Certificates Services Enrollment Profiles DeleteUsuwa profil rejestracji, aby nie odnawiać certyfikatów.

Parametry:

-

Odcisk palca(r): <S: 0, 128>

Odcisk palca certyfikatu urzędu certyfikacji identyfikujący profil, który chcesz usunąć. Dostępne profile do usunięcia można wyświetlić, uruchamiając:

xCommand Security Certificates Services Enrollment Profiles List

xCommand Security Certificates Services Enrollment Profiles ListWyświetla listę profili rejestracji do odnowienia certyfikatu.

xCommand Security Certificates Services Enrollment SCEP profiles Set Fingerprint(r): <S: 0, 128> URL(r): <S: 0, 256>Dodaj profil rejestracji dla certyfikatów wystawionych przez odcisk palca urzędu certyfikacji, aby użyć podanego adresu URL protokołu SCEP do odnowienia.

Odnowienie

xCommand Security Certificates Services Enrollment Profiles Set SCEP Profiles SetAby automatycznie odnowić certyfikat, urządzenie musi mieć dostęp do adresu URL protokołu SCEP, który może ponownie podpisać certyfikat.

Raz dziennie urządzenie sprawdza dostępność certyfikatów, które wygasną po 45 dniach. Urządzenie podejmie próbę odnowienia tych certyfikatów, jeśli ich wystawca pasuje do profilu.

UWAGA: Wszystkie certyfikaty urządzeń zostaną sprawdzone pod kątem odnowienia, nawet jeśli certyfikat nie został pierwotnie zarejestrowany przy użyciu protokołu SCEP.

Nawigator

-

Bezpośrednie sparowanie: zarejestrowane certyfikaty można aktywować jako certyfikaty "Parowanie".

-

Zdalne sparowanie: Poleć nawigatorowi, aby zarejestrował nowy certyfikat SCEP przy użyciu identyfikatora urządzenia peryferyjnego:

Urządzenia peryferyjne xCommand Certyfikaty zabezpieczeń Żądanie rejestracji usług SCEPProfile rejestracji są automatycznie synchronizowane ze sparowanym nawigatorem.

-

Autonomiczny program Navigator: taki sam jak rejestrowanie kodeków

Konfigurowanie uwierzytelniania 802.1x na Room Navigator

Uwierzytelnianie 802.1x można skonfigurować bezpośrednio z menu Ustawienia Room Navigator.

Standard uwierzytelniania 802.1x jest szczególnie ważny w przypadku sieci Ethernet i zapewnia, że tylko autoryzowane urządzenia mają dostęp do zasobów sieciowych.

Dostępne są różne opcje logowania w zależności od metody EAP skonfigurowanej w sieci. Na przykład:

- TLS: Nazwa użytkownika i hasło nie są używane.

- PEAP: Certyfikaty nie są używane.

- TTLS: wymagana jest zarówno nazwa użytkownika/hasło, jak i certyfikaty; Żadna z nich nie jest opcjonalna.

Istnieje kilka sposobów uzyskania certyfikatu klienta na urządzeniu:There are several ways to get the client certificate on a device:

- Prześlij PEM: użyj funkcji dodawania usług certyfikatów zabezpieczeń.

- Utwórz CSR: Generuj żądanie podpisania certyfikatu (CSR), podpisz je i połącz za pomocą certyfikatów zabezpieczeń CSR Utwórz/Połącz.

- SCEP: Wykorzystaj żądanie SCEP rejestracji usług certyfikatów zabezpieczeń.

- DHCP Opcja 43: Skonfiguruj dostarczanie certyfikatów za pomocą tej opcji.

Konfigurowanie i aktualizowanie certyfikatów dla standardu 802.1x należy wykonać przed sparowaniem Room Navigator z systemem lub po przywróceniu fabrycznego Room Navigator.

Domyślne poświadczenia to admin i puste hasło. Aby uzyskać więcej informacji na temat dodawania certyfikatów za pomocą API, zobacz najnowszą wersję przewodnika API.

- Otwórz panel sterowania w Nawigatorze, dotykając przycisku w prawym górnym rogu lub przesuwając palcem z prawej strony. Następnie stuknij pozycję Ustawienia urządzenia.

- Przejdź do strony Połączenie sieciowe i wybierz opcję Ethernet .

- Włącz opcję Użyj standardu IEEE 802.1X.

- Jeśli uwierzytelnianie jest skonfigurowane przy użyciu poświadczeń, wprowadź tożsamość użytkownika i hasło. Można również wprowadzić tożsamość anonimową: jest to opcjonalne pole, które umożliwia oddzielenie tożsamości rzeczywistego użytkownika od początkowego żądania uwierzytelnienia.

- Możesz przełączyć TLS Weryfikacja wyłączona lub włączona. Gdy weryfikacja TLS jest włączona, klient aktywnie weryfikuje autentyczność certyfikatu serwera podczas uzgadniania TLS. Gdy TLS weryfikacja jest wyłączona, klient nie przeprowadza aktywnej weryfikacji certyfikatu serwera.

- Jeśli certyfikat klienta został przesłany, uzyskując dostęp do API, włącz opcję Użyj certyfikatu klienta.

- Przełącz metody protokołu uwierzytelniania rozszerzonego (EAP), których chcesz użyć. Wybór metody EAP zależy od konkretnych wymagań bezpieczeństwa, infrastruktury i możliwości klienta. Metody EAP mają kluczowe znaczenie dla zapewnienia bezpiecznego i uwierzytelnionego dostępu do sieci.

Konfiguracja parametrów protokołu SCEP z opcją DHCP 43

Opcja DHCP 43 umożliwia automatyczne dostarczanie parametrów protokołu SCEP, co ułatwia wydajną i bezpieczną rejestrację certyfikatów urządzeń 802.1X. DHCP Opcja 43 jest wstępnie skonfigurowana z parametrami protokołu SCEP, co pozwala urządzeniu pobrać te parametry z serwera DHCP i automatycznie przeprowadzić rejestrację certyfikatu SCEP.

Ponieważ dane opcji DHCP nie są chronione, zalecamy używanie tej opcji tylko w zaufanych i bezpiecznych środowiskach wdrażania, aby uniemożliwić nieupoważnionym urządzeniom dostęp do danych.

Certyfikat zarejestrowany przy użyciu opcji DHCP zostanie odnowiony automatycznie, a profil odnowienia zostanie wygenerowany automatycznie na podstawie opcji DHCP skonfigurowanych dla protokołu SCEP.

Aby zarejestrować certyfikat protokołu SCEP przez skonfigurowanie parametrów protokołu SCEP w opcji DHCP 43, wykonaj następujące kroki:

- Przygotuj środowisko protokołu SCEP.

Szczegółowe wskazówki dotyczące konfigurowania środowiska protokołu SCEP można znaleźć w dokumentacji serwera protokołu SCEP.

-

Skonfiguruj opcję DHCP 43.

Skonfiguruj opcję DHCP 43 zgodnie z formatem informacji specyficznych dla dostawcy zdefiniowanym w sekcji 8.4 specyfikacji RFC 2132.

Podopcje o numerach od 11 do 14 są specjalnie zarezerwowane do określania metody:

| Parametry | Podopcja | Typ | Długość (bajt) | Mandatory |

|---|---|---|---|---|

| Adres URL serwera protokołu SCEP | 11 | łańcuch | Zmienna długość | Tak |

| Podpisywanie odcisku palca urzędu certyfikacji | 12 | binarny | 20 lub 32 | Tak |

| Hasło wyzwania | 13 | łańcuch | Zmienna długość | Nie |

| Włącz uwierzytelnianie 802.1x | 14 | logiczny | 1 | Tak |

Łączna długość wszystkich parametrów nie może przekraczać długości opcji 43, która wynosi 255 bajtów. Jeśli parametr "Włącz uwierzytelnianie 802.1X" jest wyłączony (ustawiony na false), rejestracja certyfikatu nie nastąpi.

Poniższa tabela zawiera przykładową konfigurację opcji DHCP 43, w szczególności wyszczególniającą podopcje od 11 do 14.

|

Podopcja Ułamek dziesiętny/szesnastkowy | Długość wartości (bajt) ułamek dziesiętny/ szesnastkowy | Wartość | Wartość szesnastkowa |

|---|---|---|---|

| 11/0b | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0d | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0e | 1/01 | 1 (0: Nie; 1: Tak) | 01 |

Podsumowanie wartości parametrów:

- Serwer = http://10.79.57.91

- Odcisk palca głównego urzędu certyfikacji = 12040870625C5B755D73F5925285F8F5FF5D55AF

- Hasło wyzwania = D233CCF9B9952A15

- Włącz uwierzytelnianie 802.1X = Tak

Składnia końcowej wartości szesnastkowej jest następująca: {<suboption><length><value>}...

Zgodnie z powyższymi wartościami parametrów ostateczna wartość szesnastkowa jest następująca:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101