- Startseite

- /

- Artikel

In diesem Artikel

In diesem Artikel Feedback?

Feedback?Sie können einzelnen Geräten und angeschlossenen Peripheriegeräten WLAN-802.1X-/802.1X- oder HTTPS-Zertifikate hinzufügen.

Sie können Zertifikate über die lokale Weboberfläche des Geräts hinzufügen. Alternativ können Sie Zertifikate hinzufügen, indem Sie die Befehle API ausführen. Informationen zu den Befehlen, mit denen Sie Zertifikate hinzufügen können, finden Sie unter roomos.cisco.com .

Dienstzertifikate und vertrauenswürdige Zertifizierungsstellen

Bei Verwendung von TLS (Transport Layer Security) kann eine Zertifikatvalidierung erforderlich sein. Ein Server oder Client kann verlangen, dass das Gerät ein gültiges Zertifikat vorlegt, bevor die Kommunikation eingerichtet wird.

Bei den Zertifikaten handelt es sich um Textdateien, die die Authentizität des Geräts bestätigen. Diese Zertifikate müssen von einer vertrauenswürdigen Certificate Authority (CA) signiert werden. Um die Signatur der Zertifikate zu überprüfen, muss sich eine Liste vertrauenswürdiger Zertifizierungsstellen auf dem Gerät befinden. Die Liste muss alle Zertifizierungsstellen enthalten, die zum Überprüfen von Zertifikaten sowohl für die Überwachungsprotokollierung als auch für andere Verbindungen erforderlich sind.

Zertifikate werden für die folgenden Services verwendet: HTTPS-Server, SIP, IEEE 802.1X und Überwachungsprotokollierung. Sie können mehrere Zertifikate auf dem Gerät speichern, es ist jedoch immer nur ein Zertifikat für jeden Dienst aktiviert.

Wenn Sie unter RoomOS Oktober 2023 und höher einem Gerät ein CA-Zertifikat hinzufügen, wird es auch auf ein Room Navigator angewendet, falls eines verbunden ist. Um die zuvor hinzugefügten CA-Zertifikate mit einem verbundenen Room Navigator zu synchronisieren, müssen Sie das Gerät neu starten. Wenn Sie nicht möchten, dass die Peripheriegeräte die gleichen Zertifikate wie das Gerät erhalten, mit dem sie verbunden sind, legen Sie die Konfiguration Peripherie-Sicherheitszertifikate SyncToPeripherals auf False fest.

Zuvor gespeicherte Zertifikate werden nicht automatisch gelöscht. Die Einträge in einer neuen Datei mit CA-Zertifikaten werden an die vorhandene Liste angehängt.

Für Wi-Fi Verbindung

Es wird empfohlen, jedem Board-, Desk- oder Room Series-Gerät ein vertrauenswürdiges CA-Zertifikat hinzuzufügen, wenn Ihr Netzwerk die WPA-EAP-Authentifizierung verwendet. Sie müssen dies für jedes Gerät einzeln tun, bevor Sie eine Verbindung zu Wi-Fi herstellen.

Unterstützte Zertifikats- und Schlüsselformate

-

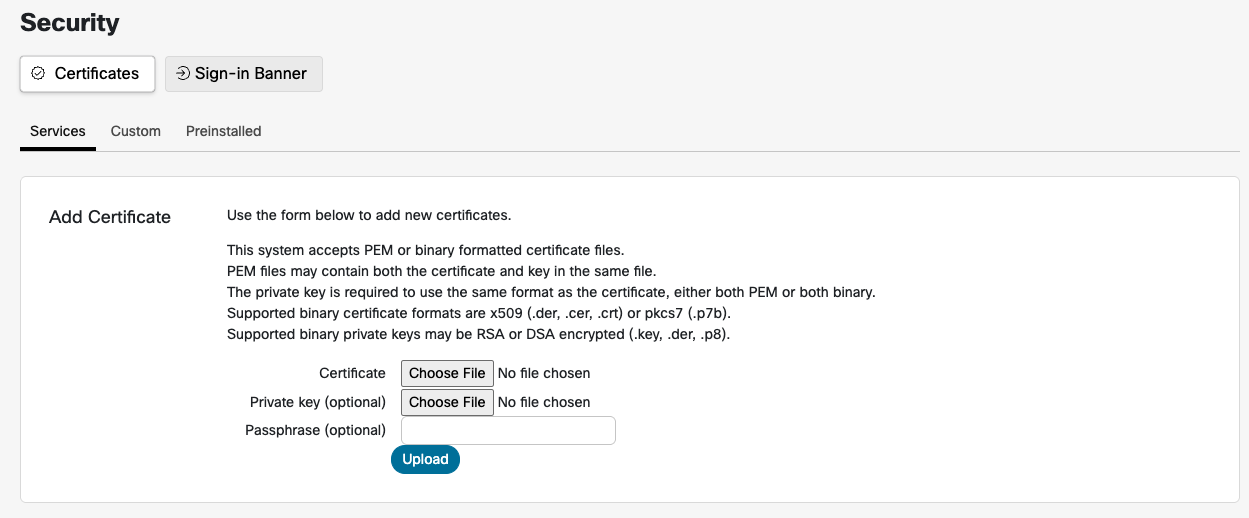

Dieses System akzeptiert Zertifikatdateien im PEM- oder Binärformat.

-

PEM-Dateien können sowohl das Zertifikat als auch den privaten Schlüssel in derselben Datei enthalten.

-

Der private Schlüssel muss das gleiche Format wie das Zertifikat haben. Das heißt, beide müssen entweder PEM- oder binär sein.

-

Zu den unterstützten binären Zertifikatsformaten gehören X.509-Dateien mit den Erweiterungen .der, .cer oder .crt sowie PKCS7-Dateien mit der Erweiterung .p7b.

-

Zu den unterstützten binären privaten Schlüsselformaten gehören RSA- oder DSA-verschlüsselte Schlüssel, in der Regel mit den Erweiterungen .key, .der oder .p8.

Das Zertifikat und der private Schlüssel werden in derselben Datei auf dem Gerät gespeichert. Wenn die Authentifizierung fehlschlägt, wird die Verbindung nicht hergestellt.

Das Zertifikat und der private Schlüssel werden nicht auf angeschlossene Peripheriegeräte angewendet.

Hinzufügen von Zertifikaten auf Geräten der Board-, Desk- und Room-Serie

| 1 |

Wechseln Sie in der Kundenansicht in https://admin.webex.com zur Seite Geräte und wählen Sie Ihr Gerät in der Liste aus. Gehen Sie zu Support und starten Sie die lokale Gerätesteuerung . Wenn Sie einen lokalen Admin-Benutzer auf dem Gerät eingerichtet haben, können Sie direkt auf die Weboberfläche zugreifen, indem Sie einen Webbrowser öffnen und https://<endpoint ip oder hostname> eingeben. |

| 2 |

Navigieren Sie zu hoch. |

| 3 |

Generieren Sie unter openssl einen privaten Schlüssel und eine Zertifikatsanforderung. Kopieren Sie den Inhalt der Zertifikatsanforderung. Fügen Sie es dann ein, um das Serverzertifikat von Ihrer Certificate Authority (CA) anzufordern. |

| 4 |

Laden Sie das von Ihrer Zertifizierungsstelle signierte Serverzertifikat herunter. |

| 5 |

Navigieren Sie zu hinzufügen und laden Sie den privaten Schlüssel und das Serverzertifikat hoch. |

| 6 |

Aktivieren Sie die Dienste, die Sie für das soeben hinzugefügte Zertifikat verwenden möchten. |

Anforderung für Zertifikatssignatur generieren (CSR)

Administratoren müssen eine Zertifikatssignierungsanforderung (CSR) vom Control Hub für ein in der Cloud registriertes Board-, Desk- oder Room Series-Gerät generieren.

Führen Sie die folgenden Schritte aus, um einen CSR zu generieren und ein signiertes Zertifikat auf Ihr Gerät hochzuladen:

- Gehen Sie in der Kundenansicht in Control Hub auf die Seite Geräte und wählen Sie Ihr Gerät aus der Liste aus.

- Navigieren Sie zu Aktionen > ausführen xCommand > Security > Certificates > CSR > Create.

- Geben Sie die erforderlichen Zertifikatsdetails ein und wählen Sie Ausführen aus.

- Kopieren Sie den gesamten Text zwischen ----ZERTIFIKATANFORDERUNG BEGINNEN---- und ----ZERTIFIKATSANFORDERUNG BEENDEN----.

- Verwenden Sie eine Certificate Authority (CA) Ihrer Wahl, um die CSR zu signieren.

- Exportieren Sie das signierte Zertifikat im PEM-Format (Base64-codiert).

- Öffnen Sie die signierte Zertifikatsdatei in einem Texteditor (z. B. Editor) und kopieren Sie den gesamten Text zwischen ----BEGIN CERTIFICATE---- und ----END CERTIFICATE----.

- Navigieren Sie in Control Hub zu Geräte > wählen Sie Ihr Gerät > Aktionen > ausführen xCommand > Security > Certificates > Link CSR > aus.

- Fügen Sie den Inhalt des kopierten Zertifikats in den Abschnitt Text ein, und wählen Sie Ausführen aus.

- Aktualisieren Sie die Seite, um zu überprüfen, ob das Zertifikat unter "vorhandenes Zertifikat" angezeigt wird.

SCEP (Simple Certificate Enrollment Protocol)

SCEP (Simple Certificate Enrollment Protocol) bietet einen automatisierten Mechanismus für die Registrierung und Aktualisierung von Zertifikaten, die beispielsweise die 802.1X-Authentifizierung auf Geräten verwenden. SCEP ermöglicht es Ihnen, den Zugriff des Geräts auf sichere Netzwerke ohne manuelle Eingriffe aufrechtzuerhalten.

-

Wenn das Gerät neu ist oder auf die Werkseinstellungen zurückgesetzt wurde, benötigt es Netzwerkzugriff, um die SCEP-URL zu erreichen. Das Gerät muss an das Netzwerk ohne 802.1X angeschlossen werden, um eine IP Adresse zu erhalten.

-

Wenn Sie eine drahtlose Registrierung SSID verwenden, gehen Sie die Onboarding-Bildschirme durch, um die Verbindung mit dem Netzwerk zu konfigurieren.

-

Sobald Sie mit dem Bereitstellungsnetzwerk verbunden sind, muss sich das Gerät nicht mehr auf einem bestimmten Onboarding-Bildschirm befinden.

-

Wie für alle Bereitstellungen geeignet, speichern die SCEP-Registrierungs-xAPIs nicht das CA-Zertifikat, das zum Signieren des Gerätezertifikats verwendet wird. Für die Serverauthentifizierung muss das CA-Zertifikat, das zur Validierung des Zertifikats des Servers verwendet wird, mit xCommand Security Certificates CA Add hinzugefügt werden.

Voraussetzungen

Sie benötigen die folgenden Informationen:

-

Die URL des SCEP-Servers.

-

Fingerabdruck des Zertifikats der signierenden Zertifizierungsstelle (Certificate Authority).

-

Informationen über das zu registrierende Zertifikat. Daraus ergibt sich der Antragstellername des Zertifikats.

-

Trivialname

-

Ländername

-

Name des Bundeslandes oder der Provinz

-

Ortsname

-

Organisationsname

-

Organisationseinheit

-

- Der Subjektname wird wie folgt sortiert: /C= /ST= /L= /O= /OU= /CN=

-

Das Challenge-Passwort des SCEP-Servers, wenn Sie den SCEP-Server so konfiguriert haben, dass ein OTP oder Shared Secret erzwungen wird.

Mit dem folgenden Befehl können Sie die erforderliche Schlüsselgröße für das Schlüsselpaar der Zertifikatsanforderung festlegen. Der Standardwert ist 2048.

Schlüsselgröße für die xConfiguration-Sicherheitsregistrierung: <2048, 3072, 4096>Wir senden eine Zertifikatsanforderung, die ein Jahr lang gültig ist, um das Zertifikat abzulaufen. Die serverseitige Richtlinie kann das Ablaufdatum während der Zertifikatssignatur ändern.

Ethernet-Verbindung

Wenn ein Gerät mit einem Netzwerk verbunden ist, stellen Sie sicher, dass es auf den SCEP-Server zugreifen kann. Das Gerät muss an ein Netzwerk ohne 802,1x angeschlossen werden, um eine IP Adresse zu erhalten. Die MAC Adresse des Geräts muss möglicherweise im Bereitstellungsnetzwerk bereitgestellt werden, um eine IP Adresse abzurufen. Die MAC Adresse finden Sie auf der Benutzeroberfläche oder auf dem Etikett auf der Rückseite des Geräts.

Nachdem das Gerät mit dem Netzwerk verbunden wurde, können Sie als Administrator eine SSH-Verbindung mit dem Gerät herstellen, um auf TSH zuzugreifen, und dann den folgenden Befehl ausführen, um die Registrierungs-SCEP-Anforderung zu senden:

xCommand-Sicherheitszertifikate Services Registrierung SCEP-Anforderung Sobald der SCEP-Server das signierte Gerätezertifikat zurückgibt, aktivieren Sie 802.1X.

Aktivieren Sie das signierte Zertifikat:

xCommand-Sicherheitszertifikate Services aktivieren Starten Sie das Gerät nach der Aktivierung des Zertifikats neu.

Drahtlose Verbindung

Wenn ein Gerät mit einem Drahtlosnetzwerk verbunden ist, stellen Sie sicher, dass es auf den SCEP-Server zugreifen kann.

Nachdem das Gerät mit dem Netzwerk verbunden wurde, können Sie als Administrator eine SSH-Verbindung mit dem Gerät herstellen, um auf TSH zuzugreifen, und dann den folgenden Befehl ausführen, um die Registrierungs-SCEP-Anforderung zu senden:

xCommand-Sicherheitszertifikate Services Registrierung SCEP-Anforderung Das Gerät empfängt das signierte Zertifikat vom SCEP-Server.

Aktivieren Sie das signierte Zertifikat:

xCommand-Sicherheitszertifikate Services aktivierenNach der Aktivierung müssen Sie das Wi-Fi Netzwerk mit EAP-TLS Authentifizierung konfigurieren.

xCommand Netzwerk-WLAN-Konfiguration Standardmäßig überspringt die Wi-Fi-Konfiguration die Servervalidierungsprüfungen. Wenn nur eine unidirektionale Authentifizierung erforderlich ist, behalten Sie die Standardeinstellung von AllowMissingCA auf True bei.

Um die Serverüberprüfung zu erzwingen, stellen Sie sicher, dass der optionale Parameter AllowMissingCA auf False festgelegt ist. Wenn aufgrund von Fehlern bei der Dienstüberprüfung keine Verbindung hergestellt werden kann, überprüfen Sie, ob die richtige Zertifizierungsstelle hinzugefügt wurde, um das Serverzertifikat zu überprüfen, das sich möglicherweise vom Gerätezertifikat unterscheidet.

API Beschreibungen

Rolle: Admin, Integrator

xCommand-Sicherheitszertifikate Services Registrierung SCEP-AnforderungSendet eine CSR zum Signieren an einen bestimmten SCEP-Server. Die CSR SubjectName-Parameter werden in der folgenden Reihenfolge erstellt: C, ST, L, O, OUs, CN.

Parameter:

-

URL(r): <S: 0, 256>

Die URL-Adresse des SCEP-Servers.

-

Fingerabdruck(r): <S: 0, 128>

CA-Zertifikat-Fingerabdruck, mit dem die SCEP-Anforderung CSR signiert wird.

-

CommonName(r): <S: 0, 64>

Fügt "/CN=" zum CSR Subjektnamen hinzu.

-

ChallengePassword: <S: 0, 256>

OTP oder Shared Secret vom SCEP-Server für den Zugriff auf die Signierung.

-

Name des Landes: <S: 0, 2>

Fügt dem CSR Subjektnamen "/c=" hinzu.

-

StateOrProvinceName: <S: 0, 64>

Fügt "/ST=" zum CSR Subjektnamen hinzu.

-

LocalityName: <S: 0, 64>

Fügt dem CSR Subjektnamen "/L=" hinzu.

-

OrganizationName: <S: 0, 64>

Fügt "/O=" zum CSR Subjektnamen hinzu.

-

OrganizationalUnit[5]: <S: 0, 64>

Fügt bis zu 5 "/OU="-Parameter zum CSR Subjektnamen hinzu.

-

SanDns[5]: <S: 0, 64>

Fügt bis zu 5 DNS-Parameter zum alternativen Namen CSR Subjekt hinzu.

-

SanEmail[5]: <S: 0, 64>

Fügt bis zu 5 E-Mail-Parameter zum alternativen Betreffnamen CSR hinzu.

-

SanIp[5]: <S: 0, 64>

Fügt bis zu 5 IP-Parameter zum alternativen Namen CSR Subjekt hinzu.

-

SanUri[5]: <S: 0, 64>

Fügt bis zu 5 URI-Parameter zum alternativen Namen CSR Subjekt hinzu.

xCommand-Sicherheitszertifikate Services Registrierungsprofile LöschenLöscht ein Registrierungsprofil, um keine Zertifikate mehr zu erneuern.

Parameter:

-

Fingerabdruck(r): <S: 0, 128>

Der Fingerabdruck des CA-Zertifikats, der das zu entfernende Profil identifiziert. Sie können die verfügbaren Profile zum Entfernen anzeigen, indem Sie Folgendes ausführen:

Liste der xCommand-Sicherheitszertifikate und -registrierungsprofile

Liste der xCommand-Sicherheitszertifikate und -registrierungsprofileListet Registrierungsprofile für die Zertifikatserneuerung auf.

xCommand-Sicherheitszertifikate Services Registrierung SCEP-Profile Fingerabdruck(r): <S: 0, 128> URL(r): <S: 0, 256>Fügen Sie ein Registrierungsprofil für Zertifikate hinzu, die vom CA-Fingerabdruck ausgestellt wurden, um die angegebene SCEP-URL für die Erneuerung zu verwenden.

Erneuerung

xCommand-Sicherheitszertifikate Services Registrierung SCEP-ProfilsatzDamit das Zertifikat automatisch erneuert werden kann, muss das Gerät auf die SCEP-URL zugreifen können, mit der das Zertifikat signiert werden kann.

Einmal täglich sucht das Gerät nach Zertifikaten, die nach 45 Tagen ablaufen. Das Gerät versucht dann, diese Zertifikate zu erneuern, wenn ihr Aussteller mit einem Profil übereinstimmt.

HINWEIS: Alle Gerätezertifikate werden auf Erneuerung überprüft, auch wenn das Zertifikat ursprünglich nicht mit SCEP registriert wurde.

Navigator

-

Direct Paired: Registrierte Zertifikate können als "Pairing"-Zertifikat aktiviert werden.

-

Remote gekoppelt: Weisen Sie den Navigator an, ein neues SCEP-Zertifikat mit der ID des Peripheriegeräts zu registrieren:

xCommand-Peripheriegeräte Sicherheitszertifikate Services Registrierung SCEP-AnforderungRegistrierungsprofile werden automatisch mit dem gekoppelten Navigator synchronisiert.

-

Eigenständiger Navigator: Entspricht der Codec-Registrierung

Konfigurieren der 802.1X-Authentifizierung auf Room Navigator

Sie können die 802.1X-Authentifizierung direkt über das Menü "Einstellungen" von Room Navigator einrichten.

Der Authentifizierungsstandard 802,1x ist besonders wichtig für Ethernet-Netzwerke, da er sicherstellt, dass nur autorisierte Geräte Zugriff auf die Netzwerkressourcen erhalten.

Je nach der in Ihrem Netzwerk konfigurierten Methode EAP stehen verschiedene Anmeldeoptionen zur Verfügung. Zum Beispiel:

- TLS: Benutzername und Kennwort werden nicht verwendet.

- PEAP: Zertifikate werden nicht verwendet.

- TTLS: Benutzername/Kennwort und Zertifikate sind erforderlich. Beides ist nicht optional.

Es gibt mehrere Möglichkeiten, das Clientzertifikat auf einem Gerät abzurufen:

- Laden Sie das PEM hoch: Verwenden Sie die Funktion zum Hinzufügen von Sicherheitszertifikaten.

- Erstellen Sie die CSR: Generate a Certificate Signing Request (CSR), signieren Sie sie, und verknüpfen Sie sie mit Security Certificates CSR Create/Link.

- SCEP: Verwenden Sie die SCEP-Anforderung für die Registrierung von Sicherheitszertifikaten.

- DHCP Option 43: Konfigurieren Sie die Zertifikatsübermittlung über diese Option.

Die Einrichtung und Aktualisierung der Zertifikate für 802,1x sollte vor dem Koppeln des Room Navigator mit einem System oder nach dem Zurücksetzen des Room Navigator auf die Werkseinstellungen erfolgen .

Die Standardanmeldeinformationen sind "admin" und "leeres Kennwort". Weitere Informationen zum Hinzufügen von Zertifikaten durch Zugriff auf API finden Sie in der neuesten Version des API Handbuchs .

- Öffnen Sie das Bedienfeld im Navigator, indem Sie auf die Schaltfläche oben rechts tippen oder von rechts wischen. Tippen Sie dann auf Geräteeinstellungen.

- Gehen Sie zu Netzwerkverbindung und wählen Sie Ethernet .

- Aktivieren Sie Use IEEE 802.1X (IEEE 802.1X verwenden).

- Wenn die Authentifizierung mit Anmeldeinformationen eingerichtet ist, geben Sie die Benutzeridentität und Passphrase ein. Sie können auch eine anonyme Identität eingeben: Dieses optionale Feld bietet eine Möglichkeit, die Identität des tatsächlichen Benutzers von der ursprünglichen Authentifizierungsanforderung zu trennen.

- Sie können TLS Verifizieren ein- oder ausschalten. Wenn TLS verify aktiviert ist, überprüft der Client aktiv die Authentizität des Zertifikats des Servers während des TLS Handshakes. Wenn TLS verify deaktiviert ist, führt der Client keine aktive Überprüfung des Zertifikats des Servers durch.

- Wenn Sie ein Clientzertifikat hochgeladen haben, indem Sie auf API zugreifen, aktivieren Sie Clientzertifikat verwenden.

- Wählen Sie die Methoden für das Extensible Authentication Protocol (EAP) aus, die Sie verwenden möchten. Die Wahl der EAP-Methode hängt von den spezifischen Sicherheitsanforderungen, der Infrastruktur und den Clientfunktionen ab. EAP Methoden sind entscheidend, um einen sicheren und authentifizierten Netzwerkzugriff zu ermöglichen.

SCEP-Parameterkonfiguration mit DHCP Option 43

Sie können DHCP Option 43 verwenden, um SCEP-Parameter automatisch bereitzustellen und so eine effiziente und sichere Registrierung von 802.1X-Gerätezertifikaten zu ermöglichen. DHCP Option 43 ist mit den SCEP-Parametern vorkonfiguriert, sodass das Gerät diese Parameter vom DHCP-Server abrufen und automatisch die SCEP-Zertifikatsregistrierung durchführen kann.

Da die Daten der Option DHCP nicht geschützt sind, wird empfohlen, diese Option nur in vertrauenswürdigen und sicheren Bereitstellungsumgebungen zu verwenden, um zu verhindern, dass nicht autorisierte Geräte auf die Daten zugreifen.

Das mit der Option DHCP registrierte Zertifikat wird automatisch erneuert, wobei automatisch ein Verlängerungsprofil basierend auf den für SCEP konfigurierten Optionen DHCP generiert wird.

Führen Sie die folgenden Schritte aus, um ein SCEP-Zertifikat zu registrieren, indem Sie die SCEP-Parameter in DHCP Option 43 konfigurieren:

- Bereiten Sie die SCEP-Umgebung vor.

Detaillierte Anleitungen zum Einrichten Ihrer SCEP-Umgebung finden Sie in der Dokumentation zu Ihrem SCEP-Server.

-

Konfigurieren Sie DHCP Option 43.

Richten Sie DHCP Option 43 gemäß dem in Abschnitt 8.4 von RFC 2132 definierten Format für herstellerspezifische Informationen ein.

Die Unteroptionen mit den Nummern 11 bis 14 sind speziell für die Angabe der Methode reserviert:

| Parameter | Unteroption | Typ | Länge (Byte) | Pflichtfeld |

|---|---|---|---|---|

| SCEP-Server-URL | 11 | Zeichenfolge | Variable Länge | Ja |

| CA-Fingerabdruck signieren | 12 | binär | 20 oder 32 | Ja |

| Abfragekennwort | 13 | Zeichenfolge | Variable Länge | Nein |

| 802.1X-Authentifizierung aktivieren | 14 | boolesch | 1 | Ja |

Die Gesamtlänge aller Parameter darf die Länge der Option 43, die 255 Byte beträgt, nicht überschreiten. Wenn der Parameter "802.1X-Authentifizierung aktivieren" deaktiviert ist (auf "false" gesetzt ist), wird das Zertifikat nicht registriert.

Die folgende Tabelle enthält eine Beispielkonfiguration von DHCP Option 43, in der insbesondere die Unteroptionen 11 bis 14 detailliert beschrieben werden.

|

Unteroption Dezimal/Hexadezimalwert | Wertlänge (Byte) dezimal/hex | Wert | Hexadezimalwert |

|---|---|---|---|

| 11/0b | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0d | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0e | 1/01 | 1 (0: Nein; 1: Ja) | 01 |

Zusammenfassung der Parameterwerte:

- Server = http://10.79.57.91

- Stammzertifizierungsstellen-Fingerabdruck = 12040870625C5B755D73F5925285F8F5FF5D55AF

- Abfragekennwort = D233CCF9B9952A15

- 802.1X-Authentifizierung aktivieren = Ja

Die Syntax des letzten Hexadezimalwerts lautet: {<suboption><length><value>}...

Gemäß den obigen Parameterwerten lautet der endgültige Hexadezimalwert wie folgt:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101