- Home

- /

- Articolo

Guida all'implementazione di Video Mesh

In questo articolo

In questo articolo Feedback?

Feedback?Informazioni nuove e modificate

Questa tabella contiene nuove funzioni o funzionalità, modifiche al contenuto esistente ed eventuali errori importanti corretti nella Guida alla distribuzione.

Per informazioni sugli aggiornamenti del software del nodo mesh video Webex, vedere https://help.webex.com/en-us/article/jgobq2/Webex-Video-Mesh-release-notes.

Data | Cambia |

|---|---|

09 febbraio 2024 |

|

31 agosto 2023 |

|

31 luglio 2023 |

|

28 luglio 2023 |

|

15 giugno 2023 |

|

| 16 maggio 2023 |

|

27 marzo 2023 |

|

2 marzo 2023 |

|

7 luglio 2022 |

|

30 giugno 2022 | Aggiunte informazioni sui nuovi script di provisioning in blocco su https://github.com/CiscoDevNet/webex-video-mesh-node-provisioning. |

14 giugno 2022 | Procedura modificata per scambiare le catene di certificati in modo da includere i certificati ECDSA nelle catene di certificati di scambio tra nodi mesh video e Unified CM |

18 maggio 2022 | Modificato il sito di download dello strumento Reflector in https://github.com/CiscoDevNet/webex-video-mesh-reflector-client. |

29 aprile 2022 | Aggiunte informazioni sulla nuova funzione in Mantieni il tuo contenuto multimediale su mesh video per tutte le riunioni Webex esterne. |

25 marzo 2022 | Aggiornamenti all'utilizzo delle porte in Porte e protocolli per la gestione. |

Decemeber 10, 2021 | Aggiunto CMS 2000 e rilevato il problema di aggiornamento per i vecchi CMS 1000s aggiornamento a ESXi 7 in Requisiti di sistema e piattaforma per il software del nodo mesh video. |

30 agosto 2021 | Aggiunte informazioni sulla verifica che Webex disponga del paese di origine corretto per la distribuzione in Verifica Che il Paese Di Origine Sia Corretto. |

27 agosto 2021 | Aggiunta una nota sulla visibilità dei report di analisi in Supporto e limitazioni per le riunioni private. |

13 agosto 2021 | Aggiunte informazioni sulla nuova funzione Riunioni private in:

|

22 luglio 2021 | Aggiunte informazioni su come verificare che il sistema disponga della posizione di origine corretta per le chiamate. Le posizioni di origine corrette facilitano l'indirizzamento efficiente. Vedere Verificare Che il Paese Di Origine Sia Corretto. |

25 giugno 2021 | Tenere presente che la funzione Esperienza Webex con funzionalità complete dell'app Webex non è compatibile con il mesh video in client e dispositivi che utilizzano il nodo mesh video. |

7 maggio 2021 | Corretto la dimensione del cluster consigliata a 100 in Linee guida per la distribuzione del cluster mesh video. |

12 aprile 2021 | Aggiornata Configurazione dell'indirizzamento traffico SIP TCP Expressway per mesh video per utilizzare la zona Webex anziché una nuova zona DNS. |

9 febbraio 2021 |

|

11 dicembre 2020 |

|

22 ottobre 2020 |

|

| 19 ottobre 2020 |

|

| 18 settembre 2020 |

|

| È il 26 agosto 2020 |

|

4 agosto 2020 |

|

| 9 luglio 2020 |

|

26 giugno 2020 |

|

| 9 giugno 2020 |

|

| 21 maggio 2020 | Aggiornati porte e protocolli per la gestione e requisiti per il supporto proxy per mesh video. |

| 15 maggio 2020 | Panoramica mesh video aggiornata. |

| 25 aprile 2020 |

|

22 gennaio 2020 |

|

12 dicembre 2019 |

|

10 dicembre 2019 |

|

4 novembre 2019 |

|

| 18 ottobre 2019 |

|

26 settembre 2019 |

|

13 settembre 2019 |

|

| È il 29 agosto 2019 |

|

24 luglio 2019 |

|

9 luglio 2019 |

|

24 maggio 2019 |

|

25 aprile 2019 |

|

11 aprile 2019 |

|

Panoramica su mesh video Webex

Mesh video Webex trova dinamicamente il mix ottimale di risorse per conferenze locali e cloud. Le conferenze locali rimangono in locale quando vi sono risorse locali sufficienti. Quando le risorse locali sono esaurite, le conferenze si espandono nel cloud.

Il nodo mesh video è un software installato su un server Cisco UCS locale, registrato sul cloud e gestito in Control Hub. Le chiamate Webex Meetings, Webex Personal Meeting Room, Webex Space Meetings e l'app Webex tra due persone possono essere indirizzate ai nodi mesh video locali on-net. Video Mesh seleziona il modo più efficiente per utilizzare le risorse disponibili.

Mesh video offre i seguenti vantaggi:

Migliora la qualità e riduce la latenza consentendo di mantenere le chiamate in locale.

Estende le chiamate al cloud in modo trasparente quando in sede hanno raggiunto il limite o non sono disponibili.

Gestisci i cluster mesh video dal cloud con una singola interfaccia di amministrazione: Control Hub (https://admin.webex.com ).

Ottimizzare le risorse e scalare la capacità, come necessario.

Combina le funzioni della conferenza cloud e in sede in un'unica esperienza utente.

Riduce i problemi di capacità, perché il cloud è sempre disponibile quando sono necessarie risorse di conferenza aggiuntive. Non è necessario eseguire la pianificazione capacità per lo scenario peggiore.

Fornisce analisi avanzate su capacità e utilizzo e risoluzione dei problemi dei dati dei report in https://admin.webex.com.

Utilizza l'elaborazione multimediale locale quando gli utenti accedono a una riunione Webex da endpoint e client SIP locali basati su standard:

Endpoint e client basati su SIP (endpoint Cisco, Jabber, SIP di terze parti), registrati nel controllo chiamate locale (Cisco Unified Communications Manager o Expressway), che chiamano per accedere a una riunione Cisco Webex.

App Webex (incluso associato a dispositivi di sala) che accedono a una riunione Webex.

Dispositivi di sala e da scrivania Webex che accedono direttamente a una riunione Webex.

Fornisce una risposta vocale interattiva (IVR) ottimizzata a endpoint e client in rete basati su SIP .

Gli endpoint H.323, chiamata IP e Skype for Business (S4B) continuano a partecipare alle riunioni dal cloud.

Supporta video ad alta definizione 1080p 30fps come opzione per le riunioni, se i partecipanti alle riunioni che possono supportare 1080p vengono ospitati attraverso i nodi mesh video locali. (Se un partecipante accede a una riunione in corso dal cloud, gli utenti in sede continuano a registrare 1080 p 30 fps sugli endpoint supportati).

Marchio di qualità del servizio (QoS) migliorato e differenziato: audio separato (EF) e video (AF41).

Il mesh video Webex attualmente non supporta Webex Webinars.Supporta le riunioni con crittografia end-to-end (riunioni E2EE). Se un cliente distribuisce il mesh video e seleziona il tipo di riunione E2EE, aggiunge un ulteriore livello di sicurezza, garantendo che i dati (supporti, file, lavagne, annotazioni) rimangano sicuri e impedisca a terze parti di accedervi o modificarli. Per informazioni dettagliate, vedere Distribuzione di riunioni Zero-Trust.

Le riunioni private attualmente non supportano la crittografia end-to-end.

Client e dispositivi che utilizzano il nodo mesh video

Ci impegniamo a rendere il mesh video interoperabile con i client e i tipi di dispositivo pertinenti. Sebbene non sia possibile testare tutti gli scenari, i test su cui si basano questi dati coprono le funzioni più comuni degli endpoint e dell'infrastruttura elencati. L'assenza di un dispositivo o di un client implica la mancanza di test e di supporto ufficiale da parte di Cisco.

Tipo di client o dispositivo | Utilizza il nodo mesh video sulla chiamata punto a punto | Utilizza il nodo mesh video nella riunione multiparte |

|---|---|---|

App Webex (desktop e mobile) | Sì | Sì |

Dispositivi Webex, inclusi dispositivi di sala e Webex Board. (Vedere la sezione Requisiti endpoint e app Webex per un elenco completo). | Sì | Sì |

Condivisione wireless in sala tra l'app Webex e i dispositivi Room, Desk e Board supportati. | Sì | Sì |

Dispositivi registrati su Unified CM (inclusi endpoint IX) e client (inclusi Jabber VDI 12.6 e versioni successive e Webex VDI 39.3 e versioni successive) che chiamano per accedere a una riunione nella sala riunioni personale Webex pianificata o Webex.* | No | Sì |

Dispositivi registrati VCS/Expressway, che chiamano per accedere a una riunione pianificata Webex o a una riunione nella sala riunioni personale Webex.* | No | Sì |

Webex Chiama sistema video personale a dispositivi video registrati su cloud Webex | N/A | Sì |

client Web dell'app Webex ( https://web.webex.com) | Sì | Sì |

Telefoni registrati in Cisco Webex Calling | No | No |

Webex Chiama sistema video personale a dispositivi SIP registrati in locale | N/A | No |

* Non è possibile garantire che tutti i dispositivi e i client locali siano stati testati con la soluzione mesh video.

Incompatibilità mesh video con l'esperienza Webex con funzionalità completa

Se si abilita l'esperienza Webex con funzionalità complete per l'app Webex, l'app Webex non è supportata con i nodi mesh video. Tale funzione attualmente invia segnali e contenuti multimediali direttamente a Webex. Le release future renderanno compatibile l'app Webex e il mesh video. Per impostazione predefinita, tale funzione non è stata abilitata per i clienti con mesh video.

Si potrebbero verificare problemi con il mesh video e l'esperienza Webex con funzionalità complete:

Se è stato aggiunto il mesh video alla distribuzione dopo l'introduzione di tale funzione.

Se questa funzione è stata abilitata senza conoscerne l'impatto sul mesh video.

Se si notano problemi, contattare il team dell'account Cisco per disabilitare il tasto di alternanza Esperienza Webex con funzionalità complete.

Qualità del servizio sul nodo mesh video

I nodi mesh video sono conformi alle procedure consigliate per la qualità del servizio (QoS) abilitando intervalli di porte che consentono di differenziare i flussi audio e video in tutti i flussi da e verso i nodi mesh video. Questa modifica consentirà di creare criteri di QoS e aggiungere commenti efficaci al traffico in ingresso e in uscita dai nodi mesh video.

Le modifiche alle porte sono accompagnate da modifiche QoS. I nodi mesh video contrassegnano automaticamente il traffico multimediale dagli endpoint registrati SIP (registrati su Unified CM o VCS Expressway) sia per audio (EF) che per video (AF41) separatamente con una classe di servizio appropriata e utilizzano intervalli di porte ben noti per tipi di supporto specifici.

Il traffico di origine dagli endpoint registrati in sede è sempre determinato dalla configurazione nel controllo chiamata (Unified CM o VCS Expressway).

Per ulteriori informazioni, vedere la tabella QoS in Porte e protocolli utilizzati dal mesh video e la procedura per abilitare o disabilitare la QoS nel flusso delle attività di distribuzione del mesh video

L'app Webex continua a connettersi ai nodi mesh video sulla porta condivisa 5004. Queste porte vengono utilizzate anche dall'app Webex e dagli endpoint per i test di raggiungibilità STUN sui nodi mesh video. Il nodo mesh video al nodo mesh video per le propagazioni a catena utilizza l'intervallo di porte di destinazione 10000-40000.Supporto proxy per mesh video

Il mesh video supporta proxy di ispezione espliciti e trasparenti e non di ispezione. È possibile collegare questi proxy alla distribuzione mesh video in modo da proteggere e monitorare il traffico dall'azienda al cloud. Questa funzione invia segnali e gestione del traffico basato su https al proxy. Per proxy trasparenti, le richieste di rete dai nodi mesh video vengono inoltrate a un proxy specifico attraverso le regole di indirizzamento della rete aziendale. È possibile utilizzare l'interfaccia di amministrazione mesh video per la gestione dei certificati e lo stato generale della connettività dopo aver implementato il proxy con i nodi.

Il contenuto multimediale non passa attraverso il proxy. È comunque necessario aprire le porte richieste per i flussi multimediali per raggiungere direttamente il cloud. Vedere Porte e protocolli per la gestione. |

I seguenti tipi di proxy sono supportati dal mesh video:

Proxy esplicito (ispezione o non ispezione): con il proxy esplicito, indicare al client (nodi mesh video) quale server proxy utilizzare. Questa opzione supporta uno dei seguenti tipi di autenticazione:

Nessuno: non è richiesta alcuna ulteriore autenticazione. (Per proxy esplicito HTTP o HTTPS).

Base: utilizzato per un agente utente HTTP per fornire un nome utente e una password quando si effettua una richiesta e utilizza la codifica Base64. (Per proxy esplicito HTTP o HTTPS).

Digest: utilizzato per confermare l'identità dell'account prima di inviare informazioni sensibili e applica una funzione hash sul nome utente e sulla password prima di inviare tramite la rete. (Per proxy esplicito HTTPS).

NTLM: come Digest, NTLM viene utilizzato per confermare l'identità dell'account prima di inviare informazioni sensibili. Utilizza le credenziali Windows anziché il nome utente e la password. Questo schema di autenticazione richiede il completamento di più scambi. (Per proxy esplicito HTTP.)

Proxy trasparente (non ispezionato): i nodi mesh video non sono configurati per utilizzare un indirizzo server proxy specifico e non devono richiedere modifiche per lavorare con un proxy non ispezionato.

Proxy trasparente (ispezione): i nodi mesh video non sono configurati per utilizzare un indirizzo server proxy specifico. Nessuna modifica di configurazione http(s) è necessaria sul mesh video; tuttavia, i nodi mesh video necessitano di un certificato radice in modo che si fidino del proxy. Le deleghe di ispezione vengono solitamente utilizzate dal reparto IT per applicare politiche relative a quali siti web possono essere visitati e tipi di contenuti non consentiti. Questo tipo di proxy decrittografa tutto il traffico (anche https).

Risoluzioni e framerate supportate per mesh video

Questa tabella illustra le risoluzioni supportate e si suddivide dal punto di vista del mittente-destinatario in una riunione ospitata su un nodo mesh video. Il client mittente (app o dispositivo) si trova nella riga superiore della tabella, mentre il client destinatario si trova nella colonna laterale sinistra della tabella. La cella corrispondente tra i due partecipanti acquisisce la risoluzione del contenuto negoziata, i fotogrammi per sezione e l'origine audio.

La risoluzione influisce sulla capacità di chiamata su qualsiasi nodo mesh video. Per ulteriori informazioni, vedere Capacità per i nodi mesh video. |

Il valore di risoluzione e framerate è combinato come XXXpYY: ad esempio, 720p10 significa 720p a 10 fotogrammi al secondo.

Le abbreviazioni di definizione (SD, HD e FHD) nella riga del mittente e nella colonna del ricevitore si riferiscono alla risoluzione superiore del client o del dispositivo:

SD: definizione standard (576p)

HD: alta definizione (720 p)

FHD: alta definizione completa (1080p)

Destinatario | Mittente | ||||||

|---|---|---|---|---|---|---|---|

App Webex | App mobile Webex | Dispositivi registrati SIP (HD) | Dispositivi registrati SIP (FHD) | Dispositivi registrati Webex (SD) | Dispositivi registrati Webex (HD) | Dispositivi registrati Webex (FHD) | |

Desktop app Webex | 720 p10 Audio misto* | 720 p10 Audio misto | 720 p30 Audio misto | 720 p30 Audio misto | 576p15 Audio contenuto** | 720 p30 Audio misto | 720 p30 Audio misto |

App mobile Webex | — | — | — | — | — | — | — |

Dispositivi registrati SIP (HD) | 720 p30 Audio contenuto | 720 p.15 Audio misto | 1080p15 Audio misto | 1080p15 Audio misto | 576p15 Audio misto | 1080p15 Audio misto | 1080p15 Audio misto |

Dispositivi registrati SIP (FHD) | 1080p30 Audio misto | 720 p.15 Audio misto | 1080p15 Audio misto | 1080p30 Audio misto | 576p15 Audio misto | 1080p15 Audio misto | 1080p30 Audio misto |

| Dispositivi registrati Webex (SD) | 1080p15 Audio misto | 720 p.15 Audio misto | 1080p15 Audio misto | 1080p15 Audio misto | 576p15 Audio misto | 1080p15 Audio misto | 1080p15 Audio misto |

Dispositivi registrati Webex (FHD) | 1080p30 Audio misto | 720 p.15 Audio misto | 1080p15 Audio misto | 1080p30 Audio misto | 576p15 Audio misto | 1080p15 Audio misto | 1080p30 Audio misto |

* L'audio del contenuto si riferisce all'audio riprodotto dal contenuto specifico condiviso, ad esempio un video in streaming. Questo flusso audio è separato dall'audio della riunione normale.

** L'audio misto si riferisce a una combinazione dell'audio dei partecipanti alla riunione e dell'audio della condivisione del contenuto.

Requisiti per il mesh video

Il mesh video è disponibile con le offerte documentate in Requisiti di licenza per i servizi ibridi.

Requisiti di integrazione di controllo chiamata e riunione per mesh video

Il controllo delle chiamate e l'infrastruttura per le riunioni esistenti non sono necessari per utilizzare il mesh video, ma è possibile integrare i due. Se stai integrando il mesh video con l'infrastruttura di controllo chiamate e riunione, assicurati che l'ambiente soddisfi i criteri minimi documentati nella tabella seguente.

Scopo dei componenti | Versione minima supportata |

|---|---|

Controllo chiamate in sede | Cisco Unified Communications Manager, versione 11.5(1) SU3 o successive. (Si consiglia l'ultima release SU). Cisco Expressway-C o E, versione X8.11.4 o successiva. Per ulteriori informazioni, vedere la sezione "Informazioni importanti" nelle Note di rilascio di Expressway. |

Infrastruttura per riunioni | Webex Meetings WBS33 o versioni successive. È possibile verificare che il sito Webex si trovi sulla piattaforma corretta se l'elenco dei tipi di risorse multimediali è disponibile nelle opzioni del sito Cloud Collaboration Meeting Room.

Per assicurarsi che il sito sia pronto per il mesh video, contattare il Customer Success Manager (CSM) o il partner. |

Gestione del failover | Cisco Expressway-C o E, versione X8.11.4 o successiva. Per ulteriori informazioni, vedere la sezione "Informazioni importanti" nelle Note di rilascio di Expressway. |

Requisiti endpoint e app Webex

Scopo dei componenti | Dettagli |

|---|---|

Endpoint supportati | |

Versioni supportate dell'app Webex | Il mesh video supporta l'app Webex per desktop (Windows, Mac) e mobile (Android, iPhone e iPad). Per scaricare l'app per una piattaforma supportata, andare a https://www.webex.com/downloads.html. |

Codec supportati | Vedere le specifiche video Webex| per chiamate e riunioni per i codec audio e video supportati. Tenere presente queste avvertenze per il mesh video:

|

Dispositivi di sala, da scrivania e Board registrati su Webex supportati | I seguenti dispositivi vengono testati e confermati per il funzionamento con i nodi mesh video: |

Requisiti di sistema e piattaforma per il software del nodo mesh video

Ambienti di produzione

Nelle distribuzioni di produzione, sono disponibili due modi per distribuire il software del nodo mesh video su una particolare configurazione hardware:

È possibile impostare ciascun server come una singola macchina virtuale, il modo migliore per le distribuzioni che includono molti endpoint SIP.

Utilizzando l'opzione VMNLite, è possibile impostare ciascun server con più macchine virtuali più piccole. VMNLite è la soluzione migliore per distribuzioni in cui la maggior parte dei client e dei dispositivi sono app Webex ed endpoint registrati Webex.

Questi requisiti sono comuni per tutte le configurazioni:

VMware ESXi 7 o 8, vSphere 7 o 8

Iperfilettatura abilitata

I nodi mesh video in esecuzione indipendenti dall'hardware della piattaforma necessitano di vCPU e RAM dedicati. La condivisione delle risorse con altre applicazioni non è supportata. Ciò si applica a tutte le immagini del software mesh video.

Per le immagini Video Mesh Lite (VMNLite) su una piattaforma CMS, supportiamo solo le immagini VMNLite. Nessun'altra immagine mesh video o applicazione mesh non video può essere sull'hardware CMS con il software VMNLite.

Configurazione hardware | Distribuzione di produzione come singola macchina virtuale | Distribuzione di produzione con VM VMNLite | Note | ||

|---|---|---|---|---|---|

Cisco Meeting Server 1000 (CMS 1000) |

| Distribuire come 3 istanze della macchina virtuale identiche, ciascuna con:

| Questa piattaforma è consigliata per il nodo mesh video.

| ||

Configurazione basata su specifiche (processore 2.6-GHz Intel Xeon E5-2600v3 o successivo richiesto) |

| Distribuire come 3 istanze della macchina virtuale identiche, ciascuna con:

| Ogni macchina virtuale mesh video deve avere CPU, RAM e dischi rigidi riservati a se stessa. Utilizzare l'opzione CMS1000 o VMNLite durante la configurazione. Il picco di PIO (operazioni di input/output al secondo) per lo storage NFS è 300 IOPS. | ||

Cisco Meeting Server 2000 (CMS 2000) | Distribuire come 8 istanze della macchina virtuale identiche, ciascuna con:

| Distribuire come 24 istanze della macchina virtuale identiche, ciascuna con:

| Questa piattaforma è consigliata per il nodo mesh video. Ciascuna lama deve essere un Cisco Meeting Server 1000 completo con CPU, RAM e dischi rigidi riservati per lama. Il picco di IOP per storage NFS è 300 IOPS. |

Ambienti dimostrativi

Per scopi demo di base, è possibile utilizzare una configurazione hardware basata sulle specifiche, con i seguenti requisiti minimi:

14vCPU (12 per il nodo mesh video, 2 per ESXi)

Memoria principale da 8 GB

20 GB di spazio su disco rigido locale

2,6 GHz Intel Xeon E5-2600v3 o processore successivo

Questa configurazione di mesh video non è supportata da Cisco TAC. |

Per ulteriori informazioni sul software demo, vedere Video Mesh Node Demo Software.

Requisiti di larghezza di banda

I nodi mesh video devono disporre di una larghezza di banda Internet minima di 10 Mbps per il corretto funzionamento del caricamento e del download.

Requisiti per il supporto proxy per mesh video

Sono supportate ufficialmente le seguenti soluzioni proxy che possono essere integrate con i nodi mesh video.

Cisco Web Security Appliance (WSA) per proxy trasparente

Squid per proxy esplicito

Per un proxy esplicito o un proxy trasparente che ispeziona (decrittografa il traffico), è necessario disporre di una copia del certificato principale del proxy che sarà necessario caricare nell'archivio attendibilità del nodo mesh video sull'interfaccia Web.

Sono supportate le seguenti combinazioni di proxy esplicito e tipo di autenticazione:

Nessuna autenticazione con http e https

Autenticazione di base con http e https

Autenticazione del digest solo con https

Autenticazione NTLM solo con http

Per i proxy trasparenti, è necessario utilizzare il router/switch per forzare il traffico HTTPS/443 per passare al proxy. È inoltre possibile forzare la presa Web per passare al proxy. (Web Socket utilizza https.)

Il mesh video richiede connessioni socket Web ai servizi cloud, in modo che i nodi funzionino correttamente. Durante l'ispezione esplicita e trasparente dei proxy di ispezione, le intestazioni http sono richieste per una connessione websocket corretta. Se vengono modificati, la connessione websocket non riuscirà.

Quando si verifica un errore di connessione websocket sulla porta 443 (con proxy di ispezione trasparente abilitato), viene visualizzato un avviso post-registrazione in Control Hub: "La chiamata SIP mesh video Webex non funziona correttamente." Lo stesso allarme può verificarsi per altri motivi quando il proxy non è abilitato. Quando le intestazioni websocket sono bloccate sulla porta 443, il contenuto multimediale non scorre tra le app e i client SIP.

Se il contenuto multimediale non scorre, ciò si verifica spesso quando il traffico https dal nodo sulla porta 443 non riesce:

Il traffico della porta 443 è consentito dal proxy, ma è un proxy ispezionante e sta interrompendo la websocket.

Per correggere questi problemi, è possibile che sia necessario "bypassare" o "splice" (disabilitare l'ispezione) sulla porta 443 per: *.wbx2.com e *.ciscospark.com.

Capacità per i nodi mesh video

Poiché il mesh video è un prodotto multimediale basato su software, la capacità dei nodi mesh video varia. In particolare, i partecipanti alle riunioni sul cloud Webex caricano di più i nodi. Si ottiene capacità inferiori quando si dispone di più cascate per il cloud Webex. Altri fattori che influiscono sulla capacità sono:

Tipi di dispositivi e client

Risoluzione video

Qualità della rete

Carico massimo

Modello di distribuzione

L'utilizzo di mesh video non incide sul numero di licenze Webex. |

In generale, l'aggiunta di più nodi al cluster non raddoppia la capacità a causa del sovraccarico per l'impostazione delle cascate. Usa questi numeri come guida generale. Raccomandiamo quanto segue:

Testare scenari di riunioni comuni per la distribuzione.

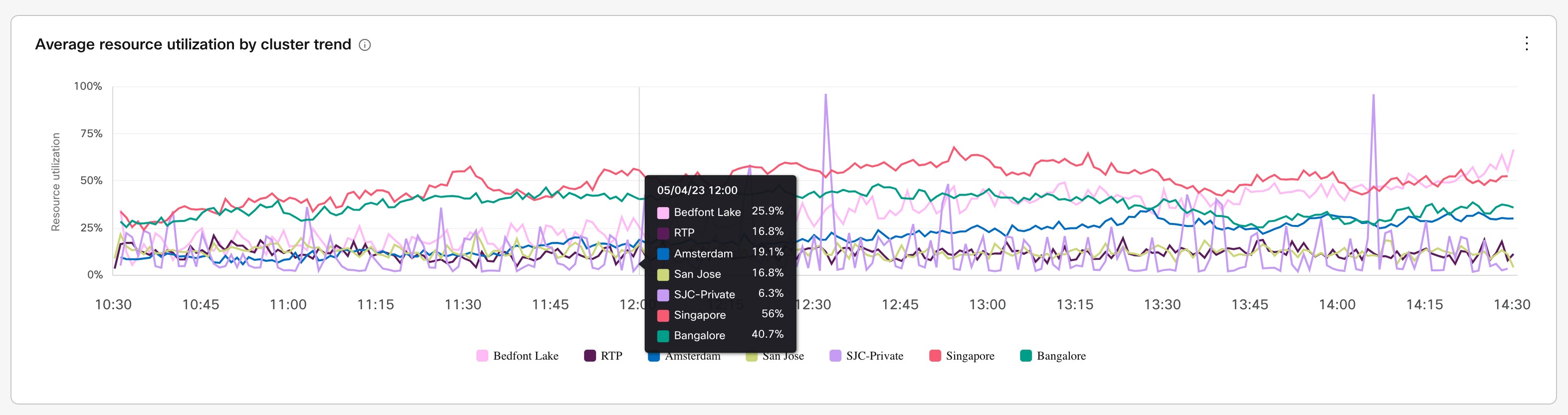

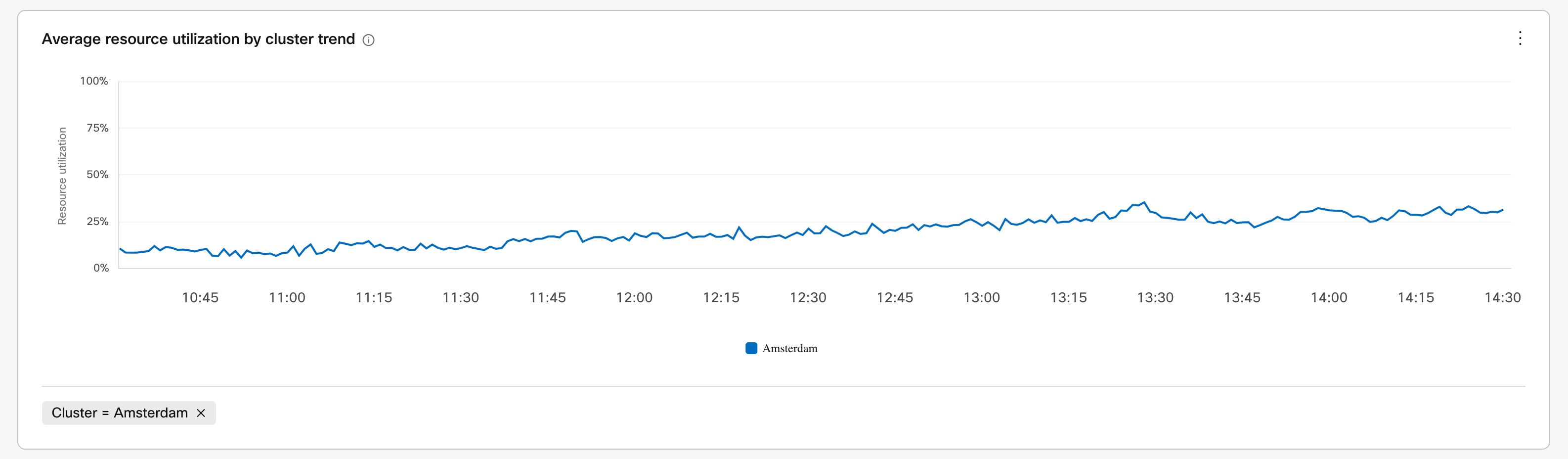

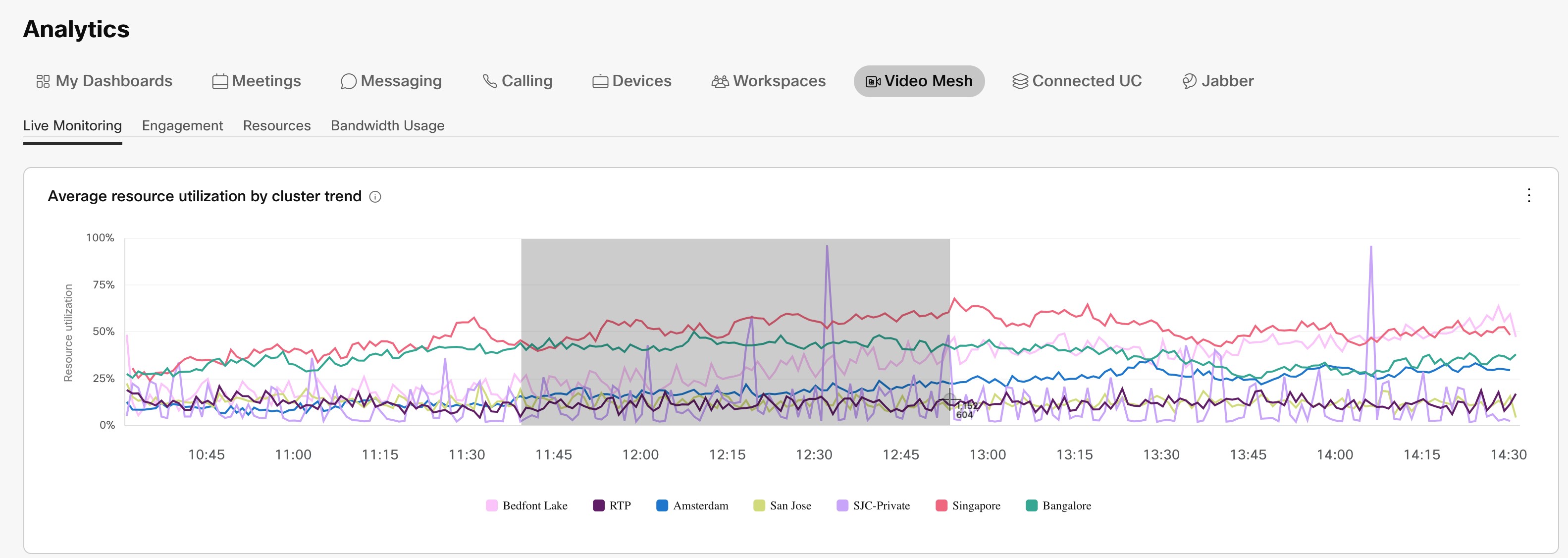

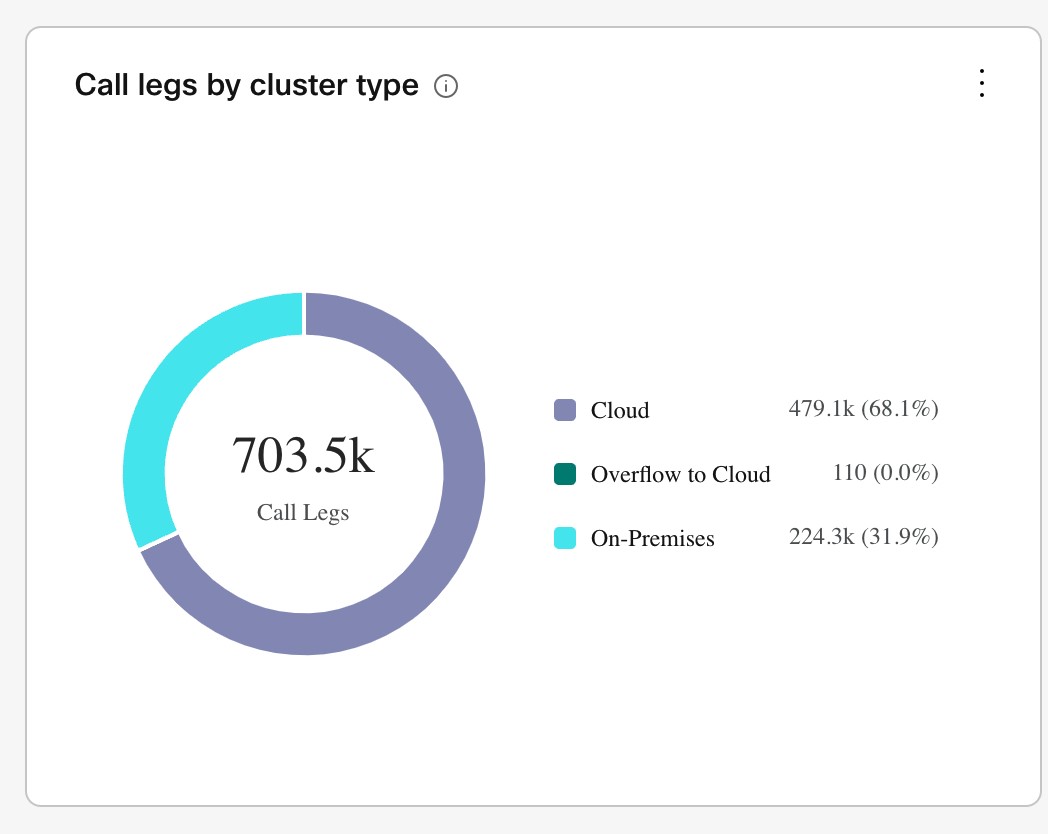

Usa la funzionalità di analisi in Control Hub per vedere come si sta evolvendo la tua distribuzione e aggiungere la capacità come necessario.

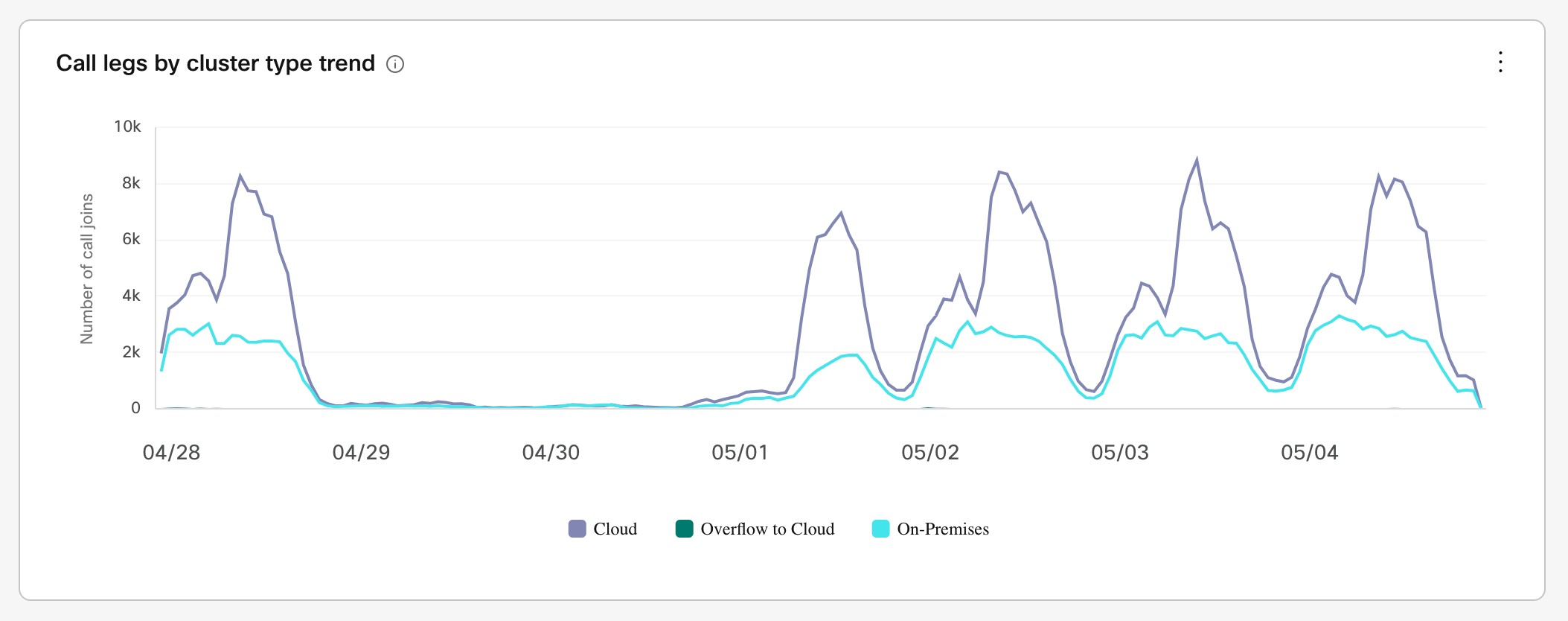

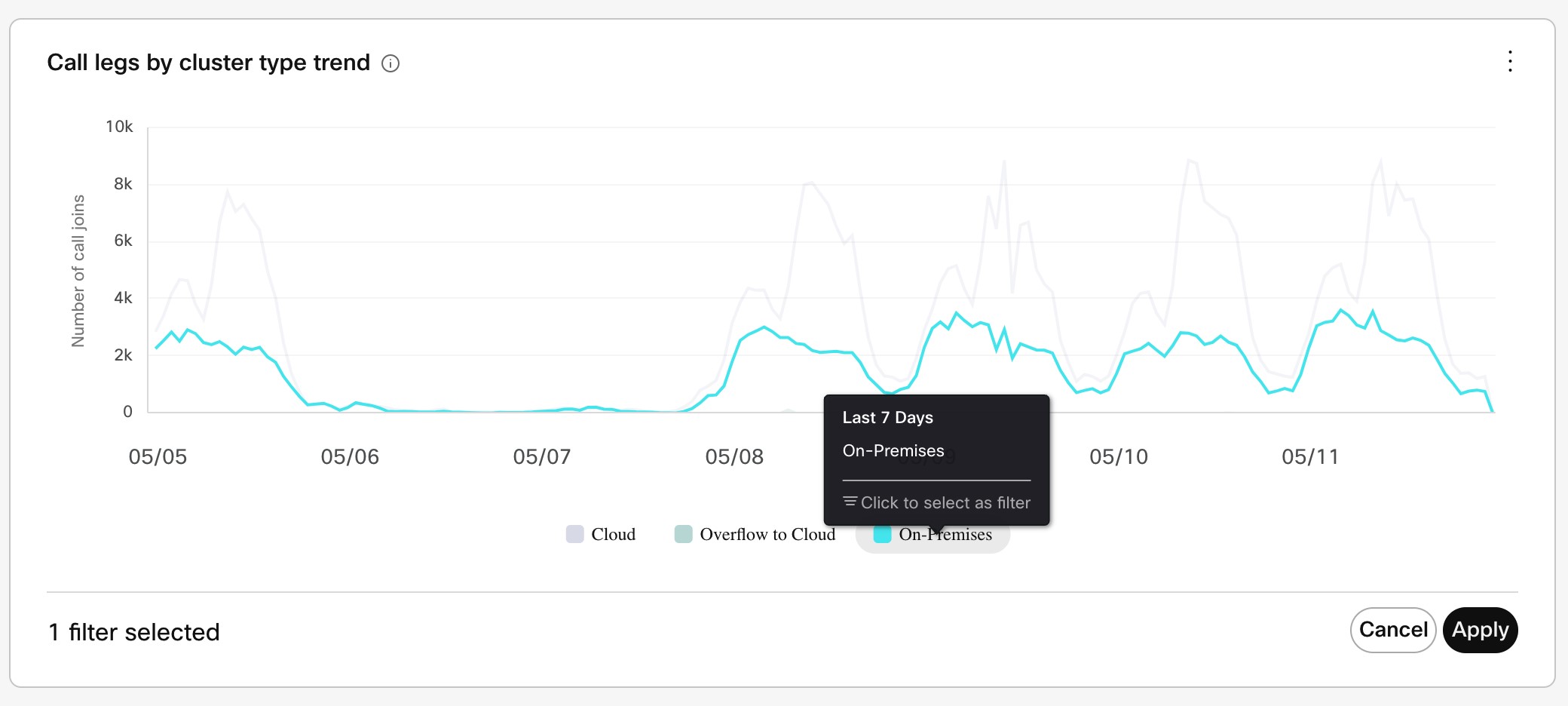

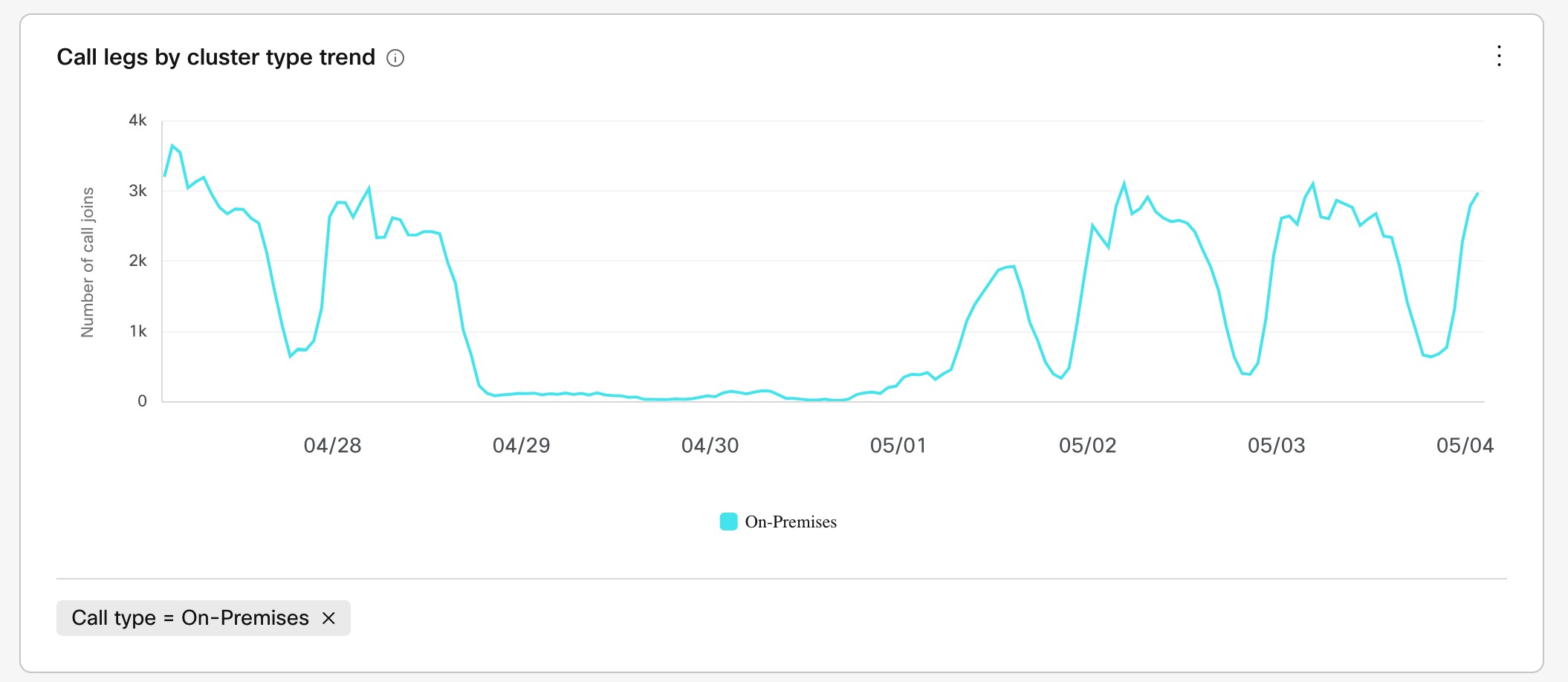

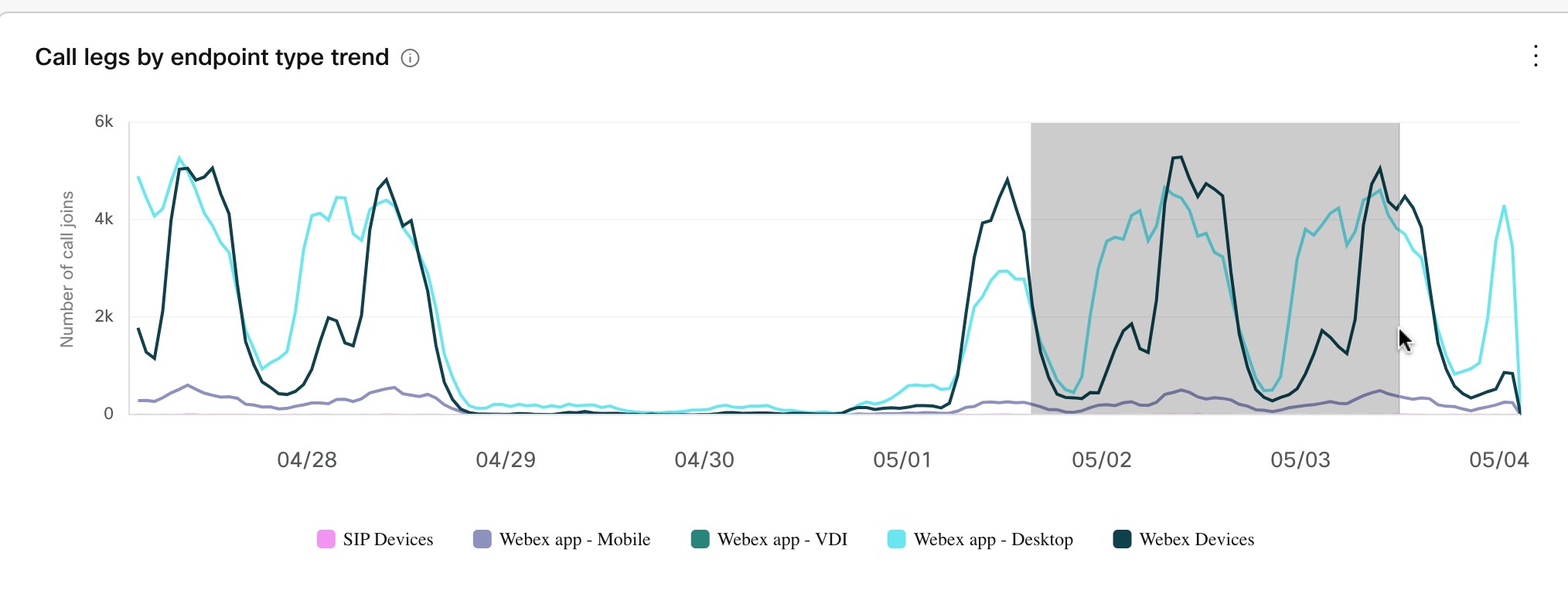

Le overflow su un volume di chiamate basso (in particolare le chiamate SIP che hanno origine in sede) non sono un vero riflesso di scala. L'analisi mesh video (in Control Hub > Risorse > Attività di chiamata) indica i segmenti di chiamata che hanno origine in sede. Non specificano i flussi di chiamata che sono arrivati attraverso la cascata al nodo mesh video per l'elaborazione multimediale. Man mano che il numero di partecipanti remoti aumenta in una riunione, aumenta a cascata e consuma risorse multimediali locali sul nodo mesh video. |

Questa tabella elenca gli intervalli di capacità per le diverse combinazioni di partecipanti ed endpoint sui nodi mesh video regolari. I nostri test includevano riunioni con tutti i partecipanti sul nodo locale e riunioni con un mix di partecipanti locali e cloud. Con più partecipanti sul cloud Webex, prevedi che la tua capacità scenda all'estremità inferiore dell'intervallo.

Scenario | Risoluzione | Capacità dei partecipanti |

|---|---|---|

Riunioni con solo partecipanti all'app Webex | 720 p | 100-130 |

1080p | 90-100 | |

Riunioni e chiamate individuali con solo partecipanti all'app Webex | 720 p | 60-100 |

1080p | 90-100 | |

Riunioni con solo partecipanti SIP | 720 p | 70-80 |

Riunioni con solo partecipanti SIP | 1080p | 30-40 |

Riunioni con partecipanti Webex App e SIP | 720 p | 75-110 |

|

Capacità per VMNLite

Si consiglia VMNLite per distribuzioni che includono principalmente app Webex ed endpoint registrati su cloud. In queste distribuzioni, i nodi utilizzano più risorse di commutazione e meno risorse di transcodifica rispetto alla configurazione standard. La distribuzione di diverse macchine virtuali più piccole sull'organizzatore ottimizza le risorse per questo scenario.

Questa tabella elenca gli intervalli di capacità delle diverse combinazioni di partecipanti ed endpoint. I nostri test includevano riunioni con tutti i partecipanti sul nodo locale e riunioni con un mix di partecipanti locali e cloud. Con più partecipanti sul cloud Webex, prevedi che la tua capacità scenda all'estremità inferiore dell'intervallo.

Scenario | Risoluzione | Capacità partecipante con 3 nodi VMNLite su un server |

|---|---|---|

Riunioni con solo partecipanti all'app Webex | 720 p | da 250 a 300 |

1080p | 230-240 | |

Riunioni e chiamate individuali con solo partecipanti all'app Webex | 720 p | 175-275 |

1080p | 230-240 |

La risoluzione di base per le riunioni dell'app Webex è 720 p. Tuttavia, quando si condivide, le anteprime dei partecipanti sono a 180p. |

Cluster in mesh video

È possibile distribuire i nodi mesh video nei cluster. Un cluster definisce i nodi mesh video con attributi simili, come la prossimità di rete. I partecipanti utilizzano un determinato cluster o il cloud, in base alle seguenti condizioni:

Un client su una rete aziendale che può raggiungere un cluster locale si connette ad esso, la preferenza principale per i client sulla rete aziendale.

I client che accedono a una riunione privata mesh video si connettono solo a cluster locali. È possibile creare un cluster separato specificamente per queste riunioni private.

Un client che non riesce a raggiungere un cluster locale si connette al cloud, il caso di un dispositivo mobile non connesso alla rete aziendale.

Il cluster scelto dipende anche dalla latenza, anziché dalla sola posizione. Ad esempio, un cluster cloud con ritardo round trip (SRT) STUN inferiore rispetto a un cluster mesh video potrebbe essere un candidato migliore per la riunione. Questa logica impedisce a un utente di atterrare su un cluster geograficamente lontano con un ritardo SRT elevato.

Ciascun cluster contiene una logica che propaga a catena le riunioni, ad eccezione delle riunioni private mesh video, su altri cluster di riunioni cloud, come necessario. La funzione a cascata fornisce un percorso dati per i media tra i client nelle riunioni. Le riunioni vengono distribuite tra i nodi e i clienti si trovano sul nodo più efficiente più vicino a loro, a seconda di fattori quali la topologia di rete, il collegamento WAN e l'utilizzo delle risorse.

La capacità del client di eseguire il ping dei nodi multimediali determina la raggiungibilità. Una chiamata effettiva utilizza una varietà di meccanismi di connessione potenziali, come UDP e TCP. Prima della chiamata, il dispositivo Webex (Room, Desk, Board e app Webex) si registra nel cloud Webex, che fornisce un elenco di candidati cluster per la chiamata.

I nodi in un cluster mesh video richiedono una comunicazione senza ostacoli. Inoltre, richiedono una comunicazione senza ostacoli con i nodi in tutti gli altri cluster mesh video. Assicurarsi che i firewall consentano tutte le comunicazioni tra i nodi mesh video. |

Cluster per riunioni private

È possibile prenotare un cluster mesh video per le riunioni private. Quando il cluster prenotato è pieno, il contenuto multimediale della riunione privata viene trasferito in cascata agli altri cluster mesh video. Quando il cluster prenotato è pieno, le riunioni private e non private condividono le risorse dei cluster restanti.

Le riunioni non private non utilizzeranno un cluster prenotato, riservando tali risorse per le riunioni private. Se una riunione non privata esaurisce le risorse sulla rete, viene eseguita la propagazione a catena sul cloud Webex.

Per informazioni dettagliate sulla funzione riunioni private mesh video, vedere Riunioni private.

Non puoi utilizzare il formato dell'indirizzo video breve (meet@your_site) se prenoti tutti i cluster mesh video per riunioni private. Queste chiamate attualmente non riescono senza un messaggio di errore corretto. Se lasci alcuni cluster non riservati, le chiamate con il formato di indirizzo video breve possono connettersi attraverso tali cluster. |

Linee guida per la distribuzione del cluster mesh video

Nelle distribuzioni aziendali tipiche, si consiglia ai clienti di utilizzare fino a 100 nodi per cluster. Nel sistema non sono impostati limiti rigidi per bloccare una dimensione di cluster con più di 100 nodi. Tuttavia, se è necessario creare cluster più grandi, si consiglia vivamente di esaminare questa opzione con Cisco Engineering attraverso il team dell'account Cisco.

Crea meno cluster quando le risorse hanno una prossimità di rete simile (affinità).

Quando si creano i cluster, aggiungere solo i nodi che si trovano nella stessa area geografica e nello stesso centro dati. Il clustering sulla rete WAN (Wide Area Network) non è supportato.

Solitamente, distribuisci i cluster nelle aziende che organizzano riunioni localizzate frequenti. Pianifica dove inserisci i cluster sulla larghezza di banda disponibile in diverse posizioni WAN all'interno dell'azienda. Nel tempo, puoi distribuire e far crescere cluster per cluster in base ai modelli utente osservati.

I cluster situati in fusi orari diversi possono servire efficacemente più aree geografiche sfruttando i diversi schemi di chiamata in ore di punta/occupato.

Se si dispone di due nodi mesh video in due centri dati separati (EU e NA, ad esempio) e gli endpoint si uniscono attraverso ciascun centro dati, i nodi in ciascun centro dati vengono trasferiti in cascata a un singolo nodo mesh video nel cloud. Queste cascate passavano su Internet. Se è presente un partecipante cloud (che accede prima di uno dei partecipanti mesh video), i nodi vengono trasferiti attraverso il nodo multimediale del partecipante cloud.

Diversità fuso orario

La diversità del fuso orario può consentire la condivisione dei cluster durante gli orari non di punta. Ad esempio: Un'azienda con un cluster della California settentrionale e un cluster di New York potrebbe scoprire che la latenza complessiva della rete non è così alta tra le due posizioni che servono una popolazione di utenti geograficamente diversificata. Quando le risorse sono al picco di utilizzo nel cluster della California settentrionale, è probabile che il cluster di New York non sia al picco e abbia una capacità aggiuntiva. Lo stesso vale per il cluster della California settentrionale, durante gli orari di punta nel cluster di New York. Questi non sono gli unici meccanismi utilizzati per una distribuzione efficace delle risorse, ma sono i due principali.

Overflow sul cloud

Una volta raggiunta la capacità di tutti i cluster locali, un partecipante locale esegue il overflow sul cloud Webex. Ciò non significa che tutte le chiamate siano ospitate nel cloud. Webex indirizza solo al cloud i partecipanti che sono remoti o che non possono connettersi a un cluster locale. In una chiamata con partecipanti locali e cloud, il cluster locale viene collegato (a cascata) al cloud per combinare tutti i partecipanti in una singola chiamata.

Se imposti la riunione come tipo di riunione privata, Webex mantiene tutte le chiamate sui cluster locali. Le riunioni private non vengono mai riversate sul cloud.

Il dispositivo Webex si registra in Webex

Oltre a determinare la raggiungibilità, i client eseguono anche test periodici di ritardo di round trip utilizzando Simple Traversal of UDP through NAT (STUN). Il ritardo STUN round-trip (SRT) è un fattore importante nella selezione di risorse potenziali durante una chiamata effettiva. Quando vengono distribuiti più cluster, i criteri di selezione principali si basano sul ritardo SRT appreso. I test di raggiungibilità vengono eseguiti in background, avviati da una serie di fattori, incluse le modifiche alla rete, e non introducono ritardi che incidono sui tempi di impostazione della chiamata. I due esempi seguenti mostrano i possibili risultati dei test di raggiungibilità.

Test di ritardo round trip: il dispositivo cloud non riesce a raggiungere il cluster locale

Test di ritardo round trip: il dispositivo cloud raggiunge correttamente il cluster locale

Le informazioni sulla raggiungibilità apprese vengono fornite al cloud Webex ogni volta che viene impostata una chiamata. Queste informazioni consentono al cloud di selezionare la risorsa migliore (cluster o cloud), a seconda della posizione relativa del client rispetto ai cluster disponibili e del tipo di chiamata. Se non sono disponibili risorse nel cluster preferito, tutti i cluster vengono testati per la disponibilità in base al ritardo SRT. Viene scelto un cluster preferito con il ritardo SRT più basso. Le chiamate vengono servite in locale da un cluster secondario quando il cluster principale è occupato. Le risorse mesh video raggiungibili locali vengono provate per prime, in ordine di ritardo SRT più basso. Quando tutte le risorse locali sono esaurite, il partecipante si connette al cloud.

La definizione di cluster e la posizione sono fondamentali per una distribuzione che fornisce la migliore esperienza generale per i partecipanti. Idealmente, una distribuzione dovrebbe fornire risorse dove si trovano i clienti. Se non vengono allocate risorse sufficienti dove i client effettuano la maggior parte delle chiamate, viene consumata più larghezza di banda della rete interna per connettere gli utenti ai cluster distanti.

Chiamata locale e cloud

I dispositivi Webex locali con la stessa affinità di cluster (preferenza, in base alla prossimità al cluster) si connettono allo stesso cluster per una chiamata. Dispositivi Webex locali con diverse affinità di cluster locali, esegui la connessione a cluster diversi e i cluster vengono quindi collegati in cascata al cloud per combinare i due ambienti in una singola chiamata. In questo modo viene creato un design hub e parlato con il cloud Webex come hub e i cluster locali come indicatori nella riunione.

Chiamata locale con diverse affinità di cluster

Il dispositivo Webex si connette al cluster locale o al cloud in base alla sua raggiungibilità. Di seguito sono riportati alcuni esempi degli scenari più comuni.

Il dispositivo cloud Webex si connette al cloud

Il dispositivo locale Webex si connette al cluster locale

Il dispositivo locale Webex si connette al cloud

Selezione del cluster cloud per overflow in base al ritardo di round-trip STUN di 250 ms o superiore

Sebbene la preferenza per la selezione dei nodi sia rappresentata dai nodi mesh video distribuiti localmente, è supportato uno scenario in cui, se il ritardo round trip (SRT) STUN verso un cluster mesh video locale supera il ritardo round trip tollerabile di 250 ms (che solitamente si verifica se il cluster locale è configurato in un altro continente), il sistema seleziona il nodo multimediale cloud più vicino in tale geografia anziché un nodo mesh video.

L'app Webex o il dispositivo Webex è sulla rete aziendale in San Jose.

I cluster di San Jose e Amsterdam sono a portata di mano o non disponibili.

Il ritardo SRT per il cluster di Shanghai è superiore a 250 ms e probabilmente introdurrà problemi di qualità multimediale.

Il cluster cloud di San Francisco presenta un ritardo SRT ottimale.

Il cluster Mesh video di Shanghai è escluso dalla considerazione.

Di conseguenza, l'app Webex viene riversata nel cluster cloud di San Francisco.

Riunioni private

Le riunioni private isolano tutti i contenuti multimediali nella rete attraverso il mesh video. A differenza delle normali riunioni, se i nodi locali sono pieni, il contenuto multimediale non si propaga a catena al cloud Webex. Tuttavia, per impostazione predefinita, le riunioni private possono essere trasmesse in cascata a diversi cluster mesh video sulla rete. Per le riunioni private in diverse posizioni geografiche, i cluster mesh video devono disporre di connettività diretta tra loro per consentire la propagazione a catena tra cluster, come da HQ1_VMN a Remote1_VMN nella figura.

Accertarsi che le porte necessarie siano aperte nel firewall per consentire la propagazione a catena tra i cluster. Vedere Porte e protocolli per la gestione.

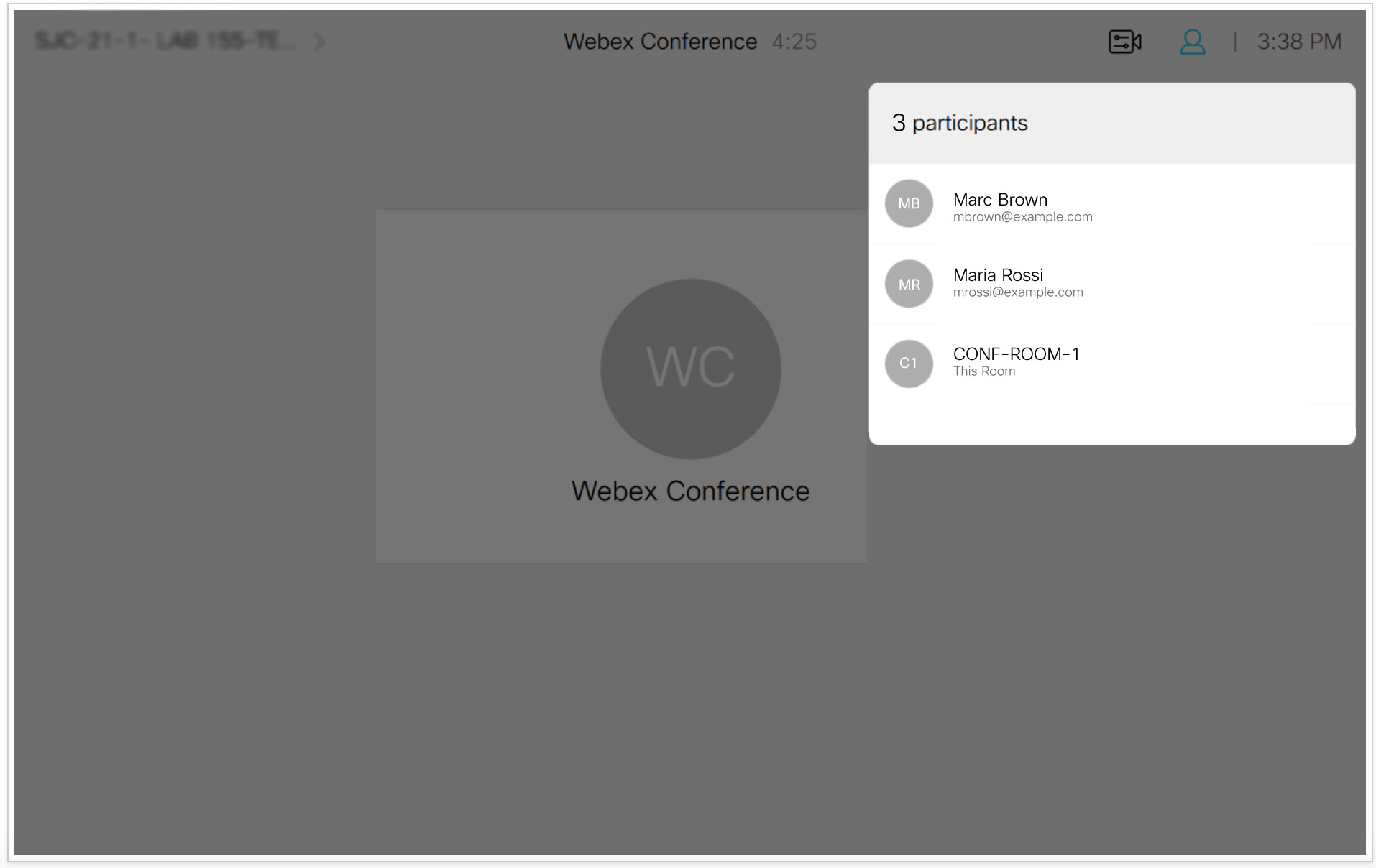

Tutti i partecipanti a una riunione privata devono appartenere all'organizzazione Webex dell'organizzatore della riunione. Possono accedere utilizzando l'app Webex o un sistema video autenticato (endpoint SIP registrati su dispositivo video registrato UCM/VCS o Webex). I partecipanti con accesso VPN o MRA alla rete possono partecipare a una riunione privata. Tuttavia, nessuno può partecipare a una riunione privata dall'esterno della rete.

Modelli di distribuzione supportati da mesh video

- Supportato in una distribuzione mesh video

-

È possibile distribuire un nodo mesh video in un centro dati (preferito) o in una zona smilitarizzata (DMZ). Per informazioni, vedere Porte e protocolli utilizzati dal mesh video.

Per una distribuzione DMZ, è possibile impostare i nodi mesh video in un cluster con l'interfaccia di rete doppia (NIC). Questa distribuzione consente di separare il traffico di rete aziendale interno (utilizzato per la comunicazione interbox, le cascata tra i cluster dei nodi e per accedere all'interfaccia di gestione del nodo) dal traffico di rete cloud esterno (utilizzato per la connettività al mondo esterno e le cascata nel cloud).

Dual NIC funziona sulla versione completa, VMNLite e demo del software del nodo mesh video. È inoltre possibile distribuire il mesh video dietro un'impostazione NAT 1:1.

È possibile integrare i nodi mesh video con l'ambiente di controllo delle chiamate. Ad esempio, le distribuzioni con mesh video integrata con Unified CM, vedere Modelli di distribuzione per mesh video e Cisco Unified Communications Manager.

Sono supportati i seguenti tipi di traduzione dell'indirizzo:

Traduzione dinamica dell'indirizzo di rete (NAT) utilizzando un pool IP

Traduzione indirizzo porta dinamica (PAT)

NAT 1:1

Altre forme di NAT dovrebbero funzionare fino a quando vengono utilizzate le porte e i protocolli corretti, ma non li supportiamo ufficialmente perché non sono stati testati.

IPv4

Indirizzo IP statico per il nodo mesh video

- Non supportato in una distribuzione mesh video

-

IPv6

DHCP per il nodo mesh video

Un cluster con una combinazione di NIC singola e NIC doppia

Raggruppamento dei nodi di mesh video sulla rete WAN (Wide Area Network)

Audio, video o contenuto multimediale che non passa attraverso un nodo mesh video:

Audio da telefoni

Chiamata peer-to-peer tra l'app Webex e l'endpoint basato su standard

Terminazione audio su nodo mesh video

Contenuto multimediale inviato tramite la coppia C/E Expressway

Richiamata video da Webex

Modelli di distribuzione per mesh video e Cisco Unified Communications Manager

Questi esempi mostrano distribuzioni mesh video comuni e consentono di capire dove i cluster mesh video possono adattarsi alla rete. Tenere presente che la distribuzione mesh video dipende da fattori nella topologia di rete:

Posizioni dei centri dati

Sedi e dimensioni degli uffici

Posizione e capacità di accesso a Internet

In generale, provare a collegare i nodi mesh video ai cluster Unified CM o Session Management Edition (SME). Come buona pratica, mantenere i nodi il più centralizzati possibile alle filiali locali.

Video Mesh supporta Session Management Edition (SME). I cluster Unified CM possono essere connessi attraverso una SME, quindi è necessario creare un trunk SME che si connette ai nodi mesh video.

Architettura hub e spoke

Questo modello di distribuzione include la rete centralizzata e l'accesso a Internet. In genere, la sede centrale è caratterizzata da un’elevata concentrazione di dipendenti. In questo caso, è possibile posizionare un cluster mesh video nella posizione centrale per una gestione multimediale ottimizzata.

La localizzazione dei cluster nelle posizioni delle filiali potrebbe non generare vantaggi a breve termine e potrebbe determinare un instradamento subottimale. Si consiglia di distribuire i cluster in una filiale solo se è presente una comunicazione frequente tra le filiali.

Distribuzione geografica

La distribuzione geograficamente distribuita è interconnessa ma può mostrare una latenza notevole tra le regioni. La mancanza di risorse può causare l'impostazione a cascata subottimale a breve termine quando sono presenti riunioni tra utenti in ciascuna posizione geografica. In questo modello, si consiglia di distribuire i nodi mesh video vicino all'accesso Internet regionale.

Distribuzione geografica con chiamata SIP

Questo modello di distribuzione contiene cluster Unified CM regionali. Ciascun cluster può contenere un trunk SIP per selezionare le risorse nel cluster mesh video locale. Un secondo trunk può fornire un percorso di failover a una coppia Expressway se le risorse diventano limitate.

Porte e protocolli utilizzati dal mesh video

Per garantire una distribuzione corretta del mesh video e un funzionamento senza problemi dei nodi mesh video, aprire le seguenti porte sul firewall per l'uso con i protocolli.

Vedi Requisiti di rete per i servizi Webex per comprendere i requisiti di rete generali per Webex Teams.

Per ulteriori informazioni su firewall e procedure di rete per i servizi Webex, vedere il whitepaper trasversale sui firewall.

Per mitigare potenziali problemi di query DNS, seguire le procedure consigliate DNS, le protezioni di rete e la documentazione di identificazione degli attacchi quando si configura il firewall aziendale.

Per ulteriori informazioni sul design, vedere Architettura preferita per i servizi ibridi, CVD.

Porte e protocolli per la gestione

I nodi in un cluster mesh video richiedono una comunicazione senza ostacoli. Inoltre, richiedono una comunicazione senza ostacoli con i nodi in tutti gli altri cluster mesh video. Assicurarsi che i firewall consentano tutte le comunicazioni tra i nodi mesh video. |

I nodi mesh video in un cluster devono essere nella stessa VLAN o subnet mask.

Scopo | Origine | Destinazione | IP di origine | Porta di origine | Protocollo di trasporto | IP di destinazione | Porta di destinazione |

|---|---|---|---|---|---|---|---|

Gestione | Computer di gestione | Nodo mesh video | Secondo necessità | Any | TCP, HTTPS | Nodo mesh video | 443 |

SSH per l'accesso alla console di amministrazione mesh video | Computer di gestione | Nodo mesh video | Secondo necessità | Any | TCP | Nodo mesh video | 22 |

Comunicazione intracluster | Nodo mesh video | Nodo mesh video | Indirizzo IP di altri nodi mesh video nel cluster | Any | TCP | Nodi mesh video | 8443 |

Gestione | Nodo mesh video | Cloud Webex | Secondo necessità | Any | UDP, NTP UDP, DNS TCP, HTTPS (WebSocket) | Any | 123* 53* |

Segnalazione a cascata | Nodo mesh video | Cloud Webex | Any | Any | TCP | Any | 443 |

Elemento multimediale a cascata | Nodo mesh video | Cloud Webex | Nodo mesh video | Qualsiasi*** | UDP | Any Per intervalli di indirizzi specifici, vedere la sezione "Subnet IP per i servizi multimediali Webex" nei requisiti di rete per i servizi Webex. | 5004 da 50000 a 53000 Per informazioni dettagliate, vedere la sezione "Servizi Webex - Numeri di porta e protocolli" in Requisiti di rete per i servizi Webex. |

Segnalazione a cascata | Cluster mesh Vido (1) | Cluster mesh Vido (2) | Any | Any | TCP | Any | 443 |

Elemento multimediale a cascata | Cluster mesh Vido (1) | Cluster mesh Vido (2) | Cluster mesh Vido (1) | Qualsiasi*** | UDP | Any | 5004 da 50000 a 53000 |

Gestione | Nodo mesh video | Cloud Webex | Secondo necessità | Any | TCP, HTTPS | Qualsiasi** | 443 |

Gestione | Nodo mesh video (1) | Nodo mesh video (2) | Nodo mesh video (1) | Any | TCP, HTTPS (WebSocket) | Nodo mesh video (2) | 443 |

Comunicazione interna | Nodo mesh video | Tutti gli altri nodi mesh video | Nodo mesh video | Any | UDP | Any | da 10000 a 40000 |

* La configurazione predefinita nel file OVA è configurata per NTP e DNS. Il file OVA richiede l'apertura di tali porte in uscita su Internet. Se si configura un server NTP e DNS locale, non è necessario aprire le porte 53 e 123 attraverso il firewall.

** Poiché alcuni URL del servizio cloud sono soggetti a modifiche senza avviso, QUALSIASI è la destinazione consigliata per il funzionamento senza problemi dei nodi mesh video. Se si preferisce filtrare il traffico in base agli URL, vedere la sezione URL dei team Webex per i servizi ibridi

della sezione Requisiti di rete per i servizi Webex per ulteriori informazioni.

***Le porte variano in base all'abilitazione della QoS. Con la QoS abilitata, le porte sono 52.500-59499, 63000-64667, 59500-62999 e 64688-65500. Con la QoS spenta, le porte sono 34.000-34.999.

Firme di traffico per mesh video (qualità del servizio abilitata)

Per distribuzioni in cui il nodo mesh video si trova sul lato aziendale del DMZ o all'interno del firewall, è disponibile un'impostazione di configurazione del nodo mesh video in Webex Control Hub che consente all'amministratore di ottimizzare gli intervalli di porte utilizzati dal nodo mesh video per il contrassegno di rete QoS. Questa impostazione Qualità del servizio è abilitata per impostazione predefinita e modifica ai valori di questa tabella le porte di origine utilizzate per la condivisione di audio, video e contenuto. Questa impostazione consente di configurare criteri di contrassegno QoS in base agli intervalli di porte UDP per differenziare l'audio dalla condivisione video o di contenuto e contrassegnare tutto l'audio con il valore consigliato di condivisione EF e video e contenuto con un valore consigliato di AF41.

La tabella e il diagramma mostrano le porte UDP utilizzate per i flussi audio e video, che sono il focus principale delle configurazioni di rete QoS. Mentre i criteri di contrassegno QoS di rete per il contenuto multimediale su UDP sono al centro della seguente tabella, i nodi mesh video Webex terminano anche il traffico TCP per la presentazione e la condivisione di contenuto per l'app Webex utilizzando le porte effimere 52500–65500. Se un firewall si trova tra i nodi mesh video e l'app Webex, tali porte TCP devono anche essere autorizzate per il corretto funzionamento.

Il nodo mesh video contrassegna il traffico in modo nativo. Questa marcatura nativa è asimmetrica in alcuni flussi e dipende dal fatto che le porte di origine siano porte condivise (porta singola come 5004 per flussi multipli verso varie destinazioni e porte di destinazione) o dal fatto che non lo siano (dove la porta rientra in un intervallo ma è unica per quella specifica sessione bidirezionale). Per comprendere il contrassegno nativo tramite un nodo mesh video, tenere presente che il nodo mesh video contrassegna l'audio EF quando non utilizza la porta 5004 come porta di origine. Alcuni flussi bidirezionali, come mesh video a cascata mesh video o mesh video a app Webex, verranno contrassegnati in modo asimmetrico, un motivo per utilizzare la rete per annotare il traffico in base agli intervalli di porte UDP forniti. |

| Indirizzo IP di origine | Indirizzo IP di destinazione | Porte UDP di origine | Porte UDP di destinazione | Marcatura DSCP nativa | Tipo di supporto |

Nodo mesh video | Servizi multimediali cloud Webex | da 35000 a 52499 | 5004 | AF41 | Esegui test pacchetti STUN |

| Nodo mesh video | Servizi multimediali cloud Webex | da 52500 a 59499 | 5004 | Ef | Audio |

| Nodo mesh video | Servizi multimediali cloud Webex | da 63000 a 64667 | 5004 | AF41 | Video |

| Nodo mesh video | Servizi multimediali cloud Webex | da 59500 a 62999 | Da 50000 a 51499 | Ef | Audio |

| Nodo mesh video | Servizi multimediali cloud Webex | da 64668 a 65500 | da 51500 a 53000 | AF41 | Video |

| Nodo mesh video | Nodo mesh video | da 10000 a 40000 | da 10000 a 40000 | — | Audio |

| Nodo mesh video | Nodo mesh video | da 10000 a 40000 | da 10000 a 40000 | — | Video |

| Nodo mesh video | Endpoint SIP Unified CM | da 52500 a 59499 | Profilo SIP Unified CM | Ef | Audio |

| Nodo mesh video | Endpoint SIP Unified CM | da 63000 a 64667 | Profilo SIP Unified CM | AF41 | Video |

Cluster mesh video | Cluster mesh video | da 52500 a 59499 | 5004 | Ef | Audio |

Cluster mesh video | Cluster mesh video | da 63000 a 64667 | 5004 | AF41 | Video |

Cluster mesh video | Cluster mesh video | da 59500 a 62999 | Da 50000 a 51499 | Ef | Audio |

Cluster mesh video | Cluster mesh video | da 64668 a 65500 | da 51500 a 53000 | AF41 | Video |

| Nodo mesh video | Applicazione o endpoint Webex Teams* | 5004 | da 52000 a 52099 | AF41 | Audio |

| Nodo mesh video | Applicazione o endpoint Webex Teams | 5004 | da 52100 a 52299 | AF41 | Video |

*La direzione del traffico multimediale determina le marcature DSCP. Se le porte di origine sono dal nodo mesh video (dal nodo mesh video all'app Webex Teams), il traffico è contrassegnato solo come AF41. Il traffico multimediale proveniente dall'app Webex Teams o dagli endpoint Webex presenta contrassegni DSCP separati, ma non il traffico di ritorno dalle porte condivise del nodo mesh video.

Differenziazione porta di origine UDP (client app Windows Webex): Se si desidera abilitare la differenziazione della porta di origine UDP per la propria organizzazione, contattare il team dell'account locale. Se questa opzione non è abilitata, la condivisione audio e video non può essere differenziata dal sistema operativo Windows. Le porte di origine saranno le stesse per la condivisione di audio, video e contenuto sui dispositivi Windows. |

Firme di traffico per mesh video (qualità del servizio disabilitata)

Per distribuzioni in cui il nodo mesh video si trova nel DMZ, è disponibile un'impostazione di configurazione del nodo mesh video in Webex Control Hub che consente di ottimizzare gli intervalli di porte utilizzati dal nodo mesh video. Questa impostazione Qualità del servizio, se disabilitata (abilitata per impostazione predefinita), modifica le porte di origine utilizzate per la condivisione di audio, video e contenuto dal nodo mesh video nell'intervallo 34000 a 34999. Il nodo mesh video quindi contrassegna in modo nativo tutto l'audio, il video e la condivisione di contenuto in un singolo DSCP di AF41.

Poiché le porte di origine sono uguali per tutti i file multimediali indipendentemente dalla destinazione, non è possibile differenziare l'audio dalla condivisione video o di contenuto in base all'intervallo di porte con questa impostazione disabilitata. Questa configurazione consente di configurare più facilmente i fori dei pin del firewall per i supporti con la qualità del servizio abilitata. |

La tabella e il diagramma mostrano le porte UDP utilizzate per i flussi audio e video quando la QoS è disabilitata.

| Indirizzo IP di origine | Indirizzo IP di destinazione | Porte UDP di origine | Porte UDP di destinazione | Marcatura DSCP nativa | Tipo di supporto |

| Nodo mesh video | Servizi multimediali cloud Webex | da 34000 a 34999 | 5004 | AF41 | Audio |

| Nodo mesh video | Servizi multimediali cloud Webex | da 34000 a 34999 | 5004 | AF41 | Video |

| Nodo mesh video | Servizi multimediali cloud Webex | da 34000 a 34999 | Da 50000 a 51499 | AF41 | Audio |

| Nodo mesh video | Servizi multimediali cloud Webex | da 34000 a 34999 | da 51500 a 53000 | AF41 | Video |

| Nodo mesh video | Nodo mesh video | da 10000 a 40000 | da 10000 a 40000 | AF41 | Audio |

| Nodo mesh video | Nodo mesh video | da 10000 a 40000 | da 10000 a 40000 | AF41 | Video |

Cluster mesh video | Cluster mesh video | da 34000 a 34999 | 5004 | AF41 | Audio |

Cluster mesh video | Cluster mesh video | da 34000 a 34999 | 5004 | AF41 | Video |

Cluster mesh video | Cluster mesh video | da 34000 a 34999 | Da 50000 a 51499 | AF41 | Audio |

Cluster mesh video | Cluster mesh video | da 34000 a 34999 | da 51500 a 53000 | AF41 | Video |

| Nodo mesh video | Endpoint SIP Unified CM | da 52500 a 59499 | Profilo SIP Unified CM | AF41 | Audio |

| Nodo mesh video | Endpoint SIP Unified CM | da 63000 a 64667 | Profilo SIP Unified CM | AF41 | Video |

Nodo mesh video | Servizi multimediali cloud Webex | da 35000 a 52499 | 5004 | AF41 | Esegui test pacchetti STUN |

| Nodo mesh video | Applicazione o endpoint Webex Teams | 5004 | da 52000 a 52099 | AF41 | Audio |

| Nodo mesh video | Applicazione o endpoint Webex Teams | 5004 | da 52100 a 52299 | AF41 | Video |

Porte e protocolli per il traffico Webex Meetings

Scopo | Origine | Destinazione | IP di origine | Porta di origine | Protocollo di trasporto | IP di destinazione | Porta di destinazione |

|---|---|---|---|---|---|---|---|

Chiamata a riunione | App (app desktop e mobile app Webex) Dispositivi registrati su Webex | Nodo mesh video | Secondo necessità | Any | UDP e TCP (utilizzati dall'app Webex) SRTP (qualsiasi) | Qualsiasi** | 5004 |

Chiamata del dispositivo SIP alla riunione (segnalazione SIP) | Controllo chiamate Unified CM o Cisco Expressway | Nodo mesh video | Secondo necessità | Effimero (>=1024) | TCP o TLS | Qualsiasi** | 5060 o 5061 |

Cascata | Nodo mesh video | Cloud Webex | Secondo necessità | da 34000 a 34999 | UDP, SRTP (Qualsiasi)* | Qualsiasi** | 5004 Da 50000 a 53000*** |

Cascata | Nodo mesh video | Nodo mesh video | Secondo necessità | da 34000 a 34999 | UDP, SRTP (Qualsiasi)* | Qualsiasi** | 5004 |

La porta 5004 viene utilizzata per tutti i nodi cloud multimediali e mesh video locali. L'app Webex continua a connettersi ai nodi mesh video sulle porte condivise 5004. Queste porte vengono utilizzate anche dall'app Webex e dagli endpoint registrati Webex per i test STUN sui nodi mesh video. Dal nodo mesh video al nodo mesh video per l'utilizzo a cascata dell'intervallo di porte di destinazione da 10000 a 40000.* Il protocollo TCP è supportato, ma non preferito poiché potrebbe influire sulla qualità multimediale. |

** Se si desidera limitare in base agli indirizzi IP, vedere gli intervalli di indirizzi IP documentati in Requisiti di rete per i servizi Webex.

*** Expressway già utilizza questo intervallo di porte per il cloud Webex. Pertanto, la maggior parte delle distribuzioni non richiederà aggiornamenti per supportare questo nuovo requisito per il mesh video. Tuttavia, se la distribuzione dispone di regole del firewall più severe, potrebbe essere necessario aggiornare la configurazione del firewall per aprire queste porte per il mesh video.

Per ottenere le massime prestazioni utilizzando Webex nella propria organizzazione, configurare il firewall in modo da consentire tutto il traffico TCP e UDP in uscita destinato alle porte 5004 nonché qualsiasi risposta in entrata a tale traffico. I requisiti della porta elencati sopra presuppongono che i nodi mesh video siano distribuiti nella LAN (preferita) o in una DMZ e che l'app Webex sia nella LAN.

Qualità video e ridimensionamento per mesh video

Di seguito sono riportati alcuni scenari di riunione comuni quando viene creata una propagazione a catena. Il mesh video è adattivo in base alla larghezza di banda disponibile e distribuisce le risorse di conseguenza. Per i dispositivi nella riunione che utilizzano il nodo mesh video, il collegamento a cascata consente di ridurre la larghezza di banda media e migliorare l'esperienza di riunione per l'utente.

Per le linee guida per il provisioning della larghezza di banda e la pianificazione della capacità, vedere la documentazione di architettura preferita. |

In base agli oratori attivi nella riunione, vengono stabiliti i collegamenti a cascata. Ogni propagazione a catena può contenere fino a 6 flussi e la propagazione a catena è limitata a 6 partecipanti (6 in direzione da app Webex/SIP a cloud Webex e 5 in direzione opposta). Ciascuna risorsa multimediale (cloud e mesh video) richiede al lato remoto i flussi necessari per soddisfare i requisiti dell'endpoint locale di tutti i partecipanti remoti nella propagazione a catena.

Per fornire un'esperienza utente flessibile, la piattaforma Webex può eseguire video multistream ai partecipanti alla riunione. Questa stessa funzionalità si applica al collegamento a cascata tra i nodi mesh video e il cloud. In questa architettura, i requisiti di larghezza di banda variano in base a diversi fattori, come i layout degli endpoint.

Architettura

In questa architettura, gli endpoint registrati su Cisco Webex inviano segnali al cloud e contenuti multimediali ai servizi di commutazione. Gli endpoint SIP locali inviano segnali all'ambiente di controllo delle chiamate (Unified CM o Expressway), che quindi li invia al nodo mesh video. Il contenuto multimediale viene inviato al servizio di trascodifica.

Partecipanti su cloud e in sede

I partecipanti locali sul nodo mesh video richiedono i flussi desiderati in base ai requisiti di layout. Tali flussi vengono inoltrati dal nodo mesh video all'endpoint per il rendering del dispositivo locale.

Ciascun nodo mesh cloud e video richiede risoluzioni HD e SD da tutti i partecipanti che sono dispositivi registrati su cloud o app Webex. A seconda dell'endpoint, invierà fino a 4 risoluzioni, solitamente 1080p, 720p, 360p e 180p.

A cascata

La maggior parte degli endpoint Cisco può inviare 3 o 4 flussi da una singola origine in un intervallo di risoluzioni (da 1080p a 180p). Il layout dell'endpoint determina il requisito per i flussi necessari all'estremità remota della cascata. Per la presenza attiva, il flusso video principale è 1080p o 720p, i riquadri video (PiPS) sono 180p. Per la visualizzazione uguale, la risoluzione è 480p o 360p per tutti i partecipanti nella maggior parte dei casi. La cascata creata tra i nodi mesh video e il cloud invia anche 720 p, 360 p e 180 p in entrambe le direzioni. Il contenuto viene inviato come singolo flusso e l'audio viene inviato come più flussi.

I grafici di larghezza di banda a cascata che forniscono una misurazione per cluster sono disponibili nel menu Analisi in Webex Control Hub. Non è possibile configurare la larghezza di banda in cascata per riunione in Control Hub.

La larghezza di banda massima negoziata in cascata per riunione è 20Mbps per il video principale per tutte le origini e i diversi flussi video principali che è possibile inviare. Questo valore massimo non include il canale del contenuto o l'audio. |

Esempio di video principale con layout multiplo

I diagrammi seguenti illustrano uno scenario di riunione di esempio e come la larghezza di banda viene influenzata quando sono in gioco più fattori. Nell'esempio, tutte le app Webex e i dispositivi registrati su Webex stanno trasmettendo flussi a 1x720 p, 1x360 p e 1x180 p nel mesh video. Sulla cascata, i flussi di 720 p, 360 p e 180 p sono trasmessi in entrambe le direzioni. Il motivo è perché sono presenti app Webex e dispositivi registrati su Webex che ricevono 720 p, 360 p e 180 p su entrambi i lati della sequenza.

Nei diagrammi, i numeri di larghezza di banda per i dati trasmessi e ricevuti sono solo a titolo esemplificativo. Non costituiscono una copertura completa di tutte le possibili riunioni e dei relativi requisiti di larghezza di banda. Diversi scenari di riunione (partecipanti entrati, funzionalità del dispositivo, condivisione di contenuto all'interno della riunione, attività in un determinato momento durante la riunione) genereranno diversi livelli di larghezza di banda. |

Il diagramma seguente mostra una riunione con endpoint registrati su cloud e locali e un oratore attivo.

Nella stessa riunione, il diagramma seguente mostra un esempio di propagazione a catena tra i nodi mesh video e il cloud in entrambe le direzioni.

Nella stessa riunione, il diagramma seguente mostra un esempio di propagazione a catena dal cloud.

Il diagramma seguente mostra una riunione con gli stessi dispositivi precedenti, insieme a un client Webex Meetings. Il sistema invia l'oratore attivo e l'ultimo oratore attivo in alta definizione insieme a un flusso HD aggiuntivo dell'oratore attivo per i client Webex Meetings poiché i nodi mesh video non supportano Webex Meetings in questo momento.

Requisiti per i servizi Webex

Collaborare con il partner, il Customer Success Manager (CSM) o il rappresentante di prova per eseguire il provisioning corretto del sito Cisco Webex e dei servizi Webex per mesh video:

Devi disporre di un'organizzazione Webex con un abbonamento a pagamento ai servizi Webex.

Per sfruttare al meglio il mesh video, assicurarsi che il sito Webex sia sulla piattaforma video versione 2.0. (È possibile verificare che il sito sia sulla piattaforma video versione 2.0 se dispone dell'elenco dei tipi di risorse multimediali disponibile nelle opzioni del sito Cloud Collaboration Meeting Room).

È necessario abilitare CMR per il sito Webex sotto i profili utente. È possibile eseguire questa operazione in un aggiornamento in massa CSV con l'attributo SupportCMR.

Per ulteriori informazioni, vedere Confronto delle funzioni e percorso di migrazione da Collaboration Meeting Room Hybrid a Video Mesh in Appendice.

Verificare la correttezza del paese di origine

Il mesh video utilizza le funzionalità GDM (Globally Distributed Media) di Webex per migliorare il routing multimediale. Per ottenere una connettività ottimale, Webex seleziona il nodo multimediale cloud più vicino all'azienda quando esegue la propagazione in cascata di mesh video a Webex. Il traffico passa quindi attraverso il backbone Webex per interagire con i microservizi Webex per la riunione. Questo instradamento riduce al minimo la latenza e conserva la maggior parte del traffico sul backbone Webex e fuori da Internet.

Per supportare GDM, utilizziamo MaxMind come provider di posizione GeoIP per questo processo. Verificare che MaxMind identifichi correttamente la posizione dell'indirizzo IP pubblico per garantire un indirizzamento efficiente.

| 1 | In un browser Web, immettere questo URL con l'indirizzo IP pubblico di Expressway o dell'endpoint alla fine. Si riceve una risposta come la seguente: |

| 2 | Verificare che il |

| 3 | Se la posizione non è corretta, inviare una richiesta per correggere la posizione dell'indirizzo IP pubblico a MaxMind all'indirizzo https://support.maxmind.com/geoip-data-correction-request/correct-a-geoip-location. |

Completamento dei prerequisiti per mesh video

Utilizzare questa lista di controllo per assicurarsi di essere pronti a installare e configurare i nodi mesh video e integrare un sito Webex con mesh video.

| 1 | Assicurarsi di:

| ||

| 2 | Collabora con il tuo partner, il Customer Success Manager o il rappresentante di prova per comprendere e preparare il tuo ambiente Webex in modo che sia pronto per la connessione a mesh video. Per ulteriori informazioni, vedere Requisiti per i servizi Webex. | ||

| 3 | Registrare le seguenti informazioni di rete da assegnare ai nodi mesh video:

| ||

| 4 | Prima di avviare l'installazione, accertarsi che l'organizzazione Webex sia abilitata per il mesh video. Questo servizio è disponibile per le organizzazioni con determinati abbonamenti al servizio Webex a pagamento, come documentato in Requisiti di licenza per i servizi ibridi Cisco Webex. Contattare il partner Cisco o l'account manager per assistenza. | ||

| 5 | Scegliere un hardware supportato o una configurazione basata su specifiche per il nodo mesh video, come descritto in Requisiti di sistema e piattaforma per il software nodo mesh video. | ||

| 6 | Assicurarsi che sul server sia in esecuzione VMware ESXi 7 o 8 e vSphere 7 o 8, con un host VM operativo. | ||

| 7 | Se stai integrando il mesh video con l'ambiente di controllo chiamate Unified CM e desideri che gli elenchi dei partecipanti siano coerenti tra le piattaforme per riunioni, assicurati che la modalità di sicurezza del cluster Unified CM sia impostata su modalità mista in modo da supportare il traffico crittografato TLS. Per il funzionamento di questa funzionalità, è richiesto il traffico crittografato end-to-end. Per ulteriori informazioni sul passaggio dell'ambiente Unified CM in modalità mista, vedere il capitolo sull'impostazione di TLS nella Guida alla protezione di Cisco Unified Communications Manager. Vedere la guida alla soluzione Active Control per ulteriori informazioni sulle funzioni e su come impostare la crittografia end-to-end. | ||

| 8 | Se si integra un proxy (controllo esplicito, trasparente o non ispezionato) con il mesh video, accertarsi di rispettare i requisiti documentati in Requisiti per supporto proxy per mesh video. |

Operazioni successive

Installazione e configurazione del software del nodo mesh video

Flusso attività distribuzione mesh video

Operazioni preliminari

| 1 | Installazione e configurazione del software del nodo mesh video Utilizzare questa procedura per distribuire un nodo mesh video sul server host con VMware ESXi o vCenter. È possibile installare il software in sede che crea un nodo e quindi eseguire la configurazione iniziale, ad esempio le impostazioni di rete. Lo registrerai nel cloud in seguito. |

| 2 | Accesso alla console del nodo mesh video Eseguire l'accesso alla console per la prima volta. Il software del nodo mesh video dispone di una password predefinita. È necessario modificare questo valore prima di configurare il nodo. |

| 3 | Impostazione della configurazione di rete del nodo mesh video nella console Utilizzare questa procedura per configurare le impostazioni di rete per il nodo mesh video, se non sono state configurate quando si imposta il nodo su una macchina virtuale. Verrà impostato un indirizzo IP statico e verranno modificati il nome host/FQDN e i server NTP. Attualmente DHCP non è supportato. |

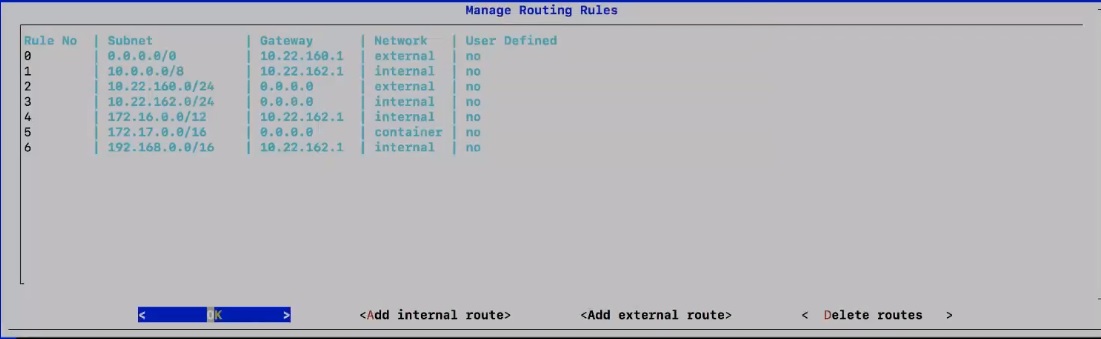

| 4 | Utilizzare questa procedura per configurare l'interfaccia esterna per una distribuzione con interfaccia di rete doppia (NIC doppia):

Una volta ripristinato il nodo online e verificata la configurazione di rete interna, è possibile configurare l'interfaccia di rete esterna se si sta distribuendo il nodo mesh video nel DMZ della rete in modo da poter isolare il traffico aziendale (interno) dal traffico esterno (esterno). Puoi anche fare eccezioni o sostituzioni alle regole di indirizzamento predefinite. |

| 5 | Registrazione del nodo mesh video nel cloud Webex Utilizzare questa procedura per registrare i nodi mesh video nel cloud Webex e completare la configurazione aggiuntiva. Quando utilizzi Control Hub per registrare il nodo, crei un cluster a cui è assegnato il nodo. Un cluster contiene uno o più nodi multimediali che servono gli utenti in una regione geografica specifica. La procedura di registrazione configura anche le impostazioni di chiamata SIP, imposta una pianificazione di aggiornamento e iscriviti alle notifiche e-mail. |

| 6 | Abilita e verifica la qualità del servizio (QoS) con le seguenti attività:

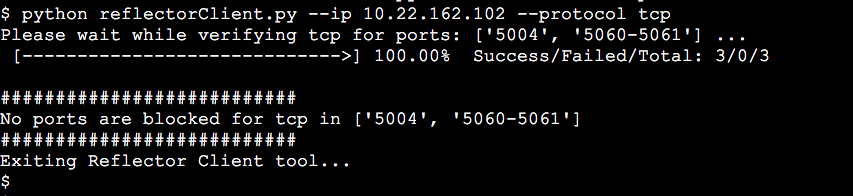

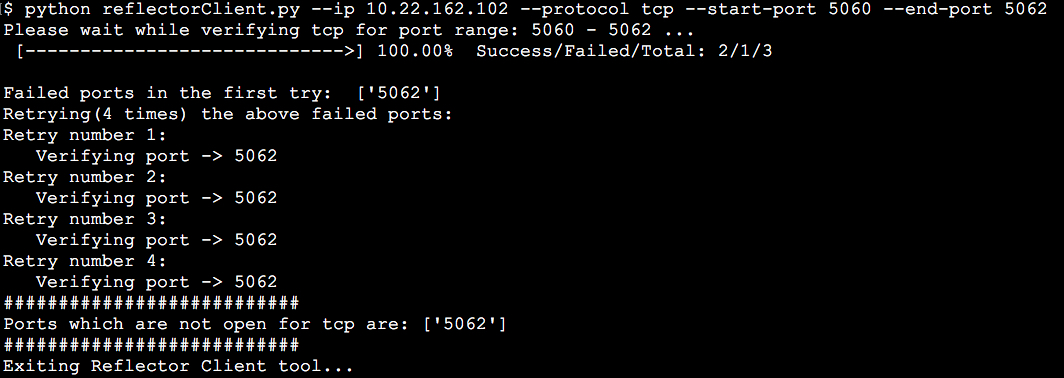

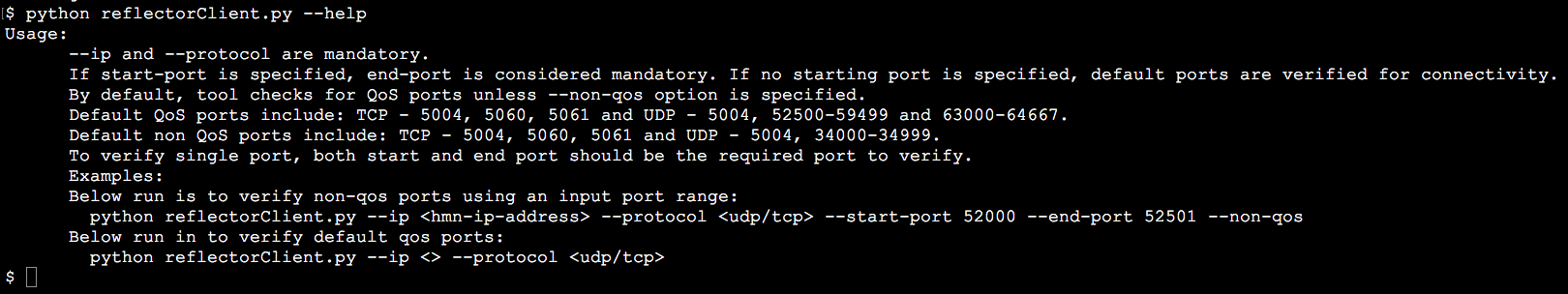

Abilitare la QoS se si desidera che i nodi mesh video contrassegnino automaticamente il traffico SIP (endpoint registrati SIP locali) sia per audio (EF) che per video (AF41) separatamente con una classe di servizio appropriata e utilizzino intervalli di porte ben noti per tipi di supporto specifici. Questa modifica consente di creare criteri QoS e annotare efficacemente il traffico di ritorno dal cloud, se lo si desidera. Utilizzare i passaggi dello strumento Riflettore per verificare che le porte corrette siano aperte sul firewall. |

| 7 | Configurazione del nodo mesh video per l'integrazione proxy Utilizzare questa procedura per specificare il tipo di proxy che si desidera integrare con un mesh video. Se si sceglie un proxy di ispezione trasparente, è possibile utilizzare l'interfaccia del nodo per caricare e installare il certificato radice, controllare il proxy e risolvere eventuali problemi potenziali. |

| 8 | Segui il mesh video integrato con il flusso delle attività di controllo delle chiamate e scegli una delle seguenti opzioni, a seconda del controllo delle chiamate, dei requisiti di sicurezza e se desideri integrare il mesh video con l'ambiente di controllo delle chiamate:

I dispositivi SIP non supportano la raggiungibilità diretta, pertanto è necessario utilizzare la configurazione Unified CM o VCS Expressway per stabilire una relazione tra i dispositivi SIP registrati in locale e i Video Meshcluster. È sufficiente eseguire il trunk di Unified CM o VCS Expressway al nodo mesh video, in base all'ambiente di controllo delle chiamate. |

| 9 | Catene di certificati di scambio tra nodi mesh video e Unified CM In questa attività, scaricare i certificati dalle interfacce mesh video e Unified CM e caricarli uno all'altro. Questa operazione consente di creare un rapporto di fiducia protetto tra i due prodotti e, in combinazione con la configurazione del trunk sicuro, consente al traffico SIP crittografato e al contenuto multimediale SRTP nell'organizzazione di atterrare sui nodi mesh video. |

| 10 | Abilitazione della crittografia multimediale per i cluster mesh video e organizzazione Utilizzare questa procedura per attivare la crittografia multimediale per la propria organizzazione e i singoli cluster mesh video. Questa impostazione forza l'impostazione TLS end-to-end ed è necessario disporre di un trunk SIP TLS sicuro su Unified CM che punta ai nodi mesh video. |

| 11 | Abilitazione del mesh video per il sito Webex Per utilizzare supporti ottimizzati per il nodo mesh video per una riunione Webex a tutti i dispositivi e l'app Webex a cui accedere, questa configurazione deve essere abilitata per il sito Webex. L'abilitazione di questa impostazione collega il mesh video alle istanze delle riunioni nel cloud e consente la propagazione a catena dai nodi mesh video. Se questa impostazione non è abilitata, l'app e i dispositivi Webex non utilizzeranno il nodo mesh video per le riunioni Webex. |

| 12 | Assegnazione di sale riunioni di collaborazione agli utenti dell'app Webex |

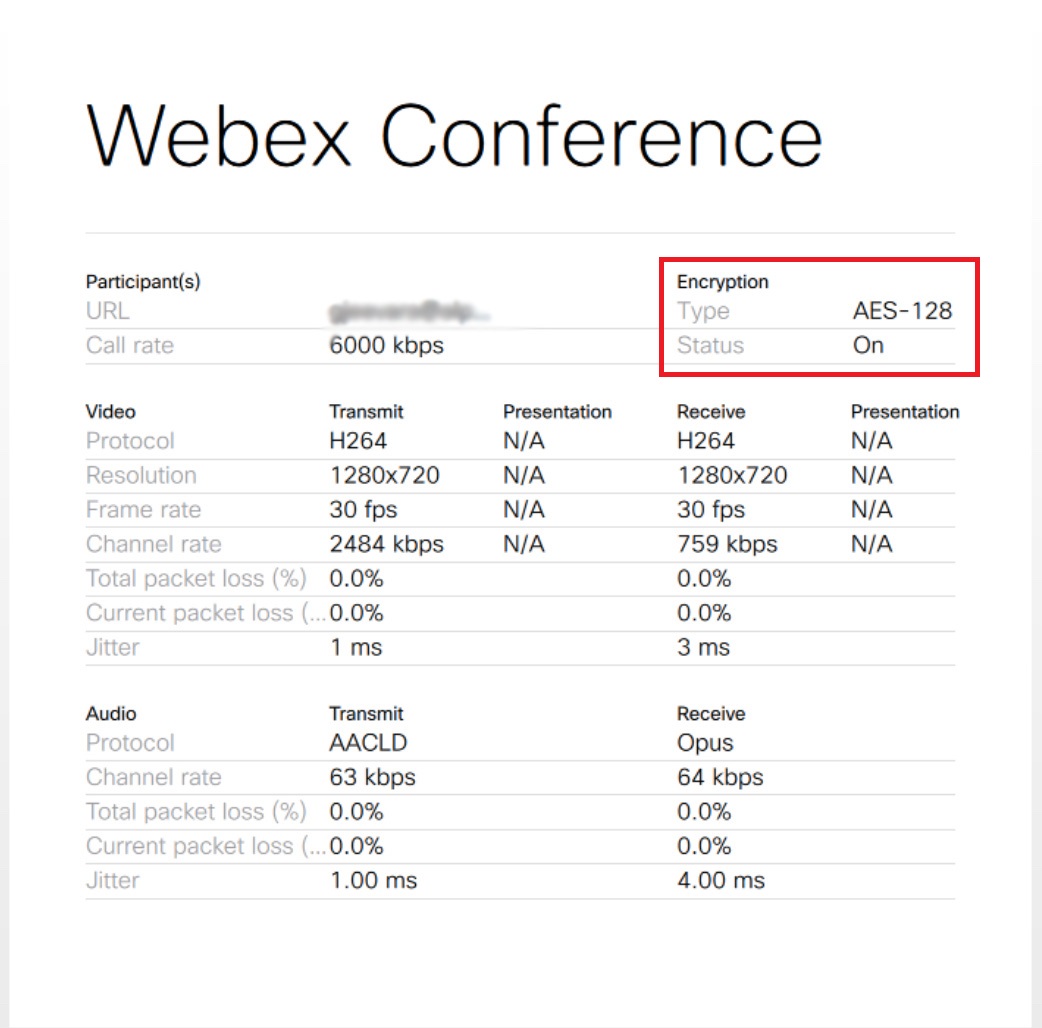

| 13 | Verificare l'esperienza di riunione sull'endpoint sicuro Se si utilizza la crittografia multimediale attraverso l'impostazione TLS end-to-end, utilizzare questa procedura per verificare che gli endpoint siano registrati in modo sicuro e venga visualizzata l'esperienza di riunione corretta. |

Script di provisioning in blocco per mesh video

Se è necessario distribuire molti nodi nella distribuzione mesh video, il processo richiede tempo. È possibile utilizzare lo script su https://github.com/CiscoDevNet/webex-video-mesh-node-provisioning per distribuire rapidamente i nodi mesh video sui server ESXi VMWare. Leggere il file Leggimi per istruzioni su come utilizzare lo script.

Installazione e configurazione del software del nodo mesh video

Utilizzare questa procedura per distribuire un nodo mesh video sul server host con VMware ESXi o vCenter. È possibile installare il software in sede che crea un nodo e quindi eseguire la configurazione iniziale, ad esempio le impostazioni di rete. Lo registrerai nel cloud in seguito.

Devi scaricare il pacchetto software (OVA) da Control Hub ( https://admin.webex.com) anziché utilizzare una versione scaricata in precedenza. Questo file OVA è firmato dai certificati Cisco e può essere scaricato dopo aver eseguito l'accesso a Control Hub con le credenziali dell'amministratore del cliente.

Operazioni preliminari

Vedere Requisiti di sistema e piattaforma per il software del nodo mesh video per le piattaforme hardware supportate e requisiti di specifiche per il nodo mesh video.

Assicurarsi di disporre degli elementi necessari:

Un computer con:

Client VMware vSphere 7 o 8.

Per un elenco dei sistemi operativi supportati, consultare la documentazione VMware.

File OVA del software mesh video scaricato.

Scarica l'ultimo software mesh video da Control Hub anziché utilizzare una versione scaricata in precedenza. È inoltre possibile accedere al software da questo link. (Il file è circa 1,5 GB).

Le versioni precedenti del pacchetto software (OVA) non saranno compatibili con gli ultimi aggiornamenti mesh video. Ciò può provocare problemi durante l'aggiornamento dell'applicazione. Accertarsi di scaricare l'ultima versione del file OVA da questo collegamento.

Un server supportato con VMware ESXi o vCenter 7 o 8 installato e in esecuzione

Disabilitare i backup delle macchine virtuali e la migrazione in diretta. I cluster dei nodi mesh video sono sistemi in tempo reale; qualsiasi pausa di una macchina virtuale può rendere questi sistemi instabili. (Per attività di manutenzione su un nodo mesh video, utilizzare la modalità di manutenzione da Control Hub.)

| 1 | Utilizzando il computer, aprire il client VMware vSphere e accedere al sistema vCenter o ESXi sul server. | ||||

| 2 | Vai a . | ||||

| 3 | Il Seleziona un tempio OVF fare clic su File locale, quindi su Scegli file. Andare al punto in cui si trova il file videomesh.ova, scegliere il file, quindi fare clic su Avanti.

| ||||

| 4 | Il Seleziona un nome e una cartella pagina , inserisci un Nome macchina virtuale per il nodo mesh video (ad esempio, "Video_Mesh_Node_1"), scegliere una posizione in cui può risiedere la distribuzione del nodo della macchina virtuale, quindi fare clic su Successivo. Viene eseguito un controllo di convalida. Al termine, vengono visualizzati i dettagli del modello. | ||||

| 5 | Verificare i dettagli del modello, quindi fare clic su Avanti. | ||||

| 6 | Il Configurazione pagina , scegliere il tipo di configurazione della distribuzione, quindi fare clic su Successivo.

Le opzioni sono elencate in ordine di crescente fabbisogno di risorse.

| ||||

| 7 | Il Seleziona storage pagina, assicurarsi che il formato di disco predefinito di Thick Provision Lazy Zeroed e i criteri di storage VM di Datastore Default sono selezionati e quindi fare clic su Successivo. | ||||

| 8 | Il Seleziona reti, scegliere l'opzione di rete dall'elenco di voci per fornire la connettività desiderata alla VM.

Per una distribuzione DMZ, è possibile impostare il nodo mesh video con la doppia interfaccia di rete (NIC). Questa distribuzione consente di separare il traffico di rete aziendale interna (utilizzato per la comunicazione interbox, le cascata tra i cluster dei nodi e per accedere all'interfaccia di gestione del nodo) dal traffico di rete cloud esterno (utilizzato per la connettività al mondo esterno e le cascata in Webex). Tutti i nodi in un cluster devono essere in modalità NIC doppia; non è supportata una combinazione di NIC singola e doppia.

| ||||

| 9 | Nella pagina Personalizza modello, configurare le seguenti impostazioni di rete:

Se si preferisce, è possibile ignorare la configurazione delle impostazioni di rete e seguire la procedura in Imposta configurazione di rete del nodo mesh video nella console dopo aver eseguito l'accesso al nodo. | ||||

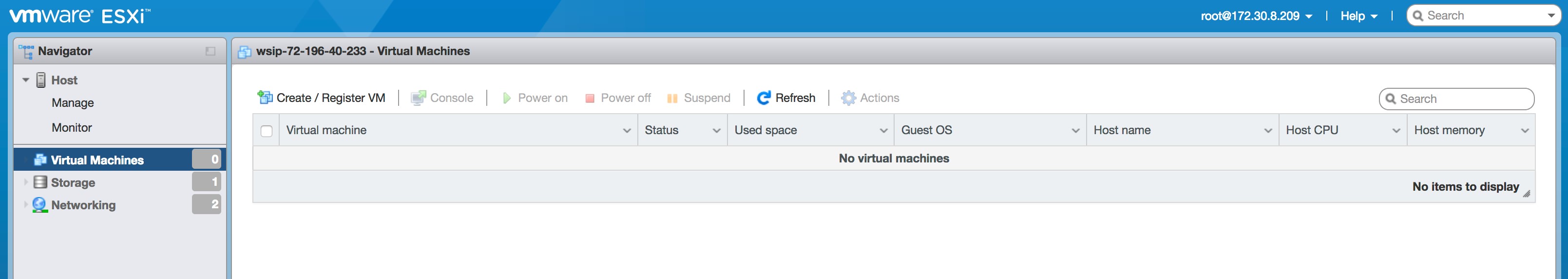

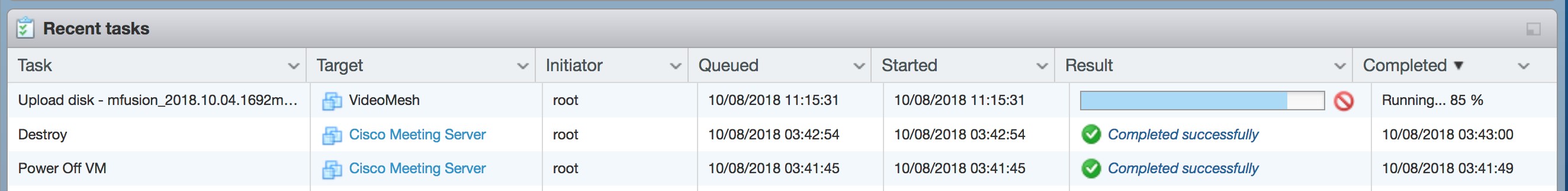

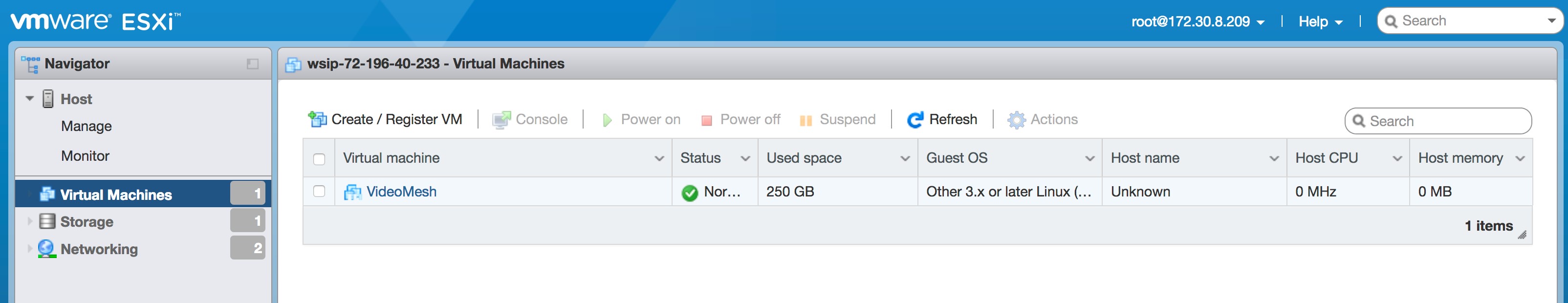

| 10 | Il Pronto per il completamento pagina , verificare che tutte le impostazioni inserite corrispondano alle linee guida in questa procedura, quindi fare clic su Fine. Una volta completata la distribuzione del file OVA, il nodo mesh video viene visualizzato nell'elenco delle VM. | ||||