Applicazione Webex | Sicurezza dell'applicazione

Feedback?

Feedback?Crittografia end-to-end Webex

La crittografia end-to-end di Webex utilizza il sistema di gestione delle chiavi (KMS) di Webex per creare e gestire le chiavi di crittografia utilizzate per proteggere i contenuti condivisi in Webex Meetings e Messaging. La crittografia end-to-end di Webex viene utilizzata per crittografare i contenuti generati dagli utenti, come messaggi di chat, file, informazioni sulle riunioni del calendario, lavagne virtuali e annotazioni.

Grazie alla crittografia end-to-end di Webex:

- Ai dati in transito e a riposo viene aggiunto un ulteriore livello di crittografia.

- L'app Webex utilizza la crittografia end-to-end per crittografare i contenuti con l'algoritmo AES-256-GCM prima di trasmetterli tramite TLS al cloud Webex.

- I contenuti crittografati end-to-end da Webex vengono archiviati su server di contenuti nel cloud di Webex che utilizzano l'algoritmo AES-256-CTR per crittografare i dati a riposo.

L'ulteriore livello di sicurezza fornito dalla crittografia end-to-end di Webex protegge sia i dati degli utenti in transito dagli attacchi di intercettazione del protocollo TLS (Transport Layer Security) sia i dati degli utenti archiviati da potenziali malintenzionati nel cloud di Webex.

Il cloud Webex può accedere e utilizzare le chiavi di crittografia end-to-end, ma solo per decrittografare i dati quando necessario per i servizi principali come:

- Indice dei messaggi per le funzioni di ricerca

- Perdita di dati in perdita

- Transcoding file

- Ediscovery

- Archiviazione dati

Webex utilizza il protocollo Transport Layer Security (TLS) v1.2 o v1.3 per crittografare i dati in transito tra il tuo dispositivo e i nostri server. La selezione dell'algoritmo di crittografia TLS si basa sulla preferenza TLS del server Webex.

Utilizzando TLS 1.2 o 1.3, Webex predilige le suite di cifratura che utilizzano:

- ECDHE per la negoziazione chiave

- Certificati basati su RSA (chiave a 3072 bit)

- Autenticazione SHA2 (SHA384 o SHA256)

- Algoritmi di crittografia robusti che utilizzano 128 o 256 bit (come AES_256_GCM, AES_128_GCM e CHACHA20_POLY1305)

A titolo di esempio, questi sono i possibili algoritmi di crittografia utilizzati a seconda della preferenza TLS del server Webex:

- TLS v1.2—TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS v1.3—TLS_AES_256_GCM_SHA384

Cisco protegge i flussi multimediali dell'app Webex (audio, video e condivisione dello schermo) utilizzando il protocollo SRTP (Secure Real-Time Transport Protocol). L'app Webex utilizza il cifrario AEAD_AES_256_GCM per crittografare i contenuti multimediali.

Per informazioni dettagliate sulla sicurezza dell'app Webex, consultare il documentotecnico sulla sicurezza dell'applicazione Webex .

Funzionalità di sicurezza negli spazi delle app Webex

È possibile aggiungere ulteriore sicurezza utilizzando i moderatori per team e spazi. Se il lavoro in team è sensibile, è possibile moderare lo spazio. I moderatori possono controllare chi ha accesso allo spazio ed eliminare file e messaggi.

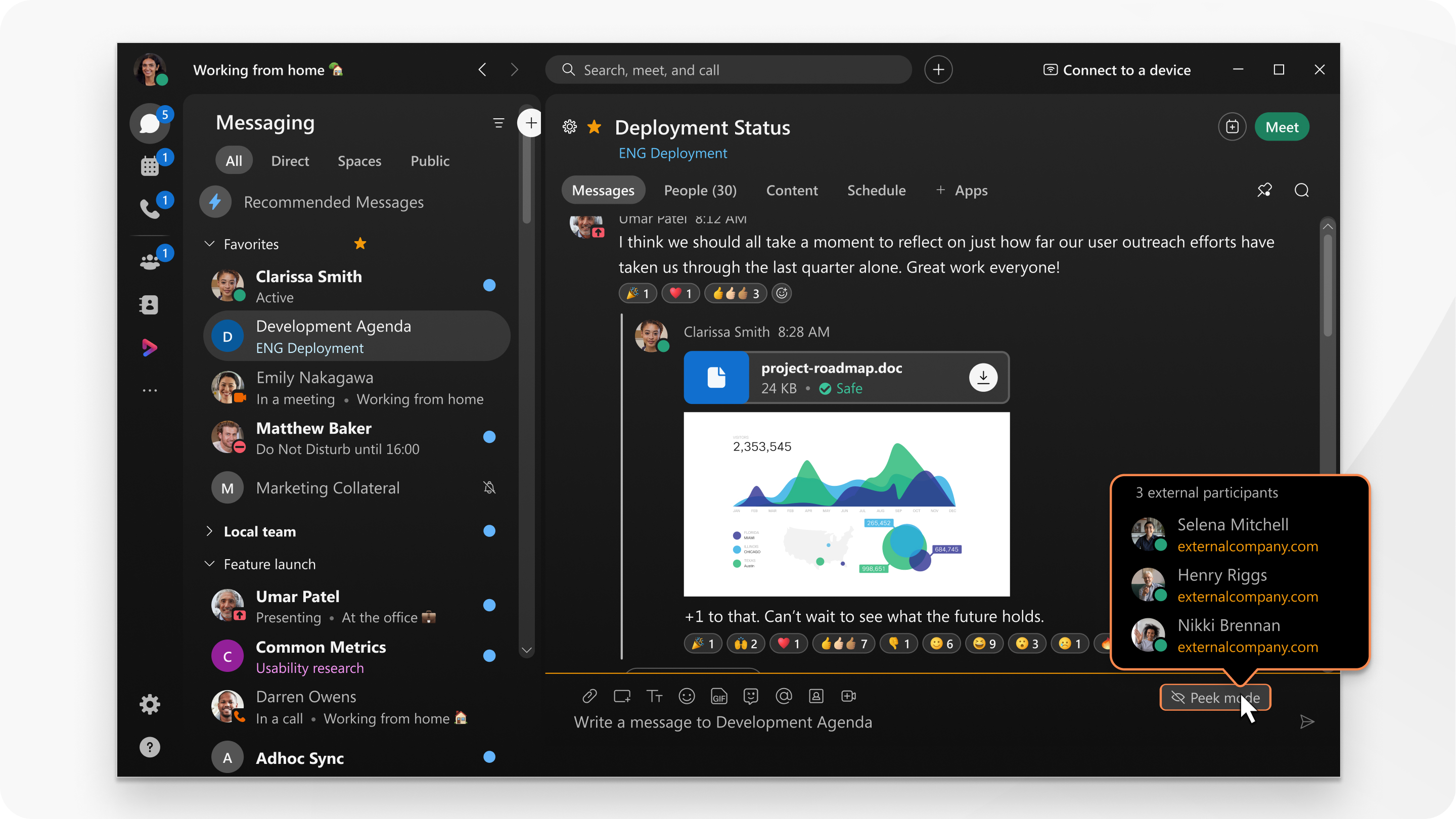

Inoltre, se gli spazi includono persone dall'esterno della società, alcune aree di tali spazi saranno evidenziate, come il bordo, lo sfondo, l'icona nell'area dei messaggi e i relativi indirizzi e-mail.

Privacy per file e messaggi

L'app Webex utilizza algoritmi crittografici avanzati per proteggere i contenuti che condividi e invii. Solo le persone invitate a quello spazio o gli individui autorizzati possono visualizzare file e messaggi all'interno di uno spazio Webex App.

Standard di sicurezza password

I team IT possono aggiungere funzionalità che utilizzano le policy di sicurezza esistenti, come l'accesso singolo (SSO) o la sincronizzazione dell'app Webex con le directory dei dipendenti. L'app Webex riconosce automaticamente quando una persona ha lasciato l'azienda, in modo che gli ex dipendenti non possano accedere ai dati aziendali tramite l'app Webex.

La tua azienda può anche configurare l'app Webex in modo che richieda password e autenticazione conformi agli standard di sicurezza aziendali. L'app Webex supporta i provider di identità che utilizzano i protocolli Security Assertion Markup Language (SAML) 2.0 e Open Authorization (OAuth) 2.0.