Configurar la puerta de enlace local en Cisco IOS XE para Webex Calling

¿Comentarios?

¿Comentarios?Descripción general

Webex Calling actualmente admite dos versiones de Local Gateway:

-

Puerta de enlace local

-

Puerta de enlace local para Webex para el gobierno

-

Antes de comenzar, comprenda los requisitos de la red telefónica pública conmutada (PSTN) y la puerta de enlace local (LGW) basadas en instalaciones para Webex Calling. Consulte Arquitectura preferida de Cisco para Webex Calling para obtener más información.

-

En este artículo se asume que existe una plataforma de puerta de enlace local dedicada sin configuración de voz existente. Si modifica una puerta de enlace PSTN existente o una implementación de CUBE Enterprise para utilizarla como función de puerta de enlace local para Webex Calling, preste mucha atención a la configuración. Asegúrese de no interrumpir los flujos de llamadas y la funcionalidad existentes debido a los cambios que realice.

Los procedimientos contienen enlaces a la documentación de referencia de comandos donde puede obtener más información sobre las opciones de comando individuales. Todos los enlaces de referencia de comandos van a Referencia de comandos de Webex Managed Gateways a menos que se indique lo contrario (en cuyo caso, los enlaces de comandos van a Referencia de comandos de voz de Cisco IOS). Puede acceder a todas estas guías en Cisco Unified Border Element Referencias de comandos.

Para obtener información sobre los SBC de terceros compatibles, consulte la documentación de referencia del producto correspondiente.

Hay dos opciones para configurar la puerta de enlace local para su enlace Webex Calling enlace troncal :

-

Enlace troncal basado en inscripción

-

Enlace troncal basado en certificados

Utilice el flujo de tareas bajo Puerta de enlace local basada en registro o Puerta de enlace local basada en certificado para configurar la Puerta de enlace local para su enlace troncal de Webex Calling.

Consulte Comenzar a usar Local Gateway para obtener más información sobre los diferentes tipos de troncales. Realice los siguientes pasos en la propia puerta de enlace local mediante la interfaz de línea de comandos (CLI). Utilizamos el Protocolo de inicio de sesión (SIP) y el transporte de seguridad de la capa de transporte (TLS) para proteger el enlace troncal y el Protocolo de tiempo real seguro (SRTP) para proteger los medios entre la puerta de enlace local y Webex Calling.

-

Seleccione CUBE como su puerta de enlace local. Webex para el gobierno actualmente no admite ningún controlador de borde de sesión (SBC) de terceros. Para revisar la lista más reciente, consulte Comenzar a usar Local Gateway.

- Instale Cisco IOS XE Dublin 17.12.1a o versiones posteriores para todas las puertas de enlace locales de Webex para el gobierno.

-

Para revisar la lista de autoridades de certificación raíz (CA) que admite Webex for Government, consulte Autoridades de certificación raíz para Webex for Government.

-

Para obtener detalles sobre los rangos de puertos externos para la puerta de enlace local en Webex for Government, consulte Requisitos de red para Webex for Government (FedRAMP).

La puerta de enlace local para Webex para el gobierno no admite lo siguiente:

-

STUN/ICE-Lite para la optimización de la ruta de los medios

-

Fax (T.38)

Para configurar la puerta de enlace local para su enlace troncal de Webex Calling en Webex for Government, utilice la siguiente opción:

-

Enlace troncal basado en certificados

Utilice el flujo de tareas debajo de Puerta de enlace local basada en certificado para configurar la Puerta de enlace local para su enlace troncal de Webex Calling. Para obtener más detalles sobre cómo configurar una puerta de enlace local basada en certificado, consulte Configurar el enlace troncal basado en certificado de Webex Calling.

Es obligatorio configurar cifrados GCM compatibles con FIPS para admitir la puerta de enlace local para Webex para el gobierno. En caso contrario, la configuración de la llamada falla. Para obtener detalles de configuración, consulte Configurar el enlace troncal basado en certificados de Webex Calling.

Webex para el gobierno no admite la puerta de enlace local basada en registro.

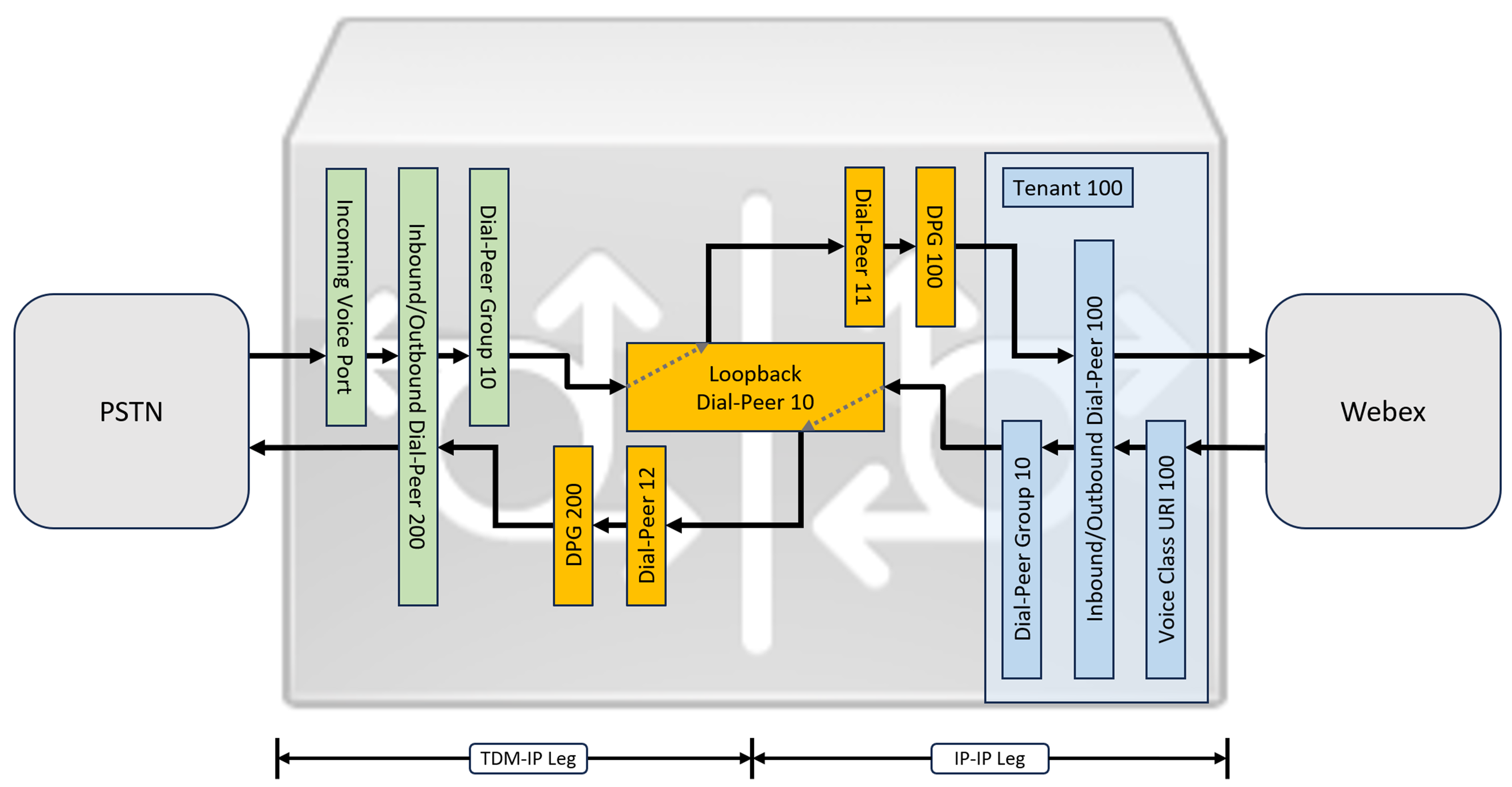

En esta sección se describe cómo configurar un Cisco Unified Border Element (CUBE) como puerta de enlace local para Webex Calling, mediante un troncal SIP registrado. La primera parte de este documento ilustra cómo configurar una puerta de enlace PSTN simple. En este caso, todas las llamadas de la PSTN se enrutan a Webex Calling y todas las llamadas de Webex Calling se enrutan a la PSTN. La imagen a continuación resalta esta solución y la configuración de enrutamiento de llamadas de alto nivel que se seguirá.

En este diseño se utilizan las siguientes configuraciones principales:

-

Inquilinos de la clase de voz: Se utiliza para crear configuraciones específicas del tronco.

-

URI de clase de voz: Se utiliza para clasificar mensajes SIP para la selección de un dial-peer entrante.

-

dial-peer entrante: Proporciona tratamiento para los mensajes SIP entrantes y determina la ruta saliente utilizando un grupo de pares de marcado.

-

grupo de pares de marcado: Define los pares de marcado salientes utilizados para el enrutamiento de llamadas posteriores.

-

dial-peer saliente: Proporciona tratamiento para los mensajes SIP salientes y los enruta al destino requerido.

Si bien IP y SIP se han convertido en los protocolos predeterminados para los troncales PSTN, los circuitos ISDN TDM (Multiplexación por división de tiempo) aún se utilizan ampliamente y son compatibles con los troncales de Webex Calling. Para permitir la optimización de medios de rutas IP para puertas de enlace locales con flujos de llamadas TDM-IP, actualmente es necesario utilizar un proceso de enrutamiento de llamadas de dos tramos. Este enfoque modifica la configuración de enrutamiento de llamadas que se muestra arriba, al introducir un conjunto de pares de marcado de bucle de retorno interno entre Webex Calling y troncales PSTN como se ilustra en la imagen a continuación.

Al conectar una solución Cisco Unified Communications Manager local con Webex Calling, puede utilizar la configuración de puerta de enlace PSTN simple como base para crear la solución ilustrada en el siguiente diagrama. En este caso, Unified Communications Manager proporciona enrutamiento y tratamiento centralizados de todas las llamadas PSTN y Webex Calling.

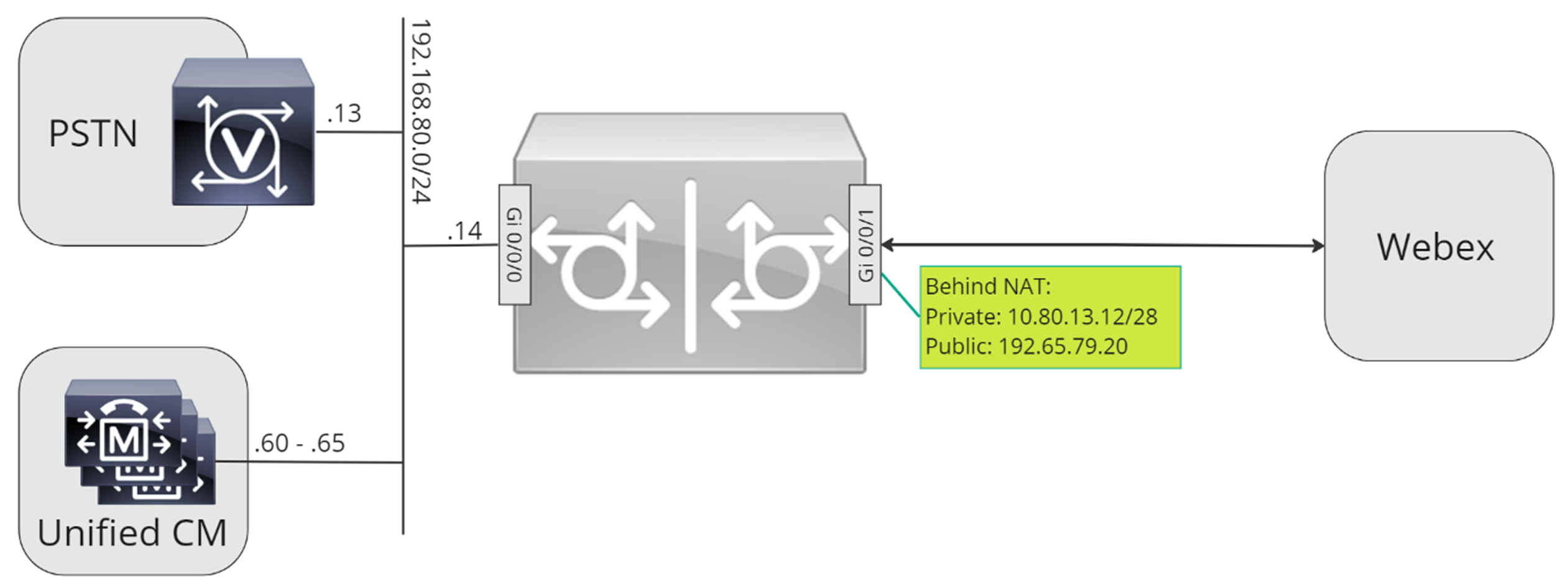

A lo largo de este documento, se utilizan los nombres de host, las direcciones IP y las interfaces ilustradas en la siguiente imagen.

Utilice la guía de configuración del resto de este documento para completar la configuración de su puerta de enlace local de la siguiente manera:

-

Paso 1: Configurar la conectividad y seguridad de referencia del enrutador

-

Paso 2: Configurar el enlace troncal de llamadas de Webex

Dependiendo de la arquitectura requerida, siga uno de los siguientes pasos:

-

Paso 3: Configurar la puerta de enlace local con el tronco SIP PSTN

-

Paso 4: Configurar la puerta de enlace local con un entorno de Unified CM existente

O bien:

-

Paso 3: Configurar la puerta de enlace local con el enlace troncal PSTN TDM

Configuración de línea base

El primer paso para preparar su enrutador Cisco como puerta de enlace local para Webex Calling es crear una configuración de base que proteja su plataforma y establezca la conectividad.

-

Todas las implementaciones de puerta de enlace local basadas en registro requieren Cisco IOS XE 17.6.1a o versiones posteriores. Se recomienda Cisco IOS 17.12.2 o posterior. Para conocer las versiones recomendadas, consulte la página Cisco Software Research. Busca la plataforma y selecciona uno de los lanzamientos sugeridos.

-

Los enrutadores de la serie ISR4000 deben configurarse con licencias de tecnología de seguridad y comunicaciones unificadas.

-

Los enrutadores de la serie Catalyst Edge 8000 equipados con tarjetas de voz o DSP requieren una licencia DNA Advantage. Los enrutadores sin tarjetas de voz o DSP requieren un mínimo de licencia DNA Essentials.

-

-

Cree una configuración de línea base para su plataforma que siga sus políticas comerciales. En particular, configure y verifique lo siguiente:

-

NTP

-

Acl

-

Autenticación de usuarios y acceso remoto

-

DNS

-

Enrutamiento IP

-

Direcciones IP

-

-

La red hacia Webex Calling debe utilizar una dirección IPv4.

-

Cargue el paquete de CA raíz de Cisco en la puerta de enlace local.

Al configurar el lado del inquilino para conectarse con Webex Calling, solo se admiten direcciones basadas en SRV.

Configuración

| 1 |

Asegúrese de asignar direcciones IP válidas y enrutables a cualquier interfaz de capa 3, por ejemplo:

|

| 2 |

Proteja el registro y las credenciales STUN en el enrutador mediante cifrado simétrico. Configure la clave de cifrado principal y el tipo de cifrado de la siguiente manera:

|

| 3 |

Crear un punto de confianza PKI de marcador de posición. Requiere este punto de confianza para configurar TLS más tarde. Para los troncales basados en registro, este punto de confianza no requiere un certificado, como sí lo requiere un troncal basado en certificado. |

| 4 |

Habilite la exclusividad TLS1.2 y especifique el punto de confianza predeterminado mediante los siguientes comandos de configuración. Actualice los parámetros de transporte para garantizar una conexión segura y confiable para el registro: El comando

|

| 5 |

Instale el paquete de CA raíz de Cisco, que incluye el certificado CA1 raíz comercial IdenTrust utilizado por Webex Calling. Utilice el comando crypto pki trustpool import clean url para descargar el paquete de CA raíz desde la URL especificada y para borrar el grupo de confianza de CA actual; luego instale el nuevo paquete de certificados: Si necesita utilizar un proxy para acceder a Internet mediante HTTPS, agregue la siguiente configuración antes de importar el paquete de CA: cliente http ip servidor proxy yourproxy.com puerto proxy 80 |

| 1 |

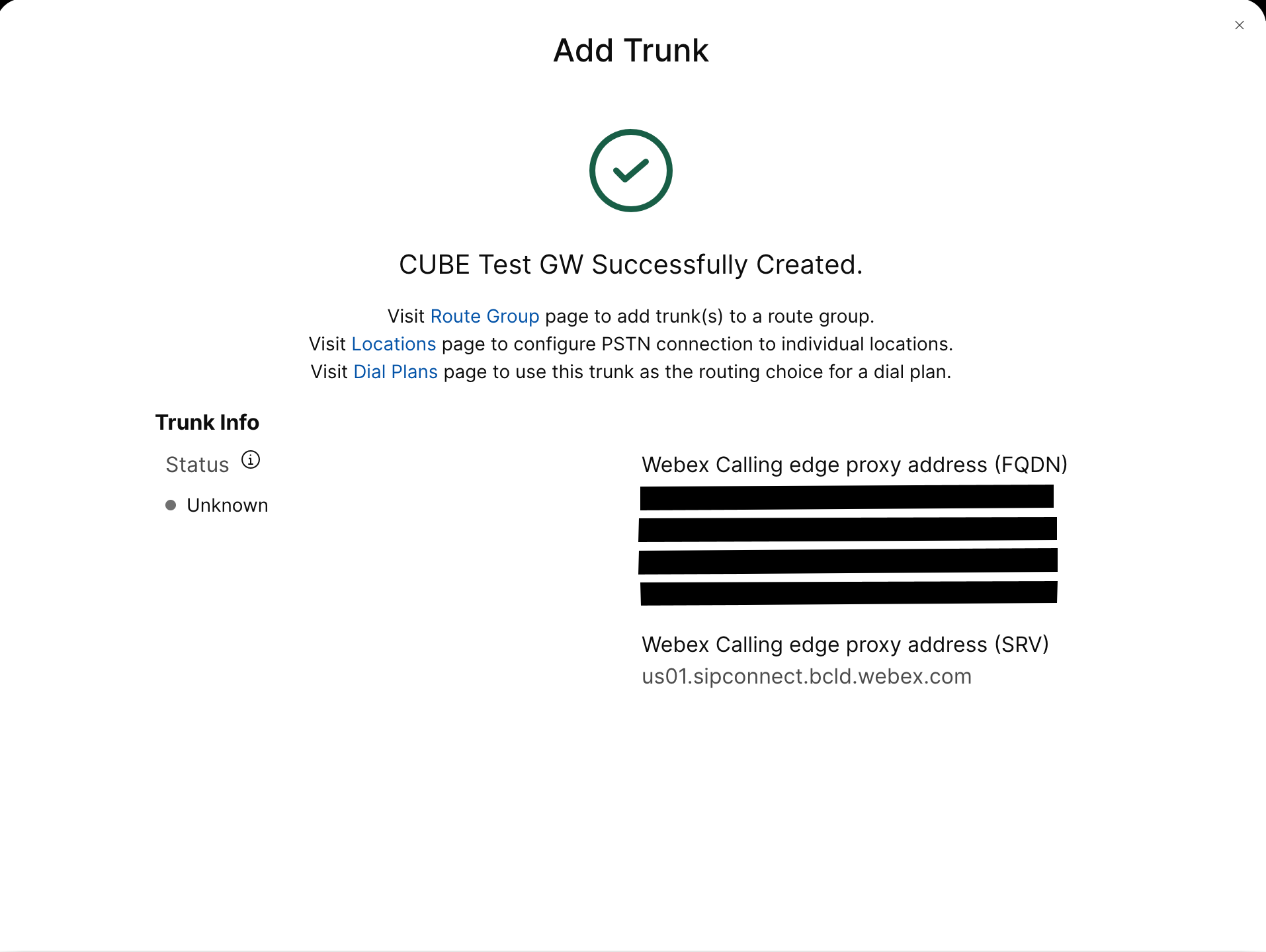

Cree un enlace troncal PSTN basado en registro para una ubicación existente en el centro de control. Tome nota de la información del tronco que se proporciona una vez que se ha creado el tronco. Los detalles resaltados en la ilustración se utilizan en los pasos de configuración de esta guía. Para obtener más información, consulte Configurar troncales, grupos de rutas y planes de marcado para Webex Calling.  |

| 2 |

Introduzca los siguientes comandos para configurar CUBE como una puerta de enlace local de Webex Calling: Aquí se ofrece una explicación de los campos correspondientes a la configuración:

Habilita las funciones de Cisco Unified Border Element (CUBE) en la plataforma. estadísticas de los mediosHabilita la supervisión de medios en la puerta de enlace local. estadísticas masivas de mediosPermite que el plano de control sondee el plano de datos para obtener estadísticas de llamadas masivas. Para obtener más información sobre estos comandos, consulte Medios. permitir conexiones sip a sipHabilite la funcionalidad del agente de usuario back-to-back SIP básico de CUBE. Para obtener más información, consulte Permitir conexiones. De forma predeterminada, el transporte de fax T.38 está habilitado. Para obtener más información, consulte protocolo de fax t38 (servicio de voz). Habilita STUN (travesía de sesión UDP a través de NAT) a nivel global.

Para obtener más información, consulte stun flowdata agent-id y stun flowdata shared-secret. carga útil asimétrica completaConfigura el soporte de carga útil asimétrica SIP tanto para cargas útiles de códecs dinámicos como DTMF. Para obtener más información, consulte carga útil asimétrica. ofertas tempranas obligadosFuerza a la puerta de enlace local a enviar información SDP en el mensaje INVITE inicial en lugar de esperar el reconocimiento del par vecino. Para obtener más información sobre este comando, consulte early-offer. |

| 3 |

Configurar códec de clase de voz 100 permitiendo códecs G.711 únicamente para todos los troncales. Este enfoque simple es adecuado para la mayoría de las implementaciones. Si es necesario, se pueden agregar a la lista tipos de códecs adicionales compatibles con los sistemas de origen y de destino. Se admiten soluciones más complejas que involucran transcodificación mediante módulos DSP, pero no se incluyen en esta guía. Aquí se ofrece una explicación de los campos correspondientes a la configuración: códec de clase de voz 100Se utiliza para permitir únicamente los códecs preferidos para llamadas troncales SIP. Para obtener más información, consulte codec de clase de voz. |

| 4 |

Configure voice class stun-usage 100 para habilitar ICE en el enlace troncal de Webex Calling. Aquí se ofrece una explicación de los campos correspondientes a la configuración: Uso de aturdimiento Ice LiteSe utiliza para habilitar ICE-Lite para todos los pares de acceso telefónico que interactúan con Webex Calling para permitir la optimización de medios siempre que sea posible. Para obtener más información, consulte uso de aturdimiento de clase de voz y uso de aturdimiento de ice lite. La optimización de los medios se negocia siempre que sea posible. Si una llamada requiere servicios de medios en la nube, como grabación, los medios no se pueden optimizar. |

| 5 |

Configure la política de cifrado de medios para el tráfico de Webex. Aquí se ofrece una explicación de los campos correspondientes a la configuración: clase de voz srtp-crypto 100Especifica SHA1_80 como el único conjunto de cifrado SRTP que CUBE ofrece en el SDP en los mensajes de oferta y respuesta. Webex Calling solo admite SHA1_80. Para obtener más información, consulte clase de voz srtp-crypto. |

| 6 |

Configure un patrón para identificar llamadas a un troncal de puerta de enlace local en función de su parámetro de troncal de destino: Aquí se ofrece una explicación de los campos correspondientes a la configuración: clase de voz uri 100 sipDefine un patrón para hacer coincidir una invitación SIP entrante con un dial-peer troncal entrante. Al ingresar este patrón, utilice dtg= seguido del Trunk OTG/DTG Valor proporcionado en el Centro de control cuando se creó el tronco. Para obtener más información, consulte clase de voz uri. |

| 7 |

Configure perfil sip 100, que se utilizará para modificar los mensajes SIP antes de que se envíen a Webex Calling.

Aquí se ofrece una explicación de los campos correspondientes a la configuración:

El proveedor de PSTN de Estados Unidos o Canadá puede ofrecer la verificación del identificador de llamadas para llamadas de spam y fraude, con la configuración adicional mencionada en el artículo Indicación de llamadas de spam o fraude en Webex Calling. |

| 8 |

Configurar el enlace troncal de Webex Calling: |

| 9 |

Para configurar dispositivos de red como CUBE y reenviar encabezados de Protocolo de inicio de sesión (SIP) que el dispositivo no procesa, utilice estos comandos. Estos comandos permiten que el dispositivo pase a través de encabezados SIP no admitidos, incluidos encabezados de ubicación geográfica y PIDF-LO (formato de datos de información de presencia - objeto de ubicación), en la puerta de enlace local. Esta funcionalidad respalda los servicios Nomadic E911 al garantizar que la información de ubicación crítica se conserve y se reenvíe correctamente. |

Después de definir el inquilino 100 y configurar un dial-peer VoIP SIP, la puerta de enlace inicia una conexión TLS hacia Webex Calling. En este punto, el SBC de acceso presenta su certificado al Gateway local. La puerta de enlace local valida el certificado SBC de acceso a Webex Calling utilizando el paquete raíz de CA que se actualizó anteriormente. Si se reconoce el certificado, se establece una sesión TLS persistente entre la puerta de enlace local y el SBC de acceso a Webex Calling. La puerta de enlace local puede luego usar esta conexión segura para registrarse en el SBC de acceso Webex. Cuando se impugna el registro por motivos de autenticación:

-

Los parámetros nombre de usuario, contraseñay reino de la configuración de credenciales se utilizan en la respuesta.

-

Las reglas de modificación en el perfil SIP 100 se utilizan para convertir la URL SIPS nuevamente a SIP.

El registro es exitoso cuando se recibe un 200 OK del SBC de acceso.

Después de haber creado un enlace troncal hacia Webex Calling mencionado anteriormente, utilice la siguiente configuración para crear un enlace troncal no cifrado hacia un proveedor de PSTN basado en SIP:

Si su proveedor de servicios ofrece un enlace troncal PSTN seguro, puede seguir una configuración similar a la detallada anteriormente para el enlace troncal de Webex Calling. CUBE admite el enrutamiento seguro de llamadas.

Si está utilizando un TDM / Troncal PSTN ISDN, pase a la siguiente sección Configurar el gateway local con troncal PSTN TDM.

Para configurar interfaces TDM para tramos de llamadas PSTN en los gateways TDM-SIP de Cisco, consulte Configuración de ISDN PRI.

| 1 |

Configure la siguiente URI de clase de voz para identificar llamadas entrantes desde la troncal PSTN: Aquí se ofrece una explicación de los campos correspondientes a la configuración: clase de voz uri 200 sipDefine un patrón para hacer coincidir una invitación SIP entrante con un dial-peer troncal entrante. Al ingresar este patrón, utilice la dirección IP de su puerta de enlace IP PSTN. Para obtener más información, consulte uri de clase de voz. |

| 2 |

Configurar el siguiente dial-peer IP PSTN: Aquí se ofrece una explicación de los campos correspondientes a la configuración: Define un dial-peer VoIP con una etiqueta de 200 y brinda una descripción significativa para facilitar la administración y la resolución de problemas. Para obtener más información, consulte dial-peer voice. patrón de destino MAL.MALOSe requiere un patrón de destino ficticio al enrutar llamadas salientes mediante un grupo de pares de marcado entrante. En este caso se puede utilizar cualquier patrón de destino válido. Para obtener más información, consulte patrón-de-destino (interfaz). protocolo de sesión sipv2Especifica que este dial-peer maneja las líneas de llamadas SIP. Para obtener más información, consulte protocolo de sesión (dial peer). Objetivo de sesión ipv4: 192.168.80.13Especifica la dirección de destino para las llamadas enviadas al proveedor PSTN. Esto podría ser una dirección IP o un nombre de host DNS. Para obtener más información, consulte objetivo de sesión (peer de marcado VoIP). uri entrante vía 200Especifica la clase de voz utilizada para hacer coincidir las llamadas entrantes con este dial-peer mediante el URI del encabezado INVITE VIA. Para obtener más información, consulte URL entrante. clase de voz sip id afirmado pai

(Opcional) Activa el procesamiento del encabezado P-Asserted-Identity y controla cómo se utiliza para el enlace troncal PSTN. Si se utiliza este comando, la identidad de la parte que llama proporcionada por el dial-peer entrante se utiliza para los encabezados From y P-Asserted-Identity salientes. Si no se utiliza este comando, se utiliza la identidad de la parte llamante proporcionada por el dial-peer entrante para los encabezados From y Remote-Party-ID salientes. Para obtener más información, consulte voice-class sip asserted-id. enlazar control fuente-interfaz GigabitEthernet0/0/0

Configura la interfaz de origen y la dirección IP asociada para los mensajes enviados a la PSTN. Para obtener más información, consulte bind. enlazar interfaz de origen de medios GigabitEthernet0/0/0Configura la interfaz de origen y la dirección IP asociada para los medios enviados a PSTN. Para obtener más información, consulte bind. códec de clase de voz 100Configura el dial-peer para utilizar la lista de filtros de códec común 100. Para obtener más información, consulte codec de clase de voz. dtmf-relay rtp-nteDefine RTP-NTE (RFC2833) como la capacidad DTMF esperada en la sección de llamadas. Para obtener más información, consulte Retransmisión DTMF (Voz sobre IP). sin vadDeshabilita la detección de actividad de voz. Para obtener más información, consulte vad (dial peer). |

| 3 |

Si está configurando su puerta de enlace local para enrutar llamadas únicamente entre Webex Calling y la PSTN, agregue la siguiente configuración de enrutamiento de llamadas. Si está configurando su puerta de enlace local con una plataforma Unified Communications Manager, pase a la siguiente sección. |

Una vez creado un enlace troncal hacia Webex Calling, utilice la siguiente configuración para crear un enlace troncal TDM para su servicio PSTN con enrutamiento de llamadas de bucle invertido para permitir la optimización de medios en el tramo de llamada de Webex.

Si no necesita optimización de medios IP, siga los pasos de configuración para una troncal PSTN SIP. Utilice un puerto de voz y un dial-peer POTS (como se muestra en los pasos 2 y 3) en lugar del dial-peer VoIP PSTN.

| 1 |

La configuración de dial-peer con bucle de retorno utiliza grupos de dial-peer y etiquetas de enrutamiento de llamadas para garantizar que las llamadas pasen correctamente entre Webex y la PSTN, sin crear bucles de enrutamiento de llamadas. Configure las siguientes reglas de traducción que se utilizarán para agregar y eliminar las etiquetas de enrutamiento de llamadas: Aquí se ofrece una explicación de los campos correspondientes a la configuración: regla de traducción de vozUtiliza expresiones regulares definidas en reglas para agregar o eliminar etiquetas de enrutamiento de llamadas. Los dígitos sobredecádicos ('A') se utilizan para agregar claridad en la resolución de problemas. En esta configuración, la etiqueta agregada por translation-profile 100 se utiliza para guiar las llamadas desde Webex Calling hacia la PSTN a través de los pares de marcado de bucle invertido. De manera similar, la etiqueta agregada por translation-profile 200 se utiliza para guiar las llamadas desde la PSTN hacia Webex Calling. Los perfiles de traducción 11 y 12 eliminan estas etiquetas antes de entregar llamadas a los troncales Webex y PSTN respectivamente. Este ejemplo supone que los números llamados desde Webex Calling se presentan en +E.164 formato. La regla 100 elimina el líder + para mantener un número llamado válido. La regla 12 luego agrega uno o más dígitos de ruta nacional o internacional al quitar la etiqueta. Utilice dígitos que se adapten a su plan de marcado nacional ISDN local. Si Webex Calling presenta números en formato nacional, ajuste las reglas 100 y 12 para simplemente agregar y eliminar la etiqueta de enrutamiento respectivamente. Para obtener más información, consulte perfil de traducción de voz y regla de traducción de voz. |

| 2 |

Configure los puertos de interfaz de voz TDM según lo requiera el tipo de troncal y el protocolo utilizado. Para obtener más información, consulte Configuración de ISDN PRI. Por ejemplo, la configuración básica de una interfaz ISDN de velocidad primaria instalada en la ranura NIM 2 de un dispositivo podría incluir lo siguiente: |

| 3 |

Configure el siguiente dial-peer PSTN TDM: Aquí se ofrece una explicación de los campos correspondientes a la configuración: Define un dial-peer VoIP con una etiqueta de 200 y brinda una descripción significativa para facilitar la administración y la resolución de problemas. Para obtener más información, consulte dial-peer voice. patrón de destino MAL.MALOSe requiere un patrón de destino ficticio al enrutar llamadas salientes mediante un grupo de pares de marcado entrante. En este caso se puede utilizar cualquier patrón de destino válido. Para obtener más información, consulte patrón-de-destino (interfaz). perfil de traducción entrante 200Asigna el perfil de traducción que agregará una etiqueta de enrutamiento de llamadas al número llamado entrante. marcación directa hacia adentroEnruta la llamada sin proporcionar un tono de marcado secundario. Para obtener más información, consulte direct-inward-dial. puerto 0/2/0:15El puerto de voz físico asociado con este dial-peer. |

| 4 |

Para habilitar la optimización de medios de rutas IP para puertas de enlace locales con flujos de llamadas TDM-IP, puede modificar el enrutamiento de llamadas introduciendo un conjunto de pares de marcado de bucle de retorno interno entre Webex Calling y los troncales PSTN. Configure los siguientes dial-peers de bucle invertido. En este caso, todas las llamadas entrantes se enrutarán inicialmente al dial-peer 10 y desde allí al dial-peer 11 o 12 según la etiqueta de enrutamiento aplicada. Después de eliminar la etiqueta de enrutamiento, las llamadas se enrutarán al enlace troncal saliente mediante grupos de pares de marcado. Aquí se ofrece una explicación de los campos correspondientes a la configuración: Define un dial-peer VoIP y brinda una descripción significativa para facilitar la administración y la resolución de problemas. Para obtener más información, consulte dial-peer voice. perfil de traducción entrante 11Aplica el perfil de traducción definido anteriormente para eliminar la etiqueta de enrutamiento de llamadas antes de pasar al troncal saliente. patrón de destino MAL.MALOSe requiere un patrón de destino ficticio al enrutar llamadas salientes mediante un grupo de pares de marcado entrante. Para obtener más información, consulte patrón-de-destino (interfaz). protocolo de sesión sipv2Especifica que este dial-peer maneja las líneas de llamadas SIP. Para obtener más información, consulte protocolo de sesión (dial peer). Objetivo de sesión ipv4: 192.168.80.14Especifica la dirección de la interfaz del enrutador local como destino de la llamada para realizar un bucle inverso. Para obtener más información, consulte objetivo de sesión (peer de marcado VoIP). enlazar control fuente-interfaz GigabitEthernet0/0/0Configura la interfaz de origen y la dirección IP asociada para los mensajes enviados a través del bucle invertido. Para obtener más información, consulte bind. enlazar interfaz de origen de medios GigabitEthernet0/0/0Configura la interfaz de origen y la dirección IP asociada para los medios enviados a través del bucle invertido. Para obtener más información, consulte bind. dtmf-relay rtp-nteDefine RTP-NTE (RFC2833) como la capacidad DTMF esperada en la sección de llamadas. Para obtener más información, consulte Retransmisión DTMF (voz sobre IP). códec g711alaw Obliga a todas las llamadas PSTN a utilizar G.711. Seleccione a-law o u-law para que coincida con el método de compresión utilizado por su servicio ISDN. sin vadDeshabilita la detección de actividad de voz. Para obtener más información, consulte vad (dial peer). |

| 5 |

Agregue la siguiente configuración de enrutamiento de llamadas: Con esto concluye la configuración de su puerta de enlace local. Guarde la configuración y vuelva a cargar la plataforma si es la primera vez que se configuran las funciones de CUBE.

|

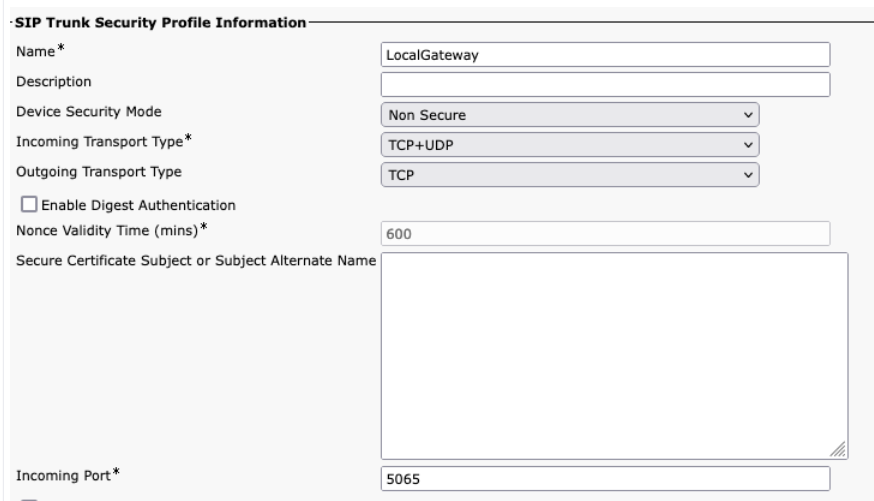

La configuración de llamadas PSTN-Webex de las secciones anteriores se puede modificar para incluir troncales adicionales a un clúster de Cisco Unified Communications Manager (UCM). En este caso, todas las llamadas se enrutan a través de Unified CM. Las llamadas desde UCM en el puerto 5060 se enrutan a la PSTN y las llamadas desde el puerto 5065 se enrutan a Webex Calling. Se pueden agregar las siguientes configuraciones incrementales para incluir este escenario de llamada.

Al crear el enlace troncal de Webex Calling en Unified CM, asegúrese de configurar el puerto entrante en la configuración del perfil de seguridad del enlace troncal SIP en 5065. Esto permite recibir mensajes entrantes en el puerto 5065 y rellenar el encabezado VIA con este valor al enviar mensajes a la puerta de enlace local.

| 1 |

Configure las siguientes URI de clase de voz: |

| 2 |

Configure los siguientes registros DNS para especificar el enrutamiento SRV a los hosts de Unified CM: IOS XE utiliza estos registros para determinar localmente los puertos y hosts UCM de destino. Con esta configuración, no es necesario configurar registros en su sistema DNS. Si prefiere utilizar su DNS, estas configuraciones locales no son necesarias. Aquí se ofrece una explicación de los campos correspondientes a la configuración: El siguiente comando crea un registro de recursos DNS SRV. Cree un registro para cada host y troncal UCM: host ip _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.midominio.com _sip._udp.pstntocucm.io: Nombre del registro de recurso SRV 2: La prioridad del registro de recursos SRV 1: El peso del registro de recursos SRV 5060: El número de puerto que se utilizará para el host de destino en este registro de recursos ucmsub5.mydomain.com: El host de destino del registro de recursos Para resolver los nombres de host de destino del registro de recursos, cree registros DNS A locales. Por ejemplo: host ip ucmsub5.midominio.com 192.168.80.65 host ip: Crea un registro en la base de datos local de IOS XE. ucmsub5.mydomain.com: El nombre de host del registro A. 192.168.80.65: La dirección IP del host. Cree los registros de recursos SRV y los registros A para reflejar su entorno UCM y su estrategia de distribución de llamadas preferida. |

| 3 |

Configure los siguientes pares de marcado: |

| 4 |

Agregue enrutamiento de llamadas utilizando las siguientes configuraciones: |

Las Firmas de diagnóstico (DS) detectan proactivamente los problemas más observados en la puerta de enlace local basada en IOS XE y genera notificaciones por correo electrónico, syslog o mensajes de terminal del evento. También puede instalar el DS para automatizar la recopilación de datos de diagnóstico y transferir los datos recopilados al caso de Cisco TAC para acelerar el tiempo de resolución.

Las Firmas de diagnóstico (DS) son archivos XML que contienen información acerca de los eventos que desencadenan el problema y las acciones que deben tomarse para informar, solucionar y solucionar el problema. Puede definir la lógica de detección de problemas utilizando mensajes de syslog, eventos SNMP y mediante el monitoreo periódico de salidas de comandos show específicos.

Los tipos de acción incluyen recopilar mostrar salidas de comandos:

-

Generar un archivo de registro consolidado

-

Cargar el archivo en una ubicación de red proporcionada por el usuario, como HTTPS, SCP o servidor FTP.

Los ingenieros de TAC autorizan los archivos DS y los firman digitalmente para proteger la integridad. Cada archivo de DS tiene un ID numérico único asignado por el sistema. La herramienta de búsqueda de firmas de diagnóstico (DSLT) es una fuente única para encontrar firmas aplicables para monitorear y solucionar diversos problemas.

Antes de comenzar:

-

No edite el archivo DS que descarga de DSLT. Los archivos que modifique fallarán en la instalación debido a un error de comprobación de integridad.

-

Un servidor de Protocolo de transferencia de correo simple (SMTP) que necesita para que la puerta de enlace local envíe notificaciones por correo electrónico.

-

Asegúrese de que la puerta de enlace local esté ejecutando IOS XE 17.6.1 o superior si desea utilizar el servidor SMTP seguro para las notificaciones por correo electrónico.

Requisitos previos

Puerta de enlace local con IOS XE 17.6.1a o superior

-

Las firmas de diagnóstico están habilitadas de manera predeterminada.

-

Configure el servidor de correo electrónico seguro que se utilizará para enviar notificaciones proactivas si el dispositivo ejecuta Cisco IOS XE 17.6.1a o superior.

configure terminal call-home mail-server :@ priority 1 secure tls end -

Configure la variable de entorno ds_email con la dirección de correo electrónico del administrador para notificarle.

configure terminal call-home diagnostic-signature environment ds_email end

A continuación se muestra un ejemplo de configuración de un Gateway local que se ejecuta en Cisco IOS XE 17.6.1a o superior para enviar notificaciones proactivas a tacfaststart@gmail.com usando Gmail como servidor SMTP seguro:

Le recomendamos que utilice Cisco IOS XE Bengaluru 17.6.x o versiones posteriores.

call-home

mail-server tacfaststart:password@smtp.gmail.com priority 1 secure tls

diagnostic-signature

environment ds_email "tacfaststart@gmail.com" Una puerta de enlace local que se ejecuta en el software Cisco IOS XE no es un cliente gmail basado en la Web que es compatible con OAuth, por lo que debemos configurar una configuración específica de la cuenta de Gmail y proporcionar un permiso específico para que el correo electrónico del dispositivo se procese correctamente:

-

Vaya a y activa la configuración Acceso a aplicaciones menos seguras.

-

Responda "Sí, era yo" cuando recibió un correo electrónico de Gmail en el que se indica: "Google evitó que alguien iniciar sesión en su cuenta utilizando una aplicación que no es Google".

Instale firmas de diagnóstico para la supervisión dinámica

Supervisión de una alta utilización de la CPU

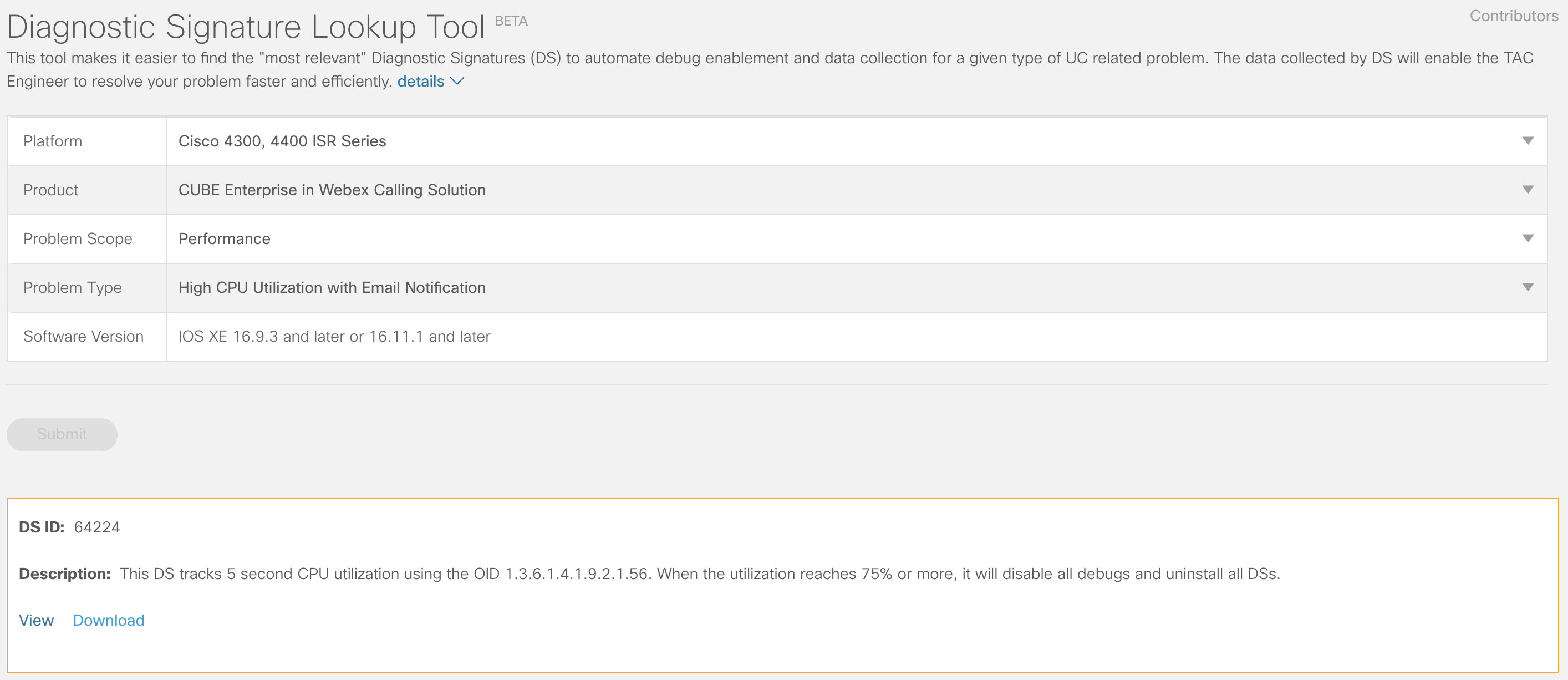

Este DS rastrea la utilización de la CPU durante cinco segundos utilizando el OID SNMP 1.3.6.1.4.1.9.2.1.56. Cuando la utilización alcanza el 75 % o más, deshabilita todas las depuraciones y desinstala todas las firmas de diagnóstico que están instaladas en la puerta de enlace local. Siga los pasos a continuación para instalar la firma.

-

Utilice el comando show snmp para habilitar SNMP. Si no lo habilita, configure el comando snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Descargue DS 64224 con las siguientes opciones desplegables en la Herramienta de búsqueda de firmas de diagnóstico:

Nombre del campo

Valor de campo

Plataforma

Cisco 4300, 4400 ISR Series o Cisco CSR Serie 1000V

Producto

Solución CUBE Enterprise en Webex Calling

Alcance del problema

Rendimiento

Tipo de problema

Alta utilización de la CPU con notificación por correo electrónico.

-

Copie el archivo XML de DS en el la unidad flash de la puerta de enlace local.

LocalGateway# copy ftp://username:password@/DS_64224.xml bootflash:El siguiente ejemplo muestra cómo copiar el archivo desde un servidor FTP a la puerta de enlace local.

copy ftp://user:pwd@192.0.2.12/DS_64224.xml bootflash: Accessing ftp://*:*@ 192.0.2.12/DS_64224.xml...! [OK - 3571/4096 bytes] 3571 bytes copied in 0.064 secs (55797 bytes/sec) -

Instale el archivo XML de DS en la puerta de enlace local.

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success -

Utilice el comando show call-home diagnostic-signature para verificar que la firma se haya instalado correctamente. La columna de estado debe tener un valor de "inscrito".

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.comDescargar DSes:

ID de DS

Nombre de DS

Revisión

Estado

Última actualización (GMT+00:00)

64224

DS_LGW_CPU_MON75

0.0.10

Registrados

2020-11-07 22:05:33

Cuando se activa, esta firma desinstala todos los DS que se ejecutan, incluido él mismo. Si es necesario, reinstale DS 64224 para continuar monitoreando el alto uso de CPU en el Gateway local.

Supervisión del registro de enlace troncal SIP

Este DS comprueba la cancelación de la registro de un servidor de enlace local Enlace troncal SIP con Webex Calling nube cada 60 segundos. Una vez detectado el evento de cancelación de registro, genera una notificación por correo electrónico y syslog, y se desinstala automáticamente tras dos cancelaciones. Siga estos pasos para instalar la firma:

-

Descargue DS 64117 con las siguientes opciones desplegables en la Herramienta de búsqueda de firmas de diagnóstico:

Nombre del campo

Valor de campo

Plataforma

Cisco serie 4300, 4400 ISR o Cisco CSR Serie 1000V

Producto

Solución CUBE Enterprise en Webex Calling

Alcance del problema

SIP-SIP

Tipo de problema

Enlace troncal SIP registro con notificación por correo electrónico.

-

Copie el archivo XML de DS en la puerta de enlace local.

copy ftp://username:password@/DS_64117.xml bootflash: -

Instale el archivo XML de DS en la puerta de enlace local.

call-home diagnostic-signature load DS_64117.xml Load file DS_64117.xml success LocalGateway# -

Utilice el comando show call-home diagnostic-signature para verificar que la firma se haya instalado correctamente. La columna de estado debe tener un valor de "registrado".

Monitoreo de desconexiones de llamadas anormales

Este DS utiliza sondeo SNMP cada 10 minutos para detectar desconexiones de llamadas anormales con errores SIP 403, 488 y 503. Si el incremento en el recuento de errores es mayor o igual a 5 desde el último sondeo, se genera un syslog y una notificación por correo electrónico. Siga los pasos a continuación para instalar la firma.

-

Utilice el comando show snmp para comprobar si SNMP está habilitado. Si no está habilitado, configure el comando snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Descargue DS 65221 con las siguientes opciones en la Herramienta de búsqueda de firmas de diagnóstico:

Nombre del campo

Valor de campo

Plataforma

Cisco serie 4300, 4400 ISR o Cisco CSR Serie 1000V

Producto

Solución CUBE Enterprise en Webex Calling

Alcance del problema

Rendimiento

Tipo de problema

Detección de desconexión de llamadas anormales en SIP con notificación de correo electrónico y syslog.

-

Copie el archivo XML de DS en la puerta de enlace local.

copy ftp://username:password@/DS_65221.xml bootflash: -

Instale el archivo XML de DS en la puerta de enlace local.

call-home diagnostic-signature load DS_65221.xml Load file DS_65221.xml success -

Utilice el comando show call-home diagnostic-signature para verificar que la firma se haya instalado correctamente. La columna de estado debe tener un valor de "registrado".

Instale firmas de diagnóstico para solucionar un problema

Utilice las Firmas de diagnóstico (DS) para resolver problemas con rapidez. Los ingenieros del TAC de Cisco han publicado varias firmas que permiten las depuraciones necesarias para solucionar un problema determinado, detectar la ocurrencia del problema, recopilar el conjunto correcto de datos de diagnóstico y transferir los datos automáticamente al caso del TAC de Cisco. Las firmas de diagnóstico (DS) eliminan la necesidad de verificar manualmente la ocurrencia del problema y hacen que la resolución de problemas intermitentes y transitorios sea mucho más fácil.

Puede utilizar la Herramienta de búsqueda de firmas de diagnóstico para encontrar las firmas aplicables e instalarlas para resolver automáticamente un problema determinado o puede instalar la firma que recomienda el ingeniero de TAC como parte de la participación en el soporte.

A continuación, se muestra un ejemplo de cómo encontrar e instalar un DS para detectar la ocurrencia “%VOICE_IEC-3-GW: CCAPI: Error interno (umbral de pico de llamadas): IEC=1.1.181.1.29.0" syslog y automatice la recopilación de datos de diagnóstico mediante los siguientes pasos:

-

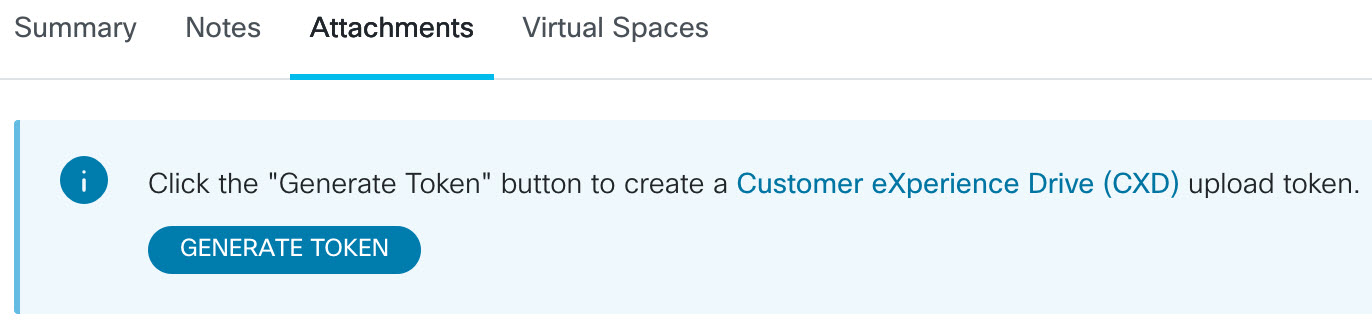

Configure una variable de entorno DS adicional ds_fsurl_prefix, que corresponde a la ruta del servidor de archivos de Cisco TAC (cxd.cisco.com) donde se cargan los datos de diagnóstico recopilados. El nombre de usuario en la ruta del archivo corresponde al número de caso y la contraseña al token de carga de archivos, que se puede obtener de Support Case Manager con el siguiente comando. El token de carga de archivos se puede generar en la sección Adjuntos de Support Case Manager, según sea necesario.

configure terminal call-home diagnostic-signature LocalGateway(cfg-call-home-diag-sign)environment ds_fsurl_prefix "scp://:@cxd.cisco.com" endPor ejemplo:

call-home diagnostic-signature environment ds_fsurl_prefix " environment ds_fsurl_prefix "scp://612345678:abcdefghijklmnop@cxd.cisco.com" -

Asegúrese de que SNMP esté habilitado mediante el comando show snmp. Si no está habilitado, configure el comando snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end -

Asegúrese de instalar el control de CPU alta DS 64224 como medida dinámica para deshabilitar todas las firmas de depuración y diagnóstico durante el tiempo de alta utilización de la CPU. Descargue DS 64224 con las siguientes opciones en la Herramienta de búsqueda de firmas de diagnóstico:

Nombre del campo

Valor de campo

Plataforma

Cisco serie 4300, 4400 ISR o Cisco CSR Serie 1000V

Producto

Solución CUBE Enterprise en Webex Calling

Alcance del problema

Rendimiento

Tipo de problema

Alta utilización de la CPU con notificación por correo electrónico.

-

Descargue DS 65095 con las siguientes opciones en la Herramienta de búsqueda de firmas de diagnóstico:

Nombre del campo

Valor de campo

Plataforma

Cisco serie 4300, 4400 ISR o Cisco CSR Serie 1000V

Producto

Solución CUBE Enterprise en Webex Calling

Alcance del problema

Syslog

Tipo de problema

Syslog - %VOICE_IEC-3-GW: CCAPI: Error interno (umbral de pico de llamadas): IEC=1.1.181.1.29.0

-

Copie los archivos XML de DS en la puerta de enlace local.

copy ftp://username:password@/DS_64224.xml bootflash: copy ftp://username:password@/DS_65095.xml bootflash: -

Instale el archivo DS 64224 de monitoreo de alta utilización de CPU y, luego, el archivo XML de DS 65095 en la puerta de enlace local.

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success call-home diagnostic-signature load DS_65095.xml Load file DS_65095.xml success -

Verifique que la firma se haya instalado correctamente utilizando el comando show call-home diagnostic-signature. La columna de estado debe tener un valor de "registrado".

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.com ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.comDSes descargados:

ID de DS

Nombre de DS

Revisión

Estado

Última actualización (GMT+00:00)

64224

00:07:45

DS_LGW_CPU_MON75

0.0.10

Registrados

2020-11-08

65095

00:12:53

DS_LGW_IEC_Call_spike_threshold

0.0.12

Registrados

2020-11-08

Verificar la ejecución de firmas de diagnóstico

En el siguiente comando, la columna “Estado” del comando show call-home diagnostic-signature cambia a “en ejecución” mientras el Gateway local ejecuta la acción definida dentro de la firma. El resultado de mostrar estadísticas de la firma de diagnóstico de llamadas locales es la mejor manera de verificar si una firma de diagnóstico detecta un evento de interés y ejecuta la acción. La columna "Desencadenado/Máximo/Desinstalar" indica la cantidad de veces que la firma dada ha desencadenado un evento, la cantidad máxima de veces que se define para detectar un evento y si la firma se desinstala a sí misma después de detectar la cantidad máxima de eventos desencadenados.

show call-home diagnostic-signature

Current diagnostic-signature settings:

Diagnostic-signature: enabled

Profile: CiscoTAC-1 (status: ACTIVE)

Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService

Environment variable:

ds_email: carunach@cisco.com

ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.com DSes descargados:

|

ID de DS |

Nombre de DS |

Revisión |

Estado |

Última actualización (GMT+00:00) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0.0.10 |

Registrados |

2020-11-08 00:07:45 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

0.0.12 |

Ejecutando |

2020-11-08 00:12:53 |

mostrar estadísticas de la firma de diagnóstico de llamadas locales

|

ID de DS |

Nombre de DS |

Motivado/Max/Deinstall |

Tiempo de ejecución promedio (segundos) |

Tiempo de ejecución máximo (segundos) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0/0/N |

0.000 |

0.000 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

1/20/Y |

23.053 |

23.053 |

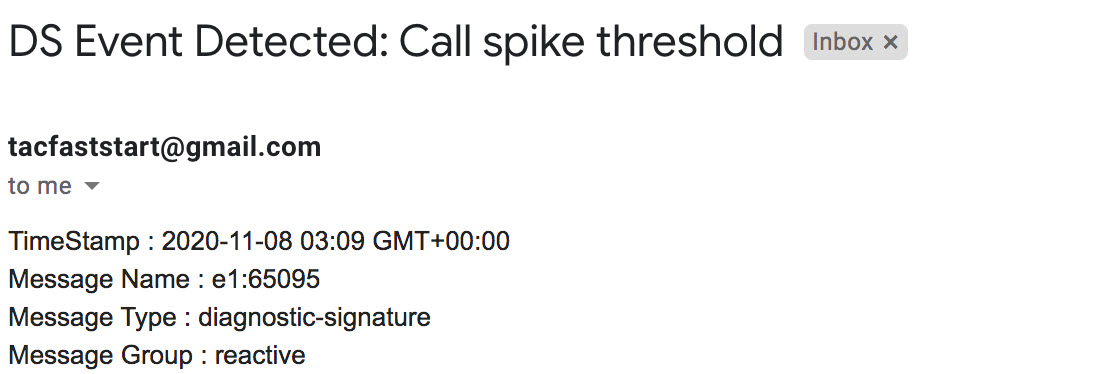

La notificación por correo electrónico que se envía durante la ejecución de la firma de diagnóstico contiene información clave como el tipo de problema, los detalles del dispositivo, la versión de software, la configuración en ejecución y muestra las salidas de comandos que son relevantes para resolver el problema dado.

Desinstalar las firmas de diagnóstico

Por lo general, las firmas de diagnóstico se definen para desinstalar después de detectar algunas instancias de problemas. Si desea desinstalar una firma manualmente, recupere el ID de DS de la salida del comando show call-home diagnostic-signature y ejecute el siguiente comando:

call-home diagnostic-signature deinstall

Ejemplo:

call-home diagnostic-signature deinstall 64224

Periódicamente, se agregan firmas nuevas a la Herramienta de búsqueda de firmas de diagnóstico, en función de los problemas que se observan frecuentemente en las implementaciones. Actualmente, el TAC no admite las solicitudes para crear firmas personalizadas nuevas.

Para una mejor administración de los gateways de Cisco IOS XE, recomendamos que los inscriba y los administre a través del Control Hub. Es una configuración opcional. Una vez inscrito, puede usar la opción de validación de configuración en el Centro de control para validar la configuración de su puerta de enlace local e identificar cualquier problema de configuración. Actualmente, sólo los troncales basados en registro admiten esta funcionalidad.

Para obtener más información, consulte lo siguiente:

En esta sección se describe cómo configurar un Cisco Unified Border Element (CUBE) como puerta de enlace local para Webex Calling mediante un enlace troncal SIP TLS mutuo (mTLS) basado en certificado. La primera parte de este documento ilustra cómo configurar una puerta de enlace PSTN simple. En este caso, todas las llamadas de la PSTN se enrutan a Webex Calling y todas las llamadas de Webex Calling se enrutan a la PSTN. La siguiente imagen resalta esta solución y la configuración de enrutamiento de llamadas de alto nivel que se seguirá.

En este diseño se utilizan las siguientes configuraciones principales:

-

inquilinos de clase de voz: Used para crear configuraciones específicas del tronco.

-

uri de clase de voz: Se utiliza para clasificar mensajes SIP para la selección de un dial-peer entrante.

-

dial-peer entrante: Proporciona tratamiento para los mensajes SIP entrantes y determina la ruta saliente utilizando un grupo de pares de marcado.

-

grupo de pares de marcado: Define los pares de marcado salientes utilizados para el enrutamiento de llamadas posteriores.

-

dial-peer saliente: Proporciona tratamiento para los mensajes SIP salientes y los enruta al destino requerido.

Al conectar una solución Cisco Unified Communications Manager local con Webex Calling, puede utilizar la configuración de puerta de enlace PSTN simple como base para crear la solución ilustrada en el siguiente diagrama. En este caso, un administrador de comunicaciones unificadas proporciona enrutamiento y tratamiento centralizados de todas las llamadas PSTN y Webex Calling.

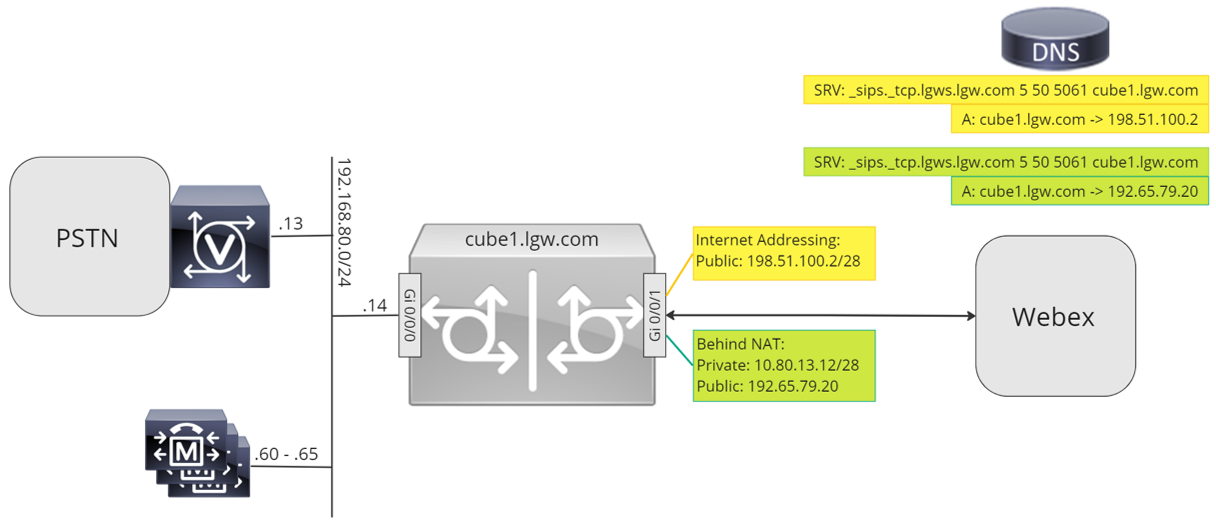

A lo largo de este documento, se utilizan los nombres de host, las direcciones IP y las interfaces ilustradas en la siguiente imagen. Se proporcionan opciones para direccionamiento público o privado (detrás de NAT). Los registros DNS SRV son opcionales, a menos que se equilibre la carga entre múltiples instancias de CUBE.

Utilice la guía de configuración del resto de este documento para completar la configuración de su puerta de enlace local de la siguiente manera:

Configuración de línea base

El primer paso para preparar su enrutador Cisco como puerta de enlace local para Webex Calling es crear una configuración de base que proteja su plataforma y establezca la conectividad.

-

Todas las implementaciones de puerta de enlace local basadas en certificados requieren Cisco IOS XE 17.9.1a o versiones posteriores. Se recomienda Cisco IOS XE 17.12.2 o posterior. Para conocer las versiones recomendadas, consulte la página Cisco Software Research. Busca la plataforma y selecciona uno de los lanzamientos sugeridos.

-

Los enrutadores de la serie ISR4000 deben configurarse con licencias de tecnología de seguridad y comunicaciones unificadas.

-

Los enrutadores de la serie Catalyst Edge 8000 equipados con tarjetas de voz o DSP requieren una licencia DNA Advantage. Los enrutadores sin tarjetas de voz o DSP requieren un mínimo de licencia DNA Essentials.

-

Para requisitos de alta capacidad, es posible que también necesite una licencia de alta seguridad (HSEC) y un derecho de rendimiento adicional.

Consulte Códigos de autorización para obtener más detalles.

-

-

Cree una configuración de línea base para su plataforma que siga sus políticas comerciales. En particular, configure y verifique lo siguiente:

-

NTP

-

Acl

-

Autenticación de usuarios y acceso remoto

-

DNS

-

Enrutamiento IP

-

Direcciones IP

-

-

La red hacia Webex Calling debe utilizar una dirección IPv4. Los nombres de dominio completos (FQDN) o las direcciones de registro de servicio (SRV) de la puerta de enlace local configurados en el concentrador de control deben resolverse en una dirección IPv4 pública en Internet.

-

Todos los puertos SIP y multimedia en la interfaz de puerta de enlace local que da a Webex deben ser accesibles desde Internet, ya sea directamente o a través de NAT estático. Asegúrese de actualizar su firewall adecuadamente.

-

Siga los pasos de configuración detallados que se proporcionan a continuación para instalar un certificado firmado en la puerta de enlace local:

-

Una autoridad de certificación (CA) pública, como se detalla en ¿Qué autoridades de certificación raíz son compatibles con las llamadas a las plataformas de audio y video de Cisco Webex?, debe firmar el certificado del dispositivo.

-

El nombre común (CN) del sujeto del certificado, o uno de los nombres alternativos del sujeto (SAN), debe ser el mismo que el FQDN configurado en el centro de control.

Al comprar un certificado con nombre común (CN) o nombre alternativo del sujeto (SAN), asegúrese de que el certificado utilice solo letras minúsculas. En la configuración del Control Hub, todas las entradas de FQDN se convierten automáticamente a minúsculas y cualquier discrepancia en el uso de mayúsculas y minúsculas entre el FQDN y el certificado impedirá el registro exitoso del tronco.

Por ejemplo:

-

Si un tronco configurado en el Centro de Control de su organización tiene cube1.lgw.com:5061 como FQDN del Gateway local, entonces el CN o SAN en el certificado del enrutador debe contener cube1.lgw.com.

-

Si un troncal configurado en el centro de control de su organización tiene lgws.lgw.com como la dirección SRV de las puertas de enlace locales accesibles desde el troncal, entonces el CN o SAN en el certificado del enrutador debe contener lgws.lgw.com. Los registros en los que SRV de correo electrónico se resuelve en (CNAME, A Record o IP Address) son opcionales en SAN.

-

Independientemente de que utilice un FQDN o SRV para el troncal, la dirección de contacto para todos los nuevos diálogos SIP desde su puerta de enlace local debe utilizar el nombre configurado en el concentrador de control.

-

-

-

Cargue el paquete de CA raíz de Cisco en la puerta de enlace local. Este paquete incluye el certificado raíz de CA utilizado para verificar la plataforma Webex.

Configuración

| 1 |

Asegúrese de asignar direcciones IP válidas y enrutables a cualquier interfaz de capa 3, por ejemplo:

|

| 2 |

Proteja las credenciales STUN en el enrutador mediante cifrado simétrico. Configure la clave de cifrado principal y el tipo de cifrado de la siguiente manera: |

| 3 |

Cree un punto de confianza de cifrado con un certificado para su dominio, firmado por una autoridad de certificación (CA)compatible. |

| 4 |

Proporcione el certificado de la CA de firma intermedia para autenticar su certificado de host. Introduzca el siguiente comando de ejecución o configuración:

|

| 5 |

Importe el certificado de host firmado mediante el siguiente comando de ejecución o configuración:

|

| 6 |

Habilite la exclusividad TLS1.2 y especifique el punto de confianza predeterminado que se utilizará para las aplicaciones de voz mediante los siguientes comandos de configuración:

|

| 7 |

Instale el paquete de CA raíz de Cisco, que incluye el certificado CA raíz comercial 1 de IdenTrust utilizado por Webex Calling. Utilice el comando crypto pki trustpool import clean url url para descargar el paquete de CA raíz desde la URL especificada y para borrar el grupo de confianza de CA actual; luego instale el nuevo paquete de certificados: Si necesita utilizar un proxy para acceder a Internet mediante HTTPS, agregue la siguiente configuración antes de importar el paquete de CA: ip http cliente servidor proxy yourproxy.com puerto proxy 80 |

| 1 |

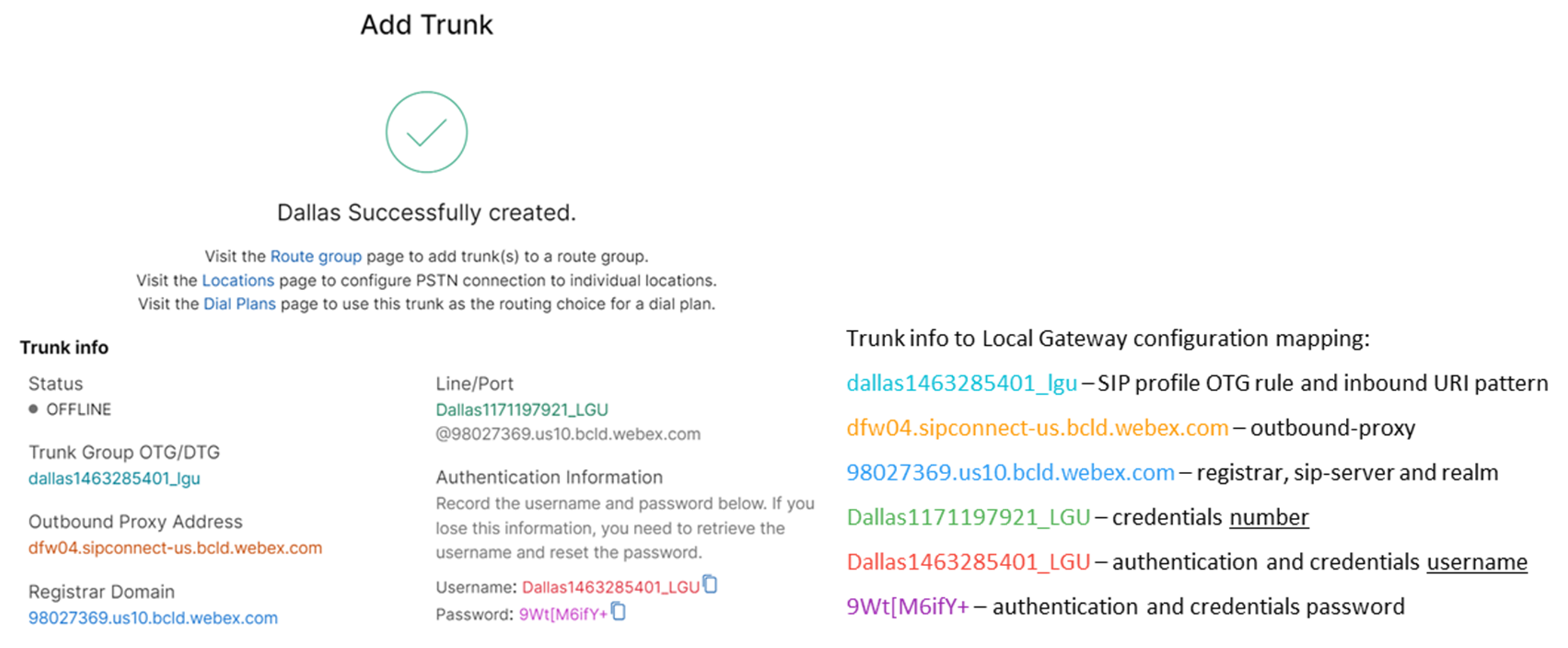

Cree un enlace troncal PSTN basado en certificado CUBE para una ubicación existente en el centro de control. Para obtener más información, consulte Configurar troncales, grupos de rutas y planes de marcado para Webex Calling. Tome nota de la información del tronco al crear el tronco. Estos detalles, como se resalta en la siguiente ilustración, se utilizan en los pasos de configuración de esta guía.

|

| 2 |

Introduzca los siguientes comandos para configurar CUBE como una puerta de enlace local de Webex Calling: Aquí se ofrece una explicación de los campos correspondientes a la configuración:

Habilita las funciones de Cisco Unified Border Element (CUBE) en la plataforma. permitir conexiones sip a sipHabilitar la funcionalidad del agente de usuario back to back SIP básico de CUBE. Para obtener más información, consulte Permitir conexiones. De forma predeterminada, el transporte de fax T.38 está habilitado. Para obtener más información, consulte protocolo de fax t38 (servicio de voz). Habilita STUN (travesía de sesión UDP a través de NAT) a nivel global. Estos comandos de aturdimiento globales solo son necesarios cuando se implementa su puerta de enlace local detrás de NAT.

Para obtener más información, consulte stun flowdata agent-idy stun flowdata shared-secret. carga útil asimétrica completaConfigura el soporte de carga útil asimétrica SIP tanto para cargas útiles de códecs dinámicos como DTMF. Para obtener más información sobre este comando, consulte carga útil asimétrica. ofertas tempranas obligadosFuerza a la puerta de enlace local a enviar información SDP en el mensaje INVITE inicial en lugar de esperar el reconocimiento del par vecino. Para obtener más información sobre este comando, consulte early-offer. perfiles SIP entrantesPermite a CUBE utilizar perfiles SIP para modificar los mensajes a medida que se reciben. Los perfiles se aplican a través de pares de marcado o inquilinos. |

| 3 |

Configurar códec de clase de voz 100 permitiendo códecs G.711 únicamente para todos los troncales. Este enfoque simple es adecuado para la mayoría de las implementaciones. Si es necesario, agregue a la lista tipos de códecs adicionales compatibles con los sistemas de origen y de destino. Se admiten soluciones más complejas que involucran transcodificación mediante módulos DSP, pero no se incluyen en esta guía. Aquí se ofrece una explicación de los campos correspondientes a la configuración: códec de clase de voz 100Se utiliza para permitir únicamente los códecs preferidos para llamadas troncales SIP. Para obtener más información, consulte codec de clase de voz. |

| 4 |

Configure voice class stun-usage 100 para habilitar ICE en el enlace troncal de Webex Calling. (Este paso no aplica para Webex para el Gobierno) Aquí se ofrece una explicación de los campos correspondientes a la configuración: Uso de aturdimiento Ice LiteSe utiliza para habilitar ICE-Lite para todos los pares de acceso telefónico que interactúan con Webex Calling para permitir la optimización de medios siempre que sea posible. Para obtener más información, consulte uso de aturdimiento de clase de voz y uso de aturdimiento de ice lite. El comandostun usage firewall-traversal flowdatasolo es necesario cuando se implementa su puerta de enlace local detrás de NAT. La optimización de los medios se negocia siempre que sea posible. Si una llamada requiere servicios de medios en la nube, como grabación, los medios no se pueden optimizar. |

| 5 |

Configure la política de cifrado de medios para el tráfico de Webex. (Este paso no aplica para Webex para el Gobierno) Aquí se ofrece una explicación de los campos correspondientes a la configuración: clase de voz srtp-crypto 100Especifica SHA1_80 como el único conjunto de cifrado SRTP que CUBE ofrece en el SDP en los mensajes de oferta y respuesta. Webex Calling solo admite SHA1_80. Para obtener más información, consulte clase de voz srtp-crypto. |

| 6 |

Configurar cifrados GCM compatibles con FIPS (este paso solo se aplica a Webex para el gobierno). Aquí se ofrece una explicación de los campos correspondientes a la configuración: clase de voz srtp-crypto 100Especifica GCM como el conjunto de cifrado que ofrece CUBE. Es obligatorio configurar los cifrados GCM para la puerta de enlace local para Webex para el gobierno. |

| 7 |

Configure un patrón para identificar de forma única las llamadas a un enlace troncal de puerta de enlace local en función de su FQDN o SRV de destino: Aquí se ofrece una explicación de los campos correspondientes a la configuración: clase de voz uri 100 sipDefine un patrón para hacer coincidir una invitación SIP entrante con un dial-peer troncal entrante. Al ingresar a este patrón, utilice el FQDN o SRV del troncal configurado en el concentrador de control para el troncal. Durante la configuración del lado del inquilino de troncales basados en certificados para Webex Calling, utilice solo direcciones de borde de Webex Calling basadas en SRV en la puerta de enlace local. Los FQDN ya no son compatibles. |

| 8 |

Configurar perfiles de manipulación de mensajes SIP. Si su puerta de enlace está configurada con una dirección IP pública, configure un perfil de la siguiente manera o salte al siguiente paso si está usando NAT. En este ejemplo, cube1.lgw.com es el FQDN configurado para la puerta de enlace local: Aquí se ofrece una explicación de los campos correspondientes a la configuración: reglas 10 y 20Para permitir que Webex autentique mensajes desde su puerta de enlace local, el encabezado "Contacto" en un mensaje de solicitud y respuesta SIP debe contener el valor provisto para el enlace troncal en el Control Hub. Este será el FQDN de un solo host o el nombre SRV utilizado para un clúster de dispositivos. |

| 9 |

Si su puerta de enlace está configurada con una dirección IP privada detrás de NAT estático, configure los perfiles SIP entrantes y salientes de la siguiente manera. En este ejemplo, cube1.lgw.com es el FQDN configurado para la puerta de enlace local, "10.80.13.12" es la dirección IP de la interfaz que enfrenta Webex Calling y "192.65.79.20" es la dirección IP pública de NAT. Perfiles SIP para mensajes salientes a Webex Calling

Aquí se ofrece una explicación de los campos correspondientes a la configuración: reglas 10 y 20Para permitir que Webex autentique mensajes desde su puerta de enlace local, el encabezado "Contacto" en los mensajes de solicitud y respuestas SIP debe contener el valor proporcionado para el enlace troncal en el Control Hub. Este será el FQDN de un solo host o el nombre SRV utilizado para un clúster de dispositivos. reglas 30 a 81Convierte las referencias de direcciones privadas en la dirección pública externa del sitio, lo que permite que Webex interprete y enrute correctamente los mensajes posteriores. Perfil SIP para mensajes entrantes de Webex CallingAquí se ofrece una explicación de los campos correspondientes a la configuración: reglas 10 a 80Convierte las referencias de direcciones públicas en la dirección privada configurada, lo que permite que CUBE procese los mensajes de Webex. Para obtener más información, consulte perfiles sip de clase de voz. El proveedor de PSTN de Estados Unidos o Canadá puede ofrecer la verificación del identificador de llamadas para llamadas de spam y fraude, con la configuración adicional mencionada en el artículo Indicación de llamadas de spam o fraude en Webex Calling. |

| 10 |

Configurar un perfil de keepalive de opciones SIP con modificación de encabezado.

|

| 11 |

Configurar el enlace troncal de Webex Calling: |

| 12 |

(Opcional) Para configurar dispositivos de red como CUBE y reenviar encabezados de Protocolo de inicio de sesión (SIP) que el dispositivo no procesa, utilice estos comandos. Estos comandos permiten que el dispositivo pase a través de encabezados SIP no admitidos, incluidos encabezados de ubicación geográfica y PIDF-LO (formato de datos de información de presencia - objeto de ubicación), en la puerta de enlace local. Esta funcionalidad respalda los servicios Nomadic E-911 al garantizar que la información de ubicación crítica se conserve y se reenvíe correctamente. |

Después de haber creado un enlace troncal hacia Webex Calling mencionado anteriormente, utilice la siguiente configuración para crear un enlace troncal no cifrado hacia un proveedor de PSTN basado en SIP:

Si su proveedor de servicios ofrece un enlace troncal PSTN seguro, puede seguir una configuración similar a la detallada anteriormente para el enlace troncal de Webex Calling. CUBE admite el enrutamiento seguro de llamadas.

Si está utilizando un TDM / Troncal PSTN ISDN, pase a la siguiente sección Configurar el gateway local con troncal PSTN TDM.

Para configurar interfaces TDM para tramos de llamadas PSTN en los gateways TDM-SIP de Cisco, consulte Configuración de ISDN PRI.

| 1 |

Configure la siguiente URI de clase de voz para identificar llamadas entrantes desde la troncal PSTN: Aquí se ofrece una explicación de los campos correspondientes a la configuración: clase de voz uri 200 sipDefine un patrón para hacer coincidir una invitación SIP entrante con un dial-peer troncal entrante. Al ingresar este patrón, utilice la dirección IP de su puerta de enlace IP PSTN. Para obtener más información, consulte uri de clase de voz. |

| 2 |

Configurar el siguiente dial-peer IP PSTN: Aquí se ofrece una explicación de los campos correspondientes a la configuración: Define un dial-peer VoIP con una etiqueta de 200 y brinda una descripción significativa para facilitar la administración y la resolución de problemas. Para obtener más información, consulte dial-peer voice. patrón de destino MAL.MALOSe requiere un patrón de destino ficticio al enrutar llamadas salientes mediante un grupo de pares de marcado entrante. En este caso se puede utilizar cualquier patrón de destino válido. Para obtener más información, consulte patrón-de-destino (interfaz). protocolo de sesión sipv2Especifica que este dial-peer maneja las líneas de llamadas SIP. Para obtener más información, consulte protocolo de sesión (dial peer). Objetivo de sesión ipv4: 192.168.80.13Especifica la dirección de destino para las llamadas enviadas al proveedor PSTN. Esto podría ser una dirección IP o un nombre de host DNS. Para obtener más información, consulte objetivo de sesión (peer de marcado VoIP). uri entrante vía 200Especifica la clase de voz utilizada para hacer coincidir las llamadas entrantes con este dial-peer mediante el URI del encabezado INVITE VIA. Para obtener más información, consulte URL entrante. clase de voz sip id afirmado pai

(Opcional) Activa el procesamiento del encabezado P-Asserted-Identity y controla cómo se utiliza para el enlace troncal PSTN. Si se utiliza este comando, la identidad de la parte que llama proporcionada por el dial-peer entrante se utiliza para los encabezados From y P-Asserted-Identity salientes. Si no se utiliza este comando, se utiliza la identidad de la parte llamante proporcionada por el dial-peer entrante para los encabezados From y Remote-Party-ID salientes. Para obtener más información, consulte voice-class sip asserted-id. enlazar control fuente-interfaz GigabitEthernet0/0/0

Configura la interfaz de origen y la dirección IP asociada para los mensajes enviados a la PSTN. Para obtener más información, consulte bind. enlazar interfaz de origen de medios GigabitEthernet0/0/0Configura la interfaz de origen y la dirección IP asociada para los medios enviados a PSTN. Para obtener más información, consulte bind. códec de clase de voz 100Configura el dial-peer para utilizar la lista de filtros de códec común 100. Para obtener más información, consulte codec de clase de voz. dtmf-relay rtp-nteDefine RTP-NTE (RFC2833) como la capacidad DTMF esperada en la sección de llamadas. Para obtener más información, consulte Retransmisión DTMF (Voz sobre IP). sin vadDeshabilita la detección de actividad de voz. Para obtener más información, consulte vad (dial peer). |

| 3 |

Si está configurando su puerta de enlace local para enrutar llamadas únicamente entre Webex Calling y la PSTN, agregue la siguiente configuración de enrutamiento de llamadas. Si está configurando su puerta de enlace local con una plataforma Unified Communications Manager, pase a la siguiente sección. |

Una vez creado un enlace troncal hacia Webex Calling, utilice la siguiente configuración para crear un enlace troncal TDM para su servicio PSTN con enrutamiento de llamadas de bucle invertido para permitir la optimización de medios en el tramo de llamada de Webex.

Si no necesita optimización de medios IP, siga los pasos de configuración para una troncal PSTN SIP. Utilice un puerto de voz y un dial-peer POTS (como se muestra en los pasos 2 y 3) en lugar del dial-peer VoIP PSTN.

| 1 |

La configuración de dial-peer con bucle de retorno utiliza grupos de dial-peer y etiquetas de enrutamiento de llamadas para garantizar que las llamadas pasen correctamente entre Webex y la PSTN, sin crear bucles de enrutamiento de llamadas. Configure las siguientes reglas de traducción que se utilizarán para agregar y eliminar las etiquetas de enrutamiento de llamadas: Aquí se ofrece una explicación de los campos correspondientes a la configuración: regla de traducción de vozUtiliza expresiones regulares definidas en reglas para agregar o eliminar etiquetas de enrutamiento de llamadas. Los dígitos sobredecádicos ('A') se utilizan para agregar claridad en la resolución de problemas. En esta configuración, la etiqueta agregada por translation-profile 100 se utiliza para guiar las llamadas desde Webex Calling hacia la PSTN a través de los pares de marcado de bucle invertido. De manera similar, la etiqueta agregada por translation-profile 200 se utiliza para guiar las llamadas desde la PSTN hacia Webex Calling. Los perfiles de traducción 11 y 12 eliminan estas etiquetas antes de entregar llamadas a los troncales Webex y PSTN respectivamente. Este ejemplo supone que los números llamados desde Webex Calling se presentan en +E.164 formato. La regla 100 elimina el líder + para mantener un número llamado válido. La regla 12 luego agrega uno o más dígitos de ruta nacional o internacional al quitar la etiqueta. Utilice dígitos que se adapten a su plan de marcado nacional ISDN local. Si Webex Calling presenta números en formato nacional, ajuste las reglas 100 y 12 para simplemente agregar y eliminar la etiqueta de enrutamiento respectivamente. Para obtener más información, consulte perfil de traducción de voz y regla de traducción de voz. |

| 2 |

Configure los puertos de interfaz de voz TDM según lo requiera el tipo de troncal y el protocolo utilizado. Para obtener más información, consulte Configuración de ISDN PRI. Por ejemplo, la configuración básica de una interfaz ISDN de velocidad primaria instalada en la ranura NIM 2 de un dispositivo podría incluir lo siguiente: |

| 3 |

Configure el siguiente dial-peer PSTN TDM: Aquí se ofrece una explicación de los campos correspondientes a la configuración: Define un dial-peer VoIP con una etiqueta de 200 y brinda una descripción significativa para facilitar la administración y la resolución de problemas. Para obtener más información, consulte dial-peer voice. patrón de destino MAL.MALOSe requiere un patrón de destino ficticio al enrutar llamadas salientes mediante un grupo de pares de marcado entrante. En este caso se puede utilizar cualquier patrón de destino válido. Para obtener más información, consulte patrón-de-destino (interfaz). perfil de traducción entrante 200Asigna el perfil de traducción que agregará una etiqueta de enrutamiento de llamadas al número llamado entrante. marcación directa hacia adentroEnruta la llamada sin proporcionar un tono de marcado secundario. Para obtener más información, consulte direct-inward-dial. puerto 0/2/0:15El puerto de voz físico asociado con este dial-peer. |

| 4 |

Para habilitar la optimización de medios de rutas IP para puertas de enlace locales con flujos de llamadas TDM-IP, puede modificar el enrutamiento de llamadas introduciendo un conjunto de pares de marcado de bucle de retorno interno entre Webex Calling y los troncales PSTN. Configure los siguientes dial-peers de bucle invertido. En este caso, todas las llamadas entrantes se enrutarán inicialmente al dial-peer 10 y desde allí al dial-peer 11 o 12 según la etiqueta de enrutamiento aplicada. Después de eliminar la etiqueta de enrutamiento, las llamadas se enrutarán al enlace troncal saliente mediante grupos de pares de marcado. Aquí se ofrece una explicación de los campos correspondientes a la configuración: Define un dial-peer VoIP y brinda una descripción significativa para facilitar la administración y la resolución de problemas. Para obtener más información, consulte dial-peer voice. perfil de traducción entrante 11Aplica el perfil de traducción definido anteriormente para eliminar la etiqueta de enrutamiento de llamadas antes de pasar al troncal saliente. patrón de destino MAL.MALOSe requiere un patrón de destino ficticio al enrutar llamadas salientes mediante un grupo de pares de marcado entrante. Para obtener más información, consulte patrón-de-destino (interfaz). protocolo de sesión sipv2Especifica que este dial-peer maneja las líneas de llamadas SIP. Para obtener más información, consulte protocolo de sesión (dial peer). Objetivo de sesión ipv4: 192.168.80.14Especifica la dirección de la interfaz del enrutador local como destino de la llamada para realizar un bucle inverso. Para obtener más información, consulte objetivo de sesión (peer de marcado VoIP). enlazar control fuente-interfaz GigabitEthernet0/0/0Configura la interfaz de origen y la dirección IP asociada para los mensajes enviados a través del bucle invertido. Para obtener más información, consulte bind. enlazar interfaz de origen de medios GigabitEthernet0/0/0Configura la interfaz de origen y la dirección IP asociada para los medios enviados a través del bucle invertido. Para obtener más información, consulte bind. dtmf-relay rtp-nteDefine RTP-NTE (RFC2833) como la capacidad DTMF esperada en la sección de llamadas. Para obtener más información, consulte Retransmisión DTMF (Voz sobre IP). códec g711alaw Obliga a todas las llamadas PSTN a utilizar G.711. Seleccione a-law o u-law para que coincida con el método de compresión utilizado por su servicio ISDN. sin vadDeshabilita la detección de actividad de voz. Para obtener más información, consulte vad (dial peer). |

| 5 |

Agregue la siguiente configuración de enrutamiento de llamadas: Con esto concluye la configuración de su puerta de enlace local. Guarde la configuración y vuelva a cargar la plataforma si es la primera vez que se configuran las funciones de CUBE.

|

La configuración de llamadas PSTN-Webex de las secciones anteriores se puede modificar para incluir troncales adicionales a un clúster de Cisco Unified Communications Manager (UCM). En este caso, todas las llamadas se enrutan a través de Unified CM. Las llamadas desde UCM en el puerto 5060 se enrutan a la PSTN y las llamadas desde el puerto 5065 se enrutan a Webex Calling. Se pueden agregar las siguientes configuraciones incrementales para incluir este escenario de llamada.

| 1 |

Configure las siguientes URI de clase de voz: |

| 2 |

Configure los siguientes registros DNS para especificar el enrutamiento SRV a los hosts de Unified CM: IOS XE utiliza estos registros para determinar localmente los puertos y hosts UCM de destino. Con esta configuración, no es necesario configurar registros en su sistema DNS. Si prefiere utilizar su DNS, estas configuraciones locales no son necesarias. Aquí se ofrece una explicación de los campos correspondientes a la configuración: El siguiente comando crea un registro de recursos DNS SRV. Cree un registro para cada host y troncal UCM: host ip _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.midominio.com _sip._udp.pstntocucm.io: Nombre del registro de recurso SRV 2: La prioridad del registro de recursos SRV 1: El peso del registro de recursos SRV 5060: El número de puerto que se utilizará para el host de destino en este registro de recursos ucmsub5.mydomain.com: El host de destino del registro de recursos Para resolver los nombres de host de destino del registro de recursos, cree registros DNS A locales. Por ejemplo: host ip ucmsub5.midominio.com 192.168.80.65 host ip: Crea un registro en la base de datos local de IOS XE. ucmsub5.mydomain.com: El nombre de host del registro A. 192.168.80.65: La dirección IP del host. Cree los registros de recursos SRV y los registros A para reflejar su entorno UCM y su estrategia de distribución de llamadas preferida. |

| 3 |

Configure los siguientes pares de marcado: |

| 4 |

Agregue enrutamiento de llamadas utilizando las siguientes configuraciones: |

Las Firmas de diagnóstico (DS) detectan proactivamente los problemas más observados en la puerta de enlace local basada en Cisco IOS XE y genera notificaciones por correo electrónico, syslog o mensajes de terminal del evento. También puede instalar DS para automatizar la recopilación de datos de diagnóstico y transferir los datos recopilados al caso de TAC de Cisco para acelerar el tiempo de resolución.

Las Firmas de diagnóstico (DS) son archivos XML que contienen información acerca de eventos y acciones de activación de problemas para informar, solucionar y solucionar el problema. Utilice los mensajes de syslog, los eventos SNMP y a través de la supervisión periódica de salidas de comandos de demostración específicas para definir la lógica de detección de problemas. Entre los tipos de acción se incluyen los siguientes:

-

Recopilación de resultados de comandos para mostrar

-

Generar un archivo de registro consolidado

-

Cargando el archivo a una ubicación de red proporcionada por el usuario, como HTTPS, SCP, ftp server

Los ingenieros de TAC autorizan archivos DS y los firman digitalmente para proteger la integridad. Cada archivo DS tiene el ID numérico único asignado por el sistema. La herramienta de búsqueda de firmas de diagnóstico (DSLT) es una fuente única para encontrar firmas aplicables para monitorear y solucionar diversos problemas.

Antes de comenzar:

-

No edite el archivo DS que descarga de DSLT. Los archivos que modifique fallarán en la instalación debido a un error de comprobación de integridad.

-

Un servidor de Protocolo de transferencia de correo simple (SMTP) que necesita para que la puerta de enlace local envíe notificaciones por correo electrónico.

-

Asegúrese de que la puerta de enlace local esté ejecutando IOS XE 17.6.1 o superior si desea utilizar el servidor SMTP seguro para las notificaciones por correo electrónico.

Requisitos previos

Puerta de enlace local que ejecuta IOS XE 17.6.1 o superior

-

Las firmas de diagnóstico están habilitadas de manera predeterminada.

-

Configure el servidor de correo electrónico seguro que utilice para enviar una notificación proactiva si el dispositivo está ejecutando IOS XE 17.6.1 o una versión superior.

configure terminal call-home mail-server :@ priority 1 secure tls end -

Configure la variable de entorno ds_email con la dirección de correo electrónico del administrador que le notificará.