- Inicio

- /

- Artículo

Configurar inicio de sesión único control Hub con PingFederate

En este artículo

En este artículo ¿Comentarios?

¿Comentarios?Puede configurar una integración inicio de sesión único proveedor de servicios (SSO) entre Control Hub y una implementación en la que se utilice PingFederate como proveedor de servicios de identidad (IdP).

Inicio de sesión único y Control Hub

El Inicio de sesión único (SSO) es un proceso de autenticación de sesiones o de usuarios que permite que el usuario proporcione credenciales para acceder a una o varias aplicaciones. El proceso autentica a los usuarios para todas las aplicaciones que tengan derecho a usar. Elimina la aparición de mensajes adicionales cuando los usuarios cambian de una aplicación a otra durante una sesión en particular.

Se utiliza el Protocolo de federación del Lenguaje de marcado de aserción de seguridad (Security Assertion Markup Language, SAML 2.0) para proporcionar autenticación de SSO entre la nube de Webex y su proveedor de servicios de identidad (IdP).

Perfiles

La aplicación de Webex solo es compatible con el explorador web SSO perfil. En el navegador web SSO perfil, la aplicación de Webex admite los siguientes enlaces:

-

SP initiated POST -> POST binding

-

SP initiated REDIRECT -> POST binding

Formato NameID

El protocolo SAML 2.0 proporciona soporte para varios formatos de NameID a fin de comunicar información sobre un usuario específico. La aplicación de Webex admite los siguientes formatos de NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

En los metadatos que carga desde su IdP, la primera entrada está configurada para ser utilizarla en Webex.

SingleLogout

La aplicación de Webex es compatible con el perfil de cierre de sesión único. En la aplicación de Webex, un usuario puede cerrar sesión de la aplicación, lo que utiliza el protocolo de descontación único de SAML para finalizar la sesión y confirmar que se está cierrando sesión en su IdP. Asegúrese de que el IdP esté configurado para SingleLogout.

Integrar Control Hub con PingFederate

Las guías de configuración muestran un ejemplo específico para la integración del SSO, pero no proporcionan una configuración exhaustiva para todas las posibilidades. Por ejemplo, se documentan los pasos de integración para nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. Otros formatos como urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress funcionarán para la integración de SSO, pero están fuera del alcance de nuestra documentación.

Configure esta integración para los usuarios de su organización de Webex ( incluida la aplicación Webex, Webex Meetingsy otros servicios administrados en Control Hub). Si su sitio de Webex está integrado en Control Hub, el sitio de Webex hereda la administración de usuarios. Si no puede acceder a Webex Meetings de esta manera y no se administra en Control Hub, debe realizar una integración aparte para habilitar SSO para Webex Meetings.

Antes de comenzar

Para SSO y Control Hub, los IdP deben ajustarse a la especificación SAML 2.0. Además, los IdP se deben configurar de la siguiente manera:

Descargue los metadatos de Webex en su sistema local

| 1 | |

| 2 |

Ir a . |

| 3 |

Vaya a la pestaña Proveedor de identidad y haga clic en Activar SSO. |

| 4 |

Seleccione un IdP. |

| 5 |

Elija el tipo de certificado para su organización:

Los anclajes de confianza son claves públicas que actúan como autoridad para verificar el certificado de una firma digital. Para obtener más información, consulte su documentación de IdP. |

| 6 |

Descargue el archivo de metadatos. El nombre del archivo de metadatos de Webex es idb-meta-<org-ID>-SP.xml. |

Configurar una nueva conexión del proveedor de servicios

| 1 |

Vaya a su portal de administración de PingFederate ( |

| 2 |

En CONEXIONES DE SP, seleccione Crear nueva. |

| 3 |

Seleccione el botón de opciones No usar una plantilla para esta conexión y, luego, seleccione Siguiente. |

| 4 |

Seleccione Perfiles de SSO en el navegador y haga clic en Siguiente. |

| 5 |

Seleccione la ficha Importar metadatos. |

| 6 |

Haga clic en Elegir archivo para buscar e importar el archivo de metadatos que descargó desde Control Hub y, luego, haga clic en Siguiente. |

| 7 |

Revise la información de la ficha de Información general y haga clic en Listo. |

Configurar el inicio de sesión único en el explorador

| 1 |

En el portal de administración de PingFederate, seleccione Configurar SSO en el navegador. |

| 2 |

Marque la casilla SSO iniciado por SP y haga clic en Siguiente. |

| 3 |

Seleccione Configurar creación de aserción. |

| 4 |

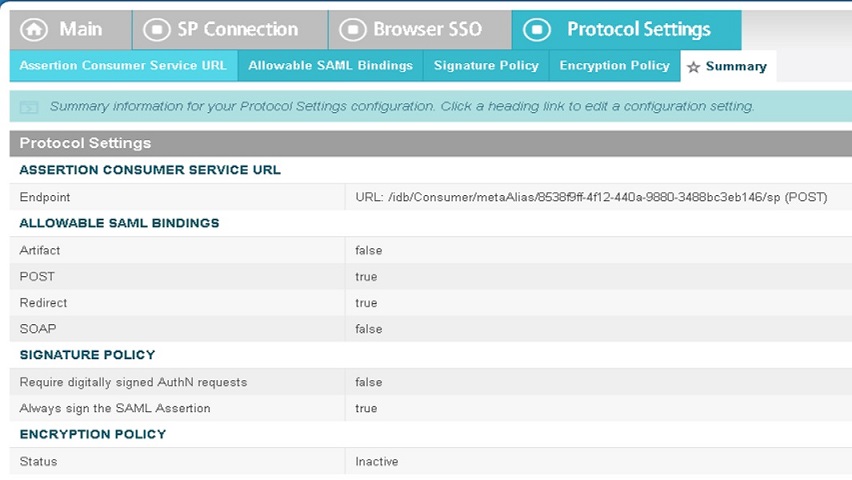

Seleccione Configurar ajustes del protocolo. |

| 5 |

En la pantalla de Activación y resumen, defina el valor del Estado de la conexión en Activo. |

Exportar metadatos desde PingFederate

| 1 |

En la pantalla principal, haga clic en Administrar todos los SP. |

| 2 |

Busque la conexión que acaba de crear y haga clic en Exportar metadatos. |

| 3 |

Elija el certificado que quiera usar para firmar el archivo exportado en la lista desplegable. |

| 4 |

Haga clic en Exportar. |

Importar los metadatos del IdP y habilitar la inicio de sesión único después de una prueba

Después de exportar los metadatos de Webex , configurar su IdP y descargar los metadatos del IdP a su sistema local, estará en disposición de importarlos a su organización de Webex desde Control Hub.

Antes de comenzar

No pruebe la integración del SSO desde la interfaz del proveedor de servicios de identidad (IdP). Solo admitimos flujos iniciados por Proveedor de servicios (iniciados por SP), por lo que debe utilizar la prueba de control Hub SSO para esta integración.

| 1 |

Elija una opción:

|

| 2 |

En la página Importar metadatos de IdP, arrastre y suelte el archivo de metadatos de IdP en la página o utilice la opción del explorador de archivos para localizar y cargar el archivo de metadatos. Haga clic en Siguiente.

Debe utilizar la opción Más seguro, si puede. Esto solo es posible si su IdP utilizó una CA pública para firmar sus metadatos. En todos los demás casos, debe utilizar la opción Menos seguro. Esto incluye si los metadatos no están firmados, autofirmados o firmados por una CA privada. Okta no firma los metadatos, por lo que debe elegir Menos seguro para una integración de Okta SSO web. |

| 3 |

Seleccione Probar configuración de SSOy, cuando se abra una nueva pestaña del navegador, autentíquese con el IdP iniciando sesión. Si recibe un error de autenticación, es posible que haya un problema con las credenciales. Controle el nombre de usuario y la contraseña e inténtelo nuevamente. Un error de la aplicación de Webex suele significar que hay un problema con la SSO configuración. En este caso, repita los pasos, especialmente los pasos en los que copia y pega los metadatos de Control Hub en la configuración del IdP. Para ver la experiencia de inicio de sesión de SSO directamente, también puede hacer clic en Copiar URL al portapapeles desde esta pantalla y pegarlo en una ventana privada del navegador. Desde allí, puede iniciar sesión con SSO. Este paso detiene los falsos positivos debido a un token de acceso que podría estar en una sesión existente de que usted haya iniciado sesión. |

| 4 |

Vuelva a la ficha del navegador de Control Hub.

La SSO de ajustes no tendrá efecto en su organización a menos que elija el nombre botón de opciones y active SSO. |

Qué hacer a continuación

Utilice los procedimientos en Sincronizar usuarios de Okta en Cisco Webex Control Hub si quiere hacer el aprovisionamiento del usuario desde Okta en la nube de Webex.

Utilice los procedimientos en Sincronizar usuarios de Microsoft Entra ID en Cisco Webex Control Hub si desea realizar el aprovisionamiento de usuarios de Entra ID en la nube de Webex.

Puede seguir el procedimiento en Suprimir correos electrónicos automatizados para deshabilitar los correos electrónicos que se envían a los nuevos usuarios de la aplicación Webex en su organización. El documento también contiene las mejores prácticas para enviar las comunicaciones a usuarios de su organización.