- Página inicial

- /

- Artigo

Configurar registro único no Control Hub com o PingFederate

Neste artigo

Neste artigo Comentários?

Comentários?Você pode configurar uma integração registro único (SSO) entre o Control Hub e uma implantação que usa o PingFederate como um provedor de identidade (IdP).

Hub de controle e assinatura única

O registro único (SSO) é um processo de autenticação de sessão ou usuário que permite ao usuário fornecer credenciais para acessar um ou mais aplicativos. O processo autentica os usuários em todos os aplicativos aos quais eles têm direitos. Ele elimina outros avisos quando os usuários alternam de aplicativos durante uma sessão específica.

O protocolo de federação Security Assertion Markup Language (SAML 2.0) é usado para fornecer SSO autenticação entre a nuvem Webex e seu provedor de identidade (IdP).

Perfis

O aplicativo Webex suporta apenas o perfil de usuário SSO navegador da web. No perfil de usuário do SSO da web, o aplicativo Webex suporta as seguintes ligações:

-

POST iniciado por SP -> vinculação de POST

-

REDIRECIONAMENTO iniciado por SP -> vinculação de POST

Formato IDNome

O Protocolo SAML 2.0 é compatível com vários formatos de NameID destinados à comunicação sobre um usuário específico. O aplicativo Webex suporta os seguintes formatos de NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

Nos metadados que você carregar do IdP, a primeira entrada será configurada para uso no Webex.

SingleLogout

O aplicativo Webex suporta o perfil de logout único. No aplicativo Webex, um usuário pode finalizar a sessão, que usa o protocolo de logout único SAML para finalizar a sessão e confirmar que finalizou a sessão com o seu IdP. Certifique-se de que seu IdP esteja configurado para SingleLogout.

Integre o Control Hub com o PingFederate

Os guias de configuração mostram um exemplo específico da integração de SSO, mas não fornecem uma configuração completa de todas as possibilidades. Por exemplo, as etapas de integração para nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient são documentadas. Outros formatos, como urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, funcionarão para integração SSO, mas estão fora do escopo da nossa documentação.

Configurar esta integração para usuários na sua organização Webex ( incluindo Aplicativo Webex, Webex Meetingse outros serviços administrados no Control Hub). Se seu site Webex estiver integrado no Control Hub, o site Webex herda o gerenciamento de usuários. Se não conseguir acessar Webex Meetings dessa maneira e não for gerenciado no Control Hub, você deverá fazer uma integração separada para habilitar o SSO para o Webex Meetings.

Antes de começar

No SSO e Control Hub, os IdPs devem estar em conformidade com a especificação SAML 2.0. Além disso, os IdPs devem ser configurados da seguinte maneira:

Baixe os metadados Webex para o seu sistema local

| 1 | |

| 2 |

Ir para . |

| 3 |

Vá para a aba Provedor de identidade e clique em Ativar SSO. |

| 4 |

Selecione um IdP. |

| 5 |

Escolha o tipo de certificado para sua organização:

Os âncoras de confiança são as chaves públicas que agem como uma autoridade para verificar o certificado de uma assinatura digital. Para obter mais informações, consulte a documentação do IdP. |

| 6 |

Baixe o arquivo de metadados. O nome do arquivo de metadados do Webex é idb-meta-<org-ID>-SP.xml. |

Configurar uma nova conexão do provedor de serviço

| 1 |

Acesse o portal de administração do PingFederate ( |

| 2 |

Em CONEXÕESSP, selecione Criar novo. |

| 3 |

Selecione Não usar um modelo para esta conexão botão de opção, em seguida, selecione Próximo. |

| 4 |

Selecione Navegador SSO Perfis , depois clique emPróximo . |

| 5 |

Selecione a guia Importar metadados. |

| 6 |

Clique em Escolher arquivo para procurar e importar o arquivo de metadados que você baixou do Control Hub e, em seguida, clique em Avançar. |

| 7 |

Revise as informações na guia Informações gerais e clique em Feito. |

Configurar o acesso único do navegador

| 1 |

No portal de Administração PingFederate, selecione Configurar navegador e SSO. |

| 2 |

Marque a caixa de seleção Sp-SSO e clique em Próximo . |

| 3 |

Selecione Configurar Criação da Declaração. |

| 4 |

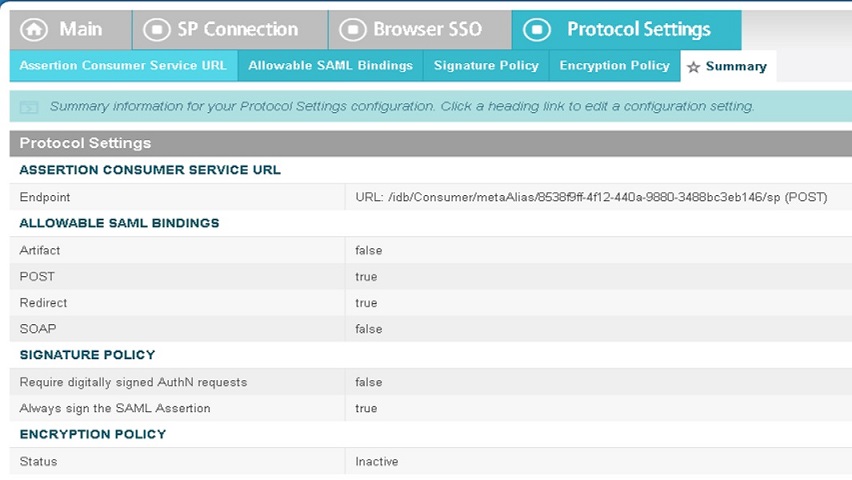

Selecione Configurar Configurações de Protocolo. |

| 5 |

Na tela Ativação e Resumo, de configurar o Status da conexão para Ativo. |

Exportar metadados do PingFederate

| 1 |

Na tela Principal, clique em Gerenciar todos osSP. |

| 2 |

Encontre a conexão que você acabou de criar e clique em Exportar metadados. |

| 3 |

Escolha o certificado a ser usado para assinar o arquivo exportado na lista drop-down. |

| 4 |

Clique em Exportar. |

Importar os metadados IdP e habilitar registro único um teste

Depois de exportar os metadados Webex , configurar o IdP e baixar os metadados IdP para o sistema local, você estará pronto para importá-los para sua organização Webex a partir do Control Hub.

Antes de começar

Não teste a integração de SSO da interface do fornecedor de identidade (IdP). Nós suportamos apenas os fluxos iniciados provedor de serviços (iniciados pelo SP), então você deve usar o Control Hub SSO teste para essa integração.

| 1 |

Escolha uma das opções:

|

| 2 |

Na página Importar metadados do IdP, arraste e solte o arquivo de metadados do IdP na página ou use a opção do navegador de arquivos para localizar e carregar o arquivo de metadados. Clique em Próximo.

Você deve usar a opção Mais segura, se puder. Isso só é possível se o IdP usou uma CA pública para assinar seus metadados. Em todos os outros casos, você deve usar a opção Menos segura. Isso inclui se os metadados não foram assinados, auto assinados ou assinados por uma CA privada. Okta não assina os metadados, então você deve escolher Menos seguro para uma integração okta SSO. |

| 3 |

Selecione Testar configuração de SSOe, quando uma nova guia do navegador abrir, autentique-se com o IdP fazendo login. Se você receber um erro de autenticação, talvez haja um problema com as credenciais. Verifique o nome de usuário e a senha e tente novamente. Um erro do aplicativo Webex geralmente significa um problema com a SSO configuração completa. Nesse caso, percorra as etapas novamente, especialmente as etapas em que você copia e cola os metadados do Control Hub na configuração do IdP. Para ver diretamente a experiência de início de sessão do SSO, você também pode clicar em Copiar URL para a área de transferência nesta tela e colá-la em uma janela privada do navegador. A partir daí, você poderá iniciar sessão com o SSO. Esta etapa para falso positivos devido a um token de acesso que pode estar em uma sessão existente de você ter sido logado. |

| 4 |

Volte para a guia do navegador do Control Hub.

A SSO organizador não tem efeito em sua organização, a menos que você escolha a botão de opção nome e ative o SSO. |

O que fazer em seguida

Use os procedimentos em Sincronizar usuários okta em Cisco Webex Control Hub se você quiser fazer provisionamento de usuário fora do Okta na nuvem Webex.

Use os procedimentos em Sincronizar usuários do Microsoft Entra ID no Cisco Webex Control Hub se desejar fazer o provisionamento de usuários do Entra ID na nuvem Webex.

Você pode seguir o procedimento em Suprimir e-mails automatizados para desabilitar e-mails enviados a novos usuários do aplicativo Webex na sua organização. O documento também contém as melhores práticas para o envio de comunicações aos usuários em sua organização.