- Hjem

- /

- Artikkel

Konfigurer enkel pålogging i Control Hub med PingFederate

I denne artikkelen

I denne artikkelen Tilbakemelding?

Tilbakemelding?Du kan konfigurere en integrering med enkel pålogging (SSO) mellom Control Hub og en distribusjon som bruker PingFederate som identitetsleverandør (IdP).

Enkel pålogging og kontrollhub

Enkeltpålogging (SSO) er en økt- eller brukerautentiseringsprosess som lar en bruker oppgi påloggingsinformasjon for å få tilgang til ett eller flere applikasjoner. Prosessen autentiserer brukere for alle applikasjonene de har fått rettigheter til. Det eliminerer ytterligere spørsmål når brukere bytter applikasjoner i løpet av en bestemt økt.

Security Assertion Markup Language (SAML 2.0) Federation Protocol brukes til å gi SSO-autentisering mellom Webex Cloud og identitetsleverandøren din (IdP).

Profiler

Webex-appen støtter bare nettleserens SSO-profil. I nettleserens SSO-profil støtter Webex-appen følgende bindinger:

-

SP initierte POST -> POST-binding

-

SP initierte OMDIREKTER -> POST-binding

NavnID-format

SAML 2.0-protokollen støtter flere NameID-formater for kommunikasjon om en bestemt bruker. Webex-appen støtter følgende NameID-formater.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

I metadataene du laster inn fra IdP-en din, er den første oppføringen konfigurert for bruk i Webex.

Enkeltlogging

Webex-appen støtter profilen for enkelt utlogging. I Webex-appen kan en bruker logge seg ut av applikasjonen, som bruker SAML-protokollen for enkel utlogging for å avslutte økten og bekrefte utloggingen med IdP-en din. Sørg for at IdP-en din er konfigurert for SingleLogout.

Integrer kontrollhub med PingFederate

Konfigurasjonsveiledningene viser et spesifikt eksempel på SSO-integrasjon, men gir ikke uttømmende konfigurasjon for alle muligheter. For eksempel er integrasjonstrinnene for nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient dokumentert. Andre formater som urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress vil fungere for SSO-integrasjon, men er utenfor omfanget av dokumentasjonen vår.

Konfigurer denne integrasjonen for brukere i Webex-organisasjonen din (inkludert Webex-appen, Webex Meetings og andre tjenester som administreres i Control Hub). Hvis Webex-nettstedet ditt er integrert i Control Hub, arver Webex-nettstedet brukeradministrasjonen. Hvis du ikke får tilgang til Webex Meetings på denne måten, og det ikke administreres i Control Hub, må du gjøre en separat integrasjon for å aktivere SSO for Webex Meetings.

Før du begynner

For SSO og Control Hub må IdP-er være i samsvar med SAML 2.0-spesifikasjonen. I tillegg må IdP-er konfigureres på følgende måte:

Last ned Webex-metadataene til ditt lokale system

| 1 |

Logg inn på Kontrollhub. |

| 2 |

Gå til . |

| 3 |

Gå til fanen Identitetsleverandør og klikk på Aktiver SSO. |

| 4 |

Velg en IdP. |

| 5 |

Velg sertifikattypen for organisasjonen din:

Tillitsankere er offentlige nøkler som fungerer som en autoritet for å verifisere sertifikatet til en digital signatur. Hvis du vil ha mer informasjon, kan du se IdP-dokumentasjonen din. |

| 6 |

Last ned metadatafilen. Filnavnet for Webex-metadata er idb-meta-<org-ID>-SP.xml. |

Konfigurer en ny tjenesteleverandørtilkobling

| 1 |

Gå til PingFederate-administrasjonsportalen din ( |

| 2 |

Under SP-FORBINDELSERvelger du Opprett ny. |

| 3 |

Merk av for alternativknappen Ikke bruk en mal for denne tilkoblingen, og velg deretter Neste. |

| 4 |

Velg Nettleser-SSO-profiler, og klikk deretter på Neste. |

| 5 |

Velg fanen Importer metadata. |

| 6 |

Klikk på Velg fil for å bla til og importere metadatafilen du lastet ned fra Control Hub, og klikk deretter på Neste. |

| 7 |

Se gjennom informasjonen i fanen Generell informasjon, og klikk deretter på Ferdig. |

Konfigurer enkel pålogging i nettleseren

| 1 |

Fra PingFederate-administrasjonsportalen velger du Konfigurer nettleser-SSO. |

| 2 |

Merk av i boksen SP-initiert SSO, og klikk deretter på Neste. |

| 3 |

Velg Konfigurer oppretting av påstander. |

| 4 |

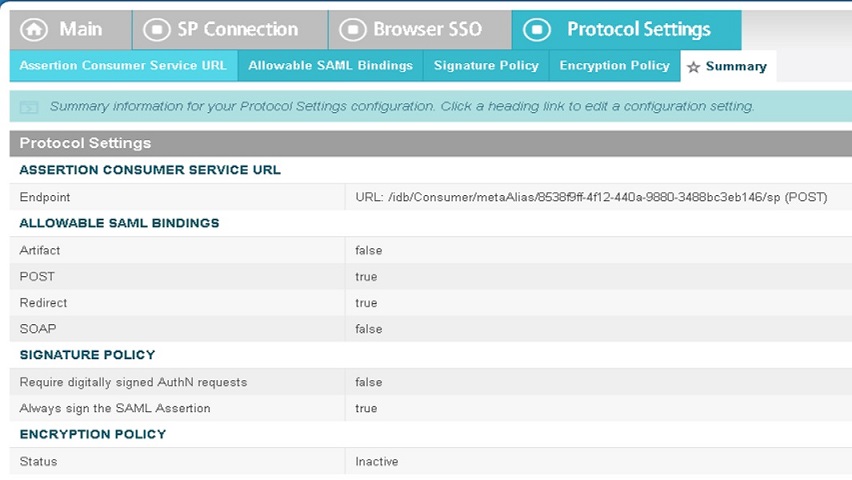

Velg Konfigurer protokollinnstillinger. |

| 5 |

På skjermbildet Aktivering og sammendrag setter du Tilkoblingsstatus til Aktiv. |

Eksporter metadata fra PingFederate

| 1 |

Klikk på Administrer alle SPpå hovedskjermen. |

| 2 |

Finn tilkoblingen du nettopp opprettet, og klikk på Eksporter metadata. |

| 3 |

Velg sertifikatet som skal brukes til å signere den eksporterte filen fra rullegardinmenyen. |

| 4 |

Klikk på Eksporter. |

Importer IdP-metadataene og aktiver enkel pålogging etter en test

Etter at du har eksportert Webex-metadataene, konfigurert IdP-en din og lastet ned IdP-metadataene til det lokale systemet ditt, er du klar til å importere dem til Webex-organisasjonen din fra Control Hub.

Før du begynner

Ikke test SSO-integrasjon fra identitetsleverandørgrensesnittet (IdP). Vi støtter bare tjenesteleverandørinitierte (SP-initierte) flyter, så du må bruke Control Hub SSO-testen for denne integrasjonen.

| 1 |

Velg én:

|

| 2 |

På siden Importer IdP-metadata, dra og slipp IdP-metadatafilen til siden eller bruk filutforskeralternativet til å finne og laste opp metadatafilen. Klikk på Neste.

Du bør bruke alternativet Sikrere hvis du kan. Dette er bare mulig hvis IdP-en din brukte en offentlig CA til å signere metadataene sine. I alle andre tilfeller må du bruke alternativet Mindre sikkert. Dette inkluderer hvis metadataene ikke er signert, selvsignert eller signert av en privat CA. Okta signerer ikke metadataene, så du må velge Mindre sikker for en Okta SSO-integrasjon. |

| 3 |

Velg Test SSO-oppsett, og når en ny nettleserfane åpnes, autentiser med IdP-en ved å logge på. Hvis du får en autentiseringsfeil, kan det være et problem med påloggingsinformasjonen. Sjekk brukernavn og passord og prøv på nytt. En Webex-appfeil betyr vanligvis et problem med SSO-oppsettet. I dette tilfellet går du gjennom trinnene på nytt, spesielt trinnene der du kopierer og limer inn Control Hub-metadataene i IdP-oppsettet. For å se SSO-påloggingsopplevelsen direkte, kan du også klikke på Kopier URL til utklippstavlen fra denne skjermen og lime den inn i et privat nettleservindu. Derfra kan du gå gjennom påloggingen med SSO. Dette trinnet stopper falske positiver på grunn av et tilgangstoken som kan være i en eksisterende økt fra deg som er logget på. |

| 4 |

Gå tilbake til nettleserfanen i Control Hub.

SSO-konfigurasjonen trer ikke i kraft i organisasjonen din med mindre du velger den første alternativknappen og aktiverer SSO. |

Hva du skal gjøre nå

Bruk prosedyrene i Synkroniser Okta-brukere med Cisco Webex Control Hub hvis du vil utføre brukerklargjøring fra Okta til Webex-skyen.

Bruk prosedyrene i Synkroniser Microsoft Entra ID-brukere med Cisco Webex Control Hub hvis du vil utføre brukerklargjøring fra Entra ID til Webex-skyen.

Du kan følge prosedyren i Undertrykk automatiserte e-poster for å deaktivere e-poster som sendes til nye Webex-appbrukere i organisasjonen din. Dokumentet inneholder også beste praksis for å sende ut kommunikasjon til brukere i organisasjonen din.