- Start

- /

- Artikel

Configuratie eenmalige aanmelding configureren in Control Hub met PingFederate

In dit artikel

In dit artikel Feedback?

Feedback?U kunt een integratie eenmalige aanmelding (SSO) configureren tussen Control Hub en een implementatie die PingFederate gebruikt als identiteitsprovider (IdP).

Een single sign-on en Control Hub

Eenmalige aanmelding (SSO) is een sessie- of gebruikersverificatieproces waarbij een gebruiker aanmeldgegevens kan verstrekken om toegang te krijgen tot een of meer toepassingen. Het proces verifieert gebruikers voor alle toepassingen waarvoor ze rechten hebben gekregen. Gebruikers krijgen geen prompts meer te zien wanneer ze tijdens een bepaalde sessie tussen toepassingen schakelen.

Het Security Assertion Markup Language (SAML 2.0)-federatieprotocol wordt gebruikt voor SSO-verificatie tussen de Webex-cloud en uw identiteitsprovider (IdP).

Profielen

De Webex-app ondersteunt alleen de webbrowser SSO profiel. In het profiel van de SSO webbrowser ondersteunt de Webex-app de volgende bindingen:

-

SP-gestarte POST -> POST-binding

-

SP-gestarte OMLEIDING -> POST-binding

Indeling naam-ID

Het SAML 2.0-protocol ondersteunt verschillende NameID-indelingen voor communicatie over een specifieke gebruiker. De Webex-app ondersteunt de volgende NameID-indelingen.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

In de metagegevens die u vanuit uw IdP laadt, wordt de eerste invoer geconfigureerd voor gebruik in Webex.

Eenmalige afmelding

De Webex-app ondersteunt het profiel van een enkele aanmelding. In de Webex-appkan een gebruiker zich afloggen bij de toepassing, die gebruikmaakt van het SAML-protocol voor eenmalig aanmelden om de sessie te beëindigen en om het af te melden met uw IdP. Zorg ervoor dat uw identiteitsprovider is geconfigureerd voor eenmalige afmelding.

Control Hub integreren met PingFederate

De configuratiehandleidingen geven een specifiek voorbeeld van SSO-integratie weer, maar bieden geen volledige configuratie voor alle mogelijkheden. De integratiestappen voor nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient zijn bijvoorbeeld gedocumenteerd. Andere formaten, zoals urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, werken wel voor SSO-integratie, maar vallen buiten het bereik van onze documentatie.

Stel deze integratie in voor gebruikers in uw Webex-organisatie ( inclusief Webex-app , Webex Meetingsen andere services die in Control Hub worden beheerd). Als uw Webex-site is geïntegreerd in Control Hub, neemt de Webex-site het gebruikersbeheer over. Als u op deze manier geen toegang hebt tot Webex Meetings en deze niet wordt beheerd in Control Hub, moet u een afzonderlijke integratie doen om toegang SSO voor gebruikers Webex Meetings.

Voordat u begint

Voor SSO en Control Hub moeten IdP's voldoen aan de SAML 2.0-specificatie. Daarnaast moeten IdP's op de volgende manier worden geconfigureerd:

Download de Webex-metagegevens naar uw lokale systeem

| 1 | |

| 2 |

Ga naar . |

| 3 |

Ga naar het tabblad Identiteitsprovider en klik op SSO activeren. |

| 4 |

Selecteer een IdP. |

| 5 |

Kies het certificaattype voor uw organisatie:

Vertrouwensankers zijn openbare sleutels die optreden als bevoegdheid om het certificaat van een digitale handtekening te verifiëren. Raadpleeg de IdP-documentatie voor meer informatie. |

| 6 |

Download het bestand met metagegevens. De naam van het Webex-metagegevensbestand is idb-meta-<org-ID>-SP.xml. |

Een nieuwe serviceproviderverbinding configureren

| 1 |

Ga naar uw PingFederate-beheerportal ( |

| 2 |

Selecteer onderSP-verbindingen de optie Nieuwe maken . |

| 3 |

Selecteer De sjabloon Niet gebruiken voor deze verbinding keuzerondje selecteer vervolgens Volgende . |

| 4 |

Selecteer Browser SSO profielen en klik vervolgens op Volgende . |

| 5 |

Selecteer het tabblad Metagegevens importeren. |

| 6 |

Klik op Kies bestand om naar het metagegevensbestand te bladeren en dit te importeren dat u van Control Hub hebt gedownload. Klik vervolgens op Volgende. |

| 7 |

Controleer de gegevens op het tabblad Algemene informatie en klik op Klaar. |

Een single-sign-on voor de browser configureren

| 1 |

Selecteer in de PingFederate-beheerportal Browser configureren SSO. |

| 2 |

Vink het selectievakje SP-gestart SSO aan en klik op Volgende . |

| 3 |

Selecteer Bevestiging maken configureren. |

| 4 |

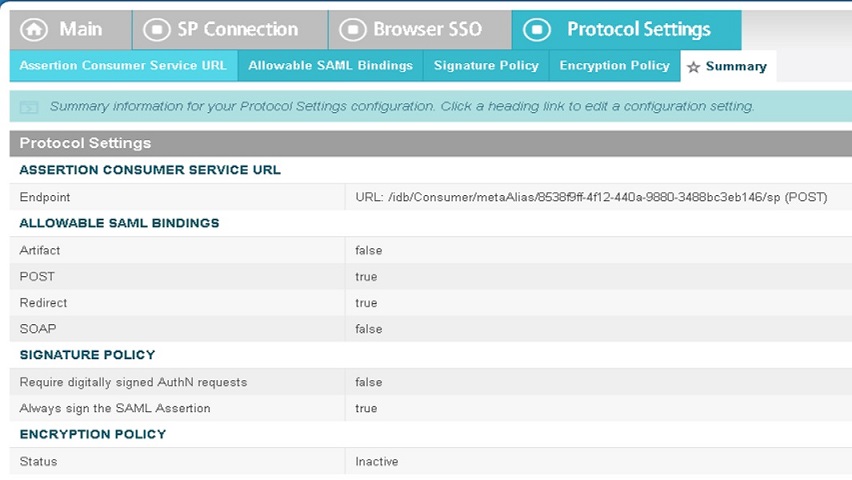

Selecteer Protocolinstellingen configureren. |

| 5 |

Stel op het scherm Activering en Overzicht de verbindingsstatus in op Actief. |

Metagegevens exporteren uit PingFederate

| 1 |

Klik in het hoofdscherm op Alle SP beheren. |

| 2 |

Zoek de verbinding die u zojuist hebt gemaakt en klik op Metagegevens exporteren. |

| 3 |

Kies het certificaat dat u wilt gebruiken voor het ondertekenen van het geëxporteerde bestand in de vervolgkeuzesessie. |

| 4 |

Klik op Exporteren. |

Importeer de IdP-metagegevens en schakel eenmalige aanmelding na een test in

Nadat u de Webex-metagegevens hebt geëxporteerd, uw IdP hebt geconfigureerd en de IdP-metagegevens naar uw lokale systeem hebt gedownload, bent u klaar om deze vanuit Control Hub in uw Webex-organisatie te importeren.

Voordat u begint

Test de SSO-integratie niet vanuit de interface van de identiteitsprovider (IdP). We ondersteunen alleen door serviceprovider geïnitieerde overdrachts stromen, dus u moet de Control hub gebruiken SSO test voor deze integratie.

| 1 |

Kies een van de opties:

|

| 2 |

Op de pagina IdP-metagegevens importeren kunt u het IdP-metagegevensbestand naar de pagina slepen en neerzetten, of u kunt de bestandsbrowser gebruiken om het metagegevensbestand te zoeken en te uploaden. Klik op Volgende.

Gebruik de optie Veiliger , als dat mogelijk is. Dit is alleen mogelijk als uw IdP een openbare ca heeft gebruikt om de metagegevens te ondertekenen. In alle andere gevallen moet u de optie Minder veilig gebruiken. Dit geldt ook als de metagegevens niet zijn ondertekend, zelfonder ondertekend of zijn ondertekend door een privé-CA. Okta ondertekent de metagegevens niet. Daarom moet u Minder veilig kiezen voor een Okta SSO integratie. |

| 3 |

Selecteer Test SSO-configuratieen wanneer een nieuw browsertabblad wordt geopend, authenticeert u zich bij de IdP door u aan te melden. Als u een verificatiefout ontvangt, is er mogelijk een probleem met de aanmeldgegevens. Controleer de gebruikersnaam en het wachtwoord en probeer het opnieuw. Een Fout in Webex-app betekent meestal een probleem met de SSO installatie. In dit geval moet u de stappen opnieuw doorlopen, met name de stappen waarbij u de Control Hub-metagegevens kopieert en plakt in de configuratie van de identiteitsprovider. Als u de SSO-aanmeldingservaring rechtstreeks wilt bekijken, kunt u ook klikken op URL naar klembord kopiëren vanuit dit scherm en deze in het venster van een privébrowser plakken. Vanaf daar kunt u het aanmelden met SSO doorlopen. Deze stap stopt met false positives vanwege een toegangs token die mogelijk in een bestaande sessie is van uw aangemelde. |

| 4 |

Keer terug naar het Control Hub-browsertabblad.

De SSO configuratie wordt niet van kracht in uw organisatie, tenzij u eerst keuzerondje activeren en activeren SSO. |

De volgende stap

Gebruik de procedures in Okta-gebruikers synchroniseren Cisco Webex Control Hub als u gebruikers provisioning uit Okta in de Webex-cloud wilt uitvoeren.

Gebruik de procedures in Microsoft Entra ID-gebruikers synchroniseren met Cisco Webex Control Hub als u gebruikers wilt inrichten vanuit Entra ID naar de Webex-cloud.

U kunt de procedure in Geautomatiseerde e-mails onderdrukken volgen om e-mails uit te schakelen die naar nieuwe Webex-appgebruikers in uw organisatie worden verzonden. Het document bevat ook aanbevolen procedures voor het verzenden van communicatie naar gebruikers in uw organisatie.