- Головна

- /

- Стаття

Настроювання єдиного входу в Control Hub за допомогою PingFederate

У цій статті

У цій статті Надіслати відгук?

Надіслати відгук?Можна настроїти інтеграцію єдиного входу (SSO) між Центром керування та розгортанням, яке використовує PingFederate як постачальника посвідчень (IdP).

Єдиний вхід і центр керування

Єдиний вхід (SSO) – це процес автентифікації сеансу або користувача, який дає змогу надати облікові дані для доступу до однієї або кількох програм. Процес автентифікує користувачів для всіх додатків, на які їм надаються права. Він усуває подальші підказки, коли користувачі перемикають програми під час певного сеансу.

Протокол федерації «Мова розмітки тверджень безпеки» (SAML 2.0) використовується для забезпечення автентифікації SSO між хмарою Webex і вашим постачальником посвідчень (IdP).

Профілі

Webex App підтримує лише профіль SSO веб-браузера. У профілі SSO веб-браузера Webex App підтримує такі прив'язки:

-

ІП ініціював прив'язку POST -> POST

-

СП ініціював ПЕРЕНАПРАВЛЕННЯ -> прив'язка ПОСТ

Формат nameID

Протокол SAML 2.0 підтримує кілька форматів NameID для спілкування про конкретного користувача. Webex App підтримує такі формати NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

У метаданих, які ви завантажуєте зі свого IdP, перший запис налаштовується для використання в Webex.

SingleLogout

Webex App підтримує єдиний профіль виходу. У Webex Appкористувач може вийти з програми, яка використовує протокол єдиного виходу SAML для завершення сеансу та підтвердження виходу за допомогою idP. Переконайтеся, що ваш IdP налаштовано для SingleLogout.

Інтеграція диспетчерського хаба з PingFederate

Посібники з конфігурації показують конкретний приклад інтеграції SSO, але не надають вичерпної конфігурації для всіх можливостей. Наприклад, кроки інтеграції для nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient задокументовані. Інші формати, такі як urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, працюватимуть для інтеграції SSO, але вони виходять за рамки нашої документації.

Налаштуйте цю інтеграцію для користувачів у вашій організації Webex (включаючи Webex App, Webex Meetingsта інші служби, що адмініструються в Control Hub). Якщо ваш вебекс-сайт інтегровано в Control Hub, веб-сайт успадковує керування користувачами. Якщо ви не можете отримати доступ до вебекс-зустрічей таким чином, а керування ними не здійснюється в Центрікерування, необхідно виконати окрему інтеграцію, щоб увімкнути єдиний вхід для вебекс-зустрічей.

Перш ніж почати

У разі використання SSO й Control Hub IdP мають відповідати вимогам специфікації SAML 2.0. Крім того, потрібно виконати налаштування IdP з урахуванням наведеного нижче.

Завантажте метадані Webex у свою локальну систему

| 1 |

Увійдіть у Центркерування. |

| 2 |

Перейти до . |

| 3 |

Перейдіть на вкладку Постачальник ідентифікаційних даних та натисніть Активувати єдиний вхід. |

| 4 |

Виберіть постачальника ідентифікаційних даних. |

| 5 |

Виберіть тип сертифіката для своєї організації:

Прив'язки довіри – це відкриті ключі, які діють як орган перевірки сертифіката цифрового підпису. Для отримання додаткової інформації зверніться до документації IdP. |

| 6 |

Завантажте файл метаданих. Ім'я файлу метаданих Webex — idb-meta-<org-ID>-SP.xml. |

Настроювання нового підключення постачальника послуг

| 1 |

Перейдіть на портал адміністрування PingFederate ( |

| 2 |

У розділі ПІДКЛЮЧЕННЯ SPвиберіть створити новий. |

| 3 |

Натисніть кнопку Не використовувати шаблон для цього радіозв'язку , а потім натисніть кнопку Далі. |

| 4 |

Виберіть « Профілі єдиного входу браузера»,а потім натисніть « Далі». |

| 5 |

Виберіть вкладку Імпорт метаданих . |

| 6 |

Натисніть Вибрати файл, щоб знайти та імпортувати файл метаданих, завантажений з Control Hub, а потім натисніть Далі. |

| 7 |

Перегляньте відомості на вкладці Загальні відомості та натисніть кнопку Готово. |

Настроювання єдиного входу в браузер

| 1 |

На порталі адміністрування PingFederate виберіть Налаштувати SSOбраузера. |

| 2 |

Установіть прапорець Єдиний вхід , ініційований SP, а потім натисніть кнопку Далі. |

| 3 |

Виберіть Налаштувати створеннятверджень. |

| 4 |

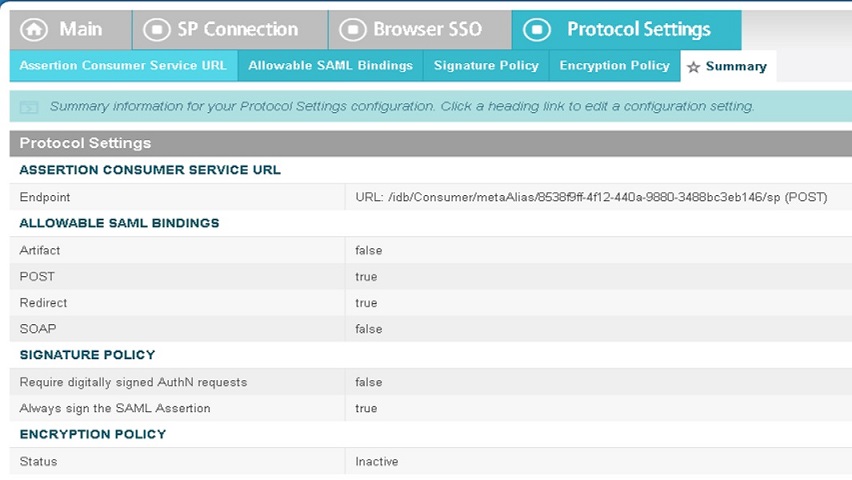

Виберіть Налаштувати параметри протоколу. |

| 5 |

На екрані Активація й зведення встановіть для параметра Стан підключення значення Активний. |

Експорт метаданих з PingFederate

| 1 |

На головному екрані виберіть пункт Керування всіма ПЗ. |

| 2 |

Знайдіть щойно створене підключення та натисніть кнопку Експортувати метадані. |

| 3 |

Виберіть сертифікат, який потрібно використовувати для підписування експортованого файлу, з розкривного списку. |

| 4 |

Натисніть кнопку Експорт. |

Імпорт метаданих IdP та ввімкнення єдиного входу після тесту

Після експорту метаданих Webex , настроювання ідентифікатора та завантаження метаданих IdP до локальної системи можна імпортувати їх до своєї організації Webex із Центрукерування.

Перш ніж почати

Не тестуйте інтеграцію SSO з інтерфейсу постачальника посвідчень (IdP). Ми підтримуємо потоки, ініційовані лише постачальником послуг (ініційовані SP), тому для цієї інтеграції необхідно використовувати тест SSO Control Hub .

| 1 |

Виберіть один із варіантів:

|

| 2 |

На сторінці «Імпорт метаданих постачальника ідентифікаційних даних» перетягніть файл метаданих постачальника ідентифікаційних даних на сторінку або скористайтеся опцією браузера файлів, щоб знайти та завантажити файл метаданих. Клацніть Далі.

Ви повинні використовувати опцію «Більш безпечний », якщо можете. Це можливо лише в тому випадку, якщо ваш IdP використовував загальнодоступний ЦС для підпису своїх метаданих. У всіх інших випадках необхідно використовувати опцію «Менш безпечний ». Це стосується випадків, коли метадані не підписані, не підписані самостійно або не підписані приватним ЦС. Okta не підписує метадані, тому ви повинні вибрати Менш безпечний для інтеграції Okta SSO. |

| 3 |

Виберіть Перевірити налаштування єдиного входу, і коли відкриється нова вкладка браузера, пройдіть автентифікацію за допомогою постачальника ідентифікаційних даних, увійшовши в систему. Якщо з'являється повідомлення про помилку автентифікації, можливо, виникла проблема з обліковими даними. Перевірте ім'я користувача та пароль і повторіть спробу. Помилка Webex App зазвичай означає проблему з налаштуванням єдиного входу. У цьому випадку виконайте кроки ще раз, особливо кроки, за допомогою яких ви копіюєте та вставляєте метадані Центру керування в налаштування IdP. Для безпосереднього спостереження за процесом SSO також можна клацнути Скопіювати URL у буфер обміну на цьому екрані й вставити в приватне вікно браузера. Після цього можна виконати вхід за допомогою SSO. Цей крок зупиняє помилкові спрацьовування через маркер доступу, який може бути в наявному сеансі від входу. |

| 4 |

Поверніться на вкладку браузера Control Hub .

Конфігурація єдиного входу не набирає чинності у вашій організації, якщо не вибрати першу перемикач і не активувати єдиний вхід. |

Що далі

Використовуйте процедури, описані в розділі Синхронізація користувачів Okta з Cisco Webex Control Hub, якщо ви хочете виконати підготовку користувачів з Okta в хмару Webex.

Використовуйте процедури, описані в розділі Синхронізація користувачів Microsoft Entra ID з Cisco Webex Control Hub, якщо ви хочете виконувати налаштування користувачів з Entra ID у хмарі Webex.

Ви можете виконати процедуру, описану в розділі Придушення автоматичних електронних листів, щоб вимкнути електронні листи, що надсилаються новим користувачам програми Webex у вашій організації. Документ також містить практичні поради щодо надсилання повідомлень користувачам у вашій організації.