- Kezdőlap

- /

- Cikk

Egyszeri bejelentkezés konfigurálása a Control Hubban a PingFederate segítségével

Ebben a cikkben

Ebben a cikkben Visszajelzés?

Visszajelzés?Egyetlen bejelentkezési (SSO) integrációt konfigurálhat a Control Hub és a PingFederate azonosító szolgáltatóként (IdP) használó központi telepítés között.

Egyszeri bejelentkezés és Vezérlőközpont

Az egyszeri bejelentkezés (SSO) egy munkamenet vagy felhasználói hitelesítési folyamat, amely lehetővé teszi a felhasználó számára, hogy hitelesítő adatokat biztosítson egy vagy több alkalmazás eléréséhez. A folyamat hitelesíti a felhasználókat az összes olyan alkalmazáshoz, amelyre jogosultságot kapnak. Kiküszöböli a további utasításokat, amikor a felhasználók egy adott munkamenet során alkalmazásokat váltanak.

A Security Assertion Markup Language (SAML 2.0) összevonási protokoll az SSO-hitelesítés biztosítására szolgál a Webex felhő és az Identitásszolgáltató (IdP) között.

Profilok

A Webex alkalmazás csak a webböngésző SSO profilját támogatja. A webböngésző SSO-profiljában a Webex alkalmazás a következő kötéseket támogatja:

-

SP kezdeményezte a POST -> POST kötést

-

SP kezdeményezte REDIRECT -> POST kötést

NameID formátum

Az SAML 2.0 protokoll számos NameID formátumot támogat egy adott felhasználóval való kommunikációhoz. A Webex alkalmazás a következő NameID formátumokat támogatja.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

Az idP-ből berakott metaadatokban az első bejegyzés a Webexben való használatra van konfigurálva.

SingleLogout

A Webex alkalmazás támogatja az egyetlen kijelentkezési profilt. A Webex alkalmazásbana felhasználó kijelentkezhet az alkalmazásból, amely az SAML egyszeri kijelentkezési protokollt használja a munkamenet befejezéséhez és annak megerősítéséhez, hogy kijelentkezik az idP-vel. Győződjön meg arról, hogy az idP be van állítva a SingleLogout szolgáltatáshoz.

Vezérlőközpont integrálása a PingFederate segítségével

A konfigurációs útmutatók konkrét példát mutatnak az egyszeri bejelentkezéshez, de nem biztosítanak kimerítő konfigurációt az összes lehetőséghez. Például a nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient integrációs lépései dokumentálva vannak. Más formátumok, mint például urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress a [], működnek az SSO integrációhoz, de ezek kívül esnek a dokumentációnk hatókörén.

Állítsa be ezt az integrációt a Webex-szervezet felhasználói számára (beleértve a Webex alkalmazást, a Webex Meetings-etés a Control Hubban felügyelt egyéb szolgáltatásokat). Ha a Webex webhelye integrálva van a Control Hubba , a Webex webhely örökli a felhasználókezelést. Ha nem tud ilyen módon hozzáférni a Webex Értekezletekhez , és nem kezeli a Control Hubban , külön integrációt kell végeznie az SSO engedélyezéséhez a Webex Meetingsszámára .

Mielőtt elkezdené

Az SSO és a Control Hub esetében az IdP-knek meg kell felelniük az SAML 2.0 specifikációnak. Ezenkívül az IdP-ket a következő módon kell konfigurálni:

Töltse le a Webex metaadatait a helyi rendszerbe

| 1 | |

| 2 |

Lépjen a . |

| 3 |

Lépjen az Identitásszolgáltató lapra, és kattintson az Egyszeri bejelentkezés aktiválásagombra. |

| 4 |

Válasszon ki egy IdP-t. |

| 5 |

Válassza ki a szervezet tanúsítványtípusát:

A megbízhatósági horgonyok olyan nyilvános kulcsok, amelyek a digitális aláírás tanúsítványának ellenőrzésére szolgáló hatóságként működnek. További információt az IdP dokumentációjában talál. |

| 6 |

Töltse le a metaadatfájlt. A Webex metaadat-fájl neve idb-meta-<org-ID>-SP.xml. |

Új szolgáltatói kapcsolat konfigurálása

| 1 |

Lépjen a PingFederate adminisztrációs portálra ( |

| 2 |

Az SP CONNECTIONScsoportban válassza az Új létrehozása lehetőséget. |

| 3 |

Jelölje be a Ne használjon sablont ehhez a kapcsolatrádióhoz gombot, majd válassza a Következőlehetőséget. |

| 4 |

Válassza a Böngésző egyszeri bejelentkezés profiloklehetőséget, majd kattintson a Következőgombra. |

| 5 |

Válassza a Metaadatok importálása lapot. |

| 6 |

Kattintson a Fájl kiválasztása lehetőségre a Control Hubból letöltött metaadatfájl megkereséséhez és importálásához, majd kattintson a Továbbgombra. |

| 7 |

Tekintse át az adatokat az Általános adatok lapon, majd kattintson a Készgombra. |

Böngésző egyszeri bejelentkezésének konfigurálása

| 1 |

A PingFederate Felügyeleti portálon válassza a Böngésző egyszeri bejelentkezésének konfigurálásalehetőséget. |

| 2 |

Jelölje be az SP által kezdeményezett egyszeri bejelentkezés jelölőnégyzetet, majd kattintson a Következőgombra. |

| 3 |

Válassza a Állítások létrehozása beállításalehetőséget. |

| 4 |

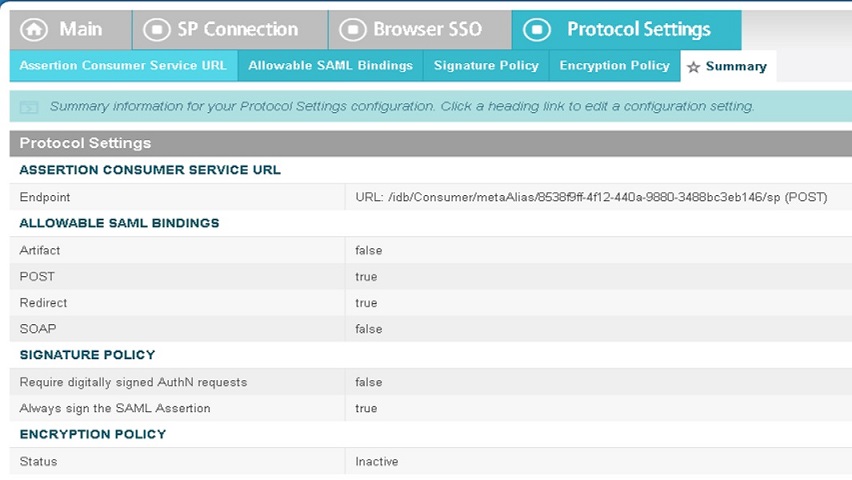

Válassza a Protokollbeállítások konfigurálásalehetőséget. |

| 5 |

Az Aktiválás és összegzés képernyőn állítsa a Kapcsolat állapotát Aktív állapotba. |

Metaadatok exportálása a PingFederate-ből

| 1 |

A Főképernyőn kattintson a Az összes SP kezeléseelemre. |

| 2 |

Keresse meg az imént létrehozott kapcsolatot, és kattintson a Metaadatok exportálásaparancsra. |

| 3 |

Válassza ki az exportált fájl aláírásához használandó tanúsítványt a legördülő helyről. |

| 4 |

Kattintson a Exportálásgombra. |

Az IdP metaadatainak importálása és egyszeri bejelentkezés engedélyezése a teszt után

Miután exportálta a Webex metaadatait, konfigurálta az idP-t, és letöltötte az IdP metaadatokat a helyi rendszerbe, készen áll arra, hogy importálja azt a Webex szervezetébe a Control Hubból .

Mielőtt elkezdené

Ne tesztelje az SSO-integrációt az identitásszolgáltató (IdP) felületéről. Csak a Szolgáltató által kezdeményezett (SP által kezdeményezett) folyamatokat támogatjuk, ezért ehhez az integrációhoz a Control Hub SSO tesztet kell használnia.

| 1 |

Válasszon egyet:

|

| 2 |

Az IdP metaadatok importálása oldalon vagy húzza át az IdP metaadatfájlt az oldalra, vagy használja a fájlböngésző opciót a metaadatfájl megkereséséhez és feltöltéséhez. Kattintson a Tovább gombra .

Ha teheti, használja a Biztonságosabb opciót. Ez csak akkor lehetséges, ha az idP nyilvános hitelesítésszolgáltatót használt a metaadatok aláírásához. Minden más esetben a Kevésbé biztonságos opciót kell használnia . Ez magában foglalja azt az esetben is, ha a metaadatokat nem írta alá, nem írta alá vagy írta alá egy magán hitelesítésszolgáltató. Az Okta nem írja alá a metaadatokat, ezért az Okta SSO-integrációhoz a Kevésbé biztonságos lehetőséget kell választania . |

| 3 |

Válassza a SSO beállítás teszteléselehetőséget, és amikor megnyílik egy új böngészőlap, hitelesítse magát az IdP-vel bejelentkezéssel. Ha hitelesítési hiba jelenik meg, előfordulhat, hogy probléma van a hitelesítő adatokkal. Ellenőrizze a felhasználónevet és a jelszót, majd próbálkozzon újra. A Webex alkalmazás hibája általában az SSO beállításával kapcsolatos problémát jelent. Ebben az esetben sétáljon át újra a lépéseken, különösen azokon a lépéseken, amelyek során a Control Hub metaadatait az IdP-beállításba másolja és beilleszti. Ha közvetlenül szeretné megtekinteni az SSO bejelentkezési élményt, kattintson az URL másolása a vágólapra lehetőségre erről a képernyőről, és illessze be egy privát böngészőablakba. Ezután kipróbálhatja az SSO-val történő bejelentkezést. Ez a lépés leállítja a hamis pozitív eredményt, mert egy hozzáférési jogkivonat lehet egy meglévő munkamenetben, amikor be van jelentkezve. |

| 4 |

Térjen vissza a Control Hub böngésző lapra.

Az SSO-konfiguráció csak akkor lép érvénybe a szervezetben, ha az első választógombot választja, és aktiválja az SSO-t. |

Mi a következő lépés

Használja az Okta-felhasználók szinkronizálása a Cisco Webex Control Hubba című témakör eljárásait, ha az Okta-ból a Webex felhőbe szeretné kiépíteni a felhasználókat.

Ha az Entra ID-ből a Webex felhőbe szeretné kiépíteni a felhasználókat, kövesse a Microsoft Entra ID felhasználók szinkronizálása a Cisco Webex Control Hubbal című részben leírt eljárásokat.

A szervezetében új Webex App felhasználóknak küldött e-mailek letiltásához kövesse az Automatikus e-mailek letiltása című részben leírt eljárást. A dokumentum a szervezet felhasználóinak történő kommunikáció kiküldésére vonatkozó gyakorlati tanácsokat is tartalmaz.