- Inicio

- /

- Artículo

Conexión virtual de instancia dedicada

En este artículo

En este artículo ¿Comentarios?

¿Comentarios?Virtual Connect es una opción complementaria para la conectividad en la nube con la instancia dedicada de Webex Calling. Virtual Connect permite a los clientes extender en forma segura sus redes privadas a través de Internet mediante tuneles de VPN de IP de punto a punto. Aquí discutimos sobre el pedido, la activación y la configuración de Virtual Connect.

Introducción

Virtual Connect es una opción adicional del complemento para la conectividad en la nube a la instancia de uso exclusivo Webex Calling (instancia de uso exclusivo). Virtual Connect permite a los clientes extender en forma segura sus redes privadas a través de Internet mediante tuneles de VPN de IP de punto a punto. Esta opción de conectividad ofrece una imagen rápida de la conexión de red privada mediante el uso del equipo local del cliente (CPE) existente y la conectividad a Internet.

Los hosts de Cisco, administran y asegura túneles de VPN de IP redundantes y el acceso a Internet requerido en la región(s) de centro de datos de la Instancia de uso exclusivo de Cisco en donde se requiere el servicio. Del mismo modo, Administrator es responsable de sus CPE y los servicios de Internet correspondientes, que se requieren para Virtual Connect.

Cada pedido de Virtual Connect en una región de Instancia de uso exclusivo en particular incluiría dos tunelarios de enrutamiento genéricos (RSA) protegidos por cifrado IPSec (RSA sobre IPSec), uno con el algoritmo de datos de Cisco en la región seleccionada.

Virtual Connect tiene un límite de ancho de banda de 250 Mbps por túnel y se recomienda para implementaciones más pequeñas. Debido a que se utilizan dos túneles de VPN de punto a punto todo el tráfico hacia la nube tiene que pasar por el CPE de cabecera del cliente, y por lo tanto, es posible que no sea adecuado donde hay gran cantidad de sitios remotos. Para otras opciones alternativas de emparejamiento, consulte Conectividad a la nube.

Antes de enviar la solicitud de emparejamiento para Virtual Connect, asegúrese de que el servicio de instancia dedicada esté activado en la región respectiva.

Requisitos previos

Los requisitos previos para establecer Virtual Connect incluyen:

-

El cliente proporciona

-

Conexión a Internet con suficiente ancho de banda disponible para admitir la implementación

-

Dirección IP pública para dos túneles IPSec

-

Direcciones IP de transporte MÁS QUE EL cliente para los dos túnelesGRAO

-

-

Socio y cliente

-

Trabaje juntos para evaluar los requisitos de ancho de banda

-

Garantice el soporte para dispositivos de red Protocolo de puerta de enlace perimetral enrutamiento (BGP) y un diseño de túnel SSH sobre IPSec

-

-

El socio o el cliente proporciona

-

Equipo de red con conocimiento de las tecnologías de túnel de VPN de un sitio a otro

-

Equipo de red con conocimientos de BGP, eBGP y principios de enrutamiento generales

-

-

Cisco

-

Cisco asignó números de sistema privados autonoumos (ASN) y direcciones IP transitorias para las interfaces del túnel VPN

-

Cisco asignó una red pública, pero no enrutable a Internet clase C (/24) para la asignación de direcciones de la nube de la instancia dedicada

-

Si un cliente tiene solo 1 dispositivo CPE, los 2 túneles hacia los centros de datos de Cisco (DC1 y DC2) en cada región, serán de ese dispositivo CPE. El cliente también tiene una opción para 2 dispositivos CPE; luego, cada dispositivo CPE debe conectarse al tunel 1 solo hacia los centros de datos de Cisco (DC1 y DC2) de cada región. Se puede lograr redundancia adicional terminando cada túnel en un sitio físico/ubicación separado dentro de la infraestructura del cliente.

Detalles técnicos

Modelo de implementación

Virtual Connect utiliza una arquitectura de cabecera de doble nivel, donde un dispositivo proporciona los planes de control DE direccionamiento y SION Y el plano de control IPSec es provisto por otro.

Cuando haya finalizado la conectividad de conexión virtual , se crearán dos túneles SSH sobre IPSec entre la red empresarial del cliente y los centros de datos de Cisco de la instancia de uso exclusivo. Uno a cada centro de datos redundante dentro de la Región respectiva. El socio o cliente de Cisco intercambia los elementos de red adicionales requeridos para el emparejamiento a través del formulario de activación de la Conexión virtual del concentrador de control.

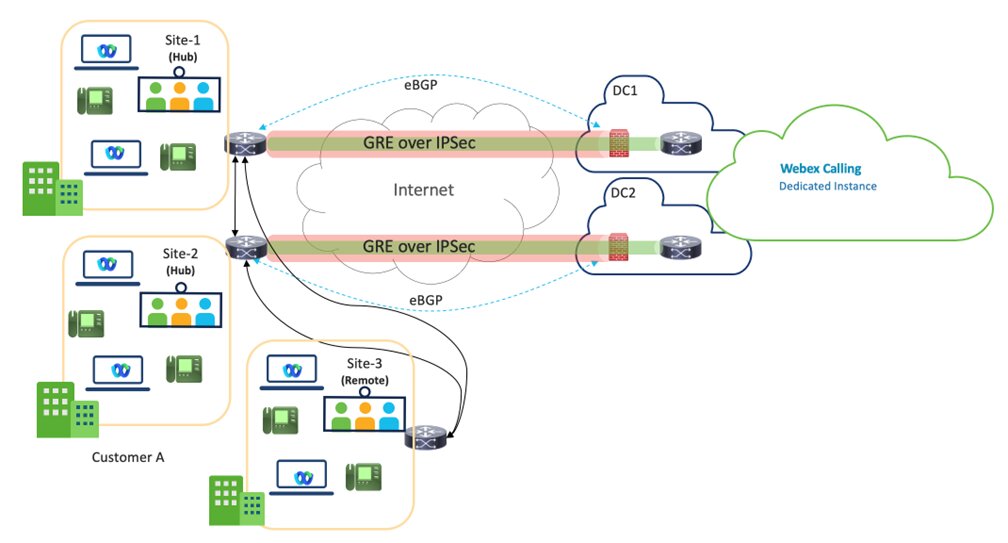

La siguiente figura muestra el ejemplo del modelo de implementación de conexión virtual para la opción de 2 concentradores en el lado del cliente.

Conexión virtual : vpn es un diseño de concentrador, donde los sitios del concentrador del cliente están conectados a DC1 y DC2 de los centros de datos de la instancia dedicada dentro de una región en particular.

Se recomienda utilizar dos sitios de concentradores para una mejor redundancia, pero el sitio de Un concentrador con dos túneles también es un modelo de implementación compatible.

El ancho de banda por túnel está limitado a 250 Mbps. Para garantizar una conmutación por error efectiva, el tráfico combinado entre ambos túneles no debe superar los 250 Mbps, ya que todo el tráfico se enrutará a través de un túnel en caso de falla.

Los sitios remotos del cliente dentro de la misma región, tendrían que conectarse de nuevo a los sitios concentradores a través de la WAN del cliente y no es responsable de Cisco por esa conectividad.

Se espera que los socios trabajen en estrecha colaboración con los clientes, garantizando que se elija la ruta más óptima para la región de servicio Virtual Connect.

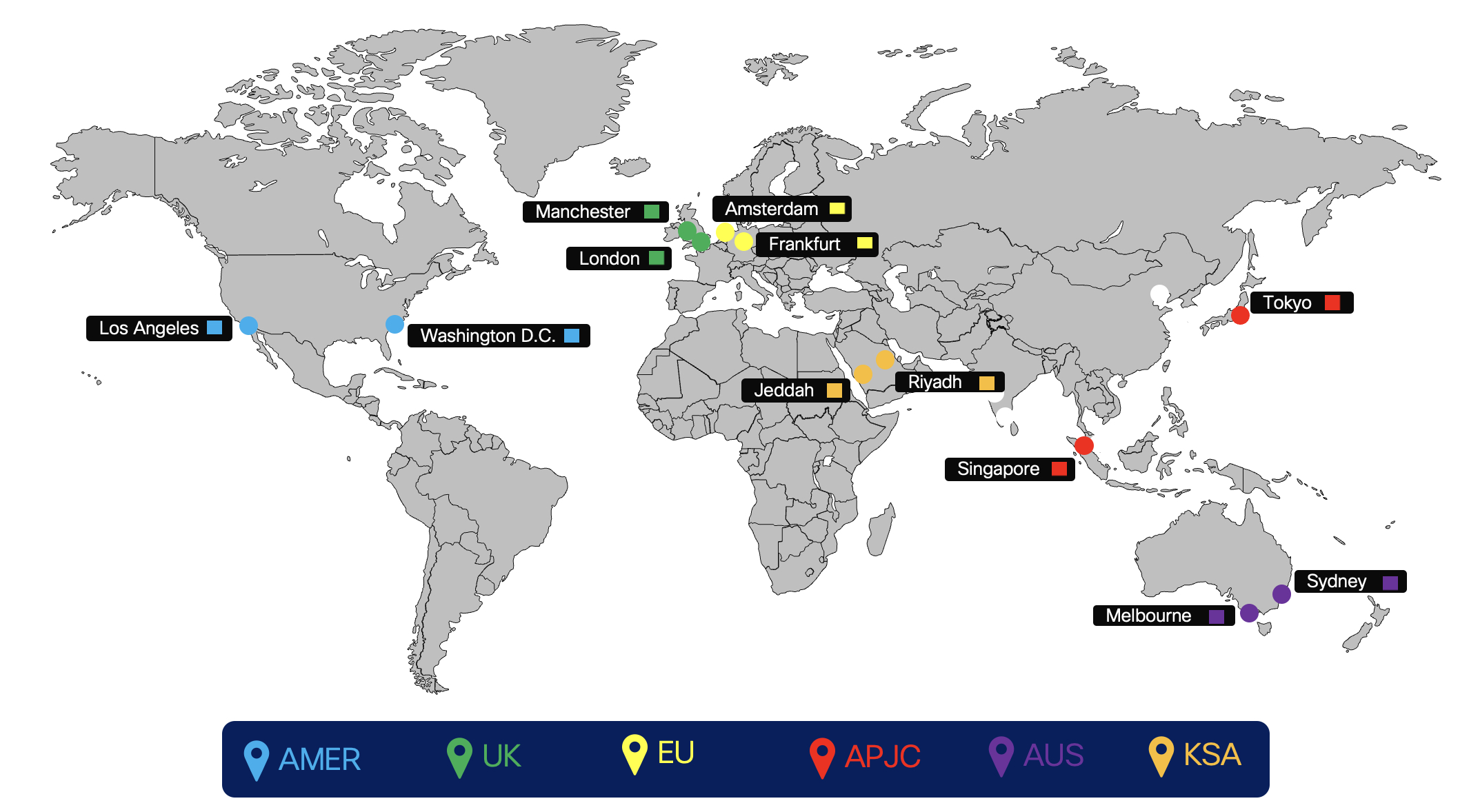

La siguiente figura muestra las regiones de emparejamiento de conectividad en la nube de instancias dedicadas.

Enrutamiento

El enrutamiento para el complemento de Virtual Connect se implementa mediante BGP (eBGP) externo entre la instancia de uso exclusivo y el equipo local del cliente (CPE). Cisco anunciará sus redes respectivas para cada DC redundante dentro de una región al CPE del cliente y el CPE debe anunciar una ruta predeterminada a Cisco.

-

Cisco mantiene y asigna

-

Dirección IP de la interfaz de túnel (enlace transitorio para el enrutamiento) Cisco asigna desde un Espacio de dirección compartido designado (no enrutado públicamente)

-

Dirección desitinación del transporte del túnel (del lado de Cisco)

-

Números de sistema autónomos (ASN) privados para la configuración de enrutamiento BGP del cliente

-

Cisco asigna desde el rango de uso privado designado: 64512 a 65534

-

-

-

eBGP se utiliza para intercambiar rutas entre la Instancia de uso exclusivo y el CPE

-

Cisco dividirá la red /24 asignada en una red 2/25 para cada DC en la región respectiva

-

En Virtual Connect, Cisco anuncia cada /25 red de nuevo a CPE en los túneles de VPN punto a punto (enlace transitorio) respectivos

-

El CPE debe configurarse con el eBGP correcto. Si se utiliza un CPE, se utilizarán dos eBGP ssh, uno apuntando a cada túnel remoto. Si está utilizando dos CPE, cada CPE tendrá un elemento vecino de eBGP que aparecerá en el túnel remoto único para el CPE.

-

Se configura el lado de Cisco de cada túnel BGP (IP de la interfaz de túnel) como el vecino de BGP en el CPE

-

CPE debe anunciar una ruta predeterminada en cada uno de los túneles

-

CPE es responsable de redistribuir, según sea necesario, las rutas aprendidas dentro de la red empresarial del administrador.

-

-

En condición de falla de enlace de no falla, un solo CPE tendrá dos tuneles activos/activos. Para dos nodos de CPE, cada CPE tendrá un túnel activo y ambos nodos CPE deberían estar activos y su tráfico de paso. En una situación de no falla, el tráfico debe dividirse en dos túneles que van a los /25 destinos correctos; si uno de los túneles queda fuera de servicio, el túnel restante puede llevar el tráfico para ambos. En dicha situación de falla, cuando la red /25 está abajo, la red /24 se utiliza como ruta de copia de seguridad. Cisco enviará el tráfico del cliente a través de su WAN interna hacia el CENTRO de datos que perdió la conectividad.

Flujo de tráfico de conexión virtual

Flujo de tráfico cuando ambos túneles están en funcionamiento

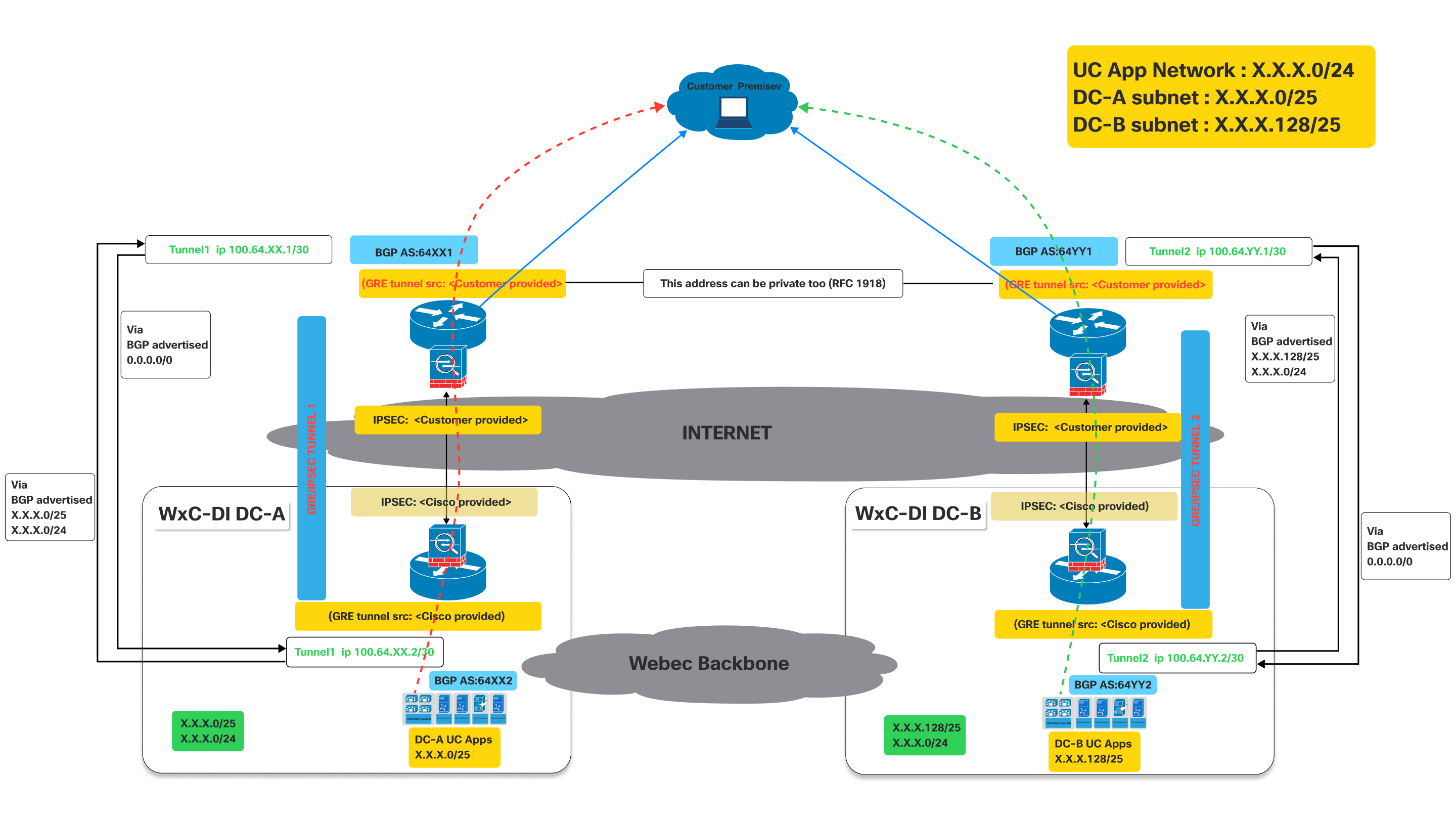

Esta imagen ilustra una arquitectura de red Virtual Connect y detalla el flujo de tráfico cuando los túneles primarios y secundarios están operativos.

Representa un modelo de conectividad activa para que un cliente acceda a aplicaciones UC alojadas en los centros de datos de Cisco, aprovechando la dualidad GRE/IPSEC Túneles a través de Internet con BGP para intercambio de rutas.

Definiciones:

- Local del cliente:

- Esto representa la red local del cliente, donde se encuentran los usuarios y sus dispositivos (por ejemplo, teléfonos IP, computadoras que ejecutan clientes UC).

- El tráfico que se origina desde aquí debe llegar a las aplicaciones UC alojadas en los centros de datos de Cisco.

- Centros de datos de instancia dedicada de Cisco Webex Calling (Instancia dedicada) (WxC-DI DC-A y WxC-DI DC-B):

- Estos son los centros de datos de Cisco que albergan las aplicaciones UC.

- DC-A y DC-B son geográficamente distintos, lo que proporciona redundancia.

- Cada centro de datos tiene su propia subred para aplicaciones UC:

- DC-A subnet:X.X.X.0/25

- DC-B subnet:X.X.X.128/25

- GRE/IPsec Túneles (Túnel 1 y Túnel 2):

- Se trata de conexiones seguras y cifradas entre las instalaciones del cliente y el centro de datos de Cisco a través de Internet público.

- GRE (Encapsulación de enrutamiento genérico): Este protocolo se utiliza para encapsular varios protocolos de capa de red dentro de enlaces virtuales punto a punto. Permite que protocolos de enrutamiento como BGP operen a través del túnel.

- IPsec (Protocolo de seguridad de Internet): Este conjunto de protocolos proporciona servicios de seguridad criptográfica (autenticación, integridad, confidencialidad) para comunicaciones IP. Cifra el tráfico encapsulado en GRE, garantizando la transmisión segura de datos a través de Internet.

- Protocolo de puertade enlace fronteriza (BGP) :

- BGP es el protocolo de enrutamiento utilizado para intercambiar información de enrutamiento entre las instalaciones del cliente y los centros de datos de Cisco.

Como se muestra en el diagrama anterior, los dispositivos implementados en las instalaciones del cliente deben establecer dos GRE/IPSEC túneles.

Las convenciones de nomenclatura utilizadas a continuación con XX / YY, DC-A DC-B son genéricos para todas las regiones donde se ofrece Instancia Dedicada. Estos valores serán únicos para cada región y los valores reales para cada región. Los valores específicos se proporcionan durante la activación de la conexión virtual.

En el lado de Cisco, los túneles IPSec y GRE se terminarán en diferentes dispositivos. Por lo tanto, el cliente debe asegurarse de configurar las direcciones IP de destino IPSec y de destino GRE en los dispositivos según corresponda. Los clientes pueden usar la misma IP para GRE e IPSEC si es compatible con sus dispositivos. Consulte el diagrama de arriba. Los valores relacionados con la IP se proporcionan durante la activación de la conexión virtual en el portal.

- Túnel 1: Conecta las instalaciones del cliente a la “Instancia dedicada DC-A” (Centro de datos A) a través de Internet. Este túnel utiliza BGP AS:64XX1 del lado del cliente y BGP AS:64XX2 en el lado de la instancia dedicada DC-A. Las configuraciones de origen del túnel IPSEC y GRE se dividen entre detalles proporcionados por el cliente y proporcionados por Cisco.

- Túnel 2: Conecta las instalaciones del cliente a la "Instancia dedicada DC-B" (Centro de datos B) a través de Internet. Este túnel utiliza BGP AS:64YY1 del lado del cliente y BGP AS:64YY2 en el lado DC-B de la instancia dedicada. Al igual que el Túnel 1, las configuraciones de origen del túnel IPSEC y GRE se comparten entre el cliente y Cisco.

En BGP AS:64XX y BGP AS:64YY, XX y YY son específicos de una región particular.

Una vez que el GRE/IPSEC Se establecen túneles hacia los centros de datos de instancia dedicada de Webex Calling (A y B), el cliente debe recibir las siguientes rutas anunciadas desde Cisco a través de las sesiones BGP correspondientes.

- Para DC-A: Las rutas anunciadas desde Cisco serán X.X.X.0/25 y X.X.x.0/24. Opcionalmente si se solicita y configura IaaS para las rutas del cliente Y.Y.Y.0/25 y Y.Y.Y.0/24 Se anunciará desde Cisco.

- Para DC-B: Las rutas anunciadas desde Cisco serán X.X.X.128/25 y X.X.x.0/24. Opcionalmente si se solicita y configura IaaS para las rutas del cliente Y.Y.Y.128/25 y Y.Y.Y.0/24 Se anunciará desde Cisco.

- El cliente necesita publicitar el 0.0.0./0 Ruta a Cisco a través de ambas conexiones (túneles)

- El cliente debe seguir el prefijo más largo (/25) rutas para enviar tráfico a Cisco a través de los túneles respectivos cuando ambos túneles están activos.

- Cisco devolverá el tráfico a través de los mismos túneles para mantener el tráfico simétrico.

Flujo de tráfico:

- Tráfico destinado a "Aplicaciones UC DC-A" (X.X.X.0/25) Desde las instalaciones del cliente fluye a través del Túnel 1.

- Tráfico destinado a "DC-B UC Apps" (X.X.X.128/25) Desde las instalaciones del cliente fluye a través del Túnel 2.

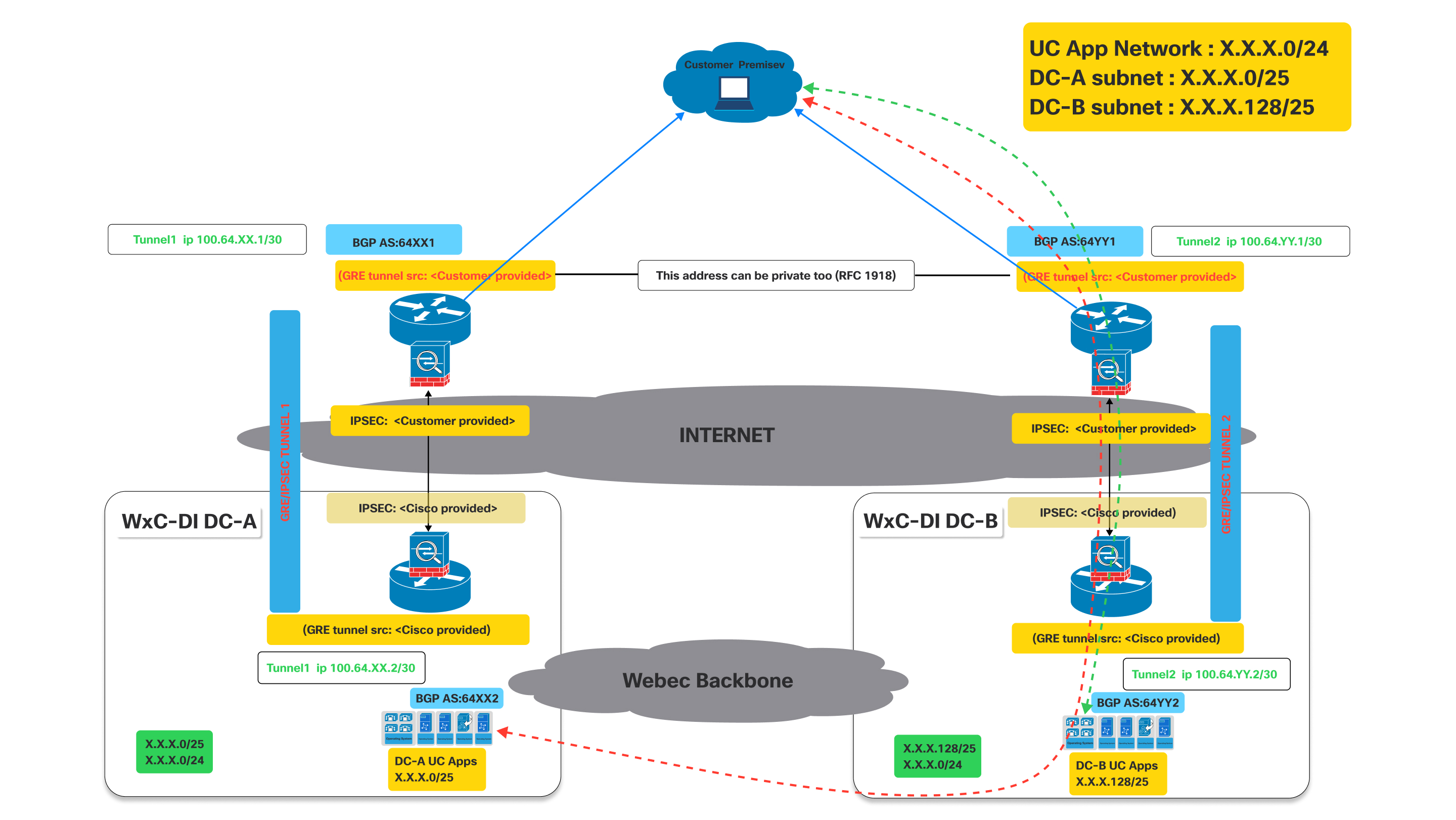

Escenario de conmutación por error : Flujo de tráfico cuando uno de los túneles está caído

Como se muestra en el diagrama anterior, cuando el túnel a DC-A deja de funcionar, el bgp establecido a través del túnel a DC-A dejará de funcionar.

Impacto en BGP: Cuando el túnel 1 deja de funcionar, la sesión BGP sobre ese túnel también dejará de funcionar. En consecuencia, DC-A ya no podrá publicitar sus rutas (específicamente X.X.X.0/25) al cliente a través de esta vía. Por lo tanto, el enrutador del cliente detectará que la ruta es inalcanzable.

Ahora que el Túnel 1 está inactivo, el enrutador del cliente en las instalaciones del cliente eliminará automáticamente de su tabla de enrutamiento las rutas aprendidas a través del Túnel 1 o las marcará como inalcanzables.

- Tráfico destinado a la red de aplicaciones UC (X.X.X.0/24) o la subred DC-A (X.X.X.0/25) Luego será redirigido a través del túnel de trabajo hacia DC-B, que continúa anunciando el X.X.X.0/24 que incluye el X.X.X.0/25 red.

- Se observará un comportamiento similar si el túnel a DC-B está inactivo mientras que el túnel a DC-A sigue activo.

Proceso de conectividad

| 1 | |

| 2 | |

| 3 | |

| 4 |

Paso 1: Pedido de CCW

Virtual Connect es un complemento para la instancia de uso exclusivo de CCW.

| 1 |

Navegue hasta el sitio del pedido de CCW y, a continuación, haga clic en Conectar para iniciar sesión en el sitio de : |

| 2 |

Crear estimación. |

| 3 |

Agregue el SKU de "A-FLEX-3". |

| 4 |

Seleccione Editar opciones. |

| 5 |

En la ficha de suscripción que aparece, seleccione Opciones y complementos. |

| 6 |

En Complementos adicionales, seleccione la casilla de verificación al lado de "Conexión virtual para la instancia de uso exclusivo". El nombre SKU es "A-FLEX-DI-VC". |

| 7 |

Introduzca la cantidad y la cantidad de regiones en las que se requiere Virtual Connect. La cantidad de Virtual Connect no debe exceder la cantidad total de regiones adquiridas para la instancia de uso exclusivo. Además, solo se permite un pedido de Conexión virtual por región. |

| 8 |

Cuando esté satisfecho con sus selecciones, haga clic en Verificar y guardar en la parte superior derecha de la página. |

| 9 |

Haga clic en Guardar y continuar para finalizar su pedido. Ahora, su pedido finalizado se aplica en la cuadrícula de pedidos. |

Paso 2: Activación de conexión virtual en el Control Hub

| 1 |

Inicie sesión en Control Hub https://admin.webex.com/login. |

| 2 |

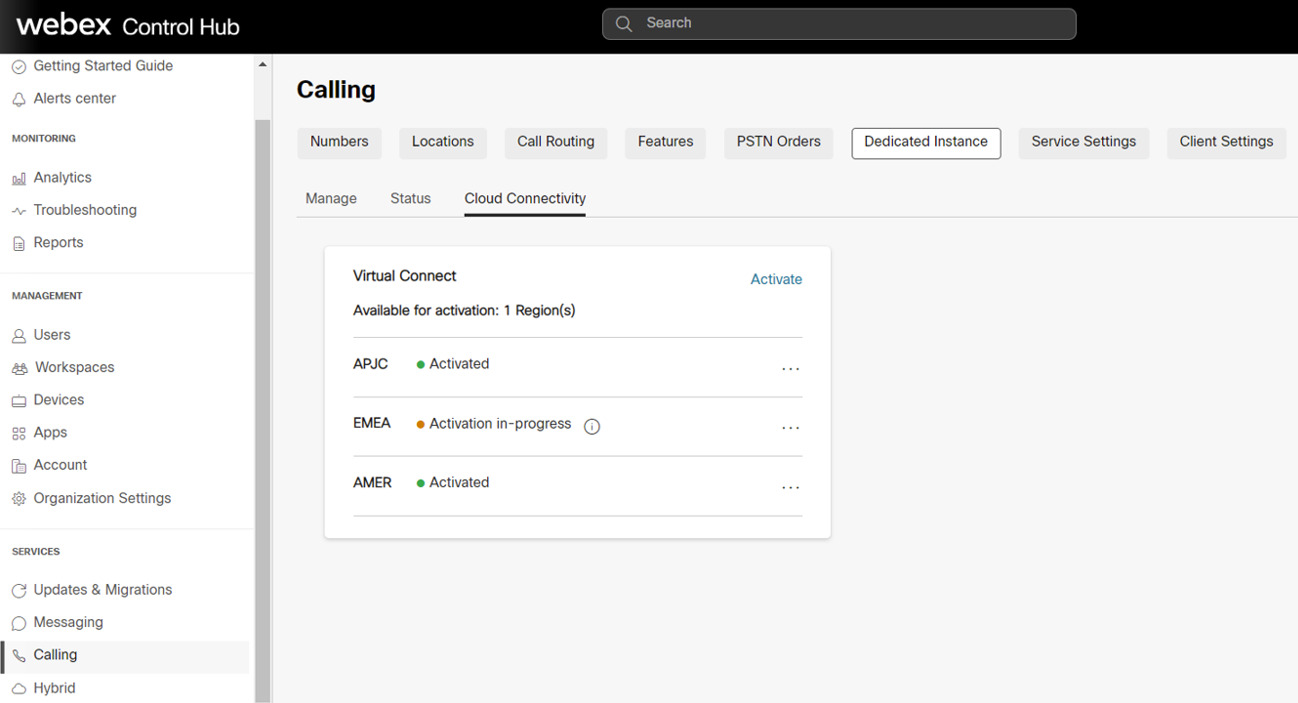

En la sección Servicios , diríjase a Llamadas > Instacnce > conectividad a la nube. |

| 3 |

En la tarjeta Virtual Connect, aparecerá la cantidad de Virtual Connect comprada. El administrador ahora puede hacer clic en Activar para iniciar la activación de la Conexión virtual.  El proceso de activación solo pueden ser desencadenados por administradores con el rol de "Administrador completo del cliente". Mientras que un administrador con el rol de "Administrador de solo lectura del cliente" solo puede ver el estado. |

| 4 |

Al hacer clic en el botón Activar, se muestra el formulario Activar conexión virtual para que el administrador proporcione los detalles técnicos de Virtual Connect requeridos para las configuraciones de emparejamiento del lado de Cisco. El formulario también proporciona información estática del lado de Cisco, en función de la región seleccionada. Esta información será útil para que los administradores de clientes configuren el CPE en su lado para establecer la conectividad. |

| 5 |

Haga clic en el botón Activar una vez que se completaron todos los campos obligatorios. |

| 6 |

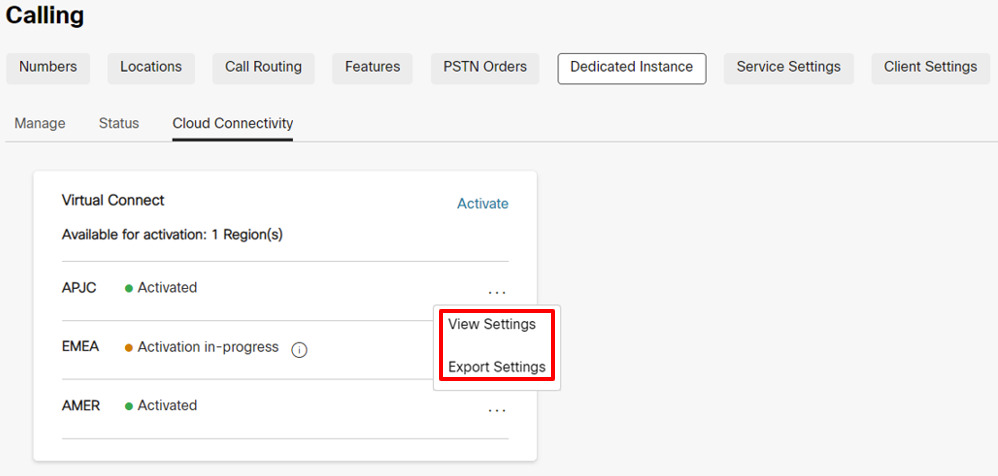

Una vez completado el formulario de activación de Virtual Connect para una región parcial, el cliente puede exportar el formulario de activación desde Control Hub, la ficha conectividad > la nube de la instancia de > de Calling > y hacer clic en Exportar ajustes.  Por razones de seguridad, la autenticación y la contraseña BGP no estarán disponibles en el documento exportado, pero el administrador puede verlas en el Centro de control haciendo clic en Ver configuración en el Centro de control, Llamadas > Instancia dedicada > Pestaña Conectividad en la nube. |

Paso 3: Cisco realiza la configuración de red

| 1 |

Una vez que se complete el formulario de activación de Virtual Connect, se actualizará el estado a Activación en curso en llamadas de una instancia de > dedicada > de la Conexión virtual de conectividad a la nube. |

| 2 |

Cisco completará las configuraciones requeridas en el equipo del lado de Cisco dentro de 5 días hábiles. Al completarse correctamente, el estado se actualizará a "Activado" para esa región en particular en Control Hub. |

Paso 4: El cliente realiza la configuración de red

|

El estado se cambia a "Activado" para notificar al administrador del cliente que la parte de las configuraciones de Cisco para la conectividad de IP de VPN se ha completado según las entradas proporcionadas por el cliente. Pero se espera que el administrador del cliente complete su lado de las configuraciones en las CPEs y pruebe las rutas de conectividad para que el túnel de Virtual Connect esté en línea. En caso de cualquier problema enfrentado al momento de la configuración o la conectividad, el cliente puede comunicarse con el TAC de Cisco para obtener ayuda. |

Solución de problemas

Solución de problemas y validación de la primera fase de IPsec (negociación IKEv2)

La negociación del túnel IPsec implica dos fases: la fase IKEv2 y la fase IPsec. Si la negociación de la fase IKEv2 no se completa, no se inicia una segunda fase IPsec. Primero, emita el comando "show crypto ikev2 sa" (en el equipo Cisco) o un comando similar en el equipo de terceros para verificar si la sesión IKEv2 está activa. Si la sesión IKEv2 no está activa, las posibles razones podrían ser:

-

El tráfico interesante no activa el túnel IPsec.

-

La lista de acceso del túnel IPsec está mal configurada.

-

No hay conectividad entre el cliente y la dirección IP del punto final del túnel IPsec de la instancia dedicada.

-

Los parámetros de sesión IKEv2 no coinciden entre el lado de la instancia dedicada y el lado del cliente.

-

Un firewall está bloqueando los paquetes UDP IKEv2.

Primero, verifique los registros de IPsec para ver si hay mensajes que muestren el progreso de la negociación del túnel IKEv2. Los registros pueden indicar dónde hay un problema con la negociación IKEv2. La falta de mensajes de registro también puede indicar que la sesión IKEv2 no se está activando.

Algunos errores comunes con la negociación IKEv2 son:

-

La configuración de IKEv2 en el lado de CPE no coincide con el lado de Cisco, vuelva a verificar las configuraciones mencionadas:

-

Compruebe que la versión de IKE sea la versión 2.

-

Verifique que los parámetros de cifrado y autenticación coincidan con el cifrado esperado en el lado de la instancia dedicada.

Cuando se utiliza el cifrado "GCM", el protocolo GCM maneja la autenticación y establece el parámetro de autenticación en NULL.

-

Verifique la configuración de vida útil.

-

Verificar el grupo de módulos Diffie Hellman.

-

Verifique la configuración de la función pseudoaleatoria.

-

-

La lista de acceso para el mapa criptográfico no está configurada en:

-

Permitir GRE (local_tunnel_transport_ip) 255.255.255.255 (remote_tunnel_transport_ip) 255.255.255.255" (o comando equivalente)

La lista de acceso debe ser específica para el protocolo "GRE" y el protocolo "IP" no funcionará.

-

Si los mensajes de registro no muestran ninguna actividad de negociación para la fase IKEv2, es posible que se necesite una captura de paquetes.

Es posible que el lado de la instancia dedicada no siempre inicie el intercambio de IKEv2 y, a veces, puede esperar que el lado del CPE del cliente sea el iniciador.

Verifique la configuración del lado CPE para los siguientes requisitos previos para el inicio de la sesión IKEv2:

-

Busque una lista de acceso criptográfico IPsec para el tráfico GRE (protocolo 50) desde la IP de transporte del túnel CPE a la IP de transporte del túnel de la instancia dedicada.

-

Asegúrese de que la interfaz del túnel GRE esté habilitada para keepalives GRE; si el equipo no admite keepalives GRE, se notifica a Cisco porque keepalives GRE se habilitará en el lado de la instancia dedicada de manera predeterminada.

-

Asegúrese de que BGP esté habilitado y configurado con la dirección vecina de la IP del túnel de la instancia dedicada.

Cuando se configura correctamente, lo siguiente inicia el túnel IPsec y la negociación IKEv2 de primera fase:

-

GRE mantiene activa la conexión desde la interfaz del túnel GRE del lado del CPE a la interfaz del túnel GRE del lado de la instancia dedicada.

-

Sesión TCP de vecino BGP desde el vecino BGP del lado CPE al vecino BGP del lado de la instancia dedicada.

-

Haga ping desde la dirección IP del túnel del lado del CPE a la dirección IP del túnel del lado de la instancia dedicada.

El ping no puede ser de IP de transporte de túnel a IP de transporte de túnel, debe ser de IP de túnel a IP de túnel.

Si se necesita un seguimiento de paquetes para el tráfico IKEv2, configure el filtro para UDP y el puerto 500 (cuando no hay ningún dispositivo NAT en el medio de los puntos finales IPsec) o el puerto 4500 (cuando se inserta un dispositivo NAT en el medio de los puntos finales IPsec).

Verifique que los paquetes UDP IKEv2 con el puerto 500 o 4500 se envíen y reciban hacia y desde la dirección IP IPsec DI.

Es posible que el centro de datos de instancia dedicada no siempre inicie el primer paquete IKEv2. El requisito es que el dispositivo CPE sea capaz de iniciar el primer paquete IKEv2 hacia el lado de la instancia dedicada.

Si el firewall local lo permite, intente también hacer ping a la dirección IPsec remota. Si el ping no es exitoso desde la dirección IPsec local a la remota, realice un seguimiento de ruta para ayudar y determinar dónde se descarta el paquete.

Es posible que algunos firewalls y equipos de Internet no permitan rastrear la ruta.

Solución de problemas y validación de la segunda fase de IPsec (negociación de IPsec)

Verifique que la primera fase de IPsec (es decir, la asociación de seguridad IKEv2) esté activa antes de solucionar problemas de la segunda fase de IPsec. Ejecute un comando "show crypto ikev2 sa" o equivalente para verificar la sesión IKEv2. En la salida, verifique que la sesión IKEv2 haya estado activa durante más de unos pocos segundos y que no esté rebotando. El tiempo de actividad de la sesión se muestra como el "Tiempo activo" de la sesión o equivalente en la salida.

Una vez que la sesión IKEv2 se verifique como activa, investigue la sesión IPsec. Al igual que con la sesión IKEv2, ejecute un comando "show crypto ipsec sa" o equivalente para verificar la sesión IPsec. Tanto la sesión IKEv2 como la sesión IPsec deben estar activas antes de que se establezca el túnel GRE. Si la sesión IPsec no aparece como activa, verifique los registros de IPsec para ver si hay mensajes de error o errores de negociación.

Algunos de los problemas más comunes que pueden surgir durante las negociaciones IPsec son:

La configuración del lado CPE no coincide con la del lado de la instancia dedicada, vuelva a verificar la configuración:

-

Verifique que los parámetros de cifrado y autenticación coincidan con las configuraciones del lado de la instancia dedicada.

-

Verifique la configuración de Perfect Forward Secrecy y que coincida con la configuración del lado de la Instancia Dedicada.

-

Verifique la configuración de vida útil.

-

Verifique que IPsec se haya configurado en modo túnel.

-

Verificar las direcciones IPsec de origen y destino.

Solución de problemas y validación de la interfaz del túnel

Cuando se verifica que las sesiones IPsec e IKEv2 están activas, los paquetes keepalive del túnel GRE pueden fluir entre la instancia dedicada y los puntos finales del túnel CPE. Si la interfaz del túnel no muestra el estado, algunos problemas comunes son:

-

La VRF de transporte de la interfaz de túnel no coincide con la VRF de la interfaz de bucle invertido (si se utiliza la configuración VRF en la interfaz de túnel).

Si la configuración VRF no se utiliza en la interfaz del túnel, esta comprobación se puede ignorar.

-

Los keepalives no están habilitados en la interfaz del túnel del lado CPE

Si los keepalives no son compatibles con el equipo CPE, se debe notificar a Cisco para que los keepalives predeterminados en el lado de la instancia dedicada también se deshabiliten.

Si se admiten keepalives, verifique que estén habilitados.

-

La máscara o dirección IP de la interfaz del túnel no es correcta y no coincide con los valores esperados de la Instancia Dedicada.

-

La dirección de transporte del túnel de origen o destino no es correcta y no coincide con los valores esperados de la instancia dedicada.

-

Un firewall está bloqueando el envío de paquetes GRE al túnel IPsec o su recepción desde el túnel IPsec (el túnel GRE se transporta a través del túnel IPsec).

Una prueba de ping debe verificar que la interfaz del túnel local esté activa y que la conectividad sea buena con la interfaz del túnel remoto. Realice la comprobación de ping desde la IP del túnel (no la IP de transporte) a la IP del túnel remoto.

La lista de acceso criptográfico para el túnel IPsec que transporta el tráfico del túnel GRE permite que solo crucen paquetes GRE. Como resultado, los pings no funcionarán desde la IP de transporte del túnel a la IP de transporte del túnel remoto.

La verificación de ping da como resultado un paquete GRE que se genera desde la IP de transporte del túnel de origen a la IP de transporte del túnel de destino, mientras que la carga útil del paquete GRE (la IP interna) será la IP del túnel de origen y destino.

Si la prueba de ping no es exitosa y se verifican los elementos anteriores, entonces puede ser necesaria una captura de paquetes para garantizar que el ping ICMP resulte en un paquete GRE que luego se encapsula en un paquete IPsec y luego se envía desde la dirección IPsec de origen a la dirección IPsec de destino. Los contadores en la interfaz del túnel GRE y los contadores de sesión IPsec también pueden ayudar a mostrar si los paquetes de envío y recepción están incrementando.

Además del tráfico de ping, la captura también debe mostrar paquetes GRE keepalive incluso durante el tráfico inactivo. Por último, si BGP está configurado, los paquetes keepalive de BGP también deben enviarse como paquetes GRE encapsulados en paquetes IPSEC también a través de la VPN.

Solución de problemas y validación de BGP

Sesiones BGP

Se requiere BGP como protocolo de enrutamiento sobre el túnel IPsec VPN. El vecino BGP local debe establecer una sesión eBGP con el vecino BGP de la instancia dedicada. Las direcciones IP del vecino eBGP son las mismas que las direcciones IP del túnel local y remoto. Primero asegúrese de que la sesión BGP esté activa y luego verifique que se estén recibiendo las rutas correctas desde la Instancia Dedicada y que se envíe la ruta predeterminada correcta a la Instancia Dedicada.

Si el túnel GRE está activo, verifique que el ping sea exitoso entre la IP del túnel GRE local y la remota. Si el ping es exitoso pero la sesión BGP no se inicia, investigue el registro BGP para detectar errores de establecimiento de BGP.

Algunos de los problemas de negociación BGP más comunes son:

-

El número de AS remoto no coincide con el número de AS que está configurado en el lado de la instancia dedicada; vuelva a verificar la configuración del AS vecino.

-

El número de AS local no coincide con lo que espera el lado de la instancia dedicada; verifique que el número de AS local coincida con los parámetros de la instancia dedicada esperados.

-

Un firewall está bloqueando los paquetes BGP TCP encapsulados en paquetes GRE para que no se envíen al túnel IPsec ni se reciban desde el túnel IPSEC.

-

La IP del vecino BGP remoto no coincide con la IP del túnel GRE remoto.

Intercambio de rutas BGP

Una vez verificada la sesión BGP para ambos túneles, asegúrese de que se envíen y reciban las rutas correctas desde el lado de la instancia dedicada.

La solución VPN de instancia dedicada espera que se establezcan dos túneles desde el customer/partner lado. El primer túnel apunta al centro de datos de instancia dedicada A y el segundo túnel apunta al centro de datos de instancia dedicada B. Ambos túneles deben estar en estado activo y la solución requiere un active/active despliegue. Cada centro de datos de instancia dedicada anunciará su ubicación local. /25 ruta así como una /24 ruta de respaldo Al verificar las rutas BGP entrantes desde la Instancia Dedicada, asegúrese de que la sesión BGP asociada con el túnel que apunta al centro de datos de la Instancia Dedicada A reciba la información del centro de datos de la Instancia Dedicada A. /25 ruta local así como la /24 ruta de respaldo Además, asegúrese de que el túnel que apunta al centro de datos de la instancia dedicada B reciba la instancia dedicada del centro de datos B. /25 ruta local así como la /24 ruta de respaldo Tenga en cuenta que el /24 La ruta de respaldo será la misma ruta anunciada desde el centro de datos de instancia dedicada A y el centro de datos de instancia dedicada B.

Se proporciona redundancia a un centro de datos de instancia dedicada si la interfaz del túnel a ese centro de datos deja de funcionar. Si se pierde la conectividad con el centro de datos de la instancia dedicada A, el tráfico se reenviará desde el centro de datos de la instancia dedicada B al centro de datos A. En este escenario, el túnel al centro de datos B utilizará el túnel del centro de datos B. /25 ruta para enviar tráfico al centro de datos B y el túnel al centro de datos B utilizará la copia de seguridad /24 Ruta para enviar tráfico al centro de datos A a través del centro de datos B.

Es importante que, cuando ambos túneles estén activos, el túnel del centro de datos A no se utilice para enviar tráfico al centro de datos B y viceversa. En este escenario, si se envía tráfico al centro de datos A con destino al centro de datos B, el centro de datos A reenviará el tráfico al centro de datos B y luego el centro de datos B intentará enviar tráfico de regreso a la fuente a través del túnel del centro de datos B. Esto dará como resultado un enrutamiento subóptimo y también puede interrumpir el tráfico que atraviesa los firewalls. Por lo tanto, es importante que ambos túneles estén en un active/active configuración durante el funcionamiento normal.

El 0.0.0.0/0 La ruta debe anunciarse desde el lado del cliente al lado del centro de datos de la instancia dedicada. El lado de la Instancia Dedicada no aceptará rutas más específicas. Asegúrese de que el 0.0.0.0/0 La ruta se anuncia tanto desde el túnel del centro de datos de instancia dedicada A como desde el túnel del centro de datos de instancia dedicada B.

Configuración de MTU

En el lado de la instancia dedicada, se habilitan dos funciones para ajustar dinámicamente la MTU para paquetes de gran tamaño. El túnel GRE agrega más encabezados a los paquetes IP que fluyen a través de la sesión VPN. El túnel IPsec agrega encabezados adicionales sobre los encabezados GRE, lo que reducirá aún más la MTU más grande permitida en el túnel.

El túnel GRE ajusta la función MSS y la ruta del túnel GRE en la función de descubrimiento de MTU está habilitada en el lado de la instancia dedicada. Configure "ip tcp adjust-mss 1350" o un comando equivalente, así como "tunnel" path\u0002mtu-discovery" o comando equivalente en el lado del cliente para ayudar con el ajuste dinámico de la MTU del tráfico a través del túnel VPN.