- Start

- /

- Artikel

Speciaal exemplaar - Virtuele verbinding

In dit artikel

In dit artikel Feedback?

Feedback?Virtual Connect is een extra add-onoptie voor Cloud Connectivity met Webex Calling Dedicated Instance. Met Virtual Connect kunnen klanten hun privénetwerk veilig uitbreiden via internet met point-to-point IP VPN-gebruik. Hier bespreken we het bestellen, activeren en configureren van Virtual Connect.

Inleiding

Virtual Connect is een aanvullende invoegoptie voor cloudverbinding met een speciaal exemplaar Webex Calling (speciaal exemplaar). Met Virtual Connect kunnen klanten hun privénetwerk veilig uitbreiden via internet met point-to-point IP VPN-gebruik. Deze verbindingsoptie levert een snelle verbinding van de privénetwerkverbinding met behulp van de bestaande CPE (Customer Premise Equipment) en internetverbinding.

Cisco host, beheert en zorgt voor redundante IP VPN-verbinding en de benodigde internettoegang in de datacenterregio(n) van het speciale exemplaar van Cisco waar de service vereist is. Op dezelfde manier is de beheerder verantwoordelijk voor de bijbehorende CPE- en internetservices, die vereist zijn voor Virtual Connect.

Elke Bestelling voor Virtual Connect in een specifieke speciale instantieregio bevat twee algemene routing-encapssniveaus (GRE) die zijn beveiligd met IPSec-codering (GRE over IPSec), een voor elk cisco-datacenter in de geselecteerde regio.

Virtual Connect heeft een bandbreedtelimiet van 250 Mbps per tunnel en wordt aanbevolen voor kleinere implementaties. Omdat twee point-to-point VPN-verbindingen worden gebruikt, moet al het verkeer naar de cloud via de klantkop cpue lopen. Daarom is het mogelijk niet geschikt voor veel externe sites. Raadpleeg Cloud Connectivity voor andere alternatieve peeringopties .

Voordat u de peeringaanvraag voor Virtual Connect indient, moet u ervoor zorgen dat de Dedicated Instance-service in de betreffende regio is geactiveerd.

Voorwaarden

De vereisten voor het tot stand brengen van Virtual Connect zijn onder andere:

-

Klant levert

-

Internetverbinding met voldoende beschikbare bandbreedte om de implementatie te ondersteunen

-

Openbaar IP-adres(sen) voor twee IPSec-adressen

-

GRE-transport-IP-adressen van klantzijde voor de twee GRE-personen

-

-

Partner en klant

-

Werk samen om bandbreedtevereisten te evalueren

-

Zorg voor ondersteuning van netwerkapparaat(en) BGP (Border Gateway Protocol) (BGP)-routering en een GRE via IPSec-tunnelontwerp

-

-

Partner of klant biedt

-

Netwerkteam met kennis van VPN-tunneltechnologieën voor site naar locatie

-

Netwerkteam met kennis van BGP, eBGP en algemene routeringsprincipes

-

-

Cisco

-

Cisco heeft privé automatische systeemnummers (ASN's) en tijdelijke IP-adressering voor GRE-tunnelinterfaces toegewezen

-

Cisco heeft een openbaar, maar niet internet omkeerbaar C-netwerk (/24) toegewezen voor het oplossen van speciale exemplaar cloud

-

Als een klant slechts 1 CPE-apparaat heeft, zijn de 2 datacenters (DC1 en DC2) in elke regio van dat CPE-apparaat. De klant heeft ook een optie voor 2 CPE-apparaten. Elk CPE-apparaat moet dan verbinding maken met 1 tunnel alleen in de richting van datacenters van Cisco (DC1 en DC2) in elke regio. Aanvullende redundantie kan worden bereikt door elke tunnel op een afzonderlijke fysieke site/locatie in de infrastructuur van de klant te beëindigen.

Technische details

Implementatiemodel

Virtual Connect maakt gebruik van een headend-architectuur van een dubbele laag, waarbij de routering en GRE-besturing door het ene apparaat worden geleverd en het IPSec-besturingsmodel door een ander apparaat wordt geleverd.

Nadat de Virtual Connect-verbinding is voltooid, wordt twee GRE over IPSec-verbinding gemaakt tussen het bedrijfsnetwerk van de klant en de datacenters van Cisco. Een voor elk redundant datacenter binnen de respectievelijke regio. Aanvullende netwerkelementen die vereist zijn voor peering, worden door de partner of klant uitgewisseld aan Cisco via het Control Hub Virtual Connect-activeringsformulier.

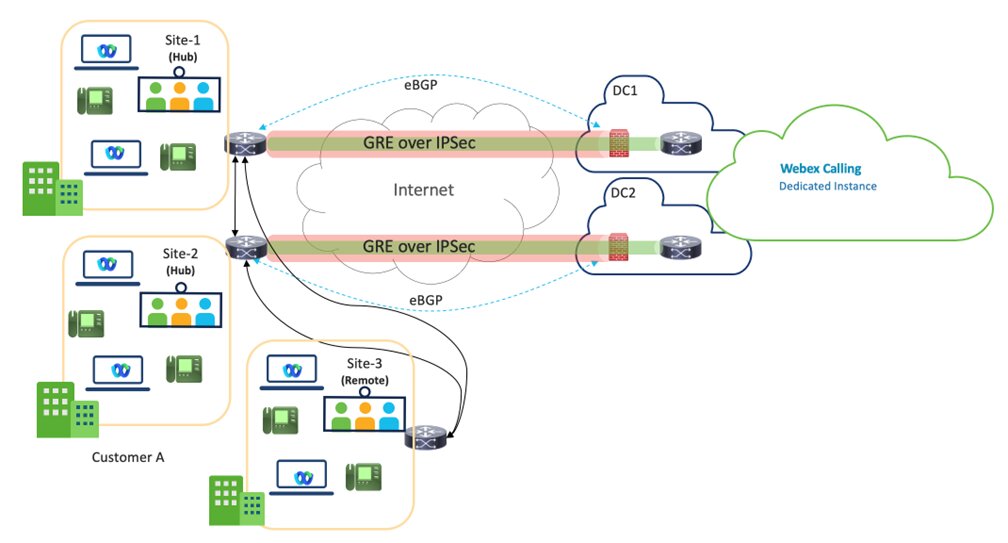

De onderstaande afbeelding toont een voorbeeld van het implementatiemodel voor virtuele verbinding voor de optie met 2 concentratoren aan de kant van de klant.

Virtuele verbinding : VPN is een hub-ontwerp, waarbij de hub-sites van de klant zijn verbonden met DC1 en DC2 van de datacenters van een speciale instantie binnen een bepaalde regio.

Two Hub-sites worden aanbevolen voor een betere redundantie, maar One Hub-site met twee hub-sites is ook een ondersteund implementatiemodel.

De bandbreedte per tunnel is beperkt tot 250 Mbps. Om een effectieve failover te garanderen, mag de gecombineerde snelheid van het verkeer over beide tunnels niet hoger zijn dan 250 Mbps. Bij een storing wordt namelijk al het verkeer via één tunnel geleid.

De externe sites van de klant binnen dezelfde regio, moeten verbinding maken met de Hub-site(s) via WAN van de klant en dit is niet de verantwoordelijkheid van Cisco voor die verbinding.

Van partners wordt verwacht dat zij nauw samenwerken met de klanten en ervoor zorgen dat het meest optimale pad wordt gekozen voor de serviceregio Virtual Connect.

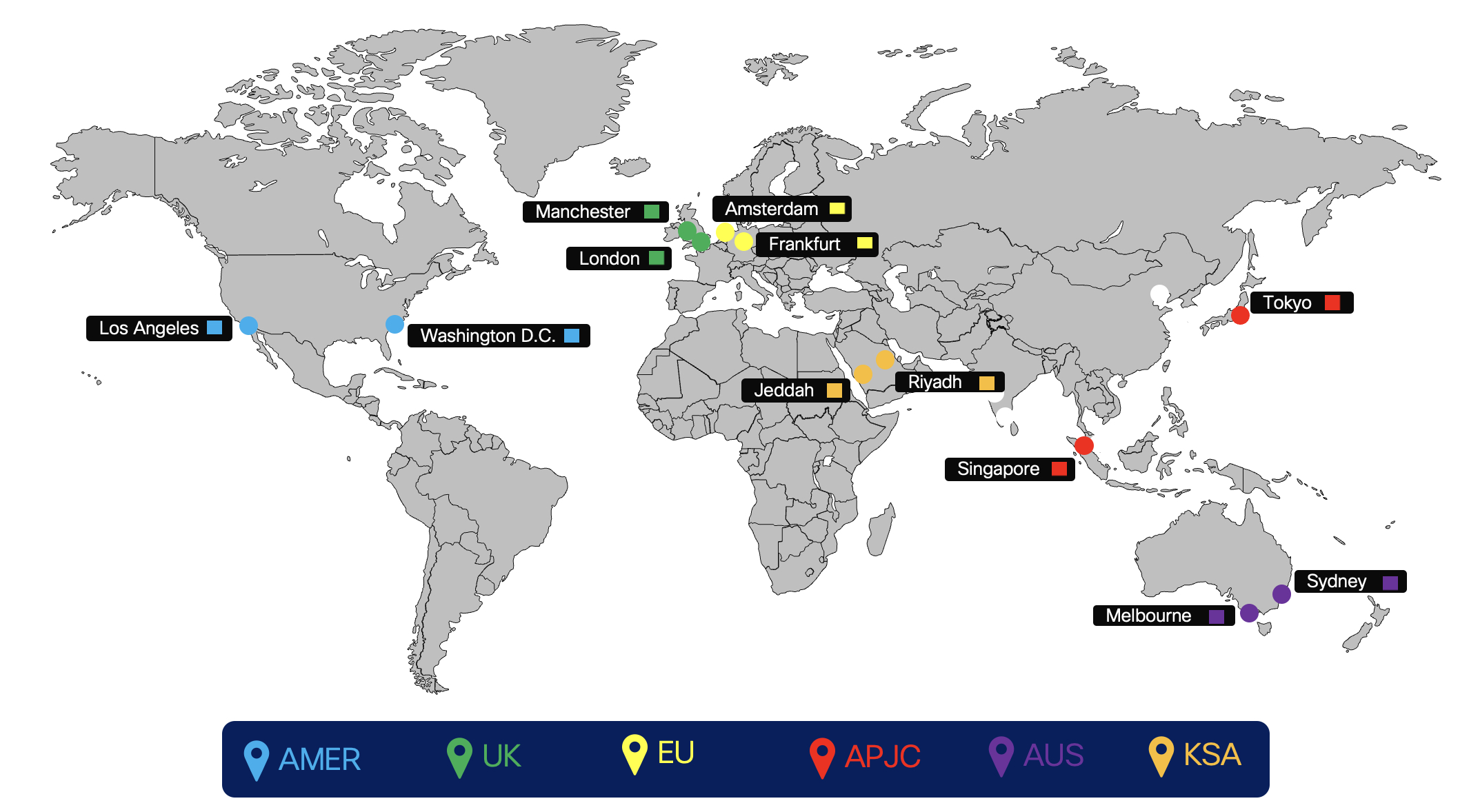

De onderstaande afbeelding toont de cloudconnectiviteitspeeringregio's van de Dedicated Instance.

Routering

Routering voor de virtual Connect-invoegkoppeling wordt geïmplementeerd met behulp van externe BGP (eBGP) tussen speciale instantie en de CPE (Customer Premise Equipment). Cisco zal hun respectievelijke netwerk voor elk redundante DC binnen een regio adverteren in de CPE van de klant en de CPE is vereist om een standaardroute naar Cisco te adverteren.

-

Cisco onderhoudt en wijst

-

Tunnel Interface IP-adressering (tijdelijke koppeling voor routering) Die Cisco toewijst vanuit een toegewezen gedeelde adresruimte (niet-openbaar omleidingsbaar)

-

Tunnel transportdeitiatieadres (aan de kant van Cisco)

-

Privé zelfstandige systeemnummers (ASN's) voor BGP-routeringsconfiguratie klant

-

Cisco wijst toe vanuit het toegewezen bereik voor privégebruik: 64512 tot en met 65534

-

-

-

eBGP gebruikt om routes uit te wisselen tussen speciale instantie en CPE

-

Cisco zal het toegewezen /24-netwerk opsplitsen in 2 /25 een voor elk DC in de respectievelijke regio

-

In Virtual Connect wordt elk /25-netwerk via de respectievelijk point-to-point VPN - (tijdelijke koppeling) geadverteerd naar CPE door Cisco

-

CPE moet worden geconfigureerd met de juiste eBGP-naburigen. Als u één CPE gebruikt, worden twee eBGP-naburigen gebruikt, een die naar elke externe tunnel wijst. Als u twee CPE gebruikt, heeft elke CPE één eBGP-naburige gebruikers die werken met de enkele externe tunnel voor de CPE.

-

Cisco-zijde van elke GRE-tunnel (tunnel interface IP) wordt geconfigureerd als de BGP-neighbor op de CPE

-

CPE is vereist om een standaardroute te adverteren over elk van de

-

CPE kan indien nodig opnieuw worden verdeeld over de geleerde routes binnen het bedrijfsnetwerk van de netwerkbeheerder.

-

-

Als de koppeling niet mislukt, heeft één CPE twee actieve/actieve gebruikers. Voor twee CPE-knooppunten heeft elke CPE één actieve tunnel en moeten beide CPE-knooppunten actief zijn en doorgevend verkeer. Bij een niet-storingsscenario moet het verkeer in twee delen als deze naar de juiste /25-bestemmingen gaat. Als een van de tunnel uitgaat, kan de resterende tunnel het verkeer voor beide uitvoeren. Bij een dergelijk storingsscenario wordt het /25-netwerk gebruikt als back-uproute als het /25-netwerk defect is. Cisco zal klantverkeer via de interne WAN naar de DC sturen, waardoor de verbinding is verloren.

Virtuele verbindingsverkeersstroom

Verkeersstroom wanneer beide tunnels open zijn

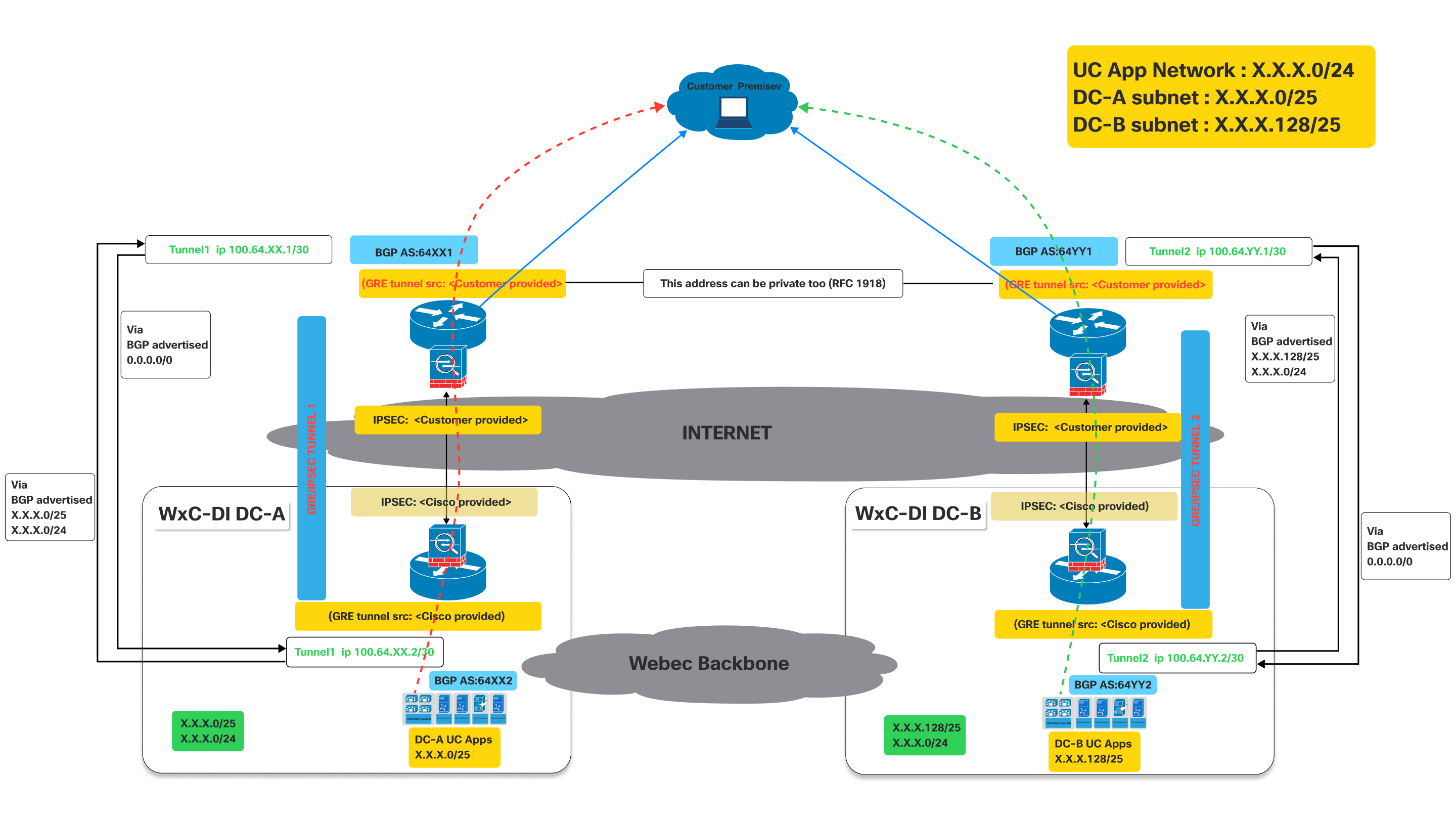

Deze afbeelding illustreert een Virtual Connect netwerkarchitectuur, met details over de verkeersstroom wanneer zowel de primaire als de secundaire tunnels operationeel zijn.

Het vertegenwoordigt een actief connectiviteitsmodel waarmee een klant toegang krijgt tot UC-applicaties die worden gehost in de datacenters van Cisco, waarbij gebruik wordt gemaakt van dubbele GRE/IPSEC tunnels over het internet met BGP voor route-uitwisseling.

Definities:

- Klantlocatie:

- Dit vertegenwoordigt het netwerk op locatie van de klant, waar gebruikers en hun apparaten (bijvoorbeeld IP-telefoons, computers met UC-clients) zich bevinden.

- Het verkeer dat hier vandaan komt, moet de UC-applicaties bereiken die in de datacenters van Cisco worden gehost.

- Cisco Webex Calling Dedicated Instance (Dedicated Instance) datacenters (WxC-DI DC-A en WxC-DI DC-B):

- Dit zijn de datacenters van Cisco die de UC-toepassingen hosten.

- DC-A en DC-B zijn geografisch verschillend, wat voor redundantie zorgt.

- Elk datacenter heeft een eigen subnet voor UC-toepassingen:

- DC-A subnet:X.X.X.0/25

- DC-B subnet:X.X.X.128/25

- GRE/IPsec Tunnels (Tunnel 1 en Tunnel 2):

- Dit zijn de beveiligde, gecodeerde verbindingen tussen de klantlocatie en het Cisco-datacenter via het openbare internet.

- GRE (Generieke Routing Encapsulatie): Dit protocol wordt gebruikt om verschillende netwerklaagprotocollen in virtuele point-to-point-verbindingen in te kapselen. Hierdoor kunnen routeringsprotocollen als BGP via de tunnel werken.

- IPsec (Internet Protocol Security): Deze reeks protocollen biedt cryptografische beveiligingsdiensten (authenticatie, integriteit, vertrouwelijkheid) voor IP-communicatie. Het versleutelt het GRE-geëncapsuleerde verkeer, waardoor een veilige gegevensoverdracht via internet wordt gegarandeerd.

- Border Gateway Protocol (BGP):

- BGP is het routeringsprotocol dat wordt gebruikt om routeringsinformatie uit te wisselen tussen de klantlocatie en de Cisco-datacenters.

Zoals in het bovenstaande diagram wordt getoond, moeten apparaten die op de locatie van de klant zijn geïnstalleerd, twee GRE/IPSEC tunnels.

De naamgevingsconventies die hieronder worden gebruikt met XX / YY, DC-A en DC-B zijn generiek voor alle regio's waar Dedicated Instance wordt aangeboden. Deze waarden zijn uniek voor elke regio en de werkelijke waarden voor elke regio. De specifieke waarden worden verstrekt tijdens het activeren van de virtuele verbinding.

Aan de kant van Cisco worden de IPSec- en GRE-tunnels op verschillende apparaten beëindigd. De klant moet er dus voor zorgen dat de IPSec-bestemmings- en GRE-bestemmings-IP's op de apparaten dienovereenkomstig worden geconfigureerd. Klanten kunnen hetzelfde IP-adres gebruiken voor GRE en IPSEC als dit op hun apparaten wordt ondersteund. Zie het diagram hierboven. De IP-gerelateerde waarden worden verstrekt tijdens de activering van de virtuele verbinding op het portaal.

- Tunnel 1: Verbindt de locatie van de klant via internet met "Dedicated Instance DC-A" (Data Center A). Deze tunnel maakt gebruik van BGP AS:64XX1 aan de klantzijde en BGP AS:64XX2 aan de Dedicated Instance DC-A zijde. IPSEC- en GRE-tunnelbronconfiguraties zijn verdeeld in door de klant en door Cisco verstrekte details.

- Tunnel 2: Verbindt de locatie van de klant via internet met "Dedicated Instance DC-B" (Data Center B). Deze tunnel maakt gebruik van BGP AS:64YY1 aan de klantzijde en BGP AS:64YY2 aan de Dedicated Instance DC-B zijde. Net als Tunnel 1 worden de IPSEC- en GRE-tunnelbronconfiguraties gedeeld tussen de klant en Cisco.

In BGP AS:64XX en BGP AS:64YY, XX en YY zijn specifiek voor een bepaalde regio.

Zodra de GRE/IPSEC Als er tunnels worden ingesteld naar Webex Calling Dedicated Instance-datacenters (A en B), moet de klant de volgende routes ontvangen die door Cisco worden geadverteerd via de overeenkomstige BGP-sessies.

- Voor DC-A: Routes die door Cisco worden geadverteerd, zullen: X.X.X.0/25 En X.X.x.0/24. Optioneel als IaaS is aangevraagd en geconfigureerd voor de klantroutes Y.Y.Y.0/25 En Y.Y.Y.0/24 wordt geadverteerd door Cisco.

- Voor DC-B: Routes die door Cisco worden geadverteerd, zullen: X.X.X.128/25 En X.X.x.0/24. Optioneel als IaaS is aangevraagd en geconfigureerd voor de klantroutes Y.Y.Y.128/25 En Y.Y.Y.0/24 wordt geadverteerd door Cisco.

- De klant moet reclame maken voor de 0.0.0./0 route naar Cisco via beide verbindingen (tunnels)

- De klant moet het langste voorvoegsel volgen (/25) Routes om verkeer naar Cisco te sturen via de betreffende tunnels wanneer beide tunnels actief zijn.

- Cisco stuurt het verkeer terug via dezelfde tunnels, zodat het verkeer symmetrisch blijft.

Verkeersstroom:

- Verkeer bestemd voor "DC-A UC Apps" (X.X.X.0/25) Vanaf de locatie van de klant stroomt het water via Tunnel 1.

- Verkeer bestemd voor "DC-B UC Apps" (X.X.X.128/25) vanaf de locatie van de klant stroomt het via Tunnel 2.

Failover-scenario : verkeersstroom wanneer een van de tunnels buiten werking is

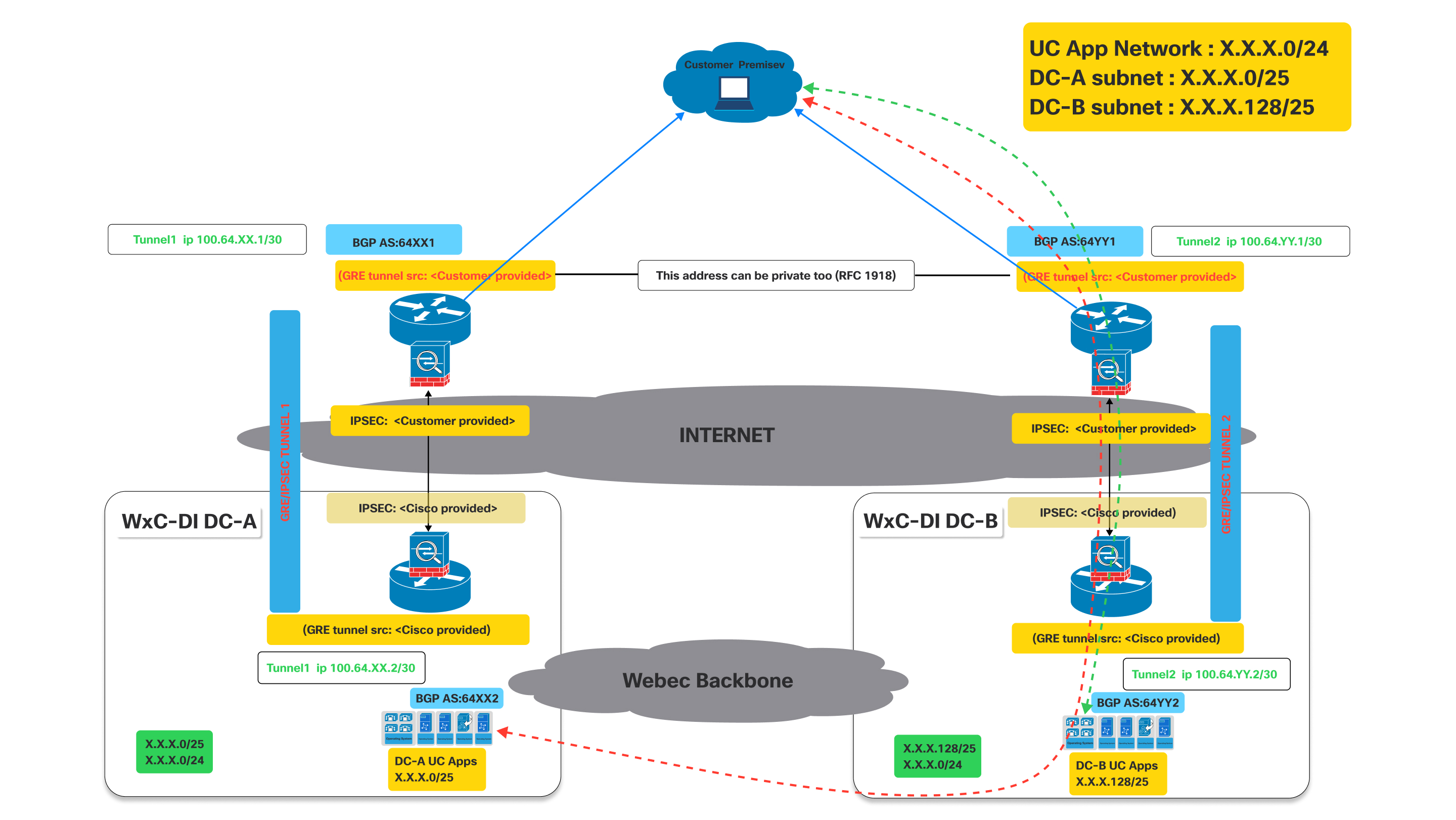

Zoals in het bovenstaande diagram wordt getoond, zal de BGP die door de tunnel naar DC-A wordt gemaakt, uitvallen wanneer de tunnel naar DC-A uitgevallen is.

Impact op BGP: Wanneer Tunnel 1 uitvalt, zal de BGP-sessie via die tunnel ook uitvalt. Als gevolg hiervan zal DC-A haar routes (specifiek X.X.X.0/25) via dit pad naar de klant. De router van de klant detecteert het pad daarom als onbereikbaar.

Nu Tunnel 1 offline is, zal de router van de klant bij de klant automatisch de routes die via Tunnel 1 zijn geleerd, uit de routeringstabel verwijderen of ze als onbereikbaar markeren.

- Verkeer bestemd voor het UC App Network (X.X.X.0/24) of het DC-A-subnet (X.X.X.0/25) wordt dan omgeleid via de werktunnel naar DC-B, die de X.X.X.0/24 dat omvat de X.X.X.0/25 netwerk.

- Een soortgelijk gedrag treedt op als de tunnel naar DC-B uitgeschakeld is terwijl de tunnel naar DC-A nog actief is.

Verbindingsproces

| 1 | |

| 2 | |

| 3 | |

| 4 |

Stap 1: CCW-bestelling

Virtual Connect is een invoeg toevoegen voor een speciaal exemplaar in CCW.

| 1 |

Navigeer naar de ccw-bestelsite en klik vervolgens op Aanmelden om u aan te melden bij de site: |

| 2 |

Schatting maken. |

| 3 |

Voeg 'A-FLEX-3' SKU toe. |

| 4 |

Selecteer Opties bewerken. |

| 5 |

Selecteer opties en invoegtoepassingen op het abonnementtabblad dat wordt weergegeven. |

| 6 |

Schakel onder Aanvullende invoegtoepassingen het selectievakje naast 'Virtuele verbinding voor speciaal exemplaar' in. De SKU-naam is 'A-FLEX-DI-VC'. |

| 7 |

Voer de hoeveelheid en het aantal regio's in waarvoor Virtuele verbinding is vereist. De hoeveelheid Virtuele verbinding mag niet groter zijn dan het totale aantal regio's dat voor een speciaal exemplaar is aangeschaft. Er is ook slechts één Virtual Connect bestelling toegestaan per regio. |

| 8 |

Als u tevreden bent met uw selecties, klikt u rechtsboven op de pagina op Verifiëren en opslaan. |

| 9 |

Klik op Opslaan en doorgaan om uw bestelling te ronden. Uw bestelling is nu definitief bestelen appers in het bestelraster. |

Stap 2: Activering van Virtual Connect in Control Hub

| 1 |

Meld u aan bij Control Hub https://admin.webex.com/login. |

| 2 |

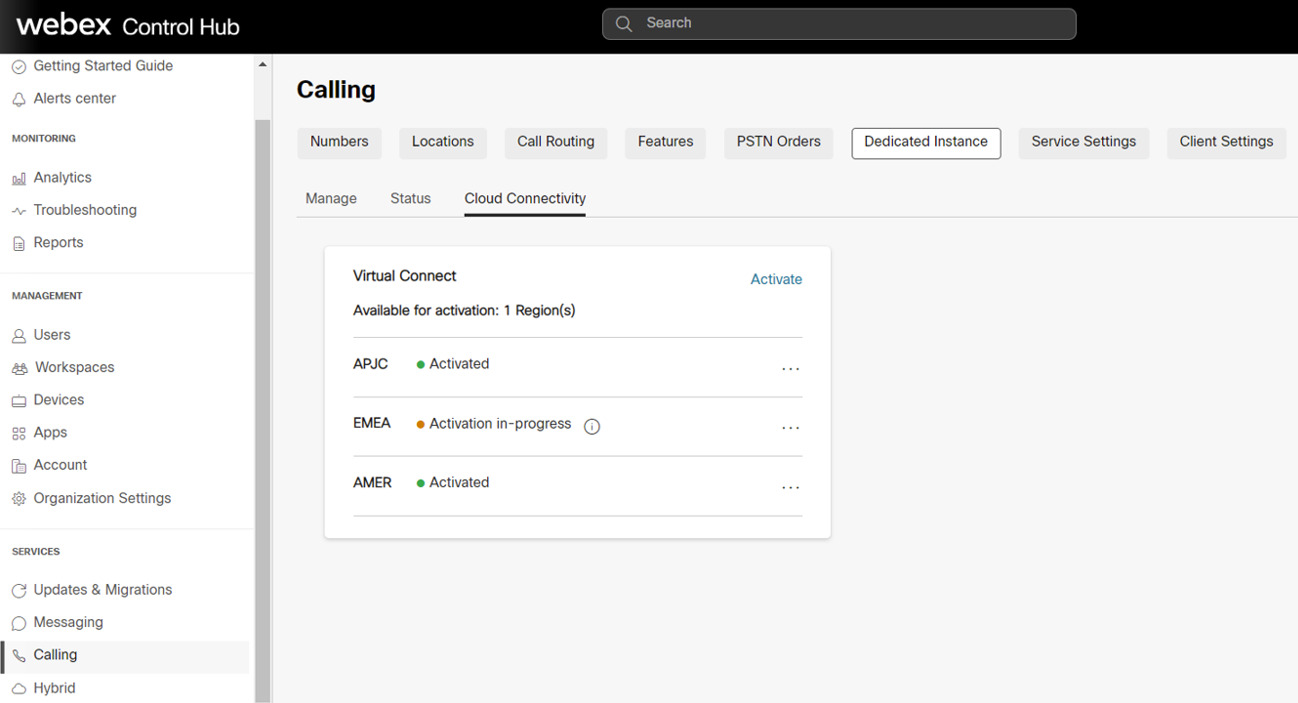

Navigeer in het gedeelte Services naar Bellen > Speciale Instacnce > Cloud Connectivity. |

| 3 |

Op de Virtual Connect-kaart wordt de aangeschafte hoeveelheid Virtual Connect vermeld. De beheerder kan nu op Activeren klikken om de virtuele verbinding te activeren.  Het activeringsproces kan alleen geactiveerd worden door beheerders met de rol 'Klant volledig beheer'. Terwijl een beheerder met de rol 'Alleen-lezenbeheerder' van de klant alleen de status kan bekijken. |

| 4 |

Wanneer de beheerder op de knop Activeren klikt, wordt het formulier Virtuele verbinding activeren weergegeven voor de beheerder om de technische details van Virtual Connect te verstrekken die vereist zijn voor de peeringconfiguraties aan de kant van Cisco. Het formulier bevat ook statische informatie aan de kant van Cisco, op basis van de geselecteerde regio. Deze informatie is handig voor klantbeheerders om de CPE te configureren aan hun kant om de verbinding tot stand te laten komen. |

| 5 |

Klik op de knop Activeren als alle verplichte velden zijn ingevuld. |

| 6 |

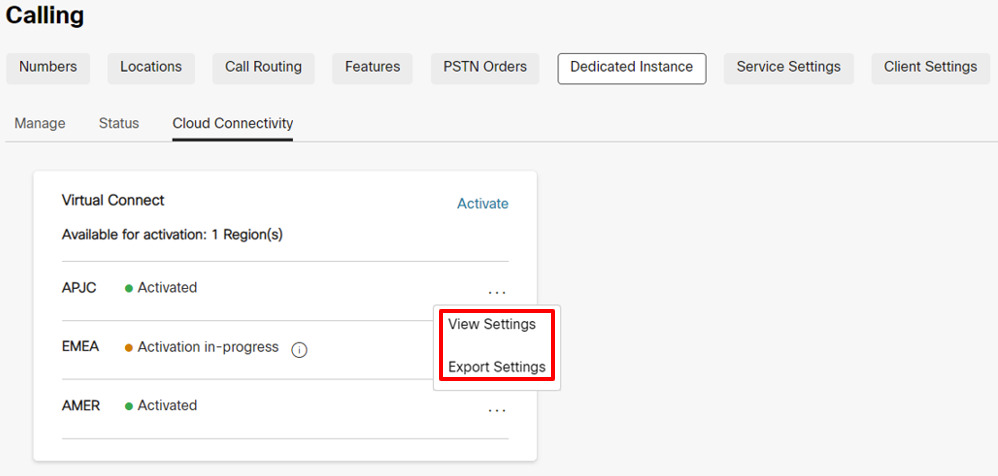

Nadat het virtuele verbindingsactiveringsformulier is voltooid voor een deelgebaseerde regio, kan de klant het activeringsformulier exporteren vanuit Control Hub, Bellen > Speciaal exemplaar > Cloud Connectivity en op Exportinstellingen klikken.  Vanwege veiligheidsredenen zijn de authenticatie en het BGP-wachtwoord niet beschikbaar in het geëxporteerde document, maar de beheerder kan deze bekijken in Control Hub door te klikken op Instellingen weergeven onder Control Hub, Bellen > Toegewijde instantie > Tabblad Cloudconnectiviteit. |

Stap 3: Cisco voert een netwerkconfiguratie uit

| 1 |

Zodra het virtual Connect-activeringsformulier is voltooid, wordt de status bijgewerkt naar De activering die bezig is met bellen > een speciaal exemplaar > Virtual Connect-kaart van de Cloud Connectivity. |

| 2 |

Cisco zal de vereiste configuraties op de Cisco-apparatuur binnen 5 werkdagenvoltooien. Wanneer dit is voltooid, wordt de status bijgewerkt naar 'Geactiveerd' voor die specifieke regio in Control Hub. |

Stap 4: Klant voert netwerkconfiguratie uit

|

De status wordt gewijzigd in 'Geactiveerd' om de klantbeheerder te informeren dat de cisco-zijde van configuraties voor de IP VPN-verbinding is voltooid op basis van de invoer van de klant. Van de klantbeheerder wordt echter verwacht dat hij of zij de configuraties van de CPU's zal voltooien en de verbindingsroutes voor de Virtual Connect-tunnel zal testen om online te zijn. Als de problemen gewoon door de configuratie of verbinding komen, kan de klant contact op nemen met het Cisco TAC voor hulp. |

Probleemoplossing

Probleemoplossing en validatie voor IPsec First Phase (IKEv2-onderhandeling)

De IPsec-tunnelonderhandeling bestaat uit twee fasen: de IKEv2-fase en de IPsec-fase. Als de IKEv2-faseonderhandeling niet wordt voltooid, wordt er geen tweede IPsec-fase gestart. Geef eerst de opdracht "show crypto ikev2 sa" (op Cisco-apparatuur) of een vergelijkbare opdracht op de apparatuur van derden om te controleren of de IKEv2-sessie actief is. Als de IKEv2-sessie niet actief is, kunnen de volgende oorzaken optreden:

-

Interessant verkeer activeert de IPsec-tunnel niet.

-

De IPsec-tunneltoegangslijst is verkeerd geconfigureerd.

-

Er is geen connectiviteit tussen de klant en het IPsec-tunneleindpunt van de Dedicated Instance.

-

De IKEv2-sessieparameters komen niet overeen tussen de Dedicated Instance-zijde en de klantzijde.

-

Een firewall blokkeert de IKEv2 UDP-pakketten.

Controleer eerst de IPsec-logboeken op berichten die de voortgang van de IKEv2-tunnelonderhandeling weergeven. De logboeken kunnen aangeven of er een probleem is met de IKEv2-onderhandeling. Als er geen logberichten worden weergegeven, kan dat er ook op duiden dat de IKEv2-sessie niet wordt geactiveerd.

Enkele veelvoorkomende fouten bij IKEv2-onderhandeling zijn:

-

De instellingen voor IKEv2 aan de CPE-zijde komen niet overeen met de Cisco-zijde. Controleer de genoemde instellingen opnieuw:

-

Controleer of de IKE-versie versie 2 is.

-

Controleer of de parameters Versleuteling en Authenticatie overeenkomen met de verwachte versleuteling aan de kant van de Dedicated Instance.

Wanneer de "GCM"-codering wordt gebruikt, verwerkt het GCM-protocol de authenticatie en wordt de authenticatieparameter ingesteld op NULL.

-

Controleer de levensduurinstelling.

-

Controleer de Diffie-Hellman-modulusgroep.

-

Controleer de instellingen van de pseudo-willekeurige functie.

-

-

De toegangslijst voor de cryptokaart is niet ingesteld op:

-

Vergunning GRE (local_tunnel_transport_ip) 255.255.255.255 (remote_tunnel_transport_ip) 255.255.255.255" (of gelijkwaardig commando)

De toegangslijst moet specifiek bedoeld zijn voor het "GRE"-protocol. Het "IP"-protocol zal niet werken.

-

Als de logberichten geen onderhandelingsactiviteit voor de IKEv2-fase aangeven, is mogelijk een pakketregistratie nodig.

De Dedicated Instance-zijde start niet altijd de IKEv2-uitwisseling en verwacht soms dat de CPE-zijde van de klant de initiator is.

Controleer de CPE-zijdeconfiguratie op de volgende vereisten voor het starten van een IKEv2-sessie:

-

Controleer of er een IPsec-cryptotoegangslijst is voor GRE-verkeer (protocol 50) van het CPE-tunneltransport-IP naar het Dedicated Instance-tunneltransport-IP.

-

Zorg ervoor dat de GRE-tunnelinterface is ingeschakeld voor GRE-keepalives. Als de apparatuur geen GRE-keepalives ondersteunt, wordt Cisco hiervan op de hoogte gesteld, omdat GRE-keepalives standaard worden ingeschakeld aan de Dedicated Instance-zijde.

-

Zorg ervoor dat BGP is ingeschakeld en geconfigureerd met het buuradres van het Dedicated Instance-tunnel-IP.

Als het goed is geconfigureerd, start het volgende de IPsec-tunnel en de eerste fase van de IKEv2-onderhandeling:

-

GRE keepalives van de GRE-tunnelinterface aan de CPE-zijde naar de GRE-tunnelinterface aan de Dedicated Instance-zijde.

-

BGP-buur TCP-sessie van de BGP-buur aan de CPE-zijde naar de BGP-buur aan de Dedicated Instance-zijde.

-

Ping vanaf het IP-adres van de CPE-zijtunnel naar het IP-adres van de Dedicated Instance-zijtunnel.

Ping kan niet van tunneltransport-IP naar tunneltransport-IP zijn, maar moet van tunnel-IP naar tunnel-IP zijn.

Als er een pakkettracering nodig is voor het IKEv2-verkeer, stelt u het filter in voor UDP en poort 500 (wanneer er zich geen NAT-apparaat in het midden van de IPsec-eindpunten bevindt) of poort 4500 (wanneer er zich een NAT-apparaat in het midden van de IPsec-eindpunten bevindt).

Controleer of IKEv2 UDP-pakketten met poort 500 of 4500 worden verzonden en ontvangen van en naar het DI IPsec IP-adres.

Het Dedicated Instance-datacenter begint niet altijd met het eerste IKEv2-pakket. De vereiste is dat het CPE-apparaat het eerste IKEv2-pakket naar de Dedicated Instance-zijde kan sturen.

Als de lokale firewall dit toestaat, probeer dan ook een ping naar het externe IPsec-adres. Als de ping van het lokale IPsec-adres naar het externe IPsec-adres niet lukt, voer dan een traceroute uit om te bepalen waar het pakket is gedropt.

Sommige firewalls en internetapparatuur staan traceerroutes niet toe.

Probleemoplossing en validatie voor de tweede fase van IPsec (IPsec-onderhandeling)

Controleer of de eerste IPsec-fase (dat wil zeggen de IKEv2-beveiligingskoppeling) actief is voordat u problemen met de tweede IPsec-fase oplost. Voer een "show crypto ikev2 sa" of een gelijkwaardige opdracht uit om de IKEv2-sessie te verifiëren. Controleer in de uitvoer of de IKEv2-sessie langer dan een paar seconden actief is en of deze niet bouncet. De sessie-uptime wordt in de uitvoer weergegeven als de 'Actieve tijd' van de sessie of een equivalent daarvan.

Zodra de IKEv2-sessie als actief wordt geverifieerd, onderzoekt u de IPsec-sessie. Voer, net als bij de IKEv2-sessie, een "show crypto ipsec sa" of een gelijkwaardige opdracht uit om de IPsec-sessie te verifiëren. Zowel de IKEv2-sessie als de IPsec-sessie moeten actief zijn voordat de GRE-tunnel tot stand wordt gebracht. Als de IPsec-sessie niet als actief wordt weergegeven, controleer dan de IPsec-logboeken op foutmeldingen of onderhandelingsfouten.

Enkele van de meest voorkomende problemen die zich tijdens IPsec-onderhandelingen kunnen voordoen, zijn:

De instellingen aan de CPE-zijde komen niet overeen met de Dedicated Instance-zijde. Controleer de instellingen opnieuw:

-

Controleer of de parameters voor Versleuteling en Authenticatie overeenkomen met de instellingen aan de kant van de Dedicated Instance.

-

Controleer de Perfect Forward Secrecy-instellingen en of de instellingen op de Dedicated Instance-zijde overeenkomen.

-

Controleer de levensduurinstellingen.

-

Controleer of de IPsec in tunnelmodus is geconfigureerd.

-

Controleer de bron- en bestemmings-IPsec-adressen.

Probleemoplossing en validatie van tunnelinterface

Zodra de IPsec- en IKEv2-sessies als actief worden geverifieerd, zorgt de GRE-tunnel ervoor dat pakketten tussen de Dedicated Instance en de CPE-tunneleindpunten kunnen worden uitgewisseld. Als de tunnelinterface de status niet weergeeft, kunnen de volgende problemen optreden:

-

De VRF van het transport van de tunnelinterface komt niet overeen met de VRF van de loopbackinterface (als er een VRF-configuratie wordt gebruikt op de tunnelinterface).

Als de VRF-configuratie niet op de tunnelinterface wordt gebruikt, kan deze controle worden genegeerd.

-

Keepalives zijn niet ingeschakeld op de CPE-zijtunnelinterface

Als keepalives niet worden ondersteund op de CPE-apparatuur, moet Cisco hiervan op de hoogte worden gesteld, zodat de standaard keepalives aan de Dedicated Instance-zijde ook worden uitgeschakeld.

Als keepalives worden ondersteund, controleer dan of deze zijn ingeschakeld.

-

Het masker of IP-adres van de tunnelinterface is niet correct en komt niet overeen met de verwachte waarden van de Dedicated Instance.

-

Het bron- of bestemmingstunneltransportadres is niet correct en komt niet overeen met de verwachte waarden van de Dedicated Instance.

-

Een firewall blokkeert GRE-pakketten die naar de IPsec-tunnel worden verzonden of van de IPsec-tunnel worden ontvangen (de GRE-tunnel wordt via de IPsec-tunnel getransporteerd).

Met een pingtest kunt u controleren of de lokale tunnelinterface actief is en of de verbinding met de externe tunnelinterface goed is. Voer de pingcontrole uit van het tunnel-IP (niet het transport-IP) naar het externe tunnel-IP.

De cryptotoegangslijst voor de IPsec-tunnel die het GRE-tunnelverkeer vervoert, laat alleen GRE-pakketten toe. Hierdoor werken pings niet van een tunneltransport-IP naar een extern tunneltransport-IP.

De pingcontrole resulteert in een GRE-pakket dat wordt gegenereerd van het bron-tunneltransport-IP naar het bestemmings-tunneltransport-IP, terwijl de payload van het GRE-pakket (het interne IP) het bron- en bestemmings-tunnel-IP zal zijn.

Als de pingtest niet succesvol is en de voorgaande items worden geverifieerd, kan een pakketvastlegging nodig zijn om te garanderen dat de ICMP-ping resulteert in een GRE-pakket. Dit pakket wordt vervolgens ingekapseld in een IPsec-pakket en vervolgens verzonden van het bron-IPsec-adres naar het bestemmings-IPsec-adres. Tellers op de GRE-tunnelinterface en de IPsec-sessietellers kunnen ook helpen om aan te geven of de verzonden en ontvangen pakketten toenemen.

Naast het pingverkeer moeten in de vastlegging ook keepalive GRE-pakketten worden weergegeven, zelfs tijdens inactief verkeer. Als BGP is geconfigureerd, moeten BGP keepalive-pakketten ook als GRE-pakketten, ingekapseld in IPSEC-pakketten, via de VPN worden verzonden.

BGP-probleemoplossing en -validatie

BGP-sessies

BGP is vereist als routeringsprotocol via de VPN IPsec-tunnel. De lokale BGP-buur moet een eBGP-sessie tot stand brengen met de Dedicated Instance BGP-buur. De eBGP-buur-IP-adressen zijn hetzelfde als de lokale en externe tunnel-IP-adressen. Controleer eerst of de BGP-sessie actief is en controleer vervolgens of de juiste routes worden ontvangen van Dedicated Instance en of de juiste standaardroute naar Dedicated Instance wordt verzonden.

Als de GRE-tunnel actief is, controleer dan of er een succesvolle ping is tussen het lokale en het externe IP-adres van de GRE-tunnel. Als de ping succesvol is, maar de BGP-sessie niet tot stand komt, controleer dan het BGP-logboek op fouten bij het tot stand brengen van BGP.

Enkele van de meest voorkomende BGP-onderhandelingsproblemen zijn:

-

Het AS-nummer op afstand komt niet overeen met het AS-nummer dat is geconfigureerd aan de Dedicated Instance-zijde. Controleer de AS-configuratie van de buren opnieuw.

-

Het lokale AS-nummer komt niet overeen met wat de Dedicated Instance-zijde verwacht. Controleer of het lokale AS-nummer overeenkomt met de verwachte Dedicated Instance-parameters.

-

Een firewall blokkeert dat BGP TCP-pakketten die zijn ingekapseld in GRE-pakketten, naar de IPsec-tunnel worden verzonden of van de IPSEC-tunnel worden ontvangen.

-

Het IP-adres van de externe BGP-buur komt niet overeen met het IP-adres van de externe GRE-tunnel.

BGP Route-uitwisseling

Nadat de BGP-sessie voor beide tunnels is geverifieerd, controleert u of de juiste routes worden verzonden en ontvangen vanaf de Dedicated Instance-zijde.

De Dedicated Instance VPN-oplossing verwacht dat er twee tunnels worden opgezet vanaf de customer/partner kant. De eerste tunnel wijst naar het Dedicated Instance-datacenter A en de tweede tunnel wijst naar het Dedicated Instance-datacenter B. Beide tunnels moeten actief zijn en de oplossing vereist een active/active inzet. Elk Dedicated Instance-datacenter zal zijn lokale locatie adverteren /25 route en ook een /24 reserveroute. Bij het controleren van de binnenkomende BGP-routes van Dedicated Instance moet u ervoor zorgen dat de BGP-sessie die is gekoppeld aan de tunnel die naar Dedicated Instance-datacenter A verwijst, de Dedicated Instance-datacenter A ontvangt /25 lokale route en de /24 reserveroute. Zorg er bovendien voor dat de tunnel die naar Dedicated Instance datacenter B wijst, ook de Dedicated Instance datacenter B ontvangt. /25 lokale route en de /24 reserveroute. Let op dat de /24 De back-uproute is dezelfde route die wordt geadverteerd vanuit Dedicated Instance-datacenter A en Dedicated Instance-datacenter B.

Er wordt redundantie geboden aan een Dedicated Instance-datacenter als de tunnelinterface naar dat datacenter uitvalt. Als de connectiviteit met Dedicated Instance-datacenter A verloren gaat, wordt het verkeer doorgestuurd van Dedicated Instance-datacenter B naar datacenter A. In dit scenario zal de tunnel naar datacenter B gebruikmaken van datacenter B. /25 route om verkeer naar datacenter B te sturen en de tunnel naar datacenter B zal de back-up gebruiken /24 Route om verkeer via datacenter B naar datacenter A te sturen.

Het is belangrijk dat, wanneer beide tunnels actief zijn, de tunnel van datacenter A niet wordt gebruikt om verkeer naar datacenter B te sturen en vice versa. In dit scenario wordt het verkeer naar datacenter A verzonden met datacenter B als bestemming. Datacenter A stuurt het verkeer door naar datacenter B en vervolgens probeert datacenter B het verkeer via de tunnel van datacenter B terug te sturen naar de bron. Dit resulteert in een suboptimale routering en kan bovendien het verkeer dat firewalls passeert, verstoren. Daarom is het belangrijk dat beide tunnels in een active/active configuratie tijdens normale werking.

De 0.0.0.0/0 De route moet worden geadverteerd van de klantzijde naar de datacenterzijde van de Dedicated Instance. Specifiekere routes worden niet geaccepteerd door de Dedicated Instance-zijde. Zorg ervoor dat de 0.0.0.0/0 De route wordt aangekondigd vanuit zowel de Dedicated Instance datacenter A-tunnel als de Dedicated Instance datacenter B-tunnel.

MTU-configuratie

Aan de Dedicated Instance-zijde zijn twee functies ingeschakeld om de MTU dynamisch aan te passen voor grote pakketgroottes. De GRE-tunnel voegt meer headers toe aan de IP-pakketten die via de VPN-sessie stromen. De IPsec-tunnel voegt extra headers toe bovenop de GRE-headers en verkleint zo de grootste MTU die via de tunnel is toegestaan.

De GRE-tunnel past de MSS-functie en het GRE-tunnelpad aan in de MTU-detectiefunctie is ingeschakeld aan de kant van de toegewezen instantie. Configureer "ip tcp adjust-mss 1350" of een gelijkwaardige opdracht, evenals "tunnel path\u0002mtu-discovery" of een gelijkwaardige opdracht aan de kant van de klant om te helpen bij het dynamisch aanpassen van de MTU van het verkeer via de VPN-tunnel.