- Accueil

- /

- Article

Dans cet article

Dans cet article Un commentaire ?

Un commentaire ?Vous pouvez ajouter des certificats wifi-802.1X/802.1X ou HTTPS à des appareils individuels et à des périphériques connectés.

Vous pouvez ajouter des certificats à partir de l'interface Web locale de l'appareil. Vous pouvez également ajouter des certificats en exécutant les commandes API. Pour voir quelles commandes vous permettent d'ajouter des certificats, reportez-vous à # roomos.cisco.com .

Certificats de service et autorités de certification approuvées

Une validation de certificat peut être requise lors de l'utilisation de TLS (Transport Layer Security). Un serveur ou un client peut exiger que le périphérique leur présente un certificat valide avant de configurer la communication.

Les certificats sont des fichiers texte qui vérifient l'authenticité de l'appareil. Ces certificats doivent être signés par une autorité de confiance Certificate Authority (CA). Pour vérifier la signature des certificats, une liste d'autorités de certification approuvées doit résider sur le périphérique. La liste doit inclure toutes les autorités de certification nécessaires à la vérification des certificats pour la journalisation d'audit et d'autres connexions.

Les certificats sont utilisés pour les services suivants : serveur HTTPS, SIP, IEEE 802.1X et journalisation d'audit. Vous pouvez stocker plusieurs certificats sur l'appareil, mais un seul certificat est activé pour chaque service à la fois.

Sur RoomOS octobre 2023 et versions ultérieures, lorsque vous ajoutez un certificat d'autorité de certification à un appareil, il est également appliqué à un Room Navigator s'il est connecté. Pour synchroniser les certificats d'autorité de certification précédemment ajoutés avec un Room Navigator connecté, vous devez redémarrer le périphérique. Si vous ne souhaitez pas que les périphériques reçoivent les mêmes certificats que l'appareil auquel ils sont connectés, définissez la configuration Certificats de sécurité des périphériques SyncToPeripherals sur False.

Les certificats précédemment stockés ne sont pas supprimés automatiquement. Les entrées d'un nouveau fichier contenant des certificats d'autorité de certification sont ajoutées à la liste existante.

Pour la connexion Wi-Fi

Nous vous recommandons d'ajouter un certificat d'autorité de certification approuvé pour chaque périphérique Board, Desk ou Room Series, si votre réseau utilise l'authentification WPA-EAP. Vous devez le faire individuellement pour chaque appareil et avant de vous connecter à Wi-Fi.

Formats de certificat et de clé pris en charge

-

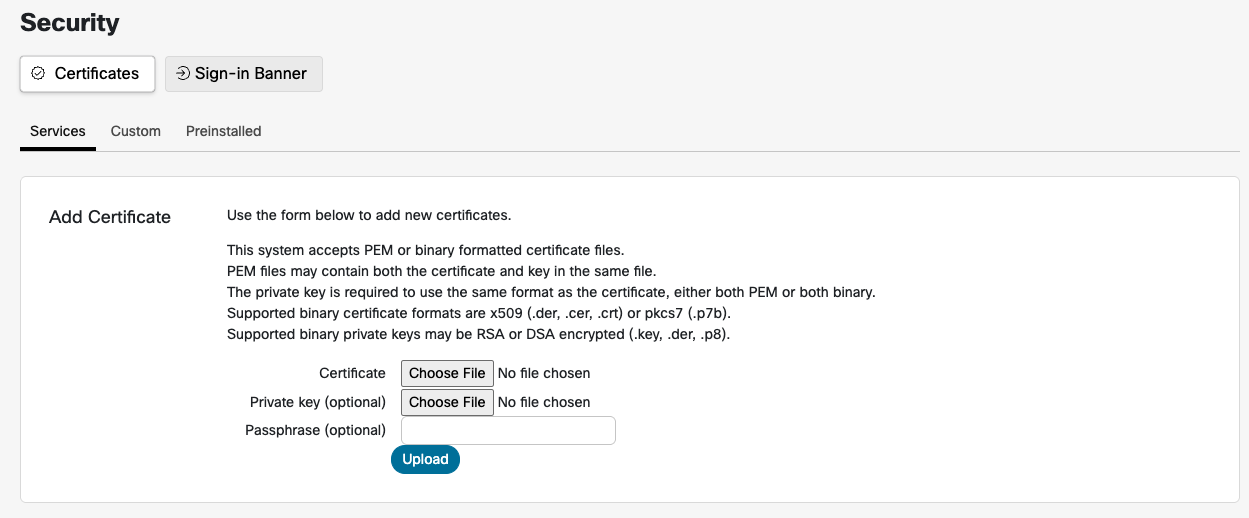

Ce système accepte les fichiers de certificat au format PEM ou binaire.

-

Les fichiers PEM peuvent contenir à la fois le certificat et la clé privée dans le même fichier.

-

La clé privée doit être au même format que le certificat ; c'est-à-dire que les deux doivent être PEM ou binaires.

-

Les formats de certificat binaire pris en charge incluent les fichiers X.509 avec les extensions .der, .cer ou .crt et les fichiers PKCS7 avec l'extension .p7b.

-

Les formats de clé privée binaire pris en charge incluent les clés cryptées RSA ou DSA, généralement avec les extensions .key, .der ou .p8.

Le certificat et la clé privée sont stockés dans le même fichier sur l'appareil. Si l'authentification échoue, la connexion ne sera pas établie.

Le certificat et sa clé privée ne sont pas appliqués aux périphériques connectés.

Ajouter des certificats sur des périphériques Board, de bureau et de série de salles

| 1 |

Dans la vue client en https://admin.webex.com , accédez à la page Périphériques et sélectionnez votre périphérique dans la liste. Accédez à Support et lancez Local Device Controls . Si vous avez configuré un utilisateur Admin local sur l'appareil, vous pouvez accéder directement à l'interface Web en ouvrant un navigateur Web et en tapant # https://<endpoint ip ou hostname> . |

| 2 |

Accédez à Sécurité>Certificats |

| 3 |

Sur openssl, générez une clé privée et une demande de certificat. Copiez le contenu de la demande de certificat. Ensuite, collez-le pour demander le certificat de serveur à votre Certificate Authority (CA). |

| 4 |

Téléchargez le certificat de serveur signé par votre autorité de certification. |

| 5 |

Accédez à Sécurité>Certificats |

| 6 |

Activez les services que vous souhaitez utiliser pour le certificat que vous venez d'ajouter. |

Générer une demande de signature de certificat (CSR)

Les administrateurs doivent générer une demande de signature de certificat (CSR) à partir de Control Hub pour un périphérique Board, Desk ou Room Series enregistré dans le cloud.

Suivez ces étapes pour générer un CSR et télécharger un certificat signé sur votre appareil :

- Dans la vue client de Control Hub, accédez à la page Appareils et sélectionnez votre appareil dans la liste.

- Accédez à Actions > exécuter xCommand > sécurité > certificats > CSR > créer.

- Entrez les détails du certificat requis et sélectionnez Exécuter.

- Copiez tout le texte entre ----DÉBUT DE LA DEMANDE DE CERTIFICAT---- et ----FIN DE LA DEMANDE DE CERTIFICAT----.

- Utilisez un Certificate Authority (CA) de votre choix pour signer le CSR.

- Exportez le certificat signé au format PEM (codé en Base64).

- Ouvrez le fichier de certificat signé dans un éditeur de texte (par exemple, le Bloc-notes) et copiez tout le texte entre ----DÉBUT DU CERTIFICAT---- et ----FIN DU CERTIFICAT----.

- Dans Control Hub, accédez à Périphériques > sélectionnez les actions > de votre appareil > exécuter le lien xCommand > security > > CSR >.

- Collez le contenu du certificat copié dans la section Corps et sélectionnez Exécuter.

- Actualisez la page pour vérifier que le certificat apparaît sous Certificat existant.

Protocole simple d'enregistrement de certificats (SCEP)

Le protocole simple d'enregistrement de certificats (SCEP) fournit un mécanisme automatisé pour l'inscription et l'actualisation des certificats qui sont utilisés, par exemple, l'authentification 802.1X sur les appareils. SCEP vous permet de maintenir l'accès de l'appareil à des réseaux sécurisés sans intervention manuelle.

-

Lorsque le périphérique est neuf ou a été réinitialisé aux paramètres d'usine, il a besoin d'un accès réseau pour atteindre l'URL SCEP. Le périphérique doit être connecté au réseau sans 802.1X pour obtenir une adresse IP.

-

Si vous utilisez une inscription sans fil SSID, passez par les écrans d'intégration pour configurer la connexion avec le réseau.

-

Une fois connecté au réseau d'approvisionnement, l'appareil n'a pas besoin d'être sur un écran d'intégration particulier.

-

Pour s'adapter à tous les déploiements, les xAPI d'inscription SCEP ne stockent pas le certificat d'autorité de certification utilisé pour signer le certificat de l'appareil. Pour l'authentification du serveur, le certificat d'autorité de certification utilisé pour valider le certificat du serveur doit être ajouté avec xCommand Security Certificates CA Add.

Prérequis

Vous avez besoin des informations ci-dessous :

-

URL du serveur SCEP.

-

Empreinte digitale du certificat d'autorité de certification (Certificate Authority) signataire.

-

Informations du certificat à inscrire. Ce nom constitue le nom de l'objet du certificat.

-

Nom commun

-

Nom du pays

-

Nom de l'État ou de la province

-

Nom de la localité

-

Nom de l'organisation

-

Unité organisationnelle

-

- Le nom du sujet sera trié comme /C= /ST= /L= /O= /OU= /CN=

-

Le mot de passe de défi du serveur SCEP si vous avez configuré le serveur SCEP pour appliquer un mot de passe à usage unique ou un secret partagé.

Vous pouvez définir la taille de clé requise pour la paire de clés de demande de certificat à l'aide de la commande suivante. La valeur par défaut est 2048.

Taille de la clé d'inscription de sécurité xConfiguration : <2048, 3072, 4096>Nous envoyons une demande de certificat valable un an pour l'expiration du certificat. La stratégie côté serveur peut modifier la date d'expiration pendant la signature du certificat.

Connexion Ethernet

Lorsqu'un périphérique est connecté à un réseau, vérifiez qu'il peut accéder au serveur SCEP. L'appareil doit être connecté à un réseau sans 802.1x pour obtenir une adresse IP. Il peut être nécessaire de fournir l'adresse MAC de l'appareil au réseau d'approvisionnement afin d'obtenir une adresse IP. L'adresse MAC se trouve dans l'interface utilisateur ou sur l'étiquette à l'arrière de l'appareil.

Une fois l'appareil connecté au réseau, vous pouvez SSH à l'appareil en tant qu'administrateur pour accéder à TSH, puis exécuter la commande suivante pour envoyer la demande SCEP d'inscription :

Demande SCEP d'inscription aux services de certificats de sécurité xCommand Une fois que le serveur SCEP a renvoyé le certificat de périphérique signé, activez le 802.1X.

Activez le certificat signé :

Les services de certificats de sécurité xCommand s'activent Redémarrez l'appareil après avoir activé le certificat.

Connexion sans fil

Lorsqu'un périphérique est connecté à un réseau sans fil, vérifiez qu'il peut accéder au serveur SCEP.

Une fois l'appareil connecté au réseau, vous pouvez SSH à l'appareil en tant qu'administrateur pour accéder à TSH, puis exécuter la commande suivante pour envoyer la demande SCEP d'inscription :

Demande SCEP d'inscription aux services de certificats de sécurité xCommand Le périphérique reçoit le certificat signé à partir du serveur SCEP.

Activez le certificat signé :

Les services de certificats de sécurité xCommand s'activentAprès l'activation, vous devez configurer le réseau Wi-Fi avec l'authentification EAP-TLS.

xCommand Network Wifi Configurer Par défaut, la configuration Wi-Fi ignore les vérifications de validation du serveur. Si une seule authentification unidirectionnelle est requise, conservez AllowMissingCA par défaut sur True.

Pour forcer la validation du serveur, assurez-vous que le paramètre facultatif AllowMissingCA a la valeur False. Si une connexion ne peut pas être établie en raison d'erreurs de validation de service, vérifiez que l'autorité de certification correcte a été ajoutée pour vérifier le certificat du serveur, qui peut être différent du certificat du périphérique.

API descriptions

Rôle : Admin, Intégrateur

Demande SCEP d'inscription aux services de certificats de sécurité xCommandEnvoie un CSR à un serveur SCEP donné pour signature. Les paramètres CSR SubjectName seront construits dans l'ordre suivant : C, ST, L, O, UOs, CN.

Paramètres :

-

URL(r) : <S : 0, 256>

L'adresse URL du serveur SCEP.

-

Empreinte digitale : <S : 0, 128>

Empreinte digitale du certificat d'autorité de certification qui signera la requête SCEP CSR.

-

Nom commun(r) : <S : 0, 64>

Ajoute « /CN= » au nom du sujet CSR.

-

ChallengePassword : <S : 0, 256>

Mot de passe à usage unique ou secret partagé du serveur SCEP pour l'accès à la signature.

-

Nom du pays : <S : 0, 2>

Ajoute « /c= » au nom du sujet CSR.

-

StateOrProvinceName : <S : 0, 64>

Ajoute « /ST= » au nom du sujet CSR.

-

Nom de la localité : <S : 0, 64>

Ajoute « /l= » au nom du sujet CSR.

-

Nom de l'organisation : <S : 0, 64>

Ajoute « /o= » au nom du sujet CSR.

-

Unité organisationnelle[5] : <S : 0, 64>

Ajoute jusqu'à 5 paramètres « /OU= » au nom du sujet CSR.

-

SanDns[5] : <S : 0, 64>

Ajoute jusqu'à 5 paramètres DNS au nom alternatif du sujet CSR.

-

SanEmail[5] : <S : 0, 64>

Ajoute jusqu'à 5 paramètres d'e-mail au nom alternatif de l'objet CSR.

-

SanIp[5] : <S : 0, 64>

Ajoute jusqu'à 5 paramètres IP au nom alternatif du sujet CSR.

-

SanUri[5] : <S : 0, 64>

Ajoute jusqu'à 5 paramètres URI au nom alternatif du sujet CSR.

Profils d'inscription des services de certificats de sécurité xCommand SupprimerSupprime un profil d'inscription pour ne plus renouveler les certificats.

Paramètres :

-

Empreinte digitale : <S : 0, 128>

L'empreinte digitale du certificat d'autorité de certification qui identifie le profil que vous souhaitez supprimer. Vous pouvez voir les profils disponibles à supprimer en cours d'exécution :

Liste des profils d'inscription des services de certificats de sécurité xCommand

Liste des profils d'inscription des services de certificats de sécurité xCommandRépertorie les profils d'inscription pour le renouvellement de certificat.

Inscription des services de certificats de sécurité xCommand Définition des profils SCEP Empreinte digitale : <S : 0, 128> URL(r) : <S : 0, 256>Ajoutez un profil d'inscription pour les certificats émis par l'empreinte d'autorité de certification afin d'utiliser l'URL SCEP donnée pour le renouvellement.

Renouvellement

Enregistrement des services de certificats de sécurité xCommand Ensemble des profils SCEPPour renouveler automatiquement le certificat, l'appareil doit pouvoir accéder à l'URL SCEP qui peut signer le certificat.

Une fois par jour, l'appareil vérifie les certificats qui expireront dans 45 jours. L'appareil tentera ensuite de renouveler ces certificats si leur émetteur correspond à un profil.

REMARQUE : le renouvellement de tous les certificats d'appareil sera vérifié, même si le certificat n'a pas été initialement inscrit à l'aide de SCEP.

Navigateur

-

Jumelage direct : les certificats inscrits peuvent être activés en tant que certificat "Couplage".

-

Jumelé à distance : demandez au navigateur d'inscrire un nouveau certificat SCEP à l'aide de l'ID du périphérique :

xCommand Périphériques Certificats de sécurité Services d'inscription Demande SCEPLes profils d'inscription sont automatiquement synchronisés avec le navigateur jumelé.

-

Navigateur autonome : identique à l'inscription des codecs

Configurer l'authentification 802.1x sur Room Navigator

Vous pouvez configurer l'authentification 802.1x directement à partir du menu Paramètres de Room Navigator.

La norme d'authentification 802.1x est particulièrement importante pour les réseaux Ethernet ; elle garantit que seuls les périphériques autorisés sont autorisés à accéder aux ressources réseau.

Différentes options de connexion sont disponibles en fonction de la méthode EAP configurée dans votre réseau. Par exemple :

- TLS : Le nom d'utilisateur et le mot de passe ne sont pas utilisés.

- PEAP : Les certificats ne sont pas utilisés.

- TTLS : le nom d'utilisateur/mot de passe et les certificats sont requis ; ni l'un ni l'autre n'est facultatif.

Il existe plusieurs façons d'obtenir le certificat client sur un appareil :

- Chargez le PEM : utilisez la fonctionnalité Ajouter des services de certificats de sécurité.

- Créez le CSR : Générer une demande de signature de certificat (CSR), signez-la et liez-la à l'aide des certificats de sécurité CSR Créer/Lier.

- SCEP : utiliser la demande SCEP d'inscription aux services de certificats de sécurité.

- DHCP Option 43 : Configurez la livraison du certificat via cette option.

La configuration et la mise à jour des certificats pour 802.1x doivent être effectuées avant de coupler le Room Navigator à un système, ou après la réinitialisation d'usine du Room Navigator.

Les informations d'authentification par défaut sont admin et mot de passe vide. Pour plus d'informations sur la façon d'ajouter des certificats en accédant au API, consultez la dernière version du guide API.

- Ouvrez le panneau de commande du navigateur en appuyant sur le bouton dans le coin supérieur droit ou en balayant à partir du côté droit. Puis, appuyez sur sur Paramètres du périphérique.

- Accédez à Connexion réseau et sélectionnez Ethernet .

- Basculez l'option Utiliser IEEE 802.1X sur Activer.

- Si l'authentification est configurée avec des informations d'identification, saisissez l'identité de l'utilisateur et la phrase secrète. Vous pouvez également saisir une identité anonyme : il s'agit d'un champ facultatif qui permet de séparer l'identité de l'utilisateur réel de la demande d'authentification initiale.

- Vous pouvez activer# TLS Vérifier . Lorsque TLS verify est activé, le client vérifie activement l'authenticité du certificat du serveur lors de la négociation TLS. Lorsque TLS verify est désactivé, le client n'effectue pas de vérification active du certificat du serveur.

- Si vous avez téléchargé un certificat client en accédant au API, activez l'option Utiliser le certificat client.

- Active ou désactivez les méthodes EAP (Extensible Authentication Protocol) que vous souhaitez utiliser. Le choix de la méthode EAP dépend des exigences de sécurité spécifiques, de l'infrastructure et des capacités du client. Les méthodes EAP sont cruciales pour permettre un accès réseau sécurisé et authentifié.

Configuration des paramètres SCEP avec l'option DHCP 43

Vous pouvez utiliser l'option DHCP 43 pour fournir automatiquement les paramètres SCEP, facilitant ainsi l'inscription efficace et sécurisée des certificats d'appareil 802.1X. DHCP L'option 43 est préconfigurée avec les paramètres SCEP, ce qui permet à l'appareil de récupérer ces paramètres à partir du serveur DHCP et d'effectuer automatiquement l'inscription du certificat SCEP.

Étant donné que les données de l'option DHCP ne sont pas protégées, nous vous recommandons d'utiliser cette option uniquement dans les environnements de déploiement approuvés et sécurisés pour empêcher les périphériques non autorisés d'accéder aux données.

Le certificat inscrit à l'aide de l'option DHCP sera renouvelé automatiquement, avec un profil de renouvellement généré automatiquement en fonction des options DHCP configurées pour SCEP.

Pour inscrire un certificat SCEP en configurant les paramètres SCEP dans l'option DHCP 43, procédez comme suit :

- Préparer l'environnement SCEP.

Pour obtenir des instructions détaillées sur la configuration de votre environnement SCEP, reportez-vous à la documentation de votre serveur SCEP.

-

Configurez l'option DHCP 43.

Configurez l'option DHCP 43 selon le format d'informations spécifiques au fournisseur défini dans la section 8.4 de la RFC 2132.

Les sous-options numérotées de 11 à 14 sont spécifiquement réservées pour spécifier la méthode :

| Paramètres | Sous-option | Type | Longueur (octet) | Mandatory |

|---|---|---|---|---|

| URL du serveur SCEP | 11 | chaîne | Longueur variable | Oui |

| Signature de l'empreinte digitale CA | 12 | binaire | 20 ou 32 | Oui |

| Mot de passe de vérification | 13 | chaîne | Longueur variable | Non |

| Enable 802.1X Authentication | 14 | booléen | 1 | Oui |

La longueur totale de tous les paramètres ne doit pas dépasser la longueur de l'option 43, qui est de 255 octets. Si le paramètre 'Activer l'authentification 802.1X' est désactivé (défini sur false), l'enregistrement de certificat ne se produit pas.

Le tableau suivant fournit un exemple de configuration de l'option DHCP 43, détaillant spécifiquement les sous-options 11 à 14.

|

Sous-option Décimal/hexadécimal | Longueur de la valeur (octet) décimale/hexadécimale | Valeur | Valeur hexadécimale |

|---|---|---|---|

| 11/0b | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0c | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0d | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0e | 1/01 | 1 (0 : Non ; 1 : Oui) | 01 |

Sommaire des valeurs des paramètres :

- Serveur = http://10.79.57.91

- Empreinte digitale de l'autorité de certification racine = 12040870625C5B755D73F5925285F8F5FF5D55AF

- Mot de passe de vérification = D233CCF9B9952A15

- Activer l'authentification 802.1X = Oui

La syntaxe de la valeur hexadécimale finale est : {<suboption><longueur><valeur>}...

Selon les valeurs des paramètres ci-dessus, la valeur hexadécimale finale est la suivante :

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101