- 首頁

- /

- 文章

在此文章中

在此文章中 意見回饋?

意見回饋?您可以將 wifi-802.1X / 802.1X 或 HTTPS 憑證添加到單個裝置和連接的週邊設備。

您可以從裝置的本機 Web 介面新增憑證。 或者,您可以通過運行 API 命令來添加證書。 若要查看哪些命令允許您添加證書,請參閱 roomos.cisco.com 。

服務憑證和信任的 CA

使用 TLS (傳輸層安全性) 時,可能需要進行憑證驗證。 在建立通信之前,伺服器或用戶端可能要求設備向他們提供有效的證書。

憑證是驗證裝置真實性的文字檔案。 這些憑證必須由信任的 Certificate Authority (CA) 簽署。 若要驗證憑證的簽章,裝置必須有信任的 CA 清單。 該清單必須包括驗證審核日誌記錄和其他連接的證書所需的所有 CA。

證書用於以下服務:HTTPS 伺服器、SIP、IEEE 802.1X 和審核日誌記錄。 可以在設備上存儲多個證書,但一次只能為每個服務啟用一個證書。

在 RoomOS 2023 年 10 月及更高版本上,當您將 CA 憑證新增至裝置時,該憑證亦會套用至 Room Navigator (如果已連接)。 要將之前添加的 CA 證書同步到連接的 Room Navigator,您必須重新啟動設備。 如果您不希望外圍設備獲得與其連接到的設備相同的證書,請將配置 “外圍設備安全證書 SyncToPeripherals ”設為 False。

以前存儲的證書不會自動刪除。 新檔案中含 CA 憑證的項目會附加至現有的清單。

對於 Wi-Fi 連線

若您的網路使用 WPA-EAP 驗證,我們建議您為每個 Board、Desk 或 Room 系列裝置新增信任的 CA 憑證。 必須為每個設備單獨執行此操作,並在連接到 Wi-Fi 之前執行此操作。

支援的憑證與金鑰格式

-

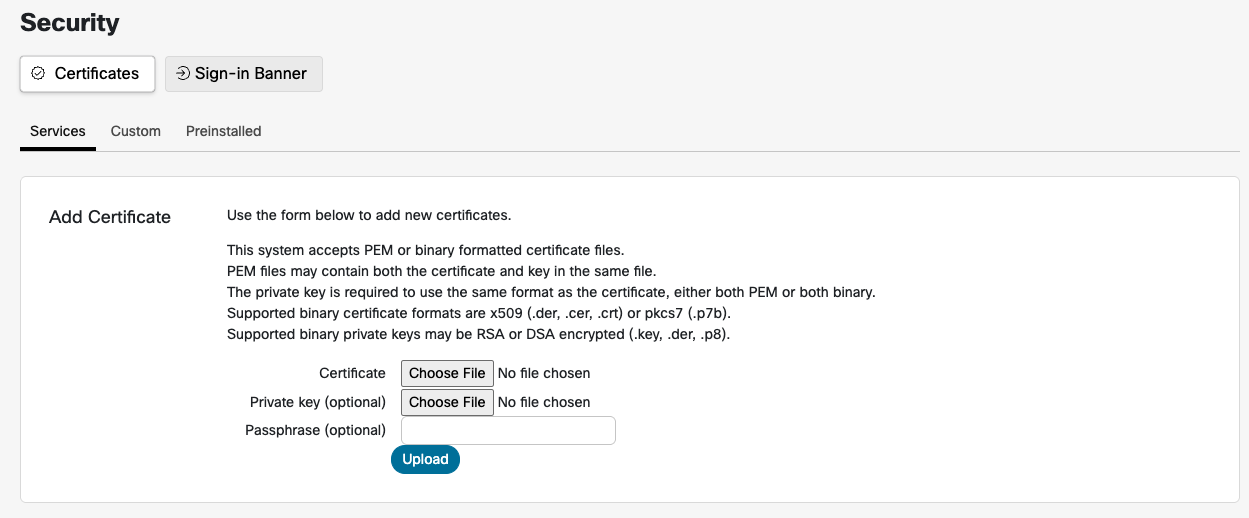

此系統接受 PEM 或二進位格式的憑證檔案。

-

PEM 檔案可以在同一檔案中同時包含證書和私鑰。

-

私鑰的格式必須與證書相同;也就是說,兩者都必須是 PEM 或二進位。

-

支援的二進位證書格式包括擴展名為 .der、.cer 或 .crt 的 X.509 檔,以及擴展名為 .p7b 的 PKCS7 檔。

-

支援的二進位私鑰格式包括 RSA 或 DSA 加密金鑰,通常帶有擴展名 .key、.der 或 .p8。

憑證和私密金鑰儲存在裝置的相同檔案中。 如果身份驗證失敗,則不會建立連接。

證書及其私密金鑰不適用於連接的週邊設備。

在 Board、Desk 和 Room 系列裝置上新增憑證

| 1 |

從 https://admin.webex.com 中的 客戶檢視中,轉到“設備” 頁,然後在清單中選擇你的設備。 轉到 支援並啟動 本地設備控制件 。 如果您在裝置上設定了本地 管理員 使用者,則可以透過打開 Web 瀏覽器並輸入 https://<endpoint ip 或主機名稱>來直接存取 Web 介面。 |

| 2 |

導覽至 」,然後上傳 CA 根憑證。 |

| 3 |

在 openssl 上,生成私鑰和證書請求。 複製證書請求的內容。 然後貼上以從您的 Certificate Authority (CA) 要求伺服器憑證。 |

| 4 |

下載由您的 CA 簽署的伺服器憑證。 |

| 5 |

導覽到 」,然後上傳私鑰和伺服器憑證。 |

| 6 |

啟用要用於剛剛添加的證書的服務。 |

產生憑證簽署請求 (CSR)

管理員必須從 Control Hub 為雲註冊的 Board、Desk 或 Room 系列裝置生成證書簽名請求 (CSR)。

請按照以下步驟生成 CSR 並將簽名的憑證上傳到您的裝置:

- 在 Control Hub 的客戶檢視中移至裝置頁面並從清單中選擇您的裝置。

- 導航到“操作”>運行 xCommand > 安全>證書> CSR > 創建。

- 輸入所需的證書詳細資訊,然後選擇“執行”。

- 複製 ----BEGIN CERTIFICATE REQUEST---- 和 ----END CERTIFICATE REQUEST 之間的所有文字 ----.

- 使用您選擇的 Certificate Authority (CA) 簽署 CSR。

- 以 PEM (Base64 編碼) 格式匯出簽署的證書。

- 在文本編輯器 (例如記事本) 中打開簽名的證書檔,並複製 ----BEGIN CERTIFICATE---- 和 ----END CERTIFICATE 之間的所有文本 ----.

- 在 Control Hub 中導覽至裝置>選取您的裝置>動作>執行 xCommand > 安全性>憑證 > CSR > 連結。

- 將複製的證書內容粘貼到“正文”部分,然後選擇“執行”。

- 刷新頁面以驗證證書是否顯示在「現有證書」下。

簡單憑證註冊協定 (SCEP)

簡單證書註冊協定 (SCEP) 提供了一種用於註冊和刷新證書的自動機制,這些證書用於設備上的 802.1X 身份驗證。 SCEP 允許您保持設備對安全網路的訪問,而無需手動干預。

-

當裝置為新裝置或已恢復出廠設定時,它需要網路存取才能存取 SCEP URL。 設備應連接到沒有 802.1X 的網路以獲取 IP 位址。

-

如果使用無線註冊 SSID,請瀏覽載入螢幕以配置與網路的連接。

-

連接到預配網路后,設備無需位於特定的載入螢幕上。

-

為了適合所有部署,SCEP 註冊 xAPI 不會儲存用於簽署設備證書的 CA 證書。 對於伺服器身份驗證,用於驗證伺服器證書的 CA 證書需要添加 xCommand 安全證書 CA Add。

先決條件

您需要下列資訊:

-

SCEP 伺服器的 URL。

-

簽署 CA (Certificate Authority) 憑證的指紋。

-

要註冊的證書的資訊。 這構成了 證書的主旨名稱 。

-

一般名稱

-

國家/地區名稱

-

州或省名稱

-

地區名稱

-

組織名稱

-

組織單位

-

- 主體名稱的排序方式為 /C= /ST= /L= /O= /OU= /CN=

-

SCEP 伺服器的質詢密碼 (如果已將 SCEP 伺服器設定為強制執行 OTP 或共用密鑰)。

您可以使用以下指令為憑證請求金鑰對設定所需的金鑰大小。 預設值為 2048。

x 配置安全性註冊密鑰大小:<2048、3072、4096>我們發送的證書請求有效期為一年,證書到期。 伺服器端策略可以在證書簽名期間更改到期日期。

乙太網路連接

當設備連接到網路時,請確保它可以訪問 SCEP 伺服器。 設備應連接到沒有 802.1x 的網路以獲取 IP 位址。 可能需要將設備的 MAC 位址提供給預配網路才能獲取 IP 位址。 可以在 UI 或設備背面的標籤上找到 MAC 位址。

設備連接到網路后,可以以 管理員 身份通過 SSH 連接到設備以訪問 TSH,然後運行以下命令發送註冊 SCEP 請求:

xCommand 安全憑證服務註冊 SCEP 請求 SCEP 伺服器返回已簽署的設備證書后,啟動 802.1X。

啟動簽署的憑證:

x 命令安全憑證服務啟動 激活證書後重新啟動設備。

無線連線

當設備連接到無線網路時,請確保它可以訪問 SCEP 伺服器。

設備連接到網路后,可以以 管理員 身份通過 SSH 連接到設備以訪問 TSH,然後運行以下命令發送註冊 SCEP 請求:

xCommand 安全憑證服務註冊 SCEP 請求 裝置從 SCEP 伺服器接收簽署的憑證。

啟動簽署的憑證:

x 命令安全憑證服務啟動啟動后,您需要使用 EAP-TLS 身份驗證配置 Wi-Fi 網络。

xCommand Network Wifi 設定 默認情況下,Wi-Fi 配置會跳過伺服器驗證檢查。 如果只需要單向身份驗證,則將 AllowMissingCA 預設保留 為 True。

若要強制伺服器驗證,請確保 AllowMissingCA 可選參數設定為 False。 如果由於服務驗證錯誤而無法建立連接,請檢查是否添加了正確的 CA 以驗證可能與設備證書不同的伺服器證書。

API 描述

角色:管理員、整合者

xCommand 安全憑證服務註冊 SCEP 請求將 CSR 發送到給定的 SCEP 伺服器進行簽名。 CSR SubjectName 參數將按以下順序構造:C、ST、L、O、OU、CN。

參數:

-

網址:<S:0,256>

SCEP 伺服器的 URL 位址。

-

指紋 (r):<S:0,128>

將簽署 SCEP 請求 CSR 的 CA 證書指紋。

-

CommonName (r):<S:0,64>

將“/CN=”添加到 CSR 主題名稱。

-

挑戰密碼:<S:0,256>

來自 SCEP 伺服器的 OTP 或共用機密,用於訪問簽名。

-

國家名稱:<S:0,2>

將“/c=”添加到 CSR 主題名稱。

-

StateOrProvinceName:<S:0,64>

將“/ST=”添加到 CSR 主題名稱。

-

地區名稱:<S:0,64>

將“/l=”添加到 CSR 主題名稱。

-

組織名稱:<S:0,64>

將“/o=”添加到 CSR 主題名稱。

-

組織單位[5]:<S:0,64>

最多可將 5 個「/OU=」參數新增至 CSR 主題名稱。

-

桑頓斯[5]:<:0,64>

最多可將 5 個 DNS 參數新增到 CSR 主題備用名稱。

-

SanEmail[5]:<S:0,64>

最多可將 5 個電子郵件參數新增至 CSR 主題備用名稱。

-

SanIp[5]:<S:0,64>

最多可將 5 個 IP 參數新增到 CSR 主題備用名稱。

-

桑烏里[5]:<:0,64>

最多可將 5 個 URI 參數新增到 CSR 主題備用名稱。

x 命令安全證書服務註冊設定檔刪除刪除註冊配置檔以不再續訂證書。

參數:

-

指紋 (r):<S:0,128>

CA 憑證指紋,用於標識要刪除的設定檔。 您可以透過執行以下命令來查看要刪除的可用設定檔:

x 命令安全證書服務註冊設定檔清單

x 命令安全證書服務註冊設定檔清單列出證書續訂的註冊配置檔。

xCommand 安全性憑證服務註冊 SCEP 設定檔設定指紋 (r):<S:0,128> URL (r):<S:0,256>為 CA 指紋頒發的證書添加註冊配置檔,以使用給定的 SCEP URL 進行續訂。

續訂

xCommand 安全性憑證服務註冊 SCEP 設定檔設定若要自動續訂憑證,裝置需要能夠存取可重新簽署憑證的 SCEP Url。

設備將每天檢查一次將在 45 天後過期的證書。 然後,如果這些證書的頒發者與配置檔匹配,設備將嘗試續訂這些證書。

注意:將檢查所有設備證書是否續訂,即使證書最初不是使用 SCEP 註冊的。

導覽器

-

直接配對:已註冊的證書可以作為「配對」證書啟動。

-

遠端配對:告訴導航器使用周邊設備的 ID 註冊新的 SCEP 證書:

xCommand 周邊設備安全憑證服務註冊 SCEP 請求註冊配置檔將自動同步到配對的導航器。

-

獨立導航器:與編解碼器註冊相同

在 Room Navigator 上配置 802.1x 身份驗證

您可以直接從 Room Navigator 的設定功能表設定 802.1x 身份驗證。

802.1x 身份驗證標準對於乙太網網路尤其重要,它確保只有授權的設備才能訪問網路資源。

根據網路中配置的 EAP 方法,可以使用不同的登錄選項。 例如:

- TLS:不使用使用者名和密碼。

- PEAP:不使用證書。

- TTLS:使用者名/密碼和證書都是必需的;兩者都不是可有可無的。

有幾種方法可以在裝置上取得客戶端憑證:

- 上傳 PEM:使用新增安全憑證服務功能。

- 創建 CSR:生成證書簽名請求 (CSR),對其進行簽名,並使用安全證書 CSR 創建/鏈接進行連結。

- SCEP:利用安全證書服務註冊 SCEP 請求。

- DHCP 選項 43:透過此選項設定憑證傳送。

在將 Room Navigator 與系統配對 之前或在將 Room Navigator 恢復出廠設置後,應為 802.1x 設置和更新 802.1x 的證書。

默認憑據是管理員密碼和空白密碼。 有關如何通過訪問 API 添加證書的詳細資訊,請參閱 最新版本的 API 指南 。

- 通過點擊右上角的按鈕或從右側滑動來打開導航器上的控制面板。 然後點選裝置設定,

- 轉到「 網路連接 」,然後選擇 「乙太網 」。。

- 切換使用 IEEE 802.1X為開啟。

- 若使用憑證設定了驗證,請輸入使用者身份及複雜密碼。 您還可以輸入匿名身份:這是一個可選欄位,提供將實際使用者的身份與初始身份驗證請求分開的方法。

- 您可以關閉或打開 TLS 驗證 。 當 TLS 驗證處於打開狀態時,用戶端會在 TLS 握手期間主動驗證伺服器證書的真實性。 當 TLS 驗證關閉時,用戶端不會對伺服器的證書執行主動驗證。

- 如果已通過訪問 API 上傳了客戶端證書,請打開 “使用客戶端證書 ”。

- 切換 要使用的可擴展身份驗證協定 (EAP) 方法。 EAP 方法的選擇取決於特定的安全要求、基礎結構和用戶端功能。 EAP 方法對於啟用安全和經過身份驗證的網络訪問至關重要。

使用 DHCP 選項 43 的 SCEP 參數組態

您可以使用 DHCP 選項 43 自動傳遞 SCEP 參數,從而促進高效、安全地註冊 802.1X 設備證書。 DHCP 選項 43 預配置了 SCEP 參數,允許設備從 DHCP 伺服器檢索這些參數並自動執行 SCEP 證書註冊。

由於 DHCP 選項數據不受保護,因此我們建議僅在受信任且安全的部署環境中使用此選項,以防止未經授權的設備訪問數據。

使用 DHCP 選項註冊的證書將自動續訂,並根據為 SCEP 配置的 DHCP 選項自動生成續訂配置檔。

若要通過在 DHCP 選項 43 中配置 SCEP 參數來註冊 SCEP 證書,請執行以下步驟:

- 準備 SCEP 環境。

有關設置 SCEP 環境的詳細指南,請參閱 SCEP 伺服器文件。

-

配置 DHCP 選項 43。

根據 RFC 2132 第 8.4 節中定義的供應商特定資訊格式設置 DHCP 選項 43。

編號為 11 到 14 的子選項專門用於指定方法:

| 參數 | 子選項 | 類型 | 長度 (位元組) | 必要 |

|---|---|---|---|---|

| SCEP 伺服器 URL | 11 | 字串 | 可變長度 | 是 |

| 簽署 CA 指紋 | 12 | 二進位 | 20 或 32 | 是 |

| 質詢密碼 | 13 | 字串 | 可變長度 | 否 |

| 啟用 802.1X 驗證 | 14 | 布林值 | 1 | 是 |

所有參數的總長度不得超過選項 43 的長度,即 255 位元組。 如果禁用「啟用 802.1X 身份驗證」參數 (設置為 false),則不會進行證書註冊。

下表提供了 DHCP 選項 43 的範例配置,特別詳細說明瞭子選項 11 到 14。

|

子選項 十進位/十六進位 | 值長度 (位元組) 十進位/十六進位 | 值 | 十六進位值 |

|---|---|---|---|

| 11/0 乙 | 18/12 | http://10.79.57.91 | 687474703a2f2f31302e37392e35372e3931 |

| 12/0 攝氏度 | 20/14 | 12040870625C5B755D73F5925285F8F5FF5D55AF | 12040870625C5B755D73F5925285F8F5FF5D55AF |

| 13/0 天 | 16/10 | D233CCF9B9952A15 | 44323333434346394239393532413135 |

| 14/0e | 1/01 | 1 (0:否; 1:是) | 01 |

參數值摘要:

- 伺服器 = http://10.79.57.91

- 根 CA 指紋 = 12040870625C5B755D73F5925285F8F5FF5D55AF

- 質詢密碼 = D233CCF9B9952A15

- 開啟 802.1X 身份驗證 = 是

最終十六進位值的語法為: {<suboption><length><value>}...

根據上面的參數值,最終的十六進位值如下:

0b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e0101