- Start

- /

- Artikel

Aan de slag met lokale gateway

In dit artikel

In dit artikel Feedback?

Feedback?Dit artikel biedt beheerders alle informatie en referenties om de lokale gateway in te stellen, te onderhouden en problemen op te lossen.

De lokale gateway helpt u om in uw eigen tempo over te stappen op Webex Calling. De lokale gateway integreert uw bestaande on-premises implementatie met Webex Calling. Je kunt ook je bestaande PSTN-aansluiting gebruiken.

Zorg ervoor dat u aan de volgende voorwaarden voldoet voordat u een lokale gateway voor Webex-gesprekken configureert:

-

Kennis van VoIP, zoals SIP en mediaprotocollen, en het vermogen om basisprobleemoplossing uit te voeren.

-

Werkkennis van de apparaten (session border controller) die geconfigureerd zijn als lokale gateway.

-

Vereiste licentie voor het bedienen van de sessiegrenscontroller.

-

Kennis van Cisco Unified Communications Manager (Unified CM) of een gelijkwaardig PBX-systeem dat bij u is geïnstalleerd en geconfigureerd voor gebruik met Webex Calling. (In het geval van een integratie met een on-premises omgeving.)

De volgende artikelen kunnen u helpen vertrouwd te raken met de implementatiemogelijkheden:

|

Term |

Verwijzingen |

|---|---|

|

Hoofdlijnen en routegroepen |

Voor meer informatie, zie trunks en routegroepen in Webex Calling Preferred Architecture. |

|

ByoPSTN, zakelijk bellen |

Staat voor Bring Your Own PSTN (breng je eigen PSTN mee). Voor meer informatie, zie PSTN-toegang en on-premises interconnectie in Webex Calling Preferred Architecture. |

|

Over the Top (OTT), Webex Edge Connect |

Voor meer informatie, zie Toegangsopties voor connectiviteit in Voorkeursarchitectuur voor Webex-gesprekken. |

Lokale gateway-trunkingmodellen

Er zijn twee typen trunkingmodellen voor lokale gateways:

-

Op registratie gebaseerde trunks

-

Op certificaten gebaseerde trunks

Deze modellen bieden vergelijkbare functionaliteit, maar verschillen in schaal en ondersteunde apparaten. Kies het juiste kabelgootmodel dat aan uw eisen voldoet.

|

Functies |

Registratiegebaseerd |

Certificaatgebaseerd |

|---|---|---|

|

Gelijktijdige oproepen |

Gelijktijdige gesprekken tot 250 per lijn. |

Gelijktijdige oproepen van > 250 per kofferbak. |

|

Apparaattype |

Ondersteunt alleen Cisco Unified Border Element (CUBE). Voor meer informatie, zie CUBE Platform Support. |

Een keuze uit apparaattypen zoals vermeld in de tabel Ondersteunde apparaattypen voor certificaatgebaseerde trunking. |

|

Authenticatiemodel |

Een op digests gebaseerd authenticatiemodel, dat gebruikmaakt van een gedeelde gebruikersnaam en wachtwoord voor authenticatie van registratie en gesprekken. Voor meer informatie, zie Registratiegebaseerde trunk. |

Certificaatgebaseerde authenticatie met LGW FQDN-verificatie. Voor meer informatie, zie Certificaatgebaseerde trunk. Elke SIP-transactie die een lokale gateway initieert richting Webex Calling Cloud, moet een Contact-header bevatten met de FQDN van de lokale gateway. OPTIES-transacties vanuit de lokale gateway zijn met name belangrijk voor de online status van de lokale gateway in de Control Hub. |

|

Netwerk-, firewall- en NAT-vereisten Voor details over inkomend en uitgaand verkeer, zie Poortreferentie-informatie voor Cisco Webex Calling. |

Elk NAT- of openbaar IP-adres. Dynamische NAT heeft de voorkeur omdat het eenvoudiger in te stellen is en minder firewallconfiguraties vereist. Vereist dat de firewall zowel inkomend als uitgaand verkeer toestaat (Webex-gesprekken naar de lokale gateway en vice versa). Voor inkomend verkeer worden inkomende poorten door de firewall geopend op basis van uitgaande registratieberichten. Het openen van een gaatjespoort wordt aanbevolen voor alle IP-adressen en poorten van Webex Calling. Het is niet specifiek gekoppeld aan een IP-adres of poort waarop de lokale gateway zich registreert. |

Openbaar netwerk dat toegankelijk is via internet, inclusief een openbaar IP-adres of statische NAT. Vereist dat de firewall zowel inkomend als uitgaand verkeer toestaat (Webex-gesprekken naar de lokale gateway en vice versa). |

|

Vereisten voor openbare DNS-services |

Voor een openbare DNS-service is geen specifieke configuratie vereist. |

|

|

CA- en certificeringsvereisten |

|

|

|

Introductie en probleemoplossing met behulp van een cloudconnector |

Ondersteunt geautomatiseerde probleemoplossing bij configuratieproblemen. |

Biedt geen ondersteuning voor geautomatiseerde probleemoplossing bij configuratieproblemen. |

Ondersteunde sessiegrenscontrollers

Configureer certificaatgebaseerde trunking voor lokale gateways in Webex voor de overheid. Bovendien is CUBE de enige Session Border Controller (SBC) die momenteel Webex for Government ondersteunt.

|

SBC-leverancier en -model |

Minimale versie |

Open voorwaarden |

Webex for Government |

|---|---|---|---|

|

Cisco—CUBE-modellen vermeld in Ondersteuning voor routerplatformen |

Cisco IOS XE Bengaluru 17.6.1a Om Local Gateway in controllermodus te configureren als onderdeel van een Cisco SD-WAN-oplossing, gebruikt u Cisco IOS XE Cupertino 17.7.1 of latere versies. Voor de aanbevolen versies, zie de pagina Cisco Software Research . Zoek naar het platform en selecteer een van de "Voorgestelde" releases. |

Cisco ISR 1100-platforms bieden geen ondersteuning voor configuratievalidatie. Voor een gateway die in controllermodus is geïmplementeerd met Cisco SD-WAN, worden de volgende functies niet ondersteund:

|

Webex voor de overheid biedt geen ondersteuning voor trunking op basis van registratie. |

|

SBC-leverancier en -model |

Minimale versie |

Open voorwaarden |

Webex for Government |

|---|---|---|---|

|

Cisco—CUBE-modellen vermeld in Ondersteuning voor routerplatformen |

Cisco IOS XE Cupertino 17.9.1a Voor de aanbevolen versies, zie de pagina Cisco Software Research . Zoek naar het platform en selecteer een van de "Voorgestelde" releases. |

Voor een gateway die in controllermodus is geïmplementeerd met Cisco SD-WAN, worden de volgende functies niet ondersteund:

|

Ondersteund |

|

Oracle—AP-serie |

9.3.0 |

Voor openstaande beperkingen, zie Oracle SBC bekende problemen en beperkingen met Cisco Webex Calling oplossingsdocumentatie. |

Niet ondersteund |

|

Oracle—VME |

9.3.0 |

Voor openstaande beperkingen, zie Oracle SBC bekende problemen en beperkingen met Cisco Webex Calling oplossingsdocumentatie. |

Niet ondersteund |

|

Oracle—Oracle SBC op de openbare cloud |

9.3.0 |

Voor openstaande beperkingen, zie Oracle SBC bekende problemen en beperkingen met Cisco Webex Calling oplossingsdocumentatie. |

Niet ondersteund |

|

AudioCodes—Mediant CE & VE |

7.40A.250.440 |

Beperking met betrekking tot ICE-interoperabiliteit. Zie Sectie 2.4.2 van de configuratiehandleiding voor het verbinden van Webex-gesprekken met AudioCodes SBC. |

Niet ondersteund |

|

AudioCodes—Mediant Appliances |

7.40A.250.440 |

Beperking met betrekking tot ICE-interoperabiliteit. Zie Sectie 2.4.2 van de configuratiehandleiding voor het verbinden van Webex-gesprekken met AudioCodes SBC. |

Niet ondersteund |

|

Ribbon—SBC 5000-serie, SBC 7000 en SBC SWe |

10.1 |

Beperking met betrekking tot ICE-interoperabiliteit. Zie de sectie Voorbehouden. |

Niet ondersteund |

|

Lint—SBC SWe Edge |

11.0.2 |

Beperking met betrekking tot ICE-interoperabiliteit. Zie de tijdelijke oplossing in de sectie Waarschuwingen. |

Niet ondersteund |

|

Ribbon—SBC 1000, SBC 2000 |

11.0.1 |

Beperking met betrekking tot ICE-interoperabiliteit. Zie de tijdelijke oplossing in de sectie Waarschuwingen. |

Niet ondersteund |

|

Lint—8000 w/SBC SWE Edge |

25.0 |

Zie Ribbon Edge 8000 met Cisco Webex Calling:Interoperability Handleiding Sectie met kanttekeningen. |

Niet ondersteund |

| anynode—SBC | 4.10 |

Niet ondersteund | |

| Italtel NetMatch-S SBC | NetMatch-S-CI 5.8.0-20240111 | Voor bekende beperkingen kunt u de NetMatch-S CI SBC-configuratie voor WEBEX - gesprekken downloaden en paragraaf 3.3 Aandachtspunten raadplegen. |

Niet ondersteund |

Webex Calling ondersteunt de implementatie van lokale gateways achter NAT. Het belgedrag kan afhangen van het type NAT-firewall dat in uw netwerk wordt gebruikt en de functionaliteit die uw SBC biedt.

Vereisten voor belcapaciteit

De registratiegebaseerde en certificaatgebaseerde trunkingmodellen hebben verschillende gelijktijdige gesprekscapaciteiten, zoals weergegeven in de volgende tabel:

|

(vereiste voor gelijktijdige gesprekken) |

Geschatte gebruikersaantallen |

Voorkeur voor kofferbaktype |

Minimale linkkwaliteit |

|---|---|---|---|

|

~ 2000–6500 |

65000 |

Certificaatgebaseerd |

Interconnect |

|

~ 250–2000 |

20000 |

Certificaatgebaseerd |

Overdreven (OTT) |

|

Tot 250 |

2500 |

Registratiegebaseerd |

Ott |

Aansluitingsvoorwaarden

Om consistent hoogwaardige gesprekken te garanderen, moet de netwerkverbinding tussen de lokale gateway en Webex Calling aan de volgende maximale eisen voldoen:

-

100 ms eenrichtingslatentie

-

10 ms pakketjitter

-

0,5% pakketverlies

Voor meer informatie over de belcapaciteit, zie Voorkeursarchitectuur voor Webex-gesprekken.

Connectiviteitsmodel en -vereisten

-

Tijdens de configuratie wordt elke lokale gateway toegewezen aan twee Webex Media PoP-locaties om redundantie en hoge beschikbaarheid te garanderen. Deze toewijzing wordt beheerd via een DNS SRV-record.

-

De locaties van de Media PoP's worden bepaald op basis van de geografische locatie van de gateway, die tijdens het provisioneringsproces in Control Hub wordt geconfigureerd. Doorgaans wordt de gateway toegewezen aan twee van de meest geschikte, geografisch van elkaar gescheiden Media PoP's binnen dezelfde regio. Als de gateway bijvoorbeeld in de EU is geconfigureerd, maakt de gateway gebruik van twee media-PoP's binnen de EU.

Voor een volledige lijst van Webex Media PoP-locaties, zie Datacenterlocaties voor Webex Calling.

De Webex Calling-locaties zijn tevens media PoP's (Points of Presence).

-

Regionale mediafunctionaliteiten zijn ook van toepassing op gatewayverbindingen. Afhankelijk van de gesprekssituatie wordt media, waar mogelijk, lokaal binnen de regio beheerd.

-

Zorg ervoor dat de certificaten zijn ondertekend voor gebruik door zowel de client als de server.

Lokale gateway configureren

| 1 |

Configureer de trunk vanuit Control Hub. |

| 2 |

Configureer uw apparaat om de rol van lokale gateway te vervullen.

|

| 3 |

Controleer in de Control Hub of de lokale gateway actief is. Zie voor instructies over Partner Hosted Gateway Een Partner Hosted Gateway configureren[ ].

|

Webex Calling biedt momenteel geen ondersteuning voor zowel CME als LGW die op één vCUBE-instantie draaien.

Problemen met de lokale gateway oplossen

Als de status van de lokale gateway niet actief is of als er andere problemen zijn, raadpleeg dan de volgende documenten voordat u contact opneemt met het ondersteuningsteam:

-

Los problemen op met de implementatie van de op registratie gebaseerde lokale gateway vanuit de Control Hub.

-

Los problemen op met de implementatie van de op certificaten gebaseerde lokale gateway vanuit de Control Hub.

Als de lokale gateway niet actief is, controleer dan de trunkstatus in de Control Hub:

-

Ga naar .

-

Selecteer de trunk waarvan u de status wilt controleren.

-

Klik op Trunk info.

-

Online— Succesvolle verbinding tussen alle Webex Calling edge proxies en de lokale gateway

-

Offline—Mislukte verbinding tussen Webex Calling en de lokale gateway

-

Beperkt— Mislukte verbinding tussen ten minste één Webex Calling edge proxy en Local Gateway

-

Onbekend—Tijdens het tot stand brengen van een verbinding tussen Webex Calling en de recent toegevoegde lokale gateway

-

Voor statusupdates van trunks op basis van certificaten of registraties, zie Trunks, routegroepen en kiesplannen configureren voor Webex Calling.

-

Voor meer informatie over het configureren van trunk-waarschuwingen, zie Waarschuwingencentrum in Control Hub.

Problemen oplossen bij het tot stand brengen van een TLS-handshake

Mislukte TLS-handshakes na certificaatvernieuwing kunnen erop wijzen dat de SBC de EKU-validatie voor clientauthenticatie afdwingt.

|

Oorzaak |

Oplossing |

|---|---|

|

|

-

Webex Calling valideert of dwingt de Client Authentication EKU niet af tijdens het tot stand brengen van de TLS-handshake.

-

De vereisten voor Client Authentication EKU worden bepaald door de SBC-leverancier, niet door Webex Calling.

-

Elke TLS-fout met betrekking tot EKU-validatie is te wijten aan de configuratie of het standaardgedrag aan de SBC-zijde. Neem contact op met Cisco Support en uw SBC-leverancier voor verdere hulp.

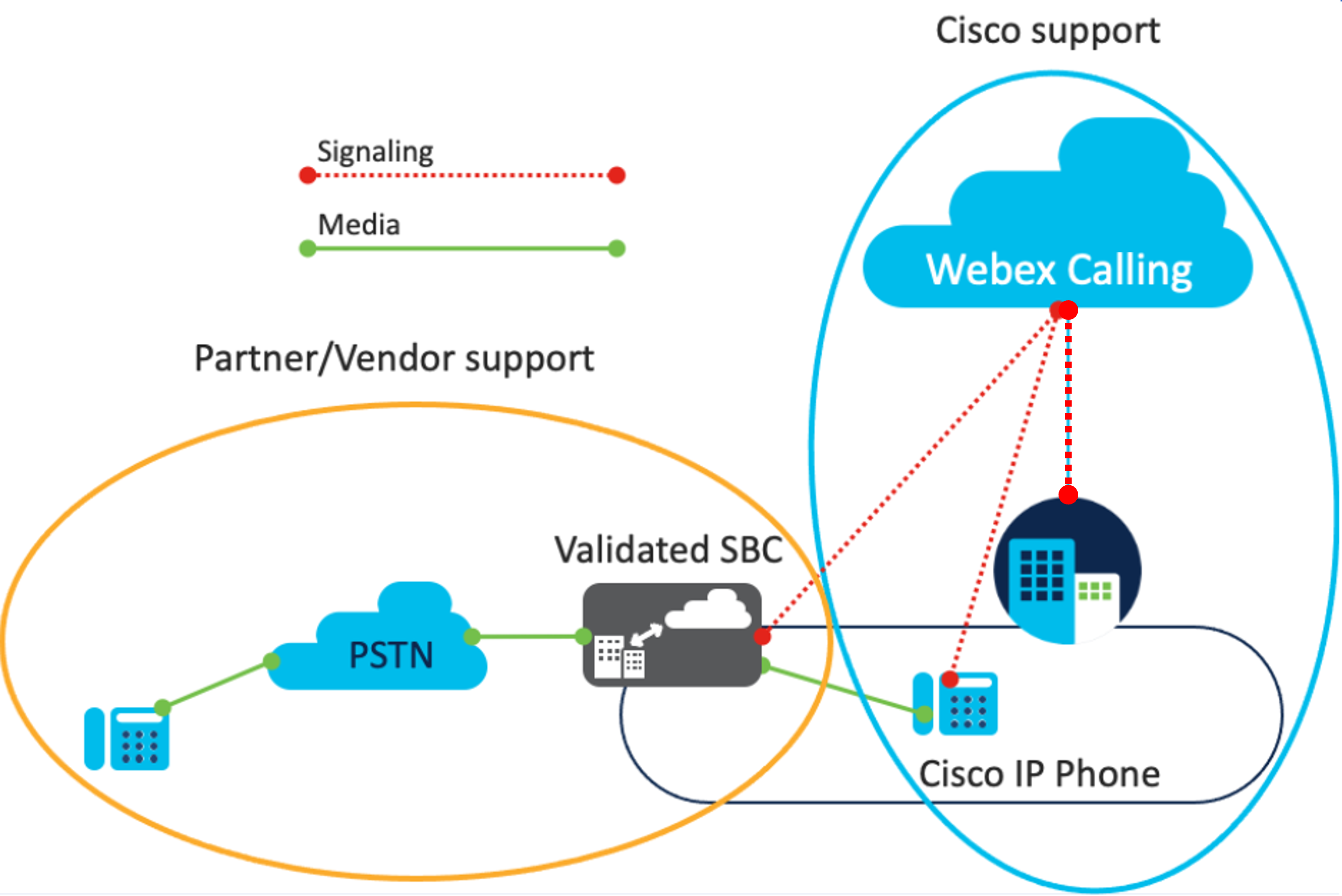

Ondersteuning voor lokale gateways van derden

Voor een Webex Calling-implementatie met een SBC van een derde partij is ondersteuning van zowel Cisco als de leverancier vereist. Hieronder vindt u een overzicht van de ondersteuningsdetails:

-

Webex-belondersteuning:

-

Cisco of partners die Webex Calling gebruiken, moeten een ondersteuningsovereenkomst met Cisco hebben om Cisco-ondersteuning (TAC-ondersteuning) te kunnen ontvangen.

-

Cisco biedt klantondersteuning voor de implementatie van Webex Calling tot aan de edge en voor de voor Webex Calling geregistreerde Cisco IP-telefoons.

-

-

Leveranciersondersteuning:

-

Tijdens de implementatie biedt Cisco ondersteuning aan klanten of partners die beschikken over een gevalideerd SBC-apparaat van een derde partij, maar is niet verantwoordelijk voor het verlenen van ondersteuning voor de SBC zelf.

-

Cisco is niet verantwoordelijk voor ondersteuningsverzoeken die niet door Cisco worden afgehandeld en waarbij de klant en de SBC-leverancier betrokken zijn. Problemen of softwarefouten die zich tijdens de implementatie voordoen, kunnen worden besproken met de SBC-leverancier en Cisco.

-