Configurați Expressway pentru autentificarea TLS reciprocă

Feedback?

Feedback?Pentru a găzdui Webex Meetings fără un PIN pe dispozitive locale, Cisco Expressway-E trebuie să ofere certificate semnate de la o autoritate de certificare rădăcină (RCA) de încredere pentru conexiuni Mutual TLS (mTLS). Puteți găsi lista de CA rădăcină în care Cisco are încredere în acest articol. Permitem doar conexiuni care au certificate valide semnate.

| 1 |

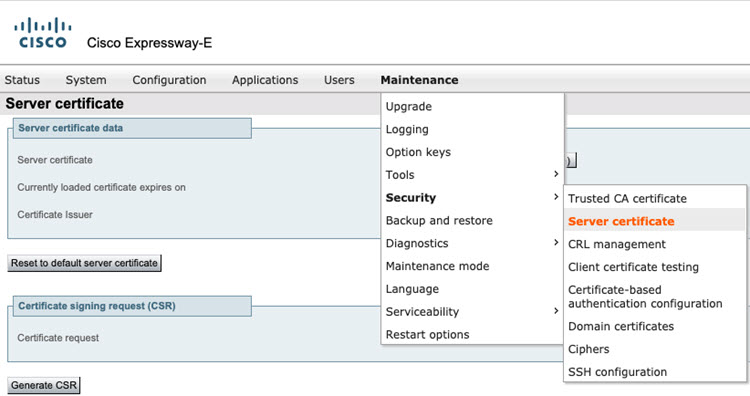

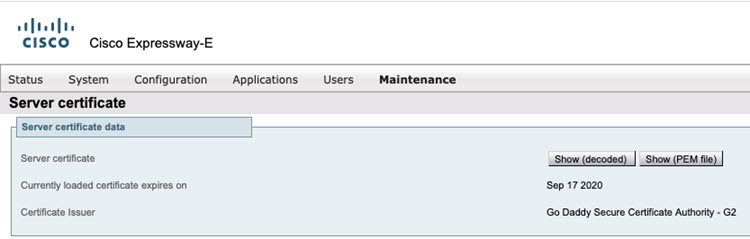

Accesaţi .

|

| 2 |

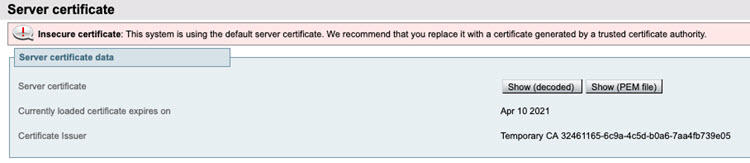

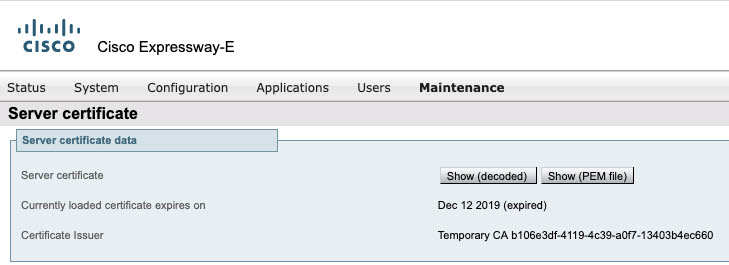

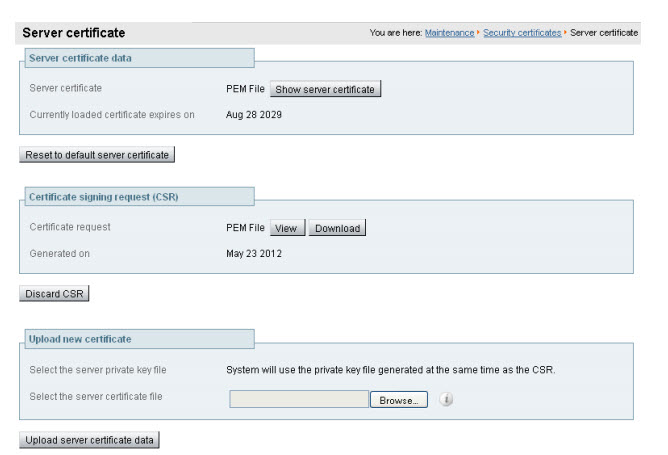

Verificați dacă certificatul actual de autostradă există și este corect.

|

| 3 |

Dacă certificatul este instalat, verificați data de expirare a certificatului pentru a vedea dacă este valabil sau nu și înlocuiți-l cu un certificat valabil.

|

| 4 |

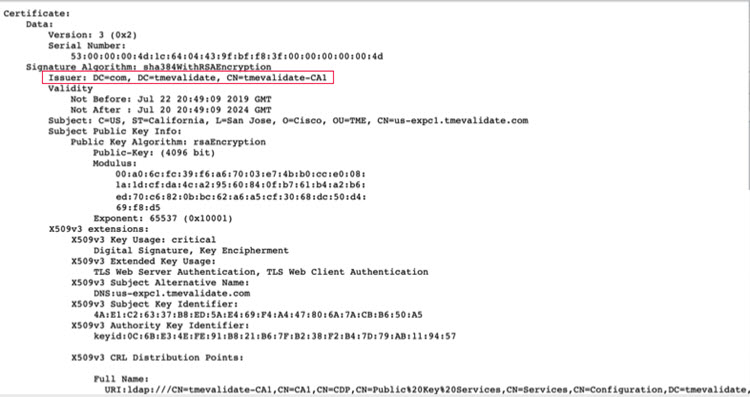

Verificați care CA rădăcină a semnat acest certificat și asigurați-vă că numele este listat în Ghidul de implementare a întreprinderii.  Pentru mai multe informații, consultați Ce autorități de certificare rădăcină sunt acceptate pentru apelurile către platformele audio și video Cisco Webex. |

| 5 |

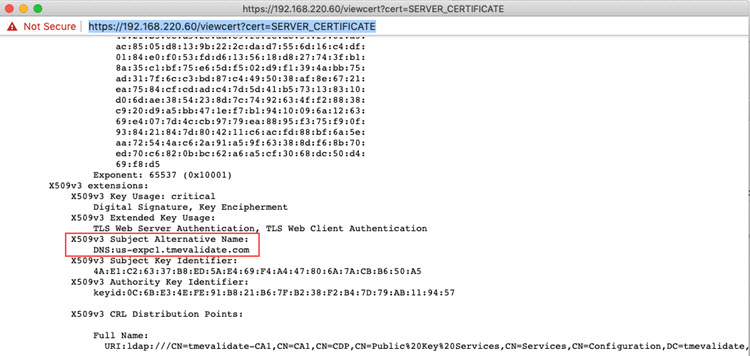

Verificați dacă certificatul are configurat SAN (Subject Alternative Name) adecvat care se potrivește cu setările organizației.

|

| 6 |

Folosind un dispozitiv video, apelați în camera dvs. personală. Dacă vă puteți conecta, atunci conexiunea a reușit. |

| 7 |

După ce ați finalizat configurațiile, treceți la secțiunea următoare. |

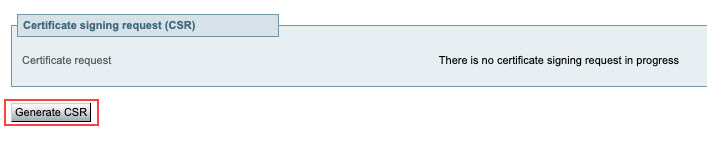

Dacă oricare dintre următoarele este adevărată, atunci generați un CSR.

-

Dacă nu aveți un certificat de server Expressway

-

Dacă certificatul a expirat

-

Dacă SAN-ul trebuie actualizat, acesta este numele SAN-ului nu se potrivește cu numele de utilizator SIP

| 1 |

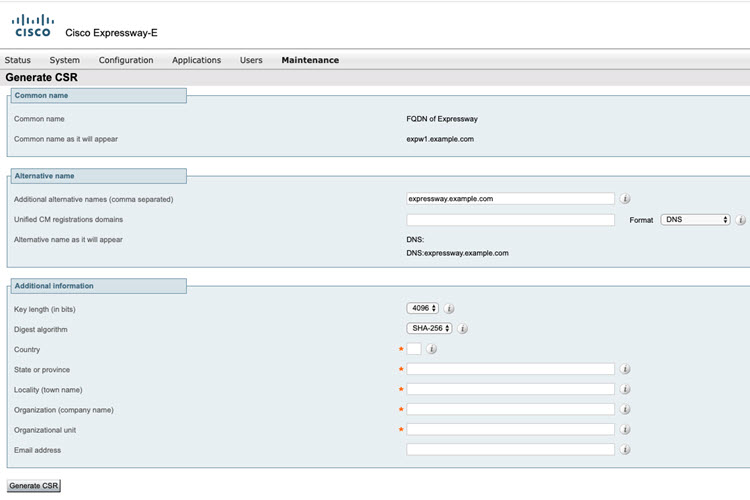

Generați procesul CSR (cerere de semnare a certificatului).

|

| 2 |

Asigurați-vă că SAN de care aveți nevoie în certificat este listat în câmpul Nume alternativ suplimentar.

|

| 3 |

Trimiteți CSR-ul la CA rădăcină la alegere. Alegeți un CA din lista acceptată. Consultați secțiunea Generați cererea de semnare a certificatului din Ghidul de implementare Cisco Webex Meetings Enterprise pentru întâlniri cu dispozitive video activate. |

| 4 |

Obțineți certificatul semnat de la CA rădăcină. |

| 5 |

Dacă ați folosit un sistem extern pentru a genera CSR, trebuie să încărcați și fișierul PEM cu cheia privată a serverului care a fost folosit pentru a cripta certificatul de server. (Fișierul cheii private va fi generat și stocat automat mai devreme dacă Expressway a fost folosit pentru a produce CSR pentru acest certificat de server.)

|

| 6 |

Faceţi clic pe Încărcaţi datele certificatului serverului.

|

| 7 |

După ce ați finalizat configurațiile, treceți la secțiunea următoare. |

| 1 |

Descărcați IdenTrust Commercial Root CA 1 și salvați-l local cu numele de fișier |

| 2 |

Pe toate autostrăzile utilizate pentru servicii hibride, navigați la . |

| 3 |

Accesați Răsfoire, încărcați fișierul |

| 4 |

Verificați dacă certificatul a fost încărcat cu succes și este prezent în Expressway Trust Store. |

-

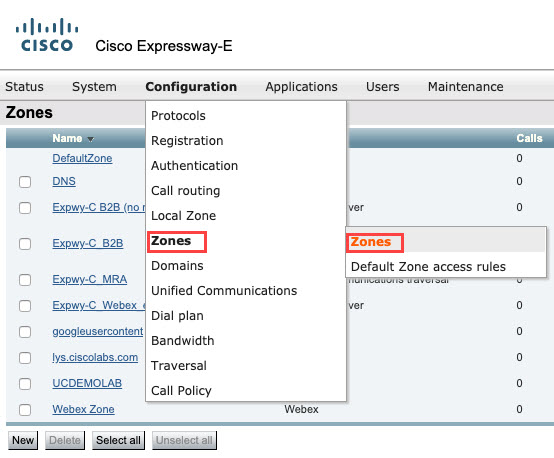

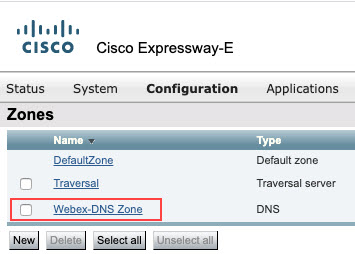

Verificați dacă aveți o zonă Domain Name System (DNS) configurată pe Autostrada dvs.

-

Două tipuri de apeluri care utilizează DNS sunt apelurile B2B (existente) și Webex. Dacă apelurile B2B sunt deja configurate, vă recomandăm o zonă DNS unică pentru apelurile Webex care îl obligă să utilizeze mTLS.

Pe Expressway versiunile X8.10 și mai sus, utilizați pașii pentru a modifica și a crea și DNS Zone.

Înainte de a merge mai departe cu configurațiile drumului expres, faceți o copie de rezervă a setărilor existente, astfel încât să puteți reveni întotdeauna la setările și să reveniți la o stare operațională.

| 1 |

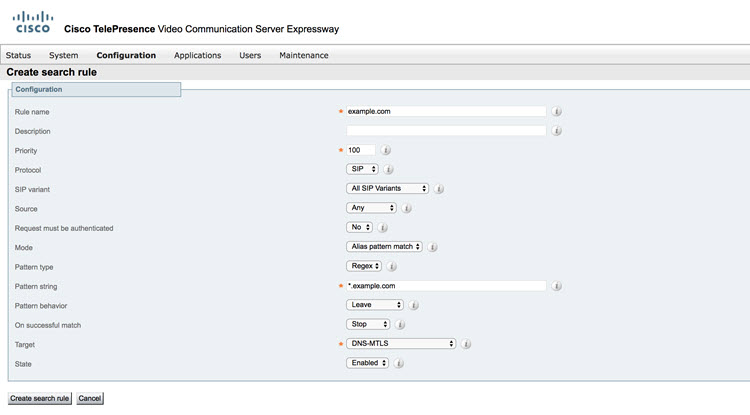

Accesați

|

| 2 |

Dacă aveți o zonă DNS existentă, selectați zona și editați-o.

|

| 3 |

Dacă o zonă DNS nu există, parcurgeți pașii de mai jos:

|

| 4 |

Asigurați-vă că apelurile sunt validate și apelurile B2B nu sunt afectate. Pentru a evita problemele de rezolvare DNS, faceți clic aici. |

| 5 |

După ce ați finalizat configurațiile, treceți la secțiunea următoare. |

Configurați firewall-ul pentru componentele de rețea, astfel încât să obțineți cea mai înaltă calitate Webex experiență pe computerele, dispozitivele mobile și dispozitivele video.

-

Verificați intervalele de porturi media utilizate de dispozitivele video.

Aceste porturi sunt furnizate ca referință. Consultați ghidul de implementare și recomandarea producătorului pentru detalii complete.

Tabelul 1. Porturi implicite utilizate de dispozitivele de colaborare video Protocol

Numărul (numerele) de port

Direcție

Tip de acces

Comentarii

TCP

5060-5070

De ieșire

Semnalizare SIP

Marginea media Webex ascultă pe 5060 - 5070. Pentru mai multe informații, consultați ghidul de configurare pentru serviciul specific utilizat: Ghid de implementare Cisco Webex Meetings Enterprise pentru întâlniri cu dispozitive video.

TCP

5060, 5061 și 5062

De intrare

Semnalizare SIP

Trafic de semnalizare SIP de intrare din cloudul Cisco Webex

TCP/UDP

Porturi efemere 36000-59999

De intrare și de ieșire

Porturi media

Dacă utilizați Cisco Expressway, intervalele media trebuie să fie setate la 36000 - 59999. Dacă utilizați un dispozitiv video terță parte sau controlul apelurilor, acestea trebuie să fie configurate pentru a utiliza acest interval.

Pentru mai multe informații despre setările paravanului de protecție, consultați Cum permit traficul Webex Meetings în rețeaua mea.