- Etusivu

- /

- Artikkeli

Kertakirjautumisen määrittäminen Control Hubissa Active Directory Federation Servicesin (ADFS) avulla

Tässä artikkelissa

Tässä artikkelissa Onko sinulla palautetta?

Onko sinulla palautetta?Voit määrittää kertakirjautumisen (SSO) integraation Control Hubin ja sellaisen käyttöönoton välille, joka käyttää Active Directory Federation Servicesiä (ADFS 2.x ja uudemmat) identiteetintarjoajana (IdP).

Kertakirjautuminen ja hallintakeskus

Kertakirjautuminen (SSO) on istunnon tai käyttäjän todennusprosessi, jonka avulla käyttäjä voi antaa tunnistetiedot yhden tai useamman sovelluksen käyttämiseksi. Prosessi todentaa käyttäjät kaikissa sovelluksissa, joihin heille on annettu oikeudet. Se poistaa lisäkehotteet, kun käyttäjät vaihtavat sovellusta tietyn istunnon aikana.

Security Assertion Markup Language (SAML 2.0) Federation Protocol -protokollaa käytetään SSO-todennuksen tarjoamiseen Webex-pilvipalvelun ja identiteetintarjoajasi (IdP) välillä.

Profiilit

Webex-sovellus tukee vain verkkoselaimen SSO-profiilia. Webex-sovellus tukee verkkoselaimen SSO-profiilissa seuraavia sidoksia:

-

SP aloitti POST-testin -> POST-sidonta

-

SP aloitti uudelleenohjauksen -> POST-sidonta

Nimi-ID-muoto

SAML 2.0 -protokolla tukee useita NameID-muotoja tietyn käyttäjän tunnistamiseen. Webex-sovellus tukee seuraavia NameID-muotoja.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

IdP:ltä lataamissasi metatiedoissa ensimmäinen merkintä on määritetty käytettäväksi Webexissä.

Yksittäinen uloskirjautuminen

Webex-sovellus tukee kertauloskirjautumisprofiilia. Webex-sovelluksessa käyttäjä voi kirjautua ulos sovelluksesta, joka käyttää SAML-kertakirjautumisprotokollaa istunnon lopettamiseen ja uloskirjautumisen vahvistamiseen IdP:n avulla. Varmista, että IdP:si on määritetty kertauloskirjautumiseen.

Integroi Control Hub ADFS:ään

Määritysoppaissa on esitetty tietty esimerkki kertakirjautumisintegraatiosta, mutta ne eivät tarjoa tyhjentävää määritystä kaikille mahdollisuuksille. Esimerkiksi nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient : n integrointivaiheet on dokumentoitu. Muut muodot, kuten urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, toimivat kertakirjautumisintegraatiossa, mutta ne eivät kuulu dokumentaatiomme piiriin.

Määritä tämä integraatio Webex-organisaatiosi käyttäjille (mukaan lukien Webex-sovellus, Webex Meetings ja muut Control Hubissa hallinnoidut palvelut). Jos Webex-sivustosi on integroitu Control Hubiin, Webex-sivusto perii käyttäjähallinnan. Jos et voi käyttää Webex Meetingsiä tällä tavalla eikä sitä hallita Control Hubissa, sinun on tehtävä erillinen integraatio ottaaksesi kertakirjautumisen käyttöön Webex Meetingsissä.

Integroitu Windows-todennus (IWA) voidaan ottaa käyttöön oletusarvoisesti ADFS:n todennusmekanismeista riippuen. Jos tämä on käytössä, Windowsin kautta käynnistettävät sovellukset (kuten Webex App ja Cisco Directory Connector) todennetaan sisäänkirjautuneena käyttäjänä riippumatta siitä, mikä sähköpostiosoite syötetään alkuperäisen sähköpostikehotteen aikana.

Lataa Webex-metatiedot paikalliseen järjestelmääsi

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan . |

| 3 |

Siirry Tunnistetietojen tarjoaja -välilehdelle ja napsauta Aktivoi kertakirjautuminen. |

| 4 |

Valitse IdP. |

| 5 |

Valitse organisaatiollesi sertifikaattityyppi:

Luottamusankkurit ovat julkisia avaimia, jotka toimivat digitaalisen allekirjoituksen varmenteen varmentajina. Lisätietoja on IdP-dokumentaatiossa. |

| 6 |

Lataa metatietotiedosto. Webex-metatietojen tiedostonimi on idb-meta-<org-ID>-SP.xml. |

Webex-metatietojen asentaminen ADFS:ään

Ennen kuin aloitat

Control Hub tukee ADFS 2.x:ää tai uudempaa.

Windows 2008 R2 sisältää vain ADFS 1.0:n. Sinun on asennettava vähintään Microsoftin ADFS 2.x.

SSO- ja Webex-palveluiden osalta identiteetintarjoajien (IdP) on oltava seuraavan SAML 2.0 -spesifikaation mukaisia:

-

Aseta NameID Format -attribuutin arvoksi urn:oasis:names:tc:SAML:2.0:nameid-format:ohimenevä

-

Määritä IdP:n vaatimus sisältämään uid -attribuutin nimi, jonka arvo on yhdistetty Cisco Directory Connectorissa valittuun attribuuttiin tai käyttäjäattribuuttiin, joka vastaa Webex-identiteetinpalvelussa valittua attribuuttia. (Tämä attribuutti voi olla esimerkiksi Sähköpostiosoitteet tai Käyttäjän päänimi.) Katso mukautetun attribuutin tiedot https://www.cisco.com/go/hybrid-services-directory -kohdasta.

| 1 |

Kirjaudu ADFS-palvelimelle järjestelmänvalvojan oikeuksilla. |

| 2 |

Avaa ADFS-hallintakonsoli ja selaa kohtaan . |

| 3 |

Valitse Luottavan osapuolen luottamisen ohjatun luomistoiminnon ikkunasta Käynnistä. |

| 4 |

Valitse Valitse tietolähde -kohdassa Tuo luottavan osapuolen tiedot tiedostosta, selaa lataamaasi Control Hub -metatietotiedostoon ja valitse Seuraava. |

| 5 |

Luo kohtaan Määritä näyttönimitälle luottavan osapuolen luottamussuhteelle näyttönimi, kuten Webex, ja valitse Seuraava. |

| 6 |

Valitse kohdassa Valitse myöntämisvaltuussäännötSalli kaikkien käyttäjien käyttää tätä luottavaa osapuoltaja valitse sitten Seuraava. |

| 7 |

Valitse Valmis lisäämään luottamus-kohdassa Seuraava ja viimeistele luottavan luottamussuhteen lisääminen ADFS:ään. |

Luo vaatimussäännöt Webex-todennusta varten

| 1 |

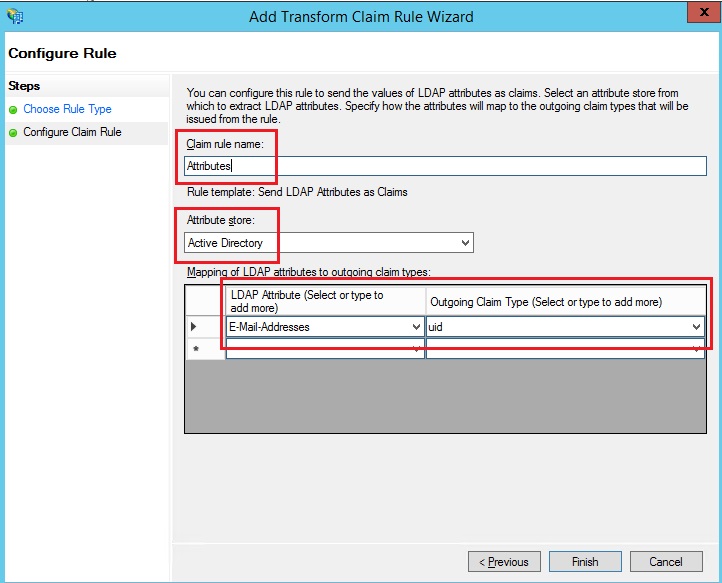

Valitse ADFS-pääruudussa luomasi luottamussuhde ja valitse sitten Muokkaa vaatimussääntöjä. Valitse Liikkeeseenlaskun muunnossäännöt -välilehdeltä Lisää sääntö. |

| 2 |

Valitse Valitse sääntötyyppi -vaiheessa Lähetä LDAP-attribuutit vaatimuksinaja valitse sitten Seuraava.  |

| 3 |

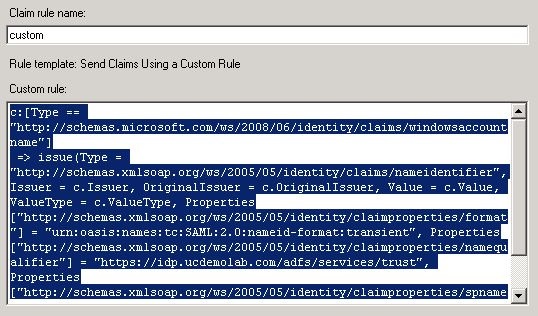

Valitse uudelleen Lisää sääntö, valitse Lähetä vaatimukset mukautetun säännön avullaja valitse sitten Seuraava. Tämä sääntö antaa ADFS:lle ”spname qualifier” -attribuutin, jota Webex ei muuten tarjoa. |

| 4 |

Valitse pääikkunasta Luottavan osapuolen luottamus ja valitse sitten oikeanpuoleisesta ruudusta Ominaisuudet. |

| 5 |

Kun Ominaisuudet-ikkuna tulee näkyviin, selaa Lisäasetukset -välilehteen, SHA-256 -kohtaan ja tallenna muutokset valitsemalla OK. |

| 6 |

Lataa tiedosto selaamalla seuraavaan URL-osoitteeseen sisäisellä ADFS-palvelimella: https:// <AD_FS_Palvelin>/FederationMetadata/2007-06/FederationMetadata.xml Saatat joutua napsauttamaan sivua hiiren kakkospainikkeella ja katsomaan sivun lähdekoodia saadaksesi oikein muotoillun XML-tiedoston. |

| 7 |

Tallenna tiedosto paikalliselle koneellesi. |

Mitä tehdä seuraavaksi

Olet valmis tuomaan ADFS-metatiedot takaisin Webexiin hallintaportaalista.

Tuo IdP-metatiedot ja ota kertakirjautuminen käyttöön testin jälkeen

Kun olet vienyt Webex-metatiedot, määrittänyt IdP:n ja ladannut IdP-metatiedot paikalliseen järjestelmääsi, olet valmis tuomaan ne Webex-organisaatioosi Control Hubista.

Ennen kuin aloitat

Älä testaa kertakirjautumisintegraatiota identiteetintarjoajan (IdP) käyttöliittymästä. Tuemme vain palveluntarjoajan aloittamia (SP) työnkulkuja, joten sinun on käytettävä Control Hub SSO -testiä tälle integraatiolle.

| 1 |

Valitse yksi:

|

| 2 |

Vedä ja pudota IdP-metatietojen tuonti -sivulla IdP-metatietotiedosto sivulle tai etsi ja lataa metatietotiedosto tiedostoselaimella. Napsauta Seuraava.

Sinun kannattaa käyttää Turvallisempi -vaihtoehtoa, jos mahdollista. Tämä on mahdollista vain, jos IdP on käyttänyt julkista varmentajaa metadatansa allekirjoittamiseen. Kaikissa muissa tapauksissa sinun on käytettävä Vähemmän turvallinen -vaihtoehtoa. Tämä koskee myös tilanteita, joissa metadataa ei ole allekirjoitettu, itse allekirjoitettu tai yksityisen varmenteen myöntäjän allekirjoittama. Okta ei allekirjoita metatietoja, joten sinun on valittava Vähemmän turvallinen Okta SSO -integraatiota varten. |

| 3 |

Valitse Testaa kertakirjautumisen asetuksetja kun uusi selainvälilehti avautuu, todenna itsesi IdP:llä kirjautumalla sisään. Jos saat todennusvirheen, tunnistetiedoissa saattaa olla ongelma. Tarkista käyttäjätunnus ja salasana ja yritä uudelleen. Webex-sovellusvirhe tarkoittaa yleensä kertakirjautumisen asetuksissa olevaa ongelmaa. Tässä tapauksessa käy vaiheet uudelleen läpi, erityisesti ne, joissa kopioit ja liität Control Hub -metatiedot IdP-asetuksiin. Jos haluat nähdä kertakirjautumiskokemuksen suoraan, voit myös napsauttaa tältä näytöltä Kopioi URL leikepöydälle ja liittää sen yksityiseen selainikkunaan. Sieltä voit kirjautua sisään kertakirjautumisella. Tämä vaihe estää väärät positiiviset tulokset, jotka johtuvat käyttöoikeustunnuksesta, joka saattaa olla olemassa olevassa istunnossa, jossa olet kirjautuneena sisään. |

| 4 |

Palaa Control Hub -selaimen välilehteen.

SSO-määritys ei tule voimaan organisaatiossasi, ellet valitse ensimmäistä valintanappia ja aktivoi SSO:ta. |

Mitä tehdä seuraavaksi

Käytä kohdassa Okta-käyttäjien synkronointi Cisco Webex Control Hubiin olevia menettelytapoja, jos haluat tehdä käyttäjien valmistelun Oktasta Webex-pilveen.

Käytä kohdassa Microsoft Entra ID -käyttäjien synkronointi Cisco Webex Control Hubiin olevia toimenpiteitä, jos haluat tehdä käyttäjien valmistelun Entra ID:stä Webex-pilveen.

Voit poistaa käytöstä organisaatiosi uusille Webex-sovelluksen käyttäjille lähetettävät sähköpostit noudattamalla kohdassa Automaattisten sähköpostien estäminen annettuja ohjeita. Asiakirja sisältää myös parhaat käytännöt viestien lähettämiseen organisaatiosi käyttäjille.

Päivitä Webexin luottavan osapuolen luottamus ADFS:ssä

Ennen kuin aloitat

Sinun on vietävä SAML-metatietotiedosto Control Hubista ennen kuin voit päivittää Webexin luottavan osapuolen luottamusta ADFS:ssä.

| 1 |

Kirjaudu ADFS-palvelimelle järjestelmänvalvojan oikeuksilla. |

| 2 |

Lataa SAML-metatietotiedosto Webexistä ADFS-palvelimen väliaikaiseen paikalliseen kansioon, esim. |

| 3 |

Avaa Powershell. |

| 4 |

Suorita Huomaa Webexin luottavan osapuolen luottamusparametrin |

| 5 |

Suorita Varmista, että korvaat tiedostonimen ja kohteen nimen oikeilla arvoilla ympäristöstäsi. Katso https://docs.microsoft.com/powershell/module/adfs/update-adfsrelyingpartytrust.Jos olet ladannut Webex SP 5 vuoden varmenteen ja allekirjoitus- tai salausvarmenteen peruutus on käytössä, sinun on suoritettava nämä kaksi komentoa: |

| 6 |

Kirjaudu sisään Control Hubiin ja testaa sitten kertakirjautumisen integrointi: |

ADFS-vianmääritys

ADFS-virheet Windows-lokeissa

Windowsin lokeissa saattaa näkyä ADFS-tapahtumalokin virhekoodi 364. Tapahtuman tiedot osoittavat virheellisen varmenteen. Näissä tapauksissa ADFS-isäntä ei pääse palomuurin läpi portin 80 kautta varmenteen vahvistamiseksi.

Luottavan osapuolen luottamussuhteen varmenneketjua rakennettaessa tapahtui virhe.

Kun päivität SSO-varmennetta, saatat saada seuraavan virheen kirjautuessasi sisään: Invalid status code in response.

Jos näet kyseisen virheen, tarkista ADFS-palvelimen tapahtumienvalvonnan lokit ja etsi seuraavaa virhettä: An error occurred during an attempt to

build the certificate chain for the relying party trust

'https://idbroker.webex.com/' certificate identified by thumbprint

'754B9208F1F75C5CC122740F3675C5D129471D80'. Mahdollisia syitä ovat, että varmenne on peruutettu, varmenneketjua ei voitu vahvistaa luottavan osapuolen luottamuksen salausvarmenteen peruutusasetusten mukaisesti tai varmenne ei ole voimassa.

Jos tämä virhe ilmenee, sinun on suoritettava komennot Set-ADFSRelyingPartyTrust -TargetIdentifier https://idbroker.webex.com/

-EncryptionCertificateRevocationCheck None

Liittovaltion tunnus

Liittotunnus on kirjainkokoriippuvainen. Jos tämä on organisaatiosi sähköpostiosoite, anna se täsmälleen sellaisena kuin ADFS sen lähettää. Muuten Webex ei löydä vastaavaa käyttäjää.

Mukautettua vaatimussääntöä ei voida kirjoittaa LDAP-attribuutin normalisoimiseksi ennen sen lähettämistä.

Tuo metatiedot ADFS-palvelimelta, jonka olet määrittänyt ympäristöösi.

Voit tarvittaessa tarkistaa URL-osoitteen siirtymällä kohtaan ADFS-hallinnassa.

Aikasynkronointi

Varmista, että ADFS-palvelimesi järjestelmäkello on synkronoitu luotettavan Internet-aikalähteen kanssa, joka käyttää Network Time Protocol (NTP) -protokollaa. Käytä seuraavaa PowerShell-komentoa muuttaaksesi kellonaikaa vain Webexin luottavan osapuolen luottamussuhteessa.

Set-ADFSRelyingPartyTrust -TargetIdentifier "https://idbroker.webex.com/$ENTITY_ID_HEX_VALUE" -NotBeforeSkew 3

Heksadesimaaliarvo on ympäristöllesi ainutlaatuinen. Korvaa arvo Webex-metatietotiedoston SP EntityDescriptor ID -arvosta. Esimerkiksi:

.

.