Configuration de la passerelle locale sur Cisco IOS-XE pour Webex Calling

Un commentaire ?

Un commentaire ?Aperçu

Webex Calling prend actuellement en charge deux versions de Local Gateway :

-

Passerelle locale

-

Passerelle locale pour Webex pour le gouvernement

-

Avant de commencer, familiarisez-vous avec les exigences du réseau téléphonique public commuté (RTPC) et de la passerelle locale (LGW) pour les appels Webex. Voir Architecture préférée de Cisco pour Webex Calling plus d’informations.

-

Cet article suppose qu’une plateforme de passerelle locale dédiée est en place sans configuration vocale existante. Si vous modifiez une passerelle PSTN existante ou un déploiement CUBE Enterprise pour l'utiliser comme fonction de passerelle locale pour les appels Webex, portez une attention particulière à la configuration. Veillez à ne pas interrompre les flux d'appels et les fonctionnalités existants en raison des modifications que vous apportez.

Les procédures contiennent des liens vers la documentation de référence des commandes où vous pouvez en apprendre davantage sur les options de chaque commande. Tous les liens de référence des commandes mènent à la Référence des commandes des passerelles gérées Webex sauf indication contraire (auquel cas, les liens de commande mènent à la Référence des commandes vocales Cisco IOS). Vous pouvez accéder à tous ces guides dans Cisco Unified Border Element Références de commandes.

Pour plus d'informations sur les cartes SBC tierces prises en charge, veuillez consulter la documentation de référence du produit correspondant.

Il existe deux options pour configurer la passerelle locale pour votre tronc Webex Calling réseau :

-

Tronc basé sur l’inscription

-

Tronc basé sur un certificat

Utilisez le flux de tâches sous Passerelle locale basée sur l'enregistrement ou Passerelle locale basée sur un certificat pour configurer la passerelle locale pour votre jonction d'appel Webex.

Voir Démarrer avec Local Gateway pour plus d'informations sur les différents types de trunk. Effectuez les étapes suivantes sur la passerelle locale elle-même, à l’aide de l’interface de la ligne de commande (CLI). Nous utilisons le protocole SIP (Session Initiation Protocol) et le protocole TLS (Transport Layer Security) pour sécuriser la liaison et le protocole SRTP (Secure Real Time Protocol) pour sécuriser les données multimédias entre la passerelle locale et Webex Calling.

-

Sélectionnez CUBE comme passerelle locale. Webex for Government ne prend actuellement en charge aucun contrôleur de frontière de session (SBC) tiers. Pour consulter la liste la plus récente, voir Démarrer avec Local Gateway.

- Installez Cisco IOS XE Dublin 17.12.1a ou des versions ultérieures pour toutes les passerelles locales Webex for Government.

-

Pour consulter la liste des autorités de certification racine (AC) prises en charge par Webex for Government, voir Autorités de certification racine pour Webex for Government.

-

Pour plus de détails sur les plages de ports externes pour la passerelle locale dans Webex for Government, voir Configuration réseau requise pour Webex for Government (FedRAMP).

Local Gateway pour Webex for Government ne prend pas en charge les éléments suivants :

-

STUN/ICE-Lite pour l'optimisation du chemin média

-

Télécopieur (T.38)

Pour configurer la passerelle locale de votre ligne d'appel Webex dans Webex for Government, utilisez l'option suivante :

-

Tronc basé sur un certificat

Utilisez le flux de tâches sous Passerelle locale basée sur un certificat pour configurer la passerelle locale pour votre jonction d'appel Webex. Pour plus de détails sur la configuration d'une passerelle locale basée sur un certificat, voir Configurer le trunk Webex Calling basé sur un certificat.

Il est obligatoire de configurer les chiffrements GCM conformes à la norme FIPS pour prendre en charge la passerelle locale pour Webex for Government. Sinon, l'établissement de l'appel échoue. Pour plus de détails sur la configuration, voir Configurer le trunk Webex Calling basé sur un certificat.

Webex for Government ne prend pas en charge la passerelle locale basée sur l'inscription.

Cette section décrit comment configurer un Cisco Unified Border Element (CUBE) en tant que passerelle locale pour les appels Webex, en utilisant une liaison SIP enregistrée. La première partie de ce document explique comment configurer une passerelle PSTN simple. Dans ce cas, tous les appels provenant du réseau téléphonique public commuté (RTPC) sont acheminés vers Webex Calling et tous les appels provenant de Webex Calling sont acheminés vers le RTPC. L'image ci-dessous illustre cette solution et la configuration de routage d'appels de haut niveau qui sera mise en œuvre.

Cette conception utilise les configurations principales suivantes :

-

locataires de la classe vocale : Utilisé pour créer des configurations spécifiques au tronc.

-

classe vocale uri : Utilisé pour classer les messages SIP en vue de la sélection d'un homologue de numérotation entrant.

-

pair de numérotation entrant : Assure le traitement des messages SIP entrants et détermine la route de sortie à l'aide d'un groupe de pairs de numérotation.

-

groupe dial-peer : Définit les pairs de numérotation sortants utilisés pour le routage des appels.

-

pair de numérotation sortant : Assure le traitement des messages SIP sortants et leur acheminement vers la destination requise.

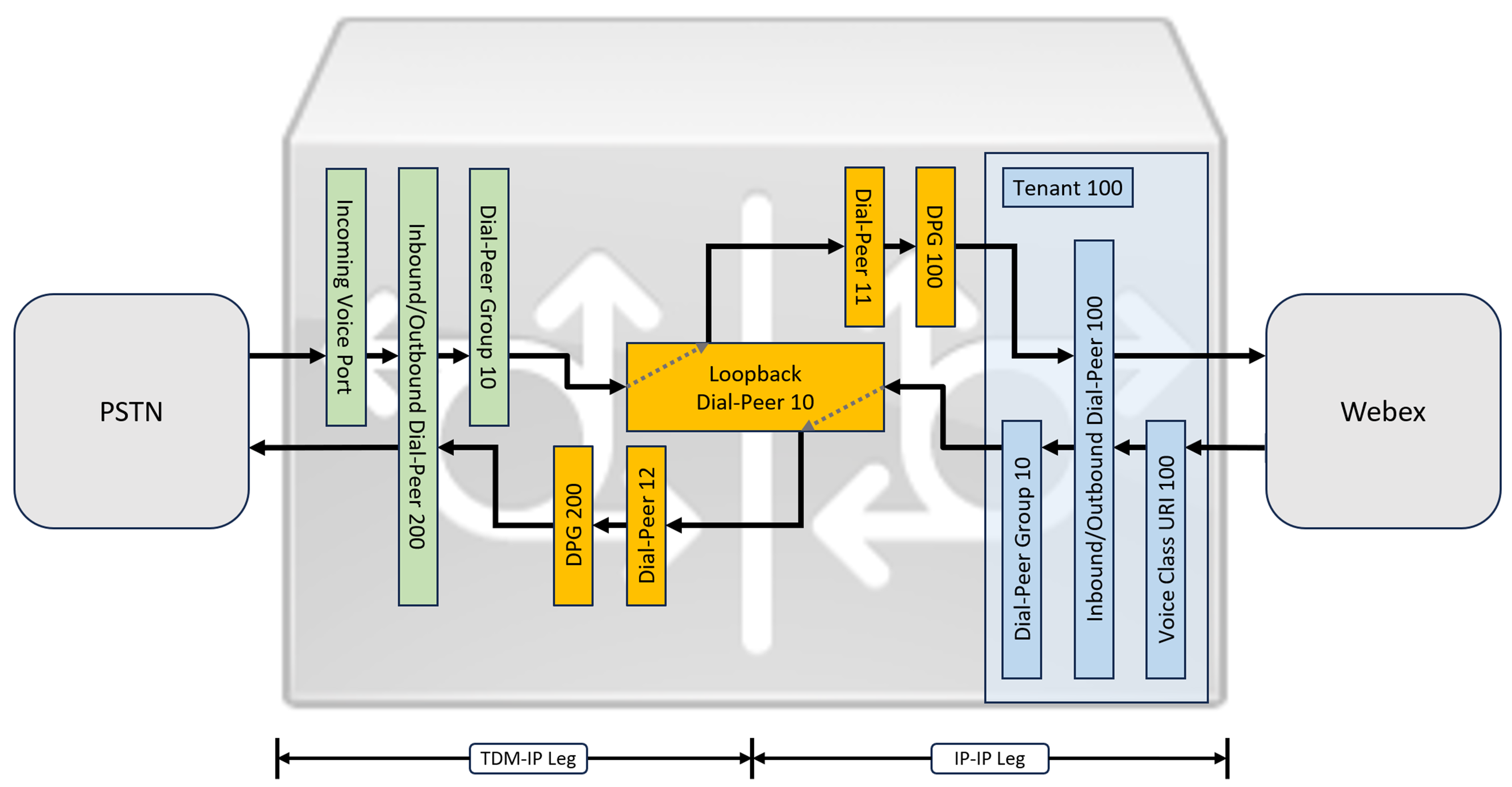

Bien que les protocoles IP et SIP soient devenus les protocoles par défaut pour les lignes RTC, les circuits RNIS TDM (multiplexage temporel) sont encore largement utilisés et sont pris en charge par les lignes Webex Calling. Pour permettre l'optimisation des médias des chemins IP pour les passerelles locales avec des flux d'appels TDM-IP, il est actuellement nécessaire d'utiliser un processus de routage d'appels en deux étapes. Cette approche modifie la configuration de routage des appels illustrée ci-dessus, en introduisant un ensemble de pairs de numérotation de bouclage internes entre Webex Calling et les lignes PSTN, comme illustré dans l'image ci-dessous.

Lors de la connexion d'une solution Cisco Unified Communications Manager sur site avec Webex Calling, vous pouvez utiliser la configuration simple de la passerelle PSTN comme base pour construire la solution illustrée dans le diagramme suivant. Dans ce cas, Unified Communications Manager assure le routage et le traitement centralisés de tous les appels PSTN et Webex Calling.

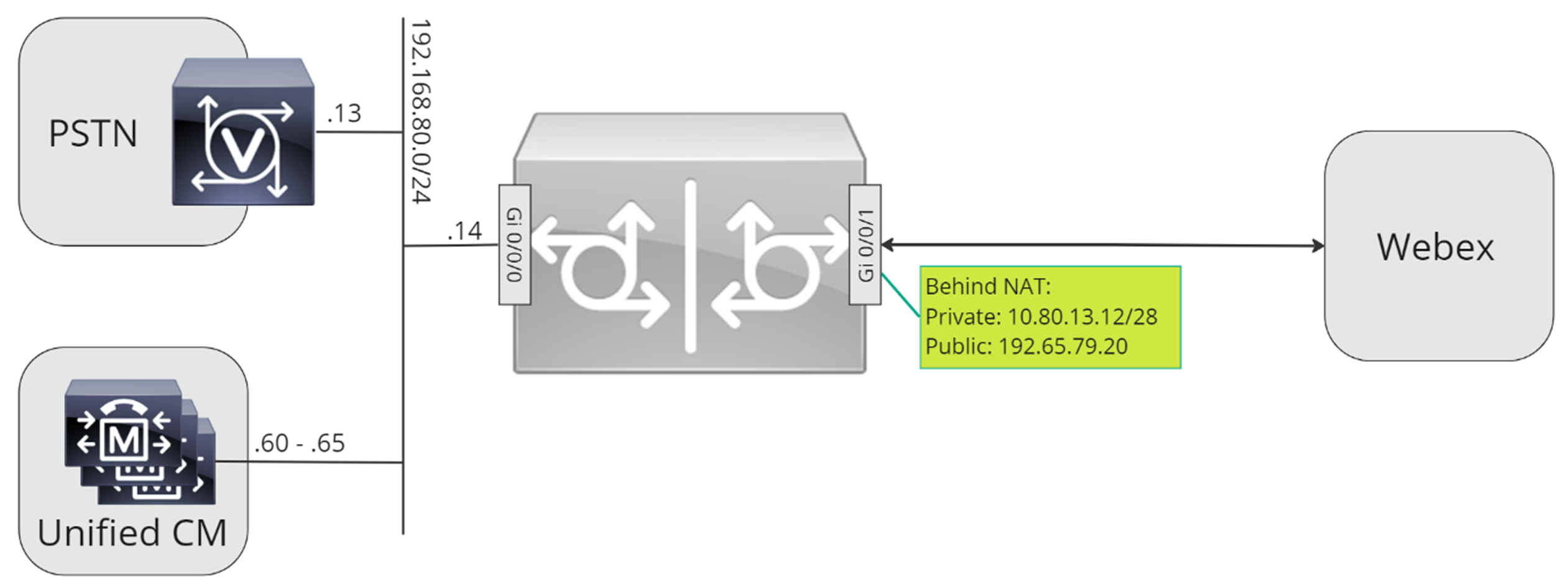

Dans ce document, les noms d'hôtes, les adresses IP et les interfaces illustrés dans l'image suivante sont utilisés.

Utilisez les instructions de configuration du reste de ce document pour terminer la configuration de votre passerelle locale comme suit :

-

Étape 1 : Configurer la connectivité et la sécurité de base du routeur

-

Étape 2 : Configurer le trunk d'appel Webex

Selon l'architecture requise, suivez l'une ou l'autre des options suivantes :

-

Étape 3 : Configurer la passerelle locale avec le trunk SIP PSTN

-

Étape 4 : Configurer la passerelle locale avec un environnement Unified CM existant

Ou :

-

Étape 3 : Configurer la passerelle locale avec le trunk PSTN TDM

configuration de base

La première étape pour préparer votre routeur Cisco en tant que passerelle locale pour les appels Webex consiste à établir une configuration de base qui sécurise votre plateforme et établit la connectivité.

-

Tous les déploiements de passerelle locale basés sur l'enregistrement nécessitent Cisco IOS XE 17.6.1a ou des versions ultérieures. Cisco IOS 17.12.2 ou une version ultérieure est recommandée. Pour connaître les versions recommandées, consultez la page Cisco Software Research. Recherchez la plateforme et sélectionnez l'une des versions suggérées.

-

Les routeurs de la série ISR4000 doivent être configurés avec les licences des technologies de communications unifiées et de sécurité.

-

Les routeurs de la série Catalyst Edge 8000 équipés de cartes vocales ou de DSP nécessitent une licence DNA Advantage. Les routeurs sans carte vocale ni DSP nécessitent au minimum une licence DNA Essentials.

-

-

Élaborez une configuration de base pour votre plateforme, conforme à vos politiques d'entreprise. En particulier, configurez et vérifiez les éléments suivants :

-

NTP

-

Acl

-

Authentification des utilisateurs et accès à distance

-

DNS

-

Routage IP

-

adresses IP

-

-

Le réseau utilisé pour les appels Webex doit utiliser une adresse IPv4.

-

Téléversez le bundle d'autorité de certification racine Cisco sur la passerelle locale.

Lors de la configuration du côté locataire pour la connexion à Webex Calling, seules les adresses basées sur SRV sont prises en charge.

Configuration

| 1 |

Veillez à attribuer des adresses IP valides et routables à toutes les interfaces de couche 3, par exemple :

|

| 2 |

Protégez les identifiants d'enregistrement et STUN sur le routeur à l'aide d'un chiffrement symétrique. Configurez la clé de chiffrement principale et le type de chiffrement comme suit :

|

| 3 |

Créer un point de confiance PKI de substitution. Ce point de confiance est nécessaire pour configurer TLS ultérieurement. Pour les liaisons basées sur l'enregistrement, ce point de confiance ne nécessite pas de certificat, contrairement à ce qui est requis pour une liaison basée sur un certificat. |

| 4 |

Activez l'exclusivité TLS 1.2 et spécifiez le point de confiance par défaut à l'aide des commandes de configuration suivantes. Mettez à jour les paramètres de transport afin de garantir une connexion sécurisée et fiable pour l'enregistrement : La commande

|

| 5 |

Installez le bundle d'autorité de certification racine Cisco, qui inclut le certificat IdenTrust Commercial Root CA1 utilisé par Webex Calling. Utilisez la commande crypto pki trustpool import clean url pour télécharger le bundle d'autorité de certification racine à partir de l'URL spécifiée et pour effacer le trustpool d'autorité de certification actuel, puis installez le nouveau bundle de certificats : Si vous devez utiliser un proxy pour accéder à Internet via HTTPS, ajoutez la configuration suivante avant d'importer le bundle d'autorité de certification : client HTTP IP serveur proxy votreproxy.com port proxy 80 |

| 1 |

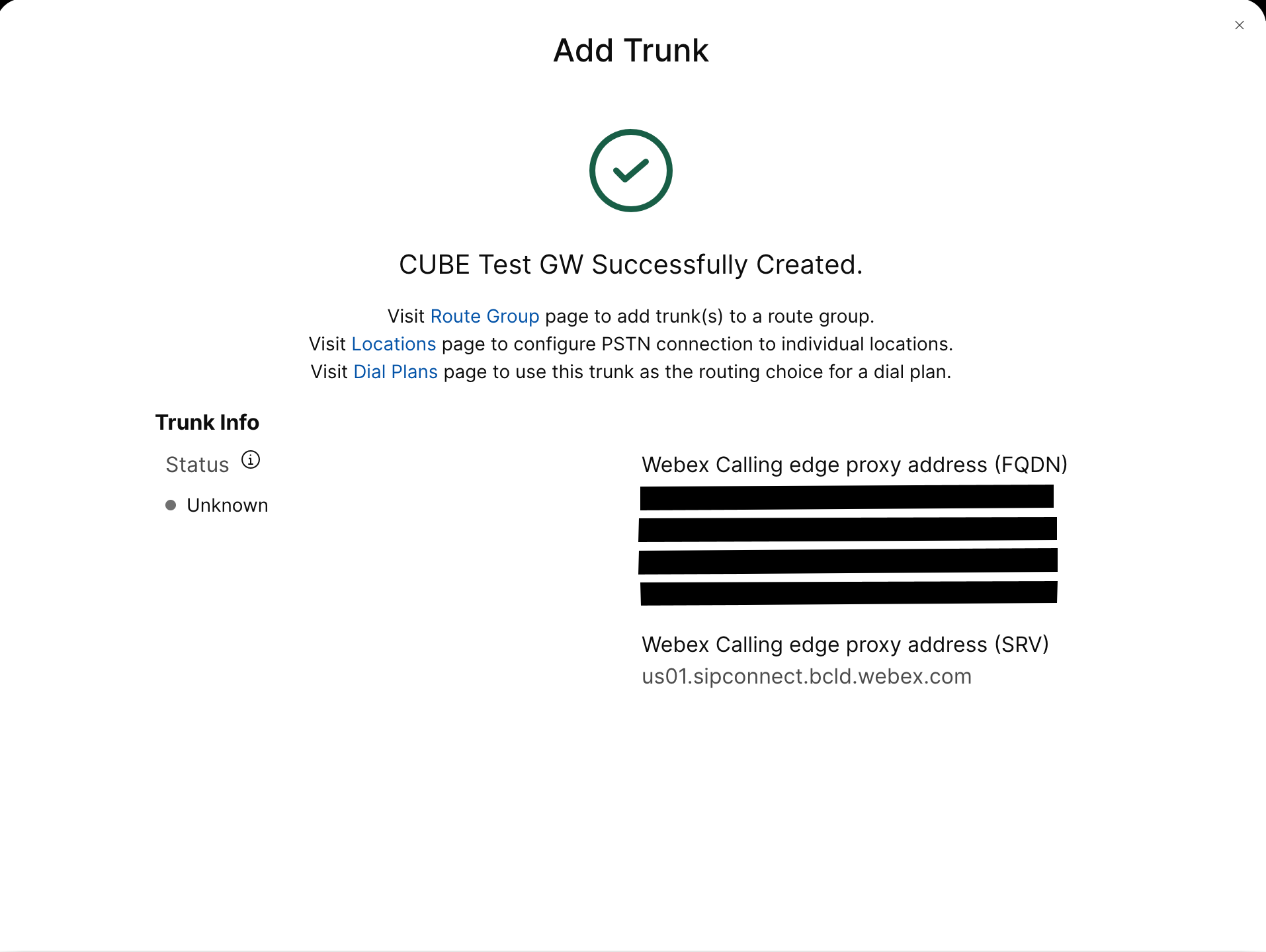

Créer une liaison PSTN basée sur l'enregistrement pour un emplacement existant dans le centre de contrôle. Prenez note des informations relatives au tronc qui sont fournies une fois celui-ci créé. Les détails mis en évidence dans l'illustration sont utilisés dans les étapes de configuration décrites dans ce guide. Pour plus d'informations, consultez Configurer les jonctions, les groupes de routage et les plans de numérotation pour Webex Calling.  |

| 2 |

Saisissez les commandes suivantes pour configurer CUBE en tant que passerelle locale d'appel Webex : Voici une explication des champs pour la configuration :

Active les fonctionnalités Cisco Unified Border Element (CUBE) sur la plateforme. statistiques des médiasActive le contrôle média sur la passerelle locale. statistiques en masse des médiasPermet au plan de commande de sondé le plan de données pour les statistiques d’appel en bloc. Pour plus d'informations sur ces commandes, voir Média. autoriser les connexions sip à sipActiver la fonctionnalité d'agent utilisateur CUBE SIP de base en mode back-to-back. Pour plus d'informations, voir Autoriser les connexions. Par défaut, le transport de fax T.38 est activé. Pour plus d'informations, voir protocole de fax t38 (service vocal). Active globalement STUN (Session Traversal of UDP through NAT).

Pour plus d'informations, voir stun flowdata agent-id et stun flowdata shared-secret. charge utile asymétrique complèteConfigure la prise en charge des charges utiles asymétriques SIP pour les charges utiles DTMF et les codecs dynamiques. Pour plus d'informations, voir charge utile asymétrique. avance-offre forcéeForce la passerelle locale à envoyer les informations SDP dans le message INVITE initial au lieu d'attendre un accusé de réception du pair voisin. Pour plus d'informations sur cette commande, voir early-offer. |

| 3 |

Configurer codec de classe vocale 100 autorisant uniquement les codecs G.711 pour toutes les liaisons. Cette approche simple convient à la plupart des déploiements. Si nécessaire, des types de codecs supplémentaires pris en charge par les systèmes d'origine et de destination peuvent être ajoutés à la liste. Des solutions plus complexes impliquant le transcodage à l'aide de modules DSP sont prises en charge, mais ne sont pas incluses dans ce guide. Voici une explication des champs pour la configuration : Codec vocal classe 100Utilisé pour autoriser uniquement les codecs préférés pour les appels SIP trunk. Pour plus d'informations, voir codec de classe vocale. |

| 4 |

Configurez voice class stun-usage 100 pour activer ICE sur la ligne Webex Calling. Voici une explication des champs pour la configuration : utilisation de l'étourdissement glace légèreUtilisé pour activer ICE-Lite pour tous les pairs de numérotation Webex Calling afin de permettre l'optimisation des médias chaque fois que cela est possible. Pour plus d'informations, voir utilisation de l'étourdissement de classe vocale et utilisation de l'étourdissement ice lite. L'optimisation des médias est négociée chaque fois que cela est possible. Si un appel nécessite des services multimédias dans le cloud, tels que l'enregistrement, les médias ne peuvent pas être optimisés. |

| 5 |

Configurez la politique de chiffrement des médias pour le trafic Webex. Voici une explication des champs pour la configuration : classe vocale srtp-crypto 100Spécifie SHA1_80 comme la seule suite de chiffrement SRTP que CUBE propose dans le SDP dans les messages d'offre et de réponse. Webex Calling ne prend en charge que SHA1_80. Pour plus d'informations, voir classe vocale srtp-crypto. |

| 6 |

Configurez un modèle pour identifier les appels vers une jonction de passerelle locale en fonction de son paramètre de jonction de destination : Voici une explication des champs pour la configuration : classe vocale uri 100 sipDéfinit un modèle pour faire correspondre une invitation SIP entrante à un homologue de numérotation de jonction entrante. Lors de la saisie de ce modèle, utilisez dtg= suivi de Trunk OTG/DTG valeur fournie dans le Control Hub lors de la création du trunk. Pour plus d'informations, voir uri de classe vocale. |

| 7 |

Configurez le profil SIP 100, qui sera utilisé pour modifier les messages SIP avant leur envoi à Webex Calling.

Voici une explication des champs pour la configuration :

Un fournisseur PSTN américain ou canadien peut proposer la vérification de l'identité de l'appelant pour les appels indésirables et frauduleux, avec la configuration supplémentaire mentionnée dans l'article Indication des appels indésirables ou frauduleux dans Webex Calling. |

| 8 |

Configurer la ligne d'appel Webex : |

| 9 |

Pour configurer des périphériques réseau tels que CUBE et pour transférer les en-têtes du protocole d'initiation de session (SIP) que le périphérique ne traite pas, utilisez ces commandes. Ces commandes permettent à l'appareil de transmettre des en-têtes SIP non pris en charge, notamment les en-têtes de géolocalisation et PIDF-LO (Presence Information Data Format - Location Object), sur la passerelle locale. Cette fonctionnalité prend en charge les services Nomadic E911 en garantissant la préservation et la transmission correcte des informations de localisation critiques. |

Après avoir défini le locataire 100 et configuré un dial-peer VoIP SIP, la passerelle initie une connexion TLS vers Webex Calling. À ce stade, le SBC d'accès présente son certificat à la passerelle locale. La passerelle locale valide le certificat SBC d'accès aux appels Webex à l'aide du bundle racine de l'autorité de certification qui a été mis à jour précédemment. Si le certificat est reconnu, une session TLS persistante est établie entre la passerelle locale et le SBC d'accès Webex Calling. La passerelle locale peut alors utiliser cette connexion sécurisée pour s'enregistrer auprès du SBC d'accès Webex. Lorsque l'inscription est contestée pour authentification :

-

Les paramètres username, password, realm de la configuration credentials sont utilisés dans la réponse.

-

Les règles de modification du profil SIP 100 sont utilisées pour reconvertir l'URL SIPS en SIP.

L'enregistrement est réussi lorsqu'un code 200 OK est reçu du SBC d'accès.

Après avoir configuré une liaison vers Webex Calling ci-dessus, utilisez la configuration suivante pour créer une liaison non chiffrée vers un fournisseur PSTN basé sur SIP :

Si votre fournisseur de services propose une ligne PSTN sécurisée, vous pouvez suivre une configuration similaire à celle décrite ci-dessus pour la ligne d'appel Webex. CUBE prend en charge le routage sécurisé des appels.

Si vous utilisez un TDM / Liaison RNIS PSTN, passez à la section suivante Configurer la passerelle locale avec une liaison TDM PSTN.

Pour configurer les interfaces TDM pour les segments d'appel PSTN sur les passerelles Cisco TDM-SIP, voir Configuration ISDN PRI.

| 1 |

Configurez l'URI de classe vocale suivante pour identifier les appels entrants provenant du réseau téléphonique public commuté (PSTN) : Voici une explication des champs pour la configuration : classe vocale uri 200 sipDéfinit un modèle pour faire correspondre une invitation SIP entrante à un homologue de numérotation de jonction entrante. Lors de la saisie de ce modèle, utilisez l'adresse IP de votre passerelle PSTN IP. Pour plus d'informations, voir uri de classe vocale. |

| 2 |

Configurez le pair de numérotation IP PSTN suivant : Voici une explication des champs pour la configuration : Définit un pair de numérotation VoIP avec une étiquette 200 et fournit une description significative pour faciliter la gestion et le dépannage. Pour plus d'informations, voir dial-peer voice. modèle-de-destination MAUVAIS.MAUVAISUn modèle de destination fictif est requis lors du routage des appels sortants à l'aide d'un groupe de pairs de numérotation entrants. Dans ce cas, tout modèle de destination valide peut être utilisé. Pour plus d'informations, voir destination-pattern (interface). protocole de session sipv2Indique que ce pair de numérotation gère les segments d'appel SIP. Pour plus d'informations, voir protocole de session (pair d'appel). cible de session ipv4 : 192.168.80.13Spécifie l'adresse de destination des appels envoyés au fournisseur du réseau téléphonique public commuté (RTPC). Il peut s'agir soit d'une adresse IP, soit d'un nom d'hôte DNS. Pour plus d'informations, voir cible de session (homologue de numérotation VoIP). URI entrante via 200Spécifie la classe vocale utilisée pour faire correspondre les appels entrants à ce pair de numérotation à l'aide de l'URI d'en-tête INVITE VIA. Pour plus d'informations, voir URL entrante. classe vocale sip affirmation d'identité pai

(Optionnel) Active le traitement de l'en-tête P-Asserted-Identity et contrôle la manière dont celui-ci est utilisé pour le trunk PSTN. Si cette commande est utilisée, l'identité de l'appelant fournie par le pair de numérotation entrant est utilisée pour les en-têtes sortants From et P-Asserted-Identity. Si cette commande n'est pas utilisée, l'identité de l'appelant fournie par le pair de numérotation entrant est utilisée pour les en-têtes sortants From et Remote-Party-ID. Pour plus d'informations, voir voice-class sip asserted-id. lier l'interface source de contrôle GigabitEthernet0/0/0

Configure l'interface source et l'adresse IP associée pour les messages envoyés au réseau téléphonique public commuté (RTPC). Pour plus d'informations, voir bind. lier l'interface source média GigabitEthernet0/0/0Configure l'interface source et l'adresse IP associée pour les médias envoyés au réseau téléphonique public commuté (RTPC). Pour plus d'informations, voir bind. codec de classe vocale 100Configure le dial-peer pour utiliser la liste de filtres de codecs commune 100. Pour plus d'informations, voir codec de classe vocale. dtmf-relais rtp-nteDéfinit RTP-NTE (RFC2833) comme capacité DTMF attendue sur les étapes d’appel. Pour plus d'informations, voir Relais DTMF (Voix sur IP). aucune vadDésactive la détection d’activité vocale. Pour plus d'informations, voir vad (pair de numérotation). |

| 3 |

Si vous configurez votre passerelle locale pour acheminer uniquement les appels entre Webex Calling et le réseau téléphonique public commuté (PSTN), ajoutez la configuration d'acheminement d'appels suivante. Si vous configurez votre passerelle locale avec une plateforme Unified Communications Manager, passez à la section suivante. |

Après avoir créé une liaison vers Webex Calling, utilisez la configuration suivante pour créer une liaison TDM pour votre service PSTN avec routage d'appel en boucle afin de permettre l'optimisation des médias sur la branche d'appel Webex.

Si vous n'avez pas besoin d'optimisation des médias IP, suivez les étapes de configuration pour une liaison SIP PSTN. Utilisez un port vocal et un dial-peer POTS (comme indiqué dans les étapes 2 et 3) au lieu du dial-peer VoIP PSTN.

| 1 |

La configuration de numérotation en boucle utilise des groupes de numérotation et des balises de routage d'appels pour garantir que les appels transitent correctement entre Webex et le réseau téléphonique public commuté (RTPC), sans créer de boucles de routage d'appels. Configurez les règles de traduction suivantes qui seront utilisées pour ajouter et supprimer les balises de routage des appels : Voici une explication des champs pour la configuration : règle de traduction vocaleUtilise des expressions régulières définies dans des règles pour ajouter ou supprimer des balises de routage d'appels. Les chiffres surdécadaires (« A ») sont utilisés pour faciliter le dépannage. Dans cette configuration, l'étiquette ajoutée par le profil de traduction 100 est utilisée pour guider les appels de Webex Calling vers le PSTN via les pairs de numérotation de bouclage. De même, l'étiquette ajoutée par le profil de traduction 200 est utilisée pour guider les appels du réseau téléphonique public commuté (RTPC) vers Webex Calling. Les profils de traduction 11 et 12 suppriment ces balises avant de transmettre les appels aux lignes Webex et PSTN respectivement. Cet exemple suppose que les numéros appelés depuis Webex Calling sont présentés dans +E.164 format. La règle 100 supprime le premier + pour maintenir un numéro d'appel valide. La règle 12 ajoute ensuite un ou plusieurs chiffres de routage nationaux ou internationaux lors du retrait de l'étiquette. Utilisez les chiffres qui correspondent à votre plan de numérotation national ISDN local. Si Webex Calling présente les numéros au format national, ajustez les règles 100 et 12 pour simplement ajouter et supprimer respectivement la balise de routage. Pour plus d'informations, voir voice translation-profile et voice translation-rule. |

| 2 |

Configurez les ports d'interface vocale TDM en fonction du type de jonction et du protocole utilisés. Pour plus d'informations, voir Configuration ISDN PRI. Par exemple, la configuration de base d'une interface RNIS à débit primaire installée dans l'emplacement NIM 2 d'un périphérique peut inclure les éléments suivants : |

| 3 |

Configurez le pair de numérotation TDM PSTN suivant : Voici une explication des champs pour la configuration : Définit un homologue de numérotation VoIP avec une étiquette de 200 et fournit une description significative pour faciliter la gestion et le dépannage. Pour plus d'informations, voir dial-peer voice. modèle-de-destination MAUVAIS.MAUVAISUn modèle de destination fictif est requis lors du routage des appels sortants à l'aide d'un groupe de pairs de numérotation entrants. Dans ce cas, tout modèle de destination valide peut être utilisé. Pour plus d'informations, voir destination-pattern (interface). profil de traduction entrant 200Attribue le profil de traduction qui ajoutera une étiquette de routage d'appel au numéro appelé entrant. cadran direct vers l'intérieurAchemine l'appel sans fournir de tonalité secondaire. Pour plus d'informations, voir direct-inward-dial. port 0/2/0:15Le port vocal physique associé à ce pair de numérotation. |

| 4 |

Pour permettre l'optimisation des médias des chemins IP pour les passerelles locales avec des flux d'appels TDM-IP, vous pouvez modifier le routage des appels en introduisant un ensemble de pairs de numérotation de bouclage internes entre Webex Calling et les lignes PSTN. Configurez les pairs de numérotation de bouclage suivants. Dans ce cas, tous les appels entrants seront initialement acheminés vers le dial-peer 10 et de là vers le dial-peer 11 ou 12 en fonction de l'étiquette de routage appliquée. Après la suppression de l'étiquette de routage, les appels seront acheminés vers la ligne sortante à l'aide de groupes de pairs de numérotation. Voici une explication des champs pour la configuration : Définit un homologue de numérotation VoIP et fournit une description pertinente pour faciliter la gestion et le dépannage. Pour plus d'informations, voir dial-peer voice. profil de traduction entrant 11Applique le profil de traduction défini précédemment pour supprimer l'étiquette de routage d'appel avant de transmettre au trunk sortant. modèle-de-destination MAUVAIS.MAUVAISUn modèle de destination fictif est requis lors du routage des appels sortants à l'aide d'un groupe de pairs de numérotation entrants. Pour plus d'informations, voir destination-pattern (interface). protocole de session sipv2Indique que ce pair de numérotation gère les segments d'appel SIP. Pour plus d'informations, voir protocole de session (pair d'appel). cible de session ipv4 : 192.168.80.14Spécifie l'adresse de l'interface du routeur local comme cible d'appel pour la boucle de retour. Pour plus d'informations, voir cible de session (pair de numérotation VoIP). lier l'interface source de contrôle GigabitEthernet0/0/0Configure l'interface source et l'adresse IP associée pour les messages envoyés via l'interface de bouclage. Pour plus d'informations, voir bind. lier l'interface source média GigabitEthernet0/0/0Configure l'interface source et l'adresse IP associée pour les médias envoyés via l'interface de bouclage. Pour plus d'informations, voir bind. dtmf-relais rtp-nteDéfinit RTP-NTE (RFC2833) comme capacité DTMF attendue sur les étapes d’appel. Pour plus d'informations, voir Relais DTMF (Voix sur IP). codec g711alaw Oblige tous les appels RTC à utiliser le protocole G.711. Sélectionnez a-law ou u-law pour correspondre à la méthode de compression utilisée par votre service ISDN. aucune vadDésactive la détection d’activité vocale. Pour plus d'informations, voir vad (pair de numérotation). |

| 5 |

Ajoutez la configuration de routage d'appels suivante : Ceci conclut la configuration de votre passerelle locale. Enregistrez la configuration et rechargez la plateforme si c'est la première fois que vous configurez les fonctionnalités CUBE.

|

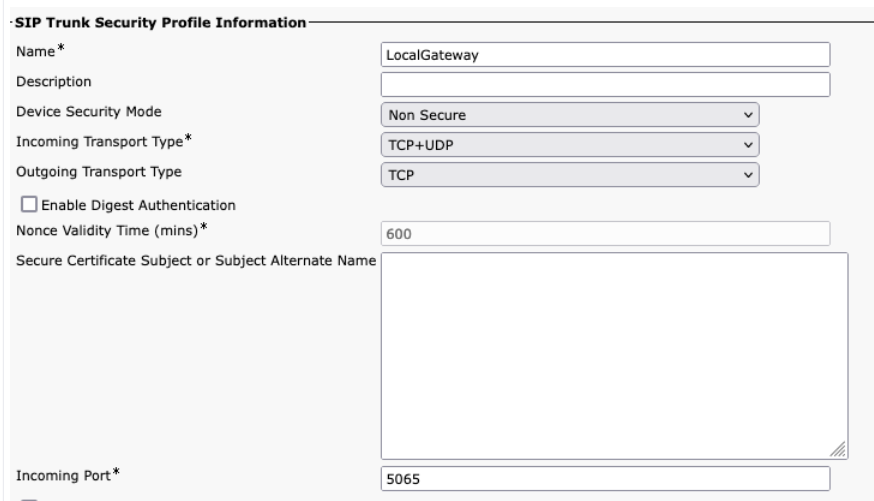

La configuration d'appel PSTN-Webex décrite dans les sections précédentes peut être modifiée pour inclure des liaisons supplémentaires vers un cluster Cisco Unified Communications Manager (UCM). Dans ce cas, tous les appels sont acheminés via Unified CM. Les appels provenant d'UCM sur le port 5060 sont acheminés vers le réseau téléphonique public commuté (PSTN) et les appels provenant du port 5065 sont acheminés vers Webex Calling. Les configurations incrémentales suivantes peuvent être ajoutées pour inclure ce scénario d'appel.

Lors de la création de la jonction d'appel Webex dans Unified CM, assurez-vous de configurer le port entrant dans les paramètres du profil de sécurité de la jonction SIP sur 5065. Cela permet de recevoir des messages sur le port 5065 et de renseigner l'en-tête VIA avec cette valeur lors de l'envoi de messages à la passerelle locale.

| 1 |

Configurez les URI de classe vocale suivantes : |

| 2 |

Configurez les enregistrements DNS suivants pour spécifier le routage SRV vers les hôtes Unified CM : IOS XE utilise ces enregistrements pour déterminer localement les hôtes et les ports UCM cibles. Avec cette configuration, il n'est pas nécessaire de configurer les enregistrements dans votre système DNS. Si vous préférez utiliser votre propre DNS, ces configurations locales ne sont pas nécessaires. Voici une explication des champs pour la configuration : La commande suivante crée un enregistrement de ressource DNS SRV. Créez un enregistrement pour chaque hôte et tronc UCM : ip hôte _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.mydomain.com _sip._udp.pstntocucm.io: nom d'enregistrement de ressource SRV 2: La priorité des enregistrements de ressources SRV 1: Le poids record de la ressource SRV 5060: Le numéro de port à utiliser pour l'hôte cible dans cet enregistrement de ressource ucmsub5.mydomain.com: L'hôte cible de l'enregistrement de ressource Pour résoudre les noms d'hôtes cibles des enregistrements de ressources, créez des enregistrements DNS A locaux. Par exemple : hôte IP ucmsub5.mydomain.com 192.168.80.65 adresse IP de l'hôte: Crée un enregistrement dans la base de données locale IOS XE. ucmsub5.mydomain.com: Le nom d'hôte de l'enregistrement A. 192.168.80.65: L'adresse IP de l'hôte. Créez les enregistrements de ressources SRV et les enregistrements A pour refléter votre environnement UCM et votre stratégie de distribution d'appels préférée. |

| 3 |

Configurez les pairs de numérotation suivants : |

| 4 |

Ajoutez le routage des appels en utilisant les configurations suivantes : |

Diagnostic Signatures (DS) détecte de manière proactive les problèmes fréquemment observés dans la passerelle locale basée sur IOS XE et génère une notification par courrier électronique, syslog, ou message terminal de l’événement. Vous pouvez également installer le DS pour automatiser la collecte des données de diagnostic et transférer les données collectées au dossier Cisco TAC afin d'accélérer le temps de résolution.

Les signatures de diagnostic (DS) sont des fichiers XML qui contiennent des informations concernant les événements déclencheurs de problèmes et les actions à prendre pour informer, dépanner et corriger le problème. Vous pouvez définir la logique de détection des problèmes à l'aide des messages syslog, des événements SNMP et par la surveillance périodique des résultats de commandes spécifiques.

Les types d’actions incluent la collecte des commandes afficher les sorties :

-

Générer un fichier journal consolidé

-

Téléchargement du fichier vers un emplacement réseau fourni par l'utilisateur, tel qu'un serveur HTTPS, SCP ou FTP.

Les ingénieurs du CAT sont l’auteur des fichiers DS et signent numériquement pour une protection sur l’intégrité. Chaque fichier DS possède un identifiant numérique unique attribué par le système. Outil de recherche de signatures de diagnostic (DSLT) est une source unique pour trouver les signatures applicables pour la surveillance et le dépannage de divers problèmes.

Avant de commencer :

-

Ne modifiez pas le fichier DS que vous téléchargez à partir de DSLT. L’installation des fichiers que vous modifiez échoue en raison d’une erreur de vérification de l’intégrité.

-

Un serveur SMTP (Simple Mail Transfer Protocol) dont vous avez besoin pour que la passerelle locale envoie des notifications par courrier électronique.

-

Assurez-vous que la passerelle locale fonctionne avec IOS XE 17.6.1 ou une nouvelle passerelle si vous souhaitez utiliser le serveur SMTP sécurisé pour les notifications par courrier électronique.

Conditions préalables

Passerelle locale exécutant iOS XE 17.6.1a ou version ultérieure

-

Les signatures de diagnostic sont activées par défaut.

-

Configurez le serveur de messagerie sécurisé à utiliser pour envoyer des notifications proactives si l'appareil exécute Cisco IOS XE 17.6.1a ou une version supérieure.

configure terminal call-home mail-server :@ priority 1 secure tls end -

Configurez la variable d'environnement ds_email avec l'adresse e-mail de l'administrateur pour vous notifier.

configure terminal call-home diagnostic-signature environment ds_email end

L'exemple de configuration suivant illustre une passerelle locale exécutée sur Cisco IOS XE 17.6.1a ou version ultérieure pour envoyer les notifications proactives à tacfaststart@gmail.com en utilisant Gmail comme serveur SMTP sécurisé :

Nous vous recommandons d'utiliser Cisco IOS XE Bengaluru 17.6.x ou des versions ultérieures.

call-home

mail-server tacfaststart:password@smtp.gmail.com priority 1 secure tls

diagnostic-signature

environment ds_email "tacfaststart@gmail.com" Une passerelle locale installée sur le logiciel Cisco IOS XE n’est pas un client Gmail typique sur le Web qui prend en charge OAuth, donc nous devons configurer un paramètre de compte Gmail spécifique et donner une autorisation spécifique pour que l’adresse électronique du périphérique soit correctement traitée :

-

Accédez à et activez le paramètre Accès aux applications moins sécurisées.

-

Réponse « Oui, c’était moi » lorsque vous recevez un courrier électronique de Gmail indiquant « Google a empêché une personne de se connexion à votre compte en utilisant une application non Google ».

Installez des signatures de diagnostic pour un contrôle proactive

Contrôler l’utilisation élevée du processeur (CPU)

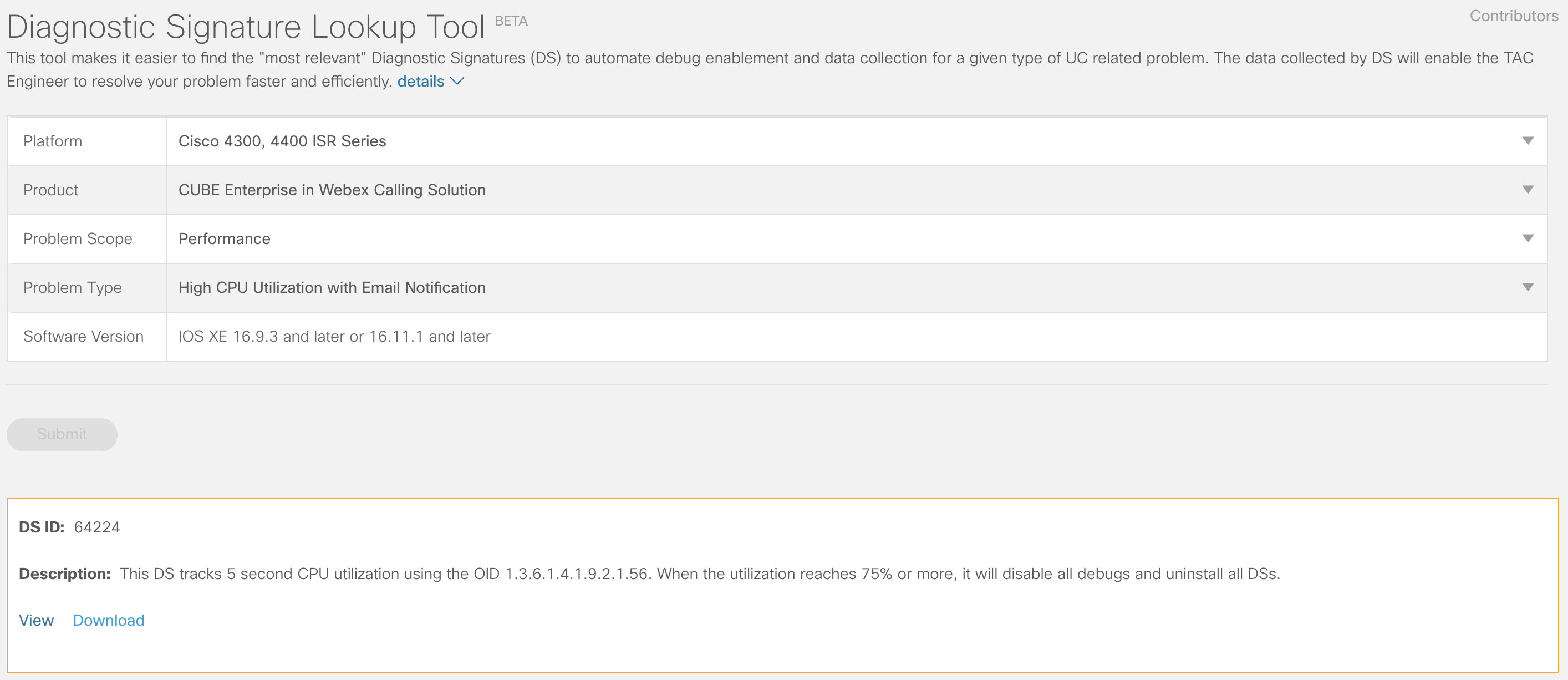

Ce DS surveille l'utilisation du processeur pendant cinq secondes à l'aide de l'OID SNMP 1.3.6.1.4.1.9.2.1.56. Lorsque l’utilisation atteint 75 % ou plus, elle désactive tous les débogages et désinstalle toutes les signatures de diagnostic installées dans la passerelle locale. Suivez les étapes ci-dessous pour installer la signature.

-

Utilisez la commande show snmp pour activer SNMP. Si vous ne l'activez pas, configurez la commande snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Téléchargez le DS 64224 en utilisant les options déroulantes suivantes dans Outil de recherche de signatures de diagnostic :

Nom du champ

Valeur du champ

Plateforme

Série Cisco 4300, 4400 ISR ou Série Cisco CSR 1000V

Produit

CUBE Enterprise dans la solution Webex Calling

Problématique

Performances

Type de problème

Utilisation élevée du processeur (CPU) avec courrier électronique de notification.

-

Copiez le fichier DS XML sur le flash de la passerelle locale.

LocalGateway# copy ftp://username:password@/DS_64224.xml bootflash:L’exemple suivant montre la copie du fichier d’un serveur FTP vers la passerelle locale.

copy ftp://user:pwd@192.0.2.12/DS_64224.xml bootflash: Accessing ftp://*:*@ 192.0.2.12/DS_64224.xml...! [OK - 3571/4096 bytes] 3571 bytes copied in 0.064 secs (55797 bytes/sec) -

Installez le fichier DS XML dans la passerelle locale.

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success -

Utilisez la commande afficher la signature de diagnostic d’appel domicile pour vérifier que la signature a été installée avec succès. La colonne d’état doit avoir une valeur « enregistré ».

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.comTélécharger les SD :

ID de la SD

Nom de la SD

Révision

Statut

Dernière mise à jour (GMT+00:00)

64224

DS_LGW_CPU_MON75

0.0.10

Inscrit(s)

2020-11-07 22:05:33

Lorsqu’elle est déclenchée, cette signature désinstalle toutes les SD en cours d’exécution, y compris elle-même. Si nécessaire, réinstallez DS 64224 pour continuer à surveiller l'utilisation élevée du processeur sur la passerelle locale.

Contrôler l’enregistrement de la ligne réseau SIP

Ce système DS vérifie la désenregistrement d’une passerelle locale Ligne auxiliaire SIP avec Webex Calling cloud toutes les 60 secondes. Dès qu'une tentative de désinscription est détectée, le système génère une notification par e-mail et dans les journaux système, puis se désinstalle automatiquement après deux désinscriptions. Suivez les étapes ci-dessous pour installer la signature :

-

Téléchargez DS 64117 en utilisant les options déroulantes suivantes dans L’outil de recherche de signatures de diagnostic :

Nom du champ

Valeur du champ

Plateforme

Cisco séries 4300, 4400 ISR ou Cisco série CSR 1000V Produit

Produit

CUBE Enterprise dans la solution Webex Calling

Problématique

SIP-SIP

Type de problème

Ligne auxiliaire SIP insregistrement avec notification par courrier électronique.

-

Copiez le fichier DS XML sur la passerelle locale.

copy ftp://username:password@/DS_64117.xml bootflash: -

Installez le fichier DS XML dans la passerelle locale.

call-home diagnostic-signature load DS_64117.xml Load file DS_64117.xml success LocalGateway# -

Utilisez la commande afficher la signature de diagnostic d’appel domicile pour vérifier que la signature a été installée avec succès. La colonne d’état doit avoir une valeur « enregistrée ».

Contrôle anormale des déconnexions des appels

Ce système de signature utilise un protocole SNMP pour interroger le système toutes les 10 minutes afin de détecter les déconnexions d'appel anormales associées aux erreurs SIP 403, 488 et 503. Si le nombre d'erreurs augmente d'au moins 5 par rapport à la dernière interrogation, une notification est générée dans le journal système et par e-mail. Veuillez suivre les étapes ci-dessous pour installer la signature.

-

Utilisez la commande show snmp pour vérifier si SNMP est activé. Si elle n'est pas activée, configurez la commande snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Téléchargez le DS 65221 en utilisant les options suivantes dans l’outil de recherche des signatures de diagnostic :

Nom du champ

Valeur du champ

Plateforme

Cisco séries 4300, 4400 ISR ou Cisco série CSR 1000V Produit

Produit

CUBE Enterprise dans la solution Webex Calling

Problématique

Performances

Type de problème

Détection anormale de la déconnexion des appels SIP avec courrier électronique et notification Syslog.

-

Copiez le fichier DS XML sur la passerelle locale.

copy ftp://username:password@/DS_65221.xml bootflash: -

Installez le fichier DS XML dans la passerelle locale.

call-home diagnostic-signature load DS_65221.xml Load file DS_65221.xml success -

Utilisez la commande afficher la signature de diagnostic d’appel domicile pour vérifier que la signature a été installée avec succès. La colonne d’état doit avoir une valeur « enregistrée ».

Installez des signatures de diagnostic pour résoudre un problème

Utilisez DS (Diagnostic Signatures) pour résoudre rapidement les problèmes. Les techniciens du CAT Cisco ont créé plusieurs signatures qui permettent les débogages nécessaires qui sont nécessaires pour dépanner un problème donné, détecter l’occurrence du problème, collecter l’ensemble droit des données de diagnostic et transférer automatiquement les données vers le cas du CAT Cisco. Les signatures de diagnostic (DS) éliminent le besoin de vérifier manuellement l'apparition du problème et facilitent grandement le dépannage des problèmes intermittents et transitoires.

Vous pouvez utiliser l’outil de recherche des signatures de diagnostic pour trouver les signatures applicables et les installer pour résoudre un problème donné ou vous pouvez installer la signature recommandée par l’ingénieur du CAT dans le cadre de l’engagement envers l’assistance.

Voici un exemple de la manière de trouver et d’installer un DS pour détecter l’occurrence "%VOICE_IEC-3-GW : CCAPI : Erreur interne (seuil de pointe d’appel) : IEC=1.1.181.1.29.0 » syslog et automatisez la collecte des données de diagnostic en suivant les étapes suivantes :

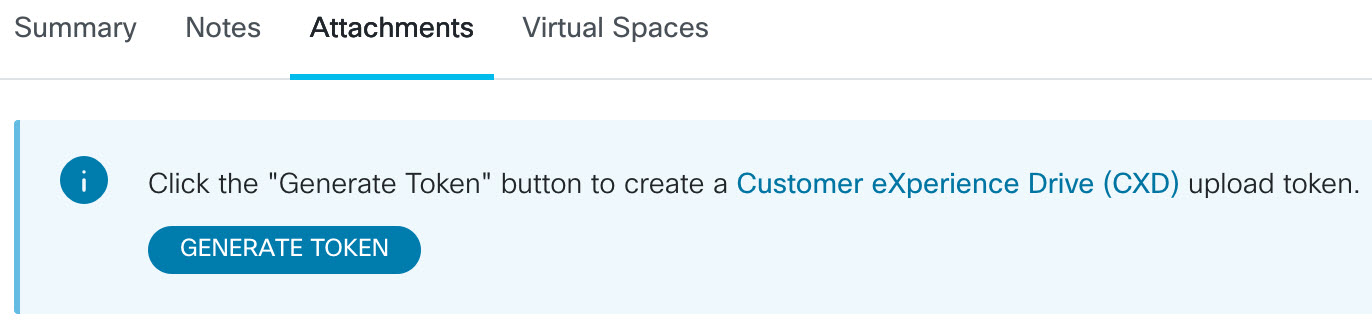

-

Configurez une variable d'environnement DS supplémentaire ds_fsurl_prefixcorrespondant au chemin d'accès au serveur de fichiers Cisco TAC (cxd.cisco.com) sur lequel les données de diagnostic collectées seront chargées. Le nom d'utilisateur dans le chemin d'accès est le numéro de dossier et le mot de passe est le jeton de chargement de fichier, que vous pouvez récupérer dans Support Case Manager à l'aide de la commande suivante. Ce jeton peut être généré dans la section Pièces jointes de Support Case Manager, si nécessaire.

configure terminal call-home diagnostic-signature LocalGateway(cfg-call-home-diag-sign)environment ds_fsurl_prefix "scp://:@cxd.cisco.com" endExemple :

call-home diagnostic-signature environment ds_fsurl_prefix " environment ds_fsurl_prefix "scp://612345678:abcdefghijklmnop@cxd.cisco.com" -

Assurez-vous que le protocole SNMP est activé à l'aide de la commande show snmp. Si elle n'est pas activée, configurez la commande snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end -

Assurez-vous d’installer le contrôle du CPU élevé DS 64224 comme mesure proactive pour désactiver les signatures de débogage et de diagnostic en cas d’utilisation élevée du processeur (CPU). Téléchargez DS 64224 en utilisant les options suivantes dans L’outil de recherche de signatures de diagnostic :

Nom du champ

Valeur du champ

Plateforme

Cisco séries 4300, 4400 ISR, ou Cisco série CSR 1000V

Produit

CUBE Enterprise dans la solution Webex Calling

Problématique

Performances

Type de problème

Utilisation élevée du processeur (CPU) avec courrier électronique de notification.

-

Téléchargez DS 65095 en utilisant les options suivantes dans L’outil de recherche de signatures de diagnostic :

Nom du champ

Valeur du champ

Plateforme

Cisco séries 4300, 4400 ISR, ou Cisco série CSR 1000V

Produit

CUBE Enterprise dans la solution Webex Calling

Problématique

Journaux du système (Syslogs)

Type de problème

Syslog - %VOICE_IEC-3-GW : CCAPI : Erreur interne (seuil de pointe d’appel) : IEC=1.1.181.1.29.0

-

Copier les fichiers XML DS sur la passerelle locale.

copy ftp://username:password@/DS_64224.xml bootflash: copy ftp://username:password@/DS_65095.xml bootflash: -

Installez le fichier XML de surveillance de l’unité centrale haute DS 64224 puis DS 65095 dans la passerelle locale.

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success call-home diagnostic-signature load DS_65095.xml Load file DS_65095.xml success -

Vérifiez que la signature est correctement installée à l'aide de la commande show call-home diagnostic-signature. La colonne d’état doit avoir une valeur « enregistrée ».

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.com ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.comSD téléchargées :

ID de la SD

Nom de la SD

Révision

Statut

Dernière mise à jour (GMT+00:00)

64224

00:07:45

DS_LGW_CPU_MON75

0.0.10

Inscrit(s)

2020-11-08

65095

00:12:53

DS_LGW_IEC_Call_spike_threshold

0.0.12

Inscrit(s)

2020-11-08

Vérifier l’exécution des signatures de diagnostic

Dans la commande suivante, la colonne « Statut » de la commande show call-home diagnostic-signature passe à « running » pendant que la passerelle locale exécute l’action définie dans la signature. Le résultat de l’afficher les statistiques de signature de diagnostic d’appel à domicile est le meilleur moyen de vérifier si une signature de diagnostic détecte un événement d’intérêt et exécute l’action. La colonne « Déclenché/Max/Désinstaller » indique le nombre de fois que la signature donnée a déclenché un événement, le nombre maximum de fois qu’il est défini pour détecter un événement et si la signature se désinstalle après la détection du nombre maximum d’événements déclenchés.

show call-home diagnostic-signature

Current diagnostic-signature settings:

Diagnostic-signature: enabled

Profile: CiscoTAC-1 (status: ACTIVE)

Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService

Environment variable:

ds_email: carunach@cisco.com

ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.com SD téléchargées :

|

ID de la SD |

Nom de la SD |

Révision |

Statut |

Dernière mise à jour (GMT+00:00) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0.0.10 |

Inscrit(s) |

2020-11-08 00:07:45 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

0.0.12 |

En cours d'exécution |

2020-11-08 00:12:53 |

afficher les statistiques de signature de diagnostic à domicile

|

ID de la SD |

Nom de la SD |

Déclenché/Max/Deinstall |

Durée d’exécution moyenne (secondes) |

Durée d’exécution maximale (secondes) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0/0/N |

0.000 |

0.000 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

1/20/Y |

23.053 |

23.053 |

La message électronique de notification qui est envoyée pendant l’exécution de la signature de diagnostic contient des informations clés telles que le type de problème, les détails du périphérique, la version logicielle, la configuration en cours d’exécution et montre les sorties de commandes pertinentes pour résoudre le problème donné.

Désinstaller les signatures de diagnostic

Les signatures d’utilisation de Diagnostic à des fins de dépannage sont généralement définies pour désinstaller après la détection de certaines occurrences de problèmes. Si vous souhaitez désinstaller une signature manuellement, récupérez l'ID DS à partir du résultat de la commande show call-home diagnostic-signature et exécutez la commande suivante :

call-home diagnostic-signature deinstall

Exemple :

call-home diagnostic-signature deinstall 64224

Des nouvelles signatures sont ajoutées périodiquement à l’outil de recherche des signatures de Diagnostics, en fonction des problèmes couramment observés dans les déploiements. Le CAT ne prend actuellement pas en charge les nouvelles demandes de création de signatures personnalisées.

Pour une meilleure gestion des passerelles Cisco IOS XE, nous vous recommandons de les enregistrer et de les gérer via le Control Hub. Il s'agit d'une configuration optionnelle. Une fois inscrit, vous pouvez utiliser l'option de validation de la configuration dans le Control Hub pour valider la configuration de votre passerelle locale et identifier tout problème de configuration. Actuellement, seules les liaisons basées sur l'inscription prennent en charge cette fonctionnalité.

Pour plus d'informations, veuillez consulter les documents suivants :

Cette section décrit comment configurer un Cisco Unified Border Element (CUBE) en tant que passerelle locale pour les appels Webex à l'aide d'une liaison SIP TLS mutuelle basée sur un certificat (mTLS). La première partie de ce document explique comment configurer une passerelle PSTN simple. Dans ce cas, tous les appels provenant du réseau téléphonique public commuté (RTPC) sont acheminés vers Webex Calling et tous les appels provenant de Webex Calling sont acheminés vers le RTPC. L'image suivante illustre cette solution et la configuration de routage d'appels de haut niveau qui sera mise en œuvre.

Cette conception utilise les configurations principales suivantes :

-

locataires de classe vocale: Used pour créer des configurations spécifiques au tronc.

-

URI de classe vocale: Utilisé pour classer les messages SIP en vue de la sélection d'un homologue de numérotation entrant.

-

pair de numérotation entrant: Assure le traitement des messages SIP entrants et détermine la route de sortie à l'aide d'un groupe de pairs de numérotation.

-

groupe de pairs de numérotation: Définit les pairs de numérotation sortants utilisés pour le routage des appels.

-

pair de numérotation sortant: Assure le traitement des messages SIP sortants et leur acheminement vers la destination requise.

Lors de la connexion d'une solution Cisco Unified Communications Manager sur site avec Webex Calling, vous pouvez utiliser la configuration simple de la passerelle PSTN comme base pour construire la solution illustrée dans le diagramme suivant. Dans ce cas, un gestionnaire de communications unifiées assure le routage et le traitement centralisés de tous les appels PSTN et Webex Calling.

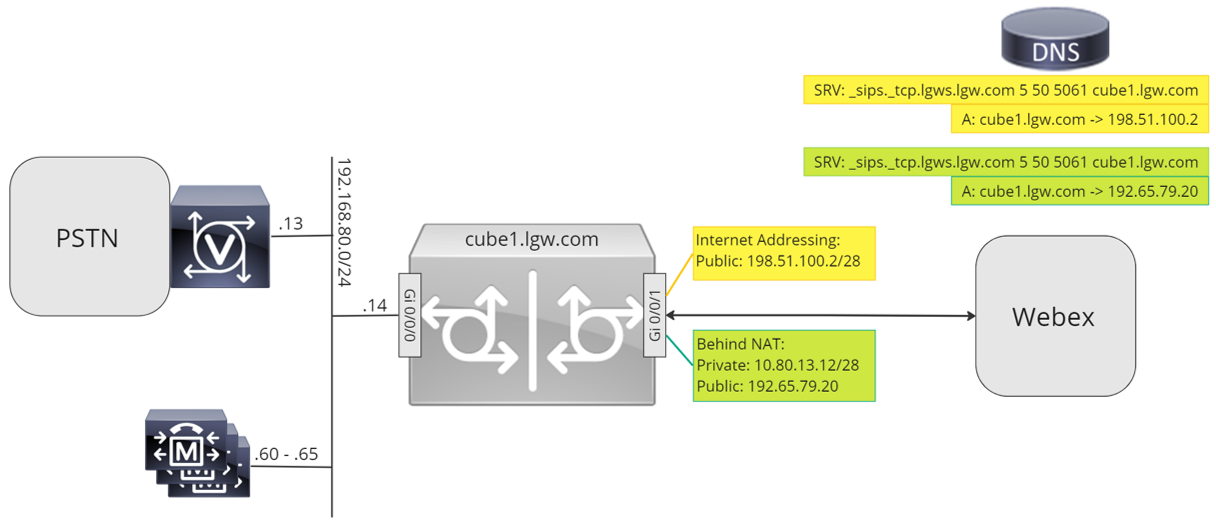

Dans ce document, les noms d'hôtes, les adresses IP et les interfaces illustrés dans l'image suivante sont utilisés. Des options sont proposées pour l'adressage public ou privé (derrière un NAT). Les enregistrements DNS SRV sont facultatifs, sauf en cas d'équilibrage de charge sur plusieurs instances CUBE.

Utilisez les instructions de configuration du reste de ce document pour terminer la configuration de votre passerelle locale comme suit :

configuration de base

La première étape pour préparer votre routeur Cisco en tant que passerelle locale pour les appels Webex consiste à établir une configuration de base qui sécurise votre plateforme et établit la connectivité.

-

Tous les déploiements de passerelle locale basés sur des certificats nécessitent Cisco IOS XE 17.9.1a ou des versions ultérieures. Cisco IOS XE 17.12.2 ou une version ultérieure est recommandée. Pour connaître les versions recommandées, consultez la page Cisco Software Research. Recherchez la plateforme et sélectionnez l'une des versions suggérées.

-

Les routeurs de la série ISR4000 doivent être configurés avec les licences des technologies de communications unifiées et de sécurité.

-

Les routeurs de la série Catalyst Edge 8000 équipés de cartes vocales ou de DSP nécessitent une licence DNA Advantage. Les routeurs sans carte vocale ni DSP nécessitent au minimum une licence DNA Essentials.

-

Pour les besoins en capacité élevée, vous pouvez également avoir besoin d'une licence de haute sécurité (HSEC) et d'un droit de débit supplémentaire.

Consultez Codes d'autorisation pour plus de détails.

-

-

Élaborez une configuration de base pour votre plateforme, conforme à vos politiques d'entreprise. En particulier, configurez et vérifiez les éléments suivants :

-

NTP

-

Acl

-

Authentification des utilisateurs et accès à distance

-

DNS

-

Routage IP

-

adresses IP

-

-

Le réseau utilisé pour les appels Webex doit utiliser une adresse IPv4. Les noms de domaine pleinement qualifiés (FQDN) ou les adresses d'enregistrement de service (SRV) de la passerelle locale configurés dans le Control Hub doivent être résolus en une adresse IPv4 publique sur Internet.

-

Tous les ports SIP et multimédias de l'interface de passerelle locale faisant face à Webex doivent être accessibles depuis Internet, soit directement, soit via NAT statique. Assurez-vous de mettre à jour votre pare-feu en conséquence.

-

Suivez les étapes de configuration détaillées ci-dessous pour installer un certificat signé sur la passerelle locale :

-

Une autorité de certification publique (CA) comme détaillé dans Quelles autorités de certification racine sont prises en charge pour les appels vers les plateformes audio et vidéo Cisco Webex ? doit signer le certificat du périphérique.

-

Les certificats contenant uniquement une utilisation étendue de la clé d'authentification du serveur (EKU) sont pris en charge. Webex Calling ne valide ni n'impose la présence de l'EKU d'authentification client lors de l'établissement de la liaison TLS.

Certains contrôleurs de frontière de session (SBC) tiers peuvent appliquer une validation EKU stricte et pourraient rejeter les certificats qui n'incluent pas l'EKU d'authentification du client. Dans de tels cas, assurez-vous que le SBC est configuré pour accepter uniquement les certificats avec l'EKU d'authentification du serveur ou pour désactiver la validation stricte de l'EKU (si elle est prise en charge).

-

Le nom commun (CN) du sujet du certificat, ou l'un des noms alternatifs du sujet (SAN), doit être identique au nom de domaine complet (FQDN) configuré dans le Control Hub.

Lors de l'achat d'un certificat avec un nom commun (CN) ou un nom alternatif du sujet (SAN), assurez-vous que le certificat utilise uniquement des lettres minuscules. Dans la configuration de Control Hub, toutes les entrées FQDN sont automatiquement converties en minuscules, et toute différence de casse entre le FQDN et le certificat empêchera l'enregistrement réussi du trunk.

Par exemple :

-

Si un trunk configuré dans le Control Hub de votre organisation possède cube1.lgw.com:5061 Si le nom de domaine complet (FQDN) de la passerelle locale est utilisé, alors le CN ou le SAN du certificat du routeur doit contenir cube1.lgw.com.

-

Si une liaison trunk configurée dans le Control Hub de votre organisation a lgws.lgw.com comme adresse SRV de la ou des passerelles locales accessibles depuis la liaison trunk, alors le CN ou le SAN dans le certificat du routeur doit contenir lgws.lgw.com. Les enregistrements où l SRV l’adresse électronique résout (CNAME, Un enregistrement, ou adresse IP) sont facultatifs dans SAN.

-

Que vous utilisiez un nom de domaine complet (FQDN) ou un SRV pour la liaison, l'adresse de contact pour tous les nouveaux dialogues SIP provenant de votre passerelle locale doit utiliser le nom configuré dans le Control Hub.

-

-

-

Téléversez le bundle d'autorité de certification racine Cisco sur la passerelle locale. Ce pack inclut le certificat racine de l'autorité de certification utilisé pour vérifier la plateforme Webex.

Configuration

| 1 |

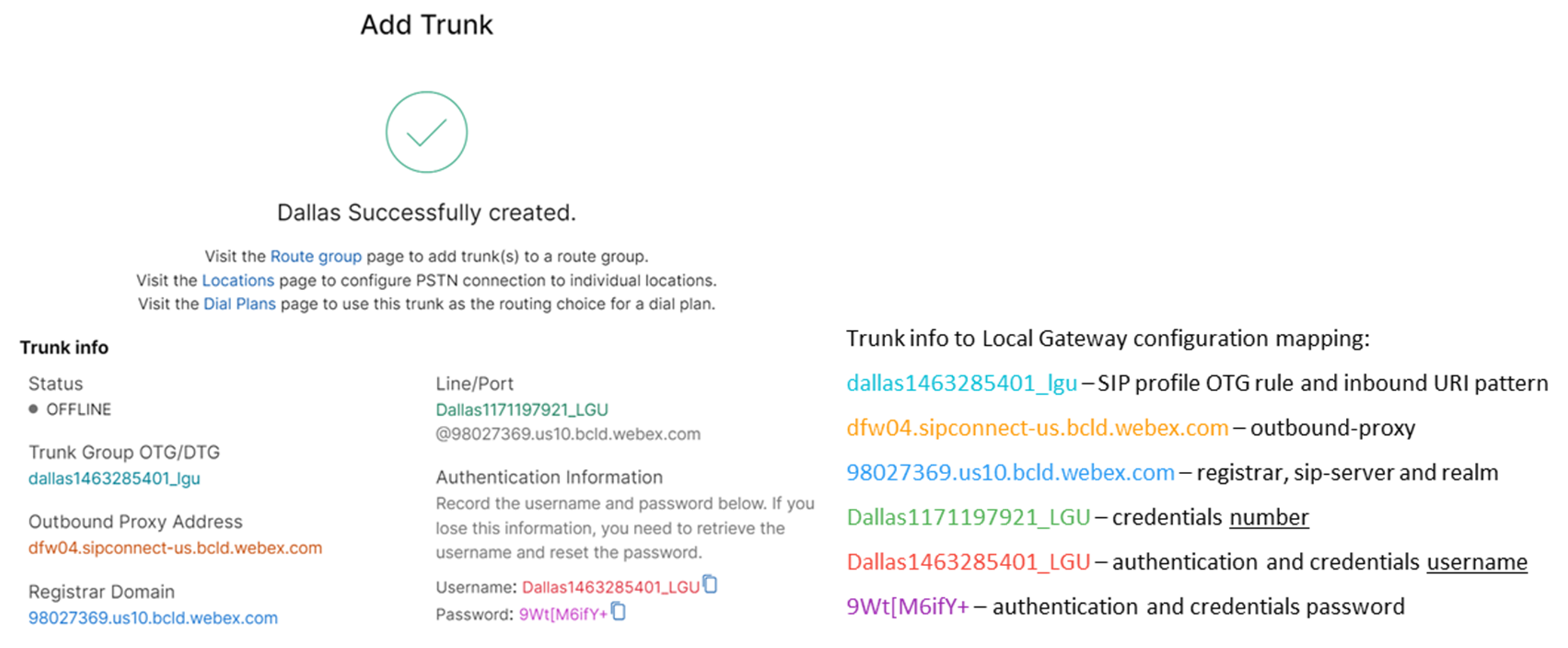

Créez une liaison PSTN basée sur un certificat CUBE pour un emplacement existant dans le Control Hub. Pour plus d'informations, consultez Configurer les jonctions, les groupes de routage et les plans de numérotation pour Webex Calling. Prenez note des informations relatives au tronc lors de sa création. Ces détails, mis en évidence dans l'illustration suivante, sont utilisés dans les étapes de configuration décrites dans ce guide.

|

| 2 |

Saisissez les commandes suivantes pour configurer CUBE en tant que passerelle locale d'appel Webex : Voici une explication des champs pour la configuration :

Active les fonctionnalités Cisco Unified Border Element (CUBE) sur la plateforme. autoriser les connexions sip à sipActiver la fonctionnalité d'agent utilisateur CUBE SIP de base en tandem. Pour plus d'informations, voir Autoriser les connexions. Par défaut, le transport de fax T.38 est activé. Pour plus d'informations, voir protocole de fax t38 (service vocal). Active globalement STUN (Session Traversal of UDP through NAT). Ces commandes d'arrêt global ne sont nécessaires que lors du déploiement de votre passerelle locale derrière un NAT.

Pour plus d'informations, voir stun flowdata agent-idet stun flowdata shared-secret. charge utile asymétrique complèteConfigure la prise en charge des charges utiles asymétriques SIP pour les charges utiles DTMF et les codecs dynamiques. Pour plus d'informations sur cette commande, voir charge utile asymétrique. avance-offre forcéeForce la passerelle locale à envoyer les informations SDP dans le message INVITE initial au lieu d'attendre un accusé de réception du pair voisin. Pour plus d'informations sur cette commande, voir early-offer. profils SIP entrantsPermet à CUBE d'utiliser les profils SIP pour modifier les messages dès leur réception. Les profils sont appliqués via des pairs de numérotation ou des locataires. |

| 3 |

Configurer codec de classe vocale 100 autorisant uniquement les codecs G.711 pour toutes les liaisons. Cette approche simple convient à la plupart des déploiements. Si nécessaire, ajoutez à la liste les types de codecs supplémentaires pris en charge par les systèmes d'origine et de destination. Des solutions plus complexes impliquant le transcodage à l'aide de modules DSP sont prises en charge, mais ne sont pas incluses dans ce guide. Voici une explication des champs pour la configuration : codec de classe vocale 100Utilisé pour autoriser uniquement les codecs préférés pour les appels SIP trunk. Pour plus d'informations, voir codec de classe vocale. |

| 4 |

Configurez voice class stun-usage 100 pour activer ICE sur la ligne Webex Calling. (Cette étape ne s'applique pas à Webex pour le gouvernement) Voici une explication des champs pour la configuration : utilisation de l'étourdissement glace légèreUtilisé pour activer ICE-Lite pour tous les pairs de numérotation Webex Calling afin de permettre l'optimisation des médias chaque fois que cela est possible. Pour plus d'informations, voir utilisation de l'étourdissement de classe vocale et utilisation de l'étourdissement ice lite. La commandestun usage firewall-traversal flowdatan'est requise que lors du déploiement de votre passerelle locale derrière NAT. L'optimisation des médias est négociée chaque fois que cela est possible. Si un appel nécessite des services multimédias dans le cloud, tels que l'enregistrement, les médias ne peuvent pas être optimisés. |

| 5 |

Configurez la politique de chiffrement des médias pour le trafic Webex. (Cette étape ne s'applique pas à Webex pour le gouvernement) Voici une explication des champs pour la configuration : classe vocale srtp-crypto 100Spécifie SHA1_80 comme la seule suite de chiffrement SRTP que CUBE propose dans le SDP dans les messages d'offre et de réponse. Webex Calling ne prend en charge que SHA1_80. Pour plus d'informations, voir classe vocale srtp-crypto. |

| 6 |

Configurer les chiffrements GCM conformes à la norme FIPS (Cette étape s'applique uniquement à Webex for Government). Voici une explication des champs pour la configuration : classe vocale srtp-crypto 100Spécifie GCM comme la suite de chiffrement proposée par CUBE. Il est obligatoire de configurer les chiffrements GCM pour la passerelle locale de Webex for Government. |

| 7 |

Configurez un modèle pour identifier de manière unique les appels vers une jonction de passerelle locale en fonction de son nom de domaine complet (FQDN) ou de son SRV de destination : Voici une explication des champs pour la configuration : classe vocale uri 100 sipDéfinit un modèle pour faire correspondre une invitation SIP entrante à un homologue de numérotation de jonction entrante. Lors de la saisie de ce modèle, utilisez le nom de domaine complet (FQDN) ou le SRV du trunk configuré dans le Control Hub pour le trunk. Lors de la configuration côté locataire des liaisons Webex Calling basées sur des certificats, utilisez uniquement l'adresse Webex Calling Edge basée sur SRV sur la passerelle locale. Les noms de domaine pleinement qualifiés (FQDN) ne sont plus pris en charge. |

| 8 |

Configurer les profils de manipulation des messages SIP. Si votre passerelle est configurée avec une adresse IP publique, configurez un profil comme suit ou passez à l'étape suivante si vous utilisez NAT. Dans cet exemple, cube1.lgw.com est le nom de domaine complet (FQDN) configuré pour la passerelle locale : Voici une explication des champs pour la configuration : règles 10 et 20Pour permettre à Webex d'authentifier les messages provenant de votre passerelle locale, l'en-tête « Contact » des messages de requête et de réponse SIP doit contenir la valeur configurée pour le trunk dans le Control Hub. Il s'agira soit du nom de domaine complet (FQDN) d'un hôte unique, soit du nom SRV utilisé pour un cluster de périphériques. |

| 9 |

Si votre passerelle est configurée avec une adresse IP privée derrière un NAT statique, configurez les profils SIP entrants et sortants comme suit. Dans cet exemple, cube1.lgw.com est le nom de domaine complet (FQDN) configuré pour la passerelle locale, « 10.80.13.12 » est l’adresse IP de l’interface faisant face à Webex Calling et « 192.65.79.20 » est l’adresse IP publique NAT. Profils SIP pour les messages sortants vers Webex Calling

Voici une explication des champs pour la configuration : règles 10 et 20Pour permettre à Webex d'authentifier les messages provenant de votre passerelle locale, l'en-tête « Contact » des messages de requête et de réponse SIP doit contenir la valeur configurée pour le trunk dans le Control Hub. Il s'agira soit du nom de domaine complet (FQDN) d'un hôte unique, soit du nom SRV utilisé pour un cluster de périphériques. règles 30 à 81Convertissez les références d'adresse privée en adresse publique externe pour le site, permettant ainsi à Webex d'interpréter et d'acheminer correctement les messages suivants. Profil SIP pour les messages entrants de Webex CallingVoici une explication des champs pour la configuration : règles 10 à 80Convertissez les références d'adresse publique en adresse privée configurée, permettant ainsi à CUBE de traiter les messages provenant de Webex. Pour plus d'informations, voir profils SIP de classe vocale. Un fournisseur PSTN américain ou canadien peut proposer la vérification de l'identité de l'appelant pour les appels indésirables et frauduleux, avec la configuration supplémentaire mentionnée dans l'article Indication des appels indésirables ou frauduleux dans Webex Calling. |

| 10 |

Configurer une option de maintien de connexion SIP avec un profil de modification d'en-tête.

|

| 11 |

Configurer la ligne d'appel Webex : |

| 12 |

(Facultatif) Pour configurer des périphériques réseau tels que CUBE et pour transférer les en-têtes du protocole d'initiation de session (SIP) que le périphérique ne traite pas, utilisez ces commandes. Ces commandes permettent à l'appareil de transmettre des en-têtes SIP non pris en charge, notamment les en-têtes de géolocalisation et PIDF-LO (Presence Information Data Format - Location Object), sur la passerelle locale. Cette fonctionnalité prend en charge les services Nomadic E-911 en garantissant la préservation et la transmission correcte des informations de localisation critiques. |

Après avoir configuré une liaison vers Webex Calling ci-dessus, utilisez la configuration suivante pour créer une liaison non chiffrée vers un fournisseur PSTN basé sur SIP :

Si votre fournisseur de services propose une ligne PSTN sécurisée, vous pouvez suivre une configuration similaire à celle décrite ci-dessus pour la ligne d'appel Webex. CUBE prend en charge le routage sécurisé des appels.

Si vous utilisez un TDM / Liaison RNIS PSTN, passez à la section suivante Configurer la passerelle locale avec une liaison TDM PSTN.

Pour configurer les interfaces TDM pour les segments d'appel PSTN sur les passerelles Cisco TDM-SIP, voir Configuration ISDN PRI.

| 1 |

Configurez l'URI de classe vocale suivante pour identifier les appels entrants provenant du réseau téléphonique public commuté (PSTN) : Voici une explication des champs pour la configuration : classe vocale uri 200 sipDéfinit un modèle pour faire correspondre une invitation SIP entrante à un homologue de numérotation de jonction entrante. Lors de la saisie de ce modèle, utilisez l'adresse IP de votre passerelle PSTN IP. Pour plus d'informations, voir uri de classe vocale. |

| 2 |

Configurez le pair de numérotation IP PSTN suivant : Voici une explication des champs pour la configuration : Définit un pair de numérotation VoIP avec une étiquette 200 et fournit une description significative pour faciliter la gestion et le dépannage. Pour plus d'informations, voir dial-peer voice. modèle-de-destination MAUVAIS.MAUVAISUn modèle de destination fictif est requis lors du routage des appels sortants à l'aide d'un groupe de pairs de numérotation entrants. Dans ce cas, tout modèle de destination valide peut être utilisé. Pour plus d'informations, voir destination-pattern (interface). protocole de session sipv2Indique que ce pair de numérotation gère les segments d'appel SIP. Pour plus d'informations, voir protocole de session (pair d'appel). cible de session ipv4 : 192.168.80.13Spécifie l'adresse de destination des appels envoyés au fournisseur du réseau téléphonique public commuté (RTPC). Il peut s'agir soit d'une adresse IP, soit d'un nom d'hôte DNS. Pour plus d'informations, voir cible de session (homologue de numérotation VoIP). URI entrante via 200Spécifie la classe vocale utilisée pour faire correspondre les appels entrants à ce pair de numérotation à l'aide de l'URI d'en-tête INVITE VIA. Pour plus d'informations, voir URL entrante. classe vocale sip affirmation d'identité pai

(Optionnel) Active le traitement de l'en-tête P-Asserted-Identity et contrôle la manière dont celui-ci est utilisé pour le trunk PSTN. Si cette commande est utilisée, l'identité de l'appelant fournie par le pair de numérotation entrant est utilisée pour les en-têtes sortants From et P-Asserted-Identity. Si cette commande n'est pas utilisée, l'identité de l'appelant fournie par le pair de numérotation entrant est utilisée pour les en-têtes sortants From et Remote-Party-ID. Pour plus d'informations, voir voice-class sip asserted-id. lier l'interface source de contrôle GigabitEthernet0/0/0

Configure l'interface source et l'adresse IP associée pour les messages envoyés au réseau téléphonique public commuté (RTPC). Pour plus d'informations, voir bind. lier l'interface source média GigabitEthernet0/0/0Configure l'interface source et l'adresse IP associée pour les médias envoyés au réseau téléphonique public commuté (RTPC). Pour plus d'informations, voir bind. codec de classe vocale 100Configure le dial-peer pour utiliser la liste de filtres de codecs commune 100. Pour plus d'informations, voir codec de classe vocale. dtmf-relais rtp-nteDéfinit RTP-NTE (RFC2833) comme capacité DTMF attendue sur les étapes d’appel. Pour plus d'informations, voir Relais DTMF (Voix sur IP). aucune vadDésactive la détection d’activité vocale. Pour plus d'informations, voir vad (pair de numérotation). |

| 3 |

Si vous configurez votre passerelle locale pour acheminer uniquement les appels entre Webex Calling et le réseau téléphonique public commuté (PSTN), ajoutez la configuration d'acheminement d'appels suivante. Si vous configurez votre passerelle locale avec une plateforme Unified Communications Manager, passez à la section suivante. |

Après avoir créé une liaison vers Webex Calling, utilisez la configuration suivante pour créer une liaison TDM pour votre service PSTN avec routage d'appel en boucle afin de permettre l'optimisation des médias sur la branche d'appel Webex.

Si vous n'avez pas besoin d'optimisation des médias IP, suivez les étapes de configuration pour une liaison SIP PSTN. Utilisez un port vocal et un dial-peer POTS (comme indiqué dans les étapes 2 et 3) au lieu du dial-peer VoIP PSTN.

| 1 |

La configuration de numérotation en boucle utilise des groupes de numérotation et des balises de routage d'appels pour garantir que les appels transitent correctement entre Webex et le réseau téléphonique public commuté (RTPC), sans créer de boucles de routage d'appels. Configurez les règles de traduction suivantes qui seront utilisées pour ajouter et supprimer les balises de routage des appels : Voici une explication des champs pour la configuration : règle de traduction vocaleUtilise des expressions régulières définies dans des règles pour ajouter ou supprimer des balises de routage d'appels. Les chiffres surdécadaires (« A ») sont utilisés pour faciliter le dépannage. Dans cette configuration, l'étiquette ajoutée par le profil de traduction 100 est utilisée pour guider les appels de Webex Calling vers le PSTN via les pairs de numérotation de bouclage. De même, l'étiquette ajoutée par le profil de traduction 200 est utilisée pour guider les appels du réseau téléphonique public commuté (RTPC) vers Webex Calling. Les profils de traduction 11 et 12 suppriment ces balises avant de transmettre les appels aux lignes Webex et PSTN respectivement. Cet exemple suppose que les numéros appelés depuis Webex Calling sont présentés dans +E.164 format. La règle 100 supprime le premier + pour maintenir un numéro d'appel valide. La règle 12 ajoute ensuite un ou plusieurs chiffres de routage nationaux ou internationaux lors du retrait de l'étiquette. Utilisez les chiffres qui correspondent à votre plan de numérotation national ISDN local. Si Webex Calling présente les numéros au format national, ajustez les règles 100 et 12 pour simplement ajouter et supprimer respectivement la balise de routage. Pour plus d'informations, voir voice translation-profile et voice translation-rule. |

| 2 |

Configurez les ports d'interface vocale TDM en fonction du type de jonction et du protocole utilisés. Pour plus d'informations, voir Configuration ISDN PRI. Par exemple, la configuration de base d'une interface RNIS à débit primaire installée dans l'emplacement NIM 2 d'un périphérique peut inclure les éléments suivants : |

| 3 |

Configurez le pair de numérotation TDM PSTN suivant : Voici une explication des champs pour la configuration : Définit un homologue de numérotation VoIP avec une étiquette de 200 et fournit une description significative pour faciliter la gestion et le dépannage. Pour plus d'informations, voir dial-peer voice. modèle-de-destination MAUVAIS.MAUVAISUn modèle de destination fictif est requis lors du routage des appels sortants à l'aide d'un groupe de pairs de numérotation entrants. Dans ce cas, tout modèle de destination valide peut être utilisé. Pour plus d'informations, voir destination-pattern (interface). profil de traduction entrant 200Attribue le profil de traduction qui ajoutera une étiquette de routage d'appel au numéro appelé entrant. cadran direct vers l'intérieurAchemine l'appel sans fournir de tonalité secondaire. Pour plus d'informations, voir direct-inward-dial. port 0/2/0:15Le port vocal physique associé à ce pair de numérotation. |

| 4 |

Pour permettre l'optimisation des médias des chemins IP pour les passerelles locales avec des flux d'appels TDM-IP, vous pouvez modifier le routage des appels en introduisant un ensemble de pairs de numérotation de bouclage internes entre Webex Calling et les lignes PSTN. Configurez les pairs de numérotation de bouclage suivants. Dans ce cas, tous les appels entrants seront initialement acheminés vers le dial-peer 10 et de là vers le dial-peer 11 ou 12 en fonction de l'étiquette de routage appliquée. Après la suppression de l'étiquette de routage, les appels seront acheminés vers la ligne sortante à l'aide de groupes de pairs de numérotation. Voici une explication des champs pour la configuration : Définit un homologue de numérotation VoIP et fournit une description pertinente pour faciliter la gestion et le dépannage. Pour plus d'informations, voir dial-peer voice. profil de traduction entrant 11Applique le profil de traduction défini précédemment pour supprimer l'étiquette de routage d'appel avant de transmettre au trunk sortant. modèle-de-destination MAUVAIS.MAUVAISUn modèle de destination fictif est requis lors du routage des appels sortants à l'aide d'un groupe de pairs de numérotation entrants. Pour plus d'informations, voir destination-pattern (interface). protocole de session sipv2Indique que ce pair de numérotation gère les segments d'appel SIP. Pour plus d'informations, voir protocole de session (pair d'appel). cible de session ipv4 : 192.168.80.14Spécifie l'adresse de l'interface du routeur local comme cible d'appel pour la boucle de retour. Pour plus d'informations, voir cible de session (pair de numérotation VoIP). lier l'interface source de contrôle GigabitEthernet0/0/0Configure l'interface source et l'adresse IP associée pour les messages envoyés via l'interface de bouclage. Pour plus d'informations, voir bind. lier l'interface source média GigabitEthernet0/0/0Configure l'interface source et l'adresse IP associée pour les médias envoyés via l'interface de bouclage. Pour plus d'informations, voir bind. dtmf-relais rtp-nteDéfinit RTP-NTE (RFC2833) comme capacité DTMF attendue sur les étapes d’appel. Pour plus d'informations, voir Relais DTMF (Voix sur IP). codec g711alaw Oblige tous les appels RTC à utiliser le protocole G.711. Sélectionnez a-law ou u-law pour correspondre à la méthode de compression utilisée par votre service ISDN. aucune vadDésactive la détection d’activité vocale. Pour plus d'informations, voir vad (pair de numérotation). |

| 5 |

Ajoutez la configuration de routage d'appels suivante : Ceci conclut la configuration de votre passerelle locale. Enregistrez la configuration et rechargez la plateforme si c'est la première fois que vous configurez les fonctionnalités CUBE.

|

La configuration d'appel PSTN-Webex décrite dans les sections précédentes peut être modifiée pour inclure des liaisons supplémentaires vers un cluster Cisco Unified Communications Manager (UCM). Dans ce cas, tous les appels sont acheminés via Unified CM. Les appels provenant d'UCM sur le port 5060 sont acheminés vers le réseau téléphonique public commuté (PSTN) et les appels provenant du port 5065 sont acheminés vers Webex Calling. Les configurations incrémentales suivantes peuvent être ajoutées pour inclure ce scénario d'appel.

| 1 |

Configurez les URI de classe vocale suivantes : |

| 2 |

Configurez les enregistrements DNS suivants pour spécifier le routage SRV vers les hôtes Unified CM : IOS XE utilise ces enregistrements pour déterminer localement les hôtes et les ports UCM cibles. Avec cette configuration, il n'est pas nécessaire de configurer les enregistrements dans votre système DNS. Si vous préférez utiliser votre propre DNS, ces configurations locales ne sont pas nécessaires. Voici une explication des champs pour la configuration : La commande suivante crée un enregistrement de ressource DNS SRV. Créez un enregistrement pour chaque hôte et tronc UCM : ip hôte _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.mydomain.com _sip._udp.pstntocucm.io: nom d'enregistrement de ressource SRV 2: La priorité des enregistrements de ressources SRV 1: Le poids record de la ressource SRV 5060: Le numéro de port à utiliser pour l'hôte cible dans cet enregistrement de ressource ucmsub5.mydomain.com: L'hôte cible de l'enregistrement de ressource Pour résoudre les noms d'hôtes cibles des enregistrements de ressources, créez des enregistrements DNS A locaux. Par exemple : hôte IP ucmsub5.mydomain.com 192.168.80.65 hôte ip: Crée un enregistrement dans la base de données locale IOS XE. ucmsub5.mydomain.com: Nom d'hôte de l'enregistrement A. 192.168.80.65: L'adresse IP de l'hôte. Créez les enregistrements de ressources SRV et les enregistrements A pour refléter votre environnement UCM et votre stratégie de distribution d'appels préférée. |

| 3 |

Configurez les pairs de numérotation suivants : |

| 4 |

Ajoutez le routage des appels en utilisant les configurations suivantes : |

Diagnostic Signatures (DS) détecte de manière proactive les problèmes fréquemment observés dans la passerelle locale Cisco IOS XE et génère une notification de l’événement par courrier électronique, syslog, ou message terminal. Vous pouvez également installer DS pour automatiser la collecte des données de diagnostic et transférer les données collectées au Service d’assistance technique Cisco (CAT) pour accélérer le temps de résolution.

Les signatures de diagnostic (DS) sont des fichiers XML qui contiennent des informations concernant les événements déclencheurs de problèmes et les actions qui peuvent informer, dépanner et résoudre le problème. Utilisez les messages syslog, les événements SNMP et par le biais du contrôle périodique des résultats de commande d’show spécifiques pour définir la logique de détection de problème. Les types d’actions incluent :

-

Collecte afficher les commandes sorties

-

Générer un fichier journal consolidé

-

Télécharger le fichier vers un emplacement réseau fourni par un utilisateur tel que HTTPS, SCP, serveur FTP

Les fichiers DS et les fichiers DS des ingénieurs du CAT signent numériquement pour une protection sur l’intégrité. Chaque fichier DS a l’ID numérique unique attribué par le système. Outil de recherche de signatures de diagnostic (DSLT) est une source unique pour trouver les signatures applicables pour la surveillance et le dépannage de divers problèmes.

Avant de commencer :

-

Ne modifiez pas le fichier DS que vous téléchargez à partir de DSLT. L’installation des fichiers que vous modifiez échoue en raison d’une erreur de vérification de l’intégrité.

-

Un serveur SMTP (Simple Mail Transfer Protocol) dont vous avez besoin pour que la passerelle locale envoie des notifications par courrier électronique.

-