Lokales Gateway unter Cisco IOS-XE für Webex Calling konfigurieren

Feedback?

Feedback?Übersicht

Webex Calling unterstützt derzeit zwei Versionen von Local Gateway:

-

Lokales Gateway

-

Lokales Gateway für Webex für Behörden

-

Bevor Sie beginnen, sollten Sie sich mit den Anforderungen an das standortbezogene öffentliche Telefonnetz (PSTN) und das lokale Gateway (LGW) für Webex Calling vertraut machen. Weitere Informationen finden Sie unter Cisco Preferred Architecture Webex Calling-System .

-

In diesem Artikel wird davon ausgegangen, dass eine dedizierte lokale Gateway-Plattform ohne vorhandene Sprachkonfiguration vorhanden ist. Wenn Sie ein bestehendes PSTN-Gateway oder eine CUBE Enterprise-Bereitstellung so modifizieren, dass es als lokales Gateway für Webex Calling verwendet wird, achten Sie sorgfältig auf die Konfiguration. Stellen Sie sicher, dass Sie durch die vorgenommenen Änderungen die bestehenden Anrufabläufe und Funktionen nicht unterbrechen.

Die Verfahrensbeschreibungen enthalten Links zu Befehlsreferenzdokumenten, in denen Sie mehr über die einzelnen Befehlsoptionen erfahren können. Alle Befehlsreferenzlinks verweisen auf die Webex Managed Gateways Befehlsreferenz, sofern nicht anders angegeben (in diesem Fall verweisen die Befehlslinks auf die Cisco IOS Voice Befehlsreferenz). Alle diese Anleitungen finden Sie unter Cisco Unified Border Element Befehlsreferenzen.

Informationen zu den unterstützten SBCs von Drittanbietern finden Sie in der jeweiligen Produktdokumentation.

Es gibt zwei Optionen für die Konfiguration des lokalen Gateways für den Webex Calling-Trunk :

-

Registrierungsbasierter Trunk

-

Zertifikatbasierter Trunk

Verwenden Sie den Aufgabenablauf entweder unter Registrierungsbasiertes lokales Gateway oder Zertifikatsbasiertes lokales Gateway, um das lokale Gateway für Ihren Webex Calling-Trunk zu konfigurieren.

Weitere Informationen zu den verschiedenen Trunk-Typen finden Sie unter Erste Schritte mit Local Gateway. Führen Sie auf dem lokalen Gateway selbst unter Verwendung der Befehlszeilenschnittstelle (Command Line Interface, CLI) die folgenden Schritte aus. Wir verwenden Session Initiation Protocol (SIP) und Transport Layer Security (TLS) zur Sicherung des Trunks und Secure Real Time Protocol (SRTP) zur Sicherung der Medienübertragung zwischen dem lokalen Gateway und Webex Calling.

-

Wählen Sie CUBE als Ihr lokales Gateway aus. Webex for Government unterstützt derzeit keine Session Border Controller (SBCs) von Drittanbietern. Die aktuellste Liste finden Sie unter Erste Schritte mit Local Gateway.

- Installieren Sie Cisco IOS XE Dublin 17.12.1a oder eine spätere Version für alle Webex for Government Local Gateways.

-

Eine Liste der Root-Zertifizierungsstellen (CAs), die von Webex for Government unterstützt werden, finden Sie unter Root-Zertifizierungsstellen für Webex for Government.

-

Für Details zu den externen Portbereichen für Local Gateway in Webex for Government siehe Netzwerkanforderungen für Webex for Government (FedRAMP).

Das lokale Gateway für Webex for Government unterstützt Folgendes nicht:

-

STUN/ICE-Lite zur Optimierung des Medienpfads

-

Fax (T.38)

Um das lokale Gateway für Ihren Webex-Anruftrunk in Webex for Government zu konfigurieren, verwenden Sie die folgende Option:

-

Zertifikatbasierter Trunk

Verwenden Sie den Aufgabenablauf unter Zertifikatbasiertes lokales Gateway, um das lokale Gateway für Ihren Webex Calling-Trunk zu konfigurieren. Weitere Informationen zur Konfiguration eines zertifikatbasierten lokalen Gateways finden Sie unter Konfigurieren des zertifikatbasierten Trunks für Webex Calling.

Es ist zwingend erforderlich, FIPS-konforme GCM-Verschlüsselungen zu konfigurieren, um Local Gateway für Webex for Government zu unterstützen. Andernfalls schlägt der Verbindungsaufbau fehl. Für Konfigurationsdetails siehe Konfigurieren des zertifikatbasierten Trunks für Webex Calling.

Webex for Government unterstützt kein registrierungsbasiertes Local Gateway.

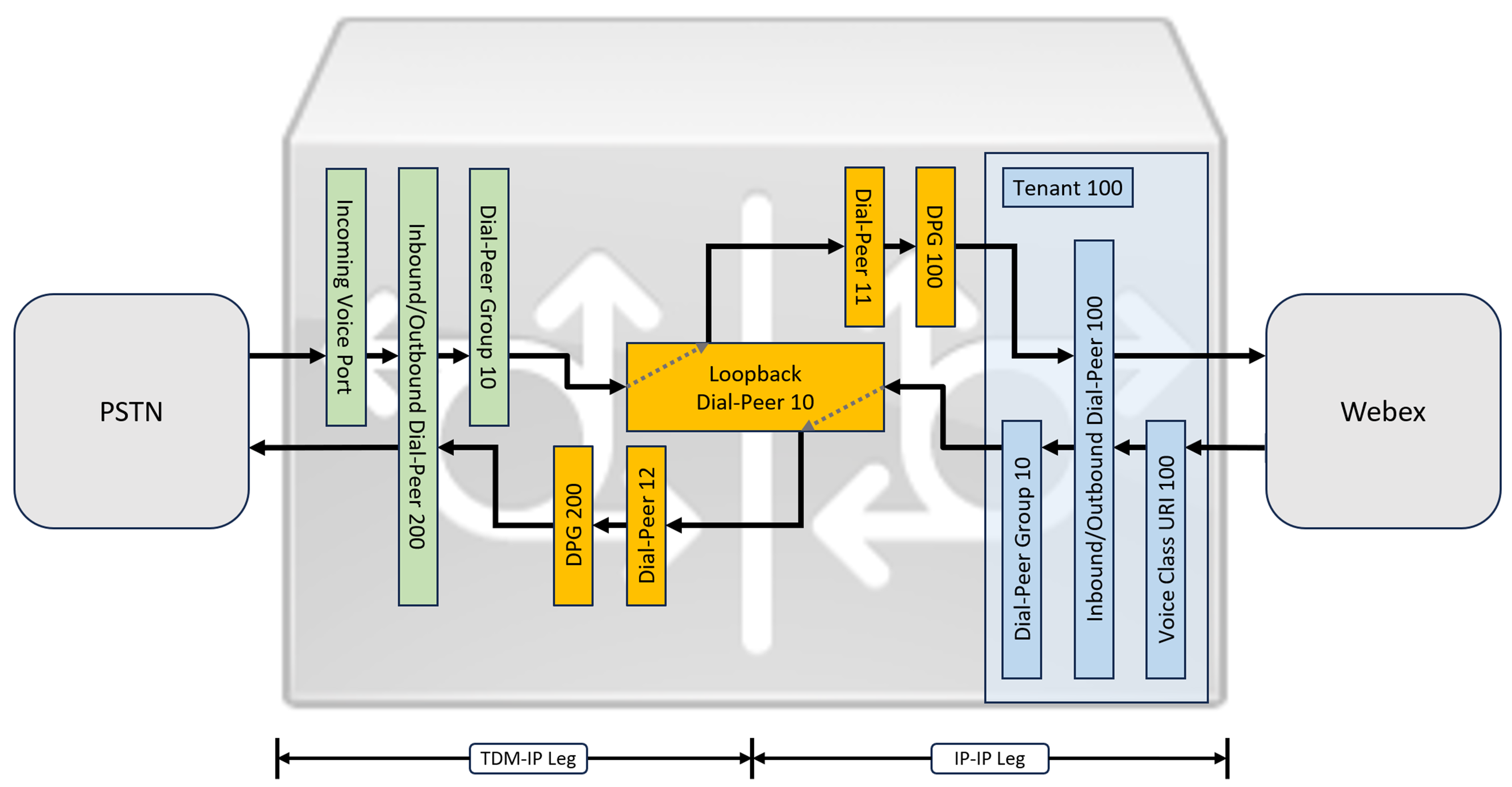

In diesem Abschnitt wird beschrieben, wie Sie ein Cisco Unified Border Element (CUBE) als lokales Gateway für Webex Calling mithilfe eines registrierten SIP-Trunks konfigurieren. Der erste Teil dieses Dokuments veranschaulicht die Konfiguration eines einfachen PSTN-Gateways. In diesem Fall werden alle Anrufe aus dem PSTN an Webex Calling weitergeleitet und alle Anrufe von Webex Calling an das PSTN. Die Abbildung unten veranschaulicht diese Lösung und die übergeordnete Anrufweiterleitungskonfiguration, die befolgt wird.

Bei dieser Konstruktion werden folgende Hauptkonfigurationen verwendet:

-

Sprachklassen-Mandanten: Wird verwendet, um trunkspezifische Konfigurationen zu erstellen.

-

Sprachklassen-URI: Wird verwendet, um SIP-Nachrichten für die Auswahl eines eingehenden Dial-Peers zu klassifizieren.

-

eingehender Dial-Peer: Verarbeitet eingehende SIP-Nachrichten und bestimmt die ausgehende Route mithilfe einer Dial-Peer-Gruppe.

-

Wähl-Peer-Gruppe: Definiert die ausgehenden Wählverbindungen, die für das Weiterleiten von Anrufen verwendet werden.

-

ausgehender Dial-Peer: Verarbeitet ausgehende SIP-Nachrichten und leitet sie an das gewünschte Ziel weiter.

Während IP und SIP zu den Standardprotokollen für PSTN-Anschlüsse geworden sind, werden TDM (Time Division Multiplexing) ISDN-Leitungen immer noch häufig verwendet und von Webex Calling-Anschlüssen unterstützt. Um die Medienoptimierung von IP-Pfaden für lokale Gateways mit TDM-IP-Anrufabläufen zu ermöglichen, ist derzeit ein zweistufiges Anrufroutingverfahren erforderlich. Dieser Ansatz modifiziert die oben dargestellte Anrufweiterleitungskonfiguration, indem er eine Reihe interner Loopback-Dial-Peers zwischen Webex Calling und PSTN-Trunks einführt, wie in der folgenden Abbildung dargestellt.

Wenn Sie eine lokale Cisco Unified Communications Manager-Lösung mit Webex Calling verbinden, können Sie die einfache PSTN-Gateway-Konfiguration als Grundlage für den Aufbau der im folgenden Diagramm dargestellten Lösung verwenden. In diesem Fall übernimmt der Unified Communications Manager die zentrale Weiterleitung und Bearbeitung aller PSTN- und Webex-Anrufe.

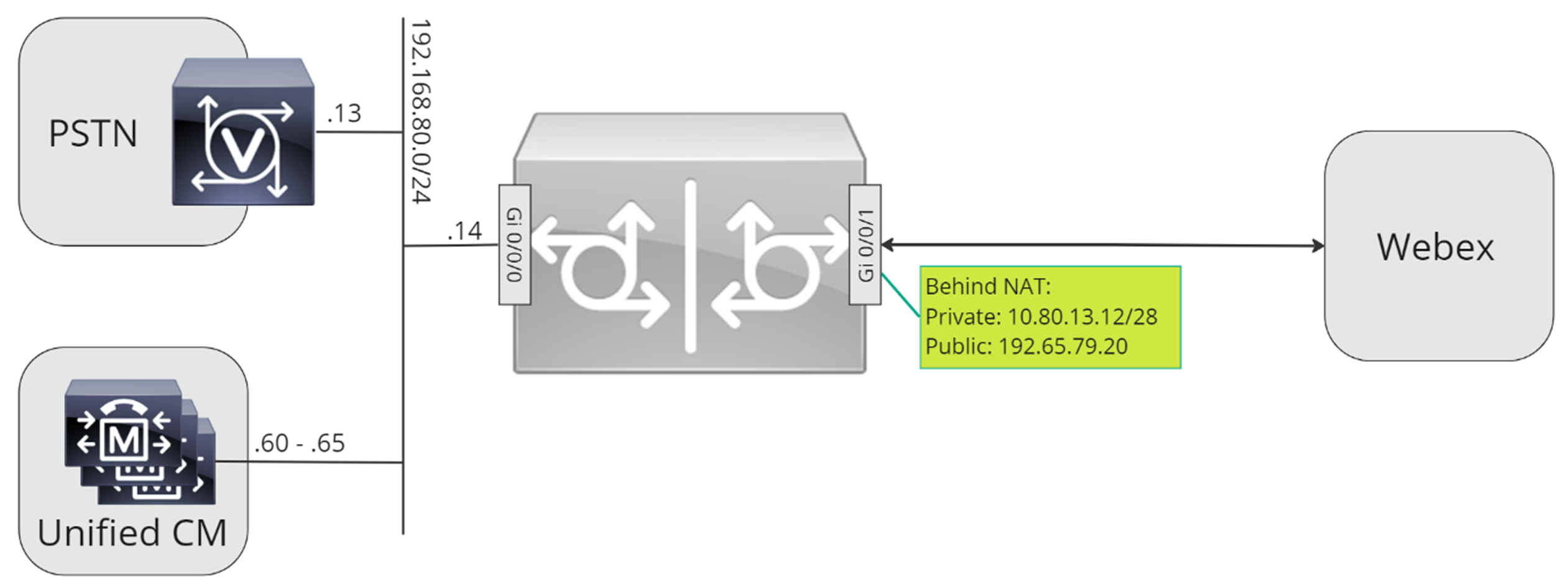

In diesem Dokument werden die in der folgenden Abbildung dargestellten Hostnamen, IP-Adressen und Schnittstellen verwendet.

Befolgen Sie die Konfigurationshinweise im restlichen Teil dieses Dokuments, um Ihre lokale Gateway-Konfiguration wie folgt abzuschließen:

-

Schritt 1: Router-Grundkonfiguration für Konnektivität und Sicherheit

-

Schritt 2: Webex-Anrufleitung konfigurieren

Je nach den von Ihnen benötigten Architekturvorgaben gehen Sie wie folgt vor:

-

Schritt 3: Lokales Gateway mit SIP-PSTN-Trunk konfigurieren

-

Schritt 4: Lokales Gateway mit einer vorhandenen Unified CM-Umgebung konfigurieren

Oder:

-

Schritt 3: Lokales Gateway mit TDM-PSTN-Trunk konfigurieren

Basiskonfiguration

Der erste Schritt bei der Vorbereitung Ihres Cisco-Routers als lokales Gateway für Webex Calling besteht darin, eine Basiskonfiguration zu erstellen, die Ihre Plattform sichert und die Konnektivität herstellt.

-

Für alle registrierungsbasierten Local-Gateway-Bereitstellungen ist Cisco IOS XE 17.6.1a oder eine spätere Version erforderlich. Es wird Cisco IOS 17.12.2 oder höher empfohlen. Die empfohlenen Versionen finden Sie auf der Seite Cisco Software Research. Suchen Sie nach der Plattform und wählen Sie eine der vorgeschlagenen Versionen aus.

-

Router der ISR4000-Serie müssen mit Lizenzen für Unified Communications und Sicherheitstechnologie konfiguriert werden.

-

Router der Catalyst Edge 8000-Serie, die mit Sprachkarten oder DSPs ausgestattet sind, benötigen eine DNA Advantage-Lizenz. Router ohne Sprachkarten oder DSPs benötigen mindestens eine DNA Essentials-Lizenz.

-

-

Erstellen Sie eine Basiskonfiguration für Ihre Plattform, die Ihren Unternehmensrichtlinien entspricht. Konfigurieren und überprüfen Sie insbesondere Folgendes:

-

NTP

-

Acls

-

Benutzerauthentifizierung und Fernzugriff

-

DNS

-

IP-Routing

-

IP-Adressen

-

-

Für Webex Calling muss eine IPv4-Adresse verwendet werden.

-

Laden Sie das Cisco-Root-CA-Bundle auf das lokale Gateway hoch.

Bei der Konfiguration der Mandantenseite zur Verbindung mit Webex Calling werden nur SRV-basierte Adressen unterstützt.

Konfiguration

| 1 |

Stellen Sie sicher, dass Sie allen Layer-3-Schnittstellen gültige und routingfähige IP-Adressen zuweisen, zum Beispiel:

|

| 2 |

Schützen Sie die Registrierungs- und STUN-Zugangsdaten auf dem Router mithilfe symmetrischer Verschlüsselung. Konfigurieren Sie den primären Verschlüsselungsschlüssel und den Verschlüsselungstyp wie folgt:

|

| 3 |

Erstellen Sie einen Platzhalter-PKI-Vertrauenspunkt. Dieser Trustpoint ist erforderlich, um TLS später zu konfigurieren. Bei registrierungsbasierten Trunks ist für diesen Vertrauenspunkt kein Zertifikat erforderlich – im Gegensatz zu einem zertifikatsbasierten Trunk. |

| 4 |

Aktivieren Sie die TLS1.2-Exklusivität und geben Sie den Standard-Trustpoint mithilfe der folgenden Konfigurationsbefehle an. Aktualisieren Sie die Transportparameter, um eine zuverlässige und sichere Verbindung für die Registrierung zu gewährleisten: Der Befehl

|

| 5 |

Installieren Sie das Cisco Root CA-Bundle, das das von Webex Calling verwendete IdenTrust Commercial Root CA1-Zertifikat enthält. Verwenden Sie den Befehl crypto pki trustpool import clean url, um das Root-CA-Bundle von der angegebenen URL herunterzuladen und den aktuellen CA-Trustpool zu löschen. Installieren Sie anschließend das neue Zertifikatspaket: Falls Sie für den Internetzugang über HTTPS einen Proxy benötigen, fügen Sie vor dem Import des CA-Bundles die folgende Konfiguration hinzu: ip http client proxy-server yourproxy.com proxy-port 80 |

| 1 |

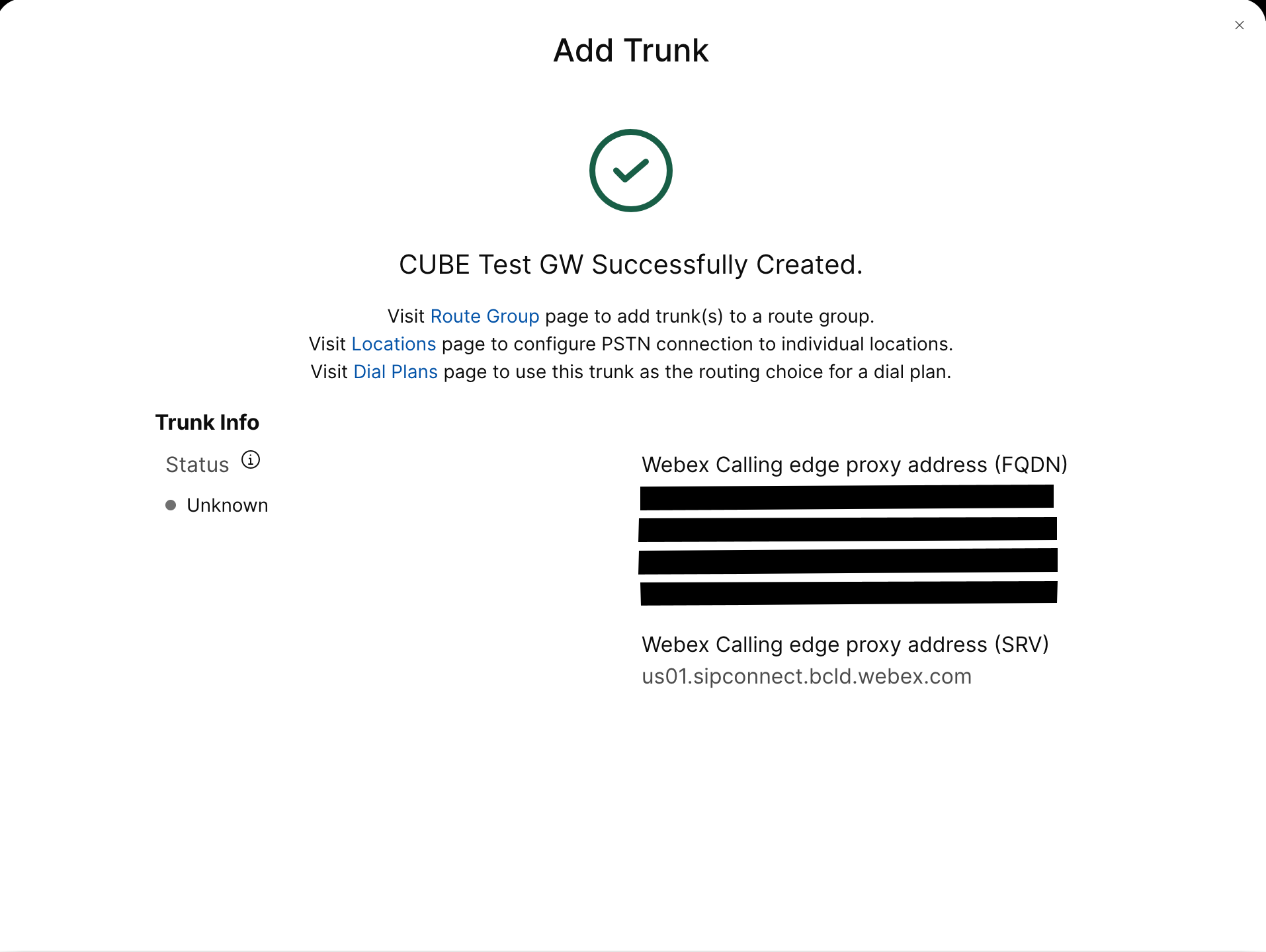

Erstellen Sie im Control Hub einen registrierungsbasierten PSTN-Trunk für einen bestehenden Standort. Notieren Sie sich die Trunk-Informationen, die nach der Erstellung des Trunks angezeigt werden. Die in der Abbildung hervorgehobenen Details werden in den Konfigurationsschritten in diesem Leitfaden verwendet. Weitere Informationen finden Sie unter Konfigurieren von Trunks, Routengruppen und Wählplänen für Webex Calling.  |

| 2 |

Geben Sie die folgenden Befehle ein, um CUBE als lokales Webex-Anrufgateway zu konfigurieren: Hier ist eine Erklärung der Felder für die Konfiguration:

Aktiviert Cisco Unified Border Element (CUBE)-Funktionen auf der Plattform. MedienstatistikAktiviert die Medienüberwachung auf dem lokalen Gateway. Medien-MassenstatistikErmöglicht der Steuerungsebene, in der Datenebene Massenanrufstatistiken zu erstellen. Weitere Informationen zu diesen Befehlen finden Sie unter Medien. Allow-connections sip to sipAktivieren Sie die grundlegende SIP-Back-to-Back-User-Agent-Funktionalität von CUBE. Weitere Informationen finden Sie unter Verbindungen zulassen. Standardmäßig ist der T.38-Faxtransport aktiviert. Weitere Informationen finden Sie unter Faxprotokoll T38 (Sprachdienst). Aktiviert STUN (Session Traversal of UDP through NAT) global.

Weitere Informationen finden Sie unter stun flowdata agent-id und stun flowdata shared-secret. asymmetrische Nutzlast vollKonfiguriert die SIP-Unterstützung für asymmetrische Nutzdaten sowohl für DTMF- als auch für dynamische Codec-Nutzdaten. Weitere Informationen finden Sie unter asymmetrische Nutzlast. vorzeitige Angebot gezwungenZwingt das lokale Gateway, SDP-Informationen in der ersten INVITE-Nachricht zu senden, anstatt auf eine Bestätigung vom benachbarten Peer zu warten. Weitere Informationen zu diesem Befehl finden Sie unter early-offer. |

| 3 |

Konfigurieren Sie voice class codec 100, um nur G.711-Codecs für alle Leitungen zuzulassen. Dieser einfache Ansatz eignet sich für die meisten Einsatzszenarien. Bei Bedarf können der Liste zusätzliche Codec-Typen hinzugefügt werden, die sowohl vom Ursprungs- als auch vom Zielsystem unterstützt werden. Hier ist eine Erklärung der Felder für die Konfiguration: Sprachklassencodec 100Dient dazu, nur bevorzugte Codecs für SIP-Trunk-Anrufe zuzulassen. Weitere Informationen finden Sie unter voice class codec. |

| 4 |

Konfigurieren Sie voice class stun-usage 100, um ICE auf dem Webex Calling-Trunk zu aktivieren. Hier ist eine Erklärung der Felder für die Konfiguration: Betäubungsnutzung EislichtWird verwendet, um ICE-Lite für alle Webex Calling-seitigen Wählpartner zu aktivieren und so eine Medienoptimierung nach Möglichkeit zu ermöglichen. Weitere Informationen finden Sie unter voice class stun usage und stun usage ice lite. Medienoptimierung wird, wo immer möglich, verhandelt. Wenn für einen Anruf Cloud-Mediendienste wie z. B. die Aufzeichnung benötigt werden, können die Medien nicht optimiert werden. |

| 5 |

Konfigurieren Sie die Medienverschlüsselungsrichtlinie für den Webex-Datenverkehr. Hier ist eine Erklärung der Felder für die Konfiguration: Sprachklasse SRTP-Krypto 100Gibt SHA1_80 als die einzige SRTP-Verschlüsselungssuite an, die CUBE im SDP in Angebots- und Antwortnachrichten anbietet. Webex Calling unterstützt nur SHA1_80. Weitere Informationen finden Sie unter voice class srtp-crypto. |

| 6 |

Konfigurieren Sie ein Muster zur Identifizierung von Anrufen an einen Local Gateway-Trunk anhand seines Zieltrunk-Parameters: Hier ist eine Erklärung der Felder für die Konfiguration: voice class uri 100 sipDefiniert ein Muster, um eine eingehende SIP-Einladung einem eingehenden Trunk-Wählpartner zuzuordnen. Bei der Eingabe dieses Musters verwenden Sie dtg= gefolgt vom Trunk. OTG/DTG Der Wert, der im Control Hub beim Erstellen des Trunks angegeben wurde. Weitere Informationen finden Sie unter voice class uri. |

| 7 |

Konfigurieren Sie sip profile 100, das verwendet wird, um SIP-Nachrichten zu modifizieren, bevor sie an Webex Calling gesendet werden.

Hier ist eine Erklärung der Felder für die Konfiguration:

Ein PSTN-Anbieter in den USA oder Kanada kann die Anrufer-ID-Verifizierung für Spam- und Betrugsanrufe anbieten, mit der zusätzlichen Konfiguration, die im Artikel Spam- oder Betrugsanrufanzeige in Webex Calling erwähnt wird. |

| 8 |

Webex-Anruf-Trunk konfigurieren: |

| 9 |

Um Netzwerkgeräte wie CUBE zu konfigurieren und Session Initiation Protocol (SIP)-Header weiterzuleiten, die das Gerät nicht verarbeitet, verwenden Sie diese Befehle. Diese Befehle ermöglichen es dem Gerät, nicht unterstützte SIP-Header, einschließlich Geo-Location-Header und PIDF-LO (Presence Information Data Format - Location Object), auf dem lokalen Gateway durchzuleiten. Diese Funktionalität unterstützt die mobilen Notrufdienste (E911), indem sie sicherstellt, dass wichtige Standortinformationen erhalten und korrekt weitergeleitet werden. |

Nachdem Sie den Mandanten 100 definiert und einen SIP VoIP Dial-Peer konfiguriert haben, initiiert das Gateway eine TLS-Verbindung zu Webex Calling. An diesem Punkt legt der Access SBC dem Local Gateway sein Zertifikat vor. Das lokale Gateway validiert das Webex Calling-Zugriffs-SBC-Zertifikat mithilfe des zuvor aktualisierten CA-Root-Bundles. Wird das Zertifikat erkannt, wird eine dauerhafte TLS-Sitzung zwischen dem lokalen Gateway und dem Webex Calling-Zugriffs-SBC hergestellt. Das lokale Gateway kann diese sichere Verbindung dann nutzen, um sich beim Webex-Zugriffs-SBC zu registrieren. Wenn die Registrierung zur Authentifizierung angefochten wird:

-

Die Parameter username, password, und realm aus der Konfiguration credentials werden in der Antwort verwendet.

-

Die Modifikationsregeln im SIP-Profil 100 werden verwendet, um SIPS-URLs wieder in SIP umzuwandeln.

Die Registrierung ist erfolgreich, wenn vom Zugriffs-SBC eine 200 OK-Antwort empfangen wird.

Nachdem Sie oben eine Verbindung zu Webex Calling hergestellt haben, verwenden Sie die folgende Konfiguration, um eine unverschlüsselte Verbindung zu einem SIP-basierten PSTN-Anbieter herzustellen:

Wenn Ihr Dienstanbieter einen sicheren PSTN-Trunk anbietet, können Sie eine ähnliche Konfiguration wie oben für den Webex-Anruf-Trunk beschrieben verwenden. CUBE unterstützt sicheres Anrufrouting.

Wenn Sie ein TDM verwenden / ISDN PSTN-Trunk, zum nächsten Abschnitt springen Lokales Gateway mit TDM PSTN-Trunk konfigurieren.

Informationen zur Konfiguration von TDM-Schnittstellen für PSTN-Anrufe auf den Cisco TDM-SIP-Gateways finden Sie unter Konfigurieren von ISDN PRI.

| 1 |

Konfigurieren Sie die folgende Sprachklassen-URI, um eingehende Anrufe vom PSTN-Trunk zu identifizieren: Hier ist eine Erklärung der Felder für die Konfiguration: voice class uri 200 sipDefiniert ein Muster, um eine eingehende SIP-Einladung einem eingehenden Trunk-Wählpartner zuzuordnen. Verwenden Sie bei der Eingabe dieses Musters die IP-Adresse Ihres IP-PSTN-Gateways. Weitere Informationen finden Sie unter voice class uri. |

| 2 |

Konfigurieren Sie den folgenden IP-PSTN-Wählpartner: Hier ist eine Erklärung der Felder für die Konfiguration: Definiert einen VoIP-Wählpartner mit dem Tag 200 und gibt eine aussagekräftige Beschreibung zur einfacheren Verwaltung und Fehlerbehebung. Weitere Informationen finden Sie unter dial-peer voice. Zielmuster SCHLECHT.SCHLECHTBeim Routing ausgehender Anrufe über eine eingehende Wählgruppe ist ein Dummy-Zielmuster erforderlich. In diesem Fall kann jedes gültige Zielmuster verwendet werden. Weitere Informationen finden Sie unter destination-pattern (interface). Sitzungsprotokoll sipv2Gibt an, dass dieser Dial-Peer SIP-Anrufbeine verarbeitet. Weitere Informationen finden Sie unter Sitzungsprotokoll (Wählpartner). Sitzungsziel IPv4: 192.168.80.13Gibt die Zieladresse für Anrufe an, die an den PSTN-Anbieter gesendet werden. Dies kann entweder eine IP-Adresse oder ein DNS-Hostname sein. Weitere Informationen finden Sie unter Sitzungsziel (VoIP-Wählpartner). eingehende URI über 200Gibt die Sprachklasse an, die verwendet wird, um eingehende Anrufe diesem Dial-Peer anhand des INVITE VIA-Header-URI zuzuordnen. Weitere Informationen finden Sie unter eingehende URL. voice-class sip asserted-id pai

(Optional) Aktiviert die Verarbeitung des P-Asserted-Identity-Headers und steuert dessen Verwendung für den PSTN-Trunk. Wenn dieser Befehl verwendet wird, wird die vom eingehenden Dial-Peer bereitgestellte Anruferidentität für die ausgehenden From- und P-Asserted-Identity-Header verwendet. Wird dieser Befehl nicht verwendet, wird die vom eingehenden Dial-Peer bereitgestellte Anruferidentität für die ausgehenden From- und Remote-Party-ID-Header verwendet. Weitere Informationen finden Sie unter voice-class sip asserted-id. binden Steuerungsquelle-Schnittstelle GigabitEthernet0/0/0

Konfiguriert die Quellschnittstelle und die zugehörige IP-Adresse für an das PSTN gesendete Nachrichten. Weitere Informationen finden Sie unter bind. binden Medienquellenschnittstelle GigabitEthernet0/0/0Konfiguriert die Quellschnittstelle und die zugehörige IP-Adresse für Medien, die an das PSTN gesendet werden. Weitere Informationen finden Sie unter bind. Sprachklassen-Codec 100Konfiguriert den Dial-Peer zur Verwendung der gemeinsamen Codec-Filterliste 100. Weitere Informationen finden Sie unter voice-class codec. dtmf-relay rtp-nteDefiniert RTP-NTE (RFC2833) als erwartete DTMF-Funktion im Anruf-Abschnitt. Weitere Informationen finden Sie unter DTMF Relay (Voice over IP). keine VadDeaktiviert die Erkennung von Sprachaktivitäten. Weitere Informationen finden Sie unter vad (dial peer). |

| 3 |

Wenn Sie Ihr lokales Gateway so konfigurieren, dass Anrufe nur zwischen Webex Calling und dem PSTN weitergeleitet werden, fügen Sie die folgende Anrufweiterleitungskonfiguration hinzu. Wenn Sie Ihr lokales Gateway mit einer Unified Communications Manager-Plattform konfigurieren, fahren Sie mit dem nächsten Abschnitt fort. |

Nachdem Sie einen Trunk zu Webex Calling eingerichtet haben, verwenden Sie die folgende Konfiguration, um einen TDM-Trunk für Ihren PSTN-Dienst mit Loopback-Anrufweiterleitung zu erstellen, um die Medienoptimierung auf der Webex-Anrufebene zu ermöglichen.

Wenn Sie keine IP-Medienoptimierung benötigen, folgen Sie den Konfigurationsschritten für einen SIP-PSTN-Trunk. Verwenden Sie einen Sprachanschluss und einen POTS-Wählpartner (wie in den Schritten 2 und 3 gezeigt) anstelle des PSTN-VoIP-Wählpartners.

| 1 |

Die Loopback-Dial-Peer-Konfiguration verwendet Dial-Peer-Gruppen und Anrufweiterleitungs-Tags, um sicherzustellen, dass Anrufe zwischen Webex und dem PSTN korrekt weitergeleitet werden, ohne Anrufweiterleitungsschleifen zu erzeugen. Konfigurieren Sie die folgenden Übersetzungsregeln, die zum Hinzufügen und Entfernen der Anrufweiterleitungs-Tags verwendet werden: Hier ist eine Erklärung der Felder für die Konfiguration: Regel für SprachübersetzungVerwendet in Regeln definierte reguläre Ausdrücke, um Anrufweiterleitungs-Tags hinzuzufügen oder zu entfernen. Überdekadische Ziffern („A“) werden verwendet, um die Fehlersuche zu erleichtern. In dieser Konfiguration wird das vom Übersetzungsprofil 100 hinzugefügte Tag verwendet, um Anrufe von Webex Calling über die Loopback-Dial-Peers zum PSTN zu leiten. In ähnlicher Weise wird das vom Übersetzungsprofil 200 hinzugefügte Tag verwendet, um Anrufe aus dem PSTN zu Webex Calling weiterzuleiten. Die Übersetzungsprofile 11 und 12 entfernen diese Tags, bevor die Anrufe an die Webex- bzw. PSTN-Leitungen weitergeleitet werden. Dieses Beispiel setzt voraus, dass die von Webex Calling angerufenen Nummern in folgender Form dargestellt werden: +E.164 Format. Regel 100 entfernt das führende + um eine gültige Rufnummer aufrechtzuerhalten. Nach Regel 12 wird beim Entfernen des Tags eine oder mehrere nationale oder internationale Routing-Ziffern hinzugefügt. Verwenden Sie Ziffern, die zu Ihrem lokalen ISDN-Bundesnetzanschluss passen. Falls Webex Calling die Nummern im nationalen Format anzeigt, passen Sie die Regeln 100 und 12 so an, dass sie einfach das Routing-Tag hinzufügen bzw. entfernen. Weitere Informationen finden Sie unter voice translation-profile und voice translation-rule. |

| 2 |

Konfigurieren Sie die TDM-Sprachschnittstellenports entsprechend dem verwendeten Trunk-Typ und Protokoll. Weitere Informationen finden Sie unter Konfigurieren von ISDN PRI. Die Basiskonfiguration einer in NIM-Steckplatz 2 eines Geräts installierten ISDN-Primärratenschnittstelle könnte beispielsweise Folgendes umfassen: |

| 3 |

Konfigurieren Sie den folgenden TDM-PSTN-Wählpartner: Hier ist eine Erklärung der Felder für die Konfiguration: Definiert einen VoIP-Wählpartner mit dem Tag 200 und gibt eine aussagekräftige Beschreibung zur einfacheren Verwaltung und Fehlerbehebung. Weitere Informationen finden Sie unter dial-peer voice. Zielmuster SCHLECHT.SCHLECHTBeim Routing ausgehender Anrufe über eine eingehende Wählgruppe ist ein Dummy-Zielmuster erforderlich. In diesem Fall kann jedes gültige Zielmuster verwendet werden. Weitere Informationen finden Sie unter destination-pattern (interface). Übersetzungsprofil eingehend 200Weist das Übersetzungsprofil zu, das der eingehenden Rufnummer ein Anrufweiterleitungs-Tag hinzufügt. Direktwahl nach innenLeitet den Anruf weiter, ohne einen zweiten Wählton bereitzustellen. Weitere Informationen finden Sie unter direct-inward-dial. Hafen 0/2/0:15Der physische Sprachanschluss, der mit diesem Dial-Peer verbunden ist. |

| 4 |

Um die Medienoptimierung von IP-Pfaden für lokale Gateways mit TDM-IP-Anrufabläufen zu ermöglichen, können Sie das Anrufrouting ändern, indem Sie eine Reihe interner Loopback-Dial-Peers zwischen Webex Calling und PSTN-Trunks einführen. Konfigurieren Sie die folgenden Loopback-Dial-Peers. In diesem Fall werden alle eingehenden Anrufe zunächst an den Wählpartner 10 und von dort je nach angewendetem Routing-Tag entweder an den Wählpartner 11 oder 12 weitergeleitet. Nach Entfernung des Routing-Tags werden Anrufe über Dial-Peer-Gruppen an den ausgehenden Trunk weitergeleitet. Hier ist eine Erklärung der Felder für die Konfiguration: Definiert einen VoIP-Wählpartner und gibt eine aussagekräftige Beschreibung zur einfacheren Verwaltung und Fehlerbehebung. Weitere Informationen finden Sie unter dial-peer voice. Übersetzungsprofil eingehend 11Wendet das zuvor definierte Übersetzungsprofil an, um das Anrufweiterleitungs-Tag zu entfernen, bevor die Verbindung an den ausgehenden Trunk weitergeleitet wird. Zielmuster SCHLECHT.SCHLECHTBeim Routing ausgehender Anrufe über eine eingehende Wählgruppe ist ein Dummy-Zielmuster erforderlich. Weitere Informationen finden Sie unter destination-pattern (interface). Sitzungsprotokoll sipv2Gibt an, dass dieser Dial-Peer SIP-Anrufbeine verarbeitet. Weitere Informationen finden Sie unter Sitzungsprotokoll (Wählpartner). Sitzungsziel IPv4: 192.168.80.14Gibt die lokale Router-Schnittstellenadresse als Zieladresse für den Loopback-Aufruf an. Weitere Informationen finden Sie unter Sitzungsziel (VoIP-Wählpartner). binden Steuerungsquelle-Schnittstelle GigabitEthernet0/0/0Konfiguriert die Quellschnittstelle und die zugehörige IP-Adresse für Nachrichten, die über die Loopback-Schnittstelle gesendet werden. Weitere Informationen finden Sie unter bind. binden Medienquellenschnittstelle GigabitEthernet0/0/0Konfiguriert die Quellschnittstelle und die zugehörige IP-Adresse für Medien, die über die Loopback-Schnittstelle gesendet werden. Weitere Informationen finden Sie unter bind. dtmf-relay rtp-nteDefiniert RTP-NTE (RFC2833) als erwartete DTMF-Funktion im Anruf-Abschnitt. Weitere Informationen finden Sie unter DTMF Relay (Voice over IP). Codec g711alaw Erzwingt die Verwendung von G.711 für alle PSTN-Anrufe. Wählen Sie a-law oder u-law, um die Kompandierungsmethode Ihres ISDN-Anschlusses zu verwenden. keine VadDeaktiviert die Erkennung von Sprachaktivitäten. Weitere Informationen finden Sie unter vad (dial peer). |

| 5 |

Fügen Sie die folgende Anrufweiterleitungskonfiguration hinzu: Damit ist die Konfiguration Ihres lokalen Gateways abgeschlossen. Speichern Sie die Konfiguration und laden Sie die Plattform neu, falls die CUBE-Funktionen zum ersten Mal konfiguriert werden.

|

Die in den vorherigen Abschnitten beschriebene PSTN-Webex-Anrufkonfiguration kann so angepasst werden, dass zusätzliche Trunks zu einem Cisco Unified Communications Manager (UCM)-Cluster hinzukommen. In diesem Fall werden alle Anrufe über Unified CM geleitet. Anrufe von UCM auf Port 5060 werden an das PSTN weitergeleitet und Anrufe von Port 5065 werden an Webex Calling weitergeleitet. Die folgenden inkrementellen Konfigurationen können hinzugefügt werden, um dieses Aufrufszenario einzuschließen.

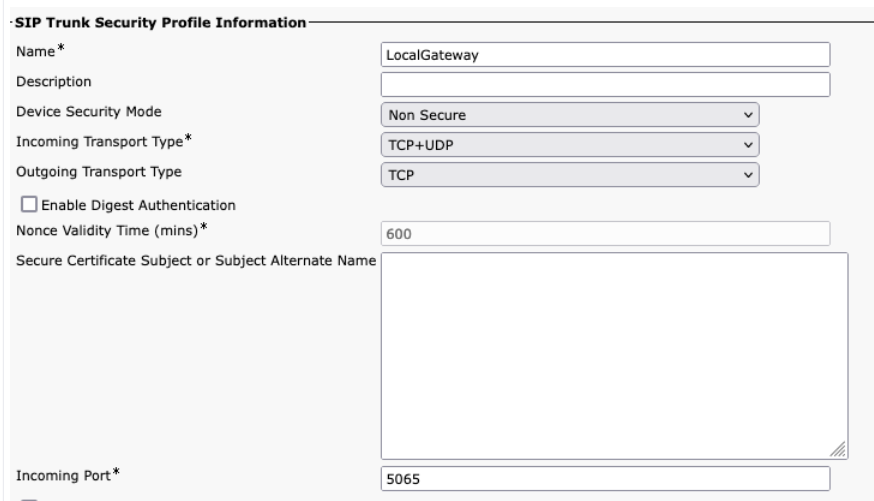

Beim Erstellen des Webex Calling-Trunks in Unified CM stellen Sie sicher, dass Sie den eingehenden Port in den Einstellungen des SIP-Trunk-Sicherheitsprofils auf 5065 konfigurieren. Dies ermöglicht den Empfang von Nachrichten auf Port 5065 und füllt den VIA-Header mit diesem Wert, wenn Nachrichten an das lokale Gateway gesendet werden.

| 1 |

Konfigurieren Sie die folgenden Sprachklassen-URIs: |

| 2 |

Konfigurieren Sie die folgenden DNS-Einträge, um das SRV-Routing zu Unified CM-Hosts festzulegen: IOS XE verwendet diese Datensätze, um lokal die Ziel-UCM-Hosts und -Ports zu ermitteln. Bei dieser Konfiguration ist es nicht erforderlich, Einträge in Ihrem DNS-System zu konfigurieren. Wenn Sie Ihren eigenen DNS-Server verwenden möchten, sind diese lokalen Konfigurationen nicht erforderlich. Hier ist eine Erklärung der Felder für die Konfiguration: Der folgende Befehl erstellt einen DNS-SRV-Ressourceneintrag. Erstellen Sie einen Datensatz für jeden UCM-Host und Trunk: ip host _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.mydomain.com _sip._udp.pstntocucm.io: SRV-Ressourcendatensatzname 2: Die Priorität des SRV-Ressourcendatensatzes 1: Gewichtung des SRV-Ressourcendatensatzes 5060: Die Portnummer, die für den Zielhost in diesem Ressourcendatensatz verwendet werden soll. ucmsub5.mydomain.com: Der Zielhost des Ressourceneintrags Um die Zielhostnamen der Ressourceneinträge aufzulösen, erstellen Sie lokale DNS-A-Einträge. Beispiel: ip host ucmsub5.mydomain.com 192.168.80.65 IP-Host: Erstellt einen Datensatz in der lokalen IOS XE-Datenbank. ucmsub5.mydomain.com: Der Hostname des A-Records. 192.168.80.65: Die Host-IP-Adresse. Erstellen Sie die SRV-Ressourcendatensätze und A-Datensätze, um Ihre UCM-Umgebung und Ihre bevorzugte Anrufverteilungsstrategie widerzuspiegeln. |

| 3 |

Konfigurieren Sie die folgenden Dial-Peers: |

| 4 |

Fügen Sie das Anrufrouting mithilfe der folgenden Konfigurationen hinzu: |

Diagnosezeichen (Diagnostic Signatures, DS) erkennt proaktiv häufig beobachtete Probleme im IOS XE-basierten lokalen Gateway und generiert eine E-Mail-, Syslog- oder Terminal-Benachrichtigung für das Ereignis. Sie können DS auch installieren, um die Erfassung von Diagnosedaten zu automatisieren und die erfassten Daten an den Cisco TAC-Fall zu übertragen, um die Lösungszeit zu beschleunigen.

Diagnose-Signaturen (DS) sind XML-Dateien, die Informationen über Problemlöseereignisse und Maßnahmen enthalten, die durchgeführt werden, um das Problem zu informieren, zu beheben und zu beheben. Die Logik zur Problemerkennung kann mithilfe von Syslog-Meldungen, SNMP-Ereignissen und durch regelmäßige Überwachung bestimmter Show-Befehlsausgaben definiert werden.

Die Aktionstypen umfassen das Sammeln der Show-Befehlsausgabe:

-

Erstellen einer konsolidierten Protokolldatei

-

Die Datei wird an einen vom Benutzer angegebenen Netzwerkspeicherort wie einen HTTPS-, SCP- oder FTP-Server hochgeladen.

TAC-Techniker erstellen die DS-Dateien und signieren sie digital für einen Integritätsschutz. Jede DS-Datei hat eine eindeutige numerische ID, die vom System zugewiesen wird. Das Diagnostic Signatures Lookup Tool ( DSLT ) ist eine zentrale Anlaufstelle, um die passenden Signaturen für die Überwachung und Fehlerbehebung verschiedener Probleme zu finden.

Vorbereitungen:

-

Bearbeiten Sie nicht die DS-Datei, die Sie von DSLT herunterladen. Die Dateien, die Sie ändern, können aufgrund eines Fehlers bei der Integritätsprüfung nicht installiert werden.

-

Ein SMTP-Server (Simple Mail Transfer Protocol), den Sie zum Senden von E-Mail-Benachrichtigungen für das lokale Gateway benötigen.

-

Stellen Sie sicher, dass auf dem lokalen Gateway IOS XE 17.6.1 oder höher ausgeführt wird, wenn Sie den sicheren SMTP-Server für E-Mail-Benachrichtigungen verwenden möchten.

Voraussetzungen

Lokales Gateway mit IOS XE 17.6.1a oder höher

-

Diagnosesignaturen sind standardmäßig aktiviert.

-

Konfigurieren Sie den sicheren E-Mail-Server so, dass er proaktive Benachrichtigungen versendet, wenn auf dem Gerät Cisco IOS XE 17.6.1a oder höher ausgeführt wird.

configure terminal call-home mail-server :@ priority 1 secure tls end -

Konfigurieren Sie die Umgebungsvariable ds_email mit der E-Mail-Adresse des Administrators, der Sie benachrichtigen soll.

configure terminal call-home diagnostic-signature environment ds_email end

Nachfolgend wird eine Beispielkonfiguration eines lokalen Gateways gezeigt, das unter Cisco IOS XE 17.6.1a oder höher läuft, um proaktive Benachrichtigungen an zu senden. tacfaststart@gmail.com Verwendung von Gmail als sicherem SMTP-Server:

Wir empfehlen Ihnen die Verwendung von Cisco IOS XE Bengaluru 17.6.x oder einer späteren Version.

call-home

mail-server tacfaststart:password@smtp.gmail.com priority 1 secure tls

diagnostic-signature

environment ds_email "tacfaststart@gmail.com" Ein lokales Gateway, das auf der Cisco IOS XE-Software ausgeführt wird, ist kein typischer webbasierter Gmail-Client, der OAuth unterstützt. Daher müssen wir eine bestimmte Gmail-Kontoeinstellung konfigurieren und eine bestimmte Berechtigung erteilen, damit die E-Mail vom Gerät korrekt verarbeitet wird:

-

Gehen Sie zu und die Einstellung Weniger sicherer App-Zugriff aktivieren.

-

Antworten Sie auf "Ja, es war ich", wenn Sie eine E-Mail von Gmail mit dem Hinweis "Google hat jemanden daran gehindert, sich mit einer Nicht-Google-App bei Ihrem Konto anmelden" zu erhalten.

Installieren von Diagnosesignaturen für proaktive Überwachung

Überwachen einer hohen CPU-Auslastung

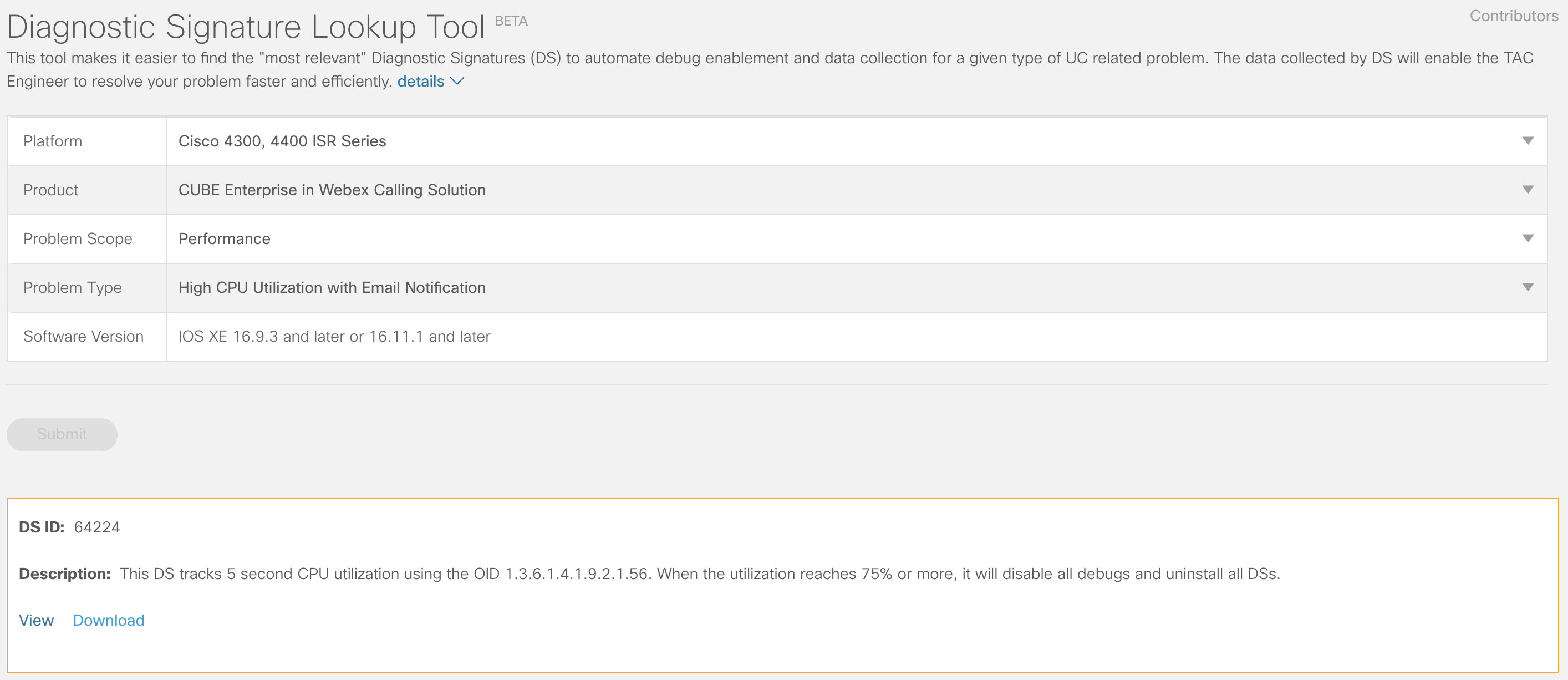

Dieser DS verfolgt die CPU-Auslastung fünf Sekunden lang mithilfe der SNMP-OID. 1.3.6.1.4.1.9.2.1.56. Wenn die Auslastung 75 % oder mehr beträgt, werden alle Debuggen deaktiviert und alle Diagnose-Signaturen deinstalliert, die auf dem lokalen Gateway installiert sind. Führen Sie die folgenden Schritte aus, um die Signatur zu installieren.

-

Verwenden Sie den Befehl show snmp, um SNMP zu aktivieren. Wenn Sie dies nicht aktivieren, konfigurieren Sie den Befehl snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Laden Sie DS 64224 mit den folgenden Drop-down-Optionen im Diagnostic Signatures Lookup Tool herunter:

Feldname

Feldwert

Plattform

Cisco 4300, 4400 ISR-Serie oder Cisco CSR 1000V-Serie

Produkt

CUBE Enterprise in Webex Calling-Lösung

Problemumfang

Leistung

Problemtyp

Hohe CPU-Auslastung mit E-Mail-Benachrichtigung.

-

Kopieren Sie die DS-XML-Datei in den Flash des lokalen Gateways.

LocalGateway# copy ftp://username:password@/DS_64224.xml bootflash:Im folgenden Beispiel wird das Kopieren der Datei von einem FTP-Server auf das lokale Gateway veranschaulicht.

copy ftp://user:pwd@192.0.2.12/DS_64224.xml bootflash: Accessing ftp://*:*@ 192.0.2.12/DS_64224.xml...! [OK - 3571/4096 bytes] 3571 bytes copied in 0.064 secs (55797 bytes/sec) -

Installieren Sie die DS-XML-Datei auf dem lokalen Gateway.

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success -

Verwenden Sie den Befehl "Call-Home-Diagnosesignatur anzeigen ", um zu überprüfen, ob die Signatur erfolgreich installiert wurde. Die Statusspalte sollte einen Wert „registriert“ haben.

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.comLaden Sie Diagnosesignaturen herunter:

DS-ID

DS-Name

Revision

Status

Letzte Aktualisierung (GMT+00:00)

64224

DS_LGW_CPU_MON75

0.0.10

Registriert

2020-11-07 22:05:33

Wenn ausgelöst, deinstalliert diese Signatur alle laufenden Diagnosesignaturen, einschließlich sich selbst. Installieren Sie DS 64224 gegebenenfalls neu, um die Überwachung der hohen CPU-Auslastung auf dem lokalen Gateway fortzusetzen.

Überwachung der Registrierung des SIP-Trunks

Dieser DS überprüft alle 60 Sekunden, ob eine lokale Gateway SIP-Übertragungsweg sich Webex Calling Cloud registriert hat. Sobald ein Abmeldeereignis erkannt wird, generiert das System eine E-Mail- und Syslog-Benachrichtigung und deinstalliert sich nach zwei Abmeldevorgängen selbst. Führen Sie die folgenden Schritte aus, um die Signatur zu installieren:

-

Laden Sie DS 64117 mit den folgenden Drop-down-Optionen im Diagnostic Signatures Lookup Tool herunter:

Feldname

Feldwert

Plattform

Cisco 4300, 4400 ISR-Serie oder Cisco CSR 1000V-Serie

Produkt

CUBE Enterprise in Webex Calling-Lösung

Problemumfang

SIP-SIP

Problemtyp

SIP-Übertragungsweg die Registrierung mit E-Mail-Benachrichtigung ändern.

-

Kopieren Sie die DS-XML-Datei auf das lokale Gateway.

copy ftp://username:password@/DS_64117.xml bootflash: -

Installieren Sie die DS-XML-Datei auf dem lokalen Gateway.

call-home diagnostic-signature load DS_64117.xml Load file DS_64117.xml success LocalGateway# -

Verwenden Sie den Befehl "Call-Home-Diagnosesignatur anzeigen ", um zu überprüfen, ob die Signatur erfolgreich installiert wurde. Die Statusspalte muss über einen "registrierten"-Wert verfügen.

Bei der Überwachung abnormaler Anrufabschaltungen wird die Verbindung getrennt.

Dieser DS nutzt SNMP-Abfragen alle 10 Minuten, um ungewöhnliche Verbindungsabbrüche mit SIP-Fehlern 403, 488 und 503 zu erkennen. Wenn die Fehleranzahl seit der letzten Abfrage um mindestens 5 gestiegen ist, wird ein Syslog-Eintrag und eine E-Mail-Benachrichtigung generiert. Bitte befolgen Sie die folgenden Schritte, um die Signatur zu installieren.

-

Verwenden Sie den Befehl show snmp, um zu überprüfen, ob SNMP aktiviert ist. Falls es nicht aktiviert ist, konfigurieren Sie den Befehl snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Laden Sie DS 65221 mit den folgenden Optionen im Diagnostic Signatures Lookup Tool herunter:

Feldname

Feldwert

Plattform

Cisco 4300, 4400 ISR-Serie oder Cisco CSR 1000V-Serie

Produkt

CUBE Enterprise in Webex Calling-Lösung

Problemumfang

Leistung

Problemtyp

Abnormale Sip-Anruf-Trennungserkennung mit E-Mail- und Syslog-Benachrichtigung.

-

Kopieren Sie die DS-XML-Datei auf das lokale Gateway.

copy ftp://username:password@/DS_65221.xml bootflash: -

Installieren Sie die DS-XML-Datei auf dem lokalen Gateway.

call-home diagnostic-signature load DS_65221.xml Load file DS_65221.xml success -

Verwenden Sie den Befehl "Call-Home-Diagnosesignatur anzeigen ", um zu überprüfen, ob die Signatur erfolgreich installiert wurde. Die Statusspalte muss über einen "registrierten"-Wert verfügen.

Installieren Sie Diagnosesignaturen, um ein Problem zu beheben

Verwenden Sie Diagnose-Signaturen (DS), um Probleme schnell zu lösen. Die Cisco TAC-Techniker haben mehrere Signaturen erstellt, die die erforderlichen Debugs ermöglichen, um ein bestimmtes Problem zu beheben, das auftretende Problem zu erkennen, die richtigen Diagnosedaten zu erfassen und die Daten automatisch an den Cisco TAC-Fall zu übertragen. Diagnosesignaturen (DS) machen die manuelle Überprüfung auf das Auftreten des Problems überflüssig und erleichtern die Fehlersuche bei intermittierenden und vorübergehenden Problemen erheblich.

Sie können das Diagnose-Signaturen-Lookup-Tool verwenden, um die entsprechenden Signaturen zu finden und sie zu installieren, um ein bestimmtes Problem selbst zu lösen, oder Sie können die Signatur installieren, die vom TAC-Techniker im Rahmen des Support-Engagements empfohlen wird.

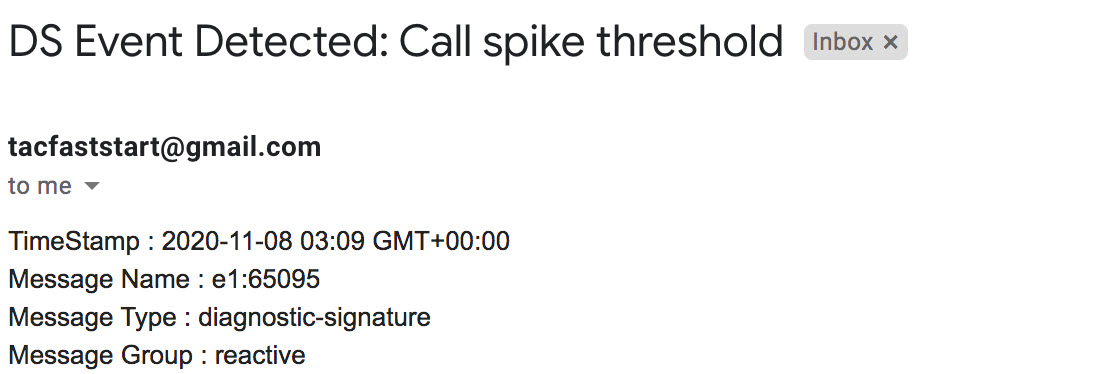

Das folgende Beispiel zeigt, wie Sie ein DS suchen und installieren, um das Syslog „%VOICE_IEC-3-GW: CCAPI: Interner Fehler (Schwellenwert für Anrufspitze): UNICODE=1.1.181.1.29.0" Syslog und Automatisierung der Diagnosedatensammlung mithilfe der folgenden Schritte:

-

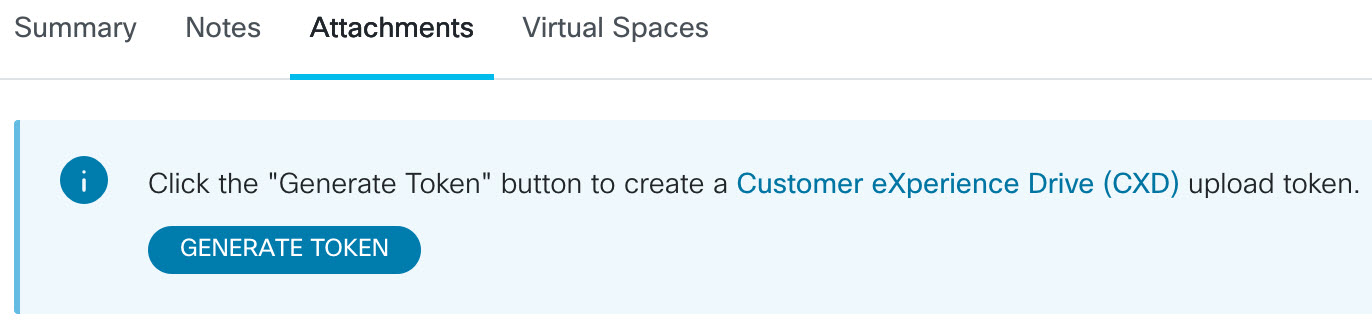

Konfigurieren Sie eine zusätzliche DS-Umgebungsvariable ds_fsurl_prefix, die den Pfad zum Cisco TAC-Dateiserver (cxd.cisco.com) angibt, auf den die erfassten Diagnosedaten hochgeladen werden. Der Benutzername im Dateipfad ist die Fallnummer, und das Passwort ist das Datei-Upload-Token, das Sie mit dem folgenden Befehl im Support Case Manager abrufen können. Das Datei-Upload-Token kann bei Bedarf im Abschnitt Anhänge des Support Case Managers generiert werden.

configure terminal call-home diagnostic-signature LocalGateway(cfg-call-home-diag-sign)environment ds_fsurl_prefix "scp://:@cxd.cisco.com" endBeispiel:

call-home diagnostic-signature environment ds_fsurl_prefix " environment ds_fsurl_prefix "scp://612345678:abcdefghijklmnop@cxd.cisco.com" -

Stellen Sie sicher, dass SNMP mit dem Befehl show snmp aktiviert ist. Falls es nicht aktiviert ist, konfigurieren Sie den Befehl snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end -

Stellen Sie sicher, dass Sie die High CPU-Überwachung DS 64224 als proaktive Maßnahme installieren, um alle Debug- und Diagnosesignaturen während der hohen CPU-Auslastung zu deaktivieren. Laden Sie DS 64224 mit den folgenden Optionen im Diagnostic Signatures Lookup Tool herunter:

Feldname

Feldwert

Plattform

Cisco 4300, 4400 ISR-Serie oder Cisco CSR 1000V-Serie

Produkt

CUBE Enterprise in Webex Calling-Lösung

Problemumfang

Leistung

Problemtyp

Hohe CPU-Auslastung mit E-Mail-Benachrichtigung.

-

Laden Sie DS 65095 mit den folgenden Optionen im Diagnostic Signatures Lookup Tool herunter:

Feldname

Feldwert

Plattform

Cisco 4300, 4400 ISR-Serie oder Cisco CSR 1000V-Serie

Produkt

CUBE Enterprise in Webex Calling-Lösung

Problemumfang

Syslogs

Problemtyp

Syslog - %VOICE_IEC-3-GW: CCAPI: Interner Fehler (Schwellenwert für Anrufspitze): IEC=1.1.181.1.29.0

-

Kopieren Sie die DS-XML-Dateien auf das lokale Gateway.

copy ftp://username:password@/DS_64224.xml bootflash: copy ftp://username:password@/DS_65095.xml bootflash: -

Installieren Sie zunächst DS 64224 zur Überwachung einer hohen CPU-Auslastung und dann die XML-Datei „DS 65095“ auf dem lokalen Gateway.

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success call-home diagnostic-signature load DS_65095.xml Load file DS_65095.xml success -

Überprüfen Sie mit dem Befehl show call-home diagnostic-signature, ob die Signatur erfolgreich installiert wurde. Die Statusspalte muss über einen "registrierten"-Wert verfügen.

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.com ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.comHeruntergeladene Diagnosesignaturen:

DS-ID

DS-Name

Revision

Status

Letzte Aktualisierung (GMT+00:00)

64224

00:07:45

DS_LGW_CPU_MON75

0.0.10

Registriert

2020-11-08

65095

00:12:53

DS_LGW_IEC_Call_spike_threshold

0.0.12

Registriert

2020-11-08

Ausführung von Diagnosesignaturen überprüfen

Im folgenden Befehl ändert sich die Spalte „Status“ des Befehls show call-home diagnostic-signature in „running“, während das lokale Gateway die in der Signatur definierte Aktion ausführt. Die Ausgabe von Diagnosesignatur-Statistiken für show call-home ist die beste Möglichkeit, um zu überprüfen, ob eine Diagnosesignatur ein Ereignis von Interesse erkennt und die Aktion umrichtiert. Die Spalte "Ausgelöst/Max/Deinstallieren" gibt an, wie oft die gegebenen Signatur ein Event ausgelöst hat, wie oft sie maximal zum Erkennen eines Events definiert wird und ob die Signatur sich selbst deinstalliert, nachdem die maximale Anzahl ausgelöster Ereignisse erkannt wurde.

show call-home diagnostic-signature

Current diagnostic-signature settings:

Diagnostic-signature: enabled

Profile: CiscoTAC-1 (status: ACTIVE)

Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService

Environment variable:

ds_email: carunach@cisco.com

ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.com Heruntergeladene Diagnosesignaturen:

|

DS-ID |

DS-Name |

Revision |

Status |

Letzte Aktualisierung (GMT+00:00) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0.0.10 |

Registriert |

2020-11-08 00:07:45 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

0.0.12 |

Wird ausgeführt |

2020-11-08 00:12:53 |

Diagnose-/Unterschriftsstatistiken für Call-Home anzeigen

|

DS-ID |

DS-Name |

Ausgelöst/Max/Deinstall |

Durchschnittliche Ausführungszeit (Sekunden) |

Max. Ausführungszeit (Sekunden) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0/0/N |

0.000 |

0.000 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

1/20/Y |

23.053 |

23.053 |

Die Benachrichtigungs-E-Mail, die während der Ausführung der Diagnosesignatur gesendet wird, enthält wichtige Informationen wie Problemtyp, Gerätedetails, Softwareversion, ausgeführte Konfiguration und Zeigt Befehlsausgabe an, die für die Behebung des jeweiligen Problems relevant sind.

Diagnosesignaturen deinstallieren

Die Verwendung von Diagnosesignaturen zur Fehlerbehebung ist in der Regel definiert, um nach der Erkennung einiger Problemereignisse zu deinstallieren. Wenn Sie eine Signatur manuell deinstallieren möchten, rufen Sie die DS-ID aus der Ausgabe des Befehls show call-home diagnostic-signature ab und führen Sie den folgenden Befehl aus:

call-home diagnostic-signature deinstall

Beispiel:

call-home diagnostic-signature deinstall 64224

Das Diagnose-Signaturen-Lookup-Tool wird in regelmäßigen Abständen neue Signaturen hinzugefügt. Dies basiert auf Problemen, die häufig in Bereitstellungen beobachtet werden. TAC unterstützt derzeit keine Anfragen zur Erstellung neuer benutzerdefinierter Signaturen.

Für eine bessere Verwaltung von Cisco IOS XE Gateways empfehlen wir, die Gateways über den Control Hub zu registrieren und zu verwalten. Es handelt sich um eine optionale Konfiguration. Nach der Registrierung können Sie die Option zur Konfigurationsvalidierung im Control Hub nutzen, um Ihre Local Gateway-Konfiguration zu überprüfen und etwaige Konfigurationsprobleme zu identifizieren. Aktuell unterstützen nur registrierungsbasierte Trunks diese Funktionalität.

Weitere Informationen finden Sie hier:

In diesem Abschnitt wird beschrieben, wie ein Cisco Unified Border Element (CUBE) als lokales Gateway für Webex Calling mithilfe eines zertifikatbasierten, gegenseitigen TLS (mTLS) SIP-Trunks konfiguriert wird. Der erste Teil dieses Dokuments veranschaulicht die Konfiguration eines einfachen PSTN-Gateways. In diesem Fall werden alle Anrufe aus dem PSTN an Webex Calling weitergeleitet und alle Anrufe von Webex Calling an das PSTN. Das folgende Bild veranschaulicht diese Lösung und die übergeordnete Anrufweiterleitungskonfiguration, die befolgt wird.

Bei dieser Konstruktion werden folgende Hauptkonfigurationen verwendet:

-

Sprachklassen-Mandanten: Used um trunkspezifische Konfigurationen zu erstellen.

-

voice class uri: Wird verwendet, um SIP-Nachrichten für die Auswahl eines eingehenden Dial-Peers zu klassifizieren.

-

eingehender Dial-Peer: Verarbeitet eingehende SIP-Nachrichten und bestimmt die ausgehende Route mithilfe einer Dial-Peer-Gruppe.

-

dial-peer group: Definiert die ausgehenden Wählverbindungen, die für das Weiterleiten von Anrufen verwendet werden.

-

ausgehender Dial-Peer: Verarbeitet ausgehende SIP-Nachrichten und leitet sie an das gewünschte Ziel weiter.

Wenn Sie eine lokale Cisco Unified Communications Manager-Lösung mit Webex Calling verbinden, können Sie die einfache PSTN-Gateway-Konfiguration als Grundlage für den Aufbau der im folgenden Diagramm dargestellten Lösung verwenden. In diesem Fall übernimmt ein Unified Communications Manager die zentrale Weiterleitung und Bearbeitung aller PSTN- und Webex-Anrufe.

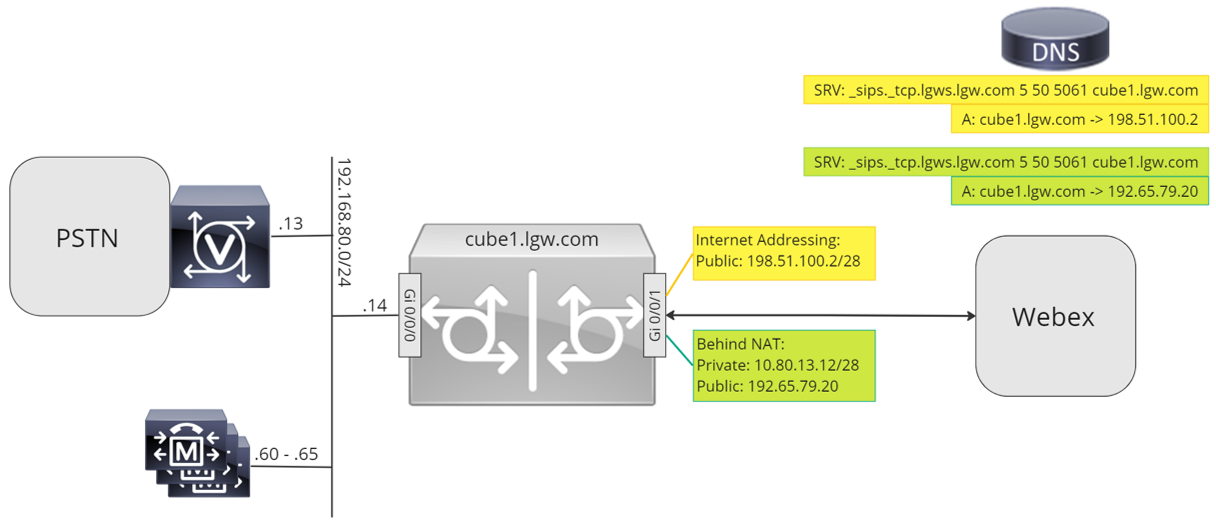

In diesem Dokument werden die in der folgenden Abbildung dargestellten Hostnamen, IP-Adressen und Schnittstellen verwendet. Es stehen Optionen für öffentliche oder private (hinter NAT) Adressierung zur Verfügung. SRV-DNS-Einträge sind optional, es sei denn, es findet ein Lastausgleich über mehrere CUBE-Instanzen statt.

Befolgen Sie die Konfigurationshinweise im restlichen Teil dieses Dokuments, um Ihre lokale Gateway-Konfiguration wie folgt abzuschließen:

Basiskonfiguration

Der erste Schritt bei der Vorbereitung Ihres Cisco-Routers als lokales Gateway für Webex Calling besteht darin, eine Basiskonfiguration zu erstellen, die Ihre Plattform sichert und die Konnektivität herstellt.

-

Für alle zertifikatsbasierten Local-Gateway-Bereitstellungen ist Cisco IOS XE 17.9.1a oder eine spätere Version erforderlich. Es wird Cisco IOS XE 17.12.2 oder höher empfohlen. Die empfohlenen Versionen finden Sie auf der Seite Cisco Software Research. Suchen Sie nach der Plattform und wählen Sie eine der vorgeschlagenen Versionen aus.

-

Router der ISR4000-Serie müssen mit Lizenzen für Unified Communications und Sicherheitstechnologie konfiguriert werden.

-

Router der Catalyst Edge 8000-Serie, die mit Sprachkarten oder DSPs ausgestattet sind, benötigen eine DNA Advantage-Lizenz. Router ohne Sprachkarten oder DSPs benötigen mindestens eine DNA Essentials-Lizenz.

-

Für hohe Kapazitätsanforderungen benötigen Sie möglicherweise auch eine High Security (HSEC)-Lizenz und eine zusätzliche Durchsatzberechtigung.

Weitere Einzelheiten finden Sie unter Autorisierungscodes.

-

-

Erstellen Sie eine Basiskonfiguration für Ihre Plattform, die Ihren Unternehmensrichtlinien entspricht. Konfigurieren und überprüfen Sie insbesondere Folgendes:

-

NTP

-

Acls

-

Benutzerauthentifizierung und Fernzugriff

-

DNS

-

IP-Routing

-

IP-Adressen

-

-

Für Webex Calling muss eine IPv4-Adresse verwendet werden. Lokale Gateway-Adressen mit vollqualifizierten Domänennamen (FQDN) oder Service-Record-Adressen (SRV), die im Control Hub konfiguriert sind, müssen zu einer öffentlichen IPv4-Adresse im Internet aufgelöst werden.

-

Alle SIP- und Medienports der Local Gateway-Schnittstelle, die Webex zugewandt sind, müssen aus dem Internet erreichbar sein, entweder direkt oder über statisches NAT. Stellen Sie sicher, dass Sie Ihre Firewall entsprechend aktualisieren.

-

Befolgen Sie die unten aufgeführten detaillierten Konfigurationsschritte, um ein signiertes Zertifikat auf dem lokalen Gateway zu installieren:

-

Eine öffentliche Zertifizierungsstelle (CA), wie in Welche Stammzertifizierungsstellen werden für Anrufe an Cisco Webex Audio- und Videoplattformen unterstützt? näher beschrieben, muss das Gerätezertifikat signieren.

-

Es werden Zertifikate unterstützt, die ausschließlich Server Authentication Extended Key Usage (EKU) enthalten. Webex Calling validiert oder erzwingt das Vorhandensein der Client Authentication EKU während des TLS-Handshake-Aufbaus nicht.

Einige Drittanbieter-Session-Border-Controller (SBC) erzwingen möglicherweise eine strenge EKU-Validierung und können Zertifikate ablehnen, die keine Client-Authentifizierungs-EKU enthalten. Stellen Sie in solchen Fällen sicher, dass der SBC so konfiguriert ist, dass er nur Zertifikate mit Server Authentication EKU akzeptiert oder die strikte EKU-Validierung deaktiviert (sofern unterstützt).

-

Der allgemeine Name (Common Name, CN) des Zertifikatsubjekts oder einer der alternativen Subjektnamen (Subject Alternative Names, SAN) muss mit dem im Control Hub konfigurierten FQDN übereinstimmen.

Beim Kauf eines Zertifikats mit Common Name (CN) oder Subject Alternative Name (SAN) ist darauf zu achten, dass im Zertifikat nur Kleinbuchstaben verwendet werden. Bei der Control Hub-Konfiguration werden alle FQDN-Einträge automatisch in Kleinbuchstaben umgewandelt. Jede Abweichung in der Groß-/Kleinschreibung zwischen dem FQDN und dem Zertifikat verhindert eine erfolgreiche Trunk-Registrierung.

Beispiel:

-

Wenn ein konfigurierter Trunk im Control Hub Ihrer Organisation vorhanden ist cube1.lgw.com:5061 Wenn es sich um den FQDN des lokalen Gateways handelt, muss der CN oder SAN im Router-Zertifikat cube1.lgw.com enthalten.

-

Wenn ein konfigurierter Trunk im Control Hub Ihrer Organisation lgws.lgw.com als SRV-Adresse des/der von diesem Trunk erreichbaren lokalen Gateways hat, dann muss der CN oder SAN im Router-Zertifikat lgws.lgw.com enthalten. Die Datensätze, die SRV adresse in (CNAME, A Record oder IP Address) auflösen, sind in SAN optional.

-

Unabhängig davon, ob Sie für den Trunk einen FQDN oder SRV verwenden, muss die Kontaktadresse für alle neuen SIP-Dialoge von Ihrem lokalen Gateway den im Control Hub konfigurierten Namen verwenden.

-

-

-

Laden Sie das Cisco-Root-CA-Bundle auf das lokale Gateway hoch. Dieses Paket enthält das CA-Root-Zertifikat, das zur Verifizierung der Webex-Plattform verwendet wird.

Konfiguration

| 1 |

Stellen Sie sicher, dass Sie allen Layer-3-Schnittstellen gültige und routingfähige IP-Adressen zuweisen, zum Beispiel:

|

| 2 |

Schützen Sie die STUN-Zugangsdaten auf dem Router mithilfe symmetrischer Verschlüsselung. Konfigurieren Sie den primären Verschlüsselungsschlüssel und den Verschlüsselungstyp wie folgt: |

| 3 |

Erstellen Sie einen Verschlüsselungs-Trustpoint mit einem Zertifikat für Ihre Domain, das von einer unterstützten Zertifizierungsstelle (CA) signiert ist. |

| 4 |

Stellen Sie das Zertifikat der zwischengeschalteten Signaturzertifizierungsstelle zur Verfügung, um Ihr Host-Zertifikat zu authentifizieren. Geben Sie den folgenden Ausführungs- oder Konfigurationsbefehl ein:

|

| 5 |

Importieren Sie das signierte Hostzertifikat mit dem folgenden Ausführungs- oder Konfigurationsbefehl:

|

| 6 |

Aktivieren Sie die TLS1.2-Exklusivität und legen Sie den Standard-Trustpoint für Sprachanwendungen mithilfe der folgenden Konfigurationsbefehle fest:

|

| 7 |

Installieren Sie das Cisco Root CA-Bundle, das das von Webex Calling verwendete IdenTrust Commercial Root CA 1-Zertifikat enthält. Verwenden Sie den Befehl crypto pki trustpool import clean url url, um das Root-CA-Bundle von der angegebenen URL herunterzuladen und den aktuellen CA-Trustpool zu löschen. Installieren Sie anschließend das neue Zertifikatspaket: Falls Sie für den Internetzugang über HTTPS einen Proxy benötigen, fügen Sie vor dem Import des CA-Bundles die folgende Konfiguration hinzu: IP-Adresse des HTTP-Clients, Proxy-Server yourproxy.com Proxy-Port 80 |

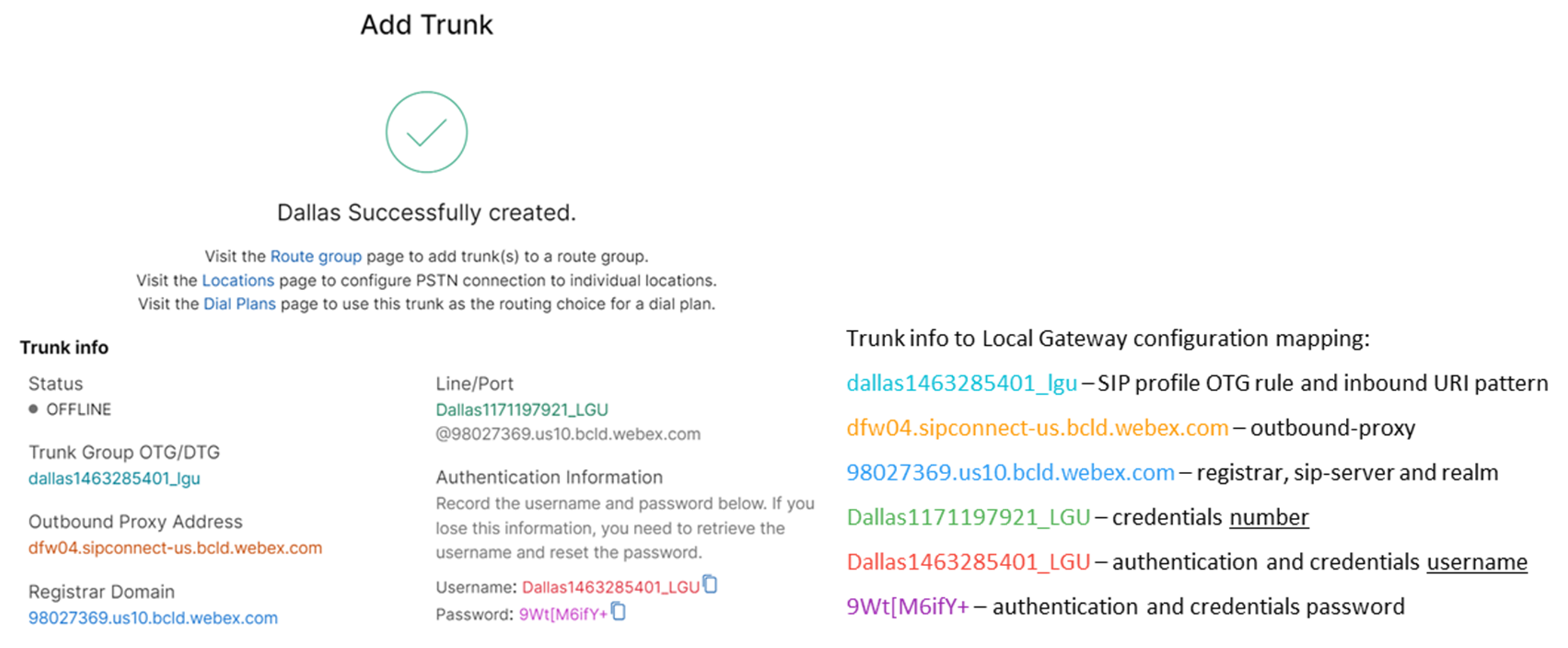

| 1 |

Erstellen Sie im Control Hub einen CUBE-zertifikatbasierten PSTN-Trunk für einen bestehenden Standort. Weitere Informationen finden Sie unter Konfigurieren von Trunks, Routengruppen und Wählplänen für Webex Calling. Notieren Sie sich die Informationen zum Stammverzeichnis beim Erstellen des Stammverzeichnisses. Diese Details, wie sie in der folgenden Abbildung hervorgehoben werden, werden in den Konfigurationsschritten in diesem Leitfaden verwendet.

|

| 2 |

Geben Sie die folgenden Befehle ein, um CUBE als lokales Webex-Anrufgateway zu konfigurieren: Hier ist eine Erklärung der Felder für die Konfiguration:

Aktiviert Cisco Unified Border Element (CUBE)-Funktionen auf der Plattform. Allow-connections sip to sipAktivieren Sie die grundlegende SIP-Back-to-Back-User-Agent-Funktionalität von CUBE. Weitere Informationen finden Sie unter Verbindungen zulassen. Standardmäßig ist der T.38-Faxtransport aktiviert. Weitere Informationen finden Sie unter Faxprotokoll T38 (Sprachdienst). Aktiviert STUN (Session Traversal of UDP through NAT) global. Diese globalen STUN-Befehle sind nur erforderlich, wenn Sie Ihr lokales Gateway hinter NAT einsetzen.

Weitere Informationen finden Sie unter stun flowdata agent-idund stun flowdata shared-secret. asymmetrische Nutzlast vollKonfiguriert die SIP-Unterstützung für asymmetrische Nutzdaten sowohl für DTMF- als auch für dynamische Codec-Nutzdaten. Weitere Informationen zu diesem Befehl finden Sie unter asymmetrische Nutzlast. vorzeitige Angebot gezwungenZwingt das lokale Gateway, SDP-Informationen in der ersten INVITE-Nachricht zu senden, anstatt auf eine Bestätigung vom benachbarten Peer zu warten. Weitere Informationen zu diesem Befehl finden Sie unter early-offer. eingehende SIP-ProfileErmöglicht es CUBE, SIP-Profile zu verwenden, um Nachrichten beim Empfang zu modifizieren. Profile werden über Dial-Peers oder Mandanten angewendet. |

| 3 |

Konfigurieren Sie voice class codec 100, um nur G.711-Codecs für alle Leitungen zuzulassen. Dieser einfache Ansatz eignet sich für die meisten Einsatzszenarien. Fügen Sie der Liste gegebenenfalls weitere Codec-Typen hinzu, die sowohl vom Ursprungs- als auch vom Zielsystem unterstützt werden. Hier ist eine Erklärung der Felder für die Konfiguration: Sprachklassencodec 100Dient dazu, nur bevorzugte Codecs für SIP-Trunk-Anrufe zuzulassen. Weitere Informationen finden Sie unter voice class codec. |

| 4 |

Konfigurieren Sie voice class stun-usage 100, um ICE auf dem Webex Calling-Trunk zu aktivieren. (Dieser Schritt ist für Webex for Government nicht anwendbar.) Hier ist eine Erklärung der Felder für die Konfiguration: Betäubungsnutzung EislichtWird verwendet, um ICE-Lite für alle Webex Calling-seitigen Wählpartner zu aktivieren und so eine Medienoptimierung nach Möglichkeit zu ermöglichen. Weitere Informationen finden Sie unter voice class stun usage und stun usage ice lite. Der Befehlstun usage firewall-traversal flowdataist nur erforderlich, wenn Ihr lokales Gateway hinter NAT bereitgestellt wird. Medienoptimierung wird, wo immer möglich, verhandelt. Wenn für einen Anruf Cloud-Mediendienste wie z. B. die Aufzeichnung benötigt werden, können die Medien nicht optimiert werden. |

| 5 |

Konfigurieren Sie die Medienverschlüsselungsrichtlinie für den Webex-Datenverkehr. (Dieser Schritt ist für Webex for Government nicht anwendbar.) Hier ist eine Erklärung der Felder für die Konfiguration: voice class srtp-crypto 100Gibt SHA1_80 als die einzige SRTP-Verschlüsselungssuite an, die CUBE im SDP in Angebots- und Antwortnachrichten anbietet. Webex Calling unterstützt nur SHA1_80. Weitere Informationen finden Sie unter voice class srtp-crypto. |

| 6 |

Konfigurieren Sie FIPS-konforme GCM-Verschlüsselungen (Dieser Schritt gilt nur für Webex for Government). Hier ist eine Erklärung der Felder für die Konfiguration: voice class srtp-crypto 100Gibt GCM als die von CUBE angebotene Verschlüsselungssuite an. Für Webex for Government ist die Konfiguration von GCM-Verschlüsselungen für das Local Gateway zwingend erforderlich. |

| 7 |

Konfigurieren Sie ein Muster, um Anrufe an einen Local Gateway-Trunk anhand seines Ziel-FQDN oder SRV eindeutig zu identifizieren: Hier ist eine Erklärung der Felder für die Konfiguration: voice class uri 100 sipDefiniert ein Muster, um eine eingehende SIP-Einladung einem eingehenden Trunk-Wählpartner zuzuordnen. Bei Eingabe dieses Musters verwenden Sie den im Control Hub für den Trunk konfigurierten Trunk-FQDN oder SRV. Bei der mandantenseitigen Konfiguration von zertifikatsbasierten Trunks für Webex Calling darf auf dem lokalen Gateway ausschließlich die SRV-basierte Webex Calling Edge-Adresse verwendet werden. FQDNs werden nicht mehr unterstützt. |

| 8 |

Konfigurieren Sie SIP-Nachrichtenmanipulationsprofile. Wenn Ihr Gateway mit einer öffentlichen IP-Adresse konfiguriert ist, konfigurieren Sie ein Profil wie folgt oder fahren Sie mit dem nächsten Schritt fort, wenn Sie NAT verwenden. In diesem Beispiel ist cube1.lgw.com der für das lokale Gateway konfigurierte FQDN: Hier ist eine Erklärung der Felder für die Konfiguration: Regeln 10 und 20Damit Webex Nachrichten von Ihrem lokalen Gateway authentifizieren kann, muss der Header „Contact“ in SIP-Anfrage- und Antwortnachrichten den für den Trunk im Control Hub hinterlegten Wert enthalten. Dies ist entweder der FQDN eines einzelnen Hosts oder der SRV-Name, der für einen Gerätecluster verwendet wird. |

| 9 |

Wenn Ihr Gateway mit einer privaten IP-Adresse hinter statischem NAT konfiguriert ist, konfigurieren Sie die eingehenden und ausgehenden SIP-Profile wie folgt. In diesem Beispiel ist cube1.lgw.com der für das lokale Gateway konfigurierte FQDN, "10.80.13.12" ist die Schnittstellen-IP-Adresse, die Webex Calling zugewandt ist, und "192.65.79.20" ist die öffentliche NAT-IP-Adresse. SIP-Profile für ausgehende Nachrichten an Webex Calling

Hier ist eine Erklärung der Felder für die Konfiguration: Regeln 10 und 20Damit Webex Nachrichten von Ihrem lokalen Gateway authentifizieren kann, muss der Header „Contact“ in SIP-Anfrage- und Antwortnachrichten den Wert enthalten, der für den Trunk im Control Hub bereitgestellt wurde. Dies ist entweder der FQDN eines einzelnen Hosts oder der SRV-Name, der für einen Gerätecluster verwendet wird. Regeln 30 bis 81Wandeln Sie private Adressreferenzen in die externe öffentliche Adresse der Website um, damit Webex nachfolgende Nachrichten korrekt interpretieren und weiterleiten kann. SIP-Profil für eingehende Nachrichten von Webex CallingHier ist eine Erklärung der Felder für die Konfiguration: Regeln 10 bis 80Öffentliche Adressreferenzen werden in die konfigurierte private Adresse umgewandelt, damit CUBE die Nachrichten von Webex verarbeiten kann. Weitere Informationen finden Sie unter voice class sip-profiles. Ein PSTN-Anbieter in den USA oder Kanada kann die Anrufer-ID-Verifizierung für Spam- und Betrugsanrufe anbieten, mit der zusätzlichen Konfiguration, die im Artikel Spam- oder Betrugsanrufanzeige in Webex Calling erwähnt wird. |

| 10 |

Konfigurieren Sie ein SIP Options Keepalive mit Header-Modifikationsprofil.

|

| 11 |

Webex-Anruf-Trunk konfigurieren: |

| 12 |

(Optional) Um Netzwerkgeräte wie CUBE zu konfigurieren und Session Initiation Protocol (SIP)-Header weiterzuleiten, die das Gerät nicht verarbeitet, verwenden Sie diese Befehle. Diese Befehle ermöglichen es dem Gerät, nicht unterstützte SIP-Header, einschließlich Geo-Location-Header und PIDF-LO (Presence Information Data Format - Location Object), auf dem lokalen Gateway durchzuleiten. Diese Funktionalität unterstützt die mobilen Notrufdienste, indem sie sicherstellt, dass wichtige Standortinformationen erhalten und korrekt weitergeleitet werden. |

Nachdem Sie oben eine Verbindung zu Webex Calling hergestellt haben, verwenden Sie die folgende Konfiguration, um eine unverschlüsselte Verbindung zu einem SIP-basierten PSTN-Anbieter herzustellen:

Wenn Ihr Dienstanbieter einen sicheren PSTN-Trunk anbietet, können Sie eine ähnliche Konfiguration wie oben für den Webex-Anruf-Trunk beschrieben verwenden. CUBE unterstützt sicheres Anrufrouting.

Wenn Sie ein TDM verwenden / ISDN PSTN-Trunk, zum nächsten Abschnitt springen Lokales Gateway mit TDM PSTN-Trunk konfigurieren.

Informationen zur Konfiguration von TDM-Schnittstellen für PSTN-Anrufe auf den Cisco TDM-SIP-Gateways finden Sie unter Konfigurieren von ISDN PRI.

| 1 |

Konfigurieren Sie die folgende Sprachklassen-URI, um eingehende Anrufe vom PSTN-Trunk zu identifizieren: Hier ist eine Erklärung der Felder für die Konfiguration: voice class uri 200 sipDefiniert ein Muster, um eine eingehende SIP-Einladung einem eingehenden Trunk-Wählpartner zuzuordnen. Verwenden Sie bei der Eingabe dieses Musters die IP-Adresse Ihres IP-PSTN-Gateways. Weitere Informationen finden Sie unter voice class uri. |

| 2 |

Konfigurieren Sie den folgenden IP-PSTN-Wählpartner: Hier ist eine Erklärung der Felder für die Konfiguration: Definiert einen VoIP-Wählpartner mit dem Tag 200 und gibt eine aussagekräftige Beschreibung zur einfacheren Verwaltung und Fehlerbehebung. Weitere Informationen finden Sie unter dial-peer voice. Zielmuster SCHLECHT.SCHLECHTBeim Routing ausgehender Anrufe über eine eingehende Wählgruppe ist ein Dummy-Zielmuster erforderlich. In diesem Fall kann jedes gültige Zielmuster verwendet werden. Weitere Informationen finden Sie unter destination-pattern (interface). Sitzungsprotokoll sipv2Gibt an, dass dieser Dial-Peer SIP-Anrufbeine verarbeitet. Weitere Informationen finden Sie unter Sitzungsprotokoll (Wählpartner). Sitzungsziel IPv4: 192.168.80.13Gibt die Zieladresse für Anrufe an, die an den PSTN-Anbieter gesendet werden. Dies kann entweder eine IP-Adresse oder ein DNS-Hostname sein. Weitere Informationen finden Sie unter Sitzungsziel (VoIP-Wählpartner). eingehende URI über 200Gibt die Sprachklasse an, die verwendet wird, um eingehende Anrufe diesem Dial-Peer anhand des INVITE VIA-Header-URI zuzuordnen. Weitere Informationen finden Sie unter eingehende URL. voice-class sip asserted-id pai

(Optional) Aktiviert die Verarbeitung des P-Asserted-Identity-Headers und steuert dessen Verwendung für den PSTN-Trunk. Wenn dieser Befehl verwendet wird, wird die vom eingehenden Dial-Peer bereitgestellte Anruferidentität für die ausgehenden From- und P-Asserted-Identity-Header verwendet. Wird dieser Befehl nicht verwendet, wird die vom eingehenden Dial-Peer bereitgestellte Anruferidentität für die ausgehenden From- und Remote-Party-ID-Header verwendet. Weitere Informationen finden Sie unter voice-class sip asserted-id. binden Steuerungsquelle-Schnittstelle GigabitEthernet0/0/0

Konfiguriert die Quellschnittstelle und die zugehörige IP-Adresse für an das PSTN gesendete Nachrichten. Weitere Informationen finden Sie unter bind. binden Medienquellenschnittstelle GigabitEthernet0/0/0Konfiguriert die Quellschnittstelle und die zugehörige IP-Adresse für Medien, die an das PSTN gesendet werden. Weitere Informationen finden Sie unter bind. Sprachklassen-Codec 100Konfiguriert den Dial-Peer zur Verwendung der gemeinsamen Codec-Filterliste 100. Weitere Informationen finden Sie unter voice-class codec. dtmf-relay rtp-nteDefiniert RTP-NTE (RFC2833) als erwartete DTMF-Funktion im Anruf-Abschnitt. Weitere Informationen finden Sie unter DTMF Relay (Voice over IP). keine VadDeaktiviert die Erkennung von Sprachaktivitäten. Weitere Informationen finden Sie unter vad (dial peer). |

| 3 |

Wenn Sie Ihr lokales Gateway so konfigurieren, dass Anrufe nur zwischen Webex Calling und dem PSTN weitergeleitet werden, fügen Sie die folgende Anrufweiterleitungskonfiguration hinzu. Wenn Sie Ihr lokales Gateway mit einer Unified Communications Manager-Plattform konfigurieren, fahren Sie mit dem nächsten Abschnitt fort. |

Nachdem Sie einen Trunk zu Webex Calling eingerichtet haben, verwenden Sie die folgende Konfiguration, um einen TDM-Trunk für Ihren PSTN-Dienst mit Loopback-Anrufweiterleitung zu erstellen, um die Medienoptimierung auf der Webex-Anrufebene zu ermöglichen.

Wenn Sie keine IP-Medienoptimierung benötigen, folgen Sie den Konfigurationsschritten für einen SIP-PSTN-Trunk. Verwenden Sie einen Sprachanschluss und einen POTS-Wählpartner (wie in den Schritten 2 und 3 gezeigt) anstelle des PSTN-VoIP-Wählpartners.

| 1 |

Die Loopback-Dial-Peer-Konfiguration verwendet Dial-Peer-Gruppen und Anrufweiterleitungs-Tags, um sicherzustellen, dass Anrufe zwischen Webex und dem PSTN korrekt weitergeleitet werden, ohne Anrufweiterleitungsschleifen zu erzeugen. Konfigurieren Sie die folgenden Übersetzungsregeln, die zum Hinzufügen und Entfernen der Anrufweiterleitungs-Tags verwendet werden: Hier ist eine Erklärung der Felder für die Konfiguration: Regel für SprachübersetzungVerwendet in Regeln definierte reguläre Ausdrücke, um Anrufweiterleitungs-Tags hinzuzufügen oder zu entfernen. Überdekadische Ziffern („A“) werden verwendet, um die Fehlersuche zu erleichtern. In dieser Konfiguration wird das vom Übersetzungsprofil 100 hinzugefügte Tag verwendet, um Anrufe von Webex Calling über die Loopback-Dial-Peers zum PSTN zu leiten. In ähnlicher Weise wird das vom Übersetzungsprofil 200 hinzugefügte Tag verwendet, um Anrufe aus dem PSTN zu Webex Calling weiterzuleiten. Die Übersetzungsprofile 11 und 12 entfernen diese Tags, bevor die Anrufe an die Webex- bzw. PSTN-Leitungen weitergeleitet werden. Dieses Beispiel setzt voraus, dass die von Webex Calling angerufenen Nummern in folgender Form dargestellt werden: +E.164 Format. Regel 100 entfernt das führende + um eine gültige Rufnummer aufrechtzuerhalten. Nach Regel 12 wird beim Entfernen des Tags eine oder mehrere nationale oder internationale Routing-Ziffern hinzugefügt. Verwenden Sie Ziffern, die zu Ihrem lokalen ISDN-Bundesnetzanschluss passen. Falls Webex Calling die Nummern im nationalen Format anzeigt, passen Sie die Regeln 100 und 12 so an, dass sie einfach das Routing-Tag hinzufügen bzw. entfernen. Weitere Informationen finden Sie unter voice translation-profile und voice translation-rule. |

| 2 |

Konfigurieren Sie die TDM-Sprachschnittstellenports entsprechend dem verwendeten Trunk-Typ und Protokoll. Weitere Informationen finden Sie unter Konfigurieren von ISDN PRI. Die Basiskonfiguration einer in NIM-Steckplatz 2 eines Geräts installierten ISDN-Primärratenschnittstelle könnte beispielsweise Folgendes umfassen: |

| 3 |

Konfigurieren Sie den folgenden TDM-PSTN-Wählpartner: Hier ist eine Erklärung der Felder für die Konfiguration: Definiert einen VoIP-Wählpartner mit dem Tag 200 und gibt eine aussagekräftige Beschreibung zur einfacheren Verwaltung und Fehlerbehebung. Weitere Informationen finden Sie unter dial-peer voice. Zielmuster SCHLECHT.SCHLECHTBeim Routing ausgehender Anrufe über eine eingehende Wählgruppe ist ein Dummy-Zielmuster erforderlich. In diesem Fall kann jedes gültige Zielmuster verwendet werden. Weitere Informationen finden Sie unter destination-pattern (interface). Übersetzungsprofil eingehend 200Weist das Übersetzungsprofil zu, das der eingehenden Rufnummer ein Anrufweiterleitungs-Tag hinzufügt. Direktwahl nach innenLeitet den Anruf weiter, ohne einen zweiten Wählton bereitzustellen. Weitere Informationen finden Sie unter direct-inward-dial. Hafen 0/2/0:15Der physische Sprachanschluss, der mit diesem Dial-Peer verbunden ist. |

| 4 |

Um die Medienoptimierung von IP-Pfaden für lokale Gateways mit TDM-IP-Anrufabläufen zu ermöglichen, können Sie das Anrufrouting ändern, indem Sie eine Reihe interner Loopback-Dial-Peers zwischen Webex Calling und PSTN-Trunks einführen. Konfigurieren Sie die folgenden Loopback-Dial-Peers. In diesem Fall werden alle eingehenden Anrufe zunächst an den Wählpartner 10 und von dort je nach angewendetem Routing-Tag entweder an den Wählpartner 11 oder 12 weitergeleitet. Nach Entfernung des Routing-Tags werden Anrufe über Dial-Peer-Gruppen an den ausgehenden Trunk weitergeleitet. Hier ist eine Erklärung der Felder für die Konfiguration: Definiert einen VoIP-Wählpartner und gibt eine aussagekräftige Beschreibung zur einfacheren Verwaltung und Fehlerbehebung. Weitere Informationen finden Sie unter dial-peer voice. Übersetzungsprofil eingehend 11Wendet das zuvor definierte Übersetzungsprofil an, um das Anrufweiterleitungs-Tag zu entfernen, bevor die Verbindung an den ausgehenden Trunk weitergeleitet wird. Zielmuster SCHLECHT.SCHLECHTBeim Routing ausgehender Anrufe über eine eingehende Wählgruppe ist ein Dummy-Zielmuster erforderlich. Weitere Informationen finden Sie unter destination-pattern (interface). Sitzungsprotokoll sipv2Gibt an, dass dieser Dial-Peer SIP-Anrufbeine verarbeitet. Weitere Informationen finden Sie unter Sitzungsprotokoll (Wählpartner). Sitzungsziel IPv4: 192.168.80.14Gibt die lokale Router-Schnittstellenadresse als Zieladresse für den Loopback-Aufruf an. Weitere Informationen finden Sie unter Sitzungsziel (VoIP-Wählpartner). binden Steuerungsquelle-Schnittstelle GigabitEthernet0/0/0Konfiguriert die Quellschnittstelle und die zugehörige IP-Adresse für Nachrichten, die über die Loopback-Schnittstelle gesendet werden. Weitere Informationen finden Sie unter bind. binden Medienquellenschnittstelle GigabitEthernet0/0/0Konfiguriert die Quellschnittstelle und die zugehörige IP-Adresse für Medien, die über die Loopback-Schnittstelle gesendet werden. Weitere Informationen finden Sie unter bind. dtmf-relay rtp-nteDefiniert RTP-NTE (RFC2833) als erwartete DTMF-Funktion im Anruf-Abschnitt. Weitere Informationen finden Sie unter DTMF Relay (Voice over IP). Codec g711alaw Erzwingt die Verwendung von G.711 für alle PSTN-Anrufe. Wählen Sie a-law oder u-law, um die Kompandierungsmethode Ihres ISDN-Anschlusses zu verwenden. keine VadDeaktiviert die Erkennung von Sprachaktivitäten. Weitere Informationen finden Sie unter vad (dial peer). |

| 5 |

Fügen Sie die folgende Anrufweiterleitungskonfiguration hinzu: Damit ist die Konfiguration Ihres lokalen Gateways abgeschlossen. Speichern Sie die Konfiguration und laden Sie die Plattform neu, falls die CUBE-Funktionen zum ersten Mal konfiguriert werden.

|

Die in den vorherigen Abschnitten beschriebene PSTN-Webex-Anrufkonfiguration kann so angepasst werden, dass zusätzliche Trunks zu einem Cisco Unified Communications Manager (UCM)-Cluster hinzukommen. In diesem Fall werden alle Anrufe über Unified CM geleitet. Anrufe von UCM auf Port 5060 werden an das PSTN weitergeleitet und Anrufe von Port 5065 werden an Webex Calling weitergeleitet. Die folgenden inkrementellen Konfigurationen können hinzugefügt werden, um dieses Aufrufszenario einzuschließen.

| 1 |

Konfigurieren Sie die folgenden Sprachklassen-URIs: |

| 2 |

Konfigurieren Sie die folgenden DNS-Einträge, um das SRV-Routing zu Unified CM-Hosts festzulegen: IOS XE verwendet diese Datensätze, um lokal die Ziel-UCM-Hosts und -Ports zu ermitteln. Bei dieser Konfiguration ist es nicht erforderlich, Einträge in Ihrem DNS-System zu konfigurieren. Wenn Sie Ihren eigenen DNS-Server verwenden möchten, sind diese lokalen Konfigurationen nicht erforderlich. Hier ist eine Erklärung der Felder für die Konfiguration: Der folgende Befehl erstellt einen DNS-SRV-Ressourceneintrag. Erstellen Sie einen Datensatz für jeden UCM-Host und Trunk: ip host _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.mydomain.com _sip._udp.pstntocucm.io: SRV-Ressourcendatensatzname 2: Die Priorität des SRV-Ressourcendatensatzes 1: Gewichtung des SRV-Ressourcendatensatzes 5060: Die Portnummer, die für den Zielhost in diesem Ressourcendatensatz verwendet werden soll. ucmsub5.mydomain.com: Der Zielhost des Ressourceneintrags Um die Zielhostnamen der Ressourceneinträge aufzulösen, erstellen Sie lokale DNS-A-Einträge. Beispiel: ip host ucmsub5.mydomain.com 192.168.80.65 IP-Host: Erstellt einen Datensatz in der lokalen IOS XE-Datenbank. ucmsub5.mydomain.com: Der Hostname des A-Records. 192.168.80.65: Die Host-IP-Adresse. Erstellen Sie die SRV-Ressourcendatensätze und A-Datensätze, um Ihre UCM-Umgebung und Ihre bevorzugte Anrufverteilungsstrategie widerzuspiegeln. |

| 3 |

Konfigurieren Sie die folgenden Dial-Peers: |

| 4 |

Fügen Sie das Anrufrouting mithilfe der folgenden Konfigurationen hinzu: |

Diagnosezeichen (Diagnostic Signatures, DS) erkennt proaktiv häufig beobachtete Probleme im lokalen Cisco IOS XE-basierten Gateway und generiert eine E-Mail-, Syslog- oder Terminal-Benachrichtigung für das Ereignis. Sie können die DS auch installieren, um die Erfassung von Diagnosedaten zu automatisieren und die erfassten Daten an den Cisco TAC-Fall zu übertragen, um die Auflösungszeit zu verkürzen.

Diagnose-Signaturen (DS) sind XML-Dateien, die Informationen über Problemlöseereignisse und Aktionen enthalten, um das Problem zu informieren, zu beheben und zu beheben. Verwenden Sie Syslog-Meldungen, SNMP-Ereignisse und durch periodische Überwachung bestimmter Show-Command-Outputs, um die Logik zur Problemerkennung zu definieren. Zu den Aktionstypen gehören:

-

Show-Befehlsausgabe wird gesammelt

-

Erstellen einer konsolidierten Protokolldatei

-

Hochladen der Datei auf einen vom Benutzer bereitgestellten Netzwerkspeicherort, wie HTTPS, SCP, FTP-Server

TAC-Techniker erstellen DS-Dateien und signieren sie digital für den Integritätsschutz. Jede DS-Datei hat die vom System zugewiesene eindeutige numerische ID. Das Diagnostic Signatures Lookup Tool ( DSLT ) ist eine zentrale Anlaufstelle, um die passenden Signaturen für die Überwachung und Fehlerbehebung verschiedener Probleme zu finden.

Vorbereitungen:

-

Bearbeiten Sie nicht die DS-Datei, die Sie von DSLT herunterladen. Die Dateien, die Sie ändern, können aufgrund eines Fehlers bei der Integritätsprüfung nicht installiert werden.

-

Ein SMTP-Server (Simple Mail Transfer Protocol), den Sie zum Senden von E-Mail-Benachrichtigungen für das lokale Gateway benötigen.

-

Stellen Sie sicher, dass auf dem lokalen Gateway IOS XE 17.6.1 oder höher ausgeführt wird, wenn Sie den sicheren SMTP-Server für E-Mail-Benachrichtigungen verwenden möchten.

Voraussetzungen

Lokales Gateway mit IOS XE 17.6.1 oder höher

-

Diagnosesignaturen sind standardmäßig aktiviert.

-

Konfigurieren Sie den sicheren E-Mail-Server, den Sie verwenden, um proaktive Benachrichtigungen zu senden, wenn auf dem Gerät IOS XE 17.6.1 oder höher ausgeführt wird.

configure terminal call-home mail-server :@ priority 1 secure tls end -

Konfigurieren Sie die Umgebungsvariable ds_email mit der E-Mail-Adresse des Administrators, die Sie benachrichtigen möchten.

configure terminal call-home diagnostic-signature LocalGateway(cfg-call-home-diag-sign)environment ds_email end

Installieren von Diagnosesignaturen für proaktive Überwachung

Überwachen einer hohen CPU-Auslastung

Dieser DS verfolgt die CPU-Auslastung von 5 Sekunden unter Verwendung der SNMP-OID 1.3.6.1.4.1.9.2.1.56. Wenn die Auslastung 75 % oder mehr beträgt, werden alle Debuggen deaktiviert und alle Diagnose-Signaturen deinstalliert, die Sie auf dem lokalen Gateway installieren. Führen Sie die folgenden Schritte aus, um die Signatur zu installieren.

-

Stellen Sie sicher, dass Sie SNMP mit dem Befehl snmp aktivieren. Wenn SNMP nicht aktiviert ist, konfigurieren Sie den Befehl snmp-server manager.