Gérez votre propre client clé principale

Un commentaire ?

Un commentaire ?Cette fonctionnalité n’est pas prise en charge pour Webex for Government.

Dans le cadre de notre engagement en matière de sécurité de bout en bout, Webex détient une clé principale pour chaque organisation. Nous l'appelons clé principale car elle ne chiffre pas directement le contenu, mais elle sert à chiffrer les autres clés de votre organisation qui, à leur tour, chiffrent le contenu. Le niveau de base de la hiérarchie des clés est appelé clé de contenu (CK) et les niveaux intermédiaires des clés sont appelés clés de chiffrement de clé (KEK).

Nous savons que certaines organisations préfèrent gérer elles-mêmes leur sécurité, c'est pourquoi nous vous offrons la possibilité de gérer votre propre clé principale client (CMK). Cela signifie que vous êtes responsable de la création et de la rotation (rechiffrement) de la clé principale que Webex utilise pour chiffrer vos clés de chiffrement de contenu.

À la suite, le terme « clé » désigne la CMK, sauf indication contraire.

Fonctionnement

-

Webex conserve votre CMK dans un module de sécurité matériel (HSM) afin que les services Webex n'aient pas accès à la valeur CMK.

-

Le Control Hub affiche votre CMK actuellement active ou révoquée, ainsi que toutes les CMK en attente stockées dans le HSM. Lorsque vous devez faire pivoter (recrypter) la CMK, vous générez votre nouvelle CMK et la cryptez avec la clé publique du HSM, de sorte que seul le HSM puisse la décrypter et la stocker.

-

Vous téléchargez ensuite le nouveau CMK et l'activez dans Control Hub. Webex utilise immédiatement la nouvelle CMK pour chiffrer vos clés de contenu. Webex conserve l'ancienne CMK, mais seulement jusqu'à ce qu'il soit certain que vos clés de chiffrement de contenu sont sécurisées par la nouvelle CMK.

Nous ne réencryptons pas rétroactivement tout le contenu existant. Une fois votre CMK activée, tout nouveau contenu (Espaces et Réunions) est recrypté et protégé.

Nous reconnaissons que certaines organisations préfèrent gérer leur propre clé en dehors de Webex. C’est pourquoi nous vous offrons la possibilité de gérer votre propre CMK dans le service de gestion des clés (KMS) d’Amazon Web Services (AWS). Cela signifie que vous êtes responsable de la gestion de vos clés dans AWS KMS. Vous autorisez Webex à chiffrer et déchiffrer les données à l'aide de votre clé AWS KMS via la console AWS. Vous fournissez à Webex votre ID de clé AWS KMS au lieu de votre CMK. Cela signifie que vous êtes responsable de la création et de la rotation (rechiffrement) de la clé AWS KMS que Webex utilise pour chiffrer vos clés de chiffrement de contenu dans le cloud.

Fonctionnement

-

Vous créez une clé avec AWS. Le service AWS KMS est utilisé pour gérer votre clé et la stocke dans un module de sécurité matériel (HSM).

-

Vous autorisez Webex à utiliser la clé AWS KMS via la console AWS.

Cela signifie qu'au lieu de télécharger votre CMK dans Control Hub, vous fournissez à Webex l'accès à la clé AWS KMS. La clé AWS KMS ne quitte pas votre serveur AWS KMS et les services Webex n'ont pas accès à cette clé.

Control Hub affiche votre clé AWS KMS actuellement active ou révoquée, ainsi que toute clé AWS KMS en attente stockée dans AWS KMS. Lorsque vous devez renouveler votre clé AWS KMS, vous générez votre nouvelle clé AWS KMS via la console AWS KMS.

-

Vous ajoutez ensuite et activez la nouvelle clé AWS KMS dans Control Hub, en lui fournissant le nom de ressource Amazon (ARN) de la nouvelle clé AWS KMS. Webex commence immédiatement à utiliser la nouvelle clé AWS KMS pour chiffrer vos clés de contenu. Webex n'a plus besoin de l'ancienne clé AWS KMS. L'ancienne clé AWS KMS disparaîtra de Control Hub une fois que vos clés de chiffrement de contenu auront été renouvelées et sécurisées par la nouvelle clé AWS KMS. Webex ne supprime pas la clé AWS KMS du serveur AWS KMS. Votre administrateur client peut supprimer la clé du système AWS KMS.

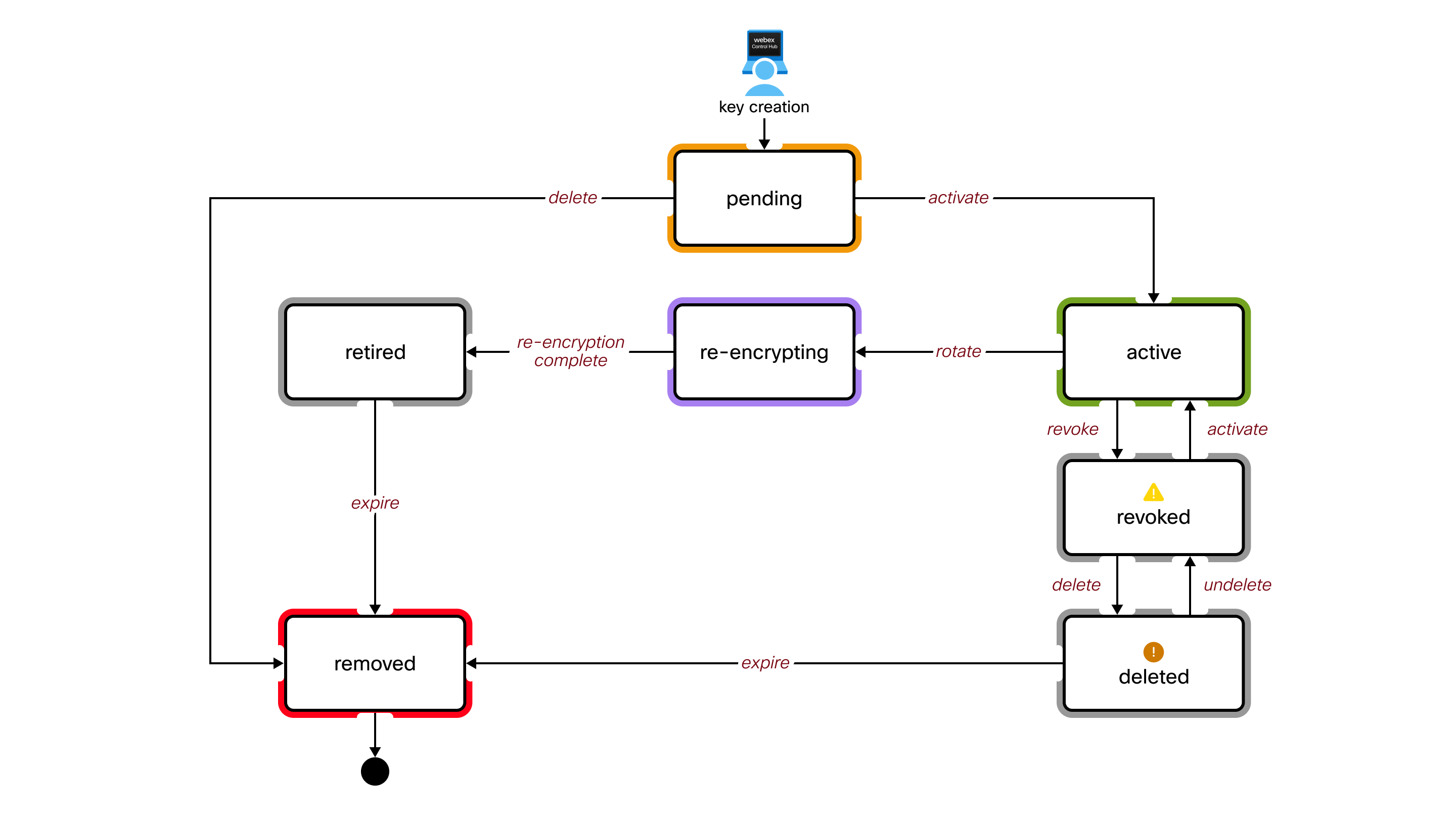

Cycle de vie clé

Définitions clés des états

- En attente

-

Une clé dans cet état est stockée dans le HSM, mais elle n'est pas encore utilisée pour le chiffrement. Webex n'utilise pas cette CMK pour le chiffrement.

Une seule clé peut se trouver dans cet état.

- Actif

-

Webex utilise actuellement cette CMK pour chiffrer d'autres clés de votre organisation.

Une seule clé peut se trouver dans cet état.

- Rotation

-

Webex utilise temporairement cette CMK. Webex en a besoin pour déchiffrer vos données et clés qui étaient précédemment chiffrées par cette clé. Cette clé est désactivée une fois la rotation (rechiffrement) terminée.

Plusieurs touches peuvent se trouver dans cet état si une nouvelle touche est activée avant la fin de la rotation.

- Supprimée

-

Webex n'utilise pas cette CMK. Cette clé n'est plus utilisée pour le chiffrement. Une durée de vie de la clé est définie, après quoi cette clé est supprimée du HSM.

- Révoquée

-

Webex n'utilise pas cette CMK. Même si des données et des clés ont été chiffrées avec cette clé, Webex ne peut pas l'utiliser pour les déchiffrer.

- Vous ne devez révoquer une clé active que si vous soupçonnez qu'elle est compromise. Il s'agit d'une décision grave car elle empêche de nombreuses opérations de fonctionner correctement. Par exemple, vous ne pourrez pas créer de nouveaux espaces ni décrypter le contenu du client Webex.

- Une seule clé peut se trouver dans cet état. Vous devez réactiver cette clé pour générer (recrypter) une nouvelle clé.

- Ce fichier CMK peut être supprimé, mais vous n'êtes pas obligé de le supprimer. Vous voudrez peut-être le conserver pour le décryptage. / Réencryptage après résolution de la faille de sécurité suspectée.

- Supprimé(s)

-

Webex n'utilise pas cette CMK. Le comportement dans cet état est le même que dans l'état Révoqué, sauf qu'une durée de vie de la clé est définie, après quoi cette clé est supprimée du HSM.

- Si une CMK supprimée passe à l'état Supprimé, vous devez récupérer la clé d'origine pour rétablir les fonctionnalités de l'organisation.

- Nous vous recommandons de conserver une copie de sauvegarde de votre clé d'origine, sans quoi votre organisation ne sera plus fonctionnelle.

- Supprimé(s)

-

Il s'agit d'un état logique. Webex ne stocke pas cette CMK dans le HSM. Il n'est pas affiché dans le Centre de contrôle.

Propriété

En prenant possession de votre CMK, vous devez :

- Assurez-vous de la création et de la sauvegarde sécurisées de vos clés.

- Comprenez les conséquences de la perte de vos clés

- Il est recommandé de réencrypter votre CMK active au moins une fois par an.

Création de clés

Vous devez créer votre propre CMK en utilisant ces paramètres. Votre clé doit être :

- 256 bits (32 octets) de long

- Chiffré avec le schéma RSA-OAEP

- Chiffré avec la clé publique HSM du cloud Webex

Votre logiciel de génération de clés doit être capable de :

- Fonction de hachage SHA-256

- fonction de génération de masque MGF1

- PKCS#1 Rembourrage OAEP

Se référer à Exemple : Créez et chiffrez des clés avec OpenSSL dans l'onglet Ressources de cet article.

Autorisation

Vous devez avoir accès à votre organisation Webex dans Control Hub. Vous devez être un administrateur complet pour gérer votre CMK.

| 1 | |

| 2 |

Accédez à . Pour activer BYOK, activez Bring Your Own Key (BYOK). Si vous désactivez BYOK, la clé par défaut commune Webex devient la clé principale de votre organisation. |

| 3 |

Sélectionnez Télécharger une clé personnalisée et cliquez sur Suivant. |

| 4 |

Cliquez sur Télécharger la clé publique. Enregistrez la clé publique Webex HSM dans un fichier .pem sur votre système local. |

| 5 |

Créez une clé aléatoire cryptographiquement sécurisée de 256 bits (32 octets) à l'aide de votre logiciel de gestion de clés. |

| 6 |

Utilisez la clé publique du module HSM Webex pour chiffrer votre nouvelle clé. Les paramètres de chiffrement requis sont :

Se référer à Exemple : Créez et chiffrez des clés avec OpenSSL dans l'onglet Ressources de cet article.

|

| 7 |

Faites glisser la clé chiffrée depuis votre système de fichiers et déposez-la dans la zone de téléchargement de l'interface Control Hub, ou cliquez sur Choisir un fichier. |

| 8 |

Cliquez sur Suivant. Webex télécharge votre clé sur le HSM, où elle est déchiffrée et validée. Ensuite, Control Hub vous affiche l'ID de votre nouvelle CMK, ainsi que l'ID de la CMK actuellement active, le cas échéant. S'il s'agit de votre première CMK, la clé actuellement active est la clé par défaut commune Webex (celle que nous utilisons actuellement pour chiffrer les clés de votre organisation). |

| 9 |

Choisissez comment vous souhaitez activer votre clé :

|

Que faire ensuite

Nous ne réencryptons pas rétroactivement tout le contenu existant. Une fois votre CMK activée, tout nouveau contenu (Espaces et Réunions) sera recrypté et protégé.

| 1 | |

| 2 |

Accédez à . |

| 3 |

Accédez au CMK actif. |

| 4 |

Cliquez sur |

| 5 |

Créez et chiffrez une nouvelle clé (si vous ne l'avez pas déjà fait). Le processus est décrit dans Créer et activer votre clé principale client dans cet article.

|

| 6 |

Faites glisser la nouvelle clé depuis votre système de fichiers et déposez-la dans Control Hub. |

| 7 |

Cliquez sur Activer la nouvelle clé. La nouvelle clé que vous avez téléchargée passe à l'état actif. L'ancienne CMK reste en rotation (état de recryptage) jusqu'à ce que Webex ait fini de chiffrer tout son contenu avec la nouvelle CMK active. Après un nouveau chiffrement, la clé passe à l'état « Retirée ». Webex supprime ensuite l'ancienne CMK. |

| 1 | |

| 2 |

Accédez à . |

| 3 |

Accédez à la clé supprimée. |

| 4 |

Cliquez sur |

| 5 |

Confirmez la restauration de la clé. Une fois restaurée, Control Hub affiche la clé dans son état Révoqué avant sa suppression. Par exemple, si vous supprimez une clé révoquée puis la restaurez, Control Hub affiche la clé restaurée à l'état Révoqué.

|

Propriété

En prenant possession de votre clé AWS KMS, vous devez :

- Prenez la responsabilité de la création et de la sauvegarde sécurisées de vos clés AWS KMS.

- Comprenez les conséquences de la perte de vos clés AWS KMS.

- Il est recommandé de réencrypter votre clé KMS AMS active au moins une fois par an.

Autorisation

- Vous devez être autorisé à créer et à gérer vos clés dans AWS KMS pour votre organisation Webex.

- Vous devez avoir accès à votre organisation Webex dans Control Hub. Vous devez être un administrateur complet pour gérer votre clé AWS KMS.

| 1 |

Connectez-vous à AWS et accédez à la console AWS KMS. |

| 2 |

Sélectionnez Clés gérées par le client puis cliquez sur Créer une clé. |

| 3 |

Créez la clé avec les attributs suivants :

|

| 4 |

Cliquez sur Suivant. |

| 5 |

Vérifiez vos paramètres et cliquez sur Terminer. Votre clé AWS KMS a été créée.

|

| 6 |

Allez dans Clés gérées par le client et cliquez sur l'alias ou l'ID de clé pour afficher l'ARN. |

Que faire ensuite

Nous vous recommandons de conserver une copie temporaire de l'ARN. Cet ARN est utilisé pour ajouter et activer votre clé AWS KMS dans Control Hub.

Nous vous recommandons également de créer une clé de sauvegarde afin de garantir la disponibilité et la résilience de vos données. Cela permet d'accéder aux données chiffrées même en cas de pannes régionales. Pour plus d'informations, reportez-vous à la section Créer une clé AWS KMS de sauvegarde de cet article.

Avant de commencer

Assurez-vous d'avoir créé une clé multirégionale avant de procéder à la création d'une clé de sauvegarde. Pour plus d'informations, reportez-vous à la section Créer une clé AWS KMS de cet article.

| 1 |

Connectez-vous à AWS et accédez à la console AWS KMS. |

| 2 |

Sélectionnez la clé multirégionale nouvellement créée. |

| 3 |

Sous Régionalité, cliquez sur Créer de nouvelles clés de réplique. |

| 4 |

Choisissez une région de sauvegarde dans la liste des régions AWS et cliquez sur Suivant. Par exemple, si la clé a été créée dans la région US West (us-west-1), envisagez de créer la clé de sauvegarde dans la région US East (us-east-1).

|

| 5 |

Créez la clé avec les attributs suivants :

|

| 6 |

Cliquez sur Suivant. |

| 7 |

Vérifiez vos paramètres, cochez la case de confirmation et cliquez sur Créer de nouvelles clés de réplique. |

Vous pouvez autoriser Cisco KMS à accéder à votre clé AWS KMS en créant une autorisation KMS ou en configurant un rôle IAM. Choisissez l'option qui correspond le mieux aux besoins de votre organisation afin de garantir une intégration sécurisée et flexible de la gestion des clés.

Utilisation d'une subvention KMS

Cette méthode consiste à accorder directement à Cisco KMS les autorisations nécessaires pour effectuer des opérations cryptographiques sur votre clé AWS KMS.

| 1 |

Connectez-vous à AWS et accédez à la console AWS CloudShell. |

| 2 |

Exécutez Les |

Utilisation d'un rôle IAM

Créez une stratégie IAM avec les autorisations KMS nécessaires, puis associez-la à un rôle IAM que Cisco KMS peut assumer, permettant ainsi une gestion des accès sécurisée et centralisée.

Configurer une stratégie IAM

| 1 |

Connectez-vous à AWS et accédez à la console AWS KMS. |

| 2 |

Aller à . |

| 3 |

Dans le volet de navigation de gauche, sélectionnez Stratégies, puis cliquez sur Créer une stratégie. |

| 4 |

Dans la section Éditeur de politique, sélectionnez l'option JSON. |

| 5 |

Copiez et collez le document de politique suivant. Remplacez |

| 6 |

Cliquez sur Suivant. |

| 7 |

Saisissez un Nom de la politique et une Description facultative. |

| 8 |

Cliquez sur Créer une politique. |

Configurer un rôle IAM

| 1 |

Connectez-vous à AWS et accédez à la console AWS KMS. |

| 2 |

Aller à . |

| 3 |

Dans le volet de navigation de gauche, sélectionnez Rôles, puis cliquez sur Créer un rôle. |

| 4 |

Sous Type d'entité de confiance, sélectionnez Compte AWS. |

| 5 |

Choisissez Un autre compte AWS. |

| 6 |

Dans le champ ID de compte, saisissez l'ID de compte AWS fourni dans l'interface Control Hub. Il s'agit du même identifiant de compte qui fait partie des |

| 7 |

Cliquez sur Suivant. |

| 8 |

Sous Ajouter des autorisations, recherchez et sélectionnez la stratégie IAM que vous venez de créer. |

| 9 |

Cliquez sur Suivant. |

| 10 |

Saisissez un Nom du rôle et une Description facultative. |

| 11 |

Vérifiez vos paramètres et cliquez sur Créer un rôle. |

Avant de commencer

Vous devez créer une clé AWS KMS avant de l'activer dans Control Hub. Reportez-vous à la section Créer une clé AWS KMS de cet article.

Vous devez fournir à Webex l'accès à la clé AWS KMS. Reportez-vous à la section Autoriser Cisco KMS avec accès à la clé AWS KMS de cet article.

| 1 | |

| 2 |

Accédez à , et activez Apportez votre propre clé (BYOK). Si vous désactivez BYOK, la clé par défaut commune Webex devient la clé principale de votre organisation. |

| 3 |

Sélectionnez Ajouter une clé AWS KMS et cliquez sur Suivant. |

| 4 |

Récupérez les ARN suivants depuis la console AWS :

|

| 5 |

Dans Control Hub, saisissez l'ARN de clé primaire . Le cas échéant, saisissez également l'ARN de la clé de sauvegardeet l'ARN du rôle IAM dans leurs champs respectifs. Ensuite, cliquez sur Ajouter. Votre ARN de clé primaire est téléchargé sur le Cisco KMS, où l'accès à la clé est validé. Ensuite, Control Hub vous affiche l'ID de clé Cisco KMS de votre nouvelle clé AWS KMS, ainsi que l'ID de clé Cisco KMS actuellement active, le cas échéant. S'il s'agit de votre première clé AWS KMS, la clé actuellement active est la clé par défaut commune Webex (celle que nous utilisons actuellement pour chiffrer les clés de votre organisation). |

| 6 |

Choisissez comment vous souhaitez activer votre clé :

|

| 1 |

Connectez-vous à Control Hub, et accédez à . |

| 2 |

Accédez à la clé AWS KMS active. |

| 3 |

Cliquez sur |

| 4 |

Saisissez votre nouvelle clé AWS KMS et votre nouvel ARN et cliquez sur Ajouter. Le processus est décrit dans Ajouter et activer votre clé KMS AMS dans cet article.

|

| 5 |

Cliquez sur Activer. La nouvelle clé AWS KMS que vous avez téléchargée passe à l'état actif. L'ancienne clé AWS KMS reste en état de rotation jusqu'à ce que Webex ait fini de chiffrer tout son contenu avec la nouvelle clé AWS KMS active. Après le recryptage, l'ancienne clé AWS KMS disparaît automatiquement de Control Hub. |

| 1 |

Connectez-vous à Control Hub, et accédez à . |

| 2 |

Cliquez sur Ajouter une autre clé. |

| 3 |

Saisissez votre nouvelle clé AWS KMS et cliquez sur Ajouter. Control Hub vous affiche l'ID de clé Cisco KMS de votre nouvelle clé AWS KMS, ainsi que l'ID de la clé Cisco KMS actuellement active. Le processus est décrit dans Ajouter et activer votre clé KMS AMS dans cet article. |

| 4 |

Cliquez sur Activer. La nouvelle clé AWS KMS que vous avez téléchargée passe à l'état actif. L'ancienne clé AWS KMS reste en état de rotation jusqu'à ce que Webex ait fini de chiffrer tout son contenu avec la nouvelle clé AWS KMS active. Après le recryptage, l'ancienne clé AWS KMS disparaît automatiquement de Control Hub. |

| 1 |

Connectez-vous à Control Hub, et accédez à . |

| 2 |

Accédez à la clé AWS KMS actuellement active. |

| 3 |

Cliquez sur |

| 4 |

Confirmer la révocation de la clé. La révocation complète de votre clé peut prendre jusqu'à 10 minutes. La clé AWS KMS passe à l'état « Révoquée localement ».

|

Si votre administrateur client révoque la clé depuis la console AWS KMS, la clé AWS KMS apparaît alors dans l'état « Révoquée par Amazon » dans Control Hub.

| 1 |

Connectez-vous à Control Hub, et accédez à . |

| 2 |

Accédez à la clé AWS KMS révoquée. |

| 3 |

Cliquez sur |

| 4 |

Confirmer la suppression de la clé. Une fois supprimée, vous pouvez récupérer la clé dans un délai de 30 jours. |

Nous vous recommandons de supprimer d'abord la clé AWS KMS de Control Hub avant de supprimer votre CMK de la console AWS. Si vous supprimez votre CMK de la console AWS avant de supprimer la clé AWS KMS dans Control Hub, vous risquez de rencontrer des problèmes.

Avant de supprimer votre CMK de la console AWS, assurez-vous que la clé AWS KMS n'est plus visible dans Control Hub.

| 1 |

Connectez-vous à Control Hub, et accédez à . |

| 2 |

Accédez à la clé AWS KMS supprimée. |

| 3 |

Cliquez sur |

| 4 |

Confirmez la restauration de la clé. Une fois restaurée, Control Hub affiche la clé à l'état Révoqué. |

Si vous rencontrez des problèmes avec votre clé AWS KMS, utilisez les informations suivantes pour les résoudre.

-

ARN de la clé AWS KMS. Par exemple,

arn:aws:kms:us-east-2:111122223333:key/1234abcd-12ab-34cd-56ef-1234567890ab. -

État de la clé AWS KMS. Par exemple, la clé AWS KMS est désactivée.

Cet exemple utilise la version 3.0 des outils en ligne de commande OpenSSL. Voir OpenSSL pour plus d'informations sur ces outils.

| 1 | |

| 2 |

Accédez à . |

| 3 |

Cliquez sur Télécharger la clé publique. Vous obtenez la clé publique Webex HSM dans un fichier .pem sur votre système local. |

| 4 |

Créez une clé de 256 bits (32 octets) : L'exemple utilise le nom de fichier main_key.bin pour votre nouvelle clé non chiffrée. Vous pouvez également générer une valeur aléatoire de 32 octets à l'aide d'un dump hexadécimal, de Python ou de générateurs en ligne. Vous pouvez également créer et gérer votre clé AWS KMS. |

| 5 |

Utilisez la clé publique Webex HSM pour chiffrer votre nouvelle clé : L'exemple utilise le nom de fichier main_key_encrypted.bin pour la clé de sortie chiffrée, et le nom de fichier path/to/public.pem pour la clé publique Webex. La clé chiffrée est prête à être téléchargée sur Control Hub. |

et sélectionnez

et sélectionnez