- Strona główna

- /

- Artykuł

Przewodnik wdrażania migracji

W tym artykule

W tym artykule Opinia?

Opinia?Ustrukturyzowany proces migracji z lokalnego rozwiązania Cisco Unified CM do rozwiązania w chmurze Webex Calling z wykorzystaniem metodologii PPDIO. Wymaga to uwzględnienia krytycznych kwestii projektowych takie jak wybór regionu, plany wybierania numerów, usługi ratunkowe i nagrywanie rozmów. Proces ten również szczegóły dotyczące licencjonowania, obsługi użytkowników, logowania jednokrotnego i gotowości sieci, aby zapewnić płynne i sprawne przejście.

Wprowadzenie

Przed rozpoczęciem

Niniejszy podręcznik jest przeznaczony dla zespołów i osób mających doświadczenie w konfigurowaniu i administrowaniu programem Cisco Unified Communications Manager (Unified CM) oraz punktami końcowymi Cisco, w tym telefonami stacjonarnymi IP, urządzeniami wideo i klientami programowymi Jabber. W niniejszym dokumencie zamieszczono odnośniki do dokumentacji produktu i pomocy technicznej.

W tym dokumencie skupiono się na przejściach z rozwiązania Unified CM do rozwiązania Webex Calling obsługującego wyłącznie wielu najemców. Termin Webex Calling w tym dokumencie zawsze odnosi się do rozwiązania Webex Calling obsługującego wielu najemców.

Przed rozpoczęciem migracji z Unified CM do Webex Calling konieczne jest kompleksowe zrozumienie rozwiązania Webex Calling i jego poszczególnych komponentów. Aby migracja przebiegła pomyślnie, konieczna jest znajomość architektury Webex Calling, modeli usług, opcji wdrażania i powiązanych funkcji w celu prawidłowego mapowania istniejących obciążeń Unified CM i zaprojektowania efektywnego planu przejścia.

Dokładne zrozumienie poniższych komponentów rozwiązania Webex Calling jest niezbędne do opracowania skutecznej strategii przejściowej i zapewnienia gotowości operacyjnej.

-

Control Hub

-

Zaopatrzenie katalogów i użytkowników

-

Platforma połączeń Webex

-

Obsługiwane punkty końcowe połączeń

-

Opcje łączności PSTN

-

Plan wybierania numerów i zarządzanie numerami w usłudze Webex Calling

-

Funkcje bezpieczeństwa i zgodności.

Aby uzyskać więcej informacji, zobacz Preferowana architektura Cisco dla połączeń Webex.

W tym przewodniku przedstawiono narzędzia i procesy, które należy stosować przez cały cykl przejściowy. Jednak przejście z lokalnej platformy połączeń, Unified CM, na nową platformę połączeń w chmurze, Webex Calling, może wiązać się ze znacznym wysiłkiem, który może wiązać się z wyzwaniami biznesowymi, technicznymi i złożonymi. Aby pomóc Ci pokonać te wyzwania, Cisco oferuje kilka różnych opcji, które pomogą Ci w tej podróży. Ważne jest, aby zapoznać się z informacjami zawartymi w artykule Połączenia w chmurze dla przedsiębiorstw — migracja połączeń i zrozumieć każdą opcję oraz to, w jaki sposób każda z nich może pomóc Ci w przeprowadzeniu własnej migracji.

-

Narzędzia migracji Webex: samoobsługowe, bezpłatne narzędzia wbudowane w Control Hub, które usprawnią przejście na usługę Webex Calling

-

Certyfikowani dostawcy usług migracyjnych: Dostawcy oprogramowania i narzędzi zweryfikowani przez Cisco, którzy opracowali rozwiązania migracyjne pomagające partnerom i klientom Webex w przeprowadzaniu złożonych i dużych migracji. Rozwiązania te mogą pomóc uprościć, zarządzać i przyspieszyć przejście na usługę połączeń Webex

-

Asystent konfiguracji Webex: usługa migracji prowadzona przez firmę Cisco, która prowadzi klientów i partnerów przez proces wdrażania i konfiguracji rozwiązania Webex Calling, co jest niezbędne do pomyślnej migracji użytkowników i usług Unified CM do Webex Calling.

Przegląd

Wraz z rozwojem usług współpracy dostarczanych w chmurze coraz więcej klientów rozważa przeniesienie istniejących obciążeń związanych ze współpracą do chmury, biorąc pod uwagę obietnice obniżenia całkowitego kosztu posiadania, uproszczonego zarządzania, ciągłego dostarczania funkcji, zwiększonej skalowalności i wyższej niezawodności, które są nieodłączną cechą usług opartych na chmurze. Gdy klienci rozważają przejście z usług współpracy lokalnej na usługi w chmurze, ważne jest, aby zrozumieli, na czym polega takie przejście i jakie kroki należy podjąć, aby je przeprowadzić.

Celem niniejszego dokumentu jest dostarczenie wskazówek dotyczących wdrożenia klientom, którzy chcą dokonać przejścia z lokalnego rozwiązania Unified CM na usługę Webex Calling w chmurze. W niniejszym przewodniku wdrażania przyjęto założenie, że czytelnik ma podstawową wiedzę na temat przejścia między usługami Unified CM i Webex Calling, w tym na temat zmian, jakie zachodzą podczas tego przejścia, a także różnic w przypadku przenoszenia obciążenia pracą związaną z połączeniami z lokalizacji lokalnej do chmury. Przed kontynuowaniem upewnij się, że zapoznałeś się z informacjami dostępnymi na mapie przejśći że są Ci one znane. W dokumencie mapy przejściowej zawarto informacje o zmianach i różnicach zachodzących w trakcie tej transformacji.

Jak pokazano na rysunku Architektura współpracy lokalnej: W przypadku kontroli połączeń i zdalnego dostęputypowe wdrożenie lokalne obejmuje różne komponenty infrastruktury współpracy w sieci, platformę kontroli połączeń, platformę brzegową, punkty końcowe sprzętowe i programowe, a w niektórych przypadkach nawet platformy konferencyjne i planowania. W architekturze Cisco obejmowałoby to Unified CM do kontroli połączeń, Expressway do zdalnego dostępu i usług brzegowych typu business-to-business (B2B), Cisco Meeting Server / Cisco Meeting Management do obsługi konferencji lokalnych, Unity Connection do obsługi wiadomości głosowych oraz sprzęt skierowany do użytkownika (telefony IP Cisco, systemy wideo Cisco Desk i Room) i oprogramowanie (Cisco Jabber) oparte na protokole IP. W niektórych środowiskach elementy te mogą się nieznacznie różnić, ale stanowią punkt wyjścia do przejścia opisanego w dalszej części dokumentu.

Architektura pokazana na rysunku Architektura współpracy lokalnej: kontrola połączeń i zdalny dostęp opiera się na Preferowanej Architekturze (PA) dla wdrożeń Cisco Collaboration Enterprise On-Premises. Aby uzyskać więcej informacji na temat rozwiązań Enterprise On-premise, zobacz Preferowane architektury współpracy Cisco.

Zanim: W tabeli przedstawiono najważniejsze elementy lokalnej infrastruktury połączeń przed przejściem na usługę Webex Calling w chmurze.

| Produkt | Opis |

|---|---|

| Unified CM | Kontrola połączeń na miejscu zapewniająca rejestrację urządzeń i usługi kierowania połączeń |

| Cisco Expressway-C/E | Infrastruktura brzegowa zapewniająca funkcjonalność dostępu mobilnego i zdalnego (MRA) oraz komunikacji między firmami (B2B), umożliwiająca zdalnym punktom końcowym bezpieczne łączenie się spoza organizacji. Usługa Expressway jest wdrażana parami, aby umożliwić omijanie zapór sieciowych dla zewnętrznych punktów końcowych. |

| Cisco Meeting Server (CMS), Cisco Meeting Management (CMM) i Cisco Telepresence Management Suite (TMS) | Lokalna infrastruktura do konferencji głosowych, wideo i internetowych umożliwiająca organizację spotkań wielopunktowych, zarządzanie spotkaniami i planowanie spotkań. [Optional] |

| Cisco Unity Connection | Lokalna platforma do obsługi wiadomości głosowych zapewniająca pocztę głosową i możliwości obsługi ujednoliconych wiadomości. [Optional] |

| Cisco Desk, Cisco Room, Cisco Board, telefony IP Cisco i Cisco Jabber | Urządzenia oparte na protokole IP zarejestrowane w Unified CM i umożliwiające wykonywanie połączeń głosowych i wideo |

Jak pokazano na rysunku Decyzja przejściowa: W przypadku połączeń lokalnych do Webex Callingklienci posiadający lokalną kontrolę połączeń z Unified CM oraz punkty końcowe IP stacjonarne i wideo mogą wybrać przejście architektury na architekturę chmurową Webex Calling.

Decyzja musi zostać podjęta na podstawie wymagań funkcjonalnych klienta. Klienci, którzy mają następujące wymagania, powinni dokładnie rozważyć tę decyzję przed jej podjęciem i ostatecznie zdecydować się na utrzymanie kontroli połączeń na miejscu:

- Modele telefonów nieobsługiwane przez Webex Calling

- Złożone lub liczne integracje z innymi systemami lub rozwiązaniami lokalnymi, zwłaszcza gdy replikacja tych integracji z Webex Calling jest trudna lub nie są dostępne żadne równoważne alternatywne rozwiązania

- Złożony plan wybierania numerów, bardzo szczegółowe klasy usług lub oba te elementy

- Ograniczony, ograniczony lub zawodny dostęp do Internetu

- Surowe zasady prywatności i własności danych

- Wymagania dotyczące zgodności z przepisami dotyczącymi nagrywania i przechowywania multimediów na miejscu lub w kraju

- Integracje z rozwiązaniami innych firm bez alternatywnej integracji Webex Calling

- Integracje z centrami kontaktowymi, w których interfejs centrum kontaktowego nie jest jeszcze przenoszony do chmury.

W tym dokumencie skupiono się na klientach korzystających z rozwiązań Unified CM do kontroli połączeń, którzy chcą poznać ogólne kroki, zagadnienia i wymagania dotyczące wdrożenia rozwiązania Webex Calling, jak przedstawiono w następnej sekcji.

Główne komponenty

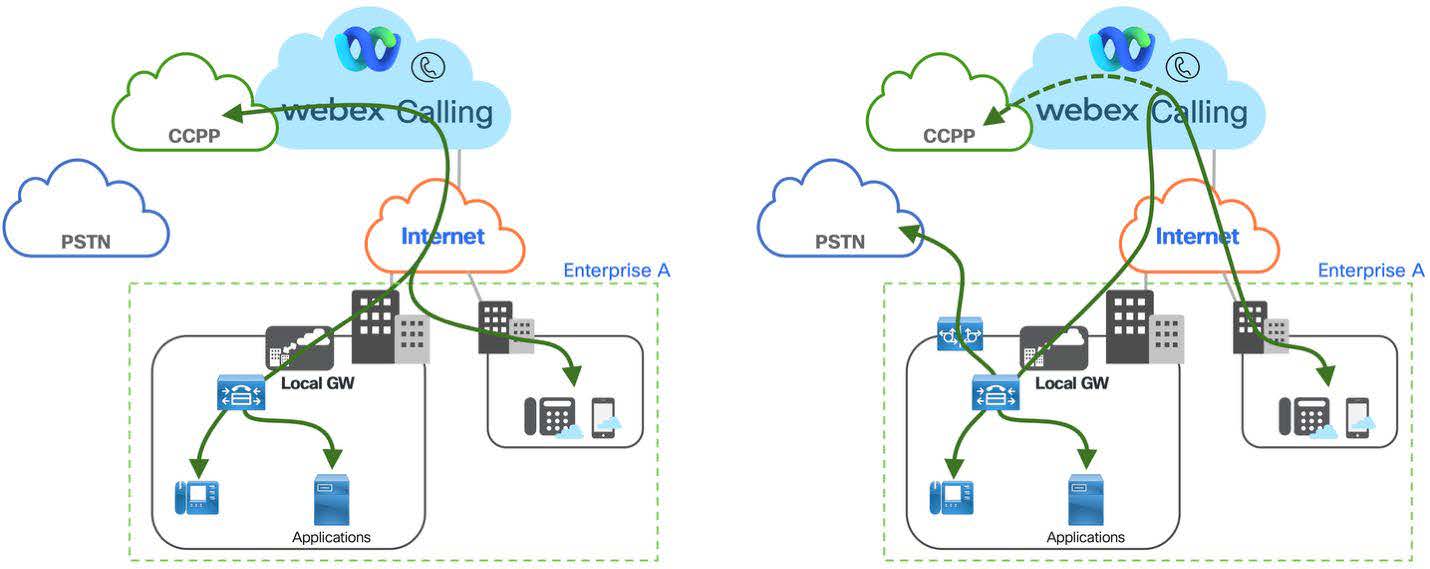

Docelowa architektura tej migracji obejmuje kilka nowych komponentów. Obejmuje to usługę Webex Calling do połączeń w chmurze, aplikację Webex, Cisco Directory Connector do integracji tożsamości i bramkę lokalną (LGW) do dostępu do PSTN, a także integrację połączeń lokalnych z chmurą. Dodatkowe opcje dostępu do PSTN to plany połączeń Cisco Calling Plans lub Cloud Connected PSTN (CCP) udostępniane przez partnera Cloud Connect for Webex Calling.

Jak pokazano na rysunku Po: Architektura połączeń Webex– nowe komponenty (Webex Calling, łącznik katalogu, brama lokalna i brama Survivability) są dodawane do istniejącego wdrożenia lokalnego.

Po: Tabela zawiera listę nowych elementów architektury po przejściu na Webex.

| Produkt | Opis |

|---|---|

| Webex Calling | Usługa połączeń w chmurze dostarczana z platformy Webex, umożliwiająca rejestrację punktów końcowych i kierowanie połączeń |

| Cisco Directory Connector | Aplikacja systemu Windows działająca na komputerze z domeną Windows, umożliwiająca synchronizację tożsamości między lokalną usługą Active Directory przedsiębiorstwa a magazynem tożsamości organizacji Webex. W przypadku klientów, którzy przenoszą się z lokalnej usługi Active Directory na Entra ID, integracja tożsamości z usługą Webex zamiast Cisco Directory Connector odbywa się za pomocą aplikacji Entra ID Wizard. |

| Brama lokalna | Brama lokalna pełni funkcję pomostu między lokalną siecią komunikacji ujednoliconej klienta a chmurą Webex Calling. Rozwiązanie można wdrożyć lokalnie lub hostować u partnera, zapewniając dostęp PSTN do punktów końcowych zarejestrowanych w chmurze, a także integrację połączeń między punktami końcowymi zarejestrowanymi w Unified CM i w chmurze. Router usług zintegrowanych Cisco IOS-XE (seria ISR 1100 i 4000), Cisco Catalyst 8200/8300 Seria Cisco Catalyst 8000V Edge Software i różne certyfikowane kontrolery SBC (Session Border Controller) innych firm mogą być używane jako LGW w przypadku podejścia polegającego na migracji etapowej. |

| Brama utrzymania | Survivability Gateway (SGW) to brama sieci lokalnej oparta na systemie IOS-XE, która zapewnia awaryjne usługi połączeń dla punktów końcowych Webex Calling na miejscu podczas przerw w działaniu sieci. |

| Plan połączeń Cisco, Cloud Connect dla połączeń Webex | Cisco Calling Plan i Cloud Connect for Webex Calling to oparte na chmurze opcje dostępu PSTN do punktów końcowych Webex Calling. Dostęp do PSTN jest ułatwiony przez dostawcę chmury PSTN i nie wymaga żadnego sprzętu lokalnego. |

| Aplikacja Webex | Aplikacja kliencka działająca na systemie operacyjnym komputera stacjonarnego (Windows, Mac) lub systemie operacyjnym urządzenia mobilnego (Android, iOS) i zarejestrowana bezpośrednio na platformie Webex Calling w celu umożliwienia wykonywania połączeń. |

Przegląd procesu PPDIO

Proces PPDIO oznacza Przygotuj, Zaplanuj, Zaprojektuj, Wdróż i Zoptymalizuj. Jest to ustrukturyzowana metodologia Cisco, która prowadzi projekty od początkowej oceny aż po ciągłe doskonalenie, zapewniając efektywne i udane wdrożenia lub migracje.

Ogólny opis PPDIO

-

Przygotowywać: Oceń obecną sytuację, zbierz wymagania i zorganizuj działania interesariuszy, aby zbudować solidne podstawy.

-

Plan: Opracuj szczegółowe plany projektów, uwzględniające harmonogramy, zasoby i strategie ograniczania ryzyka.

-

Projekt: Zaprojektuj rozwiązanie docelowe dostosowane do potrzeb biznesowych i technicznych.

-

Narzędzie: Przeprowadź wdrożenie lub migrację zgodnie z projektem, weryfikując funkcjonalność i wydajność.

-

Być optymistą: Ciągłe udoskonalanie rozwiązań po wdrożeniu poprzez monitorowanie wydajności, udoskonalanie konfiguracji oraz wykorzystywanie narzędzi automatyzacji i integracji.

Korzystanie z PPDIO w projektach migracji z Unified CM do Webex Calling

Podczas przechodzenia z Unified CM na Webex Calling proces PPDIO zapewnia jasną mapę drogową, która gwarantuje płynne i efektywne przejście:

Przygotuj

-

Oceń istniejące środowisko Unified CM i gotowość do migracji

-

Zbieraj szczegółowe dane o użytkownikach, urządzeniach, sieci i zależnościach

-

Zbierz dane dotyczące lokalizacji, w tym adres reagowania kryzysowego, liczbę użytkowników, dostęp do Internetu, dostęp do PSTN

-

Określ ryzyka i określ zakres projektu, aby uzgodnić działania wszystkich interesariuszy.

Plan

-

Utwórz kompleksowy plan migracji z harmonogramami wsadowymi, przydziałami zasobów i harmonogramami

-

Zdefiniuj zadania, takie jak aktualizacje oprogramowania sprzętowego urządzeń, dostarczanie licencji i wdrażanie użytkowników

-

Koordynuj okna migracji z firmą Cisco i partnerami, aby zminimalizować zakłócenia.

Projekt

-

Mapowanie bieżących konfiguracji Unified CM, planów wybierania i profili użytkowników na odpowiedniki Webex Calling

-

Zaprojektuj środowisko połączeń Webex, w tym strategię PSTN (tymczasową i ostateczną), lokalizacje, role użytkowników i punkty integracji, takie jak brama lokalna (CUBE) i synchronizacja katalogów

-

Zaplanuj scenariusze współistnienia, w których Unified CM i Webex Calling będą działać jednocześnie podczas migracji.

Implementacja

-

Użyj narzędzi migracji Control Hub wraz z narzędziami innych firm, aby dokonać zmian trybu oprogramowania sprzętowego urządzenia, konfiguracji funkcji i migracji użytkowników

-

Korzystaj z operacji zbiorczych i funkcji provisioningu przy użyciu interfejsów API Webex, aby usprawnić migracje i konfiguracje na dużą skalę

-

Wykonywanie czynności związanych z dostarczaniem licencji, rejestracją urządzeń i aktualizacjami konfiguracji

-

Sprawdź poprawność migracji poprzez testowanie i weryfikację operacyjną.

Optymalizacja

-

Ciągłe monitorowanie wydajności usługi Webex Calling i doświadczeń użytkowników

-

Udoskonalaj konfiguracje i przepływy pracy na podstawie danych operacyjnych i opinii

-

Wykorzystaj możliwości automatyzacji i integracji, aby zwiększyć wydajność i skalowalność

-

W razie potrzeby wycofaj ze służby starsze komponenty Unified CM i zapewnij stałe wsparcie operacyjne drugiego dnia.

Ulepszone podejście PPDIO zapewnia kontrolowaną, przejrzystą i efektywną migrację z Unified CM do Webex Calling, wykorzystując narzędzia Cisco, interfejsy API i ekosystem partnerów w celu zachowania ciągłości działania firmy i poprawy możliwości współpracy.

Pętle sprzężenia zwrotnego PPDIO

Przedstawiony na rysunku Iteracje podczas wykonywania PPDIO ogólny przegląd pokazuje pojedynczą pętlę sprzężenia zwrotnego od fazy optymalizacji z powrotem do fazy przygotowania. Oznacza to, że po wstępnym wdrożeniu istnieje możliwość ciągłego doskonalenia. Każdy cykl optymalizacji może pozwolić na identyfikację nowych wymagań lub obszarów wymagających udoskonalenia, które mogą zostać uwzględnione w kolejnych projektach lub inicjatywach. Każdy z tych projektów przebiega według ustalonego cyklu PPDIO (przygotowanie, planowanie, projektowanie, wdrażanie, optymalizacja). Dzięki iteracyjnemu podejściu system pozostaje zgodny ze zmieniającymi się celami biznesowymi i postępem technologicznym, co sprzyja tworzeniu kultury ciągłego udoskonalania i adaptacji.

Podczas realizacji procesu PPDIO często zdarza się, że ustalenia poczynione w późniejszych fazach wymuszają ponowne rozpatrzenie i potencjalną rewizję decyzji podjętych na etapach wcześniejszych. Na przykład problemy napotkane na etapie wdrażania, takie jak identyfikacja niejasności projektowych lub brakujących szczegółów, mogą ujawnić, że pewne aspekty nie zostały w pełni uwzględnione na etapie projektowania. W takich przypadkach konieczny jest powrót do odpowiedniej wcześniejszej fazy w celu rozwiązania tych problemów przed kontynuacją działań. Ten iteracyjny mechanizm sprzężenia zwrotnego, jak pokazano na rysunku Proces PPDIO wspomagany przez Unified CM, gwarantuje dokładne sprawdzenie i udoskonalenie rozwiązania, co ostatecznie przyczynia się do bardziej niezawodnego i efektywnego wdrożenia.

Podczas przechodzenia z Unified CM na Webex Calling, każda faza procesu PPDIO może znacząco skorzystać z informacji zebranych z istniejącego środowiska Unified CM. Przykładowo, z bieżącej konfiguracji Unified CM można wyodrębnić kompleksowe inwentaryzacje użytkowników, numerów telefonów, funkcji połączeń i składników planu wybierania. Dane te uzupełniają informacje dostarczane bezpośrednio przez interesariuszy i pomagają usprawnić planowanie oraz działania projektowe. Wykorzystanie odpowiednich narzędzi do automatyzacji ekstrakcji i analizy danych nie tylko zwiększa dokładność, ale także przyspiesza cały proces. Wykorzystując wnioski z istniejącego wdrożenia, przejście na rozwiązanie Webex Calling można przeprowadzić sprawniej niż w przypadku tradycyjnego wdrożenia typu greenfield, przy jednoczesnym zachowaniu zgodności ze strukturalną metodologią PPDIO. Proces ten zilustrowano na rysunku Proces PPDIO wspomagany przez Unified CM.

Podejście migracyjne

Planując przejście z lokalnego rozwiązania Unified CM do Webex Calling, musisz określić swoje podejście do tego procesu. Najpierw musisz zdecydować, czy migracja będzie błyskawiczna (wszystko na raz) czy podejściem etapowym (migracja grup users/devices (przez dłuższy okres czasu).

Wykonanie migracji typu flash-cut pozwala na najszybsze przeniesienie wszystkich użytkowników i urządzeń. Dzięki tej metodzie przeniesiesz jednocześnie wszystkich użytkowników i urządzenia z lokalnej usługi Unified CM do usługi Webex Calling. W istocie jest to jedno okno migracji dla wszystkich użytkowników i urządzeń. Po zakończeniu migracji wszyscy użytkownicy i urządzenia będą korzystać z platformy Webex Calling, a cała infrastruktura Unified CM może zostać wycofana z eksploatacji. Jednak wiele organizacji nie może skorzystać z tego podejścia ze względu na skalę i rozmiar wdrożonych połączeń.

Drugim podejściem jest migracja etapowa . Większość organizacji zdecyduje się na to podejście, ponieważ zapewnia ono lepszą kontrolę, zarządzanie i skalę migracji. Ponadto lepiej nadaje się do większych wdrożeń UC and/or wdrożenia w wielu regionach. Dlatego też niniejszy dokument koncentruje się na podejściu etapowym obejmującym dwa etapy przejścia.

Jak pokazano na poniższym rysunku , przejście wywołania fazowego: Hybrydowa i chmurowa, pierwsza faza przejściowa (faza 1) skutkuje wdrożeniem współistniejącym z podwójnymi środowiskami wywoławczymi. Na tym etapie niektórzy użytkownicy, urządzenia i klienci programowi są przenoszeni do usługi Webex Calling, podczas gdy pozostali nadal korzystają z lokalnej kontroli połączeń Unified CM. Ostatnia faza przejściowa (faza 2) skutkuje powstaniem w pełni chmurowego środowiska połączeń, w którym wszyscy użytkownicy, urządzenia i klienci programowi zostali w pełni przeniesieni na platformę Webex Calling.

Czas potrzebny organizacji na całkowite przejście na połączenia w chmurze będzie się różnić w zależności od bieżącego wdrożenia. W niektórych przypadkach organizacja może dokonać początkowego przejścia i pozostać w fazie współistnienia podwójnej kontroli połączeń (faza 1) przez dłuższy okres (miesiące lub nawet lata), podczas gdy w innych przypadkach organizacja może w bardzo krótkim czasie (tygodnie lub miesiące) przejść całkowicie na usługę Webex Calling (faza 2). Niniejszy dokument ma obejmować obie fazy (Fazę 1 – współistnienie i Fazę 2 – pełne przejście).

Możliwe, że niektóre organizacje będą utrzymywać współistniejącą kontrolę dwóch połączeń przez czas nieokreślony, nie planując nigdy całkowitego przejścia na połączenia w chmurze.

Drugą kwestią, którą należy wziąć pod uwagę, jest sposób przenoszenia użytkowników, urządzeń i klientów programowych z lokalnej kontroli połączeń do kontroli połączeń w chmurze. Zalecanym podejściem jest przejście trójfazowe. Rysunek Zalecane przejście 3-fazowe poniżej rozkłada to podejście na 3 fazy.

Przed migracją: Ta faza koncentruje się na przygotowaniu środowisk Webex i Unified CM do migracji. Nie chodzi tu o planowanie konkretnych konfiguracji ani o wyznaczanie konkretnych celów, lecz o dokończenie czynności, które można wykonać teraz, przed rozpoczęciem jakiegokolwiek projektu migracji Webex Calling. Celem jest zbudowanie fundamentów dla obu środowisk, aby przygotować je do migracji.

Przygotowanie migracji: Na tym etapie rozpoczynają się przygotowania do migracji do usługi Webex Calling. W tym przypadku należy dokonać przeglądu i aktualizacji wymagań biznesowych i technicznych. Nie ograniczaj się do przenoszenia i przenoszenia tego, co jest obecnie wdrożone za pomocą Unified CM, lecz zamiast tego zdefiniuj na nowo wymagania biznesowe i techniczne, których Twoja firma potrzebuje dziś i w przyszłości, wykorzystując możliwości rozwiązania Webex Calling. Ponadto jest to faza, w której ukończysz projektowanie, planowanie konfiguracji i migrację planning/schedule.

Migracja (wdrożenie i wycofanie): Na tym etapie następuje faktyczna migracja użytkowników, urządzeń, numerów telefonów i klientów programowych. Jak omówiono powyżej, fazę tę można ukończyć dla wszystkich jednocześnie (błyskawiczne cięcie) lub w ciągu wielu okien zmian (cięcie fazowe). Plany przyjęcia nowych rozwiązań przez użytkowników końcowych, szkolenia i komunikacja mają kluczowe znaczenie, aby użytkownicy byli świadomi zmian, wiedzieli, jak korzystać z nowej platformy połączeń i kiedy nastąpi zmiana. Ostatnim krokiem jest wycofanie z eksploatacji całej lokalnej infrastruktury komunikacji ujednoliconej, która nie jest już używana.

Faza poprzedzająca migrację obejmuje czynności (wymagane, zalecane i opcjonalne), nad którymi możesz zacząć pracować natychmiast. Zaleca się, aby ukończyć te czynności jak najszybciej, najlepiej przed rozpoczęciem projektu. Niektóre czynności mogą zająć więcej czasu, dlatego też wcześniejsze ich rozpoczęcie pomoże usprawnić sam projekt migracji.

Rysunek Działania przed migracją poniżej przedstawia pięć konkretnych kategorii działań związanych z migracją Webex Calling.

Przygotuj

Wymagania biznesowe i techniczne

Planując migrację z platformy do , niezwykle istotne jest dokładne zebranie wymagań technicznych i biznesowych na etapie planowania. Ten krok gwarantuje, że migracja będzie zgodna z celami operacyjnymi i możliwościami technicznymi Twojej organizacji, minimalizując ryzyko i zakłócenia.

Dlaczego zbieranie wymagań jest ważne:

-

Dostosowuje cele biznesowe: Zrozumienie potrzeb biznesowych pozwala dostosować migrację tak, aby obsługiwała najważniejsze przepływy pracy, doświadczenia użytkowników i plany rozwoju.

-

Zapewnia zgodność techniczną: Wczesne rozpoznanie wymagań technicznych pozwala uniknąć problemów z integracją z istniejącą infrastrukturą, siecią i punktami końcowymi.

-

Ułatwia planowanie zasobów: Jasne wymagania pomagają dokładnie oszacować harmonogram, koszty i niezbędne zasoby.

-

Łagodzi ryzyko: Wczesne wykrywanie potencjalnych problemów pozwala na proaktywne rozwiązywanie problemów, co pozwala ograniczyć przestoje i przerwy w świadczeniu usług.

Wymagania biznesowe

Typowe wymagania biznesowe obejmują:

-

Liczba użytkowników i lokalizacji do migracji

-

Pożądane funkcje i usługi (np. przekierowywanie połączeń, poczta głosowa, konferencje, automatyczne sekretarki, kolejki połączeń)

-

Polityki zgodności i bezpieczeństwa

-

Ograniczenia budżetowe i oczekiwania dotyczące kosztów

-

Potrzeby szkoleniowe i wsparcia użytkowników

-

Harmonogram migracji i kwestie ciągłości działania.

Zebranie pożądanych funkcji i usług jest kluczowym krokiem mającym na celu zapewnienie, że nowy system spełnia potrzeby biznesowe. Gromadząc te wymagania, ważne jest, aby nie tylko wziąć pod uwagę bieżącą konfigurację, ale także spróbować zebrać faktyczne wymagania od podmiotów gospodarczych, które będą korzystać z systemu. W przeciwnym razie istnieje ryzyko, że plan opiera się na założeniach nieaktualnych. Pamiętaj o ocenie dodatkowych lub ulepszonych funkcji dostępnych w programie, które mogą nie występować w programie , takich jak połączenia w chmurze, zaawansowane kolejki połączeń, i . Pomaga to w pełni wykorzystać zalety platformy chmurowej.

Oceniając bieżącą konfigurację w programie, należy pamiętać, że nie wszystkie istniejące ustawienia mogą pozostać konieczne ze względu na zmieniające się wymagania w całym cyklu życia systemu. Należy skupić się na identyfikowaniu i zachowywaniu tylko tych konfiguracji, które odpowiadają obecnym i przyszłym potrzebom wdrożenia.

Skup się bardziej na tym, czego potrzebujesz, niż na tym, co masz.

Zasady zgodności i bezpieczeństwa są kluczowymi kwestiami, które należy wziąć pod uwagę podczas migracji do Webex Calling, aby mieć pewność, że nowy system komunikacji w chmurze spełnia normy prawne, regulacyjne i organizacyjne.

-

Zgodność z przepisami: Organizacje muszą zweryfikować, czy spełniają one przepisy branżowe, takie jak RODO, HIPAA lub SOX, dotyczące wymagań w zakresie prywatności, przechowywania i przetwarzania danych, a także przepisy krajowe dotyczące miejsca przechowywania danych, omijania opłat drogowych i lokalizacji nośników.

-

Bezpieczeństwo danych: Zapewnienie szyfrowania danych głosowych i sygnalizacyjnych podczas przesyłania i przechowywania w celu ochrony przed przechwyceniem lub nieautoryzowanym dostępem.

-

Kontrola dostępu: Definiowanie i egzekwowanie uwierzytelniania użytkowników, autoryzacji i dostępu opartego na rolach w celu zapobiegania nieautoryzowanemu wykorzystaniu zasobów komunikacyjnych.

-

Audyt i monitoring: Wdrażanie funkcji rejestrowania i monitorowania w celu śledzenia dostępu i użytkowania na potrzeby audytów zgodności i dochodzeń w sprawie incydentów bezpieczeństwa.

-

Dostosowanie polityki: Dostosowanie migracji do istniejących zasad bezpieczeństwa firmy, obejmujących bezpieczeństwo punktów końcowych, segmentację sieci i plany reagowania na incydenty.

-

Zapewnienie bezpieczeństwa dostawcy: Ocena certyfikatów bezpieczeństwa i atestów zgodności Cisco w celu zapewnienia wiarygodności.

Uwzględnienie zasad zgodności i bezpieczeństwa na etapie planowania pomaga ograniczyć ryzyko, uniknąć kar prawnych i zachować integralność oraz poufność komunikacji w trakcie migracji i po jej zakończeniu.

Potrzeby szkoleniowe i wsparcia użytkowników są istotnymi elementami migracji z do w celu zapewnienia płynnego przejścia i akceptacji użytkowników. Kluczowe kwestie obejmują:

-

Programy szkoleniowe: Opracuj dostosowane sesje szkoleniowe dla różnych grup użytkowników (użytkowników końcowych, administratorów, pracowników pomocy technicznej), aby zapoznać ich z funkcjami, interfejsami użytkownika i nowymi przepływami pracy.

-

Dokumentacja: Zapewnij przejrzyste, dostępne podręczniki użytkownika, sekcje FAQ i materiały szybkiego dostępu, w tym Co nowego i innego zasoby oraz przewodniki krok po kroku Przed i po (w formie wideo lub skróconego przewodnika), aby pomóc użytkownikom w przystosowaniu się do zaktualizowanego środowiska po migracji.

-

Zarządzanie zmianą: Aktywnie komunikuj zmiany, aby zarządzać oczekiwaniami użytkowników i zmniejszać opór.

-

Konstrukcja nośna: Utwórz dedykowany zespół wsparcia lub ścieżkę eskalacji, aby szybko rozwiązywać problemy użytkowników w trakcie i po migracji.

-

Ciągła edukacja: Zaplanuj ciągłe aktualizacje szkoleń w miarę udostępniania nowych funkcji lub aktualizacji w programie .

-

Mechanizmy sprzężenia zwrotnego: Wprowadź kanały, za pomocą których użytkownicy będą mogli zgłaszać problemy i przekazywać opinie, aby udoskonalić procesy szkoleniowe i wsparcia.

Uwzględnienie tych potrzeb szkoleniowych i wsparcia na etapie planowania pomaga zminimalizować zakłócenia, zwiększyć zaufanie użytkowników i zmaksymalizować korzyści płynące z migracji do .

Wymagania techniczne

Aby migracja z do przebiegła pomyślnie, konieczne jest zebranie i udokumentowanie kilku kluczowych wymagań technicznych, w tym szczegółów dotyczących:

-

Gotowość sieci i przepustowość

Kompleksowa ocena sieci jest kluczowa, aby mieć pewność, że Twoja istniejąca infrastruktura będzie obsługiwać nowe środowisko Webex Calling. Obejmuje to:

-

Analiza przepustowości: Ocena bieżącego i prognozowanego wykorzystania pasma w celu obsługi połączeń głosowych, wideo i transmisji danych bez przeciążeń.

-

Jakość usług (QoS): Wdrażanie zasad QoS w celu nadania priorytetu ruchowi głosowemu i zminimalizowania opóźnień, zakłóceń i utraty pakietów.

-

Łączność WAN i internetowa: Sprawdzanie, czy łącza WAN i połączenia internetowe spełniają wymagania dotyczące połączeń w chmurze, w tym pod kątem redundancji i możliwości przełączania awaryjnego.

-

Konfiguracja zapory sieciowej i NAT: Upewnienie się, że ustawienia zapory sieciowej i NAT zezwalają na wymaganą sygnalizację i ruch multimedialny dla .

-

-

Integracja z istniejącym systemem

Bezproblemowa integracja z istniejącymi systemami biznesowymi jest kluczowa dla zapewnienia użytkownikom komfortu użytkowania i ciągłości przepływu pracy:

-

Usługi katalogowe: Ocena integracji z katalogiem przedsiębiorstwa w celu zautomatyzowanego przydzielania użytkowników i uwierzytelniania.

-

CRM i aplikacje biznesowe: Identyfikacja punktów integracji z systemami zarządzania relacjami z klientami i innymi aplikacjami o znaczeniu krytycznym dla działalności.

-

Współpraca starszych systemów PBX: Zaplanowanie strategii współistnienia lub migracji etapowej, jeśli podczas okresu przejściowego pozostaną jakiekolwiek starsze systemy telefoniczne.

-

-

Zgodność i provisionowanie punktów końcowych

Należy ocenić zgodność wszystkich punktów końcowych, w tym telefonów stacjonarnych, softfonów i urządzeń mobilnych:

-

Obsługa urządzeń: Potwierdzenie, że istniejące telefony IP i urządzenia są obsługiwane lub wskazanie niezbędnych zamienników.

-

Procesy zaopatrzeniowe: Ustanowienie zautomatyzowanych lub usprawnionych metod udostępniania w celu efektywnego wdrażania punktów końcowych.

-

Aktualizacje oprogramowania sprzętowego i oprogramowania: Planowanie niezbędnych aktualizacji w celu zapewnienia interoperacyjności i bezpieczeństwa.

-

-

Konfiguracje zabezpieczeń i standardy szyfrowania

Bezpieczeństwo jest najważniejsze w komunikacji w chmurze:

-

Szyfrowanie: Wdrażanie kompleksowego szyfrowania sygnałów i strumieni multimedialnych, zgodnie z najlepszymi praktykami bezpieczeństwa firmy Cisco.

-

Uwierzytelnianie i kontrola dostępu: Wdrażanie bezpiecznych mechanizmów uwierzytelniania (takich jak SSO, uwierzytelnianie wieloskładnikowe) i szczegółowych kontroli dostępu użytkowników.

-

Zgodność: Zapewnienie, że rozwiązanie spełnia odpowiednie standardy regulacyjne i branżowe (na przykład RODO, HIPAA).

-

Monitorowanie bezpieczeństwa: Integracja z narzędziami SIEM i konfiguracja alertów dotyczących potencjalnych incydentów bezpieczeństwa.

-

| Wymaganie | Kluczowe zagadnienia |

|---|---|

| Gotowość sieci i przepustowość | Przepustowość, QoS, WAN/Internet, Firewall/NAT |

| Integracja z istniejącymi systemami | Katalog, CRM, PBX, Email/Calendar |

| Zgodność i provisionowanie punktów końcowych | Wsparcie urządzeń, provisioning, aktualizacje oprogramowania sprzętowego |

| Konfiguracje zabezpieczeń i szyfrowanie | Szyfrowanie, uwierzytelnianie, zgodność, monitorowanie bezpieczeństwa |

| Szkolenie użytkowników i zarządzanie zmianą | Programy szkoleniowe, dokumentacja, komunikacja zmian |

| Przenośność numerów i plan wybierania | Numer migration/porting, tłumaczenie planu wybierania |

| Integracje z rozwiązaniami innych firm | Paging, contact center, faks, urządzenia analogowe |

Gotowość i wymagania sieciowe

Gotowość sieci jest kluczowa dla pomyślnej migracji do dowolnego rozwiązania do obsługi połączeń w chmurze, takiego jak . Niewłaściwe planowanie sieci może skutkować pogorszeniem jakości połączeń, ich zrywaniem i niezadowoleniem użytkowników. Przed migracją klienci muszą przeprowadzić ocenę sieci. Zaleca się potwierdzenie dostępności przepustowości sieci dla oczekiwanej liczby połączeń, upewnienie się, że spełnione są wymagania dotyczące jakości usług (QoS) oraz zapoznanie się z różnymi portami, które muszą zostać otwarte w zaporach brzegowych.

Niezawodna łączność sieciowa z odpowiednią jakością usług (przepustowość, utrata pakietów, czas reakcji) to podstawowy wymóg zapewniający najlepsze możliwe doświadczenie użytkownika dla wszystkich punktów końcowych, klientów i aplikacji obsługujących głos i obraz korzystających z platformy .

Klienci i partnerzy mają dostęp do opcji łączności wykraczających poza Internet OTT, które mogą optymalizować połączenie, w tym Webex Edge Connect. Aby uzyskać więcej informacji na temat szczegółów projektu Webex Edge Connect, zobacz Cisco Preferred Architecture for Webex Edge Connect for Webex Meetings, Calling Multi-Tenant, and Dedicated Instance.

Klienci mogą wykorzystać narzędzie CScan do oceny sieci, która dostarcza informacji na temat jakości sieci klienta, liczby możliwych do nawiązania połączeń, opóźnień itp. Aby uzyskać więcej informacji na temat narzędzia CScan, zobacz Użyj CScan do testowania jakości sieci Webex Calling.

Aby mieć pewność, że sieć jest gotowa na migrację do , należy zapoznać się z poniższą listą kontrolną:

-

Planowanie przepustowości

Oblicz liczbę równoczesnych połączeń dla każdej lokalizacji, aby upewnić się, że dysponujesz wystarczającą przepustowością w kierunku upstream i downstream, a także uwzględnij zapas na inny krytyczny dla firmy ruch i przyszły rozwój.

Tabela Obliczenia przepustowości typu połączenia Webex Calling przedstawia typy połączeń dostępne dla wdrożenia wraz z kodekiem i maksymalną przepustowością wymaganą dla każdego typu połączenia. Jak pokazano w tabeli Obliczenia przepustowości połączeń typu połączenia Webex Calling, wymaganą przepustowość połączeń audio dla każdego typu połączenia można obliczyć przy użyciu następującego ogólnego wzoru:

Liczba oczekiwanych jednoczesnych połączeń * Przepustowość na połączenie w oparciu o kodek = Wymagana przepustowość sieci.

Tabela 2. Obliczenia przepustowości połączeń typu Webex Calling Typy połączeń Kodek - przepustowość Obliczenia przepustowości / Telefon stacjonarny -> OPUS - 70 kbps Liczba jednoczesnych połączeń * 70 kbps = Wymagana przepustowość sieci / Telefon stacjonarny -> Telefon stacjonarny OPUS – 70 kbps Liczba jednoczesnych połączeń * 70 kbps = Wymagana przepustowość sieci / Telefon stacjonarny -> PSTN przez LGW G.711 – 80 kbps Liczba jednoczesnych połączeń * 80 kbps = Wymagana przepustowość sieci / Telefon stacjonarny -> PSTN przez chmurę PSTN (np. plan połączeń Cisco) G.711 – 80 kbps Liczba jednoczesnych połączeń * 80 kbps = Wymagana przepustowość sieci / Telefon stacjonarny -> Przedsiębiorstwo za pośrednictwem LGW G.722 – 80 kbps Liczba jednoczesnych połączeń * 80 kbps = Wymagana przepustowość sieci / Telefon stacjonarny -> poczta głosowa OPUS – 70 kbps Liczba jednoczesnych połączeń * 70 kbps = Wymagana przepustowość sieci Sumując wymaganą jednoczesną przepustowość sieci dla każdego typu połączenia, można określić całkowite potencjalne zapotrzebowanie na przepustowość dla określonej lokalizacji.

Wszystkie odcinki połączeń są zawsze zakotwiczone na kontrolerach SBC dostępu. Aby określić wymaganą przepustowość łącza internetowego dla danej lokalizacji, należy wziąć pod uwagę nie tylko połączenia międzylokalizacyjne, ale także połączenia wewnątrzlokalizacyjne oraz połączenia do i z bramy lokalnej w tej lokalizacji. Na przykład, połączenie wewnątrz lokalizacji pomiędzy dwoma telefonami MPP wymagałoby dostępu do Internetu w danym miejscu z szybkością 2 x 70 kbps w trybie pełnego dupleksu.

W tabeli Przykłady obliczeń przepustowości połączeń Webex przedstawiono przykład kompletnego ćwiczenia obliczania przepustowości przy założeniu, że wszystkie urządzenia znajdują się w tej samej lokalizacji.

Tabela 3. Przykłady obliczania przepustowości połączeń Webex Typy połączeń Liczba jednoczesnych połączeń Całkowita przepustowość Aplikacja Webex / Telefon stacjonarny → Aplikacja Webex 15 2 * 15 * 70 kbps = 2100 kbps Aplikacja Webex / Telefon stacjonarny → Telefon stacjonarny 15 2 * 15 * 70 kbps = 2100 kbps Aplikacja Webex / Telefon stacjonarny → PSTN przez LGW 50 2 * 50 * 80 kbps = 8000 kbps Aplikacja Webex / Telefon stacjonarny → PSTN przez Cloud Connect do połączeń Webex 0 0 * 80 kbps Aplikacja Webex / Telefon stacjonarny → Enterprise przez LGW 15 2 * 15 * 80 kbps = 2400 kbps Aplikacja Webex / Telefon stacjonarny → Webex Calling Poczta głosowa 5 5 * 70 kbps = 350 kbps Łączna liczba połączeń / Przepustowość łącza 100 połączeń 14 950 kbps / 14,95 Mb/s -

Wszystkie wartości przepustowości w powyższych tabelach odnoszą się do przepustowości IP. Przepustowość łącza jest wyższa w zależności od enkapsulacji WAN.

-

Przepustowość podana w powyższych tabelach dotyczy połączeń audio. W przypadku przepustowości połączeń wideo aplikacja Webex i MPP 8845/65 telefony obsługują wideo H.264 o maksymalnej rozdzielczości 720p i maksymalnej przepustowości 1500 kbps na połączenie. Jednakże ilość wykorzystanego pasma w dowolnym momencie połączenia będzie się zmieniać w zależności od zmiennej szybkości transmisji charakterystycznej dla komunikacji wideo.

-

-

Jakość usług (QoS)

Wprowadź zasady QoS w swoim środowisku lokalnym, aby nadać priorytet ruchowi w czasie rzeczywistym i upewnić się, że zasady QoS są przestrzegane na wszystkich przełącznikach, routerach i zaporach sieciowych.

-

Cele dotyczące opóźnień, jittera i utraty pakietów

Aby zapewnić optymalną jakość głosu podczas połączeń OTT (Over-the-Top) i przez Internet, zalecane jest przestrzeganie poniższych progów:

-

Opóźnienie – mniej niż 100 ms w jedną stronę

-

Drgania - mniej niż 10 ms

-

Utrata pakietów – 0,5% lub mniej.

-

-

Zapora sieciowa i NAT

Sprawdź, czy zapora jest skonfigurowana tak, aby zezwalała na ruch zgodnie z listą w artykule dostępnym pod adresem Informacje referencyjne dotyczące portu dla usługi Webex Calling. Dodatkowo należy zezwolić na dostęp do domen i zakresów adresów IP wymienionych w tym samym przewodniku i unikać protokołu SIP ALG, ponieważ zakłóca on sygnalizację SIP. Należy unikać przesyłania danych multimedialnych przez serwery proxy.

-

DNS i NTP

Zapewnij prawidłowe rozwiązywanie nazw domen DNS i niezawodne serwery NTP, aby synchronizować zegary urządzeń w celu weryfikacji certyfikatu TLS i rejestrowania.

-

Planowanie przełączania awaryjnego

Weź pod uwagę istniejące połączenia danych dostawcy (MPLS, SD-WAN itd.) i zaplanuj bezpośredni dostęp do Internetu w każdej lokalizacji w ramach wdrożenia. Zaplanuj redundantne łącza internetowe tam, gdzie wymagana jest wysoka dostępność. Ponieważ będziesz korzystać z usług w chmurze, podstawowym wymogiem jest niezawodne połączenie internetowe o wystarczającej przepustowości. Powinieneś ponownie rozważyć dokonanie tej zmiany, jeśli połączenia internetowe w Twojej organizacji nie charakteryzują się dużą niezawodnością, niskim opóźnieniem i wystarczającą przepustowością w górę i w dół.

-

Przeżywalność witryny

Przetrwanie witryny gwarantuje, że Twoja firma będzie zawsze dostępna, nawet jeśli połączenie sieciowe zostanie zerwane. Rozwiązanie Site Survivability korzysta z bramy w sieci lokalnej, aby zapewnić usługę połączeń zapasowych do punktów końcowych na miejscu w przypadku zerwania połączenia sieciowego. Jeśli wymagania biznesowe wymagają ciągłego połączenia w przypadku awarii sieci, należy wziąć pod uwagę możliwość przetrwania witryny dzięki lokalnej bramce Survivability Gateway (SGW). Aby uzyskać więcej informacji na temat sprawdzania przeżywalności witryny, zobacz Przeżywalność witryny dla usługi Webex Calling.

Skonfiguruj UC połączoną z chmurą

Cloud Connected UC (CCUC) to oparte na chmurze rozwiązanie do zarządzania i analiz, które zapewnia scentralizowaną widoczność, administrację i wgląd w wdrożenia zarówno lokalne (takie jak Unified CM), jak i w chmurze (). Działa jako pomost między tradycyjnymi środowiskami lokalnymi i usługami w chmurze Cisco, wspierając organizacje na każdym etapie migracji z .

Podczas przejścia na platformę CCUC odgrywa kluczową rolę w usprawnianiu procesu migracji, ułatwiając zbieranie kompleksowych danych z istniejącego wdrożenia ujednoliconej komunikacji. CCUC pomaga w realizacji kluczowych zadań związanych z przejściem na nową wersję systemu, takich jak migracja urządzeń, funkcji i kontaktów użytkowników, a także automatyzacja aktualizacji oprogramowania sprzętowego dla obsługiwanych telefonów IP. Zapewniając scentralizowaną widoczność i zarządzanie, CCUC pomaga zagwarantować płynniejszy i bardziej efektywny proces migracji.

Cisco zdecydowanie zaleca wdrożenie rozwiązania CCUC na wczesnym etapie projektu przejściowego, najlepiej przed lub w trakcie fazy przygotowawczej. Umożliwi to uzyskanie informacji i możliwości niezbędnych do dokładnej oceny, inwentaryzacji i planowania kolejnych działań migracyjnych oraz rozpoczęcia podróży w kierunku przyszłych możliwości hybrydowych.

Ocena bieżącego środowiska

Kluczowym działaniem podczas planowania migracji jest ocena bieżącego środowiska lokalnego i wdrożenia. Daje to wgląd w to, jakie potencjalne zmiany mogą być konieczne, aby pomyślnie przejść na . Umożliwia również ocenę kluczowych elementów platformy w porównaniu do istniejącego wdrożenia lokalnego. Informacje te pomogą Ci określić, jakie konkretne zadania są wymagane w ramach przejścia i jakie zmiany chcesz wprowadzić, aby spełnić wymagania biznesowe i techniczne oraz przypadki użycia.

W ramach tych działań należy wziąć pod uwagę następujące aspekty.

Licencjonowanie

Zrozumienie aktualnej struktury licencjonowania istniejącego wdrożenia jest kluczowe podczas przygotowywania się do migracji do . Przeprowadź ocenę licencji w następujących obszarach istniejącego rozwiązania lokalnego Cisco.

-

Platforma

Możliwość pełnego określenia, co jest obecnie licencjonowane na Twojej głównej platformie, będzie miała kluczowe znaczenie podczas współpracy z zespołem ds. kont lub partnerem w celu określenia najlepszej ścieżki przejścia na elastyczne licencjonowanie. jest licencjonowany za pomocą elastycznego licencjonowania. Aby uzyskać więcej informacji na temat licencjonowania elastycznego, zobacz Plan elastycznej współpracy Cisco.

-

Użytkownicy i urządzenia

Określ, jaka kategoria licencji jest wymagana dla Twoich obecnych użytkowników i urządzeń. Na tej podstawie określimy, jaki typ licencji jest wymagany dla użytkowników i urządzeń. Oferuje wiele typów licencji, w tym licencje Professional i Standard dla użytkowników oraz licencje Professional i licencje obszaru wspólnego dla obszarów roboczych. Aby uzyskać więcej informacji na temat licencjonowania urządzeń, zapoznaj się z arkuszem danych dostępnym pod adresem Licencjonowanie urządzeń.

-

Brama lokalna

Jeśli w ramach tej zmiany do dostępu PSTN wymagany jest Cisco Unified Border Element (CUBE), należy również rozważyć licencjonowanie CUBE. Zagadnienia dotyczące licencjonowania CUBE omówiono w dalszej części dokumentu.

Locations/Sites

Planując tę zmianę, należy wziąć pod uwagę liczbę i rodzaje placówek (duża centrala, regiony, oddziały itd.) w ramach istniejącego wdrożenia. Pełne zrozumienie istniejących lokalizacji wdrożeniowych pomoże w strategicznym planowaniu udanej transformacji, zwłaszcza jeśli chodzi o ustalenie, które lokalizacje przenieść i w jakiej kolejności. Podczas podejmowania decyzji o migracji kluczowe znaczenie będzie miało szczegółowe zrozumienie wymagań planu wybierania (numeracja, zwyczaje wybierania numerów, klasy ograniczeń itd.), łączności i przepustowości sieci (Internet, WAN, LAN) oraz dostępu do PSTN (lokalnego lub scentralizowanego, IP lub TDM) dla każdej lokalizacji. Aby uzyskać więcej informacji na temat typowych modeli wdrażania i kluczowych zagadnień, zapoznaj się z informacjami na temat modeli wdrażania współpracy dostępnymi w dokumencie Collaboration SRND.

Dostępność lokalizacji to kolejny ważny aspekt wdrażania. W zależności od lokalizacji wdrożenia dostępne są różne możliwości, subskrypcje i urządzenia. Aby uzyskać więcej informacji na temat dostępności geograficznej, zobacz Gdzie jest dostępny Webex?.

Na koniec ważne jest zrozumienie wpływu, jaki przejście będzie miało na inne usługi współpracy. Biorąc pod uwagę cel niniejszego dokumentu, przyjęto ogólne założenie, że jeśli istniejące usługi współpracy wykraczające poza obciążenie wywoławcze mają zostać zachowane, należy spodziewać się przejścia do fazy 1 wdrożenia hybrydowego, o którym mowa powyżej. Przykładami usług współpracy, które mogą wymagać wdrożenia hybrydowego, są lokalne centra kontaktowe, które nie zostały jeszcze zmigrowane do centrum kontaktowego Webex, oraz ścisła integracja z systemami, takimi jak systemy przywoławcze i rozliczeniowe. Aby uzyskać więcej informacji na temat przejścia dodatkowych obciążeń i usług współpracy, zobacz Przejścia współpracy.

Istniejący zapas devices/clients

Przed rozpoczęciem transformacji ważne jest, aby dokonać inwentaryzacji istniejących punktów końcowych sprzętu i oprogramowania. Posiadanie kompletnej listy urządzeń types/models, wersje sprzętu, typy i liczba systemów operacyjnych klientów programowych pozwolą odpowiednio zaplanować migrację urządzeń i złagodzić skutki dla tych urządzeń, których nie można przenieść do usług połączeń w chmurze. Inwentaryzacja powinna zostać wykorzystana do określenia urządzeń, które należy przekazać dalej, oraz urządzeń, które należy wymienić przed przekazaniem dalej.

Telefony stacjonarne

W przypadku telefonów stacjonarnych z funkcją audio i wideo obsługiwane są wyłącznie telefony stacjonarne z serii 6800, 7800, 8800 i 9800. Jest to podzbiór telefonów IP Cisco, które są obsługiwane przez . Niektóre modele i wersje telefonów 6800, 7800 i 8800 nie są kompatybilne z systemem . Aby uzyskać więcej informacji o obsługiwanych modelach i wersjach sprzętu, zobacz Urządzenia obsługiwane przez usługę Webex Calling.

W przypadku telefonów IP Cisco serii 6800 nie można dokonać aktualizacji oprogramowania sprzętowego z wersji Enterprise do wersji Multiplatform (MPP), która jest wymagana. W związku z tym wszystkie telefony 6800 zarejestrowane na działającym oprogramowaniu firmowym muszą zostać wymienione na model 6800 MPP lub inny obsługiwany model telefonu.

Przed przejściem na nową wersję i zarejestrowaniem telefonów IP Cisco serii 7800 i 8800 należy zaktualizować je do wersji oprogramowania układowego Multiplatform Phone (MPP). Aby ustalić, które modele 7800 i 8800 oraz wersje sprzętu obsługują oprogramowanie układowe MPP, zapoznaj się z tematem Konwersja oprogramowania układowego telefonów IP Cisco serii 7800 i 8800 pomiędzy wersjami Enterprise i MPP.

Sprzedaż modeli 8845, 8865 i 8865NR dobiegła końca i nie zaleca się ich migracji do .

Nie zaleca się używania funkcji Webex Calling na starszych wersjach telefonów z serii 8800 (8811, 8841, 8851, 8851NR, 8861). Telefony z wersją sprzętową VID 14 lub starszą zarejestrują się, jednak mogą wystąpić pewne problemy z wydajnością ze względu na sprzęt.

Telefony stacjonarne serii 9800 korzystają z systemu PhoneOS, który obsługuje zarówno rejestrację, jak i obsługę telefonu. Dlatego też przejście na te telefony nie wymaga aktualizacji oprogramowania sprzętowego.

Wszystkie pozostałe telefony IP będą musiały zostać wymienione na telefony z serii 6800, 7800, 8800 lub 9800 obsługiwane przez usługę Webex Calling. Aby uzyskać więcej informacji na temat obsługiwanych telefonów IP i stacjonarnych, zapoznaj się z artykułem pod adresem Obsługiwane urządzenia dla usługi Webex Calling.

Punkty końcowe wideo

Punkty końcowe wideo osobiste i pokojowe, w tym seria Cisco Board, seria Room i seria Desk, mogą natywnie rejestrować się za pomocą protokołu SIP w usłudze . Każdy z tych punktów końcowych, który musi odtwarzać dźwięk and/or Połączenia PSTN wymagają licencji na wykonywanie połączeń:

-

W przypadku urządzeń współdzielonych w salach konferencyjnych, przestrzeniach spotkań itp. wymagana jest licencja Professional Workspace lub Workspace.

-

Do korzystania z osobistego urządzenia użytkownika końcowego wymagana jest licencja profesjonalna lub standardowa.

Określ liczbę zarejestrowanych punktów końcowych wideo używanych do wykonywania połączeń audio. Istnieje możliwość, że niektóre punkty końcowe wideo będą wykorzystywane wyłącznie do dołączania do spotkań lub wykonywania połączeń wideo SIP. W obu przypadkach punkty końcowe nadal muszą zostać przeniesione, zanim serwery zostaną wyłączone z eksploatacji. Pomoże to jednak ustalić, ile z nich będzie potrzebowało licencji, aby móc nadal wykonywać połączenia telefoniczne.

-

Gdy urządzenia wideo zostaną przeniesione z rejestracji do , adres URI tych punktów końcowych ulegnie zmianie, ponieważ są one teraz zarejestrowane w chmurze.

-

Modele telefonów 8845, 8865 i 8875 to osobiste wideotelefony, które są obsługiwane przez .

Klienci miękcy

Jest to jedyny klient programowy obsługiwany przez , w przeciwieństwie do Unified CM, który obsługuje zarówno aplikację Webex, jak i Jabber, i jest nowym domyślnym klientem programowym dla użytkowników końcowych.

W zależności od trybu wdrożenia wdrożonego dla Jabbera (tylko komunikator, tylko telefon, and/or (pełne tryby UC) może być konieczne rozważenie przejścia na tryb obsługi wiadomości and/or Obciążenia spotkań z Jabbera do . Można go wdrożyć w trybie tylko telefonicznym, jeśli będzie używany jako klient wyłącznie do połączeń, lub można go wdrożyć jako pełny pakiet Webex Suite, jeśli są wykorzystywane inne obciążenia, np. Webex Messaging and/or Spotkania Webex są przenoszone do aplikacji z możliwością połączeń.

Ulepsza doświadczenia użytkownika końcowego, zapewniając funkcje sztucznej inteligencji, takie jak: audio/video wywiad, transkrypcja rozmów i inne. Aby uzyskać więcej informacji, zobacz https://www.webex.com/all-new-webex.

Przed przeniesieniem użytkowników do domeny . konieczne będzie przeniesienie ich klientów Jabber do domeny . Masz dwie możliwości dokończenia tego przejścia.

-

Zanim je przeniesiesz

-

Kiedy przeniesiesz je do .

Aby ułatwić początkowe przejście na , zaleca się użycie opcji 1 i przeniesienie użytkowników do , najpierw dzwoniąc. Dzięki temu użytkownicy mają czas na zapoznanie się z nową aplikacją, podczas gdy nadal korzystają z istniejącej lokalnej platformy do połączeń. Gdy będziesz gotowy przenieść użytkowników do , skonfigurujesz ich rejestrację na platformie połączeń w chmurze.

Więcej informacji na temat tych dwóch opcji znajdziesz w artykule Migracja – jeden czy dwa kroki?.

Pełną listę obsługiwanych urządzeń znajdziesz w Obsługiwane urządzenia dla usługi Webex Calling.

Sprawdź kwalifikowalność urządzenia

Jak wspomniano wcześniej, obsługuje podzbiór telefonów IP Cisco i wymaga innego typu oprogramowania układowego dla telefonów z serii 7800 i 8800. Telefony Unified CM korzystają z oprogramowania sprzętowego Enterprise, natomiast telefony korzystają z oprogramowania sprzętowego Multiplatform Phone (MPP). Zaleca się sprawdzenie, które zarejestrowane telefony kwalifikują się do uaktualnienia do oprogramowania sprzętowego MPP na etapie przygotowań. Daje to czas na wymianę niekwalifikujących się telefonów na jeden ze wspieranych modeli lub na znalezienie alternatywnego planu, np. przeniesienie użytkownika wyłącznie do aplikacji Webex.

Aby ułatwić ustalenie kwalifikowalności telefonów, Control Hub ma wbudowane narzędzie o nazwie Migracja telefonu do Webex Calling. Podczas sprawdzania kwalifikowalności urządzenia za pomocą tego narzędzia wybierz opcję Migracja Wygeneruj tylko licencję urządzenia.

Ta opcja umożliwia przesłanie pliku CSV zawierającego telefony, dzięki czemu można sprawdzić, czy każdy z nich kwalifikuje się do programu. Wybierając tę opcję migracji, nie dodajesz telefonów, ponieważ nadal jesteś na etapie przygotowań i nie jesteś jeszcze gotowy, aby to zrobić. Aby uzyskać więcej informacji, zobacz Przeprowadź migrację telefonu do Webex Calling .

Istnieje możliwość, że niektóre telefony zostaną zwrócone z Nieznana. Dzieje się tak zazwyczaj dlatego, że system zaplecza nie jest w stanie zweryfikować niektórych informacji o telefonie. W przypadku telefonów ze statusem Nieznany masz dwie opcje sprawdzenia, czy kwalifikują się one do uaktualnienia do oprogramowania układowego MPP.

-

Sprawdź ręcznie każdy telefon i zweryfikuj model oraz wersję sprzętu (PID VID)

7800/8800 etykieta telefonu z informacjami o modelu i wersji sprzętu -

Użyj narzędzia Cisco IP Phone Ready Tool

Pobierz narzędzie ze strony https://github.com/joemar2/mpp_readiness_check.

To narzędzie nie jest oficjalnym narzędziem Cisco i nie jest obsługiwane przez TAC. Jest wspierany ze wszystkich sił, ale korzystanie z niego jest bezpłatne.

Narzędzie to musi być uruchomione na komputerze lokalnym i mieć dostęp do serwerów i telefonów IP. Aplikacja ma opcję umożliwiającą dostęp do Internetu na telefonach IP, co jest zalecane i konieczne do uzyskania najlepszych wyników. Dlatego też należy z niego korzystać poza godzinami pracy, aby nie zakłócać pracy użytkowników końcowych. Narzędzie generuje raport z listą telefonów z serii 7800 i 8800, które kwalifikują się do uaktualnienia do oprogramowania sprzętowego MPP. Ponieważ uzyskuje bezpośredni dostęp do telefonu, może zweryfikować Nieznane urządzenia zgłoszone przez narzędzie Control Hub.

Raport dotyczący gotowości telefonu IP Cisco

Użytkownicy

Jednym z najważniejszych kroków przygotowawczych, który gwarantuje pomyślną migrację, jest odpowiednie zapewnienie użytkownikom dostępu do zasobów. Musisz odpowiednio zaplanować migrację dla wszystkich użytkowników, nawet jeśli robisz to etapowo. Użytkownicy muszą być wyposażeni w co najmniej jedną z następujących funkcji:

-

Wdrażanie z wywołaniem

-

Wdrażanie z

-

Konfigurowanie usług dla użytkownika

-

Aby umożliwić wyszukiwanie użytkowników w katalogu (kliknij, aby zadzwonić, informacje kontaktowe użytkowników, przeszukiwanie książki telefonicznej).

Zaleca się przygotowanie wszystkich użytkowników przed rozpoczęciem projektu lub w jego trakcie. Dotyczy to również użytkowników, którzy nadal korzystają z Unified CM, ponieważ platforma do wykonywania połączeń jest niezależna od urządzenia, z którego korzystają (telefon IP, Jabber itp.). W miarę migracji użytkowników do (and/or ) zaktualizujesz ich licencje, aby umożliwić im korzystanie z potrzebnych im usług. Dzięki zapewnieniu dostępu wszystkim użytkownikom korporacyjnym przed rozpoczęciem przejścia użytkownik, który przeszedł do lub do katalogu, może wyszukać użytkownika korporacyjnego, który nadal korzysta z Jabbera and/or NA . Dzięki temu użytkownicy, którzy przeszli na nową usługę, mogą znaleźć dane kontaktowe innych użytkowników i nawiązać z nimi połączenie, korzystając z książki telefonicznej.

Na rysunku wyszukiwanie katalogowe pokazano przykład użytkownika wyszukującego innego użytkownika. Wyniki wyszukiwania pokazują dane kontaktowe użytkownika i mogą dotyczyć użytkownika, który nadal korzysta z Jabbera lub użytkownika, który przeszedł na Jabbera. and/or .

Następnie określ, którzy z istniejących użytkowników dzwoniących lokalnie zostaną przeniesieni do . Jeśli przeniesienie dotyczy wszystkich lub dużej liczby użytkowników, zaleca się przenoszenie użytkowników w grupach, aby mieć pewność, że zespół projektowy, personel IT i personel pomocniczy poradzą sobie z przeniesieniem i ewentualnymi problemami. Należy również przeznaczyć trochę czasu na dostarczenie początkowych informacji i przeprowadzenie szkoleń, które przygotują użytkowników do tej zmiany. Grupowanie użytkowników podczas przejścia może odbywać się na podstawie różnych kryteriów, w tym lokalizacji lub placówki, do której przypisano użytkowników, działów, do których należą użytkownicy, a nawet typów użytkowników (pracownicy wiedzy, kadra kierownicza, pracownicy mobilni itd.).

Na przykład, jeśli użytkownicy we wdrożeniu są podzieleni na trzy główne lokalizacje: Nowy Jork (NYC), San Francisco (SFC) i Research Triangle Park (RTP), plan przejścia użytkowników może wyglądać tak, jak przedstawiono w tabeli Plan przejścia użytkowników według lokalizacji.

| Strona użytkownika / lokalizacja | Informacje i szkolenia przed przejściem | Okres przejściowy | Wsparcie po okresie przejściowym |

|---|---|---|---|

| Nowy Jork (1525 użytkowników) | Tydzień 1 kwietnia | 15 kwietnia – 27 kwietnia | Tydzień 29 kwietnia |

| SFO (1600 użytkowników) | Tydzień 6 maja | 20 maja – 31 maja | Tydzień 3 czerwca |

| RTP (1275 użytkowników) | Tydzień 3 czerwca | 17 czerwca – 28 czerwca | Tydzień 1 lipca |

Kolejnym istotnym czynnikiem jest łączenie użytkowników, którzy są od siebie zależni. Może to obejmować, ale nie ogranicza się do następujących kwestii:

-

Monitorowanie BLF

-

To samo polowanie pilot/group

-

Linie udostępniania

-

Część tej samej grupy odbierającej połączenia

-

Korzystanie z tych samych numerów połączeń typu call-park

-

Interkom

-

Admin/Exec.

Możesz przejrzeć konfigurację (GUI lub eksport) albo użyć narzędzia Migration Insights, aby ułatwić identyfikację grup użytkowników z tymi zależnościami.

Połączenie PSTN

Dostęp do sieci PSTN można uzyskać na trzy sposoby: Plany połączeń Cisco, Cloud Connect dla (dawniej Cloud Connected PSTN) i lokalna PSTN (brama lokalna). Jednakże pojedyncza lokalizacja zdefiniowana w może być przypisana tylko do jednej opcji PSTN.

Lokalna sieć PSTN z lokalną bramą (LGW) jest kluczowym elementem strategii przejścia. Zapewnia łączność między wdrożeniem lokalnym and/or Sieć PSTN i platforma obsługują kontrolery graniczne sesji (SBC) firmy Cisco i certyfikowane kontrolery innych firm, które mogą być używane jako bramy lokalne. Najnowszą listę obsługiwanych komputerów SBC można znaleźć w Lista obsługiwanych komputerów SBC.

obsługuje do 250 równoczesnych połączeń z pojedynczej bramy lokalnej opartej na rejestracji i ponad 250 równoczesnych połączeń z pojedynczej bramy lokalnej opartej na certyfikacie. Bramy lokalne oparte na certyfikatach mogą obsługiwać do 6500 równoczesnych połączeń, ale zależy to od typu połączenia, z jakim korzysta brama lokalna (Over-the-Top lub peering międzysieciowy) oraz modelu SBC, na którym wdrożono bramę lokalną. Limity te stanowią w istocie domyślny limit liczby połączeń PSTN zarówno dla połączeń realizowanych za pośrednictwem lokalnej bramy, jak i połączeń między lokalizacjami pomiędzy punktami końcowymi. Aby uzyskać więcej informacji, zobacz Rozpoczęcie pracy z bramą lokalną.

Wszystkie połączenia przekraczające ten limit są odrzucane z kodem 403 Forbidden. Polecenie show call active voice można uruchomić na bramce lokalnej w dowolnym momencie, aby określić całkowitą liczbę aktywnych połączeń.

Słabe warunki sieciowe pomiędzy lokalną bramą i kontrolerem SBC dostępu mogą ograniczyć wydajność połączenia sygnalizacyjnego, co z kolei może prowadzić do jeszcze większego obniżenia limitu równoczesnych połączeń. Jednokierunkowe opóźnienie między lokalną bramą a centrum danych nie powinno przekraczać 100 ms, a drgania powinny być mniejsze niż 10 ms, a utrata pakietów mniejsza niż 0,5. %.

Cechy & wykorzystanie funkcji

Oceniając bieżące środowisko, ważne jest zidentyfikowanie i sprawdzenie, które funkcje są skonfigurowane. Ważne jest również zrozumienie sposobu korzystania z funkcji, aby można było zdefiniować na nowo wymagania biznesowe i techniczne dotyczące danego wdrożenia.

Aby ustalić, które funkcje są skonfigurowane, należy przeanalizować konfigurację. Są to dane statyczne ustawiane podczas konfigurowania funkcji lub ustawienia w systemie. Aby ukończyć tę analizę, można skorzystać z następujących opcji:

-

Przejrzyj konfigurację w interfejsie graficznym administratora

-

eksport konfiguracji — eksport zbiorczy lub AXL

-

narzędzie do analizy migracji (zalecane)

-

Narzędzia partnerów zewnętrznych Cisco (zalecane).

Aby skutecznie analizować wykorzystanie funkcji, konieczne jest zbadanie dynamicznych danych systemowych, takich jak wykorzystanie, rejestracje i aktywność połączeń. Różne narzędzia analityczne i pulpity nawigacyjne dostarczają informacji na temat tych wskaźników, umożliwiając kompleksowe zrozumienie wydajności i przepustowości systemu. Pomaga to w podejmowaniu świadomych decyzji podczas migracji i działań optymalizacyjnych. Aby wykonać tego typu analizę, można skorzystać z następujących opcji:

-

Przegląd surowych rekordów CDR

-

Przegląd danych Unified CM RTMT

-

narzędzie Migration Insights wykorzystujące dane CDR

-

Przegląd analityki UC połączonej z chmurą

-

Głośność połączeń

-

Zarejestrowane punkty końcowe

-

lokalizacje (CAC)

-

Wykorzystanie pnia.

-

-

Narzędzia partnerów zewnętrznych Cisco.

Firma Cisco zaleca rozpoczęcie analizy od narzędzia Webex Control Hub Migration Insights. Zaimportujesz plik eksportowy .TAR i pliki Unified CM CDR (opcjonalne, ale wymagane do analizy wykorzystania funkcji) do narzędzia. Narzędzie wygeneruje następujące raporty w formacie CSV, których można użyć do rozpoczęcia analizy:

| Nazwa raportu Opis raportu |

|---|

| ImportedDataBulk.csv Wszyscy użytkownicy i urządzenia z danych Unified CM |

| DeviceEligibility.csv Identyfikuje urządzenia, które można migrować do usługi Webex Calling (telefony IP, urządzenia Room OS, urządzenia ATA i urządzenia innych firm) |

| DevicePoolNumbers.txt Lista wszystkich numerów w określonej puli urządzeń |

| HuntGroup_CallQueue_CallPark_CallPickUpGroups.csv Szczegóły dotyczące urządzeń i użytkowników, którzy powinni zostać zmigrowani razem na podstawie współdzielonych linii, pilota Hunt, kolejki połączeń, parkowania połączeń i konfiguracji grupy odbierania połączeń |

| HuntGroupMigrationInsight.csv Szczegółowe informacje o przydzielonych liniach polowań, grupach linii i powiązanych agentach |

| SharedlineGroupMigrationReport.csv Przegląd sposobu udostępniania numerów telefonów (numerów katalogowych) pomiędzy użytkownikami |

| Nazwa raportu Opis raportu |

|---|

| FeatureUsageBasedDeviceEligibilityReport.csv Informacje o kwalifikowalności migracji urządzenia na podstawie sposobu korzystania z funkcji |

| FeatureUsageWithLastUsageDateReport.csv Liczba użyć, aby określić, ile razy pilot(y) polowania i kolejka(i) połączeń zostały wywołane, wraz z datą ostatniego użycia |

| UserWorkspaceLastUsage.csv Ostatnia data użytkowania dla użytkowników i obszarów roboczych zarówno dla klientów programowych, jak i telefonów stacjonarnych |

| DIDUsageReport.csv Wykorzystanie DID zarówno dla przypisanych, jak i nieprzypisanych DID |

Więcej szczegółów na temat raportów Migration Insights można znaleźć w artykule Migration Insights.

Jeśli po zapoznaniu się z informacjami zawartymi w raportach Migration Insights potrzebujesz więcej informacji o funkcjach i sposobie ich wykorzystania, firma Cisco zaleca rozważenie skorzystania z jednego z narzędzi migracji oferowanych przez zewnętrznych partnerów Cisco and/or aby przejrzeć konfiguracje w interfejsie graficznym lub w danych eksportu konfiguracji.

Integracje Cisco: Połączenie Unity UCCX UCCE

Poczta głosowa stanowi integralną część oferty i jest natywnie wbudowana w rozwiązanie. Nie można jej zintegrować z lokalnym rozwiązaniem poczty głosowej, takim jak Unity Connection lub Unity Connection Express. Co więcej, nie ma natywnego sposobu na migrację istniejących wiadomości poczty głosowej lub powitań połączenia Unity do natywnej usługi poczty głosowej dostępnej w . Niektóre narzędzia migracyjne oferowane przez zewnętrznych partnerów Cisco umożliwiają migrację części tych danych. Aby uzyskać więcej informacji na temat poczty głosowej, zobacz Konfigurowanie i zarządzanie ustawieniami poczty głosowej dla użytkownika usługi Webex Calling.

obsługuje również współdzieloną pocztę głosową i skrzynki faksowe. Aby uzyskać więcej informacji, zobacz Zarządzanie współdzieloną pocztą głosową i skrzynką faksów przychodzących dla usługi Webex Calling.

ma wbudowaną funkcję automatycznej obsługi klienta, która jest częścią podstawowej platformy. Funkcja ta umożliwia przeniesienie funkcji obsługi połączeń i automatycznej sekretarki Unity Connection. Narzędzie Control Hub, Migracja funkcji z Unified CM, obsługuje migrację konfiguracji Unity Connection do automatycznych asystentów. Aby uzyskać więcej informacji na temat korzystania z tego narzędzia, zobacz Migracja urządzeń i funkcji z Unified CM do Webex Calling.

Nagrywanie połączeń

zawiera dwie opcje nagrywania rozmów bez dodatkowych kosztów.

-

Nagrywanie rozmów Webex

-

Nagrywanie Dubber Go (oferta partnerska) - integracja pomiędzy Dubber i Dubber, w ramach której wszystkie nagrane media są bezpiecznie przechowywane w chmurze.

uwzględniono opcje nagrywania Tabela zawiera najważniejsze cechy dwóch opcji nagrywania rozmów, które są dostępne bez dodatkowych kosztów.

| Webex | Dubber Go |

|---|---|

| Dostępne dla wszystkich użytkowników | Dostępne dla wszystkich użytkowników |

| Nieograniczone nagrania | Nieograniczone nagrania |

| Okres przechowywania 1 rok* | 30-dniowy okres przechowywania |

| 100 GB pamięci masowej na organizację | - |

| Specjaliści ds. zgodności mogą uzyskiwać dostęp do nagrań rozmów i zarządzać nimi | - |

| Interfejsy API do zarządzania nagraniami | - |

Administratorzy mogą konfigurować i zarządzać dostępem użytkowników do nagrań rozmów

|

Tylko użytkownicy mogą uzyskiwać dostęp do swoich nagrań i zarządzać nimi

|

Jeśli Twoja organizacja potrzebuje dodatkowych możliwości nagrywania, takich jak nagrywanie rozmów telefonicznych zgodnie z przepisami, dłuższe okresy przechowywania, więcej miejsca do przechowywania, analiza AI, and/or Dostęp administratora, płatne oferty i dodatki są dostępne zarówno u Cisco, jak i u zewnętrznych dostawców rozwiązań nagrywających. Aby uzyskać więcej informacji na temat dostawców nagrań, konfiguracji i dodatkowych usług partnerskich, zobacz Zarządzanie nagrywaniem rozmów w usłudze Webex Calling.

Integracje z rozwiązaniami stron trzecich

obsługuje różnorodne integracje strontrzecich, w tym między innymi SBC dla bram lokalnych, telefonów IP, telefonów interkomowych, Speaker/Pagers, ATA itp. Oprócz tych urządzeńinnych firm , Webex Calling obsługuje różne rozwiązaniainnych firm dotyczące obsługi klienta, analiz, nagrywania, rozliczeń itp. Aby uzyskać więcej informacji na temat rozwiązańinnych firm, zobacz Webex App Hub.

Plan

Plan projektu wysokiego szczebla

Podczas opracowywania ogólnego planu projektu migracji z do , istotne jest ustalenie jasnych faz i kamieni milowych, które odpowiadają zarówno celom biznesowym, jak i wymaganiom technicznym. Plan powinien zaczynać się od fazy kompleksowej oceny, obejmującej zebranie szczegółowych wymagań technicznych i biznesowych, a także identyfikację interesariuszy i zdefiniowanie kryteriów sukcesu. Do najważniejszych kwestii należą alokacja zasobów, oszacowanie harmonogramu, zarządzanie ryzykiem i strategie komunikacji, aby mieć pewność, że wszystkie strony będą poinformowane i zaangażowane w cały proces migracji. Ponadto plan powinien uwzględniać punkty kontrolne, takie jak testy pilotażowe i stopniowe wdrażanie, aby zminimalizować zakłócenia i umożliwić wprowadzanie korekt na podstawie opinii.

Przykłady elementów, które należy uwzględnić w planie projektu:

-

Określenie zakresu migracji (np. którzy użytkownicy, urządzenia i funkcje zostaną objęte migracją)

-

Planowanie sesji szkoleniowych dla użytkowników końcowych i zespołów wsparcia

-

Koordynowanie ocen gotowości sieci oraz

-

Zaplanowanie działań przejściowych z uwzględnieniem opcji zapasowych. Ważne jest również zintegrowanie przeglądów zgodności i bezpieczeństwa, a także faz wsparcia i optymalizacji po migracji.

Strukturyzując plan projektu z uwzględnieniem tych kwestii, organizacje mogą lepiej zarządzać złożonością, ograniczać ryzyko i osiągać płynniejsze przejście do .

Podróż migracyjna – jeden czy dwa kroki?

wymaga od użytkowników korzystania z oprogramowania do wywoływania klientów. Jeśli zatem jacyś użytkownicy nadal korzystają z domeny , masz dwie opcje dotyczące momentu, w którym możesz ich do niej przenieść. Możesz przeprowadzić migrację użytkownika w jednym lub dwóch krokach.

Opcja 1: Migracja użytkownika w jednym kroku

W ramach migracji użytkownicy przechodzą z do w tym samym momencie, w którym przechodzą z Unified CM do . Ta opcja jest zwykle przeznaczona dla klientów, którzy mają do przeniesienia niewielką liczbę użytkowników i umożliwiają jednoczesne przeniesienie zarówno oprogramowania klienckiego użytkownika, jak i usługi połączeń. Rysunek Usługa wywoławcza użytkownika, klient programowy & telefon migruje do poniżej podkreślono ten typ migracji. Wybierając tę opcję użytkownik będzie mógł wykonać następujące czynności jednocześnie:

-

Usługi telefoniczne przeniesione z do

-

Numery telefonów i numery wewnętrzne przeniesione z do

-

Miękki klient przeszedł z Jabbera na - zarejestruje się

-

Rejestracja telefoniczna przeniesiona z do .

Nadal może to być migracja fazowa, w ramach której grupy użytkowników są przenoszone w różnym czasie, ale gdy przenoszony jest każdy użytkownik, wszystkie te operacje dzieją się jednocześnie.

Opcja 2: Dwuetapowa migracja użytkowników

Drugim podejściem jest migracja dwuetapowa. W kroku 1 użytkownicy są przenoszeni z do , ale pozostają w trybie połączeń. Następnie w kroku 2 użytkownicy są przenoszeni z Unified CM do . Tę opcję zaleca się większym klientom, którzy chcą zarządzać zmianami użytkownika końcowego i oddzielić zmianę klienta programowego od zmiany usługi wywołującej. Na poniższym rysunku Migracja klienta programowego; następnie migracja usługi wywołującej, klienta programowego & z telefonu do Webex Calling poniżej przedstawiono ten typ migracji.

Krok 1

-

Klient miękki został przeniesiony z na - zarejestruje się na .

Krok 2

-

Usługi telefoniczne zostały przeniesione z do .

-

Numery telefonów i numery wewnętrzne zostały przeniesione z do .

-

rejestracja przeniesiona z do .

-

Rejestracja telefoniczna przeniesiona z do .

Może to być nadal migracja fazowa, w której grupy użytkowników są przenoszone w różnym czasie na obu etapach.

Wybór opcji zależy od tego, w jaki sposób chcesz zarządzać przejściem użytkowników do i . Zaleca się podejmowanie działań etapami (Opcja 2). Dzięki temu możesz zminimalizować liczbę zmian wprowadzanych przez użytkownika końcowego i rozłożyć wysiłki na różne części projektu. Jeśli jednak wolisz, aby użytkownicy odczuli skutki zmian tylko raz, wówczas opcja 1 również będzie odpowiednia.

Patrząc na zalecaną ścieżkę (opcja 1), mapa przejść wysokiego poziomu z aplikacji Jabber do aplikacji Webex poniższy rysunek przedstawia przejście wysokiego poziomu dla kroku 1.

Na tym etapie użytkownicy przechodzą z Jabbera do wszystkich usług połączeń. Jednakże platformą obsługującą połączenia jest nadal Unified CM, a jej usługi połączeń będą rejestrowane w . Jak widać na rysunku mapy przejścia wysokiego poziomu z Jabbera do aplikacji Webex, infrastruktura lokalna nie ulega zmianie i działa tak samo jak Jabber. Jedyną zmianą jest konieczność nawiązania połączenia z .

Aby uzyskać więcej informacji na temat tego przejścia, zapoznaj się z Mapą przejścia z Jabbera na Webex i Przewodnikiem wdrażania w sekcji Klient na stronie Przejście do współpracy.

Mapa przejść wysokiego poziomu z połączenia CM do połączenia Webex Rysunek przedstawia przejście wysokiego poziomu z do . To jest krok 2 zalecanej podróży.

Jeśli zdecydujesz się na podejście jednokrokowe, to również będzie obowiązywać.

Na tym etapie użytkownicy są przypisywani do grup. W tym momencie użytkownicy zaczynają korzystać z usług telefonicznych, rejestracji połączeń i rejestracji telefonów IP.

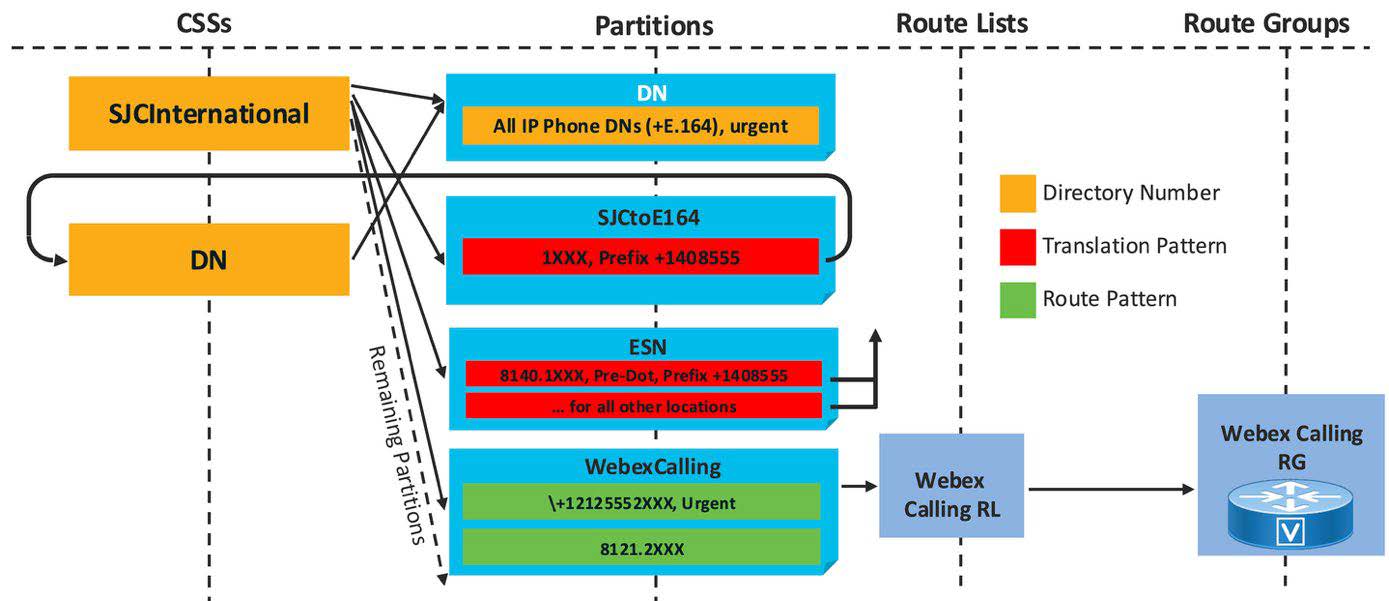

Ponieważ użytkownicy przemieszczają się w grupach, użytkownicy Enterprise zostaną podzieleni pomiędzy dwie platformy połączeń w trakcie okresu przejściowego. Faza 1 na rysunku przedstawia mapę przejść wysokiego poziomu z Unified CM do Webex Calling. Na tym etapie konieczne jest zaplanowanie sposobu zarządzania połączeniami między użytkownikami na obu platformach oraz sposobu kierowania połączeń PSTN. Za każdym razem, gdy grupa użytkowników zostanie przeniesiona do , wymagane będą aktualizacje planów wybierania i trasowania połączeń w , oraz w bramkach lokalnych.

Gdy wszyscy użytkownicy, klienci programowi i urządzenia zostaną przeniesieni do (Fazy 2), wówczas całą lokalną infrastrukturę komunikacji ujednoliconej można usunąć i wycofać z eksploatacji.

Projekt

Wybór regionu

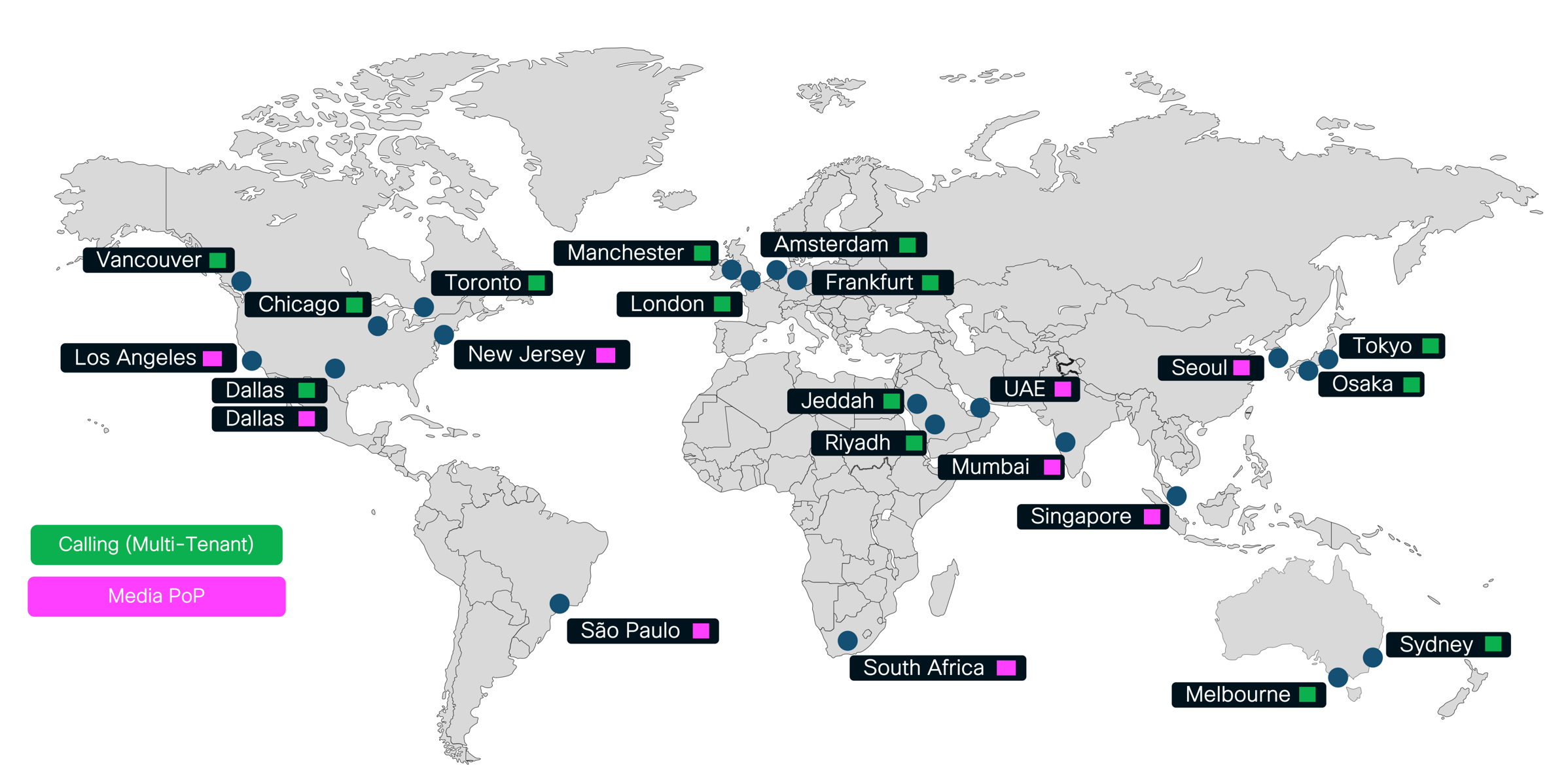

jest dostępny globalnie i dostarczany z redundantnych centrów danych w wielu regionach: USA (Dallas, Chicago), Kanada (Vancouver, Toronto), Europa (Frankfurt, Amsterdam), Wielka Brytania (Londyn, Manchester), Australia (Melbourne, Sydney), Japonia (Tokio, Osaka), Arabia Saudyjska (Rijad, Dżudda) i Indie (Bombaj, Ćennaj). Punkty obecności mediów (PoP) zapewniają usługi multimedialne optymalizujące czas obiegu multimediów. Przykładowo centrum danych w Singapurze jest wykorzystywane do optymalizacji czasu przesyłania danych w obie strony dla klientów z krajów azjatyckich, gdzie czas przesyłania danych do regionu Australii lub Japonii może być nieoptymalny. Centra danych są połączone wielogigabitową i całkowicie redundantną siecią szkieletową. Rysunek globalnie rozproszone centra danych przedstawia przegląd wszystkich centrów danych. Najnowszą listę dostępnych centrów danych znajdziesz w Lokalizacje centrów danych dla usługi Webex Calling.

Każdemu klientowi przydzielana jest jedna instancja. Wszystkie informacje dotyczące obsługi danego klienta są przechowywane w tej instancji, a sygnalizacja SIP wszystkich punktów końcowych i bram lokalnych obsługiwanych przez danego klienta jest powiązana z instancją, w której klient został obsłużony. Ponieważ trudno jest zmienić początkowy wybór regionu, ważne jest, aby w procesie decyzyjnym prowadzącym do wyboru regionu uwzględnić wszystkie istotne czynniki. Aby uniknąć nadmiernych opóźnień w przesyłaniu sygnału, ważne jest, aby już na wczesnym etapie procesu przejściowego zdecydować, która instancja powinna zostać wykorzystana. Cisco zaleca wybranie instancji zapewniającej najkrótszy czas przesyłania sygnałów dla największej liczby użytkowników w ramach wdrożenia.

Informacje na temat dostępności w danym kraju można znaleźć w sekcji Gdzie jest dostępny Webex?.

Lokalizacje

Aby przygotować się do udostępniania lokalizacji, konieczne jest zebranie wymaganych informacji dla wszystkich lokalizacji docelowych migracji. Informacje potrzebne dla każdej lokalizacji podsumowano w Informacje do zebrania dla każdej lokalizacji.

| Informacje | Komentarz |

|---|---|

| Zakres(y) rozszerzenia | Każda lokalizacja może mieć numery wewnętrzne zaczynające się od innych cyfr. Jedną cyfrę należy zachować na cyfrę sterującą wybieraniem między lokalizacjami (na przykład 8) i jedną na cyfrę sterującą PSTN (na przykład 9). Żaden zakres rozszerzeń nie może zaczynać się od żadnej z tych dwóch cyfr. Wszystkie zakresy rozszerzeń we wszystkich lokalizacjach muszą mieć równą długość. |

| Zakres(y) DID | - |

| Cyfra sterująca PSTN | - |

| Kod witryny | Wszystkie kody witryn we wszystkich lokalizacjach muszą być unikalne i mieć taką samą długość. |

| Numer główny | Podczas tworzenia lokalizacji konieczne jest podanie dwóch identyfikatorów DID. Jeden jako numer główny (np. do przydzielenia do usługi automatycznej sekretarki) i jeden dla portalu poczty głosowej. Podaj jeden DID dla numeru poczty głosowej. |

| Numer poczty głosowej | |

| Liczba licencji | Wymagane licencje według typu, w tym Standard, Professional, Workspace, Route List, Outbound Calling Plan. |

| Jednoczesne połączenia w godzinach szczytu | Suma równoczesnych połączeń pomiędzy urządzeniami oraz pomiędzy urządzeniami a bramą lokalną (PSTN i połączenia do urządzeń). Konieczne do określenia wymaganej przepustowości łącza internetowego. |

| Kraj | - |

| Strefa czasowa | - |

| Język | - |

| Kontakt (imię, telefon, adres e-mail) | - |

| Adres (adres ulicy, miasto, stan, kod pocztowy) | - |

| Fizyczna lokalizacja dyspozytorni służb ratunkowych dla punktów końcowych | Lokalizacja, z której można skorzystać w celu wykonania połączenia alarmowego, obejmuje zazwyczaj: adres budynku, adres budynku + numer piętra, adres budynku + numer apartamentu lub adres budynku + numer piętra + office/cubical numer. |