Configurazione del gateway locale su Cisco IOS XE per Webex Calling

Feedback?

Feedback?Panoramica

Webex Calling attualmente supporta due versioni di Local Gateway:

-

Gateway locale

-

Gateway locale per Webex per la pubblica amministrazione

-

Prima di iniziare, è necessario comprendere i requisiti della rete telefonica pubblica commutata (PSTN) e del gateway locale (LGW) per le chiamate Webex. Per ulteriori informazioni, vedere Architettura preferita Cisco Webex Calling per ulteriori informazioni.

-

Questo articolo presuppone che una piattaforma di gateway locale dedicata sia disponibile senza configurazione vocale esistente. Se si modifica un gateway PSTN esistente o un'implementazione di CUBE Enterprise per utilizzarlo come gateway locale per le chiamate Webex, è necessario prestare particolare attenzione alla configurazione. Assicurati di non interrompere i flussi di chiamata e le funzionalità esistenti a causa delle modifiche apportate.

Le procedure contengono collegamenti alla documentazione di riferimento dei comandi, dove è possibile trovare maggiori informazioni sulle singole opzioni di comando. Tutti i link di riferimento ai comandi puntano al Webex Managed Gateways Command Reference salvo diversa indicazione (in tal caso, i link ai comandi puntano al Cisco IOS Voice Command Reference). È possibile accedere a tutte queste guide in Cisco Unified Border Element Command References.

Per informazioni sulle schede SBC di terze parti supportate, fare riferimento alla documentazione di riferimento del prodotto corrispondente.

Esistono due opzioni per configurare il gateway locale per il Webex Calling trunk:

-

Trunk basato sulla registrazione

-

Trunk basato su certificato

Utilizza il flusso di attività sotto Gateway locale basato sulla registrazione o Gateway locale basato sul certificato per configurare il gateway locale per il tuo trunk di chiamate Webex.

Consulta Guida introduttiva a Local Gateway per ulteriori informazioni sui diversi tipi di trunk. Effettuare le seguenti operazioni sul gateway locale, utilizzando l'interfaccia della riga di comando (CLI). Utilizziamo il protocollo SIP (Session Initiation Protocol) e il protocollo TLS (Transport Layer Security) per proteggere la connessione trunk e il protocollo SRTP (Secure Real Time Protocol) per proteggere i dati multimediali tra il gateway locale e Webex Calling.

-

Seleziona CUBE come gateway locale. Webex for Government al momento non supporta alcun Session Border Controller (SBC) di terze parti. Per consultare l'elenco più recente, vedere Introduzione a Local Gateway.

- Installare Cisco IOS XE Dublin 17.12.1a o versioni successive su tutti i gateway locali Webex per enti governativi.

-

Per consultare l'elenco delle autorità di certificazione radice (CA) supportate da Webex for Government, vedere Autorità di certificazione radice per Webex for Government.

-

Per i dettagli sugli intervalli di porte esterne per il gateway locale in Webex for Government, vedere Requisiti di rete per Webex for Government (FedRAMP).

Il gateway locale per Webex per la pubblica amministrazione non supporta le seguenti funzionalità:

-

STUN/ICE-Lite per l'ottimizzazione del percorso multimediale

-

Fax (T.38)

Per configurare il gateway locale per il trunk di chiamata Webex in Webex for Government, utilizzare la seguente opzione:

-

Trunk basato su certificato

Utilizza il flusso di attività sotto Gateway locale basato su certificato per configurare il gateway locale per il tuo trunk di chiamate Webex. Per ulteriori dettagli su come configurare un gateway locale basato su certificati, vedere Configurare il trunk basato su certificati di chiamata Webex.

È obbligatorio configurare cifrari GCM conformi a FIPS per supportare il gateway locale per Webex for Government. In caso contrario, la configurazione della chiamata fallisce. Per i dettagli di configurazione, vedere Configurare il trunk basato su certificati di chiamata Webex.

Webex for Government non supporta il gateway locale basato sulla registrazione.

Questa sezione descrive come configurare un Cisco Unified Border Element (CUBE) come gateway locale per le chiamate Webex, utilizzando un trunk SIP registrato. La prima parte di questo documento illustra come configurare un semplice gateway PSTN. In questo caso, tutte le chiamate provenienti dalla rete telefonica pubblica (PSTN) vengono instradate a Webex Calling e tutte le chiamate provenienti da Webex Calling vengono instradate alla rete telefonica pubblica (PSTN). L'immagine sottostante illustra questa soluzione e la configurazione di alto livello dell'instradamento delle chiamate che verrà seguita.

In questo progetto vengono utilizzate le seguenti configurazioni principali:

-

Tenant della classe vocale: Utilizzato per creare configurazioni specifiche per il trunk.

-

classe vocale uri: Utilizzato per classificare i messaggi SIP ai fini della selezione di un dial-peer in entrata.

-

dial-peer in entrata: Fornisce l'elaborazione dei messaggi SIP in entrata e determina il percorso in uscita utilizzando un gruppo di dial-peer.

-

gruppo dial-peer: Definisce i dial peer in uscita utilizzati per l'instradamento delle chiamate successive.

-

dial-peer in uscita: Elabora i messaggi SIP in uscita e li instrada al destinatario richiesto.

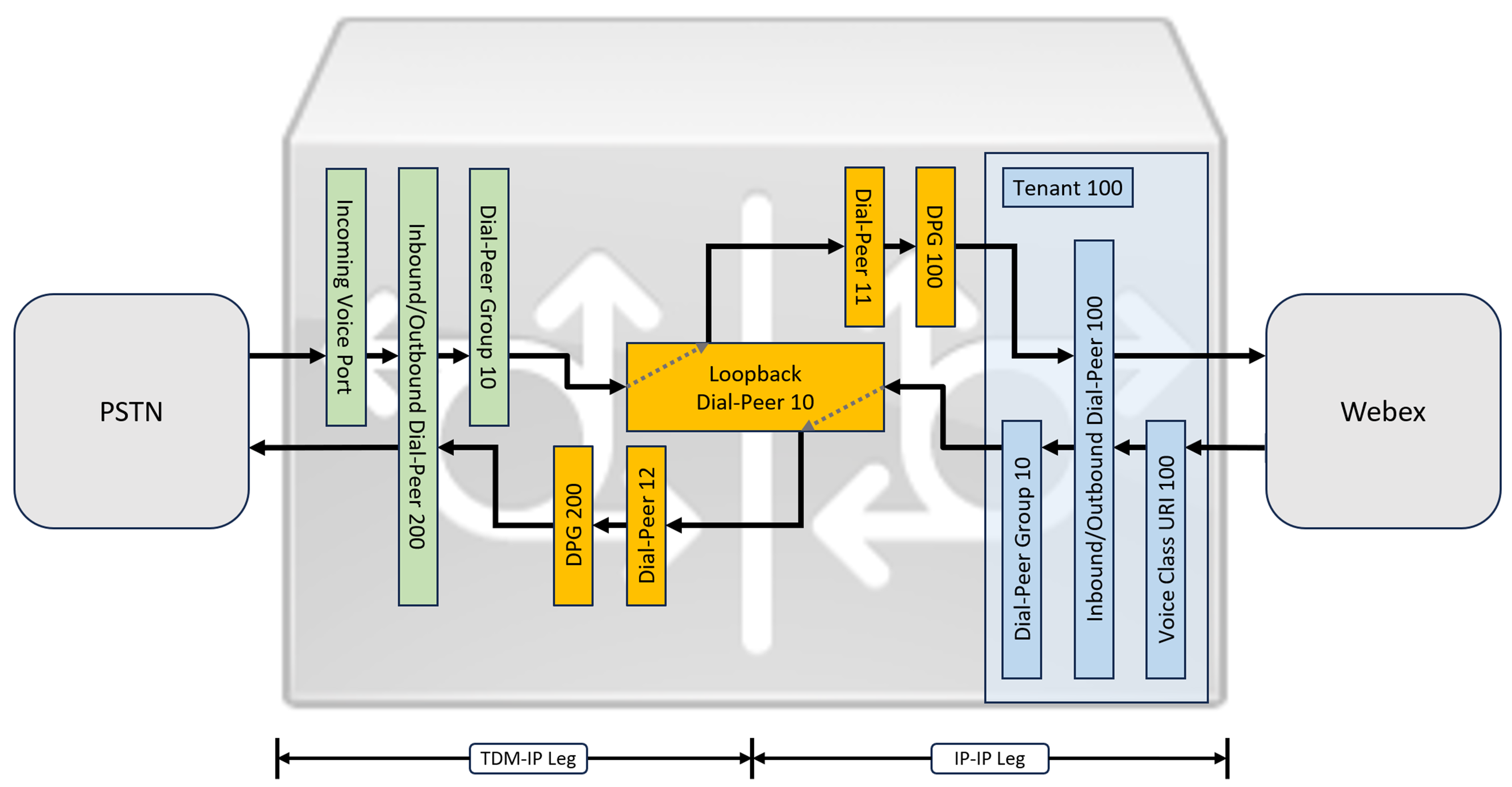

Sebbene IP e SIP siano diventati i protocolli predefiniti per le linee PSTN, i circuiti ISDN TDM (Time Division Multiplexing) sono ancora ampiamente utilizzati e supportati dalle linee di chiamata Webex. Per consentire l'ottimizzazione multimediale dei percorsi IP per i gateway locali con flussi di chiamate TDM-IP, attualmente è necessario utilizzare un processo di instradamento delle chiamate a due fasi. Questo approccio modifica la configurazione di instradamento delle chiamate mostrata sopra, introducendo una serie di dial-peer di loopback interni tra Webex Calling e le linee PSTN, come illustrato nell'immagine sottostante.

Quando si collega una soluzione Cisco Unified Communications Manager locale a Webex Calling, è possibile utilizzare la semplice configurazione del gateway PSTN come base per la creazione della soluzione illustrata nel diagramma seguente. In questo caso, Unified Communications Manager fornisce l'instradamento e la gestione centralizzati di tutte le chiamate PSTN e Webex Calling.

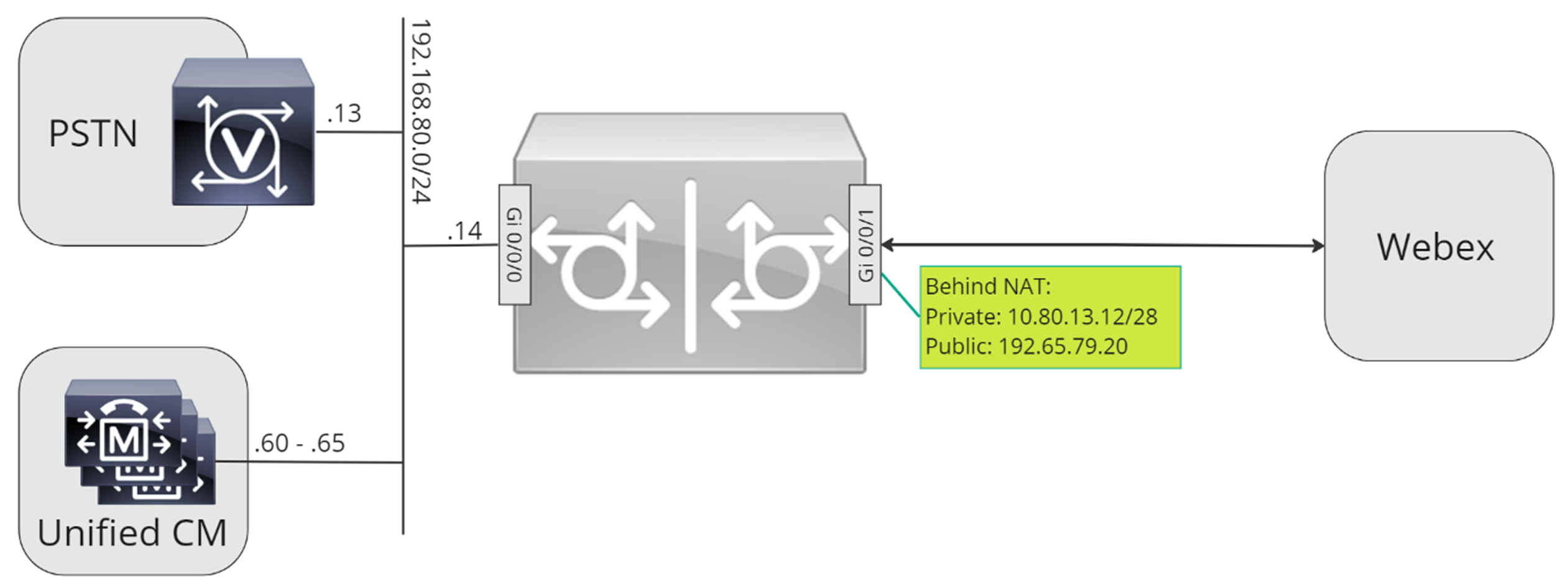

Nel presente documento vengono utilizzati i nomi host, gli indirizzi IP e le interfacce illustrati nell'immagine seguente.

Utilizza le istruzioni di configurazione contenute nel resto di questo documento per completare la configurazione del gateway locale come segue:

-

Passaggio 1: Configurare la connettività e la sicurezza di base del router

-

Passaggio 2: Configurare il trunk di chiamata Webex

A seconda dell'architettura richiesta, procedere in uno dei seguenti modi:

-

Passaggio 3: Configurare il gateway locale con trunk SIP PSTN.

-

Passaggio 4: Configurazione del gateway locale con un ambiente Unified CM esistente

Oppure:

-

Passaggio 3: Configurare il gateway locale con trunk PSTN TDM

Configurazione di base

Il primo passo per preparare il router Cisco come gateway locale per le chiamate Webex consiste nel creare una configurazione di base che protegga la piattaforma e stabilisca la connettività.

-

Tutte le implementazioni di Local Gateway basate sulla registrazione richiedono Cisco IOS XE 17.6.1a o versioni successive. Si consiglia Cisco IOS 17.12.2 o versioni successive. Per le versioni consigliate, consultare la pagina Cisco Software Research. Cerca la piattaforma e seleziona una delle release suggerite.

-

I router della serie ISR4000 devono essere configurati con licenze sia per le tecnologie di Unified Communications che per quelle di sicurezza.

-

I router Catalyst Edge serie 8000 dotati di schede vocali o DSP richiedono una licenza DNA Advantage. I router sprovvisti di schede vocali o DSP richiedono almeno una licenza DNA Essentials.

-

-

Crea una configurazione di base per la tua piattaforma che rispetti le politiche aziendali. In particolare, configurare e verificare quanto segue:

-

Ntp

-

Acl

-

Autenticazione utente e accesso remoto

-

DNS

-

Indirizzamento IP

-

Indirizzi IP

-

-

La rete utilizzata per le chiamate Webex deve impiegare un indirizzo IPv4.

-

Caricare il pacchetto CA radice di Cisco sul gateway locale.

Quando si configura il lato tenant per la connessione con Webex Calling, sono supportati solo gli indirizzi basati su SRV.

Configurazione

| 1 |

Assicurati di assegnare indirizzi IP validi e instradabili a tutte le interfacce di livello 3, ad esempio:

|

| 2 |

Proteggi la registrazione e le credenziali STUN sul router utilizzando la crittografia simmetrica. Configurare la chiave di crittografia primaria e il tipo di crittografia come segue:

|

| 3 |

Crea un punto di fiducia PKI segnaposto. Questo trustpoint è necessario per configurare TLS in seguito. Per i trunk basati sulla registrazione, questo trustpoint non richiede un certificato, a differenza di quanto richiesto per i trunk basati su certificati. |

| 4 |

Abilita l'esclusività TLS 1.2 e specifica il trustpoint predefinito utilizzando i seguenti comandi di configurazione. Aggiorna i parametri di trasporto per garantire una connessione sicura e affidabile ai fini della registrazione: Il comando

|

| 5 |

Installa il pacchetto di certificati CA radice Cisco, che include il certificato CA1 radice commerciale IdenTrust utilizzato da Webex Calling. Utilizzare il comando crypto pki trustpool import clean url per scaricare il bundle di certificati CA radice dall'URL specificato e cancellare il trustpool CA corrente, quindi installare il nuovo bundle di certificati: Se è necessario utilizzare un proxy per accedere a Internet tramite HTTPS, aggiungere la seguente configurazione prima di importare il pacchetto CA: ip http client proxy-server yourproxy.com proxy-port 80 |

| 1 |

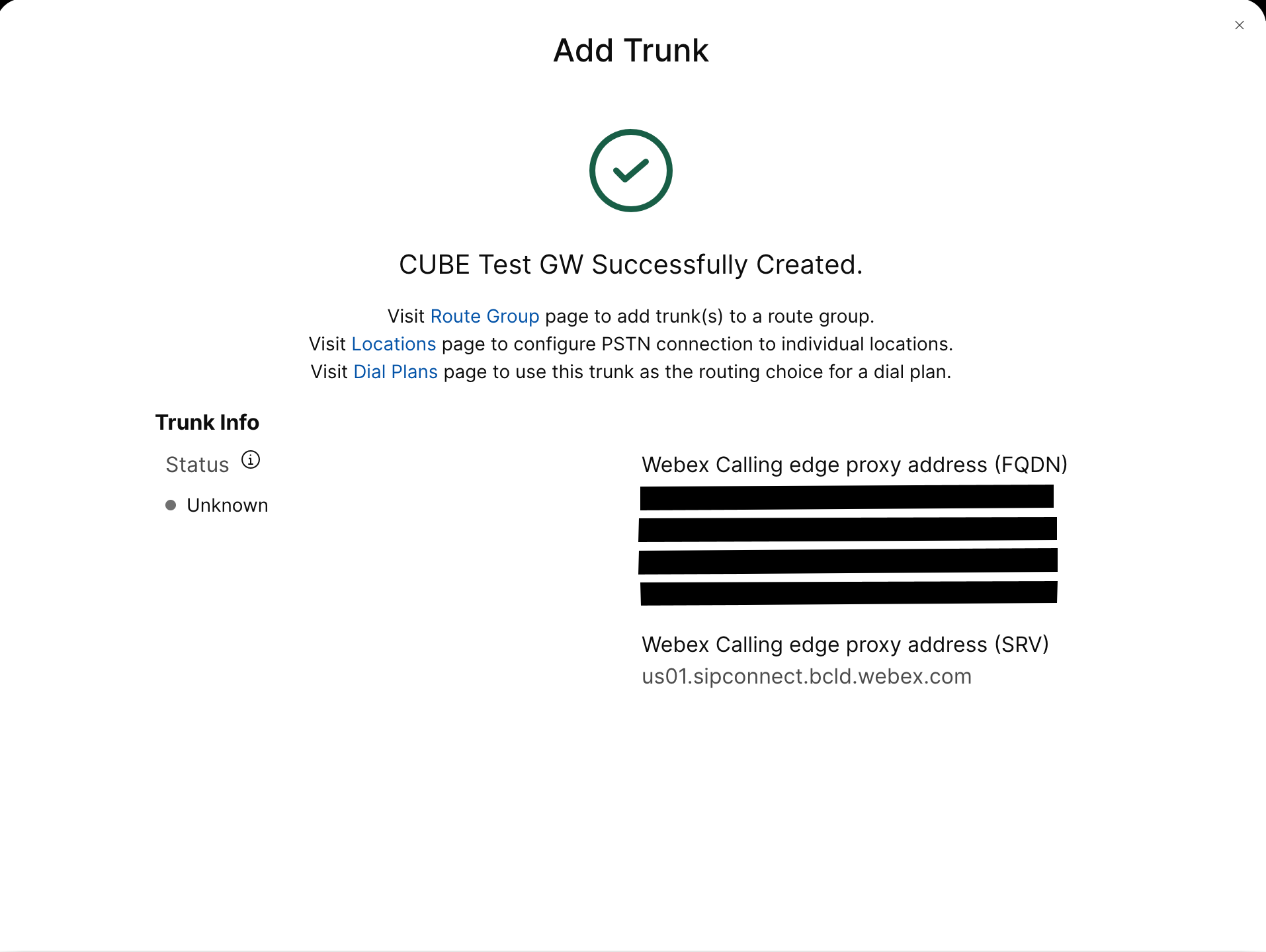

Creare un trunk PSTN basato sulla registrazione per una sede esistente nell'hub di controllo. Prendi nota delle informazioni relative al trunk che vengono fornite una volta creato il trunk. I dettagli evidenziati nell'illustrazione vengono utilizzati nelle fasi di configurazione descritte in questa guida. Per ulteriori informazioni, vedere Configurare trunk, gruppi di instradamento e piani di composizione per Webex Calling.  |

| 2 |

Immettere i seguenti comandi per configurare CUBE come gateway locale per le chiamate Webex: Di seguito una spiegazione dei campi per la configurazione:

Abilita le funzionalità Cisco Unified Border Element (CUBE) sulla piattaforma. statistiche sui mediaAbilita il monitoraggio multimediale sul gateway locale. statistiche di massa sui mediaConsente al controllo di controllare il sondaggio dei dati per le statistiche sulle chiamate in massa. Per ulteriori informazioni su questi comandi, vedere Media. consenti-connessioni sip a SIPAbilita la funzionalità di base SIP back-to-back user agent di CUBE. Per ulteriori informazioni, vedere Consenti connessioni. Di default, il trasporto fax T.38 è abilitato. Per ulteriori informazioni, vedere protocollo fax t38 (servizio vocale). Abilita STUN (Session Traversal of UDP through NAT) a livello globale.

Per ulteriori informazioni, vedere stun flowdata agent-id e stun flowdata shared-secret. carico utile asimmetrico completoConfigura il supporto per payload asimmetrici SIP sia per i payload DTMF che per i payload con codec dinamici. Per ulteriori informazioni, vedere carico utile asimmetrico. offerta anticipata forzataForza il gateway locale a inviare le informazioni SDP nel messaggio INVITE iniziale anziché attendere la conferma dal peer adiacente. Per ulteriori informazioni su questo comando, vedere early-offer. |

| 3 |

Configura codec di classe vocale 100 consentendo solo codec G.711 per tutti i trunk. Questo approccio semplice è adatto alla maggior parte delle implementazioni. Se necessario, è possibile aggiungere all'elenco ulteriori tipi di codec supportati sia dal sistema di origine che da quello di destinazione. Sono supportate soluzioni più complesse che prevedono la transcodifica tramite moduli DSP , ma non sono incluse in questa guida. Di seguito una spiegazione dei campi per la configurazione: codec vocale di classe 100Utilizzato per consentire solo i codec preferiti per le chiamate trunk SIP. Per ulteriori informazioni, vedere voice class codec. |

| 4 |

Configura voice class stun-usage 100 per abilitare ICE sul trunk di chiamata Webex. Di seguito una spiegazione dei campi per la configurazione: utilizzo stordimento ghiaccio leggeroUtilizzato per abilitare ICE-Lite per tutti i dial-peer di Webex Calling, al fine di consentire l'ottimizzazione dei contenuti multimediali ove possibile. Per ulteriori informazioni, vedere voice class stun usage e stun usage ice lite. L'ottimizzazione dei media viene negoziata ove possibile. Se una chiamata richiede servizi multimediali cloud, come la registrazione, i contenuti multimediali non possono essere ottimizzati. |

| 5 |

Configurare i criteri di crittografia dei media per il traffico Webex. Di seguito una spiegazione dei campi per la configurazione: classe vocale srtp-crypto 100Specifica SHA1_80 come l'unica suite di cifratura SRTP offerta da CUBE nell'SDP nei messaggi di offerta e risposta. Webex Calling supporta solo SHA1_80. Per ulteriori informazioni, vedere voice class srtp-crypto. |

| 6 |

Configura un modello per identificare le chiamate a un trunk del gateway locale in base al parametro del trunk di destinazione: Di seguito una spiegazione dei campi per la configurazione: classe vocale uri 100 sipDefinisce uno schema per associare un invito SIP in entrata a un dial-peer di trunk in entrata. Quando si inserisce questo modello, utilizzare dtg= seguito da Trunk OTG/DTG Valore fornito nell'Hub di controllo al momento della creazione del trunk. Per ulteriori informazioni, vedere voice class uri. |

| 7 |

Configura profilo sip 100, che verrà utilizzato per modificare i messaggi SIP prima che vengano inviati a Webex Calling.

Di seguito una spiegazione dei campi per la configurazione:

Il provider PSTN degli Stati Uniti o del Canada può offrire la verifica dell'ID chiamante per le chiamate spam e fraudolente, con la configurazione aggiuntiva menzionata nell'articolo Indicazione di chiamate spam o fraudolente in Webex Calling. |

| 8 |

Configurare il trunk di chiamata Webex: |

| 9 |

Per configurare dispositivi di rete come CUBE e inoltrare le intestazioni del Session Initiation Protocol (SIP) che il dispositivo non elabora, utilizzare questi comandi. Questi comandi consentono al dispositivo di trasmettere intestazioni SIP non supportate, incluse le intestazioni di geolocalizzazione e PIDF-LO (Presence Information Data Format - Location Object), sul gateway locale. Questa funzionalità supporta i servizi E911 per dispositivi mobili, garantendo che le informazioni critiche sulla posizione vengano conservate e inoltrate correttamente. |

Dopo aver definito il tenant 100 e configurato un dial-peer SIP VoIP, il gateway avvia una connessione TLS verso Webex Calling. A questo punto, l'SBC di accesso presenta il proprio certificato al gateway locale. Il gateway locale convalida il certificato SBC di accesso alle chiamate Webex utilizzando il bundle di certificati radice CA aggiornato in precedenza. Se il certificato viene riconosciuto, viene stabilita una sessione TLS persistente tra il gateway locale e l'SBC di accesso a Webex Calling. Il gateway locale è quindi in grado di utilizzare questa connessione sicura per registrarsi con l'SBC di accesso Webex. Quando la registrazione viene contestata per l'autenticazione:

-

I parametri username, password, e realm dalla configurazione credentials vengono utilizzati nella risposta.

-

Le regole di modifica nel profilo SIP 100 vengono utilizzate per convertire l'URL SIPS in SIP.

La registrazione è considerata avvenuta con successo quando viene ricevuto un codice 200 OK dall'SBC di accesso.

Dopo aver creato un trunk verso Webex Calling come descritto in precedenza, utilizzare la seguente configurazione per creare un trunk non crittografato verso un provider PSTN basato su SIP:

Se il tuo fornitore di servizi offre una linea PSTN sicura, puoi seguire una configurazione simile a quella descritta sopra per la linea di chiamata Webex. CUBE supporta l'instradamento sicuro delle chiamate.

Se stai utilizzando un TDM / Trunk ISDN PSTN, passa alla sezione successiva Configura il gateway locale con trunk TDM PSTN.

Per configurare le interfacce TDM per le linee di chiamata PSTN sui gateway Cisco TDM-SIP, vedere Configurazione ISDN PRI.

| 1 |

Configura il seguente URI di classe vocale per identificare le chiamate in entrata dalla linea PSTN: Di seguito una spiegazione dei campi per la configurazione: classe vocale uri 200 sipDefinisce uno schema per associare un invito SIP in entrata a un dial-peer di trunk in entrata. Quando inserisci questo schema, utilizza l'indirizzo IP del tuo gateway IP PSTN. Per ulteriori informazioni, vedere voice class uri. |

| 2 |

Configurare il seguente dial-peer IP PSTN: Di seguito una spiegazione dei campi per la configurazione: Definisce un dial-peer VoIP con un tag di 200 e fornisce una descrizione significativa per facilitare la gestione e la risoluzione dei problemi. Per ulteriori informazioni, vedere voce dial-peer. schema-destinazione CATTIVO. CATTIVOÈ necessario un modello di destinazione fittizio quando si instradano le chiamate in uscita utilizzando un gruppo dial-peer in entrata. In questo caso è possibile utilizzare qualsiasi schema di destinazione valido. Per ulteriori informazioni, vedere destination-pattern (interfaccia). protocollo sessione sipv2Specifica che questo dial-peer gestisce le tratte di chiamata SIP. Per ulteriori informazioni, vedere protocollo di sessione (dial peer). Destinazione sessione ipv4: 192.168.80.13Specifica l'indirizzo di destinazione per le chiamate inviate al fornitore di rete PSTN. Potrebbe trattarsi di un indirizzo IP o di un nome host DNS. Per ulteriori informazioni, vedere destinazione della sessione (dial peer VoIP). uri in entrata tramite 200Specifica la classe vocale utilizzata per abbinare le chiamate in entrata a questo dial-peer tramite l'URI dell'intestazione INVITE VIA. Per ulteriori informazioni, vedere URL in entrata. voice-class sip asserted-id pai

(Opzionale) Attiva l'elaborazione dell'intestazione P-Asserted-Identity e controlla come viene utilizzata per il trunk PSTN. Se si utilizza questo comando, l'identità del chiamante fornita dal dial-peer in entrata viene utilizzata per le intestazioni From e P-Asserted-Identity in uscita. Se questo comando non viene utilizzato, per le intestazioni From e Remote-Party-ID in uscita viene utilizzata l'identità del chiamante fornita dal dial-peer in entrata. Per ulteriori informazioni, vedere voice-class sip asserted-id. collega l'interfaccia sorgente di controllo GigabitEthernet0/0/0

Configura l'interfaccia di origine e l'indirizzo IP associato per i messaggi inviati alla rete telefonica pubblica (PSTN). Per ulteriori informazioni, vedere bind. collega l'interfaccia sorgente multimediale GigabitEthernet0/0/0Configura l'interfaccia di origine e l'indirizzo IP associato per i contenuti multimediali inviati alla rete telefonica pubblica (PSTN). Per ulteriori informazioni, vedere bind. codec di classe vocale 100Configura il dial-peer per utilizzare l'elenco di filtri codec comune 100. Per ulteriori informazioni, vedere voice-class codec. dtmf-relay rtp-nteDefinisce RTP-NTE (RFC2833) come funzionalità DTMF prevista sul modello della chiamata. Per ulteriori informazioni, vedere DTMF Relay (Voice over IP). nessun vadDisabilita il rilevamento dell'attività vocale. Per ulteriori informazioni, vedere vad (dial peer). |

| 3 |

Se stai configurando il tuo gateway locale per instradare le chiamate solo tra Webex Calling e la rete telefonica pubblica (PSTN), aggiungi la seguente configurazione di instradamento delle chiamate. Se stai configurando il tuo gateway locale con una piattaforma Unified Communications Manager, passa alla sezione successiva. |

Dopo aver creato un trunk per le chiamate Webex, utilizzare la seguente configurazione per creare un trunk TDM per il servizio PSTN con instradamento delle chiamate in loopback per consentire l'ottimizzazione multimediale sulla tratta di chiamata Webex.

Se non è necessaria l'ottimizzazione dei media IP, seguire i passaggi di configurazione per un trunk SIP PSTN. Utilizzare una porta vocale e un dial-peer POTS (come mostrato nei passaggi 2 e 3) al posto del dial-peer VoIP PSTN.

| 1 |

La configurazione dial-peer loop-back utilizza gruppi dial-peer e tag di instradamento delle chiamate per garantire che le chiamate vengano instradate correttamente tra Webex e la rete PSTN, senza creare loop di instradamento. Configura le seguenti regole di traduzione che verranno utilizzate per aggiungere e rimuovere i tag di instradamento delle chiamate: Di seguito una spiegazione dei campi per la configurazione: regola di traduzione vocaleUtilizza espressioni regolari definite nelle regole per aggiungere o rimuovere tag di instradamento delle chiamate. Le cifre superiori al decadico ('A') vengono utilizzate per una maggiore chiarezza nella risoluzione dei problemi. In questa configurazione, il tag aggiunto dal profilo di traduzione 100 viene utilizzato per instradare le chiamate da Webex Calling verso la rete telefonica pubblica (PSTN) tramite i dial-peer di loopback. Analogamente, il tag aggiunto dal profilo di traduzione 200 viene utilizzato per instradare le chiamate dalla rete telefonica pubblica (PSTN) verso Webex Calling. I profili di traduzione 11 e 12 rimuovono questi tag prima di inoltrare le chiamate rispettivamente ai trunk Webex e PSTN. Questo esempio presuppone che i numeri chiamati da Webex Calling siano presentati in +E.164 formato. La regola 100 rimuove il leader + per mantenere valido il numero chiamato. La regola 12 aggiunge quindi una o più cifre di instradamento nazionali o internazionali al momento della rimozione del tag. Utilizza cifre compatibili con il piano di numerazione nazionale ISDN della tua zona. Se Webex Calling visualizza i numeri in formato nazionale, modificare le regole 100 e 12 per aggiungere e rimuovere rispettivamente il tag di routing. Per ulteriori informazioni, consultare voice translation-profile e voice translation-rule. |

| 2 |

Configurare le porte dell'interfaccia vocale TDM in base al tipo di trunk e al protocollo utilizzato. Per ulteriori informazioni, vedere Configurazione ISDN PRI. Ad esempio, la configurazione di base di un'interfaccia ISDN a velocità primaria installata nello slot NIM 2 di un dispositivo potrebbe includere quanto segue: |

| 3 |

Configurare il seguente dial-peer TDM PSTN: Di seguito una spiegazione dei campi per la configurazione: Definisce un dial-peer VoIP con tag 200 e fornisce una descrizione significativa per facilitare la gestione e la risoluzione dei problemi. Per ulteriori informazioni, vedere dial-peer voice. schema-destinazione CATTIVO. CATTIVOÈ necessario un modello di destinazione fittizio quando si instradano le chiamate in uscita utilizzando un gruppo dial-peer in entrata. In questo caso è possibile utilizzare qualsiasi schema di destinazione valido. Per ulteriori informazioni, vedere destination-pattern (interfaccia). profilo di traduzione in arrivo 200Assegna il profilo di traduzione che aggiungerà un tag di instradamento delle chiamate al numero chiamato in entrata. chiamata diretta in entrataInstrada la chiamata senza fornire un secondo tono di linea. Per ulteriori informazioni, vedere chiamata diretta in entrata. porta 0/2/0:15La porta vocale fisica associata a questo dial-peer. |

| 4 |

Per abilitare l'ottimizzazione multimediale dei percorsi IP per i gateway locali con flussi di chiamata TDM-IP, è possibile modificare l'instradamento delle chiamate introducendo un set di dial-peer di loopback interni tra Webex Calling e le linee PSTN. Configurare i seguenti dial-peer di loopback. In questo caso, tutte le chiamate in entrata verranno inizialmente instradate al dial-peer 10 e da lì al dial-peer 11 o 12 in base al tag di routing applicato. Dopo la rimozione del tag di routing, le chiamate verranno instradate al trunk in uscita utilizzando i gruppi dial-peer. Di seguito una spiegazione dei campi per la configurazione: Definisce un dial-peer VoIP e fornisce una descrizione significativa per facilitare la gestione e la risoluzione dei problemi. Per ulteriori informazioni, vedere dial-peer voice. profilo di traduzione in arrivo 11Applica il profilo di traduzione definito in precedenza per rimuovere il tag di instradamento della chiamata prima di inoltrarla al trunk in uscita. schema-destinazione CATTIVO. CATTIVOÈ necessario un modello di destinazione fittizio quando si instradano le chiamate in uscita utilizzando un gruppo dial-peer in entrata. Per ulteriori informazioni, vedere destination-pattern (interfaccia). protocollo sessione sipv2Specifica che questo dial peer gestisce le tratte di chiamata SIP. Per ulteriori informazioni, vedere protocollo di sessione (dial peer). Destinazione sessione ipv4: 192.168.80.14Specifica l'indirizzo dell'interfaccia del router locale come destinazione della chiamata in loopback. Per ulteriori informazioni, vedere destinazione della sessione (voip dial peer). collega l'interfaccia sorgente di controllo GigabitEthernet0/0/0Configura l'interfaccia di origine e l'indirizzo IP associato per i messaggi inviati tramite il loopback. Per ulteriori informazioni, vedere bind. collega l'interfaccia sorgente multimediale GigabitEthernet0/0/0Configura l'interfaccia di origine e l'indirizzo IP associato per i contenuti multimediali inviati tramite il loopback. Per ulteriori informazioni, vedere bind. dtmf-relay rtp-nteDefinisce RTP-NTE (RFC2833) come funzionalità DTMF prevista sul modello della chiamata. Per ulteriori informazioni, vedere DTMF Relay (Voice over IP). codec g711alaw Forza tutte le chiamate PSTN a utilizzare il codec G.711. Seleziona a-law o u-law in base al metodo di compressione utilizzato dal tuo servizio ISDN. nessun vadDisabilita il rilevamento dell'attività vocale. Per ulteriori informazioni, vedere vad (dial peer). |

| 5 |

Aggiungere la seguente configurazione di instradamento delle chiamate: Con questo si conclude la configurazione del gateway locale. Se è la prima volta che si configurano le funzionalità di CUBE, salvare la configurazione e ricaricare la piattaforma.

|

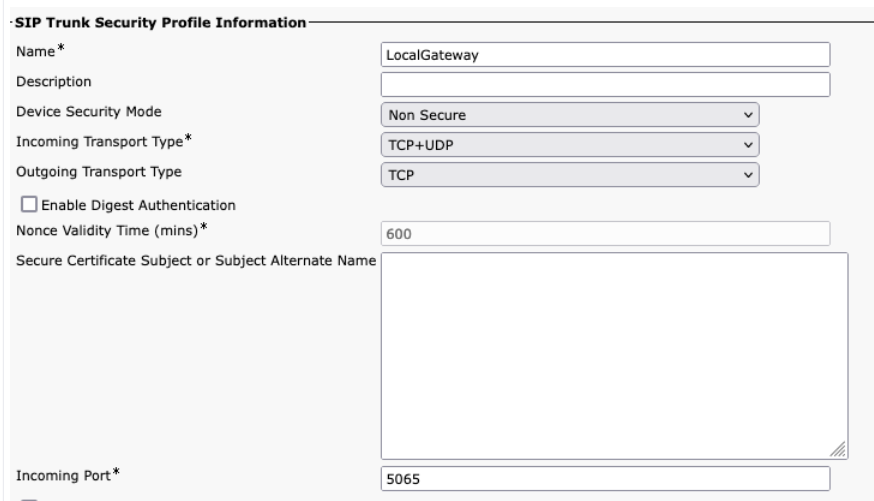

La configurazione delle chiamate PSTN-Webex descritta nelle sezioni precedenti può essere modificata per includere ulteriori linee di comunicazione verso un cluster Cisco Unified Communications Manager (UCM). In questo caso, tutte le chiamate vengono instradate tramite Unified CM. Le chiamate provenienti da UCM sulla porta 5060 vengono instradate alla rete telefonica pubblica (PSTN), mentre le chiamate provenienti dalla porta 5065 vengono instradate a Webex Calling. Le seguenti configurazioni incrementali possono essere aggiunte per includere questo scenario di chiamata.

Quando si crea il trunk di chiamata Webex in Unified CM, assicurarsi di configurare la porta in entrata nelle impostazioni del profilo di sicurezza del trunk SIP su 5065. Ciò consente la ricezione di messaggi sulla porta 5065 e il popolamento dell'intestazione VIA con questo valore durante l'invio di messaggi al gateway locale.

| 1 |

Configura i seguenti URI di classe vocale: |

| 2 |

Configurare i seguenti record DNS per specificare il routing SRV verso gli host di Unified CM: IOS XE utilizza questi record per determinare localmente gli host e le porte UCM di destinazione. Con questa configurazione, non è necessario configurare i record nel sistema DNS. Se preferisci utilizzare il tuo server DNS, queste configurazioni locali non sono necessarie. Di seguito una spiegazione dei campi per la configurazione: Il seguente comando crea un record di risorsa DNS SRV. Creare un record per ogni host e trunk UCM: ip host _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.mydomain.com _sip._udp.pstntocucm.io: Nome del record di risorsa SRV 2: Priorità del record della risorsa SRV 1: Peso del record della risorsa SRV 5060: Il numero di porta da utilizzare per l'host di destinazione in questo record di risorse ucmsub5.mydomain.com: L'host di destinazione del record di risorsa Per risolvere i nomi host di destinazione dei record di risorse, creare record DNS A locali. Ad esempio: ip host ucmsub5.mydomain.com 192.168.80.65 host IP: Crea un record nel database locale di IOS XE. ucmsub5.mydomain.com: Il nome host del record A. 192.168.80.65: L'indirizzo IP dell'host. Crea i record delle risorse SRV e i record A in modo che rispecchino il tuo ambiente UCM e la strategia di distribuzione delle chiamate preferita. |

| 3 |

Configura i seguenti dial-peer: |

| 4 |

Aggiungere l'instradamento delle chiamate utilizzando le seguenti configurazioni: |

Le firme diagnostiche (DS) individuano in modo proattivo i problemi comunemente osservati nel gateway locale basato su IOS XE e generano notifiche e-mail, registri di sistema o messaggi terminali dell'evento. È inoltre possibile installare DS per automatizzare la raccolta dei dati diagnostici e trasferire i dati raccolti al supporto tecnico Cisco (TAC) per accelerare i tempi di risoluzione.

Le firme diagnostiche (DS) sono file XML contenenti informazioni su eventi e azioni da attivare per informare, risolvere e risolvere il problema. È possibile definire la logica di rilevamento dei problemi utilizzando messaggi syslog, eventi SNMP e attraverso il monitoraggio periodico di specifici output del comando show.

I tipi di azione includono la raccolta degli output dei comandi visualizzati:

-

Generazione di un file di log consolidato

-

Caricamento del file in una posizione di rete fornita dall'utente, ad esempio tramite un server HTTPS, SCP o FTP.

I tecnici TAC autorizzano i file DS e firmano in digitale i file per la protezione dell'integrità. A ogni file DS viene assegnato un ID numerico univoco dal sistema. Lo strumento di ricerca delle firmediagnostiche ( DSLT ) è una fonte unica per trovare le firme applicabili per il monitoraggio e la risoluzione di vari problemi.

Operazioni preliminari:

-

Non modificare il file DS scaricato da DSLT. L'installazione dei file da modificare non riesce a causa dell'errore di controllo dell'integrità.

-

Un server SMTP (Mail Transfer Protocol) semplice richiesto dal gateway locale per l'invio di notifiche e-mail.

-

Accertarsi che sul gateway locale sia in esecuzione IOS XE 17.6.1 o superiore se si desidera utilizzare il server SMTP sicuro per le notifiche e-mail.

Prerequisiti

Gateway locale con sistema operativo IOS XE 17.6.1a o superiore

-

Le firme diagnostiche sono abilitate per impostazione predefinita.

-

Configurare il server di posta elettronica sicuro da utilizzare per l'invio di notifiche proattive se il dispositivo esegue Cisco IOS XE 17.6.1a o versioni successive.

configure terminal call-home mail-server :@ priority 1 secure tls end -

Configura la variabile d'ambiente ds_email con l'indirizzo email dell'amministratore per ricevere una notifica.

configure terminal call-home diagnostic-signature environment ds_email end

Di seguito viene mostrata una configurazione di esempio di un gateway locale in esecuzione su Cisco IOS XE 17.6.1a o superiore per inviare le notifiche proattive a tacfaststart@gmail.com utilizzando Gmail come server SMTP sicuro:

Si consiglia di utilizzare Cisco IOS XE Bengaluru 17.6.x o versioni successive.

call-home

mail-server tacfaststart:password@smtp.gmail.com priority 1 secure tls

diagnostic-signature

environment ds_email "tacfaststart@gmail.com" Un gateway locale in esecuzione su Cisco IOS XE Software non è un tipico client Gmail basato su Web che supporta OAuth, pertanto è necessario configurare un'impostazione dell'account Gmail specifica e fornire un'autorizzazione specifica per fare in modo che l'e-mail dal dispositivo venga elaborato correttamente:

-

Vai a e attiva l'impostazione Accesso app meno sicure.

-

Risposta "Sì, sono stato io" quando si riceve un messaggio e-mail da Gmail in cui viene indicato che "Google ha impedito a qualcuno di accedere all'account utilizzando un'app non Google".

Installare le firme diagnostiche per il monitoraggio proattivo

Monitoraggio di un elevato utilizzo della CPU

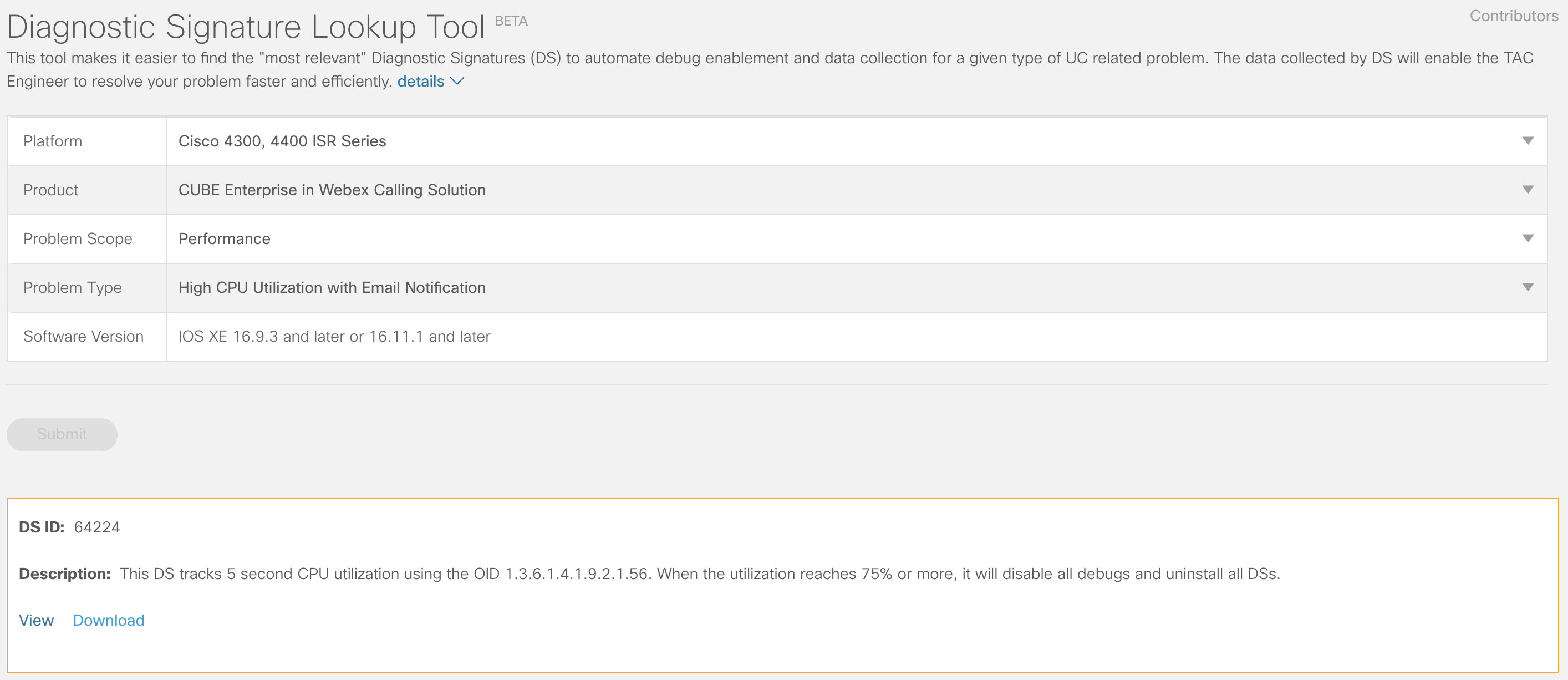

Questo DS monitora l'utilizzo della CPU per cinque secondi utilizzando l'OID SNMP 1.3.6.1.4.1.9.2.1.56. Quando l'utilizzo raggiunge il 75% o più, disabilita tutti i debug e disinstalla tutte le firme diagnostiche installate nel gateway locale. Utilizza questa procedura per installare la firma.

-

Utilizzare il comando show snmp per abilitare SNMP. Se non lo abiliti, configura il comando snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Scarica DS 64224 utilizzando le seguenti opzioni del menu a discesa nello strumento DSLT:

Nome campo

Valore campo

Piattaforma

Serie Cisco 4300, 4400 ISR o Serie Cisco CSR 1000V

Prodotto

CUBE Enterprise in Webex Calling

Ambito del problema

Prestazioni

Tipo di problema

Utilizzo elevato della CPU con notifica e-mail.

-

Copia il file XML DS nel flash del gateway locale.

LocalGateway# copy ftp://username:password@/DS_64224.xml bootflash:L'esempio seguente mostra la copia del file da un server FTP al gateway locale.

copy ftp://user:pwd@192.0.2.12/DS_64224.xml bootflash: Accessing ftp://*:*@ 192.0.2.12/DS_64224.xml...! [OK - 3571/4096 bytes] 3571 bytes copied in 0.064 secs (55797 bytes/sec) -

Installa il file XML DS nel gateway locale.

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success -

Utilizzare il comando mostra firma diagnostica call-home per verificare che la firma sia stata installata correttamente. La colonna dello stato deve contenere il valore "registered".

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.comDownload di firme digitali:

ID DS

Nome DS

Revisione

Stato

Ultimo aggiornamento (GMT+00:00)

64224

DS_LGW_CPU_MON75

0.0.10

Registrato

2020-11-07 22:05:33

Quando attivata, questa firma disinstalla tutte le DS in esecuzione, inclusa se stessa. Se necessario, reinstallare DS 64224 per continuare a monitorare l'elevato utilizzo della CPU sul gateway locale.

Registrazione trunk SIP di monitoraggio

Questo DS verifica l'annullamento della registrazione di un gateway locale Trunk SIP cloud Webex Calling ogni 60 secondi. Una volta rilevato l'evento di annullamento della registrazione, viene generata una notifica via e-mail e nel syslog e il programma si disinstalla automaticamente dopo due annullamenti. Segui i passaggi seguenti per installare la firma:

-

Scarica DS 64117 utilizzando le seguenti opzioni del menu a discesa nello strumento DSLT:

Nome campo

Valore campo

Piattaforma

Cisco 4300, serie 4400 ISR o Cisco CSR serie 1000V

Prodotto

CUBE Enterprise in Webex Calling

Ambito del problema

SIP-SIP

Tipo di problema

Trunk SIP registrazione con notifica e-mail.

-

Copia il file XML DS nel gateway locale.

copy ftp://username:password@/DS_64117.xml bootflash: -

Installa il file XML DS nel gateway locale.

call-home diagnostic-signature load DS_64117.xml Load file DS_64117.xml success LocalGateway# -

Utilizzare il comando mostra firma diagnostica call-home per verificare che la firma sia stata installata correttamente. La colonna dello stato deve contenere un valore "registrato".

Disconnessioni chiamata anomala di monitoraggio

Questo DS utilizza il polling SNMP ogni 10 minuti per rilevare disconnessioni di chiamata anomale con errori SIP 403, 488 e 503. Se l'incremento del conteggio degli errori è maggiore o uguale a 5 rispetto all'ultimo polling, genera un messaggio di syslog e una notifica via e-mail. Seguire i passaggi seguenti per installare la firma.

-

Utilizzare il comando show snmp per verificare se SNMP è abilitato. Se non è abilitato, configura il comando snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end show snmp Chassis: ABCDEFGHIGK 149655 SNMP packets input 0 Bad SNMP version errors 1 Unknown community name 0 Illegal operation for community name supplied 0 Encoding errors 37763 Number of requested variables 2 Number of altered variables 34560 Get-request PDUs 138 Get-next PDUs 2 Set-request PDUs 0 Input queue packet drops (Maximum queue size 1000) 158277 SNMP packets output 0 Too big errors (Maximum packet size 1500) 20 No such name errors 0 Bad values errors 0 General errors 7998 Response PDUs 10280 Trap PDUs Packets currently in SNMP process input queue: 0 SNMP global trap: enabled -

Scarica DS 65221 utilizzando le seguenti opzioni nello strumento DSLT:

Nome campo

Valore campo

Piattaforma

Cisco 4300, serie 4400 ISR o Cisco CSR serie 1000V

Prodotto

CUBE Enterprise in Webex Calling

Ambito del problema

Prestazioni

Tipo di problema

Rilevamento disconnessione chiamata anomala SIP con notifica e-mail e registro di sistema.

-

Copia il file XML DS nel gateway locale.

copy ftp://username:password@/DS_65221.xml bootflash: -

Installa il file XML DS nel gateway locale.

call-home diagnostic-signature load DS_65221.xml Load file DS_65221.xml success -

Utilizzare il comando mostra firma diagnostica call-home per verificare che la firma sia stata installata correttamente. La colonna dello stato deve contenere un valore "registrato".

Installare le firme diagnostiche per risolvere un problema

Utilizzare le firme diagnostiche (DS) per risolvere rapidamente i problemi. I tecnici Cisco TAC hanno creato diverse firme per consentire i debug necessari per risolvere un determinato problema, rilevare l'occorrenza del problema, raccogliere la serie giusta di dati diagnostici e trasferire automaticamente i dati al caso Cisco TAC. Le firme diagnostiche (DS) eliminano la necessità di verificare manualmente il verificarsi del problema e semplificano notevolmente la risoluzione dei problemi intermittenti e transitori.

È possibile utilizzare lo Strumento di ricerca delle firme diagnostiche per individuare le firme applicabili e installarle per risolvere automaticamente un determinato problema oppure installare la firma consigliata dal tecnico del Tac come parte del coinvolgimento in supporto.

Di seguito un esempio di come trovare e installare una DS per rilevare l'occorrenza "%VOICE_IEC-3-GW: CCAPI: Internal Error (call spike threshold): IEC=1.1.181.1.29.0" e automatizzare la raccolta di dati diagnostici utilizzando le seguenti operazioni:

-

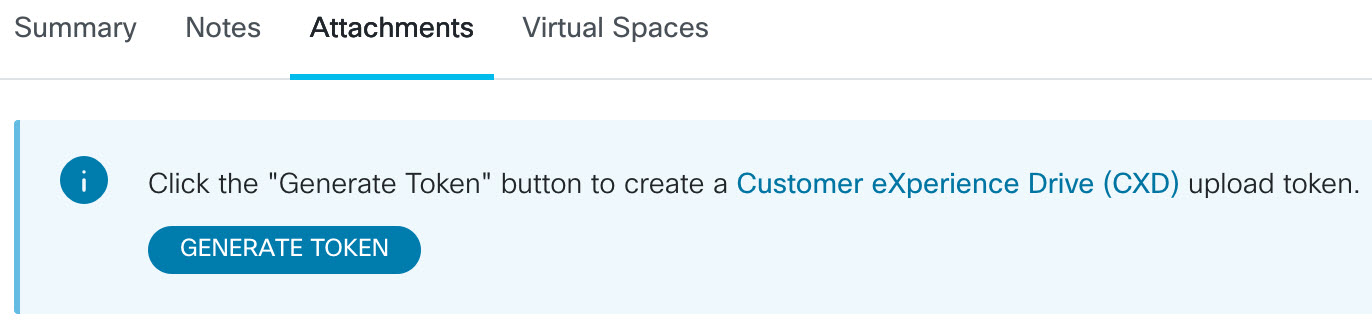

Configurare una variabile d'ambiente DS aggiuntiva ds_fsurl_prefixche rappresenta il percorso del server file Cisco TAC (cxd.cisco.com) su cui vengono caricati i dati diagnostici raccolti. Il nome utente nel percorso file è il numero del caso e la password è il token di caricamento del file che può essere recuperato da Support Case Manager con il seguente comando. Il token di caricamento del file può essere generato nella sezione Allegati di Support Case Manager, se necessario.

configure terminal call-home diagnostic-signature LocalGateway(cfg-call-home-diag-sign)environment ds_fsurl_prefix "scp://:@cxd.cisco.com" endEsempio:

call-home diagnostic-signature environment ds_fsurl_prefix " environment ds_fsurl_prefix "scp://612345678:abcdefghijklmnop@cxd.cisco.com" -

Assicurarsi che SNMP sia abilitato utilizzando il comando show snmp. Se non è abilitato, configura il comando snmp-server manager.

show snmp %SNMP agent not enabled config t snmp-server manager end -

Assicurarsi di installare il DS 64224 di monitoraggio ad alta CPU come misura proattiva per disabilitare tutti i debug e le firme diagnostiche durante il periodo di utilizzo elevato della CPU. Scarica DS 64224 utilizzando le seguenti opzioni nello strumento DSLT:

Nome campo

Valore campo

Piattaforma

Cisco 4300, serie 4400 ISR o Cisco CSR serie 1000V

Prodotto

CUBE Enterprise in Webex Calling

Ambito del problema

Prestazioni

Tipo di problema

Utilizzo elevato della CPU con notifica e-mail.

-

Scarica DS 65095 utilizzando le seguenti opzioni nello strumento DSLT:

Nome campo

Valore campo

Piattaforma

Cisco 4300, serie 4400 ISR o Cisco CSR serie 1000V

Prodotto

CUBE Enterprise in Webex Calling

Ambito del problema

Registri di sistema

Tipo di problema

Syslog - %VOICE_IEC-3-GW: CCAPI: Internal Error (Call spike threshold): IEC=1.1.181.1.29.0

-

Copia i file XML DS nel gateway locale.

copy ftp://username:password@/DS_64224.xml bootflash: copy ftp://username:password@/DS_65095.xml bootflash: -

Installa la DS 64224 per il monitoraggio dell'utilizzo elevato di CPU e quindi il file XML DS 65095 nel gateway locale.

call-home diagnostic-signature load DS_64224.xml Load file DS_64224.xml success call-home diagnostic-signature load DS_65095.xml Load file DS_65095.xml success -

Verificare che la firma sia stata installata correttamente utilizzando il comando show call-home diagnostic-signature. La colonna dello stato deve contenere un valore "registrato".

show call-home diagnostic-signature Current diagnostic-signature settings: Diagnostic-signature: enabled Profile: CiscoTAC-1 (status: ACTIVE) Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService Environment variable: ds_email: username@gmail.com ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.comFirme digitali scaricate:

ID DS

Nome DS

Revisione

Stato

Ultimo aggiornamento (GMT+00:00)

64224

00:07:45

DS_LGW_CPU_MON75

0.0.10

Registrato

2020-11-08

65095

00:12:53

DS_LGW_IEC_Call_spike_threshold

0.0.12

Registrato

2020-11-08

Verifica esecuzione firme diagnostiche

Nel comando seguente, la colonna “Status” del comando show call-home diagnostic-signature cambia in “running” mentre il gateway locale esegue l’azione definita all’interno della firma. L'output delle statistiche della firma diagnostica della chiamata a casa è il modo migliore per verificare se una firma diagnostica rileva un evento di interesse ed esegue l'azione. La colonna "Attivata/Max/Disattivazione" indica il numero di volte in cui la firma specificata ha attivato un evento, il numero massimo di volte in cui viene definito per rilevare un evento e se la firma si autoinstalla dopo aver rilevato il numero massimo di eventi attivati.

show call-home diagnostic-signature

Current diagnostic-signature settings:

Diagnostic-signature: enabled

Profile: CiscoTAC-1 (status: ACTIVE)

Downloading URL(s): https://tools.cisco.com/its/service/oddce/services/DDCEService

Environment variable:

ds_email: carunach@cisco.com

ds_fsurl_prefix: scp://612345678:abcdefghijklmnop@cxd.cisco.com Firme digitali scaricate:

|

ID DS |

Nome DS |

Revisione |

Stato |

Ultimo aggiornamento (GMT+00:00) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0.0.10 |

Registrato |

2020-11-08 00:07:45 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

0.0.12 |

In esecuzione |

2020-11-08 00:12:53 |

mostra statistiche firma diagnostica-chiamata in home

|

ID DS |

Nome DS |

Innescato/Max/Deinstall |

Tempo di esecuzione medio (secondi) |

Tempo di esecuzione massimo (secondi) |

|---|---|---|---|---|

| 64224 |

DS_LGW_CPU_MON75 |

0/0/N |

0.000 |

0.000 |

|

65095 |

DS_LGW_IEC_Call_spike_threshold |

1/20/Y |

23.053 |

23.053 |

Il e-mail di notifica inviato durante l'esecuzione della firma diagnostica contiene informazioni chiave come tipo di problema, dettagli del dispositivo, versione software, configurazione in esecuzione e visualizzazione degli output dei comandi correlati alla risoluzione del problema.

Disinstallare le firme diagnostiche

Per la risoluzione dei problemi vengono solitamente definite le firme diagnostiche da disinstallare dopo il rilevamento di alcune occorrenze di problemi. Se si desidera disinstallare manualmente una firma, recuperare l'ID DS dall'output del comando show call-home diagnostic-signature ed eseguire il comando seguente:

call-home diagnostic-signature deinstall

Esempio:

call-home diagnostic-signature deinstall 64224

Nuove firme vengono aggiunte periodicamente nello strumento di ricerca delle firme diagnostiche, in base ai problemi che vengono comunemente osservati nelle distribuzioni. Il TAC attualmente non supporta richieste di creazione di nuove firme personalizzate.

Per una gestione ottimale dei gateway Cisco IOS XE, si consiglia di registrarli e gestirli tramite Control Hub. Si tratta di una configurazione opzionale. Una volta effettuata la registrazione, è possibile utilizzare l'opzione di convalida della configurazione nell'Hub di controllo per convalidare la configurazione del gateway locale e identificare eventuali problemi di configurazione. Attualmente, solo i trunk basati sulla registrazione supportano questa funzionalità.

Per ulteriori informazioni, consultare quanto segue:

Questa sezione descrive come configurare un Cisco Unified Border Element (CUBE) come gateway locale per le chiamate Webex utilizzando un trunk SIP mTLS (Reciprocal TLS) basato su certificati. La prima parte di questo documento illustra come configurare un semplice gateway PSTN. In questo caso, tutte le chiamate provenienti dalla rete telefonica pubblica (PSTN) vengono instradate a Webex Calling e tutte le chiamate provenienti da Webex Calling vengono instradate alla rete telefonica pubblica (PSTN). L'immagine seguente illustra questa soluzione e la configurazione di alto livello dell'instradamento delle chiamate che verrà seguita.

In questo progetto vengono utilizzate le seguenti configurazioni principali:

-

inquilini della classe vocale: Used per creare configurazioni specifiche per il trunk.

-

classe vocale uri: Utilizzato per classificare i messaggi SIP ai fini della selezione di un dial-peer in entrata.

-

dial-peer in entrata: Fornisce l'elaborazione dei messaggi SIP in entrata e determina il percorso in uscita utilizzando un gruppo di dial-peer.

-

gruppo dial-peer: Definisce i dial peer in uscita utilizzati per l'instradamento delle chiamate successive.

-

dial-peer in uscita: Elabora i messaggi SIP in uscita e li instrada al destinatario richiesto.

Quando si collega una soluzione Cisco Unified Communications Manager locale a Webex Calling, è possibile utilizzare la semplice configurazione del gateway PSTN come base per la creazione della soluzione illustrata nel diagramma seguente. In questo caso, un gestore di comunicazioni unificate (Unified Communications Manager) fornisce l'instradamento e la gestione centralizzati di tutte le chiamate PSTN e Webex Calling.

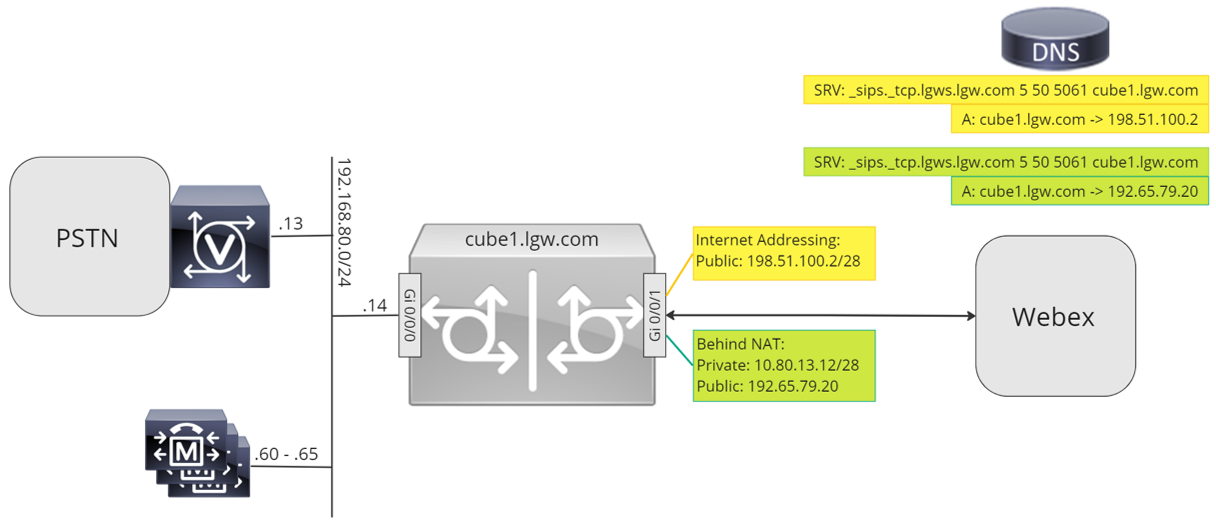

Nel presente documento vengono utilizzati i nomi host, gli indirizzi IP e le interfacce illustrati nell'immagine seguente. Sono disponibili opzioni per l'indirizzamento pubblico o privato (dietro NAT). I record DNS SRV sono facoltativi, a meno che non si utilizzi il bilanciamento del carico su più istanze CUBE.

Utilizza le istruzioni di configurazione contenute nel resto di questo documento per completare la configurazione del gateway locale come segue:

Configurazione di base

Il primo passo per preparare il router Cisco come gateway locale per le chiamate Webex consiste nel creare una configurazione di base che protegga la piattaforma e stabilisca la connettività.

-

Tutte le implementazioni di Local Gateway basate su certificati richiedono Cisco IOS XE 17.9.1a o versioni successive. Si consiglia di utilizzare Cisco IOS XE 17.12.2 o versioni successive. Per le versioni consigliate, consultare la pagina Cisco Software Research. Cerca la piattaforma e seleziona una delle release suggerite.

-

I router della serie ISR4000 devono essere configurati con licenze sia per le tecnologie di Unified Communications che per quelle di sicurezza.

-

I router Catalyst Edge serie 8000 dotati di schede vocali o DSP richiedono una licenza DNA Advantage. I router sprovvisti di schede vocali o DSP richiedono almeno una licenza DNA Essentials.

-

Per esigenze di elevata capacità, potrebbe essere necessaria anche una licenza High Security (HSEC) e un'ulteriore quota di throughput.

Per ulteriori dettagli, fare riferimento a Codici di autorizzazione.

-

-

Crea una configurazione di base per la tua piattaforma che rispetti le politiche aziendali. In particolare, configurare e verificare quanto segue:

-

Ntp

-

Acl

-

Autenticazione utente e accesso remoto

-

DNS

-

Indirizzamento IP

-

Indirizzi IP

-

-

La rete utilizzata per le chiamate Webex deve impiegare un indirizzo IPv4. I nomi di dominio completi (FQDN) o gli indirizzi SRV (Service Record) del gateway locale configurati nell'hub di controllo devono risolversi in un indirizzo IPv4 pubblico su Internet.

-

Tutte le porte SIP e multimediali sull'interfaccia del gateway locale rivolta verso Webex devono essere accessibili da Internet, direttamente o tramite NAT statico. Assicurati di aggiornare il firewall di conseguenza.

-

Segui i passaggi di configurazione dettagliati forniti di seguito per installare un certificato firmato sul gateway locale:

-

Un'autorità di certificazione (CA) pubblica, come specificato in Quali autorità di certificazione radice sono supportate per le chiamate alle piattaforme audio e video Cisco Webex?, deve firmare il certificato del dispositivo.

-

Sono supportati i certificati contenenti esclusivamente l'utilizzo esteso della chiave di autenticazione del server (EKU). Webex Calling non convalida né impone la presenza dell'EKU di autenticazione del client durante la fase di handshake TLS.

Alcuni Session Border Controller (SBC) di terze parti potrebbero imporre una rigorosa convalida dell'EKU e rifiutare i certificati che non includono l'EKU di autenticazione del client. In tali casi, assicurarsi che l'SBC sia configurato per accettare certificati con EKU di autenticazione server soltanto o per disabilitare la convalida rigorosa dell'EKU (se supportata).

-

Il nome comune (CN) del soggetto del certificato, o uno dei nomi alternativi del soggetto (SAN), deve essere uguale al nome di dominio completo (FQDN) configurato nell'Hub di controllo.

Quando si acquista un certificato con nome comune (CN) o nome alternativo del soggetto (SAN), assicurarsi che il certificato utilizzi solo lettere minuscole. Nella configurazione di Control Hub, tutte le voci FQDN vengono convertite automaticamente in minuscolo e qualsiasi discrepanza tra le maiuscole e le minuscole dell'FQDN e del certificato impedirà la corretta registrazione del trunk.

Ad esempio:

-

Se un trunk configurato nell'Hub di controllo della tua organizzazione ha cube1.lgw.com:5061 Se il gateway locale è un FQDN, il CN o il SAN nel certificato del router deve contenere cube1.lgw.com.

-

Se un trunk configurato nell'Hub di controllo della tua organizzazione ha lgws.lgw.com come indirizzo SRV del/dei gateway locali raggiungibili dal trunk, allora il CN o il SAN nel certificato del router deve contenere lgws.lgw.com. I record che l SRV indirizzo host risolve in (CNAME, A Record o Indirizzo IP) sono opzionali in SAN.

-

Sia che si utilizzi un FQDN o un SRV per il trunk, l'indirizzo di contatto per tutte le nuove conversazioni SIP provenienti dal gateway locale deve utilizzare il nome configurato nell'hub di controllo.

-

-

-

Caricare il pacchetto CA radice di Cisco sul gateway locale. Questo pacchetto include il certificato radice CA utilizzato per verificare la piattaforma Webex.

Configurazione

| 1 |

Assicurati di assegnare indirizzi IP validi e instradabili a tutte le interfacce di livello 3, ad esempio:

|

| 2 |

Proteggi le credenziali STUN sul router utilizzando la crittografia simmetrica. Configurare la chiave di crittografia primaria e il tipo di crittografia come segue: |

| 3 |

Crea un punto di fiducia per la crittografia con un certificato per il tuo dominio, firmato da un'Autorità di Certificazione (CA)supportata. |

| 4 |

Fornisci il certificato dell'autorità di certificazione (CA) di firma intermedia per autenticare il tuo certificato host. Immettere il seguente comando di esecuzione o di configurazione:

|

| 5 |

Importa il certificato host firmato utilizzando il seguente comando di esecuzione o configurazione:

|

| 6 |

Abilita l'esclusività TLS 1.2 e specifica il trustpoint predefinito da utilizzare per le applicazioni vocali tramite i seguenti comandi di configurazione:

|

| 7 |

Installa il pacchetto di certificati CA radice Cisco, che include il certificato IdenTrust Commercial Root CA 1 utilizzato da Webex Calling. Utilizzare il comando crypto pki trustpool import clean url url per scaricare il bundle di certificati CA radice dall'URL specificato e cancellare il trustpool CA corrente, quindi installare il nuovo bundle di certificati: Se è necessario utilizzare un proxy per accedere a Internet tramite HTTPS, aggiungere la seguente configurazione prima di importare il pacchetto CA: ip http client proxy-server yourproxy.com proxy-port 80 |

| 1 |

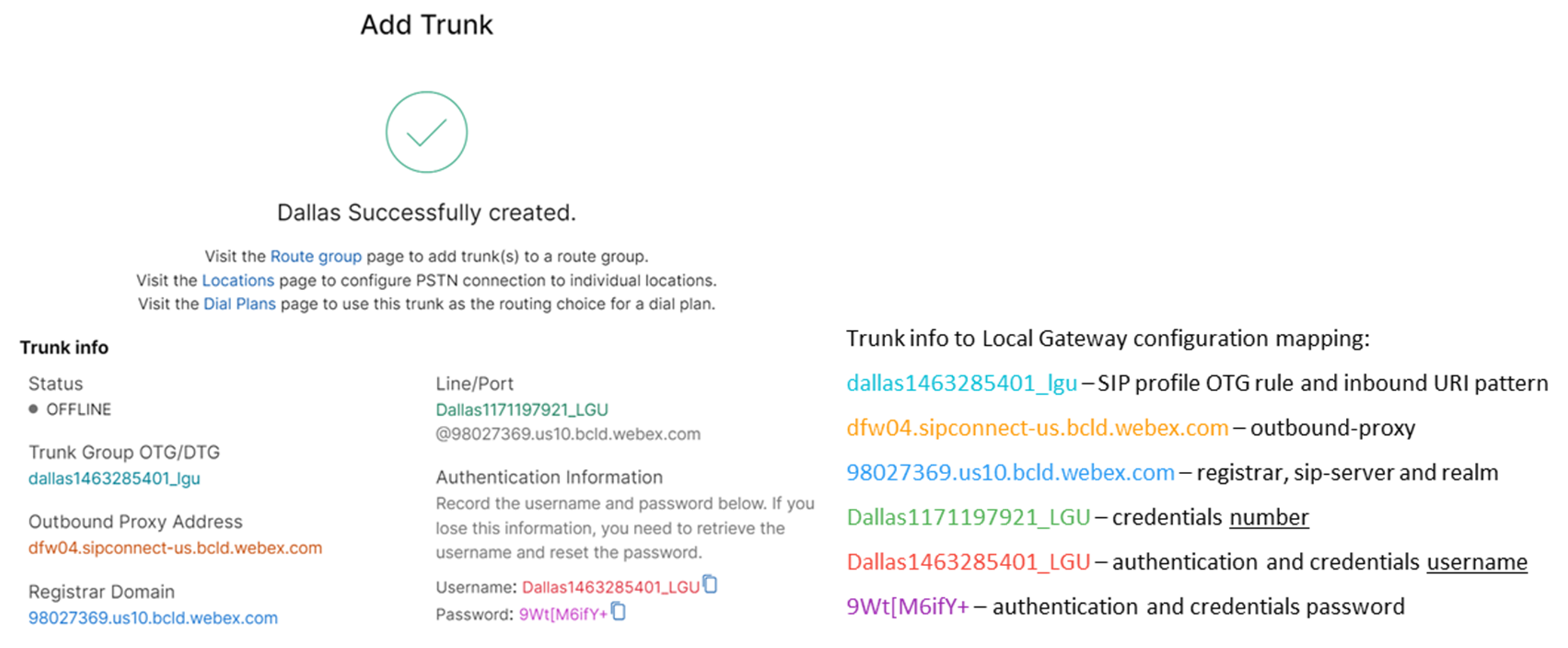

Crea un trunk PSTN basato su certificato CUBE per una sede esistente nell'Hub di controllo. Per ulteriori informazioni, vedere Configurare trunk, gruppi di instradamento e piani di composizione per Webex Calling. Prendi nota delle informazioni relative al tronco al momento della creazione del tronco. Questi dettagli, come evidenziato nell'illustrazione seguente, vengono utilizzati nelle fasi di configurazione descritte in questa guida.

|

| 2 |

Immettere i seguenti comandi per configurare CUBE come gateway locale per le chiamate Webex: Di seguito una spiegazione dei campi per la configurazione:

Abilita le funzionalità Cisco Unified Border Element (CUBE) sulla piattaforma. consenti-connessioni sip a SIPAbilita la funzionalità di base SIP back-to-back user agent di CUBE. Per ulteriori informazioni, vedere Consenti connessioni. Di default, il trasporto fax T.38 è abilitato. Per ulteriori informazioni, vedere protocollo fax t38 (servizio vocale). Abilita STUN (Session Traversal of UDP through NAT) a livello globale. Questi comandi stun globali sono necessari solo quando si distribuisce il gateway locale dietro NAT.

Per ulteriori informazioni, vedere stun flowdata agent-ide stun flowdata shared-secret. carico utile asimmetrico completoConfigura il supporto per payload asimmetrici SIP sia per i payload DTMF che per i payload con codec dinamici. Per ulteriori informazioni su questo comando, vedere payload asimmetrico. offerta anticipata forzataForza il gateway locale a inviare le informazioni SDP nel messaggio INVITE iniziale anziché attendere la conferma dal peer adiacente. Per ulteriori informazioni su questo comando, vedere early-offer. profili SIP in entrataConsente a CUBE di utilizzare i profili SIP per modificare i messaggi al momento della ricezione. I profili vengono applicati tramite dial-peer o tenant. |

| 3 |

Configura codec di classe vocale 100 consentendo solo codec G.711 per tutti i trunk. Questo approccio semplice è adatto alla maggior parte delle implementazioni. Se necessario, aggiungi all'elenco altri tipi di codec supportati sia dal sistema di origine che da quello di destinazione. Sono supportate soluzioni più complesse che prevedono la transcodifica tramite moduli DSP , ma non sono incluse in questa guida. Di seguito una spiegazione dei campi per la configurazione: codec di classe vocale 100Utilizzato per consentire solo i codec preferiti per le chiamate trunk SIP. Per ulteriori informazioni, vedere voice class codec. |

| 4 |

Configura voice class stun-usage 100 per abilitare ICE sul trunk di chiamata Webex. (Questo passaggio non è applicabile a Webex per la pubblica amministrazione) Di seguito una spiegazione dei campi per la configurazione: utilizzo stordimento ghiaccio leggeroUtilizzato per abilitare ICE-Lite per tutti i dial-peer di Webex Calling, al fine di consentire l'ottimizzazione dei contenuti multimediali ove possibile. Per ulteriori informazioni, vedere voice class stun usage e stun usage ice lite. Il comandostun usage firewall-traversal flowdataè necessario solo quando si distribuisce il gateway locale dietro NAT. L'ottimizzazione dei media viene negoziata ove possibile. Se una chiamata richiede servizi multimediali cloud, come la registrazione, i contenuti multimediali non possono essere ottimizzati. |

| 5 |

Configurare i criteri di crittografia dei media per il traffico Webex. (Questo passaggio non è applicabile a Webex per la pubblica amministrazione) Di seguito una spiegazione dei campi per la configurazione: classe vocale srtp-crypto 100Specifica SHA1_80 come l'unica suite di cifratura SRTP offerta da CUBE nell'SDP nei messaggi di offerta e risposta. Webex Calling supporta solo SHA1_80. Per ulteriori informazioni, vedere voice class srtp-crypto. |

| 6 |

Configurare i cifrari GCM conformi a FIPS (Questo passaggio è applicabile solo a Webex for Government). Di seguito una spiegazione dei campi per la configurazione: classe vocale srtp-crypto 100Specifica GCM come la suite di cifratura offerta da CUBE. È obbligatorio configurare i cifrari GCM per il gateway locale di Webex per il settore pubblico. |

| 7 |

Configura un modello per identificare in modo univoco le chiamate a un trunk del gateway locale in base al suo FQDN o SRV di destinazione: Di seguito una spiegazione dei campi per la configurazione: classe vocale uri 100 sipDefinisce uno schema per associare un invito SIP in entrata a un dial-peer di trunk in entrata. Quando si inserisce questo schema, utilizzare il FQDN o l'SRV del trunk configurato nell'Hub di controllo per il trunk. Durante la configurazione lato tenant dei trunk basati su certificati per Webex Calling, utilizzare solo l'indirizzo Webex Calling Edge basato su SRV sul gateway locale. I nomi di dominio completi (FQDN) non sono più supportati. |

| 8 |

Configurare i profili di manipolazione dei messaggi SIP. Se il gateway è configurato con un indirizzo IP pubblico, configura un profilo come segue oppure passa al passaggio successivo se utilizzi il NAT. In questo esempio, cube1.lgw.com è il FQDN configurato per il gateway locale: Di seguito una spiegazione dei campi per la configurazione: regole 10 e 20Per consentire a Webex di autenticare i messaggi provenienti dal gateway locale, l'intestazione 'Contact' nei messaggi di richiesta e risposta SIP deve contenere il valore configurato per il trunk nell'Hub di controllo. Si tratterà del FQDN di un singolo host oppure del nome SRV utilizzato per un cluster di dispositivi. |

| 9 |

Se il gateway è configurato con un indirizzo IP privato dietro NAT statico, configurare i profili SIP in entrata e in uscita come segue. In questo esempio, cube1.lgw.com è il FQDN configurato per il gateway locale, "10.80.13.12" è l'indirizzo IP dell'interfaccia rivolta verso Webex Calling e "192.65.79.20" è l'indirizzo IP pubblico NAT. Profili SIP per i messaggi in uscita verso Webex Calling

Di seguito una spiegazione dei campi per la configurazione: regole 10 e 20Per consentire a Webex di autenticare i messaggi provenienti dal gateway locale, l'intestazione 'Contact' nei messaggi di richiesta e risposta SIP deve contenere il valore configurato per il trunk nell'Hub di controllo. Si tratterà del FQDN di un singolo host oppure del nome SRV utilizzato per un cluster di dispositivi. regole da 30 a 81Converti i riferimenti agli indirizzi privati nell'indirizzo pubblico esterno del sito, consentendo a Webex di interpretare e instradare correttamente i messaggi successivi. Profilo SIP per i messaggi in entrata da Webex CallingDi seguito una spiegazione dei campi per la configurazione: regole da 10 a 80Converti i riferimenti agli indirizzi pubblici nell'indirizzo privato configurato, consentendo a CUBE di elaborare i messaggi provenienti da Webex. Per ulteriori informazioni, vedere voice class sip-profiles. Il provider PSTN degli Stati Uniti o del Canada può offrire la verifica dell'ID chiamante per le chiamate spam e fraudolente, con la configurazione aggiuntiva menzionata nell'articolo Indicazione di chiamate spam o fraudolente in Webex Calling. |

| 10 |

Configura un profilo keepalive SIP Options con modifica dell'intestazione.

|

| 11 |

Configurare il trunk di chiamata Webex: |

| 12 |

(Facoltativo) Per configurare dispositivi di rete come CUBE e inoltrare le intestazioni del Session Initiation Protocol (SIP) che il dispositivo non elabora, utilizzare questi comandi. Questi comandi consentono al dispositivo di trasmettere intestazioni SIP non supportate, incluse le intestazioni di geolocalizzazione e PIDF-LO (Presence Information Data Format - Location Object), sul gateway locale. Questa funzionalità supporta i servizi E-911 per dispositivi mobili, garantendo che le informazioni critiche sulla posizione vengano conservate e inoltrate correttamente. |

Dopo aver creato un trunk verso Webex Calling come descritto in precedenza, utilizzare la seguente configurazione per creare un trunk non crittografato verso un provider PSTN basato su SIP:

Se il tuo fornitore di servizi offre una linea PSTN sicura, puoi seguire una configurazione simile a quella descritta sopra per la linea di chiamata Webex. CUBE supporta l'instradamento sicuro delle chiamate.

Se stai utilizzando un TDM / Trunk ISDN PSTN, passa alla sezione successiva Configura il gateway locale con trunk TDM PSTN.

Per configurare le interfacce TDM per le linee di chiamata PSTN sui gateway Cisco TDM-SIP, vedere Configurazione ISDN PRI.

| 1 |

Configura il seguente URI di classe vocale per identificare le chiamate in entrata dalla linea PSTN: Di seguito una spiegazione dei campi per la configurazione: classe vocale uri 200 sipDefinisce uno schema per associare un invito SIP in entrata a un dial-peer di trunk in entrata. Quando inserisci questo schema, utilizza l'indirizzo IP del tuo gateway IP PSTN. Per ulteriori informazioni, vedere voice class uri. |

| 2 |

Configurare il seguente dial-peer IP PSTN: Di seguito una spiegazione dei campi per la configurazione: Definisce un dial-peer VoIP con un tag di 200 e fornisce una descrizione significativa per facilitare la gestione e la risoluzione dei problemi. Per ulteriori informazioni, vedere voce dial-peer. schema-destinazione CATTIVO. CATTIVOÈ necessario un modello di destinazione fittizio quando si instradano le chiamate in uscita utilizzando un gruppo dial-peer in entrata. In questo caso è possibile utilizzare qualsiasi schema di destinazione valido. Per ulteriori informazioni, vedere destination-pattern (interfaccia). protocollo sessione sipv2Specifica che questo dial-peer gestisce le tratte di chiamata SIP. Per ulteriori informazioni, vedere protocollo di sessione (dial peer). Destinazione sessione ipv4: 192.168.80.13Specifica l'indirizzo di destinazione per le chiamate inviate al fornitore di rete PSTN. Potrebbe trattarsi di un indirizzo IP o di un nome host DNS. Per ulteriori informazioni, vedere destinazione della sessione (dial peer VoIP). uri in entrata tramite 200Specifica la classe vocale utilizzata per abbinare le chiamate in entrata a questo dial-peer tramite l'URI dell'intestazione INVITE VIA. Per ulteriori informazioni, vedere URL in entrata. voice-class sip asserted-id pai

(Opzionale) Attiva l'elaborazione dell'intestazione P-Asserted-Identity e controlla come viene utilizzata per il trunk PSTN. Se si utilizza questo comando, l'identità del chiamante fornita dal dial-peer in entrata viene utilizzata per le intestazioni From e P-Asserted-Identity in uscita. Se questo comando non viene utilizzato, per le intestazioni From e Remote-Party-ID in uscita viene utilizzata l'identità del chiamante fornita dal dial-peer in entrata. Per ulteriori informazioni, vedere voice-class sip asserted-id. collega l'interfaccia sorgente di controllo GigabitEthernet0/0/0

Configura l'interfaccia di origine e l'indirizzo IP associato per i messaggi inviati alla rete telefonica pubblica (PSTN). Per ulteriori informazioni, vedere bind. collega l'interfaccia sorgente multimediale GigabitEthernet0/0/0Configura l'interfaccia di origine e l'indirizzo IP associato per i contenuti multimediali inviati alla rete telefonica pubblica (PSTN). Per ulteriori informazioni, vedere bind. codec di classe vocale 100Configura il dial-peer per utilizzare l'elenco di filtri codec comune 100. Per ulteriori informazioni, vedere voice-class codec. dtmf-relay rtp-nteDefinisce RTP-NTE (RFC2833) come funzionalità DTMF prevista sul modello della chiamata. Per ulteriori informazioni, vedere DTMF Relay (Voice over IP). nessun vadDisabilita il rilevamento dell'attività vocale. Per ulteriori informazioni, vedere vad (dial peer). |

| 3 |

Se stai configurando il tuo gateway locale per instradare le chiamate solo tra Webex Calling e la rete telefonica pubblica (PSTN), aggiungi la seguente configurazione di instradamento delle chiamate. Se stai configurando il tuo gateway locale con una piattaforma Unified Communications Manager, passa alla sezione successiva. |

Dopo aver creato un trunk per le chiamate Webex, utilizzare la seguente configurazione per creare un trunk TDM per il servizio PSTN con instradamento delle chiamate in loopback per consentire l'ottimizzazione multimediale sulla tratta di chiamata Webex.

Se non è necessaria l'ottimizzazione dei media IP, seguire i passaggi di configurazione per un trunk SIP PSTN. Utilizzare una porta vocale e un dial-peer POTS (come mostrato nei passaggi 2 e 3) al posto del dial-peer VoIP PSTN.

| 1 |

La configurazione dial-peer loop-back utilizza gruppi dial-peer e tag di instradamento delle chiamate per garantire che le chiamate vengano instradate correttamente tra Webex e la rete PSTN, senza creare loop di instradamento. Configura le seguenti regole di traduzione che verranno utilizzate per aggiungere e rimuovere i tag di instradamento delle chiamate: Di seguito una spiegazione dei campi per la configurazione: regola di traduzione vocaleUtilizza espressioni regolari definite nelle regole per aggiungere o rimuovere tag di instradamento delle chiamate. Le cifre superiori al decadico ('A') vengono utilizzate per una maggiore chiarezza nella risoluzione dei problemi. In questa configurazione, il tag aggiunto dal profilo di traduzione 100 viene utilizzato per instradare le chiamate da Webex Calling verso la rete telefonica pubblica (PSTN) tramite i dial-peer di loopback. Analogamente, il tag aggiunto dal profilo di traduzione 200 viene utilizzato per instradare le chiamate dalla rete telefonica pubblica (PSTN) verso Webex Calling. I profili di traduzione 11 e 12 rimuovono questi tag prima di inoltrare le chiamate rispettivamente ai trunk Webex e PSTN. Questo esempio presuppone che i numeri chiamati da Webex Calling siano presentati in +E.164 formato. La regola 100 rimuove il leader + per mantenere valido il numero chiamato. La regola 12 aggiunge quindi una o più cifre di instradamento nazionali o internazionali al momento della rimozione del tag. Utilizza cifre compatibili con il piano di numerazione nazionale ISDN della tua zona. Se Webex Calling visualizza i numeri in formato nazionale, modificare le regole 100 e 12 per aggiungere e rimuovere rispettivamente il tag di routing. Per ulteriori informazioni, consultare voice translation-profile e voice translation-rule. |

| 2 |

Configurare le porte dell'interfaccia vocale TDM in base al tipo di trunk e al protocollo utilizzato. Per ulteriori informazioni, vedere Configurazione ISDN PRI. Ad esempio, la configurazione di base di un'interfaccia ISDN a velocità primaria installata nello slot NIM 2 di un dispositivo potrebbe includere quanto segue: |

| 3 |

Configurare il seguente dial-peer TDM PSTN: Di seguito una spiegazione dei campi per la configurazione: Definisce un dial-peer VoIP con tag 200 e fornisce una descrizione significativa per facilitare la gestione e la risoluzione dei problemi. Per ulteriori informazioni, vedere dial-peer voice. schema-destinazione CATTIVO. CATTIVOÈ necessario un modello di destinazione fittizio quando si instradano le chiamate in uscita utilizzando un gruppo dial-peer in entrata. In questo caso è possibile utilizzare qualsiasi schema di destinazione valido. Per ulteriori informazioni, vedere destination-pattern (interfaccia). profilo di traduzione in arrivo 200Assegna il profilo di traduzione che aggiungerà un tag di instradamento delle chiamate al numero chiamato in entrata. chiamata diretta in entrataInstrada la chiamata senza fornire un secondo tono di linea. Per ulteriori informazioni, vedere chiamata diretta in entrata. porta 0/2/0:15La porta vocale fisica associata a questo dial-peer. |

| 4 |

Per abilitare l'ottimizzazione multimediale dei percorsi IP per i gateway locali con flussi di chiamata TDM-IP, è possibile modificare l'instradamento delle chiamate introducendo un set di dial-peer di loopback interni tra Webex Calling e le linee PSTN. Configurare i seguenti dial-peer di loopback. In questo caso, tutte le chiamate in entrata verranno inizialmente instradate al dial-peer 10 e da lì al dial-peer 11 o 12 in base al tag di routing applicato. Dopo la rimozione del tag di routing, le chiamate verranno instradate al trunk in uscita utilizzando i gruppi dial-peer. Di seguito una spiegazione dei campi per la configurazione: Definisce un dial-peer VoIP e fornisce una descrizione significativa per facilitare la gestione e la risoluzione dei problemi. Per ulteriori informazioni, vedere dial-peer voice. profilo di traduzione in arrivo 11Applica il profilo di traduzione definito in precedenza per rimuovere il tag di instradamento della chiamata prima di inoltrarla al trunk in uscita. schema-destinazione CATTIVO. CATTIVOÈ necessario un modello di destinazione fittizio quando si instradano le chiamate in uscita utilizzando un gruppo dial-peer in entrata. Per ulteriori informazioni, vedere destination-pattern (interfaccia). protocollo sessione sipv2Specifica che questo dial-peer gestisce le tratte di chiamata SIP. Per ulteriori informazioni, vedere protocollo di sessione (dial peer). Destinazione sessione ipv4: 192.168.80.14Specifica l'indirizzo dell'interfaccia del router locale come destinazione della chiamata in loopback. Per ulteriori informazioni, vedere destinazione della sessione (voip dial peer). collega l'interfaccia sorgente di controllo GigabitEthernet0/0/0Configura l'interfaccia di origine e l'indirizzo IP associato per i messaggi inviati tramite il loopback. Per ulteriori informazioni, vedere bind. collega l'interfaccia sorgente multimediale GigabitEthernet0/0/0Configura l'interfaccia di origine e l'indirizzo IP associato per i contenuti multimediali inviati tramite il loopback. Per ulteriori informazioni, vedere bind. dtmf-relay rtp-nteDefinisce RTP-NTE (RFC2833) come funzionalità DTMF prevista sul modello della chiamata. Per ulteriori informazioni, vedere DTMF Relay (Voice over IP). codec g711alaw Forza tutte le chiamate PSTN a utilizzare il codec G.711. Seleziona a-law o u-law in base al metodo di compressione utilizzato dal tuo servizio ISDN. nessun vadDisabilita il rilevamento dell'attività vocale. Per ulteriori informazioni, vedere vad (dial peer). |

| 5 |

Aggiungere la seguente configurazione di instradamento delle chiamate: Con questo si conclude la configurazione del gateway locale. Se è la prima volta che si configurano le funzionalità di CUBE, salvare la configurazione e ricaricare la piattaforma.

|

La configurazione delle chiamate PSTN-Webex descritta nelle sezioni precedenti può essere modificata per includere ulteriori linee di comunicazione verso un cluster Cisco Unified Communications Manager (UCM). In questo caso, tutte le chiamate vengono instradate tramite Unified CM. Le chiamate provenienti da UCM sulla porta 5060 vengono instradate alla rete telefonica pubblica (PSTN), mentre le chiamate provenienti dalla porta 5065 vengono instradate a Webex Calling. Le seguenti configurazioni incrementali possono essere aggiunte per includere questo scenario di chiamata.

| 1 |

Configura i seguenti URI di classe vocale: |

| 2 |

Configurare i seguenti record DNS per specificare il routing SRV verso gli host di Unified CM: IOS XE utilizza questi record per determinare localmente gli host e le porte UCM di destinazione. Con questa configurazione, non è necessario configurare i record nel sistema DNS. Se preferisci utilizzare il tuo server DNS, queste configurazioni locali non sono necessarie. Di seguito una spiegazione dei campi per la configurazione: Il seguente comando crea un record di risorsa DNS SRV. Creare un record per ogni host e trunk UCM: ip host _sip._udp.pstntocucm.io srv 2 1 5060 ucmsub5.mydomain.com _sip._udp.pstntocucm.io: Nome del record di risorsa SRV 2: Priorità del record della risorsa SRV 1: Peso del record della risorsa SRV 5060: Il numero di porta da utilizzare per l'host di destinazione in questo record di risorse ucmsub5.mydomain.com: L'host di destinazione del record di risorsa Per risolvere i nomi host di destinazione dei record di risorse, creare record DNS A locali. Ad esempio: ip host ucmsub5.mydomain.com 192.168.80.65 host IP: Crea un record nel database locale di IOS XE. ucmsub5.mydomain.com: Il nome host del record A. 192.168.80.65: L'indirizzo IP dell'host. Crea i record delle risorse SRV e i record A in modo che rispecchino il tuo ambiente UCM e la strategia di distribuzione delle chiamate preferita. |

| 3 |

Configura i seguenti dial-peer: |

| 4 |

Aggiungere l'instradamento delle chiamate utilizzando le seguenti configurazioni: |

Le firme diagnostiche (DS) individuano in modo proattivo i problemi comunemente osservati nel gateway locale basato su Cisco IOS XE e generano notifica e-mail, registro di sistema o messaggi terminali dell'evento. Puoi anche installare le DS per automatizzare la raccolta dei dati diagnostici e trasferire i dati raccolti al caso Cisco TAC per risolvere più rapidamente il problema.

Le firme diagnostiche (DS) sono file XML contenenti informazioni su eventi e azioni di attivazione del problema per informare, risolvere e risolvere il problema. Utilizzare i messaggi syslog, gli eventi SNMP e attraverso il monitoraggio periodico di output specifici dei comandi di visualizzazione per definire la logica di rilevamento dei problemi. I tipi di azione includono:

-

Raccolta degli output dei comandi visualizzati

-

Generazione di un file di log consolidato

-

Caricamento del file in un percorso di rete fornito dall'utente come HTTPS, SCP, server FTP

I tecnici TAC autorizzano i file DS e firmano in digitale i file per la protezione dell'integrità. Ogni file DS dispone dell'ID numerico univoco assegnato dal sistema. Lo strumento di ricerca delle firmediagnostiche ( DSLT ) è una fonte unica per trovare le firme applicabili per il monitoraggio e la risoluzione di vari problemi.

Operazioni preliminari:

-

Non modificare il file DS scaricato da DSLT. L'installazione dei file da modificare non riesce a causa dell'errore di controllo dell'integrità.

-

Un server SMTP (Mail Transfer Protocol) semplice richiesto dal gateway locale per l'invio di notifiche e-mail.

-

Accertarsi che sul gateway locale sia in esecuzione IOS XE 17.6.1 o superiore se si desidera utilizzare il server SMTP sicuro per le notifiche e-mail.

Prerequisiti

Gateway locale con IOS XE 17.6.1 o superiore

-

Le firme diagnostiche sono abilitate per impostazione predefinita.

-

Configurare il server e-mail sicuro utilizzato per inviare notifiche proattive se sul dispositivo è in esecuzione IOS XE 17.6.1 o superiore.

configure terminal call-home mail-server :@ priority 1 secure tls end -

Configurare la variabile di ambiente con ds_email l'indirizzo e-mail dell'amministratore a cui inviare la notifica.

configure terminal call-home diagnostic-signature LocalGateway(cfg-call-home-diag-sign)environment ds_email end

Installare le firme diagnostiche per il monitoraggio proattivo

Monitoraggio di un elevato utilizzo della CPU

Questo DS registra l'utilizzo della CPU di 5 secondi utilizzando l'OID SNMP 1.3.6.1.4.1.9.1.56. Quando l'utilizzo raggiunge il 75% o più, disabilita tutti i debug e disinstalla tutte le firme diagnostiche installate nel gateway locale. Utilizza questa procedura per installare la firma.

-

Accertarsi di aver abilitato SNMP utilizzando il comando show snmp. Se SNMP non è abilitato, configurare il comando snmp-server manager.