- Domov

- /

- Članek

Konfigurirajte enotno prijavo v Control Hub z Okto

V tem članku

V tem članku Povratne informacije?

Povratne informacije?Konfigurirate lahko integracijo enotne prijave (SSO) med Control Hubom in uvedbo, ki uporablja Okta kot ponudnika identitete (IdP).

Enotna prijava in nadzorno središče

Enotna prijava (SSO) je postopek overjanja seje ali uporabnika, ki uporabniku omogoča, da vnese poverilnice za dostop do ene ali več aplikacij. Postopek overja uporabnike za vse aplikacije, do katerih so jim dodeljene pravice. Odpravlja nadaljnja pozive, ko uporabniki med določeno sejo preklapljajo med aplikacijami.

Protokol federacije SAML 2.0 (Security Assertion Markup Language) se uporablja za zagotavljanje overjanja SSO med oblakom Webex in vašim ponudnikom identitete (IdP).

Profili

Aplikacija Webex podpira samo profil spletnega brskalnika SSO. V profilu SSO spletnega brskalnika aplikacija Webex podpira naslednje povezave:

-

SP je sprožil POST -> POST vezava

-

SP je sprožil PREUSMERITEV -> POST vezava

Oblika imena ID

Protokol SAML 2.0 podpira več formatov NameID za komunikacijo o določenem uporabniku. Aplikacija Webex podpira naslednje oblike zapisa NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

V metapodatkih, ki jih naložite iz svojega ponudnika identitetnih podatkov (IdP), je prvi vnos konfiguriran za uporabo v Webexu.

Integrirajte Control Hub z Okto

Konfiguracijski vodniki prikazujejo specifičen primer integracije SSO, vendar ne zagotavljajo izčrpne konfiguracije za vse možnosti. Na primer, dokumentirani so koraki integracije za nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. Druge oblike zapisa, kot je urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, bodo delovale za integracijo SSO, vendar ne spadajo pod našo dokumentacijo.

Nastavite to integracijo za uporabnike v vaši organizaciji Webex (vključno z aplikacijo Webex, Webex Meetings in drugimi storitvami, ki jih upravljate v Control Hubu). Če je vaše spletno mesto Webex integrirano v Control Hub, spletno mesto Webex podeduje upravljanje uporabnikov. Če do storitve Webex Meetings ne morete dostopati na ta način in se ta ne upravlja v storitvi Control Hub, morate izvesti ločeno integracijo, da omogočite enotno prijavo (SSO) za Webex Meetings.

Preden začnete

-

Za SSO in Control Hub morajo IdP-ji ustrezati specifikaciji SAML 2.0. Poleg tega morajo biti ponudniki identitete konfigurirani na naslednji način:

Webex podpira samo poteke, ki jih sproži ponudnik storitev (SP). To pomeni, da morajo uporabniki začeti svoje seje na spletnem mestu Webex. To zagotavlja, da je preverjanje pristnosti pravilno usmerjeno prek platforme Webex.

Prenesite metapodatke Webex v svoj lokalni sistem

| 1 |

Prijavite se v Control Hub. |

| 2 |

Pojdi na . |

| 3 |

Pojdite na zavihek Ponudnik identitete in kliknite Aktiviraj enotno prijavo. |

| 4 |

Izberite ponudnika identitete. |

| 5 |

Izberite vrsto potrdila za svojo organizacijo:

Sidra zaupanja so javni ključi, ki delujejo kot pooblastilo za preverjanje potrdila digitalnega podpisa. Za več informacij glejte dokumentacijo vašega ponudnika identitetnih storitev (IdP). |

| 6 |

Prenesite datoteko z metapodatki. Ime datoteke z metapodatki Webex je idb-meta-<org-ID>-SP.xml. |

Konfigurirajte Okto za storitve Webex

Ko na skrbniškem portalu Okta nastavite aplikacijo Cisco Webex, konfigurirajte privzeto ikono aplikacije tako, da ostane skrita. Če želite to narediti, pojdite na in preverite Ne prikaži ikone aplikacije uporabnikom in Ne prikaži ikone aplikacije v mobilni aplikaciji Okta.

| 1 |

Prijavite se v najemnika Okta ( |

| 2 |

Poiščite

|

| 3 |

Kliknite Naprej in nato kliknite SAML 2.0. |

| 4 |

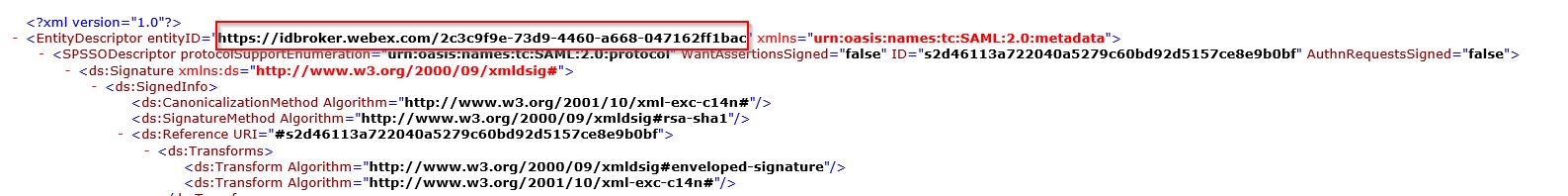

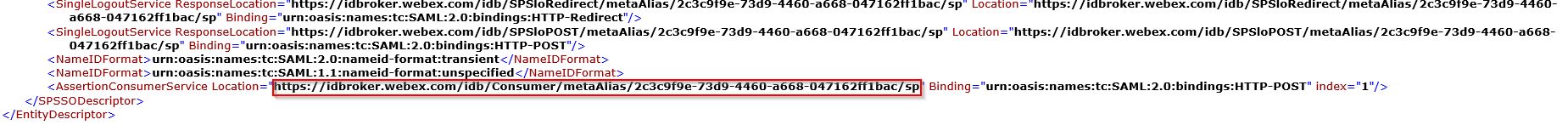

V brskalniku odprite datoteko z metapodatki, ki ste jo prenesli iz Control Huba. Kopirajte URL-je za entityID (na vrhu datoteke) in assertionConsumerService location (na dnu datoteke).

|

| 5 |

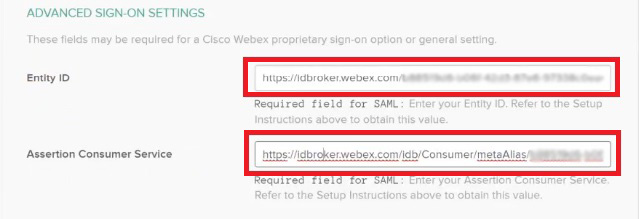

Na zavihku Cisco Webex v programu Okta se pomaknite do možnosti Napredne nastavitvein nato prilepite vrednosti ID entitete in Storitev za potrošnike trditev, ki ste jih kopirali iz datoteke z metapodatki Control Hub, in nato shranite spremembe.

|

| 6 |

Kliknite Prijava in nato prenesite datoteko z metapodatki Okta. To datoteko boste uvozili nazaj v svoj primerek Control Hub. Če želite uporabnikom omogočiti dostop do njihovega specifičnega spletnega mesta Webex, lahko v Okti ustvarite aplikacijo po meri. Nastavite spletno povezavo, ki uporabnike usmerja na njihov edinstven URL spletnega mesta Webex. Prilagodite nastavitve vidnosti aplikacije v Okti, tako da bo ta ikona aplikacije po meri vidna uporabnikom.

|

| 7 |

Kliknite Dodelitve, izberite vse uporabnike in ustrezne skupine, ki jih želite povezati z aplikacijami in storitvami, ki se upravljajo v Control Hubu, kliknite Dodeli in nato kliknite Končano. Dodelite lahko uporabnika ali skupino. Tega koraka ne preskočite, sicer integracija Control Huba in Okte ne bo delovala. |

Uvoz metapodatkov ponudnika identitet in omogočanje enotne prijave po preizkusu

Ko izvozite metapodatke Webex, konfigurirate svojega ponudnika identitet in prenesete metapodatke IdP v lokalni sistem, jih lahko uvozite v svojo organizacijo Webex iz Control Huba.

Preden začnete

Integracije SSO ne preizkušajte iz vmesnika ponudnika identitete (IdP). Podpiramo samo tokove, ki jih sproži ponudnik storitev (SP), zato morate za to integracijo uporabiti test enotne prijave (SSO) Control Hub.

| 1 |

Izberite eno:

|

| 2 |

Na strani Uvoz metapodatkov IdP povlecite in spustite datoteko z metapodatki IdP na stran ali pa uporabite možnost brskalnika datotek, da poiščete in naložite datoteko z metapodatki. Kliknite Naprej.

Če je mogoče, uporabite možnost Varneje. To je mogoče le, če je vaš ponudnik identitetnih storitev (IdP) za podpisovanje metapodatkov uporabil javni overitelj potrdil (CA). V vseh drugih primerih morate uporabiti možnost Manj varno. To vključuje tudi primere, če metapodatki niso podpisani, samopodpisani ali podpisani s strani zasebnega overitelja potrdil. Okta ne podpisuje metapodatkov, zato morate za integracijo Okta SSO izbrati Manj varno. |

| 3 |

Izberite Preizkus nastavitve SSOin ko se odpre nov zavihek brskalnika, se s prijavo overite pri ponudniku identitetnih podatkov. Če se prikaže napaka pri preverjanju pristnosti, je morda težava s poverilnicami. Preverite uporabniško ime in geslo ter poskusite znova. Napaka v aplikaciji Webex običajno pomeni težavo z nastavitvijo enotne prijave (SSO). V tem primeru še enkrat preglejte korake, zlasti korake, kjer kopirate in prilepite metapodatke Control Hub v nastavitev IdP. Če si želite neposredno ogledati izkušnjo prijave SSO, lahko na tem zaslonu kliknete tudi Kopiraj URL v odložišče in ga prilepite v zasebno okno brskalnika. Od tam naprej se lahko prijavite z enotno prijavo (SSO). Ta korak prepreči lažno pozitivne rezultate zaradi žetona za dostop, ki je morda v obstoječi seji, ko ste prijavljeni. |

| 4 |

Vrnite se na zavihek brskalnika Control Hub.

Konfiguracija enotne prijave (SSO) v vaši organizaciji ne začne veljati, razen če izberete prvi izbirni gumb in aktivirate enotno prijavo (SSO). |

Kaj storiti naprej

Če želite uporabnike dodeljevati iz Okte v oblak Webex, uporabite postopke v Sinhronizacija uporabnikov Okta v Cisco Webex Control Hub.

Če želite uporabnike dodeljevati iz storitve Azure AD v oblak Webex, uporabite postopke v razdelku Sinhronizacija uporabnikov imenika Azure Active Directory v središče Cisco Webex Control Hub.

Če želite onemogočiti e-poštna sporočila, ki so poslana novim uporabnikom aplikacije Webex v vaši organizaciji, lahko sledite postopku v razdelku Preprečevanje samodejnih e-poštnih sporočil. Dokument vsebuje tudi najboljše prakse za pošiljanje sporočil uporabnikom v vaši organizaciji.