- Accueil

- /

- Article

Configurer les authentification unique (SSO) dans Control Hub avec Okta

Dans cet article

Dans cet article Un commentaire ?

Un commentaire ?Vous pouvez configurer une intégration authentification unique (SSO) (SSO) entre Control Hub et un déploiement qui utilise Okta en tant que fournisseur d’identité (IdP).

Sign-on unique et Control Hub

L'authentification unique (SSO) est un processus d'identification de session ou d'utilisateur qui permet à un utilisateur de fournir des informations d'identification pour accéder à une ou plusieurs applications. Ce processus authentifie vos utilisateurs pour toutes les applications auxquelles ils ont droit. Il élimine d'autres invites lorsque les utilisateurs changent d'applications au cours d'une session particulière.

Le protocole de fédération SAML 2.0 (Security Assertion Markup Language) est utilisé pour fournir une authentification SSO entre le Cloud Webex et votre fournisseur d’identité (IdP).

Profils

L’application Webex prend uniquement en charge le navigateur Web SSO profil. Dans le profil de l SSO Webex, l’application Webex prend en charge les liaisons suivantes :

-

SP initiated POST-> POST binding

-

SP initiated REDIRECT-> POST binding

Format NameID

Le protocole SAML 2 prend en charge un certain nombre de formats NameID dans le but de communiquer à propos d’un utilisateur spécifique. L’application Webex prend en charge les formats nameID suivants.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

Dans les métadonnées que vous chargez depuis votre IdP, la première entrée est configurée pour être utilisé dans Webex.

Intégrer Control Hub avec Okta

Les guides de configuration montrent un exemple spécifique d’intégration SSO mais ne fournissent pas une configuration exhaustive pour toutes les possibilités. Par exemple, les étapes d’intégration pour nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient sont documentées. D'autres formats tels que urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress fonctionneront pour l'intégration SSO mais sont en dehors du champ d'application de notre documentation.

Configurer cette intégration pour les utilisateurs dans votre organisation Webex ( y compris l’application Webex, Webex Meetings, et autres services gérés dans Control Hub). Si votre site Webex est intégré dans Control Hub, le site Webex hérite de la gestion des utilisateurs. Si vous ne pouvez pas accéder aux Webex Meetings de cette façon et que celle-ci n’est pas gérée dans Control Hub, vous devez faire une intégration séparée pour activer la SSO pour les Webex Meetings.

Avant de commencer

-

Pour l’authentification unique SSO et le Control Hub, les IdP doivent être conformes à la spécification SAML 2.0. En outre, les IdP doivent être configurés de la manière suivante :

Webex prend en charge uniquement les flux initiés par le fournisseur de services (SP). Cela signifie que les utilisateurs doivent démarrer leurs sessions à partir du site Webex. Cela garantit que l’authentification est correctement acheminée via la plate-forme Webex.

Téléchargez les métadonnées Webex sur votre système local

| 1 | |

| 2 |

Aller à . |

| 3 |

Accédez à l’onglet Fournisseur d’identité et cliquez sur Activer SSO. |

| 4 |

Sélectionnez un IdP. |

| 5 |

Choisissez le type de certificat pour votre organisation :

Les chevilles de confiance sont des clés publiques qui agissent en tant qu’autorité de vérification du certificat d’une signature numérique. Pour plus d’informations, reportez-vous à la documentation de votre IdP. |

| 6 |

Télécharger le fichier de métadonnées. Le nom du fichier de métadonnées Webex est idb-meta-<org-ID>-SP.xml. |

Configurer Okta pour les services Webex

Lorsque vous configurez l'application Cisco Webex dans le portail d'administration Okta, configurez l'icône d'application par défaut pour qu'elle reste masquée. Pour ce faire, accédez à et cochez Ne pas afficher l'icône de l'application aux utilisateurs et Ne pas afficher l'icône de l'application dans l'application mobile Okta.

| 1 |

Connectez-vous au locataire Okta ( |

| 2 |

Recherchez Cisco Webex client et ajoutez l’application à votre client.

|

| 3 |

Cliquez sur Suivant puis sur SAML 2.0. |

| 4 |

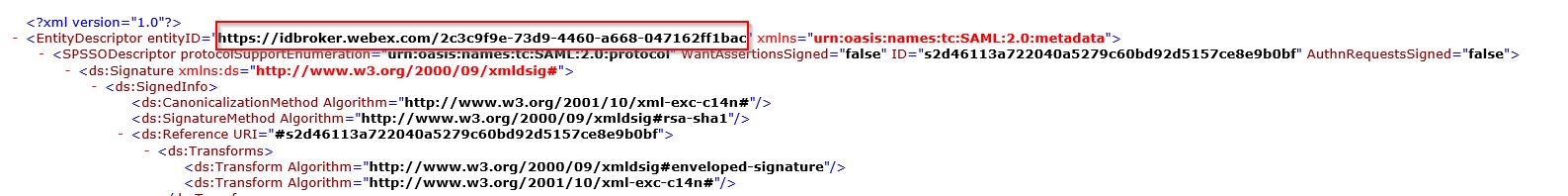

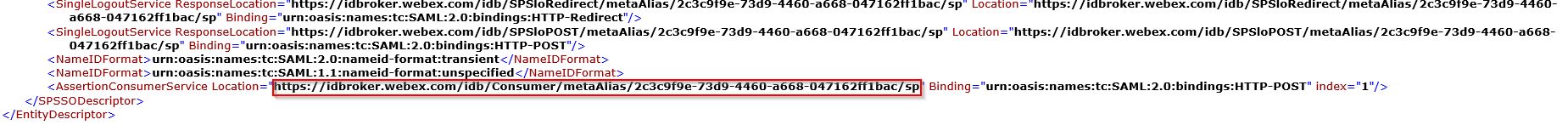

Dans votre navigateur, ouvrez le fichier de métadonnées que vous avez téléchargé à partir de Control Hub. Copiez les URL pour l’ID de l’entité (en haut du fichier) et l’emplacement assertionConsumerService (en bas du fichier).

|

| 5 |

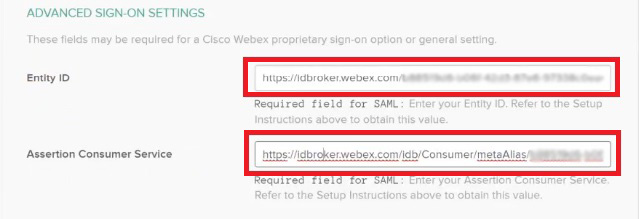

Dans l' onglet Cisco Webex dans Okta, faites défiler jusqu’à Paramètres avancés, puis collez l' ID d’entité et les valeurs assertion Consumer service que vous avez copiées à partir du fichier de métadonnées Control Hub, puis enregistrez les modifications.

|

| 6 |

Cliquez sur Se connecter puis téléchargez le fichier de métadonnées Okta. Vous réimporterez ce fichier dans votre instance Control Hub. Pour donner aux utilisateurs l’accès à leur site Webex spécifique, vous pouvez créer une application personnalisée dans Okta. Configurez un lien Web qui dirige les utilisateurs vers l’URL unique de leur site Webex. Assurez-vous d’ajuster les paramètres de visibilité de l’application dans Okta afin que cette icône d’application personnalisée soit visible pour les utilisateurs.

|

| 7 |

Cliquez sur affectations, choisissez tous les utilisateurs et tous les groupes appropriés que vous souhaitez associer aux applications et services gérés dans Control Hub, cliquez sur attribuer, puis cliquez sur terminé. Vous pouvez attribuer un utilisateur ou un groupe. Ne sautez pas cette étape ; Sinon, votre intégration de Control Hub et Okta ne fonctionnera pas. |

Importer les métadonnées IdP et activer les authentification unique (SSO) après un test

Après avoir exporté les métadonnées Webex , configuré votre IdP et téléchargé les métadonnées IdP dans votre système local, vous êtes prêt à les importer dans votre organisation Webex à partir de Control Hub.

Avant de commencer

Ne testez pas l’intégration SSO à partir de l’interface du fournisseur d’identité (IdP). Nous prenons en charge uniquement les flux initiés par Prestataire de service (initié par le SP), donc vous devez utiliser le test SSO Control Hub pour cette intégration.

| 1 |

Choisissez une option :

|

| 2 |

Sur la page Importer les métadonnées IdP, faites glisser et déposez le fichier de métadonnées IdP sur la page ou utilisez l'option du navigateur de fichiers pour localiser et télécharger le fichier de métadonnées. Cliquez sur Suivant.

Vous devez utiliser l’option Plus sécurisée , si vous le pouvez. Ceci est possible uniquement si votre IdP a utilisé une AC publique pour signer ses métadonnées. Dans tous les autres cas, vous devez utiliser l’option Moins sécurisée . Ceci inclut si les métadonnées ne sont pas signées, auto-signées, ou signées par une AC privée. Okta ne signe pas les métadonnées, donc vous devez choisir Moins de sécurité pour une intégration SSO Okta. |

| 3 |

Sélectionnez Tester la configuration SSOet lorsqu'un nouvel onglet de navigateur s'ouvre, authentifiez-vous auprès de l'IdP en vous connectant. Si vous recevez une erreur d’authentification il peut y avoir un problème avec les identifiants de connexion. Veuillez vérifier le nom d'utilisateur et le mot de passe et réessayer. Une erreur de l’application Webex signifie généralement qu’il y a un problème SSO d’installation. Dans ce cas, suivez à nouveau les étapes, notamment celles où vous copiez et collez les métadonnées Control Hub dans la configuration IdP. Pour voir directement l’expérience de connexion SSO, vous pouvez également cliquer sur Copier l’URL dans le presse-papiers à partir de cet écran et la coller dans une fenêtre de navigation privée. De là, vous pouvez vous connecter avec la SSO. Cette étape arrête les faux positif en raison d’un jeton d’accès qui peut être dans une session existante à partir de votre signature. |

| 4 |

Retournez à l’onglet Control Hub du navigateur.

La configuration SSO’entrée en réseau ne prend pas effet dans votre organisation à moins que vous ne choisissiez bouton à cliquer et activez le SSO. |

Ce qu’il faut faire ensuite

Utilisez les procédures de Synchroniser les utilisateurs Okta dans Cisco Webex Control Hub si vous souhaitez que les utilisateurs s’y provisionnent hors d’Okta dans le Cloud Webex.

Utilisez les procédures dans Synchroniser Azure Active Directory utilisateurs dans Cisco Webex Control Hub si vous souhaitez que l’utilisateur provisionning de Azure AD dans le Cloud Webex.

Vous pouvez suivre la procédure dans Supprimer les e-mails automatisés pour désactiver les e-mails envoyés aux nouveaux utilisateurs de l'application Webex dans votre organisation. Ce document contient également les meilleures pratiques pour l’envoi de communications aux utilisateurs de votre organisation.