- Domů

- /

- Článek

Vylepšete prostředí pro cloudové a místní schůzky pomocí funkce ActiveControl

V tomto článku

V tomto článku Zpětná vazba?

Zpětná vazba?ActiveControl je řešení, které přemosťuje konferenční informace mezi cloudem Webex a prostory. Tento článek slouží ke konfiguraci prostředí tak, aby uživatelé viděli seznam účastníků schůzky na svých koncových bodech.

Přehled ActiveControl

ActiveControl je řešení, které přemosťuje konferenční informace mezi cloudem Webex a prostory. Před tímto řešením uživatelé aplikace Webex App v rámci vícestranných hovorů již viděli informace o tom, kteří další účastníci jsou přítomni, kdo právě hovoří a kdo prezentuje.

Konferenční informace z cloudu do prostor probíhají prostřednictvím komponenty brány XCCP. Funkcí brány je překládat tyto informace mezi oběma stranami tak, aby (v případech hovorů zahrnujících cloudové i místní komponenty Webex) měly cloudové i místní prostředí aplikace Webex podobný přístup k informacím o konferenci.

Výhody ActiveControl

ActiveControl je výhodný pro uživatele, kteří používají lokální koncové body s nejnovějším softwarem CE nebo klienty Jabber pro připojení ke schůzce hostované v aplikaci Webex nebo pro získání zpětného volání z ní.

V tomto scénáři brána XCCP přeloží informace o schůzce seznamu (seznamu účastníků) do místního koncového bodu nebo klienta Jabber.

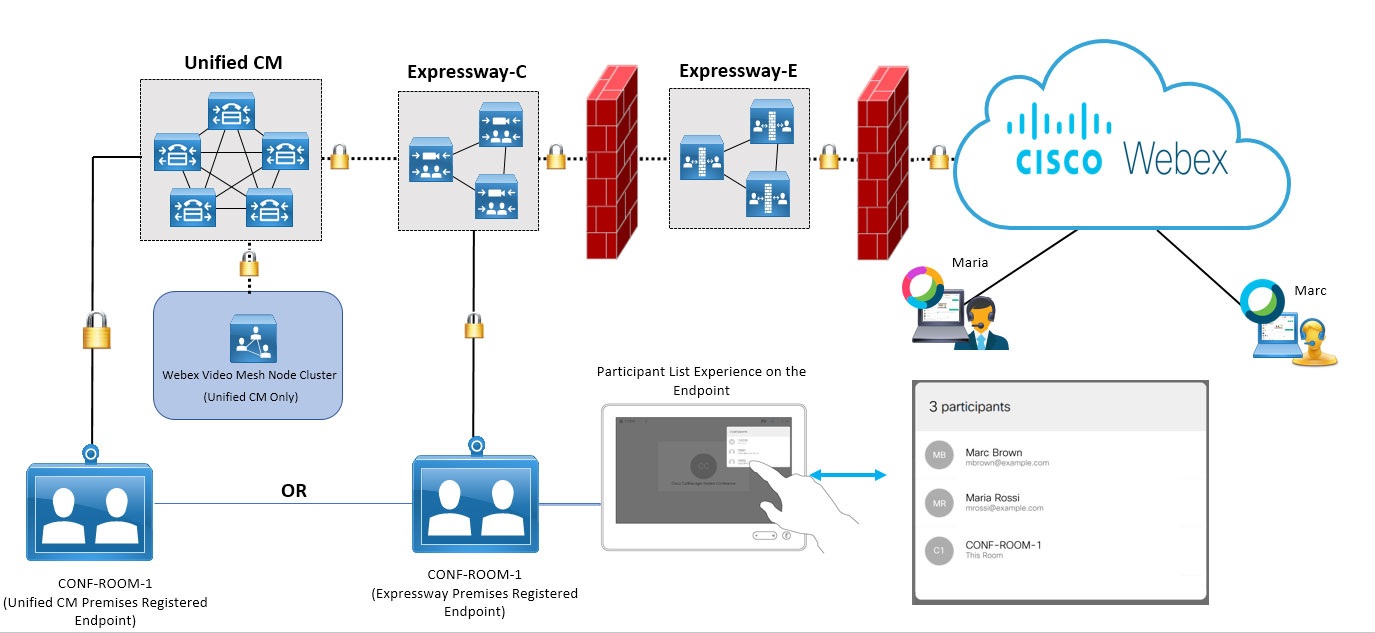

Architektura pro ActiveControl

Zleva doprava na diagramu je znázorněno zabezpečené místní připojení ke cloudu Webex a příklad znázorňuje dva cloudové uživatele (jeden v aplikaci Webex, jeden v aplikaci Webex Meetings), kteří se ke schůzce připojují.

V dolní části je zobrazen koncový bod konferenční místnosti, který je zaregistrovaný v Unified CM a cluster uzlu Video Mesh, kde mohou přistát média pro schůzky.

Zaznamenává se prostředí seznamu účastníků; uživatel přistupuje k seznamu na samotném koncovém bodě a seznam vypadá stejně jako v aplikaci Webex nebo Webex Meetings.

Konfigurovat ActiveControl

Než začnete

Pokud řešení ActiveControl zahrnuje uzel Video Mesh do postupů schůzek, jediným funkčním scénářem je koncový bod registrovaný v Unified CM. Koncový bod přímo registrovaný na Expressway v tuto chvíli nefunguje s Video Mesh.

|

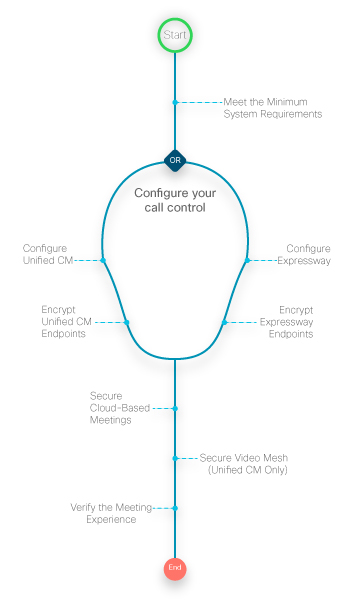

Následující obrázek shrnuje kroky ke konfiguraci ActiveControl pro místní registrovaná zařízení, která se připojují ke schůzce v cloudu. Některé kroky jsou popsány přímo v tomto článku, některé jsou popsány v samostatné dokumentaci.

|

Požadavky na ovládací prvek ActiveControl

|

Komponenta |

Požadavky |

|---|---|

|

Cisco Unified Communications Manager Síť videa Edge |

Minimální—Verze 11.5(1) nebo novější v režimu smíšeného zabezpečení. Doporučeno— Verze 12.5(1) SU1 nebo novější pro podporu nezabezpečených koncových bodů registrovaných lokálně nebo přes mobilní a vzdálený přístup (MRA). Jednotný smíšený režim zabezpečení CM není vyžadován. Uzly sítě videa registrované v cloudu, zabezpečené pomocí protokolu SIP TLS a nakonfigurované podle kroků v průvodci nasazením na adrese https://www.cisco.com/go/video-mesh. |

|

Cisco Dálnice-C nebo E |

Minimální—Verze X8.11.4 nebo novější. Další informace naleznete Doporučeno—Verze X12.5 nebo novější pro zařízení MRA nakonfigurovaná s nezabezpečeným režimem zabezpečení zařízení Unified CM. Video Mesh v současné době nepodporuje zabezpečené kmeny SIP pro zařízení, která jsou registrována přímo na dálnici pro řízení hovorů. |

|

Zařízení Webex: Řada Stolní stůl, Místnost, MX a SX |

CE 9.15 nebo novější nebo RoomOS 10.3 nebo novější, pokud je bezpečně zaregistrován na jedné z výše uvedených platforem pro ovládání hovorů. |

|

Cisco Jabber |

Verze 12.5 nebo novější |

|

Šifrování |

Ve verzích starších než 12.5— Celá cesta volání z koncového bodu do cloudu musí být zabezpečena pomocí TLS 1.2. Ve verzích 12.5 a novějších— TLS není mezi koncovým bodem a Unified CM vyžadováno. |

Sjednocené úlohy CM

Tyto kroky zajišťují, že zařízení jsou bezpečně zaregistrována do Unified CM a média jsou šifrována.

| 1 |

Nakonfigurujte podporu iX v Unified CM podle kroků v části Povolení podpory iX v Cisco Unified Communications Manager v Průvodci nasazenímActiveControl. |

| 2 |

Nakonfigurujte profily zabezpečení zařízení: Tento krok není nutný, pokud používáte verze 12,5 Unified CM a Expressway. Cisco Unified Communications Manager seskupuje nastavení související se zabezpečením (například režim zabezpečení zařízení) pro typ zařízení a protokol do profilů zabezpečení, aby vám umožnil přiřadit jeden profil zabezpečení více zařízením. Nakonfigurovaná nastavení použijete na telefon, když zvolíte profil zabezpečení v okně Konfigurace telefonu. |

| 3 |

Nakonfigurujte parametr služby pro zobrazení ikony zabezpečeného volání: Tato změna je nutná pro zobrazení ikony zámku na koncových bodech CE. Chcete-li získat další informace, kliknutím na název parametru služby zobrazte nápovědu online. |

Proveďte tyto kroky na samotných koncových bodech, abyste zajistili, že se vytvoří zabezpečené připojení TLS.

Tyto kroky nejsou nutné, pokud používáte verze 12.5 Unified CM a Expressway.

| 1 |

V rozhraní pro správu koncového bodu přejděte na SIP a potvrďte následující nastavení:

| ||||||||||||||||||

| 2 |

Uložte si změny. | ||||||||||||||||||

| 3 |

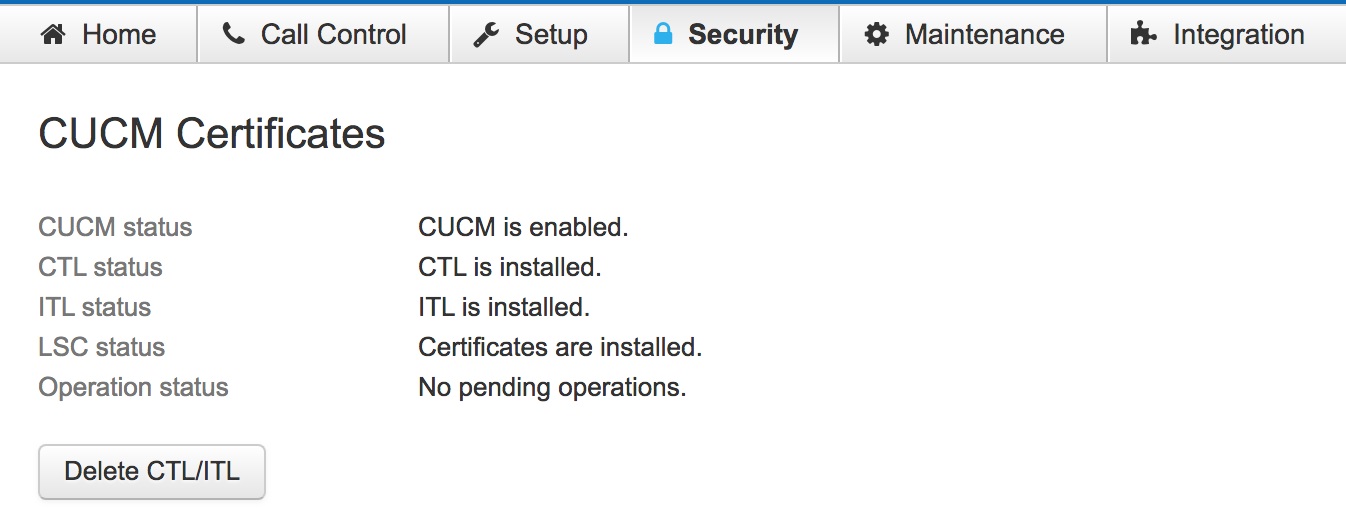

V části Zabezpečeníověřte, zda jsou nainstalovány certifikáty Unified CM. |

Úkoly na dálnici

Pomocí těchto kroků nakonfigurujte zónu mezi dálnicí, kde je zařízení registrováno, a párovou zónou dálnice, která se připojuje ke cloudu.

| 1 |

V části Upřesnit nastavení pro zónu mezi řízením volání dálnice a párem rychlostních silnic se ujistěte, že je režim filtru SIP UDP/IX nastaven na Vypnuto , výchozí možnost. |

| 2 |

Nastavte Profil zóny na Vlastní a pak změny uložte. |

Proveďte tyto kroky na samotných koncových bodech registrovaných na dálnici, abyste zajistili, že se vytvoří zabezpečené připojení TLS.

| 1 |

V rozhraní pro správu koncového bodu přejděte na SIP a potvrďte následující nastavení:

| ||||||||||||||||||||

| 2 |

Uložte si změny. |

Zabezpečené cloudové schůzky

Pomocí těchto kroků můžete vytvořit profil SIP s povoleným iX a zabezpečit provoz z Unified CM na Expressway.

| 1 |

Nakonfigurujte SIP profil pro tento kmen s následujícími možnostmi:

|

| 2 |

Pro kmen SIP použijte profil SIP, který jste vytvořili. |

| 3 |

V části Cíl zadejte IP adresu dálnice-C nebo plně kvalifikovaný název domény do pole Cílová adresa a do pole Cílový portzadejte 5061 . |

Co dělat dál

-

Aby připojení TLS fungovalo, musí být vyměněny certifikáty mezi Unified CM a Expressway nebo musí mít certifikáty podepsané stejnou certifikační autoritou. Další informace naleznete v tématu

Zajištění důvěry certifikátů mezi Unified CM a Expressway

v Cisco Expressway a CUCM prostřednictvím SIP Trunk Deployment Guide . -

Na dálnici Expressway-C (další skok z Unified CM) v části Upřesnit nastavení pro zónu mezi Expressway a Unified CM se ujistěte, že je režim filtru SIP UDP/IX nastaven na Vypnuto (výchozí nastavení). Další informace naleznete v tématu

Filtrování iX v Cisco VCS

v Průvodci nasazením ovládacích prvků ActiveControl.

Schůzky založené na zabezpečené síti videí

Pokud jste ve své organizaci nasadili Video Mesh, můžete zabezpečit uzly Video Mesh pro clustery, které jste zaregistrovali v cloudu.

|

Nakonfigurujte šifrování podle kroků v průvodci nasazením na adrese https://www.cisco.com/go/video-mesh. |

Ověření prostředí schůzky na zabezpečeném koncovém bodu

Pomocí těchto kroků ověřte, zda jsou koncové body bezpečně zaregistrovány a zda se zobrazí správné prostředí pro schůzky.

| 1 |

Připojte se ke schůzce ze zabezpečeného koncového bodu. |

| 2 |

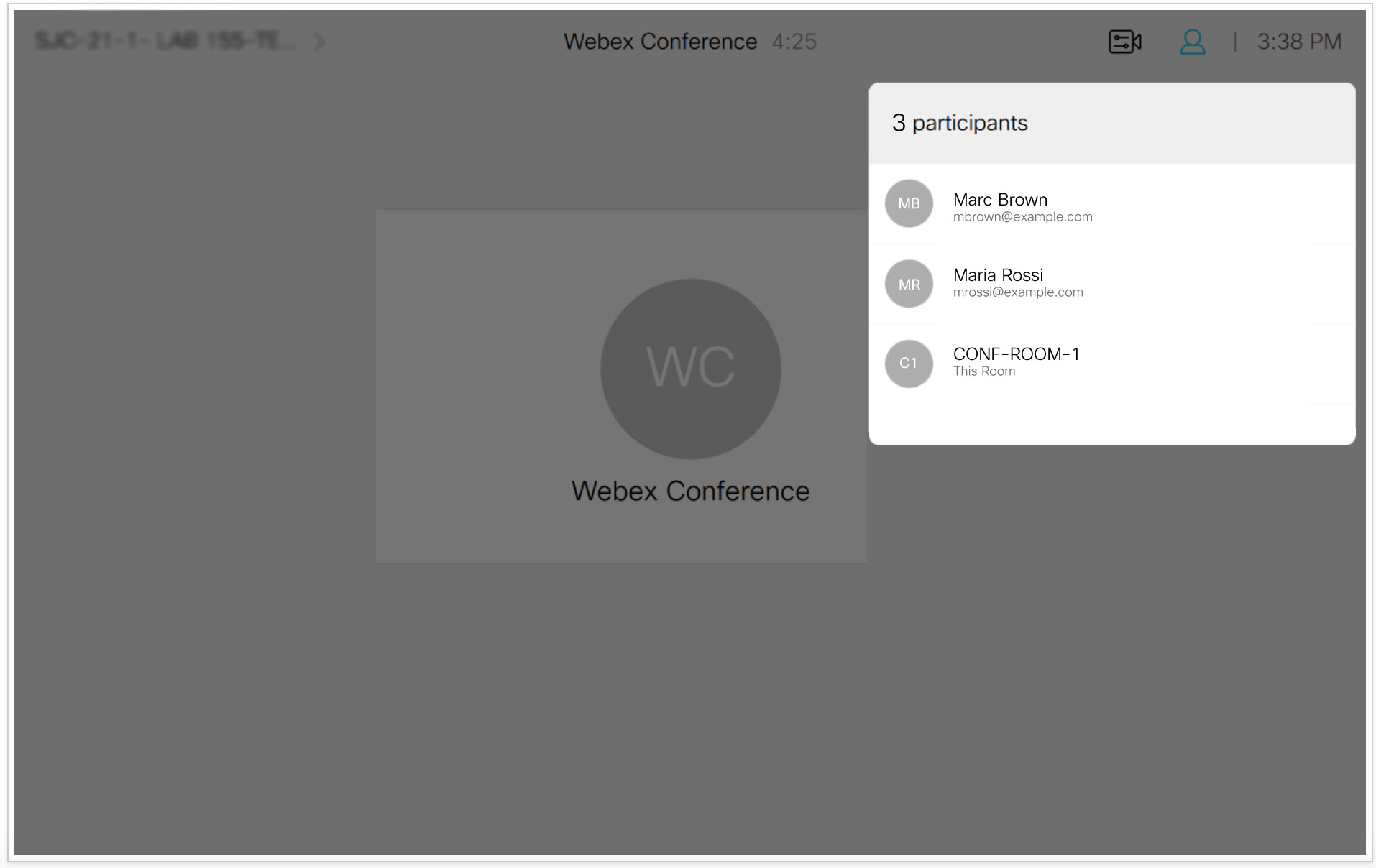

Ověřte, zda se na zařízení zobrazuje seznam seznamu poznámek schůzky. Tento příklad ukazuje, jak vypadá seznam schůzek na koncovém bodu s dotykovým panelem: |

| 3 |

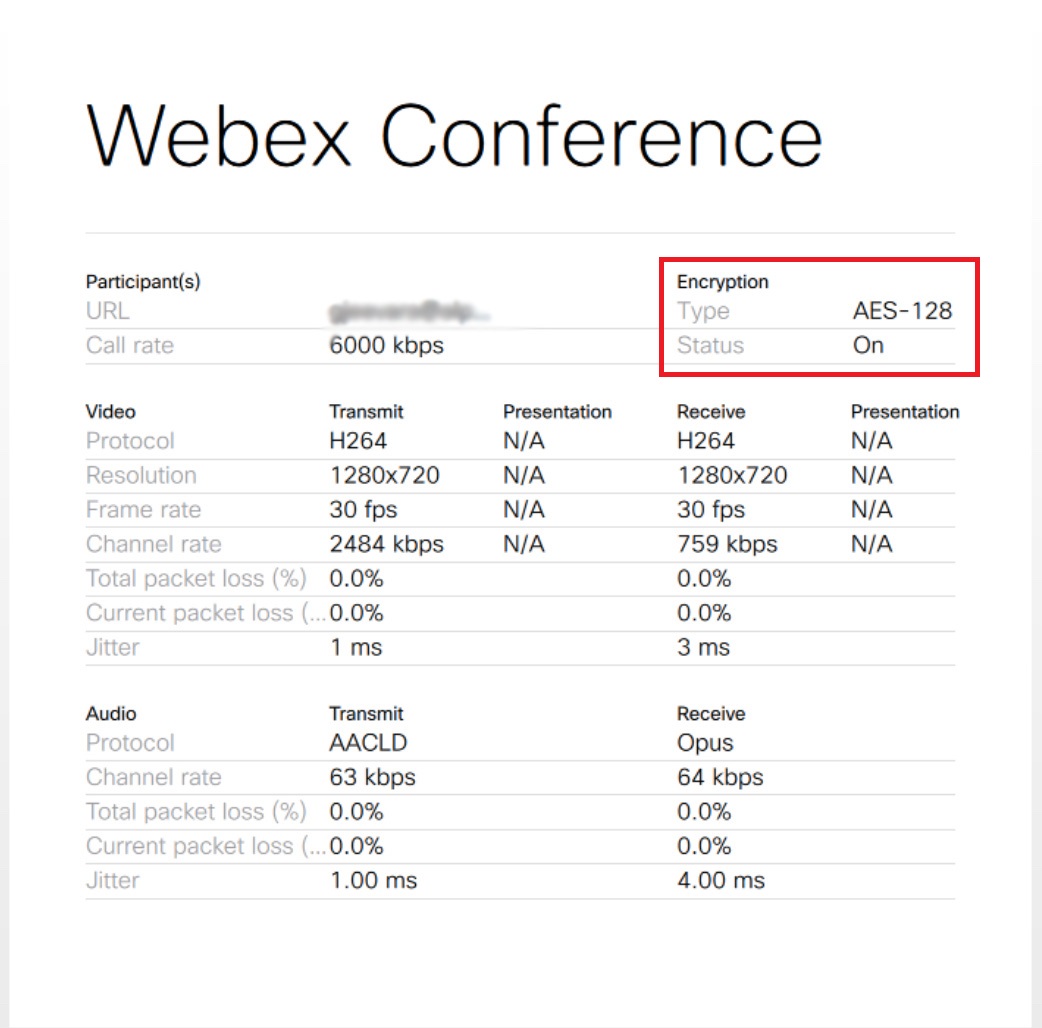

Během schůzky získáte přístup k informacím o konferenci Webex z části Podrobnosti o hovoru. |

| 4 |

Ověřte, že část Šifrování zobrazuje typ jako AES-128 a stav jako zapnuto. |