- Accueil

- /

- Article

Améliorer l’expérience de réunion sur le Cloud et sur site avec ActiveControl

Dans cet article

Dans cet article Un commentaire ?

Un commentaire ?ActiveControl est une solution qui relie les informations de conférence entre le Cloud Webex et le site. Utilisez cet article pour configurer votre environnement, afin que vos utilisateurs peuvent voir la liste des participants de la réunion sur leurs points de terminaison.

Présentation d'ActiveControl

ActiveControl est une solution qui relie les informations de conférence entre le Cloud Webex et le site. Avant cette solution, les utilisateurs de l'application Webex App participant à des appels multipartites voyaient déjà des informations sur les autres participants présents, sur qui parlait et sur qui présentait.

Les informations de la conférence du Cloud vers le site se déroulent via le composant de la passerelle XCCP. La fonction de la passerelle est de traduire ces informations entre les deux parties, afin que (dans les scénarios d'appel impliquant à la fois le cloud Webex et les composants sur site), les environnements cloud et sur site de l'application Webex aient un accès similaire aux informations de conférence.

Avantages d'ActiveControl

ActiveControl offre des avantages aux utilisateurs qui utilisent des terminaux sur site exécutant des logiciels CE récents ou des clients Jabber pour participer à une réunion hébergée par l'application Webex ou recevoir un rappel.

Dans ce cas, la passerelle XCCP traduire les informations de réunion listées (liste des participants) au point de terminaison sur site ou au client Jabber.

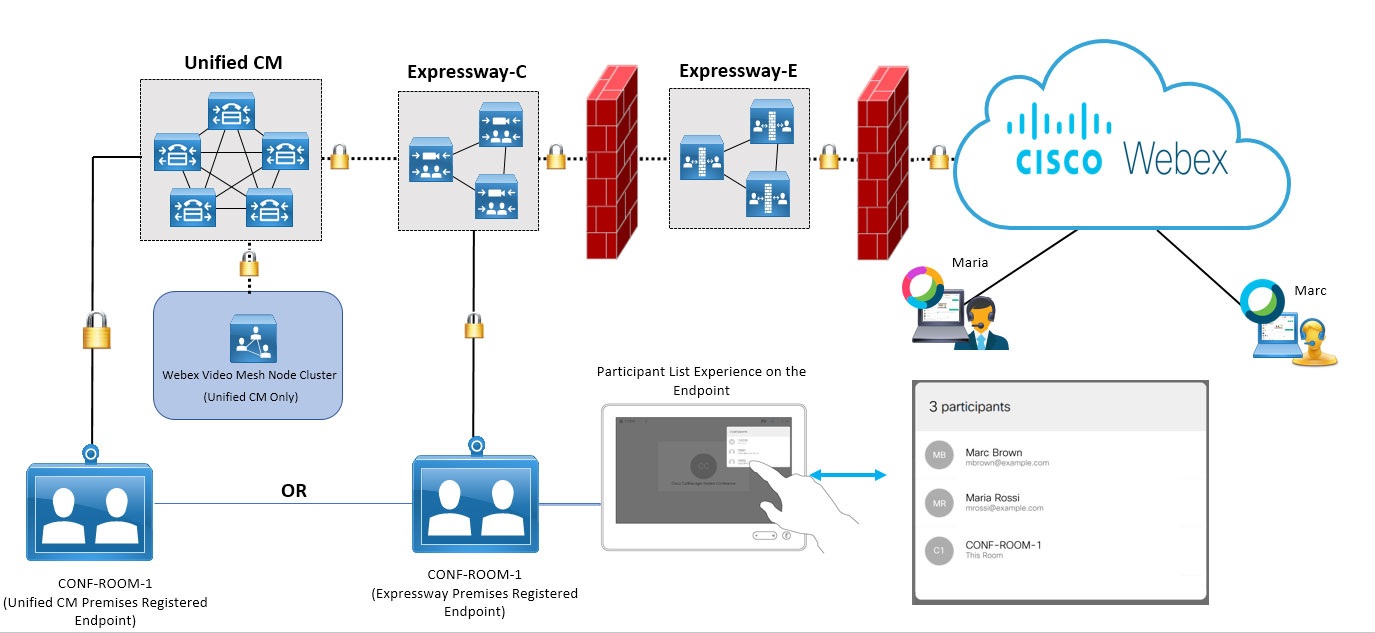

Architecture pour Contrôle Actif

En partant du haut du diagramme, de gauche à droite, on voit la connexion sécurisée sur site vers le cloud Webex, et l'exemple indique deux utilisateurs du cloud (un dans l'application Webex, l'autre dans Webex Meetings) rejoignant la réunion.

Le bas affiche un point salle de conférence de terminaison enregistré sur Unified CM et un cluster de nœud de maillage vidéo où le média de réunion peut se poser.

L'expérience de la liste des participants est prise en compte ; l'utilisateur accède à la liste sur le terminal lui-même et la liste est identique à celle de l'application Webex ou des réunions Webex.

Configurer Le contrôle actif

Avant de commencer

Lorsque la solution ActiveControl inclut un nœud Video Mesh dans les flux de réunion, le seul scénario fonctionnel est un point de terminaison enregistré auprès d'Unified CM. Un point de terminaison directement enregistré sur Expressway ne fonctionne pas avec le maillage vidéo pour le moment.

|

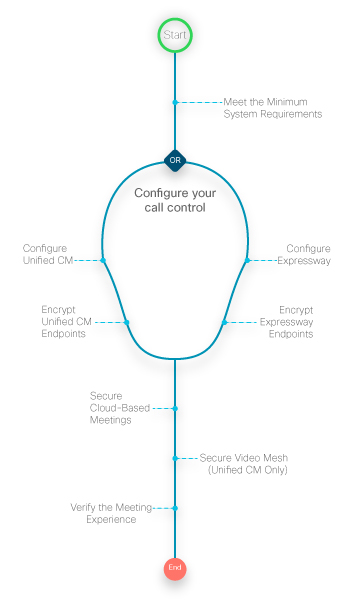

L’illustration suivante résume les étapes pour configurer l’ActiveControl pour les périphériques enregistrés sur site qui rejoignent une réunion dans le Cloud. Certaines étapes sont couvertes directement dans cet article, certaines sont couvertes dans une documentation séparée.

|

Exigences pour le contrôle actif

|

Composant |

Exigences |

|---|---|

|

Cisco Unified Communications Manager Maillage vidéo Edge |

Minimum—Version 11.5(1) ou ultérieure en mode de sécurité mixte. Recommandé—Version 12.5(1) SU1 ou ultérieure pour prendre en charge les points de terminaison non sécurisés enregistrés sur site ou via l'accès mobile et distant (MRA). Le mode de sécurité mixte Unified CM n’est pas obligatoire. Les nods de maillage vidéo enregistrés dans le Cloud, sécurisés avec SIP TLS et configurés comme indiqué dans le guide de déploiement à l’heure du https://www.cisco.com/go/video-mesh. |

|

Cisco Expressway-C ou E |

Minimum—Version X8.11.4 ou ultérieure. Voir la Recommandé—Version X12.5 ou ultérieure pour les périphériques MRA configurés avec un mode de sécurité de périphérique non sécurisé Unified CM. Le maillage vidéo ne prend actuellement pas en charge les troncs SIP sécurisés pour les périphériques qui sont enregistrés directement Expressway pour le contrôle des appels. |

|

Périphériques Webex : Séries bureaux, salles, MX et SX |

CE 9.15 ou supérieur, ou RoomOS 10.3 ou supérieur, s’il est enregistré en toute sécurité sur l’une des plateformes de contrôle des appels ci-dessus. |

|

Cisco Jabber |

Version 12.5 ou plus tard |

|

Chiffrement |

Sur les versions antérieures à la 12.5— L'intégralité du chemin d'appel du point de terminaison au cloud doit être sécurisée avec TLS 1.2. Sur les versions 12.5 et ultérieures—TLS n'est pas requis entre le point de terminaison et Unified CM. |

Tâches Unified CM

Ces étapes garantissent que les périphériques sont enregistrés sur Unified CM en toute sécurité et que le média est chiffré.

| 1 |

Configurez la prise en charge iX dans Unified CM en suivant les étapes de la section Activer iX dans Cisco Unified Communications Manager du Guidede déploiement ActiveControl. |

| 2 |

Configurer les profils de sécurité du périphérique : Cette étape n’est pas requise si vous utilisez des version 12.5 d’Unified CM et Expressway. Cisco Unified Communications Manager groupes de paramètres liés à la sécurité (tel que le mode de sécurité du périphérique) pour un type de périphérique et un protocole dans les profils de sécurité pour vous permettre d’attribuer un profil de sécurité unique à plusieurs périphériques. Vous appliquez les paramètres configurés à un téléphone lorsque vous choisissez le profil de sécurité dans la fenêtre Configuration du téléphone. |

| 3 |

Configurez le paramètre du service pour l’affichage sécurisé de l’icône d’appel : Ce changement est nécessaire pour que l’icône de verrouillage s’affiche sur les points de terminaison CE. Pour plus d’informations, cliquez sur le nom du paramètre du service pour afficher l’aide en ligne. |

Faites ces étapes sur les points de terminaison eux-mêmes pour garantir que la connexion TLS sécurisée est établie.

Ces étapes ne sont pas requises si vous utilisez les versions 12.5 d’Unified CM Expressway.

| 1 |

Sur l’interface administrative du point de terminaison, allez à SIP et confirmez les paramètres suivants :

| ||||||||||||||||||

| 2 |

Enregistrez vos modifications. | ||||||||||||||||||

| 3 |

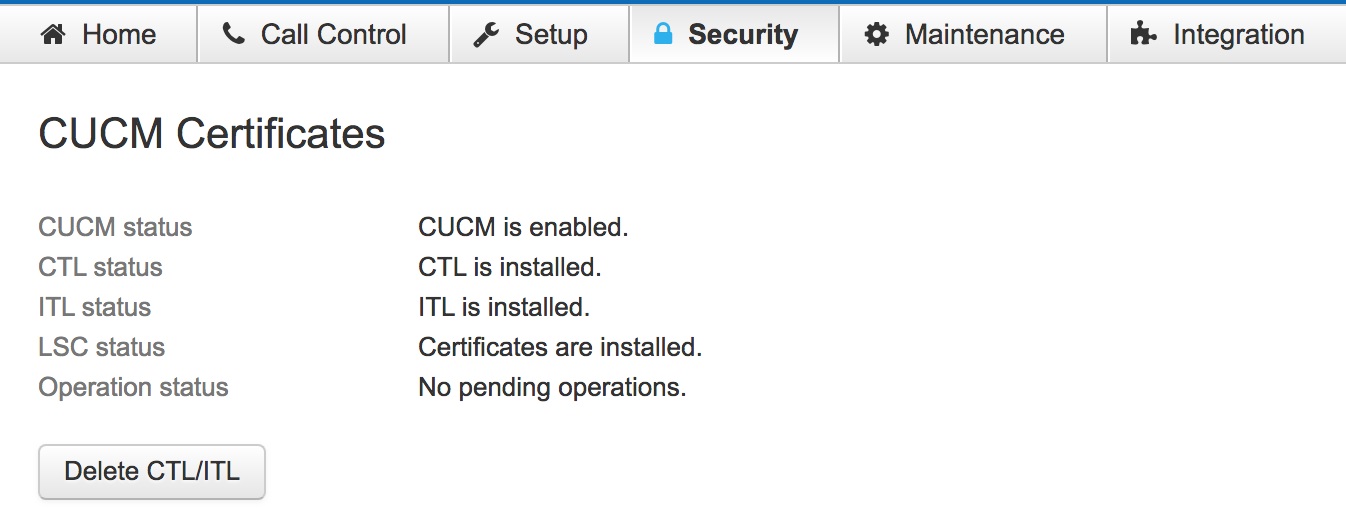

Sous Sécurité, vérifiez que les certificats Unified CM sont installés. |

tâches Expressway’équipe

Suivez ces étapes pour configurer la zone entre le Expressway où le périphérique est enregistré et la zone d’appariage en Expressway zone d’appariage qui se connecte au Cloud.

| 1 |

Sous Paramètres avancés pour la zone entre le contrôle d’appel Expressway et le pair Expressway, assurez-vous que le mode de filtrage SIP UDP/IX est placé sur Off (Off), l’option par défaut. |

| 2 |

Définir le profil de la zone sur Personnalisé puis enregistrer vos modifications. |

Faites ces étapes sur les points Expressway terminaison enregistrés eux-mêmes pour garantir que la connexion TLS sécurisée est établie.

| 1 |

Sur l’interface administrative du point de terminaison, allez à SIP et confirmez les paramètres suivants :

| ||||||||||||||||||||

| 2 |

Enregistrez vos modifications. |

Réunions sécurisées basées sur le Cloud

Utilisez ces étapes pour créer un profil SIP avec le trafic iX activé et sécurisé à partir d’Unified CM vers Expressway.

| 1 |

Configurez un profil SIP pour ce tronc avec les options suivantes :

|

| 2 |

Pour le tronc SIP, appliquez le profil SIP que vous avez créé. |

| 3 |

Sous Destination, saisissez l Expressway IP ou le FDQN C dans l’adresse de destination et saisissez 5061 pour Port de destination. |

Ce qu’il faut faire ensuite

-

Pour que la connexion TLS fonctionne, les certificats entre Unified CM et Expressway doivent être échangés ou les deux doivent avoir des certificats signés par la même autorité de certification. Voir

Vérifier la confiance des certificats entre Unified CM et Expressway

dans le Cisco Expressway et CUCM via Ligne auxiliaire SIP Guide de déploiement pour plus d’informations. -

Sur le Expressway-C (le prochain saut à partir d’Unified CM), sous Paramètres avancés de la zone entre Expressway et Unified CM, assurez-vous que le mode de filtrage SIP UDP/IX est sur Off (le paramètre par défaut). Voir

Filtrer iX dans Cisco VCS

dans le Guide de déploiement ActiveControl pour plus d’informations.

Réunions sécurisées basées sur le maillage vidéo

Si vous avez déployé le maillage vidéo dans votre organisation, vous pouvez sécuriser les nodes de maillage vidéo pour les clusters que vous avez enregistrés dans le Cloud.

|

Configurez le chiffrement en suivant les étapes ci-après dans le guide de déploiement à . https://www.cisco.com/go/video-mesh |

Vérifiez l’expérience de réunion sur le point de terminaison sécurisé

Utilisez ces étapes pour vérifier que les points de terminaison sont enregistrés en toute sécurité et que l’expérience de réunion correcte s’affiche.

| 1 |

Rejoindre une réunion à partir du point de terminaison sécurisé. |

| 2 |

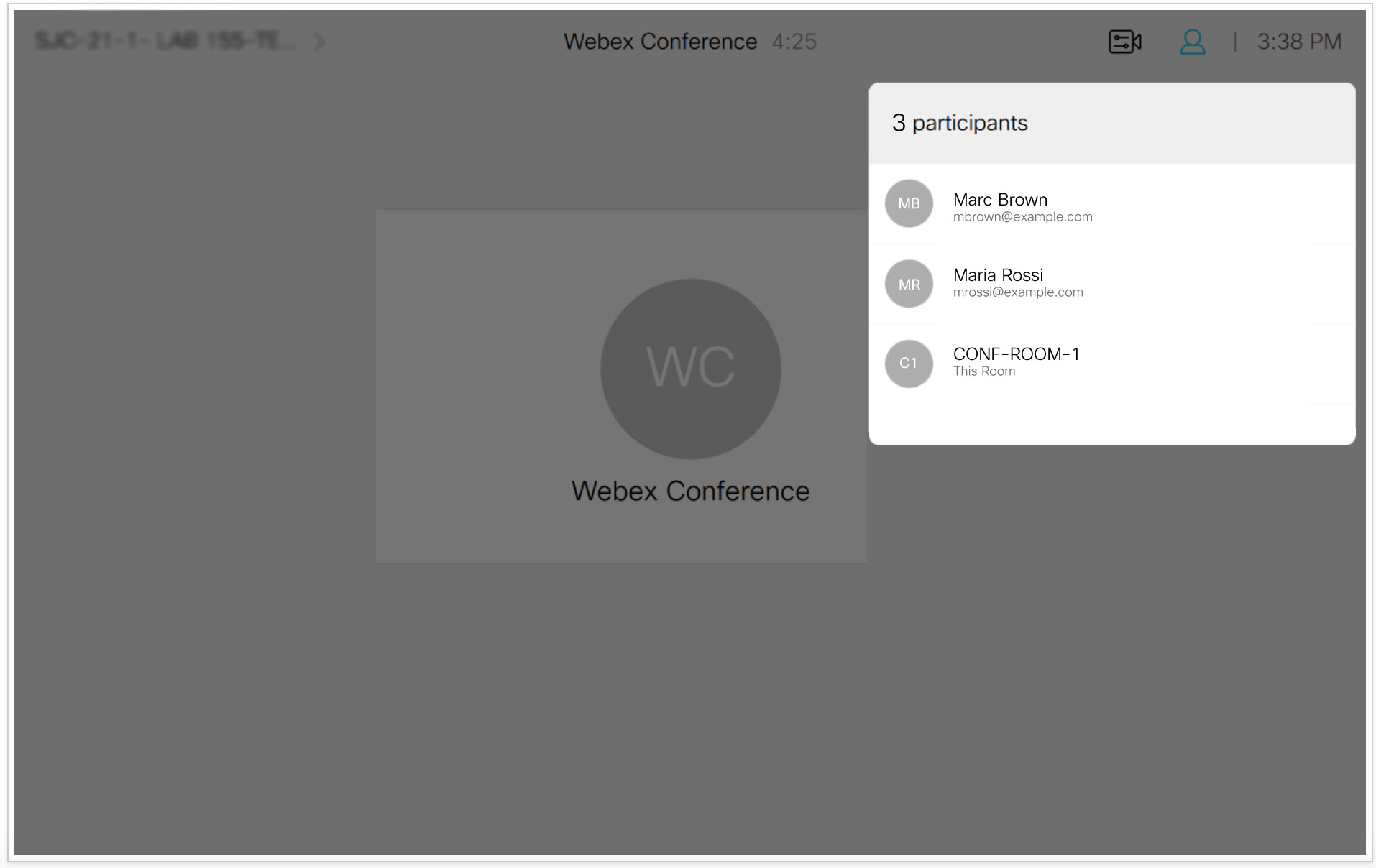

Vérifiez que la liste de listes des réunions s’affiche sur le périphérique. Cet exemple montre l’apparence de la liste des réunions sur un point de terminaison avec un panneau tactile : |

| 3 |

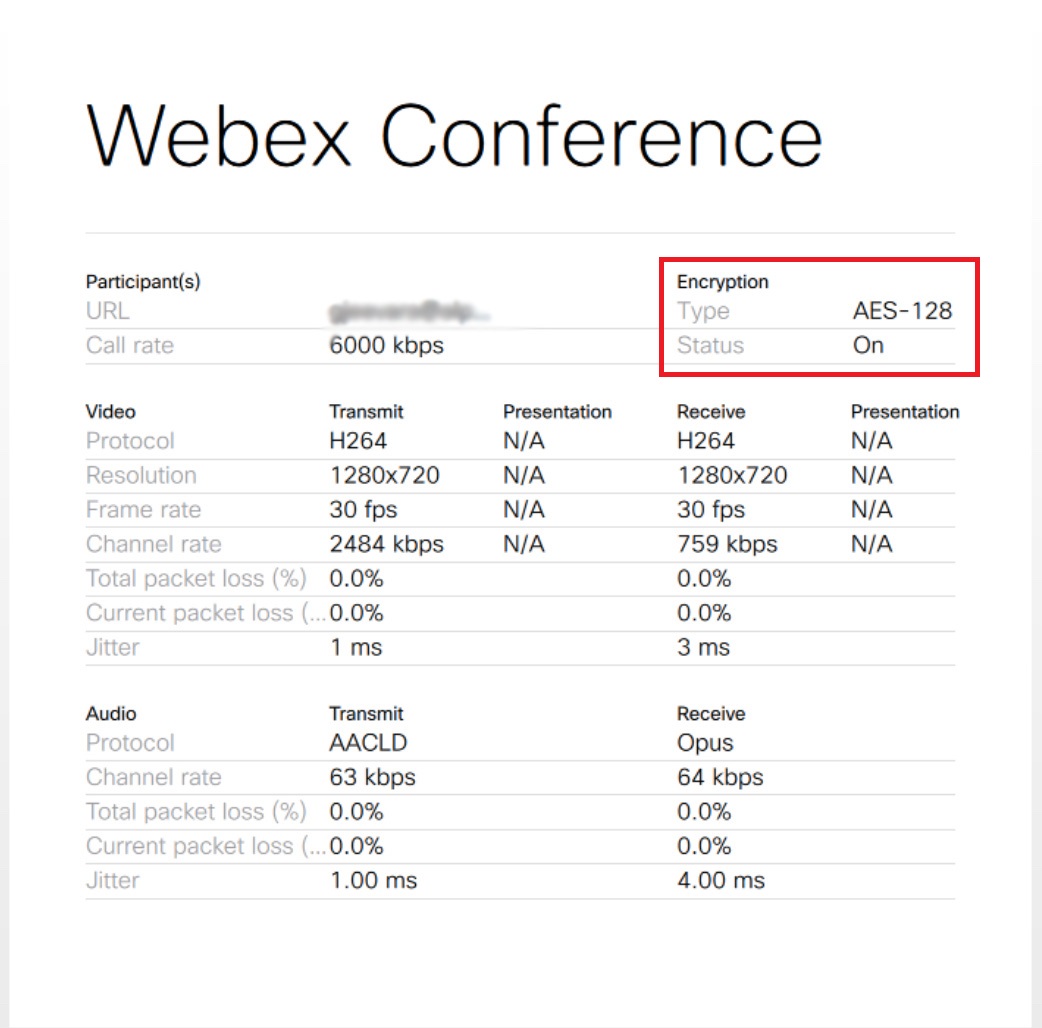

Pendant la réunion, accédez aux informations de la Conférence Webex à partir de Détails de l’appel. |

| 4 |

Vérifiez que la section Chiffrement affiche le Type comme AES-128 et le Statut sous On (On). |