Bezbednost aplikacija Vebek |

Povratne informacije?

Povratne informacije?Webex end-to-end šifrovanje

Vebek end-to-end enkripcija koristi Vebek Kei Management Sistem (KMS) za kreiranje i upravljanje ključevima za šifrovanje koji se koriste za obezbeđivanje sadržaja koji se dele na Vebek sastancima i porukama. Vebek end-to-end enkripcija se koristi za šifrovanje sadržaja koji generišu korisnici, kao što su poruke za ćaskanje, datoteke, informacije o kalendarskim sastancima, bele table i napomene

Sa Vebek end-to-end enkripcijom:

- Dodatni sloj enkripcije se dodaje podacima u tranzitu i mirovanju.

- Vebek App koristi end-to-end enkripciju za šifrovanje sadržaja pomoću AES-KSNUMKS-GCM šifre pre nego što prenese sadržaj preko TLS-a u Vebek oblak.

- Vebek end-to-end šifrovani sadržaj se čuva na serverima sadržaja u Vebek oblaku koji koriste AES-KSNUMKS-CTR za šifrovanje podataka u mirovanju.

Dodatni sloj sigurnosti koji pruža Vebek end-to-end enkripcija, štiti i korisničke podatke u tranzitu od napada presretanja transportnog sloja (TLS) i pohranjenih korisničkih podataka od potencijalnih loših aktera u Vebek oblaku.

Vebek oblak može pristupiti i koristiti end-to-end ključeve za šifrovanje, ali samo za dešifrovanje podataka po potrebi za osnovne usluge kao što su:

- Indeksiranje poruka za funkcije pretrage

- Sprečavanje gubitka podataka

- Transkodiranje datoteka

- Otkrivanje elektroničkih dokumenata

- Arhiviranje podataka

Vebek koristi Transport Laier Securiti (TLS) vKSNUMKS ili vKSNUMKS za šifrovanje podataka u tranzitu između vašeg uređaja i naših servera. Izbor TLS šifre zasniva se na TLS preferenciji Vebek servera.

Koristeći TLS KSNUMKS ili KSNUMKS, Vebek preferira pakete za šifrovanje koristeći:

- ECDHE za ključne pregovore

- Sertifikati zasnovani na RSA (3072-bitni ključ veličine)

- SHA2 autentifikacija (SHA384 ili SHA256)

- Snažne šifre za šifrovanje koje koriste 128-bitne ili 256-bitne (kao što su AES_256_GCM, AES_128_GCM i CHACHA20_POLY1305)

Kao primer, ovo su moguće šifre koje se koriste u zavisnosti od TLS preferencije Vebek servera:

- TLS v1.2—TLS_ECDHE_RSA_SA_AES_256_GCM_SHA384

- TLS v1.3—TLS_AES_256_GCM_SHA384

Cisco obezbeđuje medijske tokove Vebek App (audio, video i deljenje ekrana) koristeći Secure Real-Time Transport Protocol (SRTP). Vebek App koristi AEAD_AES_256_GCM šifru za šifrovanje medija.

Za detaljne informacije o bezbednosti Vebek aplikacije, pogledajte Tehnički dokument o bezbednosti Vebek aplikacije.

Sigurnosne funkcije u prostorima Vebek aplikacije

Možete dodati dodatnu sigurnost pomoću moderatora za timove i prostore. Ako je timski rad osetljiv, možete moderirati prostor. Moderatori mogu kontrolisati ko ima pristup prostoru i brisati datoteke i poruke.

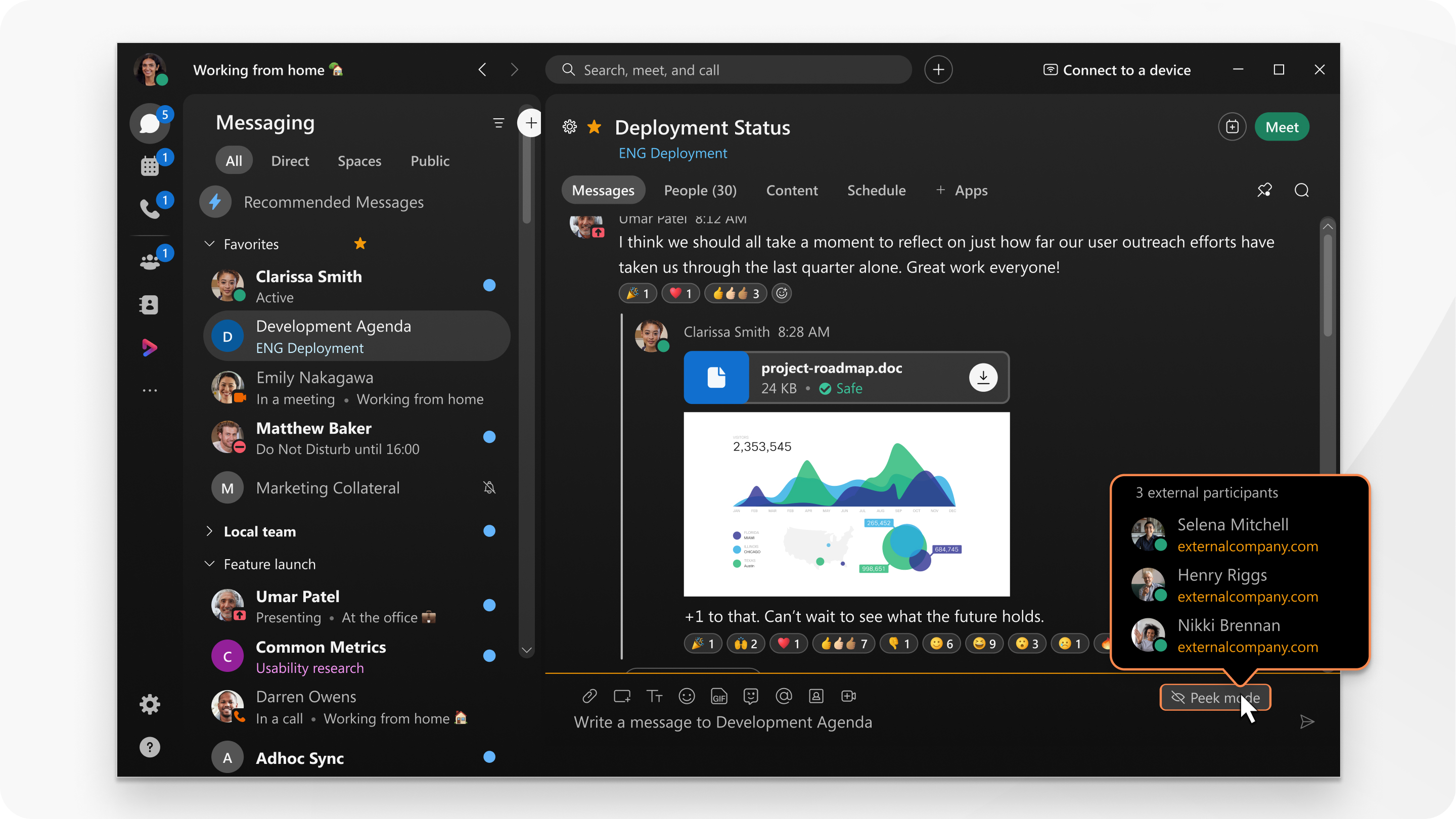

Takođe, ako bilo koji prostor uključuje ljude izvan vaše kompanije, videćete neke oblasti u tim prostorima istaknute, kao što su granica, pozadina, ikona u polju za poruke i njihove adrese e-pošte.

Privatnost za datoteke i poruke

Vebek aplikacija koristi napredne kriptografske algoritme za zaštitu sadržaja koji delite i šaljete. Jedini ljudi koji mogu da pregledaju datoteke i poruke u prostoru Vebek App su oni koji su pozvani u taj prostor ili ovlašćene osobe.

Standardi bezbednosti lozinki

IT timovi mogu dodati funkcije koje koriste postojeće bezbednosne politike kao što su jedinstveno prijavljivanje (SSO) ili sinhronizacija Vebek aplikacije sa direktorijumima zaposlenih. Vebek aplikacija automatski prepoznaje kada je neko napustio kompaniju, tako da bivši zaposleni neće moći da pristupe podacima kompanije pomoću Vebek aplikacije.

Vaša kompanija takođe može konfigurisati Vebek aplikaciju tako da zahteva lozinke i autentifikaciju koji odgovaraju vašim korporativnim bezbednosnim standardima. Vebek App podržava provajdere identiteta koji koriste protokole Security Assertion Markup Language (SAML) KSNUMKS i Open Authorization (OAuth) KSNUMKS.