Webex-appen | Appsäkerhet

Har du feedback?

Har du feedback?Webex slutpunkt-till-slutpunkt-kryptering

Webex end-to-end-kryptering använder Webex Key Management System (KMS) för att skapa och hantera krypteringsnycklar som används för att säkra innehåll som delas i Webex Meetings and Messaging. Webex end-to-end-kryptering används för att kryptera användargenererat innehåll som chattmeddelanden, filer, kalendermötesinformation, whiteboardtavlor och anteckningar.

Med Webex end-to-end-kryptering:

- Ett extra krypteringslager läggs till för data under överföring och i vila.

- Webex-appen använder end-to-end-kryptering för att kryptera innehåll med hjälp av AES-256-GCM-krypteringen innan innehållet överförs via TLS till Webex-molnet.

- Webex end-to-end-krypterat innehåll lagras på innehållsservrar i Webex-molnet som använder AES-256-CTR för att kryptera data i vila.

Det extra säkerhetslagret som Webex end-to-end-kryptering ger skyddar både användardata under överföring från TLS-avlyssningsattacker (Transport Layer Security) och lagrad användardata från potentiella obehöriga aktörer i Webex-molnet.

Webex-molnet kan komma åt och använda end-to-end-krypteringsnycklar, men bara för att dekryptera data som krävs för kärntjänster som:

- Meddelandeindexering för sökfunktioner

- Dataförlustspresionion

- Filkonkodning

- Ediscovery

- Dataarkivering

Webex använder Transport Layer Security (TLS) v1.2 eller v1.3 för att kryptera data som överförs mellan din enhet och våra servrar. Valet av TLS-kryptering baseras på Webex-serverns TLS-inställning.

Med antingen TLS 1.2 eller 1.3 föredrar Webex krypteringssviter med:

- ECDHE för viktig förhandling

- RSA-baserade certifikat (nyckelstorlek 3072 bitar)

- SHA2-autentisering (SHA384 eller SHA256)

- Starka krypteringschiffer med 128-bitars eller 256-bitars (såsom AES_256_GCM, AES_128_GCM och CHACHA20_POLY1305)

Som ett exempel är dessa möjliga chiffer som används beroende på Webex-serverns TLS-inställning:

- TLS v1.2—TLS_ECDHE_RSA_MED_AES_256_GCM_SHA384

- TLS v1.3—TLS_AES_256_GCM_SHA384

Cisco säkrar Webex-appens medieströmmar (ljud, video och skärmdelning) med hjälp av Secure Real-Time Transport Protocol (SRTP). Webex-appen använder AEAD_AES_256_GCM-chiffern för att kryptera media.

För djupgående information om Webex-appsäkerhet, se Webex-applikationssäkerhets tekniska dokument.

Säkerhetsfunktioner i Webex-apputrymmen

Du kan lägga till extra säkerhet genom att använda moderatorer för team och utrymmen. Om samarbete är känsligt kan du moderera utrymmet. Moderatorer kan kontrollera vem som har åtkomst till utrymmet och ta bort filer och meddelanden.

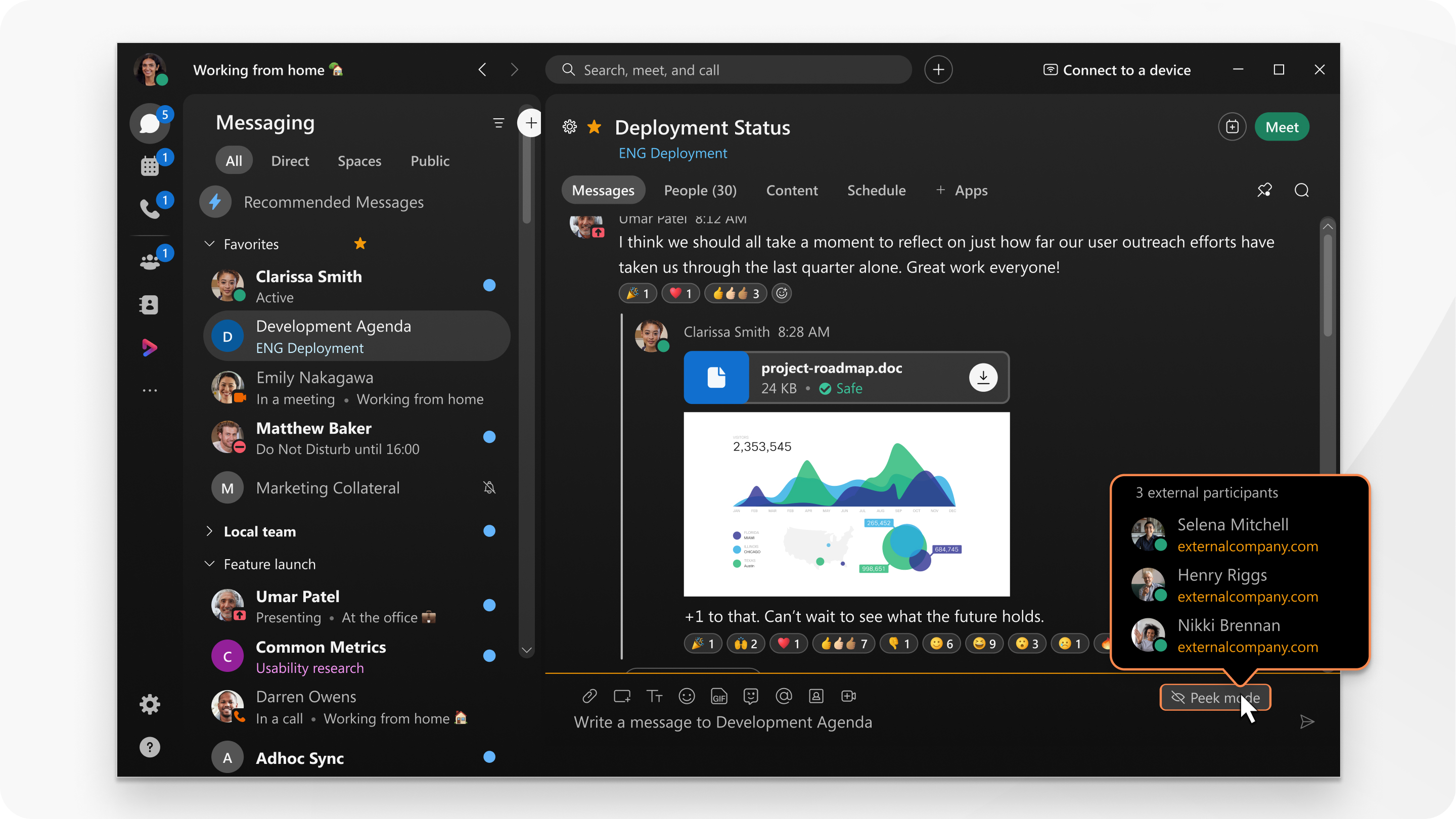

Om det finns personer utanför företaget i utrymmen som är markerade kommer du dessutom att se vissa områden i dessa utrymmen som kant, bakgrund, ikonen i meddelandeområdet och deras e-postadresser.

Sekretess för filer och meddelanden

Webex-appen använder avancerade kryptografiska algoritmer för att skydda innehåll som du delar och skickar. De enda personer som kan visa filer och meddelanden i ett Webex-apputrymme är de som är inbjudna till det utrymmet eller behöriga personer.

Standarder för lösenordssäkerhet

IT-team kan lägga till funktioner som använder befintliga säkerhetspolicyer, som enkel inloggning (SSO) eller synkronisering av Webex-appen med medarbetarkataloger. Webex-appen känner automatiskt igen när någon har lämnat ett företag, så tidigare anställda kommer inte att kunna komma åt företagsdata med Webex-appen.

Ditt företag kan också konfigurera Webex-appen så att den kräver lösenord och autentisering som matchar företagets säkerhetsstandarder. Webex-appen stöder identitetsleverantörer som använder Security Assertion Markup Language (SAML) 2.0 och Open Authorization (OAuth) 2.0-protokoll.