- Ana Sayfa

- /

- Makale

Webex uygulamasını Microsoft Intune ile yönetilen cihazlara yükleyin.

Bu makalede

Bu makalede Geri Bildirim?

Geri Bildirim?Yönetici olarak, Webex'in Intune ile entegrasyonunu kullanarak Microsoft Intune Endpoint Manager üzerinden Webex Uygulamasını sağlayabilir ve yönetebilirsiniz.

Genel Bakış

Webex, hem Mobil Uygulama Yönetimi (MAM) hem de Mobil Cihaz Yönetimi (MDM) yetenekleri sağlayan bulut tabanlı bir hizmet olan Microsoft Intune gibi Kurumsal Mobilite Yönetimi (EMM) ile entegrasyonu destekler.

MAM yazılımı, organizasyonda dağıtılmış mobil uygulamalara erişimi sağlamanızı, yapılandırmanızı ve kontrolnizi sağlar. MDM yazılımı, yöneticilerin organizasyonda kullanılan kurumsal mobil cihazlarını izlemelerini, yönetmelerini ve güvence altınalarını sağlar. Webex, MAM ve MDM uygulamaları kullanılarak kişisel cihazlar ve kurumsal telefonlarda kaydedilebilirsiniz ve yönetilebilir.

Dağıtım seçenekleri

Intune için Webex—Intune SDK'sını kullanarak, App Store ve Google Play'den indirilebilen Intune için Webex'i geliştirdik.

Webex for Intune uygulamasının kimlik numarası ee0f8f6b-011c-4d44-9cac-bb042de0ab18' dir.

Webex Intune, isteğe bağlı VPN kullanımı ve iş e-postası kullanımı gibi uygulama politikalarının uygulanmasına olanak tanır. Kullanıcılar Webex Intune'u indirir ve ardından Intune uygulama koruma politikası, Webex Intune uygulamasına erişimlerini ve kurumsal verilerin paylaşımını kontrol eder.

Webex Intune'u dağıtmak istiyorsanız cihaz kaydı isteğe bağlıdır; yönetilen ve yönetilmeyen cihazlarda kullanılabilir.

Mobil Cihaz Yönetimi ile Kurumsal Yönetim—Tüm mobil cihazlar ve kurumsal uygulamalar, MDM uygulamasına kaydedilir ve bu uygulama tarafından yönetilir.

Bu dağıtım modelinde, yönetici Webex Intune uygulamasını Intune uygulama kataloğuna ekler ve kullanıcılara veya cihazlara atar (bu makaledeki Android için Webex Ekle ve iOS için Webex Ekle bölümlerine bakın). Intune uygulama koruma politikası cihaz veya profil seviyesinde geçerlidir. Bu politika, Kurumsal verilerin kurumsal veri paylaşımını Webex bir dizi kural tanımlar.

iOS cihazlarından veri paylaşımını kontrol etmek için cihaz kısıtlamalarını da yapılandırabilirsiniz.

Bu makalede Uygulama koruma politikası oluşturma ile ilgili makaleye bakın.

Mobil Uygulama Yönetimi ile EMM—Bu dağıtım modelinde, mobil cihazlar Intune portalına kaydedilmez.

-

Kullanıcılar, Webex Intune uygulamasını iOS cihazlar için App Store'dan ve Android cihazlar için Google Play'den doğrudan indirebilirler. Uygulama koruma politikası uygulama seviyesinde geçerlidir. Politika, erişim IÇIN PIN gibi uygulama erişim gereksinimlerini ve Veri Paylaşım Ve Veri Paylaşım Webex kontrol eder.

-

Bir diğer seçenek ise Webex uygulamasını sarmak için bir uygulama sarmalama aracı kullanmaktır. Paketlenmiş uygulama dosyaları, bir MAM uygulamasının uygulamaların mobil cihazda nasıl kullanılabileceğini kontrol etmesine olanak tanır. Kullanıcılar, Webex Uygulamasının paketlenmiş ve MAM tarafından yönetilen sürümünü kurumun kendi uygulama mağazasından veya MAM uygulama deposundan indirebilirler. Uygulama koruma politikası, sarmalanmış uygulamayla kurumsal verilerin paylaşımını kontrol eder.

Bu makalede Uygulama koruma politikası oluşturma ile ilgili makaleye bakın.

Paket uygulamalarının Webex sürümleri (. iOS ve için IPA dosyaları. Android için APK dosyalarına), mobil uygulama yönetimi programından ulaşabilirsiniz.

Unutmayın gereken şeyler

-

Microsoft Endpoint Manager yönetici merkezi erişimine sahip olduğundan emin olun.

-

Kullanıcının bir hesap Webex gerekir.

-

Kullanıcıların kullanıcılarının kendi ağ Active Directory ve kullanıcıların Intune lisanslarının atan olduğundan emin olmak için.

-

Android cihazları kaydedildiyseniz İş profiline sahip Intune'a kaydol katıldıklarına ve kurumnizin uyumluluk politikasıyla uyumlu olduğundan emin olun.

Android Webex Cihaz Ekle

| 1 |

Microsoft Endpoint Manager Admin Center'da oturumaçma. |

| 2 |

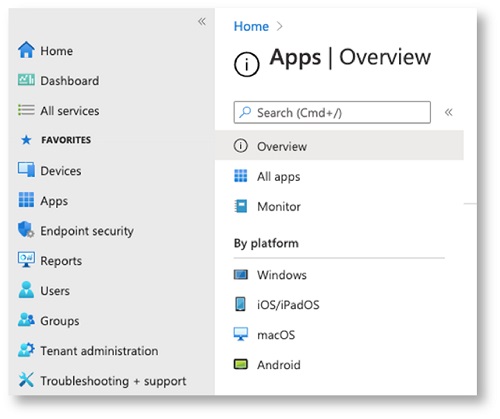

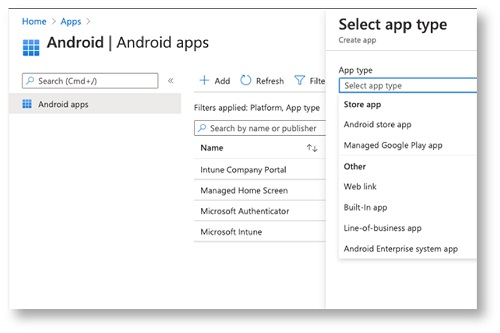

Sol bölmede Uygulamalar öğesini ve Platform'ın altında Android'iseçin. |

| 3 |

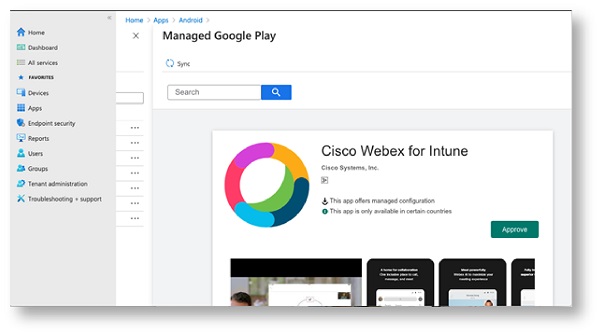

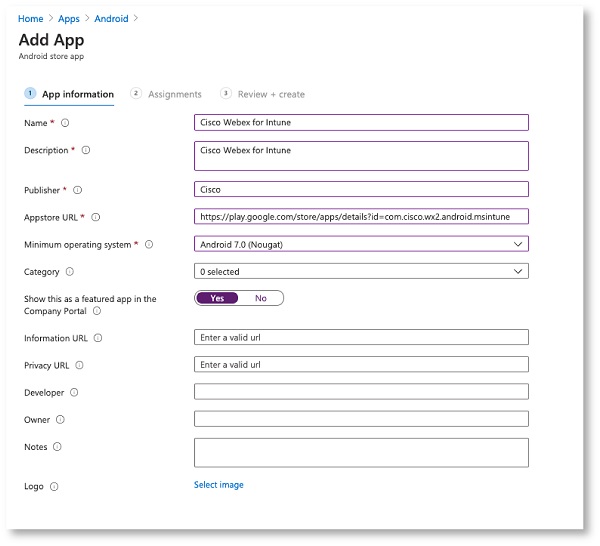

Ekle'ye tıklayın.

Webex for Intune, Mağaza uygulamasından iki şekilde dağıtılabilir:

|

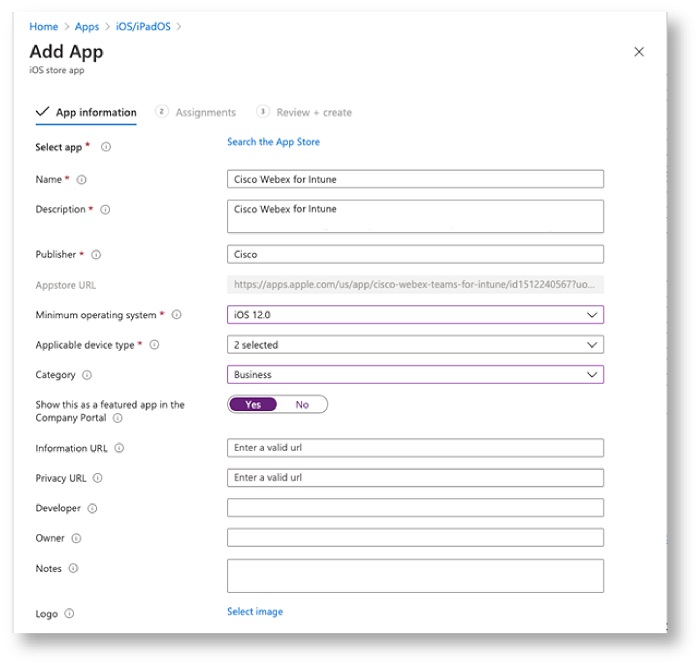

iOS Webex Ekle

| 1 |

Microsoft Endpoint Manager Admin Center'da oturumaçma. |

| 2 |

Sol bölmede Uygulamalar öğesini seçin vePlatform altında iOS/iPadOS öğesiniseçin. |

| 3 |

Uygulama ekle'ye tıklayın ve iOS Uygulama mağaza öğesiniseçin. |

| 4 |

Intune Cisco Webex arama , aşağıdaki bilgilerigirin:

iPadOS için Minimum işletim sistemi olarak 13.1 ve üzeriseçin. |

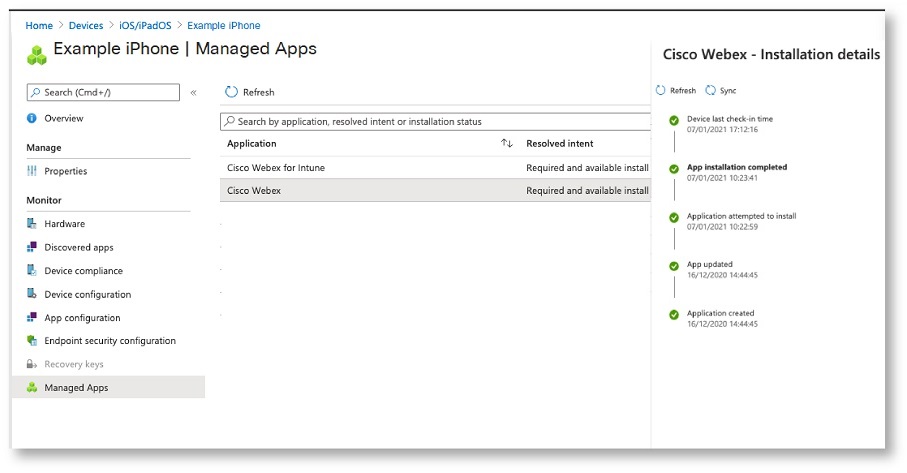

Uygulama yükleme durumunu kontrol edin

| 1 |

Microsoft Endpoint Manager Admin Center'da oturumaçma. |

| 2 |

Sol bölmede Cihazlar'ı ve Android veya iOS arasında seçimdebulundu. |

| 3 |

Webex'i yüklediğiniz cihazı seçin, Yönetilen Uygulamaöğesine tıklayın ve ardından Cisco Webex for Intunearaması yapın.

|

| 4 |

Yükleme durumunu kontrol edin. |

Bir uygulama yapılandırma politikası oluşturun.

Hem Android hem de iOS/iPadOS cihazları için Intune Uygulama Yapılandırma İlkesi'ni yapılandırabilirsiniz. Bu ayarları hem yönetilen cihazlara hem de yönetilen uygulamalara uygulayabilirsiniz. Webex uygulaması, kullanıcılar uygulamayı mobil cihazlarında ilk kez çalıştır olduğunda bu ayarları kontrol sağlar. Ardından uygulamanın uygulama yapılandırması ve yönetimi ile özelleştirilmiş olması için Intune Uygulama Yapılandırması ayarları uygulanır.

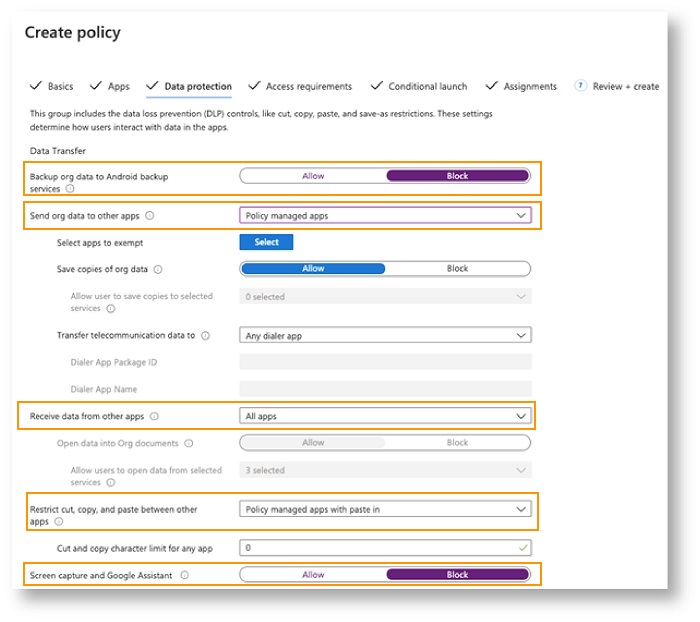

Uygulama koruma politikası oluşturma

Uygulama koruma politikaları, bir kuruluşun verilerinin yönetilen bir uygulamada güvende kalmasını veya korunmasını sağlayan kurallardır. Bir politika, kullanıcının kurumsal verilere erişmeye veya bunları taşımaya çalıştığında uygulanan bir kural veya kullanıcının uygulamadayken yasaklanan veya izlenen bir dizi eylem olabilir. Uygulama koruma politikaları, MDM tarafından yönetilen Webex for Intune ve sarmalanmış uygulamalar (.IPA ve .APK dosyaları) için mevcuttur.

Mevcut bir uygulama koruma ilkeniz varsa aynı politikayı kullanabilir ve bu politikayı kullanıcıya atabilirsiniz. Veya yeni bir uygulama koruma politikası oluşturmak için aşağıdaki adımları kullanabilirsiniz.

Bu prosedür hakkında Microsoft belgelerinde daha fazla bilgi bulabilirsiniz.

| 1 |

Microsoft Endpoint Manager Admin Center'da oturumaçma. |

| 2 |

Sol bölmede Uygulamalar'ı seçin ve Uygulama koruma Politikaları öğesini tıklatın. |

| 3 |

İlke oluştur'u ve Android veya iOS seçeneğiniseçin. |

| 4 |

Koruma politikası için bir ad girin ve Sonraki seçeneğini tıklatın. |

| 5 |

Hedef cihaz türünü seçin: Yönetilen veya Yönetilmeyen. |

| 6 |

Genel uygulamaları seçseçeneğine tıklayın, mobil cihazda barındırmak istediğiniz hizmetlere bağlı olarak arama alanına |

| 7 |

Uygun seçeneği belirleyin ve İleridüğmesine tıklayın. |

| 8 |

Veri korumaiçin, aşağıda belirtilen kısıtlamaları seçin. Daha fazla bilgi için Veri koruma ayarları bölümüne bakın: |

| 9 |

(İsteğe bağlı) Politikaya istisnalar oluşturmak için İstisna edilecek uygulamaları seçin. Webex uygulamaları için istisnalar yapılandırmanız gerekiyorsa bu seçeneği kullanın. Yönetilmeyen uygulamalardan hangilerinin yönetilen uygulamalara veri aktarabileceğini ve bu uygulamalardan veri alabileceğini seçebilirsiniz. Yönetilmeyen Webex uygulamaları için, politikanızın muafiyet listesindeki Değer alanı için aşağıdaki dizeleri kullanın:

|

| 10 |

Ayarları yapılandırdıktan sonra İleriöğesine tıklayın. |

| 11 |

Erişim gereksinimleriiçin, PIN ve kimlik bilgileri gereksinimlerini yapılandır. |

| 12 |

Koşullu başlatma için Sonraki seçeneğini tıklatın. |

| 13 |

Atamalar içinpolitikayı bir kullanıcı grubuna Webex ve ardından Sonraki seçeneğini tıklayın. |

| 14 |

Girdiğiniz ayarları gözden geçirin ve Oluşturdüğmesine tıklayın. |

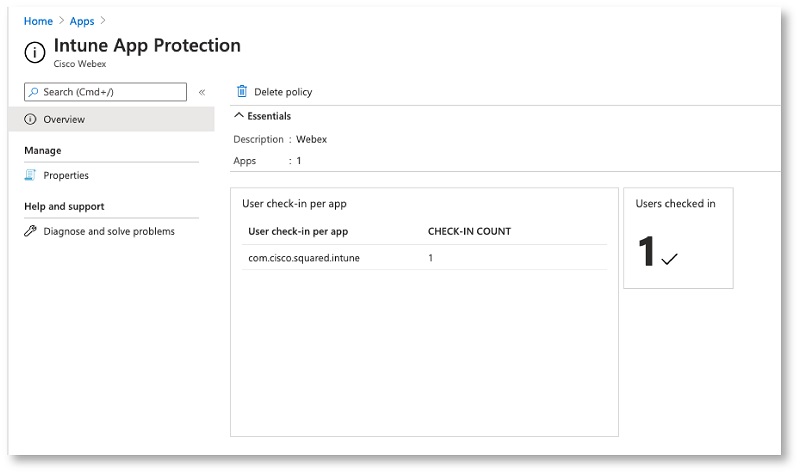

Uygulama koruma politikasını kontrol edin

| 1 |

Microsoft Endpoint Manager Admin Center'da oturumaçma. |

| 2 |

Sol bölmede Uygulamalar'ı seçin ve Uygulama Koruma Politikaları öğesini tıklatın. |

| 3 |

Kontrol etmek istediğiniz Uygulama Koruma Politikası 'nı seçin ve kullanıcıların giriş yapmış olup olmadığını ve politikanın uygulanıp uygulanmadığını doğrulayın.

|

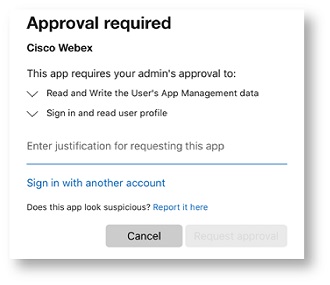

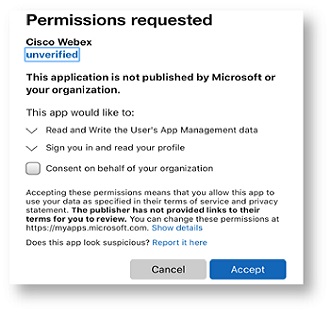

Kullanıcı erişimini onayla

| 1 |

Kullanıcılardan, E-posta telefonlarını ilk kez Webex açmaları istendiğinde erişim talebinde bulundu.

|

| 2 |

Yöneticiler, kullanıcılara Azure Kurumsal Uygulamasından uygulamaya erişmeleri için izin verebilirsiniz.

|

Desteklenen ilkeler

Microsoft Intune, yönetilen cihazlarda Intune Webex aşağıdaki politikaları destekler:

-

Passcode/TouchID—Kullanıcıların Parola veya TouchID belirlemesine izin verin. Kullanıcı, Webex uygulamasını mobil cihazından başlattığında parola girmesi istenir.

-

Maksimum PIN deneme sayısı— Bir kullanıcının yanlış PIN girme sayısının maksimum sayısını tanımlayın.

-

Yönetilen Open-In/Document Paylaşım—Webex for Intune'dan diğer politika tarafından yönetilen uygulamalara belge paylaşımına izin verin.

-

Uygulama Yedeklemesini Engelle—Kullanıcıların Webex verilerini Android yedekleme hizmetine veya iOS için iCloud'a kaydetmesini engelleyin.

-

Ekran Görüntüsünü Devre Dışı Bırak—Ekran görüntüsünü ve Google Asistan özelliklerini engelle. iOS cihazlar için Intune'da iOS kısıtlamaları seçeneğini kullanın.

-

Uygulamayı Uzaktan Silme—Yöneticilerin Webex for Intune'u mobil cihazdan uzaktan silmesine olanak tanır.

-

Kopyala ve Yapıştırı Devre Dışı Bırak—Kullanıcıların Webex for Intune ve diğer uygulamalar arasında kopyala ve yapıştır özelliğini kullanmasını engelleyin. Ancak, kurumsal politika ile yönetilen diğer uygulamalara kopyalayıp yapıştırmaya izin veabilirsiniz.

-

Kuruluş Verilerinin Kopyalarını Kaydetmeyi Devre Dışı Bırak—Kullanıcıların Webex for Intune verilerini yerel cihazlara kaydetmesini engelleyin. Yöneticiler, OneDrive veya SharePoint gibi hizmetleri, Intune verileri için Webex için seçerek seçin.

-

Kilitsiz cihazlar—Kullanıcıların, yönetici veya root erişim kontrolleri elde etmek için kilidi açılmış (Jailbreak yapılmış veya rootlanmış) cihazlarda Webex for Intune'u çalıştırmasını kısıtlayın.

-

Minimum Uygulama Sürümü—Webex for Intune'un mobil cihazlarda çalışması için gereken minimum sürümü tanımlayın.

Bilinen kısıtlamalar

PIN politikası ayarının bildirimler üzerindeki etkisi

Uygulama Koruma politikanızda PIN gereksinimini etkinleştirdiğinizde, bazı kullanıcılar cevapsız aramalar veya bildirimler yaşayabilir. Intune SDK, uygulamayı bu politika tarafından zorunlu kılınan PIN veya biyometrik doğrulama yöntemiyle kilitler. Bu durum, bu kontroller atlanana kadar bildirimlerin tamamen işlenmesini veya görüntülenmesini engeller.