- الرئيسية

- /

- المقال

تكوين تسجيل الدخول الأحادي في مركز التحكم باستخدام F5 Big-IP

في هذه المقالة

في هذه المقالة هل لديك ملاحظات؟

هل لديك ملاحظات؟يمكنك تكوين تكامل تسجيل الدخول الأحادي (SSO) بين مركز التحكم والنشر الذي يستخدم F5 Big-IP كموفر هوية (IdP).

تسجيل الدخول الأحادي ومركز التحكم

تسجيل الدخول الأحادي (SSO) هو جلسة عمل أو عملية مصادقة المستخدم التي تسمح للمستخدم بتوفير بيانات اعتماد للوصول إلى تطبيق واحد أو أكثر. تقوم العملية بمصادقة المستخدمين لجميع التطبيقات التي يتم منحهم حقوقها. يزيل المزيد من المطالبات عندما يقوم المستخدمون بتبديل التطبيقات أثناء جلسة معينة.

يستخدم بروتوكول اتحاد لغة ترميز تأكيد الأمان (SAML 2.0) لتوفير مصادقة الدخول الموحد (SSO) بين سحابة Webex وموفر الهوية ( IdP).

ملفات التعريف

يدعم تطبيق Webex ملف تعريف الدخول الموحد (SSO) لمتصفح الويب فقط. في ملف تعريف الدخول الموحد (SSO) في مستعرض الويب، يدعم Webex App الروابط التالية:

-

SP بدأت آخر -> آخر ملزمة

-

SP بدأت إعادة توجيه -> بعد الربط

تنسيق معرف الاسم

يدعم بروتوكول SAML 2.0 العديد من تنسيقات NameID للتواصل حول مستخدم معين. يدعم تطبيق Webex تنسيقات NameID التالية.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

في بيانات التعريف التي تقوم بتحميلها من موفر الهوية، يتم تكوين الإدخال الأول للاستخدام في Webex.

تسجيل الخروج الفردي

يدعم Webex App ملف تعريف تسجيل الخروج الفردي. في تطبيقWebex، يمكن للمستخدم تسجيل الخروج من التطبيق، والذي يستخدم بروتوكول تسجيل الخروج الفردي من SAML لإنهاء الجلسة وتأكيد تسجيل الخروج باستخدام موفر الهوية. تأكد من تكوين موفر الهوية لتسجيل الخروج الفردي.

دمج محور التحكم مع F5 Big-IP

تعرض أدلة التهيئة مثالا محددا لتكامل الدخول الموحد (SSO) ولكنها لا توفر تكوينا شاملا لجميع الاحتمالات. على سبيل المثال، تم توثيق خطوات التكامل لـ nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. ستعمل التنسيقات الأخرى مثل urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress للتكامل مع SSO ولكنها خارج نطاق وثائقنا.

قم بإعداد هذا التكامل للمستخدمين في مؤسسة Webex ( بما في ذلك تطبيقWebex واجتماعات Webex والخدمات الأخرى التي تتم إدارتها في مركز التحكم). إذا كان موقع Webex الخاص بك مدمجا في مركزالتحكم، فإن موقع Webex يرث إدارة المستخدم. إذا لم تتمكن من الوصول إلى اجتماعات Webex بهذه الطريقة ولم تتم إدارتها في Control Hub، فيجب عليك إجراء تكامل منفصل لتمكين الدخول الموحد (SSO) لاجتماعات Webex.

قبل البدء

فيما يتعلَّق بتسجيل الدخول الفردي وControl Hub، يجب أن يتوافق موفرو التعريف مع مواصفات لغة توصيف تأكيد الأمان 2.0 (SAML). بالإضافة إلى ذلك، يجب تكوين موفري التعريف بالطريقة التالية:

قم بتنزيل البيانات الوصفية Webex إلى نظامك المحلي

| 1 |

سجل الدخول إلى مركزالتحكم. |

| 2 |

انتقل إلى . |

| 3 |

انتقل إلى علامة التبويب [ موفر الهوية وانقر فوق تنشيط SSO. |

| 4 |

حدد موفر الهوية. |

| 5 |

اختر نوع الشهادة لمؤسستك:

مراسي الثقة هي مفاتيح عامة تعمل كسلطة للتحقق من شهادة التوقيع الرقمي. لمزيد من المعلومات، راجع وثائق موفر الهوية. |

| 6 |

قم بتنزيل ملف البيانات الوصفية. اسم ملف بيانات التعريف Webex هو idb-meta-<org-ID>-SP.xml. |

تكوين موفر الخدمة الخارجي وموفر الهوية

| 1 |

من واجهة إدارة BIG-IP F5 الخاصة بك، انتقل إلى . |

| 2 |

من موصلات SP الخارجية، حدد . |

| 3 |

أدخل اسما ذا معنى لاسم مقدم الخدمة، مثل <yourorganizationname>.ciscowebex.com. |

| 4 |

ضمن إعدادات الأمان، حدد خانات الاختيار التالية:

|

| 5 |

العودة إلى ، ثم قم بإنشاء خدمة موفر هوية (IdP) جديدة. |

| 6 |

أدخل اسما ذا معنى لاسم خدمة موفر الهوية، مثل CI. |

| 7 |

بالنسبة إلى معرف كيان موفر الهوية، استخدم FQDN لخادم Big-IP مع شيء ما أمامه، على سبيل المثال، https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

ضمن إعدادات التأكيد، حدد المعرف العابر لنوع موضوع التأكيد . |

| 9 |

لتأكيد قيمة الموضوع، قمبإرجاع قيمة البريد الإلكتروني للمستخدم ٪{session.ad.last.attr.mail}. |

| 10 |

إرجاع بريد السمات و uid مع القيمة ٪{session.ad.last.attr.mail}. |

| 11 |

ضمن إعدادات الأمان، اختر شهادة لتوقيع التأكيد. |

| 12 |

احفظ التغييرات، ثم قم بربط موفر الخدمة وموفر الهوية الذي قمت بإنشائه. |

تنزيل البيانات الوصفية F5 Big-IP

| 1 |

حدد تصدير خدمة IDP. |

| 2 |

تأكد من أن قيمة بيانات تعريف التوقيع هي نعم. |

| 3 |

قم بتنزيل ملف البيانات الوصفية إلى سطح المكتب أو إلى موقع يسهل عليك العثور عليه. |

إضافة سياسة وصول

| 1 |

انتقل إلى نهج الوصول > ملفات تعريف الوصول > SAML وإنشاء مورد SAML لموفر الهوية الذي أنشأته. |

| 2 |

انتقل إلى ملف تعريف Access الخاص بك وقم بتحرير سياسة الوصول التي تستخدمها ل WebEx Messenger CAS. |

| 3 |

أضف عنصرا جديدا في علامة التبويب تسجيل الدخول باسم صفحة تسجيل الدخول واترك القيم الافتراضية. |

| 4 |

أضف عنصرا جديدا في علامة التبويب مصادقة باسم AD Auth وحدد Active Directory كخادم. |

| 5 |

في الفرع الناجح، أضف استعلام AD من علامة التبويب المصادقة |

| 6 |

انتقل إلى قواعد الفرع وقم بتغييرها إلى AD تم تمرير استعلام. |

| 7 |

في الفرع الناجح من AD Query، أضف تعيين موارد متقدم من علامة التبويب تعيين . |

| 8 |

انقر على إضافة/حذف وأضف موردين SAML مع جميع موارد SAML وسطح الويب الذي أنشأته. |

| 9 |

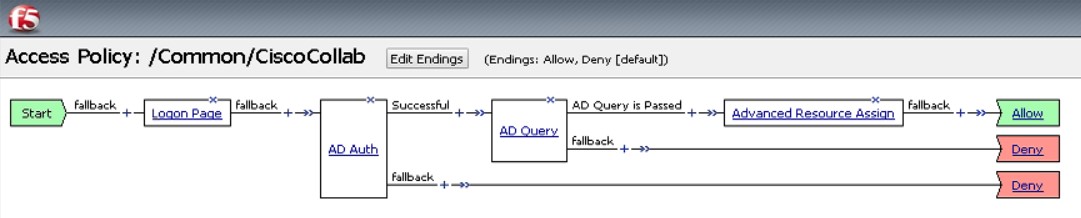

لتحديد نهاية، حدد السماح. يجب أن تبدو سياسة الوصول مثل لقطة الشاشة هذه:  |

إقران ملف تعريف الوصول بالخادم الظاهري

يجب إقران ملف تعريف الوصول بالخادم الظاهري الذي قمت بإنشائه.

| 1 |

انتقل إلى . |

| 2 |

افتح ملفات تعريف Access للتأكد من عدم وجود خادم ظاهري مقترن بملف التعريف. |

| 3 |

حدد تعيينموارد متقدم. |

| 4 |

اختر إضافة/حذف لإضافة مورد SAML الجديد. |

| 5 |

أغلق نوافذ تصميم نهج الوصول وقم بتطبيق نهج الوصول الجديد. |

استيراد البيانات الوصفية لموفر الهوية وتمكين تسجيل الدخول الأحادي بعد الاختبار

بعد تصدير بيانات تعريف Webex وتكوين موفر الهوية وتنزيل بيانات تعريف موفر الهوية إلى نظامك المحلي، تصبح جاهزا لاستيرادها إلى مؤسسة Webex من مركزالتحكم.

قبل البدء

لا تختبر تكامل الدخول الموحد (SSO) من واجهة موفر الهوية (IdP). نحن ندعم فقط عمليات التدفقات التي بدأها موفر الخدمة (التي بدأها مزود الخدمة)، لذلك يجب عليك استخدام اختبار الدخول الموحد (SSO) لمركز التحكم لهذا التكامل.

| 1 |

اختر واحدا:

|

| 2 |

في صفحة استيراد بيانات تعريف IdP، قم إما بسحب ملف بيانات تعريف IdP وإفلاته على الصفحة أو استخدم خيار متصفح الملفات لتحديد موقع ملف البيانات التعريفية وتحميله. انقر على التالي.

يجب عليك استخدام الخيار الأكثر أمانا ، إذا استطعت. ولا يمكن تحقيق ذلك إلا إذا استخدم موفر الهوية مرجعا مصدقا عاما لتوقيع بياناته الوصفية. في جميع الحالات الأخرى ، يجب عليك استخدام الخيار الأقل أمانا . ويشمل ذلك ما إذا لم يتم توقيع بيانات التعريف أو توقيعها ذاتيا أو توقيعها بواسطة مرجع مصدق خاص. لا يقوم Okta بتوقيع البيانات الوصفية، لذا يجب عليك اختيار أقل أمانًا للتكامل مع Okta SSO. |

| 3 |

حدد اختبار إعداد SSO، وعندما تفتح علامة تبويب جديدة للمتصفح، قم بالمصادقة باستخدام موفر الهوية عن طريق تسجيل الدخول. إذا تلقيت خطأ مصادقة فقد تكون هناك مشكلة في بيانات الاعتماد. تحقق من اسم المستخدم وكلمة المرور وحاول مرة أخرى. عادة ما يعني خطأ تطبيق Webex وجود مشكلة في إعداد الدخول الموحد (SSO). في هذه الحالة، يمكنك السير عبر الخطوات مرة أخرى، وخاصة الخطوات التي تقوم فيها بنسخ بيانات تعريف مركز التحكم ولصقها في إعداد موفر الهوية. للاطلاع على تجربة تسجيل الدخول الفردي مباشرةً، يمكنك النقر أيضًا على نسخ عنوان URL إلى الحافظة من هذه الشاشة، ولصقها في نافذة متصفح خاصة. ومن هذه النقطة، يمكنك متابعة تسجيل الدخول باستخدام تسجيل الدخول الفردي. توقف هذه الخطوة الإيجابيات الخاطئة بسبب رمز وصول مميز قد يكون في جلسة عمل موجودة من تسجيل الدخول. |

| 4 |

ارجع إلى علامة التبويب مستعرض مركز التحكم.

لا يسري تهيئة الدخول الموحد (SSO) في مؤسستك إلا إذا اخترت زر الاختيار الأول وقمت بتنشيط الدخول الموحد (SSO). |

التصرف التالي

استخدم الإجراءات الموجودة في مزامنة مستخدمي Okta في Cisco Webex Control Hub إذا كنت تريد توفير المستخدمين من Okta إلى سحابة Webex.

استخدم الإجراءات المذكورة في مزامنة مستخدمي Microsoft Entra ID في Cisco Webex Control Hub إذا كنت تريد توفير المستخدمين من Entra ID إلى سحابة Webex.

يمكنك اتباع الإجراء الموجود في قمع رسائل البريد الإلكتروني التلقائية لتعطيل رسائل البريد الإلكتروني التي يتم إرسالها إلى مستخدمي تطبيق Webex الجدد في مؤسستك. يحتوي المستند أيضا على أفضل الممارسات لإرسال المراسلات إلى المستخدمين في مؤسستك.