- 홈

- /

- 문서

F5 Big-IP를 사용하여 Control Hub에서 싱글 사인온 구성

이 문서에서

이 문서에서 피드백이 있습니까?

피드백이 있습니까?F5 Big-IP를 ID 제공자(IdP)로 사용하는 배포와 Control Hub 간에 싱글 사인온(SSO) 통합을 구성할 수 있습니다.

싱글 사인온 및 Control Hub

싱글 사인온(SSO)은 사용자가 자격 증명을 제공하여 한 개 이상의 응용프로그램에 액세스할 수 있도록 허용하는 세션 또는 사용자 인증 프로세스입니다. 해당 프로세스는 사용 권한이 있는 모든 응용프로그램에 대한 사용자를 인증합니다. 이는 특정 세션 중에 사용자가 응용프로그램을 전환할 때 추가 프롬프트를 제거합니다.

SAML 2.0(Security Assertion Markup Language) 페더레이션 프로토콜은 Webex 클라우드와 ID 제공자(IdP) 간의 SSO 인증을 제공하기 위해 사용됩니다.

프로필

Webex 앱은 웹 브라우저 SSO 프로필만 지원합니다. 웹 브라우저 SSO 프로필에서 Webex 앱은 다음 바인딩을 지원합니다.

-

SP 시작한 POST -> POST 바인딩

-

SP 시작한 REDIRECT -> POST 바인딩

NameID 형식

SAML 2.0 프로토콜은 특정 사용자에 대한 통신의 목적으로 다양한 NameID 형식을 지원합니다. Webex 앱은 다음 NameID 형식을 지원합니다.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

IdP로부터 로드한 메타데이터에서 Webex에서 사용할 첫 번째 항목이 구성됩니다.

싱글 로그아웃

Webex 앱은 싱글 로그아웃 프로필을 지원합니다. Webex 앱에서 사용자는 응용프로그램에서 로그아웃할 수 있으며, 이는 SAML 싱글 로그아웃 프로토콜을 사용하여 세션을 종료하고 IdP의 로그아웃을 확인합니다. IdP가 싱글 로그아웃에 대해 구성되어 있는지 확인합니다.

Control Hub와 F5 Big-IP 통합

구성 안내서는 SSO 통합에 대한 특정 예제를 안내하지만, 모든 가능성에 대한 각각의 구성은 제공하지 않습니다. 예를 들어, nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient 에 대한 통합 단계는 문서화되어 있습니다. urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress 와 같은 다른 형식도 SSO 통합에 사용할 수 있지만 이는 본 문서의 범위를 벗어납니다.

Webex 조직(Webex 앱, Webex Meetings 및 Control Hub에서 관리되는 기타 서비스 포함)에서 사용자에 대해 이 통합을 설정합니다. Control Hub에서 Webex 사이트가 통합된 경우, Webex 사이트는 사용자 관리를 상속받습니다. 이러한 방법으로 Webex Meetings에 액세스할 수 없으며 Control Hub에서 관리되지 않는 경우, 개별 통합을 실행하여 Webex Meetings에 대해 SSO를 활성화해야 합니다.

시작하기 전에

SSO 및 Control Hub에 대해 IdP는 SAML 2.0 사양을 따라야 합니다. 또한 IdP는 다음 방법으로 구성되어야 합니다.

Webex 메타데이터를 로컬 시스템으로 다운로드

| 1 | |

| 2 |

. |

| 3 |

ID 공급자 탭으로 이동하여 SSO 활성화를 클릭합니다. |

| 4 |

IdP를 선택하세요. |

| 5 |

귀 조직의 인증서 유형을 선택합니다.

트러스트 앵커는 디지털 서명의 인증서를 확인하는 기관 역할을 하는 공개 키입니다. 자세한 정보는 IdP 설명서를 참조하십시오. |

| 6 |

메타데이터 파일을 다운로드합니다. Webex 메타데이터 파일 이름은 idb-meta-<org-ID>-SP.xml입니다. |

외부 서비스 공급자 및 ID 제공자 구성

| 1 |

BIG-IP F5 관리 인터페이스에서 로 이동합니다. |

| 2 |

외부 SP 커넥터에서 를 선택합니다. |

| 3 |

서비스 공급자 이름에 <yourorganizationname>.ciscowebex.com 등 특정 이름을 입력합니다. |

| 4 |

보안 설정 아래에서 다음 체크 박스를 체크합니다.

|

| 5 |

로 돌아간 후 새로운 ID 제공자(IdP) 서비스를 만듭니다. |

| 6 |

CI 등 IdP 서비스 이름에 대해 특정 이름을 입력합니다. |

| 7 |

IdP Entity ID의 경우 Big-IP 서버의 FQDN을 앞에 무언가와 함께 사용합니다(예: https://bigip0a.uc8sevtlab13.com/CI). |

| 8 |

어설션 설정 아래에서 어설션 주체 유형에 대해 일시 식별자를 선택합니다. |

| 9 |

어설션 주체 값에 대해 사용자의 이메일 값 %{session.ad.last.attr.mail}이 반환됩니다. |

| 10 |

속성 mail 및 uid를 %{session.ad.last.attr.mail} 값으로 반환합니다. |

| 11 |

보안 설정 아래에서 어설션에 서명할 인증서를 선택합니다. |

| 12 |

변경 사항을 저장한 후 서비스 공급자와 작성한 ID 제공자를 바인딩합니다. |

F5 Big-IP 메타데이터 다운로드

| 1 |

IDP 서비스 내보내기를 선택합니다. |

| 2 |

메타데이터 서명 값이 예인지 확인합니다. |

| 3 |

메타데이터 파일을 바탕 화면 또는 쉽게 찾을 수 있는 위치로 다운로드합니다. |

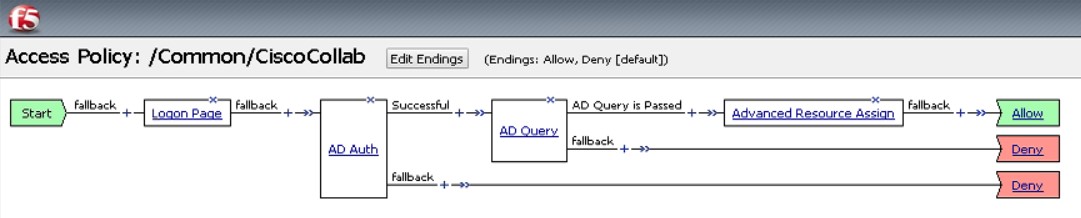

액세스 정책 추가

| 1 |

액세스 정책 > 액세스 프로필 > SAML로 이동하고 작성한 IdP에 대해 SAML 리소스를 만듭니다. |

| 2 |

액세스 프로필로 이동하고 Webex Messenger CAS에 대해 사용하는 액세스 정책을 편집합니다. |

| 3 |

로그온 탭에서 로그온 페이지 이름으로 새로운 항목을 추가하고 기본 값은 남겨둡니다. |

| 4 |

인증 탭에서 AD Auth 이름으로 새로운 항목을 추가하고 Active Directory를 서버로 지정합니다. |

| 5 |

성공한 분기에서 인증 탭으로부터 AD 쿼리를 추가합니다. |

| 6 |

분기 규칙으로 이동하고 AD 쿼리 통과됨으로 변경합니다. |

| 7 |

AD 쿼리의 성공한 분기에서 할당 탭으로부터 고급 리소스 지정을 추가합니다. |

| 8 |

추가/삭제를 클릭하고 작성한 모든 SAML 리소스 및 Webtop을 포함하는 두 개의 리소스 SAML을 추가합니다. |

| 9 |

종료 선택에 대해 허용을 선택합니다. 액세스 정책은 다음 스크린샷과 같이 나타납니다.  |

액세스 프로필을 가상 서버와 연계

액세스 프로필을 작성한 가상 서버와 연계해야 합니다.

| 1 |

로 이동합니다. |

| 2 |

액세스 프로필을 열어 해당 프로필과 연계된 가상 서버가 없는지 확인합니다. |

| 3 |

고급 리소스 지정을 선택합니다. |

| 4 |

새로운 SAML 리소스를 추가하려면 추가/삭제를 선택합니다. |

| 5 |

액세스 정책 디자인 창을 닫고 새로운 액세스 정책을 적용합니다. |

IdP 메타데이터 가져오기 및 테스트 후에 싱글 사인온 활성화

Webex 메타데이터를 내보낸 후 IdP를 구성하고 해당 IdP 메타데이터를 로컬 시스템으로 다운로드하면 Control Hub에서 Webex 조직으로 가져올 준비가 됩니다.

시작하기 전에

ID 제공자(IdP) 인터페이스에서 SSO 통합을 테스트하지 마십시오. 저희는 서비스 공급자가 시작한(SP-시작) 흐름만 지원하므로 이 통합에 대해 Control Hub SSO 테스트를 사용해야 합니다.

| 1 |

다음 중 하나를 선택합니다.

|

| 2 |

IdP 메타데이터 가져오기 페이지에서 IdP 메타데이터 파일을 페이지로 끌어다 놓거나 파일 브라우저 옵션을 사용하여 메타데이터 파일을 찾아 업로드합니다. 다음을 클릭합니다.

가능하면 보안 수준 높음 옵션을 사용해야 합니다. 이는 IdP에서 메타데이터에 서명하기 위해 공용 CA를 사용한 경우에만 가능합니다. 다른 모든 경우에는 보안 수준 낮음 옵션을 사용해야 합니다. 여기에는 메타데이터가 서명되지 않은 경우, 셀프 서명된 경우 또는 개인 CA에서 서명한 경우가 포함됩니다. Okta는 메타데이터에 서명하지 않기 때문에 Okta SSO 통합에 대해 보안 수준 낮음을 선택해야 합니다. |

| 3 |

SSO 설정 테스트를 선택하고 새 브라우저 탭이 열리면 로그인하여 IdP에 인증합니다. 인증 오류를 수신하는 경우, 자격 증명과 관련된 문제일 수 있습니다. 사용자이름 및 비밀번호를 확인한 후 다시 시도하십시오. Webex 앱 오류는 일반적으로 SSO 설정과 관련된 문제를 의미합니다. 이러한 경우, 해당 단계를 다시 실행합니다. 특히 Control Hub 메타데이터를 IdP 설정에 복사하고 붙여넣는 단계를 주의하십시오. SSO 로그인 경험을 직접 보려면 이 화면에서 클립보드에 URL 복사를 클릭하고 개인 브라우저 창에 붙여넣을 수도 있습니다. 여기서 SSO로 로그인하는 과정을 진행할 수 있습니다. 이 단계는 로그인 중인 기존 세션에 있을 수 있는 액세스 토큰으로 인한 가양성을 중지합니다. |

| 4 |

Control Hub 브라우저 탭으로 돌아갑니다.

첫 번째 라디오 버튼을 선택하고 SSO를 활성화한 경우가 아니면 SSO 구성이 귀 조직에 적용되지 않습니다. |

다음에 수행할 작업

Webex 클라우드에 Okta 사용자 구축을 실행하려면 Cisco Webex Control Hub에 Okta 사용자 동기화에 설명된 절차를 사용하십시오.

Entra ID에서 Webex 클라우드로 사용자 프로비저닝을 수행하려면 Microsoft Entra ID 사용자를 Cisco Webex Control Hub에 동기화 의 절차를 사용하세요.

조직의 새로운 Webex 앱 사용자에게 전송되는 이메일을 비활성화하려면 자동화된 이메일 억제 의 절차를 따르세요. 해당 문서에는 조직에 있는 사용자에게 통신문을 발송하는 모범 사례도 포함됩니다.