- Početak

- /

- Članak

Konfiguriranje jedinstvene prijave u Control Hub pomoću F5 Big-IP-a

U ovome članku

U ovome članku Želite li poslati povratne informacije?

Želite li poslati povratne informacije?Možete konfigurirati integraciju jedne prijave (SSO) između Control Huba i implementacije koja koristi F5 Big-IP kao davatelja identiteta (IdP).

Jedinstvena prijava i kontrolni centar

Jedinstvena prijava (SSO) je sesija ili postupak provjere autentičnosti korisnika koji korisniku omogućuje da pruži vjerodajnice za pristup jednoj ili više aplikacija. Proces provjerava autentičnost korisnika za sve aplikacije na koje imaju prava. Eliminira daljnje upite kada korisnici mijenjaju aplikacije tijekom određene sesije.

Protokol Federacijskog protokola za označavanje sigurnosnih tvrdnji (SAML 2.0) koristi se za pružanje SSO provjere autentičnosti između Webex oblaka i vašeg davatelja identiteta (IdP).

Profili

Webex App podržava samo SSO profil web preglednika. U SSO profilu web-preglednika Webex App podržava sljedeće veze:

-

SP pokrenuo POST -> POST povezivanje

-

SP pokrenuo REDIRECT -> POST povezivanje

Oblik ID naziva

SAML 2.0 Protokol podržava nekoliko NameID formata za komunikaciju o određenom korisniku. Webex App podržava sljedeće NameID formate.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

U metapodacima koje učitate iz IdP-a prvi unos konfiguriran je za korištenje u Webexu .

SingleLogout

Webex aplikacija podržava jedan profil za odjavu. U webex aplikacijikorisnik se može odjaviti iz aplikacije koja koristi SAML protokol za jedinstvenu odjavu kako bi završio sesiju i potvrdio tu odjavu s vašim IdP-om. Provjerite je li IdP konfiguriran za SingleLogout.

Integrirajte upravljački centar s F5 Big-IP-om

Vodiči za konfiguraciju pokazuju specifičan primjer za SSO integraciju, ali ne pružaju iscrpnu konfiguraciju za sve mogućnosti. Na primjer, dokumentirani su koraci integracije za nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. Drugi formati poput urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress funkcionirat će za SSO integraciju, ali su izvan opsega naše dokumentacije.

Postavite ovu integraciju za korisnike u web-organizaciji (uključujući Webex App, Webex sastankei druge servise kojima se upravlja u Control Hubu). Ako je vaše Webex web-mjesto integrirano u Control Hub, Webex web-mjesto nasljeđuje upravljanje korisnicima. Ako na taj način ne možete pristupiti sastancima web-exa, a njime se ne upravlja u kontrolnom središtu, morate napraviti zasebnu integraciju da biste omogućili SSO za web-sastanke.

Prije nego što počnete

IdP-ovi za SSO i Control Hub moraju biti u skladu sa specifikacijom SAML 2.0. Osim toga, IdP-ovi moraju biti konfigurirani na sljedeći način:

Preuzimanje metapodataka webexa u lokalni sustav

| 1 |

Prijavite se u Kontrolno središte. |

| 2 |

Idi na . |

| 3 |

Idite na karticu Pružatelj identiteta i kliknite Aktiviraj SSO. |

| 4 |

Odaberite IdP. |

| 5 |

Odaberite vrstu certifikata za svoju tvrtku ili ustanovu:

Sidra povjerenja javni su ključevi koji djeluju kao ovlaštenje za provjeru certifikata digitalnog potpisa. Dodatne informacije potražite u dokumentaciji o IDP-u. |

| 6 |

Preuzmite datoteku metapodataka. Naziv datoteke metapodataka Webexa je idb-meta-<org-ID>-SP.xml. |

Konfiguriranje vanjskog davatelja usluga i davatelja identiteta

| 1 |

Iz administratorskog sučelja vašeg BIG-IP F5 idite na . |

| 2 |

Iz Vanjski SP konektoriodaberite . |

| 3 |

Unesite smisleni naziv naziva davatelja usluga, kao što je <yourorganizationname>.ciscowebex.com. |

| 4 |

U odjeljku Sigurnosne postavkepotvrdite sljedeće potvrdne okvire:

|

| 5 |

Povratak na , a zatim stvorite novu uslugu pružatelja identiteta (IdP). |

| 6 |

Unesite smisleni naziv naziva IDP usluge, kao što je CI. |

| 7 |

Za ID ID ID ID-a ID-a za ID ID-a koristite FQDN Big-IP poslužitelja s nečim ispred – na primjer , https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

U odjeljku Postavketvrdnje odaberite Prijelazni identifikator za vrstu predmeta tvrdnje. |

| 9 |

Za vrijednost predmeta tvrdnjevratite vrijednost e-pošte korisnika %{session.ad.last.attr.mail}. |

| 10 |

Vratite atribute mail i uid s vrijednošću %{session.ad.last.attr.mail}. |

| 11 |

U odjeljku Sigurnosnepostavke odaberite certifikat da biste potpisali tvrdnju. |

| 12 |

Spremite promjene, a zatim vežite davatelja usluga i davatelja identiteta koji ste stvorili. |

Preuzmite F5 Big-IP metapodatke

| 1 |

Odaberite Izvoz IDP usluge. |

| 2 |

Provjerite je li vrijednost Sign Metadata Da . |

| 3 |

Preuzmite datoteku metapodataka na radnu površinu ili mjesto koje je lako pronaći. |

Dodavanje pravila pristupa

| 1 |

Idite na Pravila pristupa > Pristupnim profilima > SAML i stvorite SAML resurs za IDP koji ste stvorili. |

| 2 |

Idite na svoj pristupni profil i uredite pravila pristupa koja koristite za WebEx Messenger CAS. |

| 3 |

Dodajte novu stavku na kartici Prijava s nazivom Stranica za prijavu i ostavite zadane vrijednosti. |

| 4 |

Dodajte novu stavku na kartici Provjera autentičnosti s nazivom AD Auth i navedite Active Directory kao poslužitelj. |

| 5 |

U uspješnoj grani dodajte AD upit s kartice Provjera autentičnosti |

| 6 |

Idite na Pravila grane i promijenite ih u AD upit. |

| 7 |

U uspješnoj grani AD upita dodajte Napredno dodjeljivanje resursa na kartici Dodjela. |

| 8 |

Kliknite Dodaj/izbriši i dodajte dva SAML resursa sa svim SAML resursima i web-topom koji ste stvorili. |

| 9 |

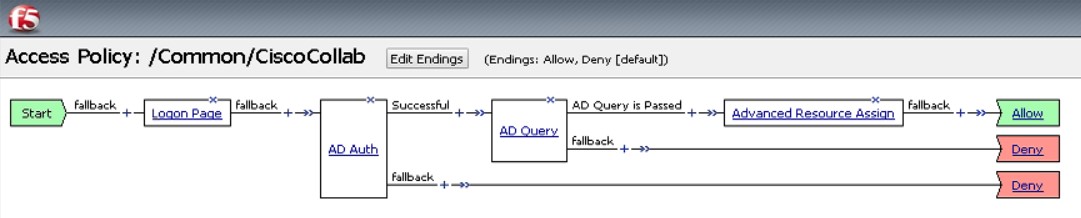

Da biste odabrali Završetak, odaberite Dopusti . Pravila pristupa trebala bi izgledati ovako:  |

Pridruživanje pristupnog profila virtualnom poslužitelju

Pristupni profil morate pridružiti virtualnom poslužitelju koji ste stvorili.

| 1 |

Idi na . |

| 2 |

Otvorite Profile programa Access da biste potvrdili da profilu nije pridružen nijedan virtualni poslužitelj. |

| 3 |

Odaberite Napredno dodeljivanje resursa. |

| 4 |

Odaberite Dodaj/izbriši da biste dodali novi SAML resurs. |

| 5 |

Zatvorite prozore dizajna pravila programa Access i primijenite novo pravilo pristupa. |

Uvoz IdP metapodataka i omogućavanje jedinstvene prijave nakon testiranja

Nakon što izvezete metapodatke webexa , konfigurirate IdP i preuzmete IdP metapodatke u lokalni sustav, spremni ste ga uvesti u svoju web-ex organizaciju iz Control Huba.

Prije nego što počnete

Nemojte testirati SSO integraciju iz sučelja davatelja identiteta (IdP). Podržavamo samo tokove koje je pokrenuo Davatelj usluga (iniciran SP-om), tako da za tu integraciju morate koristiti SSO test kontrolnog središta .

| 1 |

Odaberi jednu:

|

| 2 |

Na stranici Uvoz metapodataka IdP-a povucite i ispustite datoteku metapodataka IdP-a na stranicu ili upotrijebite opciju preglednika datoteka za pronalaženje i prijenos datoteke metapodataka. Kliknite Dalje.

Trebali biste koristiti sigurniju opciju, ako možete. To je moguće samo ako je vaš IDP koristio javni CA za potpisivanje svojih metapodataka. U svim drugim slučajevima morate koristiti opciju Manje sigurno . To uključuje ako metapodaci nisu potpisani, samopotpisani ili potpisani od strane privatnog CA. Okta ne potpisuje metapodatke, pa morate odabrati Manje sigurno za Okta SSO integraciju. |

| 3 |

Odaberite Testiraj postavke SSO-ai kada se otvori nova kartica preglednika, autentificirajte se s IdP-om prijavom. Ako primite pogrešku pri provjeri autentičnosti, možda postoji problem s vjerodajnicama. Provjerite korisničko ime i lozinku i pokušajte ponovno. Pogreška web-aplikacije obično znači problem s postavljanjem SSO-a. U tom slučaju ponovno prođite kroz korake, posebno korake u kojima kopirate i lijepite metapodatke kontrolnog središta u postavljanje IDP-a. Želite li izravno vidjeti kako izgleda SSO prijava, možete kliknuti i Kopiraj URL u međuspremnik na ovom zaslonu i zalijepiti ga u privatni prozor preglednika. Odatle možete proći kroz prijavu pomoću SSO-a. Ovaj korak zaustavlja lažno pozitivne rezultate zbog pristupnog tokena koji se možda koristi u postojećoj sesiji od prijave. |

| 4 |

Vratite se na karticu preglednika Kontrolni centar .

SSO konfiguracija ne stupa na snagu u vašoj organizaciji osim ako ne odaberete prvi izborni gumb i aktivirate SSO. |

Što učiniti sljedeće

Koristite postupke u sinkronizaciji korisnika Okta u Cisco Webex kontrolni centar ako želite napraviti dodjelu resursa korisnicima iz Okte u Webex oblak.

Koristite postupke u Sinkronizacija korisnika Microsoft Entra ID-a u Cisco Webex Control Hub ako želite izvršiti dodjelu korisnika iz Entra ID-a u Webex oblak.

Možete slijediti postupak u odjeljku Suzbijanje automatiziranih e-poruka kako biste onemogućili e-poruke koje se šalju novim korisnicima Webex aplikacije u vašoj organizaciji. Dokument sadrži i najbolje primjere iz prakse za slanje komunikacija korisnicima u tvrtki ili ustanovi.