- Hjem

- /

- Artikel

Konfigurer single sign-on i Control Hub med F5 Big-IP

I denne artikel

I denne artikel Har du feedback?

Har du feedback?Du kan konfigurere en single sign-on (SSO)-integration mellem Control Hub og en udrulning, der bruger F5 Big-IP som en identitetsudbyder (IdP).

Single sign-on og Control Hub

Single sign-on (SSO) er en sessions- eller brugergodkendelsesproces, der giver en bruger tilladelse til at angive legitimationsoplysninger for at få adgang til et eller flere programmer. Processen godkender brugere til alle de programmer, de har fået rettigheder til. Det eliminerer behovet for yderligere godkendelser, når brugere skifter program under en bestemt session.

Security Assertion Markup Language (SAML 2.0) Federation-protokollen bruges til at levere SSO-bekræftelse mellem Webex Cloud og din identitetsudbyder (IdP).

Profiler

Webex-appen understøtter kun webbrowserens SSO profil. I webbrowseren til SSO, understøtter Webex-appen følgende bindinger:

-

SP-initieret POST -> POST-binding

-

SP-initieret OMDIRIGERING -> POST-binding

NameID-format

SAML 2.0-protokollen understøtter flere NameID-formater til kommunikation om en bestemt bruger. Webex-appen understøtter følgende NameID-formater.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

I metadata, som du indlæser fra din IdP, konfigureres den første post til brug i Webex.

SingleLogout

Webex-appen understøtter den enkelte log ud-profil. I Webex-appenkan en bruger logge ud af applikationen, som bruger SAML-enkeltlogoutprotokollen til at afslutte sessionen og bekræfte, at der logges ud med din IdP. Sørg for, at din IdP er konfigureret til SingleLogout.

Integrer Control Hub med F5 Big-IP

Konfigurationsvejledningerne viser et specifikt eksempel på SSO-integration, men giver ikke udtømmende vejledning om alle konfigurationsmuligheder. For eksempel er integrationstrinnene for nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient dokumenteret. Andre formater som f.eks. urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress fungerer også til SSO-integration, men er uden for rammerne af vores dokumentation.

Opsæt denne integration for brugere i din Webex-organisation ( herunder Webex-app, Webex Meetingsog andre tjenester, der administreres i Control Hub). Hvis dit Webex-websted er integreret i Control Hub, så overtager Webex-webstedet brugeradministrationen. Hvis du ikke kan få adgang til Webex Meetings på denne måde, og det ikke administreres i Control Hub, skal du udføre en separat integration for at aktivere SSO for Webex Meetings.

Før du begynder

For SSO og Control Hub skal IdP'er være i overensstemmelse med SAML 2.0-specifikationen. Derudover skal IdP'er konfigureres på følgende måde:

Download Webex-metadata til dit lokale system

| 1 | |

| 2 |

Gå til . |

| 3 |

Gå til fanen Identitetsudbyder og klik på Aktiver SSO. |

| 4 |

Vælg en IdP. |

| 5 |

Vælg certifikattypen for din organisation:

Tillidsankre er offentlige nøgler, der fungerer som en myndighed til at bekræfte en digital underskrifts certifikat. Få yderligere oplysninger i din IdP-dokumentation. |

| 6 |

Download metadatafilen. Webex-metadatafilnavnet er idb-meta-<org-ID>-SP.xml. |

Konfigurer den eksterne tjenesteudbyder og identitetsudbyder

| 1 |

Fra din BIG-IP F5 administrationsgrænseflade skal du gå til . |

| 2 |

Fra Eksterne SP-stikskal du vælge . |

| 3 |

Indtast et betydningsfuldt navn for serviceudbyderens navn, såsom <yourorganizationname>.ciscowebex.com. |

| 4 |

Under Sikkerhedsindstillingerskal du markere følgende afkrydsningsfelter:

|

| 5 |

Tilbage til , og opret derefter en ny identitetsudbydertjeneste (IdP). |

| 6 |

Indtast et betydningsfuldt navn for IdP-tjenestenavnet, såsom CI. |

| 7 |

For IdP-entitets-id FQDN på big-IP-serveren med noget foran – for eksempel https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

Under Angivelsesindstillingerskal du vælge Kortvarig identifikator for angivelsesemnetype. |

| 9 |

For Assertion Subject Value (Bekræftelses emneværdi) skal du returnere værdien af e-mailen for brugeren %{session.ad.last.attr.mail}. |

| 10 |

Returner attributter mail og uid med værdien %{session.ad.last.attr.mail}. |

| 11 |

Under Sikkerhedsindstillingerskal du vælge et certifikat for at underskrive udsagnet. |

| 12 |

Gem dine ændringer, og bind derefter den tjenesteudbyder og identitetsudbyder, du oprettede. |

Download F5 big-IP metadata

| 1 |

Vælg Eksporter IDP-tjeneste. |

| 2 |

Sørg for, at værdien Sign Metadata er Ja . |

| 3 |

Download metadata-filen til din desktop eller en placering, der er nem at finde. |

Tilføj en adgangspolitik

| 1 |

Gå til Adgangspolitik for > adgangsprofiler > SAML, og opret en SAML-ressource for den IdP, du oprettede. |

| 2 |

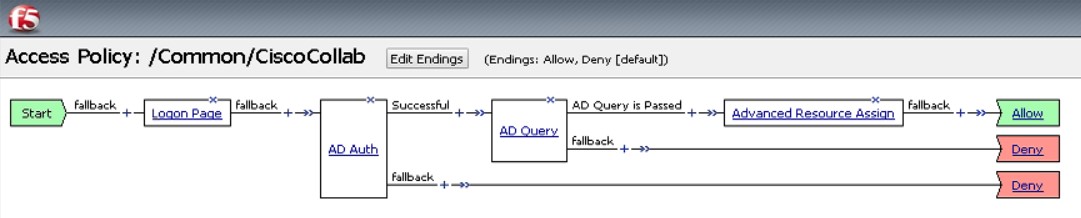

Gå til din adgangsprofil, og rediger adgangspolitikken, som du bruger til WebEx Messenger CAS. |

| 3 |

Tilføj et nyt element i fanen Login med navnet Login-siden, og forlad standardværdierne. |

| 4 |

Tilføj et nyt element i fanen Godkendelse med navnet AD Godd, og angiv Active Directory som serveren. |

| 5 |

I den succesfulde afdeling, tilføj AD-forespørgsel fra fanen Godkendelse |

| 6 |

Gå til Filialregler, og ændrede den til AD-forespørgsel er passeret. |

| 7 |

I den succesfulde afdeling af AD-forespørgsel skal du tilføje Avanceret ressourcetildeling fra fanen Tildeling. |

| 8 |

Klik på Tilføj/Slet, og tilføj to ressourcer SAML med alle SAML-ressourcer og den Webtop, du har oprettet. |

| 9 |

For At vælge Afslutning skal du vælge Tillad . Adgangspolitikken bør se sådan ud, som dette skærmbillede:  |

Tilknyt adgangsprofilen til den virtuelle server

Du skal knytte adgangsprofilen til den virtuelle server, du oprettede.

| 1 |

Gå til . |

| 2 |

Åbn adgangsprofiler for at bekræfte, at ingen virtuel server er tilknyttet profilen. |

| 3 |

Vælg Avanceret ressource Tildel. |

| 4 |

Vælg Tilføj/slet for at tilføje den nye SAML-ressource. |

| 5 |

Luk vinduerne til adgangspolitikdesign, og anvend den nye adgangspolitik. |

Importer IdP-metadata, og single sign-on efter en test

Når du har eksporteret Webex-metadata , konfigureret din IdP og downloade IdP-metadata til dit lokale system, er du klar til at importere dem i din Webex-organisation fra Control Hub.

Før du begynder

Test ikke SSO-integration fra identitetsudbyderens (IdP) grænseflade. Vi understøtter kun Tjenesteudbyder-initierede (SP-startet) strømme, så du skal bruge Control hub SSO-testen til denne integration.

| 1 |

Vælg én:

|

| 2 |

På siden Importer IdP-metadata skal du enten trække og slippe IdP-metadatafilen over på siden eller bruge filbrowseren til at finde og uploade metadatafilen. Klik på Næste.

Du bør bruge valgmuligheden Mere sikker , hvis du kan. Dette er kun muligt, hvis din IdP brugte en offentlig CA til at underskrive dens metadata. I alle andre tilfælde skal du bruge valgmuligheden Mindre sikker. Dette omfatter, hvis metadataene ikke er signeret, selv underskrevet eller underskrevet af en privat CA. Okta underskriver ikke metadata, så du skal vælge Mindre sikker for en Okta SSO integration. |

| 3 |

Vælg Test SSO-opsætning, og når en ny browserfane åbnes, skal du godkende med IdP'en ved at logge ind. Hvis du får en godkendelsesfejl, kan der være et problem med legitimationsoplysningerne. Kontrollér brugernavnet og adgangskoden, og prøv igen. En Webex App-fejl betyder som regel et problem med SSO opsætning. I dette tilfælde skal du gennemgå trinnene igen, særligt de trin, hvor du kopierer og indsætter Control Hub-metadataene i IdP-opsætningen. Hvis du vil se SSO-loginprocessen direkte, kan du også klikke på Kopiér URL-adresse til udklipsholder fra denne skærm og indsætte den i et privat browservindue. Derfra kan du gennemgå loginprocessen med SSO. Dette trin stopper falske positiver, som følge af et adgangstoken, som kan være i en eksisterende session, hvor du er logget ind. |

| 4 |

Vend tilbage til Control Hub-browserfanen.

Konfigurationen SSO træder ikke i kraft i din organisation, medmindre du først vælger valgknap og aktiverer SSO. |

Hvad er næste trin?

Brug fremgangsmåderne i Synkroniser Okta-brugere i Cisco Webex Control Hub , hvis du vil udføre brugerklargøring fra Okta i Webex-skyen.

Brug procedurerne i Synkroniser Microsoft Entra ID-brugere med Cisco Webex Control Hub, hvis du vil udføre brugerklargøring fra Entra ID til Webex-skyen.

Du kan følge proceduren i Undertryk automatiserede e-mails for at deaktivere e-mails, der sendes til nye Webex-appbrugere i din organisation. Dokumentet indeholder også bedste praksis for afsendelse af meddelelser til brugere i din organisation.