- Etusivu

- /

- Artikkeli

Kertakirjautumisen määrittäminen Control Hubissa F5 Big-IP:n avulla

Tässä artikkelissa

Tässä artikkelissa Onko sinulla palautetta?

Onko sinulla palautetta?Voit määrittää kertakirjautumisen (SSO) integraation Control Hubin ja sellaisen käyttöönoton välille, joka käyttää F5 Big-IP:tä identiteetintarjoajana (IdP).

Kertakirjautuminen ja hallintakeskus

Kertakirjautuminen (SSO) on istunnon tai käyttäjän todennusprosessi, jonka avulla käyttäjä voi antaa tunnistetiedot yhden tai useamman sovelluksen käyttämiseksi. Prosessi todentaa käyttäjät kaikissa sovelluksissa, joihin heille on annettu oikeudet. Se poistaa lisäkehotteet, kun käyttäjät vaihtavat sovellusta tietyn istunnon aikana.

Security Assertion Markup Language (SAML 2.0) Federation Protocol -protokollaa käytetään SSO-todennuksen tarjoamiseen Webex-pilvipalvelun ja identiteetintarjoajasi (IdP) välillä.

Profiilit

Webex-sovellus tukee vain verkkoselaimen SSO-profiilia. Webex-sovellus tukee verkkoselaimen SSO-profiilissa seuraavia sidoksia:

-

SP aloitti POST-testin -> POST-sidonta

-

SP aloitti uudelleenohjauksen -> POST-sidonta

Nimi-ID-muoto

SAML 2.0 -protokolla tukee useita NameID-muotoja tietyn käyttäjän tunnistamiseen. Webex-sovellus tukee seuraavia NameID-muotoja.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

IdP:ltä lataamissasi metatiedoissa ensimmäinen merkintä on määritetty käytettäväksi Webexissä.

Yksittäinen uloskirjautuminen

Webex-sovellus tukee kertauloskirjautumisprofiilia. Webex-sovelluksessa käyttäjä voi kirjautua ulos sovelluksesta, joka käyttää SAML-kertakirjautumisprotokollaa istunnon lopettamiseen ja uloskirjautumisen vahvistamiseen IdP:n avulla. Varmista, että IdP:si on määritetty kertauloskirjautumiseen.

Integroi Control Hub F5 Big-IP:n kanssa

Määritysoppaissa on esitetty tietty esimerkki kertakirjautumisintegraatiosta, mutta ne eivät tarjoa tyhjentävää määritystä kaikille mahdollisuuksille. Esimerkiksi nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient : n integrointivaiheet on dokumentoitu. Muut muodot, kuten urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, toimivat kertakirjautumisintegraatiossa, mutta ne eivät kuulu dokumentaatiomme piiriin.

Määritä tämä integraatio Webex-organisaatiosi käyttäjille (mukaan lukien Webex-sovellus, Webex Meetings ja muut Control Hubissa hallinnoidut palvelut). Jos Webex-sivustosi on integroitu Control Hubiin, Webex-sivusto perii käyttäjähallinnan. Jos et voi käyttää Webex Meetingsiä tällä tavalla eikä sitä hallita Control Hubissa, sinun on tehtävä erillinen integraatio ottaaksesi kertakirjautumisen käyttöön Webex Meetingsissä.

Ennen kuin aloitat

SSO:n ja Control Hubin osalta IdP:iden on oltava SAML 2.0 -spesifikaation mukaisia. Lisäksi IdP:t on konfiguroitava seuraavalla tavalla:

Lataa Webex-metatiedot paikalliseen järjestelmääsi

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan . |

| 3 |

Siirry Tunnistetietojen tarjoaja -välilehdelle ja napsauta Aktivoi kertakirjautuminen. |

| 4 |

Valitse IdP. |

| 5 |

Valitse organisaatiollesi sertifikaattityyppi:

Luottamusankkurit ovat julkisia avaimia, jotka toimivat digitaalisen allekirjoituksen varmenteen varmentajina. Lisätietoja on IdP-dokumentaatiossa. |

| 6 |

Lataa metatietotiedosto. Webex-metatietojen tiedostonimi on idb-meta-<org-ID>-SP.xml. |

Ulkoisen palveluntarjoajan ja identiteetintarjoajan määrittäminen

| 1 |

Siirry BIG-IP F5 -hallintakäyttöliittymästä kohtaan . |

| 2 |

Valitse Ulkoiset SP-liittimet-kohdasta . |

| 3 |

Anna palveluntarjoajan nimelle kuvaava nimi, kuten <yourorganizationname>.ciscowebex.com. |

| 4 |

Valitse kohdassa Suojausasetuksetseuraavat valintaruudut:

|

| 5 |

Palaa kohtaan ja luo sitten uusi identiteetintarjoaja (IdP). |

| 6 |

Anna IdP-palvelun nimelle merkityksellinen nimi, kuten CI. |

| 7 |

Käytä IdP-entiteetin tunnuksena Big-IP-palvelimen täydellistä toimialuenimeä (FQDN) ja lisää siihen jokin alkuosa, esimerkiksi https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

Valitse Väiteasetukset-kohdasta Väliaikainen tunniste kohdassa Väitetyyppi. |

| 9 |

Palauta Väittämän aiheen arvo-kentässä käyttäjän sähköpostiosoitteen arvo %{session.ad.last.attr.mail}. |

| 10 |

Palauta attribuutit mail ja uid arvolla %{session.ad.last.attr.mail}. |

| 11 |

Valitse kohdassa Tietoturva-asetuksetvarmenne väitteen allekirjoittamista varten. |

| 12 |

Tallenna muutoksesi ja sido sitten luomasi palveluntarjoaja ja identiteetintarjoaja. |

Lataa F5 Big-IP -metatiedot

| 1 |

Valitse Vie IDP-palvelu. |

| 2 |

Varmista, että Allekirjoituksen metatiedot -arvo on Kyllä. |

| 3 |

Lataa metatietotiedosto työpöydällesi tai muuhun helposti löydettävään sijaintiin. |

Lisää käyttöoikeuskäytäntö

| 1 |

Siirry kohtaan Käyttöoikeuskäytäntö > Käyttöoikeusprofiilit > SAML ja luo SAML-resurssi luomallesi IdP:lle. |

| 2 |

Siirry käyttöoikeusprofiiliisi ja muokkaa WebEx Messenger CAS:ssa käyttämääsi käyttöoikeuskäytäntöä. |

| 3 |

Lisää uusi kohde Kirjautumissivu -välilehdelle nimellä Kirjautumissivu ja jätä oletusarvot ennalleen. |

| 4 |

Lisää Todennus -välilehdelle uusi kohde nimellä AD Todennus ja määritä Active Directory -hakemistosi palvelimeksi. |

| 5 |

Lisää onnistuneeseen haaraan AD-kysely Authentication -välilehdeltä. |

| 6 |

Siirry kohtaan Haarautumissäännöt ja muuta se muotoon AD-kysely läpäisty. |

| 7 |

Lisää AD-kyselyn onnistuneeseen haaraan Advanced Resource AssignAssignment -välilehdeltä. |

| 8 |

Klikkaa Add/Delete ja lisää kaksi resurssia SAML kaikkine SAML-resursseineen ja luomasi Webtop. |

| 9 |

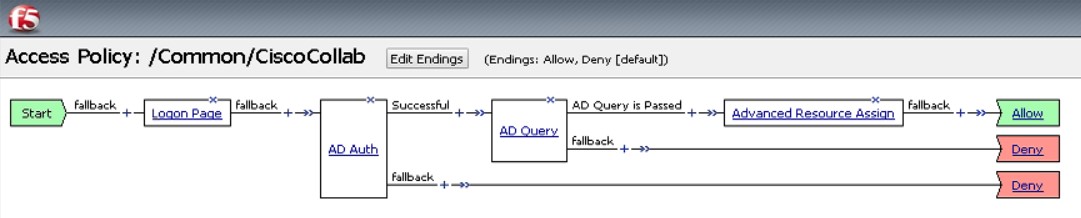

Kohdassa Valitse lopetusvalitse Salli. Käyttöoikeuskäytännön pitäisi näyttää tältä kuvakaappaukselta:  |

Liitä käyttöoikeusprofiili virtuaalipalvelimeen

Sinun on liitettävä käyttöoikeusprofiili luomaasi virtuaalipalvelimeen.

| 1 |

Siirry kohtaan . |

| 2 |

Avaa käyttöoikeusprofiilit varmistaaksesi, ettei profiiliin ole liitetty virtuaalipalvelinta. |

| 3 |

Valitse Lisäresurssien määritys. |

| 4 |

Valitse Add/delete lisätäksesi uuden SAML-resurssin. |

| 5 |

Sulje käyttöoikeuskäytännön suunnitteluikkunat ja ota uusi käyttöoikeuskäytäntö käyttöön. |

Tuo IdP-metatiedot ja ota kertakirjautuminen käyttöön testin jälkeen

Kun olet vienyt Webex-metatiedot, määrittänyt IdP:n ja ladannut IdP-metatiedot paikalliseen järjestelmääsi, olet valmis tuomaan ne Webex-organisaatioosi Control Hubista.

Ennen kuin aloitat

Älä testaa kertakirjautumisintegraatiota identiteetintarjoajan (IdP) käyttöliittymästä. Tuemme vain palveluntarjoajan aloittamia (SP) työnkulkuja, joten sinun on käytettävä Control Hub SSO -testiä tälle integraatiolle.

| 1 |

Valitse yksi:

|

| 2 |

Vedä ja pudota IdP-metatietojen tuonti -sivulla IdP-metatietotiedosto sivulle tai etsi ja lataa metatietotiedosto tiedostoselaimella. Napsauta Seuraava.

Sinun kannattaa käyttää Turvallisempi -vaihtoehtoa, jos mahdollista. Tämä on mahdollista vain, jos IdP on käyttänyt julkista varmentajaa metadatansa allekirjoittamiseen. Kaikissa muissa tapauksissa sinun on käytettävä Vähemmän turvallinen -vaihtoehtoa. Tämä koskee myös tilanteita, joissa metadataa ei ole allekirjoitettu, itse allekirjoitettu tai yksityisen varmenteen myöntäjän allekirjoittama. Okta ei allekirjoita metatietoja, joten sinun on valittava Vähemmän turvallinen Okta SSO -integraatiota varten. |

| 3 |

Valitse Testaa kertakirjautumisen asetuksetja kun uusi selainvälilehti avautuu, todenna itsesi IdP:llä kirjautumalla sisään. Jos saat todennusvirheen, tunnistetiedoissa saattaa olla ongelma. Tarkista käyttäjätunnus ja salasana ja yritä uudelleen. Webex-sovellusvirhe tarkoittaa yleensä kertakirjautumisen asetuksissa olevaa ongelmaa. Tässä tapauksessa käy vaiheet uudelleen läpi, erityisesti ne, joissa kopioit ja liität Control Hub -metatiedot IdP-asetuksiin. Jos haluat nähdä kertakirjautumiskokemuksen suoraan, voit myös napsauttaa tältä näytöltä Kopioi URL leikepöydälle ja liittää sen yksityiseen selainikkunaan. Sieltä voit kirjautua sisään kertakirjautumisella. Tämä vaihe estää väärät positiiviset tulokset, jotka johtuvat käyttöoikeustunnuksesta, joka saattaa olla olemassa olevassa istunnossa, jossa olet kirjautuneena sisään. |

| 4 |

Palaa Control Hub -selainvälilehdelle.

SSO-määritys ei tule voimaan organisaatiossasi, ellet valitse ensimmäistä valintanappia ja aktivoi SSO:ta. |

Mitä tehdä seuraavaksi

Käytä kohdassa Okta-käyttäjien synkronointi Cisco Webex Control Hubiin olevia menettelytapoja, jos haluat tehdä käyttäjien valmistelun Oktasta Webex-pilveen.

Käytä kohdassa Microsoft Entra ID -käyttäjien synkronointi Cisco Webex Control Hubiin olevia toimenpiteitä, jos haluat tehdä käyttäjien valmistelun Entra ID:stä Webex-pilveen.

Voit poistaa käytöstä organisaatiosi uusille Webex-sovelluksen käyttäjille lähetettävät sähköpostit noudattamalla kohdassa Automaattisten sähköpostien estäminen annettuja ohjeita. Asiakirja sisältää myös parhaat käytännöt viestien lähettämiseen organisaatiosi käyttäjille.