- Главная

- /

- Статья

Настройка системы единого входа в Control Hub с использованием F5 Big-IP

В этой статье

В этой статье Отправить обратную связь?

Отправить обратную связь?Можно настроить интеграцию системы единого входа (SSO) между Control Hub и развертыванием, в котором в качестве поставщика удостоверений (IdP) используется F5 Big-IP.

Система единого входа и Control Hub

Система единого входа (SSO) – это процесс аутентификации сеанса или пользователя, благодаря которому пользователь может предоставлять учетные данные для доступа к одному или нескольким приложениям. В ходе процесса выполняется аутентификация пользователей для всех приложений, на которые им предоставлены права. В дальнейшем, когда пользователь будет переключаться между приложениями во время определенного сеанса, подсказки не будут отображаться.

Протокол федерации языка разметки подтверждения безопасности (SAML 2.0) используется для обеспечения аутентификации SSO между облаком Webex и поставщиком удостоверений (idP).

Профили

Приложение Webex поддерживает только профиль SSO веб-браузера. В профиле SSO веб-браузера приложение Webex поддерживает следующие привязки.

-

Поставщик услуг инициировал привязку POST -> POST.

-

Поставщик услуг инициировал привязку REDIRECT -> POST.

Формат NameID

Протокол SAML 2.0 поддерживает несколько форматов NameID для взаимодействия с определенным пользователем. Приложение Webex поддерживает следующие форматы NameID.

-

urn:oasis:names:tc:SAML:2.0:nameid-format:transient -

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified -

urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

В метаданных, загружаемых от idP, первая запись настроена для использования в Webex.

Единый выход из системы

Приложение Webex поддерживает профиль единого выхода из системы. В приложении Webex пользователь может выйти из приложения, в котором для завершения сеанса и подтверждения выхода с помощью поставщика удостоверений используется протокол единого выхода SAML. Проверьте, заданы ли настройки поставщика удостоверений для единого выхода из системы.

Интеграция Control Hub с F5 Big-IP

В руководствах по настройке не предоставлены исчерпывающие сведения о настройке всевозможных конфигураций, а показан только отдельный пример интеграции системы единого входа. Например, задокументированы шаги интеграции для nameid-format urn:oasis:names:tc:SAML:2.0:nameid-format:transient. Другие форматы, такие как urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress, будут работать для интеграции SSO, но выходят за рамки нашей документации.

Настройте эту интеграцию для пользователей в своей организации Webex (включая приложение Webex, Webex Meetings и другие службы, администрирование которых осуществляется в Control Hub). Если веб-сайт Webex интегрирован в Control Hub, веб-сайт Webex унаследует способ управления пользователями. Если таким способом не удается получить доступ к Webex Meetings и управление осуществляется не в Control Hub, то для того, чтобы включить SSO для Webex Meetings, необходимо выполнить отдельную интеграцию.

Прежде чем начать

При использовании SSO и Control Hub поставщики удостоверений должны соответствовать требованиям спецификации SAML 2.0. Кроме того, настройка поставщиков удостоверений должна быть выполнена с учетом приведенного ниже.

Скачивание метаданных Webex в локальную систему

| 1 | |

| 2 |

Перейти к . |

| 3 |

Перейдите на вкладку Поставщик удостоверений и нажмите Активировать единый вход. |

| 4 |

Выберите IdP. |

| 5 |

Выберите тип сертификата для своей организации.

Точки доверия – это открытые ключи, которые служат для проверки сертификата цифровой подписи. Дополнительные сведения см. в документации поставщика удостоверений. |

| 6 |

Скачайте файл метаданных. Имя файла метаданных Webex — idb-meta-<org-ID>-SP.xml. |

Настройка внешнего поставщика услуг и поставщика удостоверений

| 1 |

В интерфейсе администрирования BIG-IP F5 перейдите в раздел . |

| 2 |

В разделе Внешние соединители SPвыберите . |

| 3 |

Введите понятное название для поставщика услуг, например <yourorganizationname>. ciscowebex.com. |

| 4 |

В разделе Security Settings (Настройки безопасности) установите перечисленные ниже флажки.

|

| 5 |

Вернуться к , а затем создайте новую службу поставщика удостоверений (IdP). |

| 6 |

Введите понятное название для службы IdP, например CI. |

| 7 |

Для идентификатора объекта IdP используйте FQDN сервера Big-IP с каким-либо префиксом, например https://bigip0a.uc8sevtlab13.com/CI. |

| 8 |

В разделе Assertion Settings (Настройки утверждения) выберите Transient Identifier (Временный идентификатор) для параметра Assertion Subject Type (Тип предмета утверждения). |

| 9 |

Для параметра Assertion Subject Value (Значение субъекта утверждения) возвратите значение адреса электронной почты пользователя %{session.ad.last.attr.mail}. |

| 10 |

Возвратите атрибуты mail и uid со значением %{session.ad.last.attr.mail}. |

| 11 |

В разделе Security Settings (Настройки безопасности) выберите сертификат для подписания утверждения. |

| 12 |

Сохраните внесенные изменения и установите привязку между созданными вами поставщиком услуг и поставщиком удостоверений. |

Скачивание метаданных F5 Big-IP

| 1 |

Выберите Export IDP Service (Экспорт службы поставщика удостоверений). |

| 2 |

Убедитесь в том, что параметр Sign Metadata (Подписание метаданных) имеет значение Yes (Да). |

| 3 |

Скачайте файл метаданных на рабочий стол или в папку, которую вы легко сможете найти. |

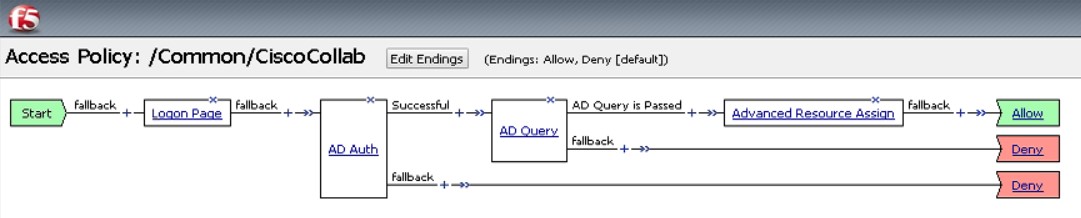

Добавление политики доступа

| 1 |

Перейдите к меню Access Policy (Политика доступа) > Access Profiles (Профили доступа) > SAML и создайте ресурс SAML для созданного вами IdP. |

| 2 |

Перейдите к своему профилю доступа и отредактируйте политику доступа, используемую для разграничения доступа кода Webex Messenger. |

| 3 |

Добавьте новый элемент на вкладке Logon (Вход) с названием Logon Page и оставьте значения, используемые по умолчанию. |

| 4 |

Добавьте новый элемент на вкладке Authentication (Аутентификация) с названием AD Auth и укажите Active Directory в качестве сервера. |

| 5 |

В успешной ветви добавьте AD Query (Запрос AD) с вкладки Authentication (Аутентификация) |

| 6 |

Откройте Branch Rules (Правила ветви) и измените используемое правило на правило AD Query is Passed (Запрос AD передан). |

| 7 |

В успешной ветви AD Query (Запрос AD) добавьте Advanced Resource Assign (Назначение расширенного ресурса) с вкладки Assignment (Назначение). |

| 8 |

Щелкните Add/delete (Добавить/удалить) и добавьте два ресурса SAML со всеми созданными вами ресурсами SAML и Webtop. |

| 9 |

В разделе Select Ending (Выбор окончания) выберите Allow (Разрешить). Политика доступа должна выглядеть так, как показано на этом снимке экрана.  |

Связывание профиля доступа с виртуальным сервером

Вы должны связать профиль доступа с созданным вами виртуальным сервером.

| 1 |

Перейти к . |

| 2 |

Откройте Access Profiles (Профили доступа) и убедитесь, что с профилем не связаны никакие виртуальные серверы. |

| 3 |

Выберите Advanced Resource Assign (Назначение расширенного ресурса). |

| 4 |

Выберите Add/delete (Добавить/удалить), чтобы добавить новый ресурс SAML. |

| 5 |

Закройте окна разработки политики доступа и примените новую политику доступа. |

Импорт метаданных поставщика удостоверений и активация системы единого входа после тестирования

После экспорта метаданных Webex, настройки idP и скачивания метаданных idP на локальную систему можно импортировать их в свою организацию Webex из Control Hub.

Прежде чем начать

Не тестируйте интеграцию SSO в интерфейсе поставщика удостоверений (IdP). Поддерживаются только процессы, инициированные поставщиками услуг, поэтому для этой интеграции необходимо использовать тестирование SSO в Control Hub.

| 1 |

Выберите один из вариантов.

|

| 2 |

На странице импорта метаданных IdP либо перетащите файл метаданных IdP на страницу, либо воспользуйтесь опцией обозревателя файлов, чтобы найти и загрузить файл метаданных. Щелкните Далее.

По возможности используйте параметр Более безопасный. Это возможно только в том случае, если ваш поставщик удостоверений использовал общедоступный ЦС для подписи своих метаданных. Во всех остальных случаях необходимо использовать параметр Менее безопасный. Он также используется, если метаданные не подписаны, являются самоподписанными или подписаны частным ЦС. В Okta метаданные не подписываются, поэтому для интеграции SSO Okta необходимо выбрать параметр Менее безопасный. |

| 3 |

Выберите Проверить настройку единого входаи, когда откроется новая вкладка браузера, выполните аутентификацию с помощью IdP, войдя в систему. Если вы получаете сообщение об ошибке аутентификации, возможно, возникла проблема с учетными данными. Проверьте имя пользователя и пароль и повторите попытку. Ошибка в приложении Webex обычно означает, что настройки SSO выполнены неверно. В этом случае повторите шаги еще раз, особенно шаги копирования и вставки метаданных Control Hub в настройку IdP. Для непосредственного наблюдения за процессом входа в SSO также можно щелкнуть Скопировать URL-адрес в буфер обмена на этом экране и вставить его в окно своего браузера. После этого можно войти в систему посредством SSO. На этом этапе ложные срабатывания блокируются благодаря наличию маркера доступа, который может быть создан в текущем сеансе после вашего входа в систему. |

| 4 |

Вернитесь на вкладку браузера с Control Hub.

Для активации конфигурации SSO для вашей организации нужно перевести переключатель в соответствующее положение и активировать SSO. |

Дальнейшие действия

Выполните процедуры, описанные в разделе Синхронизация пользователей Okta в Cisco Webex Control Hub, если необходимо выполнить подготовку пользователя из Okta в облаке Webex.

Используйте процедуры, описанные в разделе Синхронизация пользователей идентификатора Microsoft Entra в Cisco Webex Control Hub, если вы хотите выполнить подготовку пользователей из идентификатора Entra в облаке Webex.

Чтобы отключить электронные письма, отправляемые новым пользователям приложения Webex в вашей организации, следуйте процедуре, описанной в разделе Отключение автоматических электронных писем. В документе также содержатся рекомендации по отправке коммуникаций пользователям вашей организации.