Proxy-Unterstützung für hybride Datensicherheit und Video-Mesh

Feedback?

Feedback?Dieser Abschnitt beschreibt die Proxyunterstützungsfunktion für hybride Datensicherheit. Sie soll die Bereitstellungsleitfaden für Cisco WebEx Hybriddatensicherheit ergänzen, die unter https://www.cisco.com/go/hybrid-data-security. In einer neuen Bereitstellung konfigurieren Sie die Proxykonfiguration für jeden Knoten nach dem Hochladen und Montage der HDS Konfiguration ISO auf dem Knoten und vor dem Registrieren des Knotens mit der Cisco WebEx-CLOAD.

Die Hybriddatensicherheit unterstützt explizite, transparente Inspektionen und Nichtinspizierungsproxys. Sie können diese Proxys an Ihre Bereitstellung binden, damit Sie den Datenverkehr aus dem Unternehmen heraus in die-Cisco sichern und überwachen können. Sie können eine Netzwerkverwaltung auf den Knoten für Zertifikats-Management verwenden und den Status der gesamten Konnektivität überprüfen, nachdem Sie den Proxy auf den Knoten eingerichtet haben.

Die Hybrid Data Sicherheitshinweis unterstützt die folgenden Proxyoptionen:

-

Kein Proxy— Standardeinstellung, wenn Sie den Trust Store des HDS-Knotens nicht verwenden. & Proxy-Konfiguration zur Integration eines Proxys. Es ist keine Zertifikatsaktualisierung erforderlich.

-

Transparenter, nicht-prüfender Proxy—Die Knoten sind nicht für die Verwendung einer bestimmten Proxy-Serveradresse konfiguriert und sollten keine Änderungen benötigen, um mit einem nicht-prüfenden Proxy zu funktionieren. Es ist keine Zertifikatsaktualisierung erforderlich.

-

Transparentes Tunneling oder Inspektionsproxy—Die Knoten sind nicht für die Verwendung einer bestimmten Proxy-Serveradresse konfiguriert. Es sind keine Änderungen bei der Konfigurationänderung von http oder HTTPS Allerdings benötigen die Knoten eine Stammzertifikat, sodass Sie dem Proxy Vertrauen. Die Inspektion von Proxys wird in der Regel von ihm verwendet, um Strategien durchzusetzen, welche Websites besichtigt werden können und welche Arten von Inhalten nicht zulässig sind. Diese Art von Proxy entschlüsselt den gesamten Datenverkehr (auch HTTPS).

-

Expliziter Proxy—Mit einem expliziten Proxy teilen Sie den HDS-Knoten mit, welchen Proxy-Server und welches Authentifizierungsschema sie verwenden sollen. Um einen expliziten Proxy zu konfigurieren, müssen Sie die folgenden Informationen zu den einzelnen Knoten eingeben:

-

Proxy IP/FQDN—Adresse, über die der Proxy-Rechner erreicht werden kann.

-

Proxy-Port—Eine Portnummer, die der Proxy verwendet, um auf den weitergeleiteten Datenverkehr zu lauschen.

-

Proxy-Protokoll—Je nachdem, welche Protokolle Ihr Proxy-Server unterstützt, wählen Sie eines der folgenden Protokolle:

-

– Und steuert alle Anfragen, die der Client sendet.

-

HTTPS – stellt einen Kanal zum Server bereit. Der Client erhält und prüft das Zertifikat des Servers.

-

-

Authentifizierungstyp—Wählen Sie einen der folgenden Authentifizierungstypen aus:

-

Keine—Es ist keine weitere Authentifizierung erforderlich.

Verfügbar, wenn Sie entweder http oder HTTPS als Proxyprotokoll auswählen.

-

Basic—Wird von einem HTTP-Benutzeragenten verwendet, um bei einer Anfrage einen Benutzernamen und ein Passwort anzugeben. Zertifikatsformat verwendet.

Verfügbar, wenn Sie entweder http oder HTTPS als Proxyprotokoll auswählen.

Hiermit müssen Sie die Benutzername und das Passwort eines jeden Knotens eingeben.

-

Digest— Wird verwendet, um das Konto zu bestätigen, bevor sensible Informationen gesendet werden. Gibt eine Hashfunktion auf die Benutzername und das Passwort ein, bevor Sie über das Netzwerk senden.

Nur verfügbar, wenn Sie HTTPS als Proxyprotokoll auswählen.

Hiermit müssen Sie die Benutzername und das Passwort eines jeden Knotens eingeben.

-

-

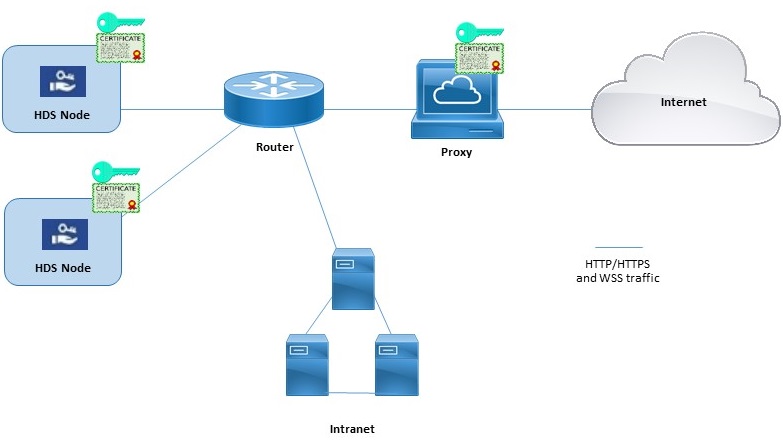

Beispiel für hybride Datensicherheitsknoten und Proxy

Dieses Diagramm zeigt eine Beispielverbindung zwischen der Hybriddatensicherheit, dem Netzwerk und einem Proxy. Für die transparente Inspektion und HTTPS explizite Überprüfung der Proxyoptionen müssen dieselben Stammzertifikat auf dem Proxy und auf den Hybriden Datensicherheitsknoten installiert sein.

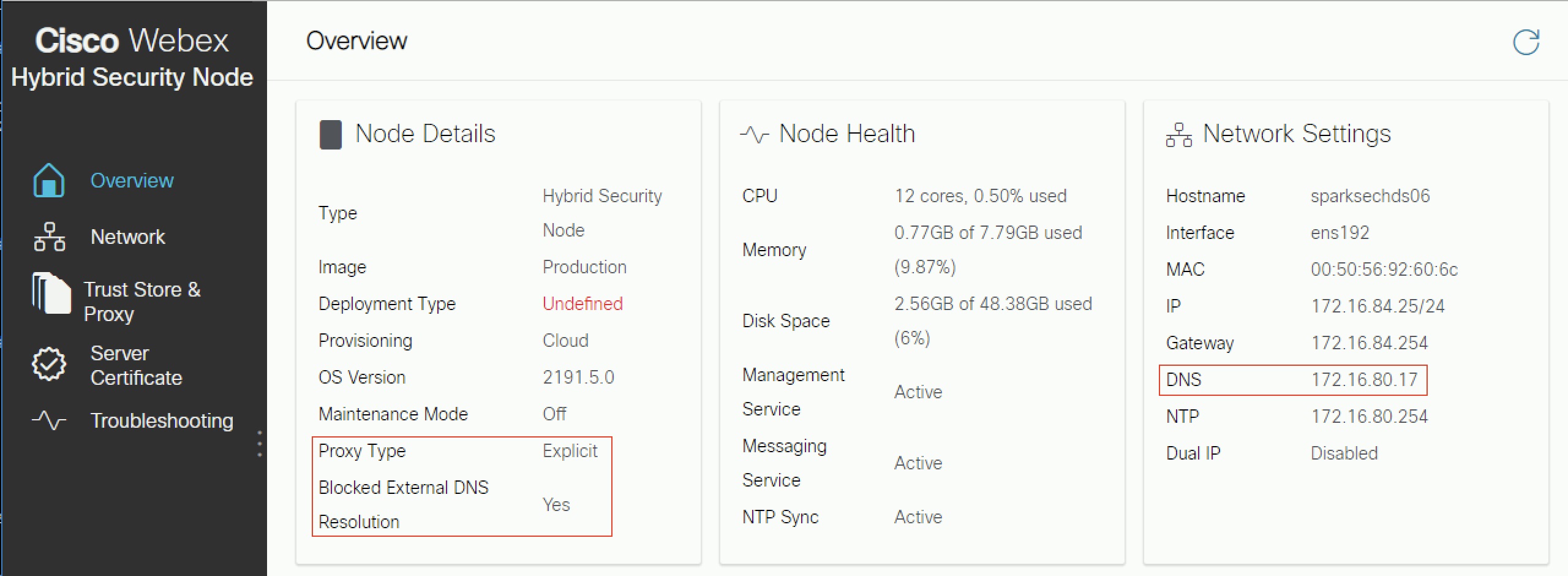

Externer DNS Auflösungsmodus blockiert (explizite Proxykonfigurationen)

Wenn Sie einen Knoten registrieren oder die Proxykonfiguration des Knotens überprüfen, testet das Verfahren die DNS und die Konnektivität der Cisco WebEx. Bei Bereitstellungen mit expliziten Proxykonfigurationen, die keine externe DNS für interne Clients zulassen, wenn der Knoten die DNS-Server nicht Abfragen kann, geht er automatisch in den gesperrten externen DNS-Server. In diesem Modus können Knotenregistrierungen und andere Proxyverbindungstests fortgeführt werden.

-

Wir unterstützen offiziell die folgenden Proxylösungen, die in ihre Hybriden Sicherheitsknoten integriert werden können.

-

Transparenter Proxy – Cisco Web Sicherheitsgerät (WSA).

-

Explizite –.

Squid-Proxys, die HTTPS-Datenverkehr untersuchen, können die Einrichtung von WebSockets stören. (wss:) Verbindungen. Um dieses Problem zu umgehen, siehe Konfigurieren von Squid-Proxys für hybride Datensicherheit.

-

-

Wir unterstützen die folgenden Authentifizierungskombinationen für explizite Proxys:

-

Keine Authentifizierung mit http oder HTTPS

-

Grundlegende Authentifizierung mit http oder HTTPS

-

Verdauungsauthentifizierung nur mit HTTPS

-

-

Um einen transparenten Proxy oder einen HTTPS expliziten Proxy zu erhalten, müssen Sie eine Kopie des Stammzertifikat des Stellvertreters besitzen. Die Bereitstellungsanweisungen in diesem Handbuch zeigen Ihnen, wie Sie die Kopie in die Vertrauensspeicher der Hybriden Datensicherheitsknoten hochladen können.

-

Das Netzwerk, das die HDS Nodes hostet, muss so konfiguriert sein, dass es den ausgehenden TCP Traffic auf Port 443 durch den Proxy zwingt

-

Proxys, die den Webverkehr inspizieren, können die Websteckverbindung beeinträchtigen. Wenn dieses Problem auftritt, lässt sich das Problem durch Umgehen (Nicht-Überprüfen) des Datenverkehrs zu

wbx2.comundciscospark.combeheben.

Wenn die Netzwerkumgebung einen Proxy erfordert, geben Sie mit diesem Vorgang den Typ des Proxy an, den Sie in die Hybriddatensicherheit integrieren möchten. Wenn Sie einen transparenten Anrufproxy oder einen HTTPS expliziten Proxy wählen, können Sie die Stammzertifikat über die Schnittstelle des Knotens hochladen und installiert werden. Sie können auch die Proxyverbindung über die Schnittstelle überprüfen und mögliche Probleme beheben.

Vorbereitungen

-

Siehe Proxy-Unterstützung für eine Übersicht der unterstützten Proxy-Optionen.

| 1 |

Geben Sie die HDS-Knoten-Setup-URL |

| 2 |

Gehen Sie zu Trust Store & Proxyund wählen Sie dann eine Option:

Befolgen Sie die nächsten Schritte für einen transparenten Inspektionsproxy, einen HTTP expliziten Proxy mit Basisauthentifizierung oder einen HTTPS expliziten Proxy |

| 3 |

Klicken Sie auf ein Zertifikat für das Stammzertifikat oder Endnutzerzertifikat hochladen, und navigieren Sie dann zu einer Stammzertifikat für den Proxy. Das Zertifikat ist hochgeladen, aber noch nicht installiert, da Sie den Knoten neu starten müssen, um das Zertifikat zu installieren. Klicken Sie auf den Chevron Pfeil unter dem Namen des Zertifikats, um weitere Details zu erhalten, oder klicken Sie auf löschen, Wenn Sie Fehler gemacht haben und die Datei erneut hochladen möchten. |

| 4 |

Klicken Sie auf Stellvertreterverbindung prüfen , um die Netzwerkverbindung zwischen dem Knoten und dem Proxy zu testen. Wenn der Verbindungstest ausfällt, wird eine Fehlermeldung angezeigt, die den Grund und die Frage, wie Sie das Problem beheben können, anzeigt. Wenn Sie eine Meldung sehen, dass eine externe DNS nicht erfolgreich war, konnte der Knoten den DNS-Server nicht erreichen. Diese Bedingung wird in vielen expliziten Proxykonfigurationen erwartet. Sie können mit dem Setup fortfahren, und der Knoten wird im gesperrten externen DNS-Server funktionieren. Wenn Sie glauben, dass dies ein Fehler ist, führen Sie diese Schritte aus und sehen Sie dann Deaktivieren des Modus „Blockierter externer DNS-Auflösung“. |

| 5 |

Nach dem Durchführen des Verbindungstests, für expliziten Proxy, der nur auf HTTPS gesetzt ist, aktivieren Sie die Option so schalten Sie alle Port 443/444 https Anfragen aus diesem Knoten durch den expliziten Proxy Diese Einstellung benötigt 15 Sekunden, um wirksam zu werden. |

| 6 |

Klicken Sie auf alle-Zertifizierungsstellen in den Trust Store installieren (erscheint für einen HTTPS expliziten Proxy oder einen transparenten Inspektionskrimi) oder Neustart (erscheint für einen HTTP expliziten Proxy), lesen Sie die Aufforderung, und klicken Sie dann auf in Der Knoten startet innerhalb weniger Minuten. |

| 7 |

Nachdem der Knoten erneut gestartet wurde, melden Sie sich bei Bedarf erneut an, und öffnen Sie dann die Übersichtsseite, um die Verbindungsüberprüfungen zu überprüfen, um sicherzustellen, dass Sie alle im grünen Status sind. Die Proxyverbindung prüft nur eine Unterdomäne von WebEx.com. Wenn es Verbindungsprobleme gibt, ist ein häufiges Problem, dass einige der in den instructions aufgeführten-C-Domänen beim Proxy gesperrt werden. |

Wenn Sie einen Knoten registrieren oder die Proxykonfiguration des Knotens überprüfen, testet das Verfahren die DNS und die Konnektivität der Cisco WebEx. Wenn der DNS-Server des Knotens öffentliche DNS nicht auflösen kann, geht der Knoten automatisch in den gesperrten externen DNS-Server.

Wenn Ihre Knoten öffentliche DNS über interne DNS-Server auflösen können, aktivieren Sie diesen Modus, indem Sie den Proxyverbindungstest für jeden Knoten deaktivieren.

Vorbereitungen

| 1 |

Öffnen Sie in einem Webbrowser die Schnittstelle des Hybrid Data Security-Knotens (IP address/setup, Geben Sie beispielsweise die Administratoranmeldeinformationen ein https://192.0.2.0/setup),, die Sie für den Knoten eingerichtet haben, und klicken Sie dann auf Anmelden. |

| 2 |

Gehen Sie zu Übersicht (Standardseite).  Wenn diese Option aktiviert ist, ist Blocked External DNS Resolution (Blockierte externe DNS-Auflösung) auf Yes (Ja ) festgelegt. |

| 3 |

Gehen Sie zur Seite Vertrauensspeicher und Proxy . |

| 4 |

Klicken Sie auf Stellvertreterverbindung prüfen. Wenn Sie eine Meldung sehen, dass eine externe DNS nicht erfolgreich war, konnte der Knoten den DNS-Server nicht erreichen und wird in diesem Modus verbleiben. Andernfalls sollte nach dem Neustart des Knotens und der Rückfahrt zur Übersichtsseite die gesperrte externe DNS auf "Nein" gesetzt werden. |

Nächste Schritte

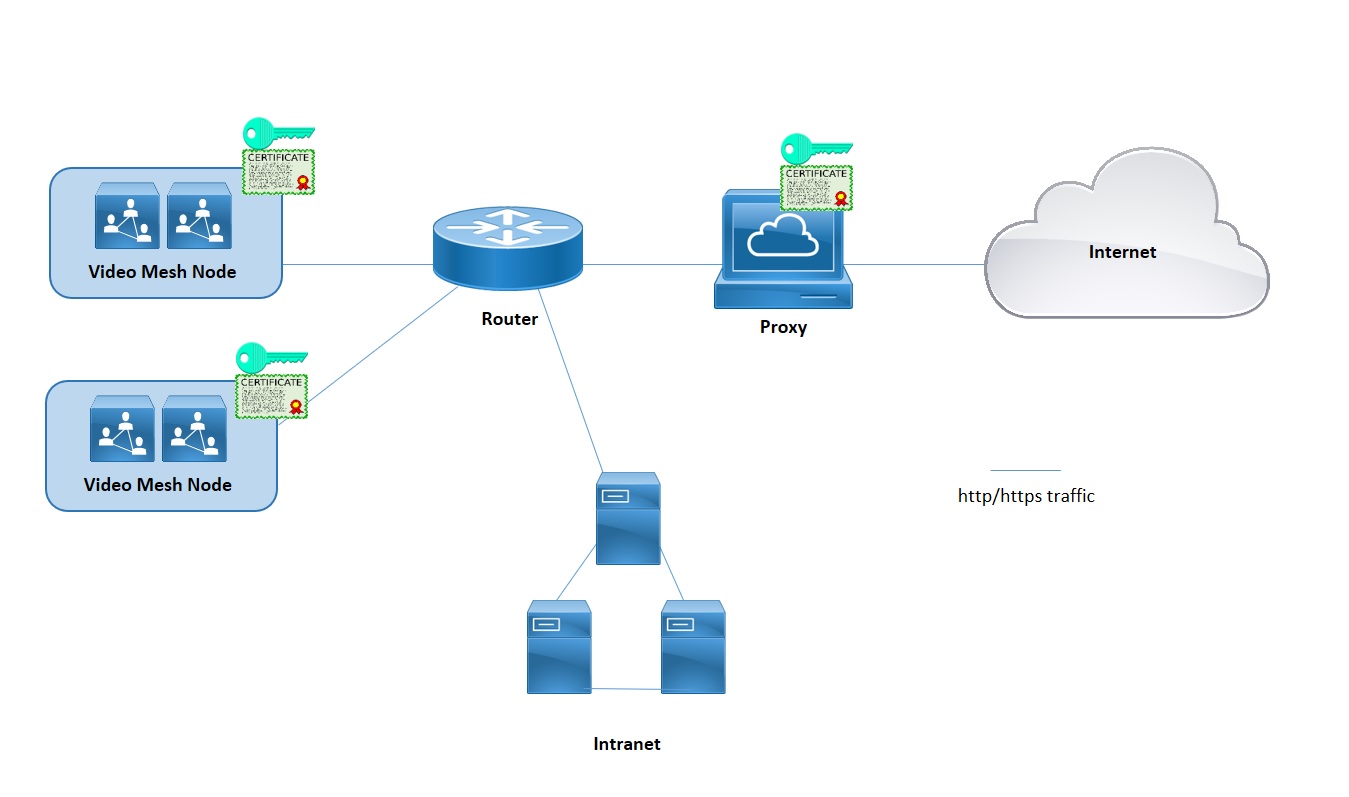

In diesem Abschnitt wird die Proxyunterstützungsfunktion für WebEx videonetz beschrieben. Sie soll die Einsatzleitfaden für Cisco WebEx-videonetz ergänzen, verfügbar unter https://www.cisco.com/go/video-mesh. In einer neuen Bereitstellung konfigurieren Sie die Proxykonfiguration auf jedem Knoten, nachdem Sie die Videonetzsoftware in einer virtuelle Maschine und vor der Registrierung des Knotens mit der Cisco WebEx installiert haben.

Video Mesh unterstützt explizite, transparente Inspektions- und Nicht-Inspektions-Proxys. Sie können diese Proxys mit Ihrer Video Mesh-Bereitstellung verknüpfen, um den Datenverkehr vom Unternehmen zur Cloud zu sichern und zu überwachen. Diese Funktion sendet Signalisierung und Verwaltung https-basierten Datenverkehr an den Proxy. Bei transparenten Proxys werden Netzwerkanforderungen von Videonetzknoten über Die Routing-Regeln des Unternehmens an einen bestimmten Proxy weitergeleitet. Über die Video Mesh-Admin-Oberfläche können Sie nach der Implementierung des Proxys mit den Knoten Zertifikate verwalten und den allgemeinen Verbindungsstatus überprüfen.

Medien reisen nicht durch den Proxy. Sie müssen weiterhin die erforderlichen Ports für Medienstreams öffnen, um die Cloud direkt zu erreichen. Siehe Ports und Protokolle für die Verwaltung.

Die folgenden Proxytypen werden durch videonetz unterstützt:

-

Explizite Proxy (Inspektion oder Nichtbetraerung) – mit ausdrücklichem Proxy teilen Sie dem Client (Videonetzknoten) die Proxy-Server an. Diese Option unterstützt einen der folgenden Authentifizierungstypen:

-

Keine – weitere Authentifizierung erforderlich. (Für http oder HTTPS expliziten Proxy.)

-

Einfache –, die für einen HTTP-Header verwendet werden, um einen Benutzernamen und ein Passwort bei der Erstellung einer Anfrage bereitzustellen, und verwendet die Zertifikatsformat. (Für http oder HTTPS expliziten Proxy.)

-

Digest – wird verwendet, um die Identität des Kontos zu bestätigen, bevor sensible Informationen gesendet werden, und wendet eine Hash Funktion auf den Benutzernamen und das Passwort an, bevor Sie über das Netzwerk senden. (Für HTTPS expliziten Proxy.)

-

NTLM – wie Digest, NTLM wird verwendet, um die Identität des Kontos zu bestätigen, bevor sensible Informationen gesendet werden. Verwendet Windows anmelden anstelle des Nutzernamens und Passworts. Dieses Authentifizierungsschema erfordert einen mehrfachen Austausch. (Für http expliziten Proxy.)

-

-

Transparente Proxy (nicht inspizieren) – sind nicht für die Verwendung einer bestimmten Proxy-Server konfiguriert und sollten keine Änderungen erfordern, die mit einem nicht überforderten Proxy funktionieren.

-

Transparente Proxy (Inspektion) – sind nicht für die Verwendung einer bestimmten Proxy-Server konfiguriert. Keine Änderungen an den HTTP-Header sind in videonetz notwendig, allerdings benötigen die Videonetzknoten eine Stammzertifikat, sodass Sie dem Proxy Vertrauen. Die Inspektion von Proxys wird in der Regel von ihm verwendet, um Strategien zu aktivieren, welche Websites besichtigt werden können und welche Arten von Inhalten nicht zulässig sind. Diese Art von Proxy entschlüsselt den gesamten Datenverkehr (auch HTTPS).

-

Wir unterstützen offiziell die folgenden Proxy-Lösungen, die sich in Ihre Video Mesh-Knoten integrieren lassen.

-

Cisco Web Sicherheitsgerät (WSA) für transparenten Proxy

-

Squid für expliziten Proxy

-

-

Für einen expliziten Proxy oder einen transparenten Inspektionsproxy, der den Datenverkehr prüft (entschlüsselt), benötigen Sie eine Kopie des Stammzertifikats des Proxys, die Sie in den Truststore des Video Mesh-Knotens über die Weboberfläche hochladen müssen.

-

Wir unterstützen die folgenden Kombinationen aus Proxy und Authentifizierungstypen:

-

Keine Authentifizierung mit http und HTTPS

-

Grundlegende Authentifizierung mit http und HTTPS

-

Verdauungsauthentifizierung nur mit HTTPS

-

NTLM Authentifizierung nur mit http

-

-

Bei transparenten Proxys müssen Sie den Router/Schalter verwenden, um HTTPS/443 Traffic zu zwingen, zum Proxy zu wechseln. Sie können WebSocket auch zwingen, über einen Proxy zu kommunizieren. (Web Socket verwendet HTTPS.)

Video Mesh benötigt WebSocket-Verbindungen zu Cloud-Diensten, damit die Knoten korrekt funktionieren. Bei expliziter und transparenter Proxy-Inspektion sind HTTP-Header für eine korrekte WebSocket-Verbindung erforderlich. Wenn sie verändert werden, schlägt die WebSocket-Verbindung fehl.

Wenn die WebSocket-Verbindung auf Port 443 fehlschlägt (bei aktiviertem transparentem Inspektionsproxy), führt dies zu einer Warnung nach der Registrierung im Control Hub: „Webex Video Mesh SIP-Anrufe funktionieren nicht ordnungsgemäß.“ Derselbe Alarm kann auch auftreten, wenn Proxy nicht aktiviert ist. Wenn Websteckzeilen auf Port 443 blockiert werden, fließen die Medien nicht zwischen apps und SIP Clients.

Wenn keine Medienübertragung stattfindet, tritt dies häufig auf, wenn der HTTPS-Datenverkehr vom Knoten über Port 443 fehlschlägt:

-

Der Datenverkehr über Port 443 wird vom Proxy zugelassen, es handelt sich jedoch um einen Inspektionsproxy, der die WebSocket-Verbindung unterbricht.

Um diese Probleme zu beheben, müssen Sie möglicherweise die Portinspektion auf Port 443 „umgehen“ oder „splice“ (deaktivieren): *.wbx2.com Und *.ciscospark.com.

-

Mit diesem Verfahren legen Sie den Proxy-Typ fest, den Sie in ein Video Mesh integrieren möchten. Wenn Sie einen transparenten Anrufcode oder einen expliziten Proxy wählen, können Sie die Benutzeroberfläche des Knotens verwenden, um die Stammzertifikat zu laden und zu installiert, die Proxyverbindung zu überprüfen und mögliche Probleme zu beheben.

Vorbereitungen

-

Siehe Proxy-Unterstützung für Video Mesh für eine Übersicht der unterstützten Proxy-Optionen.

| 1 |

Geben Sie die Video Mesh-Setup-URL | ||||||||||

| 2 |

Gehen Sie zu Trust Store & Proxyund wählen Sie dann eine Option:

Befolgen Sie die nächsten Schritte für eine transparente Inspektion oder einen expliziten Proxy. | ||||||||||

| 3 |

Klicken Sie auf ein Zertifikat für das Stammzertifikat oder Endnutzwerk hochladen, und suchen Sie dann die Stammzertifikat für den expliziten oder transparenten Anrufproxy. Das Zertifikat ist hochgeladen, aber noch nicht installiert, da der Knoten neu gestartet werden muss, um das Zertifikat zu installieren. Klicken Sie auf den Pfeil unter dem Namen des Zertifikats, um weitere Details zu erhalten, oder klicken Sie auf löschen, Wenn Sie Fehler gemacht haben und die Datei erneut hochladen möchten. | ||||||||||

| 4 |

Um transparente Inspektionen oder explizite Proxys zu erhalten, klicken Sie auf Proxy aktivieren, um die Netzwerkverbindung zwischen dem Videonetzknoten und dem Proxy zu testen. Wenn der Verbindungstest ausfällt, wird eine Fehlermeldung angezeigt, die den Grund und die Frage, wie Sie das Problem beheben können, anzeigt. | ||||||||||

| 5 |

Nach erfolgreichem Verbindungstest aktivieren Sie für den expliziten Proxy die Option Alle HTTPS-Anfragen von Port 443 von diesem Knoten über den expliziten Proxyweiterleiten. Diese Einstellung benötigt 15 Sekunden, um wirksam zu werden. | ||||||||||

| 6 |

Klicken Sie auf alle---Anweisungen in den Trust Store installieren (erscheint, wenn ein Stammzertifikat während der Proxykonfiguration hinzugefügt wurde) oder Neustart (wird angezeigt, wenn kein Stammzertifikat hinzugefügt wurde), lesen Sie die Eingabeaufforderung, und klicken Sie dann auf in Der Knoten startet innerhalb weniger Minuten. | ||||||||||

| 7 |

Nachdem der Knoten erneut gestartet wurde, melden Sie sich bei Bedarf erneut an, und öffnen Sie dann die Übersichtsseite, um die Verbindungsüberprüfungen zu überprüfen, um sicherzustellen, dass Sie alle im grünen Status sind. Die Proxyverbindung prüft nur eine Unterdomäne von WebEx.com. Wenn es Verbindungsprobleme gibt, ist ein häufiges Problem, dass einige der in den instructions aufgeführten-C-Domänen beim Proxy gesperrt werden. |

Der Datenverkehr durchläuft Proxy

Für Videonetzchen wird der Proxy durch Medien nicht durchquert. Diese-Funktion sendet Signalisierung und Management HTTPS-basierten Datenverkehr an den Proxy. Sie müssen weiterhin die erforderlichen Ports für Medienstreams öffnen, um direkt in die-Cisco zu gelangen.

TCP-Port 444 ist auf Proxy nicht aktiviert

Dieser Port ist eine Anforderung für videonetz, da das videonetz diesen Port verwendet, um auf Cloud-basierte Dienste zuzugreifen, die er verwenden muss, um richtig zu funktionieren. Für diesen Port und die im Video Mesh Deployment Handbuch sowie die Netzwertanforderungen für WebEx Teams Dienste dokumentierten, müssen keine Stellvertretervorrufe abgegeben werden.

Das Filtern des Signalverkehrs per IP-Adresse wird nicht unterstützt, da die von unseren Lösungen verwendeten IP-Adressen dynamisch sind und sich jederzeit ändern können.

Kein Stammzertifikat installiert

Wenn Ihre Knoten mit einem expliziten Proxy sprechen, müssen Sie die Stammzertifikat und eine Ausnahme für diesen URL in Ihrer Firewall eingeben.

Verbindungskontrolle fehlgeschlagen

Wenn die Proxykonnektivität überprüft und die Proxyinstallation abgeschlossen wurde, werden die Verbindungsüberprüfungen auf der Übersichtsseite aus diesen Gründen möglicherweise noch fehlschlagen:

-

Der Proxy prüft den Datenverkehr, der nicht zur WebEx.com führt.

-

Der Proxy blockiert andere Domänen als WebEx.com.

Authentifizierungsdetails sind nicht korrekt

Für Proxys, die einen Authentifizierungsmechanismus verwenden, stellen Sie sicher, dass Sie die richtigen Authentifizierungsdetails im Knoten hinzufügen.

Staus auf dem Proxy

Die Überlastung Ihres Proxy kann zu Verzögerungen führen und den Datenverkehr in die CROCDER. Überprüfen Sie Ihre Proxyumgebung, um zu sehen, ob eine Datendrosselung erforderlich ist.

WebSocket kann nicht über SquID Proxy verbunden werden

Squid-Proxys, die den HTTPS-Verkehr untersuchen, können die Herstellung von WebSocket-Verbindungen (wss:) stören, die für Hybrid Data Security erforderlich sind. Diese Abschnitte geben Anleitungen, wie verschiedene Versionen von Squid so konfiguriert werden können, dass sie den wss: -Datenverkehr ignorieren, um den ordnungsgemäßen Betrieb der Dienste zu gewährleisten.

Squid 4 und 5

Fügen Sie die on_unsupported_protocol -Direktive zu squid.confhinzu. :

on_unsupported_protocol tunnel allSquid 3.5.27

Wir haben Hybrid Data Security erfolgreich getestet, wobei die folgenden Regeln zu squid.confhinzugefügt wurden. Diese Regeln können sich geändert werden, da wir Funktionen entwickeln und die WebEx Cisco aktualisieren.

acl wssMercuryConnection ssl::server_name_regex mercury-connection

ssl_bump splice wssMercuryConnection

acl step1 at_step SslBump1

acl step2 at_step SslBump2

acl step3 at_step SslBump3

ssl_bump peek step1 all

ssl_bump stare step2 all

ssl_bump bump step3 all