- Hjem

- /

- Artikel

Webstedets overlevelsesevne for Webex Calling

I denne artikel

I denne artikel Har du feedback?

Har du feedback?Webstedsoverlevelse sikrer, at din virksomhed forbliver tilgængelig, selvom forbindelsen til Webex afbrydes. Den bruger en lokal netværksgateway til at levere alternative opkaldstjenester til lokale slutpunkter under netværksafbrydelser.

Overvejelser vedrørende implementering

Som standard fungerer Webex Calling-slutpunkter i aktiv tilstand og opretter forbindelse til Webex Cloud for SIP-registrering og opkaldskontrol. Hvis netværksforbindelsen til Webex mistes, skifter slutpunkterne automatisk til overlevelsestilstand og registrerer sig hos den lokale overlevelsesgateway. I denne tilstand leverer gatewayen grundlæggende backup-opkaldstjenester. Når netværksforbindelsen til Webex er genoprettet, skifter opkaldsstyring og registreringer tilbage til Webex-skyen.

Følgende opkald understøttes i overlevelsestilstand:

-

Interne opkald (intrasite) mellem understøttede Webex Calling-slutpunkter

-

Eksterne opkald (indgående og udgående) ved hjælp af et lokalt PSTN-kredsløb eller SIP-trunk til eksterne numre og E911-udbydere

For at bruge denne funktion skal du konfigurere en Cisco IOS XE-router i det lokale netværk som en Survivability Gateway. Survivability Gateway synkroniserer opkaldsoplysninger dagligt fra Webex Cloud for slutpunkter på den pågældende placering. Hvis slutpunkterne skifter til overlevelsestilstand, kan gatewayen bruge disse oplysninger til at overtage SIP-registreringer og levere grundlæggende opkaldstjenester.

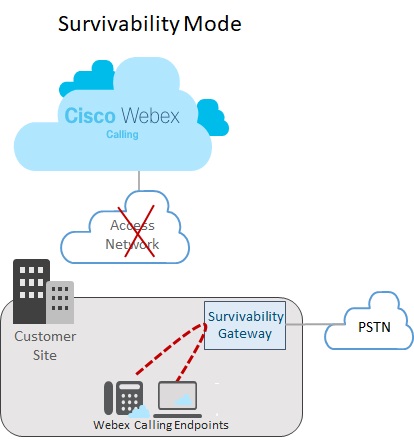

Opsætning af én lokation

Følgende billede viser et netværksfejlscenarie, hvor forbindelsen til Webex er afbrudt, og slutpunkterne på Webex-webstedet fungerer i overlevelsestilstand. På billedet sender Survivability Gateway et internt opkald mellem to lokale slutpunkter uden at kræve en forbindelse til Webex. I dette tilfælde er Survivability Gateway konfigureret med en lokal PSTN-forbindelse. Som følge heraf kan lokale slutpunkter i overlevelsestilstand bruge PSTN til indgående og udgående opkald til eksterne numre og E911-udbydere.

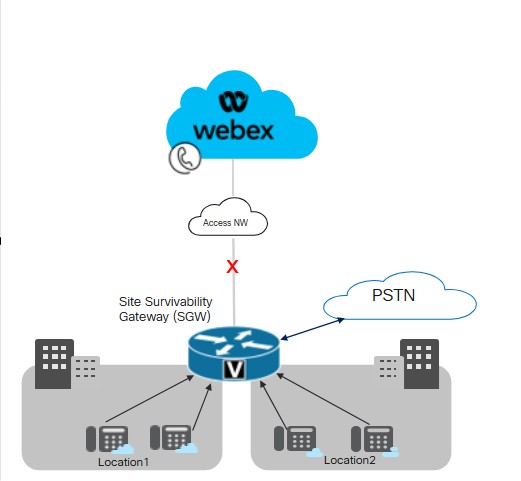

Opsætning af flere lokationer

Følgende billede viser et netværksfejlscenarie, hvor forbindelsen til Webex er afbrudt, og slutpunkter placeret på forskellige steder fungerer i overlevelsestilstand. Der er flere mindre placeringer i LAN-netværket, der er knyttet til en enkelt Survivability-gateway. Denne implementering optimerer udnyttelsen af gateway-ressourcer, samtidig med at lokationsspecifikke konfigurationer til opkaldsrouting bevares.

Cisco anbefaler at opretholde en latenstid på 50 millisekunder for forbindelse mellem Survivability Gateway og slutpunkter på tværs af placeringer inden for et LAN.

Nøglebetingelser for stedets overlevelsesevne

Følgende betingelser gælder for Overlevelsesportalen:

-

Webex Cloud inkluderer Survivability Gateway IP-adressen, værtsnavnet og porten i enhedens konfigurationsfil. Som følge heraf kan slutpunkter kontakte Survivability Gateway for registrering, hvis forbindelsen til Webex afbrydes.

-

Den daglige synkronisering af opkaldsdata mellem Webex Cloud og Survivability Gateway inkluderer godkendelsesoplysninger for registrerede brugere. Som et resultat kan slutpunkter opretholde sikre registreringer, selv mens de opererer i overlevelsestilstand. Synkroniseringen inkluderer også routingoplysninger for disse brugere.

-

Survivability Gateway kan automatisk dirigere interne opkald ved hjælp af de routingoplysninger, som Webex leverer. Tilføj en PSTN-trunkkonfiguration til Survivability Gateway for at muliggøre eksterne opkald.

-

Hvert sted, der implementerer Site Survivability, kræver en Survivability Gateway i det lokale netværk.

-

Registreringer og opkaldskontrol vender begge tilbage til Webex-skyen, når Webex-netværksforbindelsen genoptages i mindst 30 sekunder.

Samlokalisering med Unified SRST

Survivability Gateway understøtter samlokalisering af en Webex Survivability-konfiguration og en Unified SRST-konfiguration på den samme gateway. Gatewayen kan understøtte overlevelsesevne for både Webex Calling-slutpunkter og slutpunkter, der registrerer sig til Unified Communications Manager. Sådan konfigurerer du samlokalisering:

-

Konfigurer Unified SRST-understøttelse for slutpunkter, der registreres i Unified Communications Manager. Se Cisco Unified SRST Administrationsvejledningfor konfiguration.

-

På den samme gateway skal du følge Konfigurationsproces for webstedsoverlevelse i denne artikel for at konfigurere gatewayen med webstedsoverlevelse for Webex Calling-slutpunkter.

Overvejelser om opkaldsrouting ved colocation

Overvej følgende, når du konfigurerer opkaldsrouting til samlokaliseringsscenarier:

-

Survivability Gateway dirigerer interne opkald automatisk, forudsat at begge slutpunkter i opkaldet er registreret til Survivability Gateway. Interne opkald dirigeres automatisk mellem alle registrerede klienter (SRST eller Webex Calling).

-

Det er muligt, at forbindelsen til ét opkaldsstyringssystem afbrydes, mens forbindelsen til det andet opkaldsstyringssystem forbliver aktiv. Som følge heraf registrerer ét sæt slutpunkter sig til Survivability Gateway, mens et andet sæt slutpunkter på samme sted registrerer sig til primær opkaldskontrol. I dette tilfælde skal du muligvis dirigere opkald mellem de to sæt slutpunkter til en SIP-trunk eller et PSTN-kredsløb.

-

Eksterne opkald og E911-opkald kan dirigeres til en SIP-trunk eller et PSTN-kredsløb.

Understøttede funktioner og komponenter

Følgende tabel indeholder oplysninger om understøttede funktioner.

| Funktion | MPP-enheder og Webex-appen | VG4xx ATA |

|---|---|---|

|

Opkald til intern lokalnummer |

Understøttes automatisk uden krav om specifik routingkonfiguration på Survivability Gateway. |

Understøttes automatisk uden krav om specifik routingkonfiguration på Survivability Gateway. Alternative numre understøttes ikke. |

|

Intersite- og PSTN-opkald (indgående og udgående) |

PSTN-opkald baseret på telco-kredsløb eller SIP-trunk. |

PSTN-opkald baseret på telco-kredsløb eller SIP-trunk. |

|

E911 Opkaldshåndtering |

E911-opkald kræver et PSTN-kredsløb eller en SIP-trunk. Udgående opkald bruger et specifikt registreret nødlokationsidentifikationsnummer (ELIN) til en defineret nødberedskabslokation (ERL). Hvis nødopkaldsoperatøren returnerer et afbrudt opkald, viderestiller Survivability Gateway opkaldet til den sidste enhed, der ringede til nødnummeret. |

E911-opkald kræver et PSTN-kredsløb eller en SIP-trunk. Udgående opkald bruger et specifikt registreret nødlokationsidentifikationsnummer (ELIN) til en defineret nødberedskabslokation (ERL). Hvis nødopkaldsoperatøren returnerer et afbrudt opkald, viderestiller Survivability Gateway opkaldet til den sidste enhed, der ringede til nødnummeret. |

|

Parkering og fortsættelse af opkald |

Understøttet Hvis du bruger Music on Hold (MOH), skal du manuelt klargøre Survivability Gateway med en MOH-fil. |

VG4xx ATA analoge linjer kan ikke sætte opkald på hold eller genoptage dem. Denne funktion understøttes kun, når der modtages et indgående opkald på VG4xx ATA. |

|

Overført opkald |

Understøttet |

Denne funktion understøttes kun, når der modtages et indgående opkald på VG4xx ATA. |

|

Blind omstilling af opkald |

Understøttet |

Denne funktion understøttes kun, når der modtages et indgående opkald på VG4xx ATA. |

|

Indgående opkalds-id (navn) |

Understøttet |

Understøttet |

|

Indgående opkalds-ID (navn & Antal) |

Understøttet |

Understøttet |

|

Punkt-til-punkt videoopkald |

Understøttet |

Ikke understøttet |

|

Trevejsopkald |

Ikke understøttet |

Ikke understøttet |

|

Delte linjer |

Understøttet |

Understøttet |

|

Virtuelle linjer |

Understøttet |

Ikke understøttet |

|

Opkaldsvideresendelse |

Understøtter viderestilling af alle opkald, intet svar og optaget. |

Understøttet |

|

Søgegruppe |

Understøttet til følgende: Sekventiel, parallel, peer og længst inaktiv. |

Understøttet |

|

Automatisk omstilling |

Understøttet opkald via lokalnummer |

Understøttet |

Ved konfiguration af funktionen er Site Survivability tilgængelig for følgende understøttede slutpunkter.

| Type | Modeller | Mindste påkrævet version |

|---|---|---|

| Cisco IP-telefon med multiplatform (MPP) firmware |

6821, 6841, 6851, 6861, 6861 Wi-Fi, 6871 7811, 7821, 7841, 7861 8811, 8841, 8851, 8861 8845 (kun lyd), 8865 (kun lyd), 8875 (video) 9800 Du kan finde flere oplysninger om understøttede Cisco IP-telefoner med multiplatform-firmware (MPP) i: |

12.0(1) For 8875-telefoner - Phone OS 3.2 og nyere versioner Til 9800-serien - PhoneOS 3.2(1) |

|

Cisco IP-konferencetelefon |

7832, 8832 |

12.0(1) |

|

Cisco Webex-app |

Windows, Mac |

43.2 |

|

Analoge slutpunkter |

VG400 ATA, VG410 ATA og VG420 ATA Cisco ATA 191 og 192 |

17.16.1a 11.3(1) for ATA 191 og 192 |

Tredjepartsenheder understøttes ikke med Survivability Gateway.

Følgende tabel hjælper med at konfigurere Cisco IOS XE-routere som en Survivability Gateway. Denne tabel viser det maksimale antal slutpunkter, som hver platform understøtter, og den minimale iOS XE-version.

Webex Calling Survivability Gateway-funktioner er tilgængelige med Cisco IOS XE Dublin 17.12.3 version eller nyere versioner. Funktionerne Søgegruppe, Viderestilling af opkald og Automatisk omstilling er tilgængelige fra iOS 17.18.2 og nyere versioner.

| Model | Maksimalt antal slutpunktsregistreringer | Mindste påkrævet version |

|---|---|---|

|

Integreret servicerouter 4321 | 50 |

Cisco IOS XE Dublin 17.12.3 eller nyere versioner |

|

Integreret servicerouter 4331 | 100 | |

|

Integreret servicerouter 4351 | 700 | |

|

Integreret servicerouter 4431 | 1200 | |

|

Integreret servicerouter 4451-X | 2000 | |

|

Integreret servicerouter 4461 | 2000 | |

|

Katalysator Edge 8200L-1N-4T | 1500 | |

|

Katalysator Edge 8200-1N-4T | 2500 | |

|

Katalysator Edge 8300-1N1S-6T | 2500 | |

|

Katalysator Edge 8300-2N2S-6T | 2500 | |

|

Katalysator Edge 8300-1N1S-4T2X | 2500 | |

|

Katalysator Edge 8300-2N2S-4T2X | 2500 | |

|

Catalyst Edge 8000V software lille konfiguration | 500 | |

|

Catalyst Edge 8000V softwaremediekonfiguration | 1000 | |

|

Catalyst Edge 8000V software stor konfiguration | 2000 |

Portreferenceoplysninger for Survivability Gateway

|

Tilslutningsformål |

Kildeadresser |

Kildeporte |

Protocol |

Destinationsadresser |

Destinationsporte |

|---|---|---|---|---|---|

|

Opkaldssignalering til Survivability Gateway (SIP TLS) |

Enheder |

5060-5080 |

TLS |

Overlevelsesgrad for gateway |

8933 |

|

Opkaldsmedier til Survivability Gateway (SRTP) |

Enheder |

19560-19660 |

UDP |

Overlevelsesgrad for gateway |

8000-14198 (SRTP over UDP) |

|

Opkaldssignalering til PSTN-gateway (SIP) |

Overlevelsesgrad for gateway |

Kortvarig |

TCP eller UDP |

Din ITSP PSTN-gateway |

5060 |

|

Opkaldsmedier til PSTN-gateway (SRTP) |

Overlevelsesgrad for gateway |

8000-48198 |

UDP |

Din ITSP PSTN-gateway |

Kortvarig |

|

Tidssynkronisering (NTP) |

Overlevelsesgrad for gateway |

Kortvarig |

UDP |

NTP-server |

123 |

|

Navneopløsning (DNS) |

Overlevelsesgrad for gateway |

Kortvarig |

UDP |

DNS-server |

53 |

|

Cloud-administration |

Forbindelse |

Kortvarig |

HTTPS |

Webex-tjenesteydelser |

443, 8433 |

For driftsvejledning om cloud-tilstand henvises til hjælpeartiklen Portreferenceoplysninger til Webex Calling.

Du kan tilpasse portindstillinger på Cisco IOS XE-routere. Denne tabel bruger standardværdier som vejledning.

Funktionskonfiguration

Opgaveflow for konfiguration af webstedets overlevelsesevne

Udfør følgende opgaver for at tilføje webstedsoverlevelsesevne for en eksisterende Webex Calling-placering. Hvis forbindelsen til Webex-skyen afbrydes, kan en Survivability Gateway i det lokale netværk give backup-opkaldskontrol for slutpunkter på den pågældende placering.

Før du begynder

Hvis du har brug for at klargøre en ny gateway, der skal fungere som Survivability Gateway, skal du se Webex-artiklen Tilmeld Cisco IOS Managed Gateways til Webex Cloud for at tilføje gatewayen til Control Hub.

| Trin | Kommando eller handling | Formål |

|---|---|---|

|

1 | Tildel overlevelsestjeneste til en gateway |

I Control Hub skal du tildele tjenesten Survivability Gateway til en gateway. |

|

2 | Download konfigurationsskabelon |

Download konfigurationsskabelonen fra Control Hub. Du skal bruge skabelonen, når du konfigurerer gateway-kommandolinjen. |

|

3 |

Konfigurer licenser til Survivability Gateway. | |

|

4 |

Konfigurer certifikater til Survivability Gateway. | |

|

5 |

Brug den konfigurationsskabelon, du downloadede tidligere, som en vejledning til at konfigurere gateway-kommandolinjen. Udfyld alle de obligatoriske konfigurationer, der er i skabelonen. |

Tildel overlevelsestjeneste til en gateway

Før du begynder

| 1 |

Gå til Opkald under Tjenester, og klik derefter på fanen Administrerede gateways. Visningen Administrerede gateways viser listen over gateways, som du administrerer via Control Hub.

|

| 2 |

Vælg den gateway, du vil tildele som en overlevelsesgateway, og vælg en af følgende, baseret på værdien i feltet Service :

|

| 3 |

Fra rullemenuen for servicetyper skal du vælge Overlevelsesgateway og udfylde følgende felter:

Når du har gennemført tilmeldingen, vises placeringsoplysningerne på siden Administrerede gateways. |

| 4 |

Klik på Tildel. Visningen Administrerede gateways viser listen over placeringer, der er tildelt gatewayen.

|

Download konfigurationsskabelon

| 1 |

Hvis du er en partnerorganisation, lanceres Partner Hub. For at åbne Control Hub skal du klikke på visningen Kunde i Partner Hub og vælge den relevante kunde, eller du kan vælge Min organisation for at åbne Control Hub-indstillingerne for partnerorganisationen. |

| 2 |

Gå til . |

| 3 |

Klik på den relevante overlevelsesgateway. |

| 4 |

Klik på Download konfigurationsskabelon og download skabelonen til din stationære eller bærbare computer. |

Konfigurer licenser

| 1 |

Gå ind i global konfigurationstilstand på routeren: |

| 2 |

Konfigurer licenser ved hjælp af de kommandoer, der kun gælder for din specifikke platform.

Når du konfigurerer en gennemløbshastighed på over 250 Mbp, skal du bruge en HSEC-platformlicens. |

Konfigurer certifikater

Konfigurer certifikater på Cisco IOS XE

Udfør følgende trin for at anmode om og oprette certifikater til Survivability Gateway. Brug certifikater underskrevet af en offentligt kendt certifikatmyndighed.

Survivability Gateway-platformen understøtter kun offentligt kendte CA-certifikater. Private eller virksomheds-CA-certifikater kan ikke bruges til Survivability Gateway.

For en liste over rodcertifikatmyndigheder, der understøttes til Webex Calling, se Hvilke rodcertifikatmyndigheder understøttes til opkald til Cisco Webex lyd- og videoplatforme?.

Survivability Gateway-platformen understøtter ikke wildcard-certifikatet.

Kør kommandoerne fra eksempelkoden for at fuldføre trinnene. Yderligere oplysninger om disse kommandoer samt flere konfigurationsmuligheder findes i kapitlet “ SIP TLS Support” i Cisco Unified Border Element Configuration Guide.

| 1 |

Gå ind i global konfigurationstilstand ved at køre følgende kommandoer: |

| 2 |

Generer den private RSA-nøgle ved at køre følgende kommando. Den private nøglemodulus skal være mindst 2048 bit. |

| 3 |

Konfigurer et trustpoint til at indeholde Survivability Gateway-certifikatet. Gatewayens fuldt kvalificerede domænenavn (fqdn) skal bruge den samme værdi, som du brugte, da du tildelte overlevelsestjenesten til gatewayen. |

| 4 |

Generer en certifikatsigneringsanmodning ved at køre kommandoen Når du bliver bedt om det, skal du indtaste Når CSR'en vises på skærmen, skal du bruge Notesblok til at kopiere certifikatet til en fil, som du kan sende til en understøttet certifikatmyndighed (CA). Hvis din certifikatsigneringsudbyder kræver en CSR i PEM-format (Privacy Enhanced Mail), skal du tilføje en header og en footer, inden du indsender. Eksempel: |

| 5 |

Når CA'en har udstedt et certifikat til dig, skal du køre kommandoen Når du bliver bedt om det, skal du indsætte basen 64 CER/PEM udsteder CA-certifikatets indhold (ikke enhedscertifikatet) til terminalen. |

| 6 |

Importer det signerede værtscertifikat til trustpointet ved hjælp af kommandoen Når du bliver bedt om det, skal du indsætte basen 64 CER/PEM certifikat i terminalen. |

| 7 |

Kontroller, at rod-CA-certifikatet er tilgængeligt: Kun offentligt kendte certifikatmyndigheder understøttes af Webex Calling-løsningen. Private eller virksomheds-CA-certifikater understøttes ikke. |

| 8 |

Hvis dit rod-CA-certifikat ikke er inkluderet i pakken, skal du anskaffe certifikatet og importere det til et nyt trustpoint. Udfør dette trin, hvis et offentligt kendt CA-rodcertifikat ikke er tilgængeligt med din Cisco IOS XE-gateway. Når du bliver bedt om det, skal du indsætte basen 64 CER/PEM certifikatets indhold i terminalen. |

| 9 |

Brug konfigurationstilstanden til at angive standard tillidspunkt, TLS-version og SIP-UA-standardindstillinger med følgende kommandoer. |

Importér certifikater sammen med nøglepar

Du kan importere CA-certifikater og nøglepar som en pakke ved hjælp af PKCS12-formatet (.pfx eller .p12). Du kan importere bundtet fra et lokalt filsystem eller en fjernserver. PKCS12 er en særlig type certifikatformat. Den samler hele certifikatkæden fra rodcertifikatet til identitetscertifikatet sammen med RSA-nøgleparret. Det vil sige, at den PKCS12-pakke, du importerer, vil indeholde nøgleparret, værtscertifikater og mellemliggende certifikater. Importer en PKCS12-pakke til følgende scenarier:

-

Eksporter fra en anden Cisco IOS XE-router og importer til din Survivability Gateway-router

-

Generering af PKCS12-bundtet uden for Cisco IOS XE-routeren ved hjælp af OpenSSL

Udfør følgende trin for at oprette, eksportere og importere certifikater og nøglepar til din Survivability Gateway-router.

| 1 |

(Valgfrit) Eksporter den PKCS12-pakke, der kræves til din Survivability Gateway-router. Dette trin gælder kun, hvis du eksporterer fra en anden Cisco IOS XE-router. |

| 2 |

(Valgfrit) Opret en PKCS12-pakke ved hjælp af OpenSSL. Dette trin gælder kun, hvis du genererer en PKCS12-pakke uden for Cisco IOS XE ved hjælp af OpenSSL. |

| 3 |

Importer filbundtet i PKCS12-format. Følgende er et eksempel på en konfiguration af kommandoen og detaljer vedrørende de konfigurerbare parametre:

Kommandoen crypto pki import opbygger automatisk trustpointet for at understøtte certifikatet. |

| 4 |

Brug konfigurationstilstanden til at angive standard tillidspunkt, TLS-version og SIP-UA-standardindstillinger med følgende kommandoer. |

Konfigurer overlevelsesgateway

Konfigurer gateway som en overlevelsesgateway

Brug den konfigurationsskabelon, du downloadede tidligere, som en vejledning til at konfigurere gateway-kommandolinjen. Udfyld de obligatoriske konfigurationer i skabelonen.

De følgende trin indeholder eksempelkommandoer sammen med en forklaring af kommandoerne. Rediger indstillingerne, så de passer til din implementering. De vinklede parenteser (f.eks. ) angiver indstillinger, hvor du skal indtaste værdier, der gælder for din implementering. De forskellige <tag> -indstillinger bruger numeriske værdier til at identificere og tildele sæt af konfigurationer.

- Medmindre andet er angivet, kræver denne løsning, at du gennemfører alle konfigurationer i denne procedure.

- Når du anvender indstillinger fra skabelonen, skal du erstatte

%tokens%med dine foretrukne værdier, før du kopierer til gatewayen. - For mere information om kommandoerne, se Webex Managed Gateway-kommandoreference. Brug denne vejledning, medmindre kommandobeskrivelsen henviser til et andet dokument.

| 1 |

Gå ind i global konfigurationstilstand. hvor:

|

| 2 |

Udfør konfigurationerne af taletjenesten:

Forklaring af kommandoerne:

|

| 3 |

Aktivér Overlevelsesevne på routeren: Forklaring af kommandoer:

|

| 4 |

Konfigurer NTP-servere:

|

| 5 |

(Valgfri). Konfigurer generelle opkaldstilladelser for Klasse med begrænsning: Det foregående eksempel opretter et sæt brugerdefinerede begrænsningsklasser med navnet kategorier (f.eks. |

| 6 |

Konfigurer en liste over foretrukne codecs. For eksempel angiver følgende liste g711ulaw som den foretrukne codec, efterfulgt af g711alaw. Forklaring af kommandoer:

|

| 7 |

Konfigurer standard stemmeregisterpuljer: Forklaring af kommandoerne:

|

| 8 |

Konfigurer nødopkald: Forklaring af kommandoer:

Hvis Wi-Fi-overlayet ikke stemmer nøjagtigt overens med IP-undernet, har nødopkald til nomadiske enheder muligvis ikke den korrekte ELIN-tilknytning. |

| 9 |

Konfigurer opkalds-peers til PSTN'et. For et eksempel på konfigurationen af opkalds-peer-forbindelsen, se Eksempler på PSTN-forbindelser. |

| 10 |

Valgfri. Aktivér Musik på Ventetid for routeren. Du skal gemme en musikfil i routerens flashhukommelse i G.711-format. Filen kan være i .au- eller .wav-filformat, men filformatet skal indeholde 8-bit 8-kHz data (f.eks. ITU-T A-law- eller mu-law-dataformat). Forklaring af kommandoerne:

|

Komplet synkronisering efter behov

Valgfri. Udfør kun denne procedure, hvis du vil udføre en øjeblikkelig synkronisering efter behov. Denne procedure er ikke obligatorisk, da Webex Cloud synkroniserer opkaldsdata automatisk til Survivability Gateway én gang om dagen.

| 1 |

Hvis du er en partnerorganisation, lanceres Partner Hub. For at åbne Control Hub skal du klikke på visningen Kunde i Partner Hub og vælge den relevante kunde, eller du kan vælge Min organisation for at åbne Control Hub-indstillingerne for partnerorganisationen. |

| 2 |

Gå til . |

| 3 |

Klik på den relevante Overlevelsesgateway for at åbne visningen Overlevelsestjeneste for den pågældende gateway. |

| 4 |

Klik på knappen Synkroniser. |

| 5 |

Klik på Indsend. Det kan tage op til 10 minutter at fuldføre synkroniseringen.

|

Rediger egenskaber for Survivability Gateway

| 1 |

Hvis du er en partnerorganisation, lanceres Partner Hub. For at åbne Control Hub skal du klikke på visningen Kunde i Partner Hub og vælge den relevante kunde, eller du kan vælge Min organisation for at åbne Control Hub-indstillingerne for partnerorganisationen. |

| 2 |

Gå til . |

| 3 |

Klik på den relevante Overlevelsesgateway for at åbne visningen Overlevelsestjeneste for den pågældende gateway. |

| 4 |

Klik på knappen Rediger og opdater indstillingerne for følgende.

|

| 5 |

Klik på Indsend. Hvis du vil slette en Survivability Gateway fra Control Hub, skal du først fjerne tildelingen af tjenesten Survivability Gateway. For yderligere oplysninger, se Tildel tjenester til administrerede gateways. |

Konfigurationer til aktivering af CDR'er på overlevelsesgateway

Connectoren konfigurerer automatisk CDR-relaterede kommandoer for at lette indsamlingen af opkaldsantal.

Ved afslutningen af en overlevelseshændelse behandler forbindelsen de CDR'er, der er genereret i løbet af hændelsesperioden, sammen med konfigurationsdataene for at identificere forskellige opkaldsantal. Målingerne omfatter antallet af samlede opkald, nødopkald og eksterne opkald og bruges til at overvåge brugen af interne funktioner. Kun opkaldsantalmetrikker sendes til Webex Cloud, mens de faktiske CDR'er ikke transmitteres.

Følgende er en eksempelkonfiguration:

!

gw-accounting file

primary ifs bootflash:guest-share/cdrs/

acct-template callhistory-detail

maximum cdrflush-timer 5

cdr-format detailed

!

Forklaring af kommandoerne:

-

primary ifs bootflash:guest-share/cdrs/- Denne kommando gemmer CDR-filerne i gæstedelingsmappen for at give adgang for forbindelsen. -

acct-template callhistory-detail- Denne kommando er nødvendig for at inkludere dial-peer-tagget i CDR'en. -

maximum cdrflush-timer 5- Standardindstillingen er 60 minutter, men hvis den indstilles til 5 minutter, kan CDR'er logges hurtigere til filen. -

cdr-format detailed- Dette er standardformatet. Det kompakte format er ikke egnet, da det ikke inkluderer dial-peer-tagget.

Konfigurationer til aktivering af viderestilling af opkald

Viderestilling af opkald er en del af de overlevelsesfunktioner, der sikrer kontinuerlig opkaldshåndtering under netværksafbrydelser, når forbindelsen til Webex-skyen mistes. Survivability-gatewayen fungerer som en lokal fallback-gateway, der giver slutpunkter mulighed for at registrere sig lokalt og opretholde vigtige opkaldsfunktioner.

-

Viderestilling af opkald i Survivability-tilstand styres af Survivability-gatewayen ved hjælp af poolkonfiguration, dial-peer-konfigurationer og routingpolitikker, der håndterer opkald lokalt eller ruter dem ud via PSTN- eller SIP-trunks.

-

Overlevelsesgatewayen deaktiverer SIP REFER, SIP flyttet - midlertidigt for viderestilling af opkald og omstilling af opkald, da Webex Calling ikke bruger disse metoder i overlevelsestilstand.

Konfigurer stemmeregisterpuljer til viderestillingsscenarier:

|

For at bruge funktionen til viderestilling af opkald skal du konfigurere kommandoen

|

Konfigurationer til aktivering af søgegruppe

Denne tabel indeholder en kortlægning af konfigurationen af huntgruppens funktioner i Control Hub og ved brug af kommandoerne til Survivability-gatewayen

| Funktioner i jagtgruppen | Konfiguration ved hjælp af Control Hub | Kommandoer til overlevelsesgateway |

|---|---|---|

|

Vælg opkaldsroutingmønster |

Top-Down/Simultaneous/Circular/Longest-idle | Sequential/Parallel/Peer/Longest-idle |

|

Tilføj Hunt-gruppe |

Tilføj søgegruppe med navn og telefonnummer pr. lokation. | For at tilføje en jagtgruppe skal du bruge voice hunt-group . Tilføj derefter telefonnummeret ved hjælp af kommandoen pilot og navnet på gruppen med kommandoen description |

|

Vælg brugere, arbejdsområder eller virtuelle linjer, der skal tilføjes |

Vælg de agenter, der skal være en del af Hunt Group |

Konfigurer listen over agenter ved hjælp af kommandoen |

|

Avancer efter det valgte antal ringetoner |

Konfigurér ved hjælp af indstillingen Indstil antal ringetoner |

Konfigurer ved hjælp af kommandoen |

|

Avancer ved optaget |

Konfigurér ved hjælp af indstillingen Avanceret ved optagethed |

Konfigurér ved hjælp af kommandoen |

|

Omstil opkald, når alle agenter er utilgængelige | Konfigurér ved hjælp af indstillingen Viderestil opkald, når alle agenter ikke kan nås |

Konfigurér ved hjælp af kommandoen |

|

Omstil opkald, når alle agenter er optagede, eller søgegruppen er optaget |

Konfigurer ved hjælp afViderestil opkald, når alle agenter er optaget, eller når søgegruppen er optaget muligheden |

Konfigurér ved hjælp af |

-

Konfigurer en Hunt-gruppes sekventielle ringetoner

voice hunt-group 1 sequential pilot 1111 number 1 1001 number 2 1002 number 3 7089001 number 4 7089002 number 5 +1210903443 ..... ..... timeout 20 final 1009 statistics collect description present-call idle-phone -

Konfigurer en parallelle ringe for Hunt-gruppen

voice hunt-group 2 parallel pilot 2222 number 1 2001 number 2 2002 number 3 2089001 number 4 2089002 number 5 +12109034433 ..... ..... timeout 60 final 1009 statistics collect description

Beskrivelse af kommandoerne:

-

voice hunt-group- Denne kommando bruges til at definere og aktivere konfigurationstilstanden for en søgegruppe. -

parallel- Dette nøgleord angiver den søgegruppemetode eller -algoritme, som systemet vil bruge til at fordele indgående opkald blandt medlemmerne af denne søgegruppe. -

number- Opretter en liste over extensions/e164 numbers/ESN der er medlemmer af en stemmejagtgruppe. Ethvert nummer på listen kan ikke være et pilotnummer for en anden søgegruppe. -

pilot- Dette er hovednummeret eller telefonnummeret for søgegruppen. Opkaldere ringer til dette nummer for at nå søgegruppen. -

timeout- Angiver den maksimale tid i sekunder, som søgegruppen vil forsøge at ringe til sine medlemmer, før den udfører den næste handling. -

final- Denne kommando angiver reservenummeret. -

statistics collect- Muliggør indsamling af driftsstatistik for jagtgruppen. -

descriptin- beskrivelse af jagtgruppen -

present-call idle-phone- Præsenter kun opkaldet til agenter, der er inaktive.

Følgende er et eksempel på output fra kommandoen show voice hunt-group statistics. Outputtet inkluderer direkte opkald til et gruppenummer for stemmesøgning og opkald fra kø eller B-ACD.

Router# show voice hunt-group 1 statistics last 1 h

Wed 04:00 - 05:00

Max Agents: 3

Min Agents: 3

Total Calls: 9

Answered Calls: 7

Abandoned Calls: 2

Average Time to Answer (secs): 6

Longest Time to Answer (secs): 13

Average Time in Call (secs): 75

Longest Time in Call (secs): 161

Average Time before Abandon (secs): 8

Calls on Hold: 2

Average Time in Hold (secs): 16

Longest Time in Hold (secs): 21

Per agent statistics:

Agent: 5012

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 70

Longest Time in Call (secs): 150

Totals Calls on Hold: 1

Average Hold Time (secs): 21

Longest Hold Time (secs): 21

From Queue:

Total Calls Answered: 3

Average Time in Call (secs): 55

Longest Time in Call (secs): 78

Total Calls on Hold: 2

Average Hold Time (secs): 19

Longest Hold Time (secs): 26

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5013

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 51

Longest Time in Call (secs): 118

Totals Calls on Hold: 1

Average Hold Time (secs): 11

Longest Hold Time (secs): 11

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 4

Longest Time in Call (secs): 4

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5014

From Direct Call:

Total Calls Answered: 1

Average Time in Call (secs): 161

Longest Time in Call (secs): 161

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 658

Longest Time in Call (secs): 658

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Queue related statistics:

Total calls presented to the queue: 5

Calls handoff to IOS: 5

Number of calls in the queue: 0

Average time to handoff (secs): 2

Longest time to handoff (secs): 3

Number of abandoned calls: 0

Average time before abandon (secs): 0

Calls forwarded to voice mail: 0

Calls answered by voice mail: 0

Number of error calls: 0

Router# sh voice hunt-group

Group 1

type: sequential

pilot number: 4444, peer-tag 2147483647

list of numbers:

Member Used-by State Login/Logout

====== ======= ===== ============

1001 1001 up -

1003 1003 up -

preference: 0

preference (sec): 0

timeout: 15

final_number:

auto logout: no

stat collect: no

phone-display: no

hlog-block: no

calls in queue: 0

overwrite-dyn-stats: no

members logout: no

present-call idle-phone: no

webex-sgw-bgl14#

Konfigurationer til aktivering af grundlæggende automatisk opkaldsfordeling (B-ACD)

Grundlæggende automatisk opkaldsfordeling (B-ACD) og automatisk omstillingstjeneste (AA) giver automatisk besvarelse af eksterne opkald med hilsner og menuer, der giver opkaldere mulighed for at vælge den relevante afdeling eller ringe til kendte lokalnumre.

B-ACD tilbyder automatisk besvarelse og opkaldsfordeling ved hjælp af interaktive menuer og lokale søgegrupper. B-ACD-applikationen består af automatiske svartjenester (AA) og én opkaldskøtjeneste. B-ACD automatisk omstillingsfunktion understøtter PSTN-opkald, der forhandles med indgående SIP-trunk med g711ulaw codec

B-ACD understøtter stemmesøgningsgrupper med sekventielle, parallelle, peer- og længste inaktive opkaldsblast-funktioner, der understøtter SIP-delte linjer og blandede delte linjer.

Et indgående opkald ringer til B-ACD AA-pilotnummeret og hører en prompt med en hilsen og instruktioner, der hjælper den, der ringer op, med automatisk at dirigere opkaldet.

Begrænsninger

Brug den samme codec på indgående og udgående opkaldsmodparter, når du overfører opkald. Brug af forskellige codecs understøttes ikke. IOS vil ikke aktivere transcoderen for kald, der håndteres af nogen TCL-applikation.

B-ACD-komponenter

B-ACD-applikationen består af en opkaldskøtjeneste og en eller flere AA-tjenester. De konfigurerbare komponenter i disse tjenester er:

-

Pilotnummer

-

Velkomstprompt og andre lydfiler

-

Menuvalgmuligheder

-

Indtast efter forlængelse

Pilotnummer

Hver AA-tjeneste har sit eget AA-pilotnummer, som opkaldere ringer til for at nå AA. Dette tal er angivet i kommandoen param aa-pilot. AA-pilotnummeret er ikke knyttet til nogen agenters telefonnummer eller fysiske telefon, men du skal definere en opkaldspartner med AA-pilotnummeret som det indgående opkaldsnummer, så dette nummer kan nås af eksterne opkaldere.

Velkomstprompt og andre lydfiler

Velkomstprompten er en lydfil, der afspilles, når et opkald besvares af pilotnummeret. Denne lydfil er en af en række lydfiler, der bruges sammen med B-ACD-tjenesten til at informere opkaldere om deres status og eventuelle handlinger, de måtte foretage sig. Du kan oprette personlige lydfiler, der beskriver de menuvalg, der er tilgængelige for dine opkaldere. B-ACD-lydfiler er beskrevet i følgende afsnit:

Genindspilning af standardlydfiler

Standardlydfiler leveres for hvert punkt i scriptet og gives til dem, der ringer op. Du downloader standardlydfilerne fra linket og kopierer dem til et sted, der kan nås af B-ACD-routeren, f.eks. flashhukommelse eller en TFTP-server. Lydfilerne og scriptfilerne er samlet i en tar-fil på hjemmesiden. Standardfilerne og deres meddelelser er angivet i tabellen. Du kan genindspille personlige beskeder oven på standardbeskederne, men du kan ikke ændre navnene på lydfilerne, undtagen som specifikt beskrevet i Ændring af sprogkoder og filnavne.

For at genindspille og installere standardlydprompterne, før du bruger en B-ACD-tjeneste for første gang, skal du følge trinnene i Download af Tcl-scripts og lydprompter. For at genindspille lydprompter i en eksisterende B-ACD-tjeneste skal du følge trinnene i Opdatering af scriptparametre og lydprompter (kun opkald via lokalnummer).

| Standard filnavn | Standardbekendtgørelse | Længden af standardmeddelelsen |

|---|---|---|

en_bacd_welcome.au |

"Tak fordi du ringede." Inkluderer en pause på to sekunder efter beskeden. |

3 sekunder |

en_bacd_options_menu.au |

For salg tryk 1 (pause) For kundeservice tryk 2 (pause) For at ringe op via lokalnummer, tryk 3 (pause) For at tale med en operatør, tryk nul. Inkluderer en pause på fire sekunder efter beskeden. |

15seconds |

en_bacd_disconnect.au |

"Vi kan ikke besvare dit opkald på nuværende tidspunkt." Prøv igen senere. Tak fordi du ringede. Inkluderer en pause på fire sekunder efter beskeden. |

10seconds |

en_bacd_invalidoption. au |

"Du har indtastet en ugyldig valgmulighed." Prøv venligst igen. Inkluderer en pause på et sekund efter beskeden. Denne prompt afspilles, når en opkalder vælger en ugyldig menupunkt eller ringer op til et ugyldigt lokalnummer. |

7seconds |

en_bacd_enter_dest.au |

"Indtast venligst det lokalnummer, du ønsker at kontakte." Inkluderer en pause på fem sekunder efter beskeden. Denne prompt afspilles, når en opkalder vælger |

7seconds |

en_bacd_allagentsbusy. au |

"Alle agenter er i øjeblikket travlt optaget af at hjælpe andre kunder. Fortsæt med at holde for at få hjælp. Nogen vil være hos dig om lidt.” Inkluderer en pause på to sekunder efter beskeden. Denne prompt er også kendt som den anden hilsen. |

7seconds |

en_bacd_music_on_hol d.au |

Musik på hold (MOH) afspilles til B-ACD-opkaldere. |

60seconds |

Hvis du genindspiller nogen af lydfilerne, skal du være opmærksom på, at B-ACD-prompterne kræver et G.711-lydfilformat (.au) med 8-bit, mu-law og 8-kHz-kodning. Vi anbefaler følgende lydværktøjer eller andre af lignende kvalitet:

-

Adobe Audition til Microsoft Windows af Adobe Systems Inc. (tidligere kaldet Cool Edit af Syntrillium Software Corp.)

-

AudioTool til Solaris fra Sun Microsystems Inc.

Konfigurer B-ACD

Her er et par eksempler på konfiguration:

application

service aa bootflash:app-b-acd-aa-3.0.0.8.tcl

paramspace english index 1

param handoff-string aa

param dial-by-extension-option

paramspace english language en

param aa-pilot

paramspace english location flash:

param welcome-prompt _bacd_welcome.au

param voice-mail

param service-name queue

!

service queue bootflash:app-b-acd-3.0.0.8.tcl

param queue-len 30

param queue-manager-debugs 1

!

! SIP PSTN Dial-Peers for Auto Attendant(BACD) service called aa associated with incoming voice port

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

session protocol sipv2

incoming called-number

dtmf-relay rtp-nte

codec g711ulaw

no vad

!

! TDM PSTN Dial-Peers if not using SIP for Auto Attendant(BACD) service called aa associated with incoming voice pots

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

incoming called-number

port %tdm_port%

! | Kommando | Forklaring |

|---|---|

param dial-by-extension-option |

Gør det muligt for opkaldere at ringe til lokalnumre efter at have ringet til det angivne menunummer. menunummer—Identifikator for en menupunkt. Intervallet er fra 1 til 9. Der er ingen standardværdi. |

param aa-pilot |

Angiver pilotnummeret, der er knyttet til automatisk omstillingsopkald-peer |

param voice-mail |

Definerer en alternativ destination for opkald, der ikke besvares af AA-agenter |

paramspace english language en |

Definerer sprogkoden for lydfiler, der bruges til dynamiske prompts af et IVR-program.

Denne sprogkode skal matche det totegns sprogpræfiks, der bruges i navnene på dine lydpromptfiler, uanset hvilket sprog der rent faktisk bruges i filen. For yderligere information, se Velkomstprompt og andre lydfiler |

param welcome-prompt

audio-filename |

Tildeler en lydfil til den velkomsthilsen, der bruges af denne AA-tjeneste.

|

Ændring af sprogkoder og filnavne

-

Præfikset for ethvert filnavn kan ændres til ch, en, sp eller aa. Præfikset skal matche den kode, der er angivet i parameteren language-code i language-kommandoen paramspace, uanset det faktiske sprog, der bruges i filen.

-

Efter præfikset kan velkomstpromptens filnavn (standard er en_bacd_welcome.au) have et hvilket som helst identificerende navn, som defineret i kommandoen

param welcome-prompt. -

Efter præfikset kan filnavnet til drop-through-prompten (ingen standard angivet) have et hvilket som helst identificerende navn, som defineret i kommandoen

param drop-through-prompt.

I lydfilerne kan du optage en prompt på et hvilket som helst sprog. Det er ikke nødvendigt at ændre præfikset for en fil, der indeholder en prompt på et andet sprog, fordi sprogkodepræfikserne bruges til funktioner, der ikke er en del af B-ACD-tjenesten. Men det er vigtigt, at sprogkodepræfikserne for dine filer matcher den sprogkode, der er angivet i language-code-parameteren i language-kommandoen paramspace, uanset hvilket sprog der rent faktisk bruges i lydfilen.

Du må ikke ændre identifikatordelen af navnet på en lydfil, med undtagelse af filen _bacd_welcome.au. Scriptene identificerer lydfiler, der har de samme identificerende navne som dem i tabel, og som har det samme præfiks, som du angiver i sprogkommandoen paramspace.

De to undtagelser fra de generelle regler for filnavngivning er velkomstprompt-lydfilen (standard er en_bacd_welcome.au) og drop-through-option -prompt-lydfilen (ingen standard angivet). De identificerende dele af filnavnene for disse to lydprompter er eksplicit angivet under konfigurationen og kan konfigureres fuldt ud af brugeren. Disse filer kan bruge et hvilket som helst filnavn, så længe navnene overholder følgende konventioner:

-

Præfiksdelen af filnavnet skal være den samme som den sprogkode, der er angivet i sprogkommandoen paramspace. For eksempel, en.

-

Identifikationsdelen af filnavnet skal starte med et understregningstegn. For eksempel,

_welcome_to_xyz.au.

Brug af lydfiler til at beskrive menuvalg

Som standard leveres der to lydfiler for at give den indledende orientering og vejledning til de tilgængelige menuvalg: en_welcome_prompt.au og en_bacd_options_menu.au. Du kan genindspille tilpassede beskeder oven i standardbeskederne, der findes i disse filer, som forklaret i tabel.

Hvis din B-ACD-tjeneste bruger en enkelt AA-tjeneste, skal du indtale en velkomsthilsen i en_welcome_prompt.au og indtale instruktioner om menuvalg i en_bacd_options_menu.au.

Hvis din B-ACD-tjeneste bruger flere AA-tjenester, skal du bruge separate hilsner og instruktioner til hver AA i henhold til følgende retningslinjer:

-

Optag en separat velkomstprompt for hver AA-gudstjeneste, og brug et forskelligt navn til lydfilen for hver velkomstprompt. Eksempel:

en_welcome_aa1.auogen_welcome_aa2.au. De velkomstmeddelelser, du optager i disse filer, skal indeholde både hilsenen og instruktionerne om menupunkter. -

Optag stilhed i lydfilen

en_bacd_options_menu.au. Der skal optages mindst et sekunds stilhed. Bemærk at denne fil ikke indeholder menuinstruktionerne, når der er flere AA-tjenester.

Menuvalgmuligheder

Formålet med en B-ACD-tjeneste er automatisk at dirigere opkald til den korrekte destination i din organisation. Interaktive AA-tjenester giver dig mulighed for at give menupunkter til opkaldere, så de kan træffe de rigtige valg til deres opkald. De typer af menupunkter, der er tilgængelige i B-ACD, er beskrevet i tabellen. Menupunkter meddeles opkaldere via lydprompter, som er beskrevet i Velkomstprompt og andre lydfiler.

| Type | Beskrivelse | Krav | Eksempel |

|---|---|---|---|

Dial-by-extension |

Den, der ringer op, trykker et ciffer for at få tilladelse til at ringe til et kendt lokalnummer. Menunummeret, der bruges til denne indstilling, må ikke være det samme som menunumre (aa-hunt), der bruges med opkaldskøtjenesten. |

Ingen krav. |

Efter at have hørt menuvalgene, ringer en opkalder 4 og kan ringe til et internt lokalnummer. |

Opkald via lokalnummer-mulighed

B-ACD-tjenesten kan også have en mulighed for opkald via lokalnummer, der giver opkaldere mulighed for at ringe til interne lokalnumre, når de allerede kender lokalnummeret. Muligheden for opkald via lokalnummer vises som en menupunkt.

Indstillingen "opkald via lokalnummer" konfigureres ved at angive et menupunktsnummer for parameteren "opkald via lokalnummer". Når følgende kommando bruges, kan opkaldere ringe 1 og derefter et lokalnummer.

param dial-by-extension-option 1 Inden for en B-ACD-opkaldskøtjeneste skal nummeret for opkald via lokalnummer og numrene for søgegruppen gensidigt udelukke hinanden. Denne begrænsning betyder, at det valgnummer, der bruges til opkald via lokalnummer, ikke kan være det samme som nogen af de valgnumre, der bruges med aa-hunt-mulighederne. Hvis du f.eks. bruger aa-hunt1 til aa-hunt5 til at angive søgegrupper i din konfiguration af opkaldskøtjenesten, kan du bruge mulighed 6 til opkald via lokalnummer, men ikke nogen af tallene 1 til 5.

Hvis alle ti aa-hunt-numre bruges til søgegrupper i opkaldskøtjenesten, er der ingen mulighed tilbage for at ringe via lokalnummer. Bemærk, at denne begrænsning er baseret på alle de valgnumre (aa-hunt-numre), der bruges med opkaldskøtjenesten, og ikke på de valgnumre, der bruges med en AA-applikation.

Download af Tcl-scripts og lydprompter

Brug disse trin til at forberede de scriptfiler og promptfiler, der er nødvendige for din B-ACD-tjeneste.

-

Kopier tar-filen til SGW-routerens bootflash

Pak tcl- og lydfilerne ud ved hjælp af kommandoen:

archive tar /xtract bootflash:cme-b-acd-3.0.0.8.tar bootflash:- Genindspil lydfilerne om nødvendigt.

Forklaring af kommandoerne:

| Kommando | Forklaring |

|---|---|

|

Download B-ACD tar-filen |

Download B-ACD tar-filen kaldet Denne tar-fil indeholder AA Tcl-scriptet, call-queue Tcl-scriptet og de standardlydfiler, du har brug for til B-ACD-tjenesten |

enable |

Aktiverer privilegeret EXEC-tilstand på SGW-routeren. Indtast din adgangskode, hvis du bliver bedt om det. |

archivetar/xtract flash: |

Udpakker filerne i B-ACD-filarkivet og kopierer dem til flashhukommelsen. Følgende filer er indeholdt i

|

|

Optag om nødvendigt | Genindspil lydfiler med dine brugerdefinerede beskeder, men ændr ikke lydfilnavnene. |

Eksempler:

Følgende eksempel udtrækker filer fra arkivet kaldet cme-b-acd-2.1.0.0 på serveren på 192.168.1.1 og kopierer dem til B-ACD-routerens flashhukommelse.

archive tar /xtract tftp://192.168.1.1/cme-b-acd-2.1.0.0.tar flash:Opdatering af scriptparametre og lydprompter (kun opkald via lokalnummer)

Du kan opdatere B-ACD-scriptparametre ved at foretage ændringer i Cisco IOS-konfigurationen. For at parameterændringerne kan træde i kraft, skal du stoppe og genindlæse de B-ACD-scripts, du har foretaget ændringer i. Hvis du genindspiller lydprompter, skal du genindlæse de lydpromptfiler, der er ændret.

-

Bestem sessions-ID'erne for alle aktive sessioner -

Brug kommandoen

showcall application sessionsi privilegeret EXEC-tilstand til at hente sessions-ID'er (SID-numre) for AA- og opkaldskøtjenester. Hvis AA-sessionen ikke har nogen aktive kald, vises AA-scriptnavnet ikke i outputtet fra kommandoenshow call application sessions. - Stop B-ACD AA- og opkaldskøservicesessionerne, hvis det er nødvendigt. Brug sessions-ID-numrene fra trin 1 til at stoppe B-ACD AA-tjenesten og opkaldskøservicesessionerne. Brug kommandoen

call application session stopi privilegeret EXEC-tilstand til at stoppe AA- og opkaldskøsessionerne. - Genindlæs AA-scriptet og call-queue-scripts – Brug kommandoen

call application voice loadi privilegeret EXEC-tilstand til at genindlæse scriptsene. - Hvis en lydpromptfil er blevet ændret, skal den genindlæses - Brug kommandoen

audio-prompt loadi privilegeret EXEC-tilstand til at genindlæse en lydfil. Gentag denne kommando for hver lydfil, der er blevet ændret.

Bekræftelse af B-ACD-status

Brug kommandoen show call application sessions til at bekræfte, at B-ACD er aktiv.

Følgende eksempel viser en session med aktive AA- og opkaldskøapplikationer. Feltet "App" er tjenestens navn, og feltet "Url" er placeringen af scriptfilen til applikationen.

Session ID 17

App: aa

Type: Service

Url: flash:app-b-acd-aa-2.1.0.0.tcl

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tcl Følgende eksempel viser en session, hvor kun køapplikationen er aktiv. AA-scriptet vises ikke i outputtet fra kommandoen show call application sessions, fordi der ikke er nogen aktive kald. Navnet på AA-tjenesten vises kun i outputtet, når der er et aktivt opkald. Opkaldskøscriptet aktiveres efter det første indgående opkald og forbliver aktivt, selvom der ikke er nogen aktive opkald.

Router# show call application sessions

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tclDu kan opdatere B-ACD-scriptparametre ved at foretage ændringer i Cisco IOS-konfigurationen. For at parameterændringerne kan træde i kraft, skal du stoppe og genindlæse de B-ACD-scripts, som du har foretaget ændringer i, som forklaret i de følgende trin. Hvis du genindspiller lydprompter, skal du genindlæse de lydpromptfiler, der er ændret.

-

Bestem sessions-ID'erne for alle aktive sessioner:

Brug kommandoen

show call application sessionsi privilegeret EXEC-tilstand til at hente sessions-ID'er (SID-numre) for AA- og opkaldskøtjenester. Hvis AA-sessionen ikke har nogen aktive kald, vises AA-scriptnavnet ikke i outputtet fra kommandoenshow call application sessions.Følgende eksempel viser en session med aktive opkald. Feltet "App" er det tjenestenavn, der gives til opkaldskøscriptet og AA-scriptet. Du kan også se servicenavnene i outputtet for kommandoen show running-config.

Router# show call application sessions Session ID 17 App: aa Type: Service Url: bootflash:app-b-acd-aa-3.0.0.8.tcl Session ID 12 App: queue Type: Service Url: bootflash:app-b-acd-3.0.0.8.tcl - Stop B-ACD AA og opkaldskø-servicesessioner om nødvendigt

Brug sessions-ID-numrene fra trin 1 til at stoppe B-ACD AA-tjenesten og opkaldskøtjenestesessionerne. Brug kommandoen

call application session stopi privilegeret EXEC-tilstand til at stoppe AA- og opkaldskøsessionerne.Router# call application session stop id 17 Router# call application session stop id 12Når du bruger kommandoen "call application session stop" til en AA-tjeneste, sker der følgende:

AA-tjenesten er stoppet.

Alle opkald, der aktivt er forbundet til AA-tjenesten, afbrydes.

AA-tjenestenavnet fjernes fra outputtet for kommandoen

show call application sessions.For at eliminere muligheden for at afbryde opkald, skal du vente, indtil der ikke er nogen indgående opkald, før du genindlæser scriptet, f.eks. efter arbejdstid.

Hvis et AA-tjenestenavn ikke vises i outputtet for kommandoen

show call application sessions, betyder det, at der ikke er nogen opkaldssessioner, og du behøver ikke at udføre encall application session stop-kommando for den. -

Genindlæs AA-scriptet og opkaldskøscriptene

Brug kommandoen

call application voice loadi privilegeret EXEC-tilstand til at genindlæse scriptsene.Router# call application voice load aa Router# call application voice load queue -

Hvis en lydpromptfil er ændret, skal den genindlæses

Brug kommandoen

audio-prompt loadi privilegeret EXEC-tilstand til at genindlæse en lydfil. Gentag denne kommando for hver lydfil, der ændres.Router# audio-prompt load flash:en_bacd_welcome.au Reload of flash:en_bacd_welcome.au successful

Begrænsninger og restriktioner

-

Tilgængeligheden af det offentlige telefonnet (PSTN) afhænger af de SIP-trunks eller PSTN-kredsløb, der er tilgængelige under et netværksafbrydelse.

-

Enheder med 4G- og 5G-forbindelse (f.eks. Webex-appen til mobil eller tablet) kan muligvis stadig registreres til Webex Calling under afbrydelser. Som følge heraf kan de muligvis ikke ringe til andre numre fra samme lokation under et strømafbrydelse.

-

Opkaldsmønstre kan fungere anderledes i Overlevelsestilstand end i Aktiv tilstand.

-

Survivability Gateway skal bruge en IPv4-adresse. IPv6 understøttes ikke.

-

Brugeren skal have konfigureret både et lokalnummer og et telefonnummer for at kunne registrere sig hos Survivability Gateway.

-

En statusopdatering for synkronisering on-demand i Control Hub kan tage op til 30 minutter.

-

Opkaldsdocken understøttes ikke i overlevelsestilstand.

-

Konfigurer ikke kommandoen

SIP bindi VoIP-konfigurationstilstand for taletjenesten. Det fører til registreringsfejl af slutpunkter med Survivability Gateway. -

Sørg for, at Enterprise Significant Numbers (ESN'er) på tværs af forskellige fysiske lokationer er unikke for at undgå konflikter og forbedre sporbarhed, redundans og failover-pålidelighed.

Følgende begrænsninger gælder i overlevelsestilstand:

-

MPP-funktionstaster: Programtaster som Parker, Fjern parkering, Bryd ind, Besvar, Gruppebesvar og Opkaldstrækning understøttes ikke, men de vises ikke som deaktiverede på enheden.

-

Delte linjer: Opkald til delte linjer kan ringe på alle enheder. Andre funktioner for delte linjer, som f.eks. fjernovervågning af linjetilstand, hold, genoptag, synkroniseret "Forstyr ikke" (DND) og viderestilling af opkald, er dog ikke tilgængelige.

-

Konferencer: Konferencer eller trevejsopkald understøttes ikke.

-

Grundlæggende automatisk opkaldsfordeling (B-ACD): Tjenesten med samlokaliseret Survivability Gateway og Local Gateway understøttes ikke.

-

Opkaldshistorik: Foretagne opkald gemmes lokalt i opkaldshistorikken for både MPP-enheder og Webex-appen.

-

Jagtgrupper: Du kan konfigurere op til 100 søgegrupper, hvor hver gruppe understøtter maksimalt 32 brugere.

-

Forbedret delt opkaldsvisning: Funktioner såsom notifikation om linjestatus, delt linje hold/remote CV og andre med grundlæggende opkald, søgegruppe eller viderestilling af opkald understøttes ikke.

-

Opkaldsrouting for søgegruppe: Det vægtede opkaldsroutingmønster understøttes ikke.

Brugeroplevelse under failover

Hvis forbindelsen til et websted i din virksomhed mistes, og du er på webstedet, kan du stadig foretage og modtage opkald, både internt i din virksomhed og eksternt til kunder. Se Webex-appen | Websteds overlevelsesevne.

Konfigurationseksempler

Eksempler på PSTN-forbindelser

For eksterne opkald skal du konfigurere en forbindelse til PSTN'et. Dette emne beskriver nogle af mulighederne og indeholder eksempler på konfigurationer. De to primære muligheder er:

-

Voice Interface Card (VIC)-forbindelse til PSTN

-

SIP-trunk til PSTN-gateway

Forbindelse af stemmegrænsefladekort til PSTN

Du kan installere et Voice Interface Card (VIC) på routeren og konfigurere en portforbindelse til PSTN'et.

-

For detaljer om installation af VIC på routeren, se hardwareinstallationsvejledningen til din routermodel.

-

For detaljer om konfiguration af VIC, samt eksempler, se Voice Port Configuration Guide, Cisco IOS Release 3S.

SIP-trunk til PSTN-gateway

Du kan konfigurere en SIP-trunkforbindelse, der peger på en PSTN-gateway. Brug konfigurationen voice-class-tenant til at konfigurere trunk-forbindelsen på gatewayen. Følgende er en eksempelkonfiguration.

voice class tenant 300

sip-server ipv4::

session transport udp

bind all source-interface GigabitEthernet0/0/1

Konfiguration af opkalds-peer

For trunk-forbindelser skal du konfigurere indgående og udgående opkaldspeerer for trunk-forbindelsen. Konfigurationen afhænger af dine krav. For detaljerede konfigurationsoplysninger, se Dial Peer Configuration Guide, Cisco IOS Release 3S.

Følgende er eksempler på konfigurationer:

Udgående opkalds-peers til PSTN med UDP og RTP

dial-peer voice 300 voip

description outbound to PSTN

destination-pattern +1[2-9]..[2-9]......$

translation-profile outgoing 300

rtp payload-type comfort-noise 13

session protocol sipv2

session target sip-server

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

Indgående opkalds-peer fra PSTN ved hjælp af UDP med RTP

voice class uri 350 sip

host ipv4:

!

dial-peer voice 190 voip

description inbound from PSTN

translation-profile incoming 350

rtp payload-type comfort-noise 13

session protocol sipv2

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

Taloversættelser

For PSTN-forbindelser skal du muligvis bruge oversættelsesregler til at oversætte interne lokalnumre til et E.164-nummer, som PSTN'en kan dirigere. Følgende er eksempler på konfigurationer:

Fra PSTN-oversættelsesregel med ikke- +E164

voice translation-rule 350

rule 1 /^\([2-9].........\)/ /+1\1/

voice translation-profile 300

translate calling 300

translate called 300

Fra telefonsystemets oversættelsesregel med +E164

voice translation-rule 300

rule 1 /^\+1\(.*\)/ /\1/

voice translation-profile 300

translate calling 300

translate called 300

Eksempel på nødopkald

Følgende eksempel indeholder et eksempel på en konfiguration af nødopkald.

Hvis WiFi-overlayet ikke stemmer nøjagtigt overens med IP-undernet, har nødopkald til nomadiske enheder muligvis ikke en korrekt ELIN-tilknytning.

Nødberedskabssteder (ERL'er)

voice emergency response location 1

elin 1 14085550100

subnet 1 192.168.100.0 /26

!

voice emergency response location 2

elin 1 14085550111

subnet 1 192.168.100.64 /26

!

voice emergency response zone 1

location 1

location 2

Udgående opkaldsmodparter

voice class e164-pattern-map 301

description Emergency services numbers

e164 911

e164 988

!

voice class e164-pattern-map 351

description Emergency ELINs

e164 14085550100

e164 14085550111

!

dial-peer voice 301 pots

description Outbound dial-peer for E911 call

emergency response zone 1

destination e164-pattern-map 301

!

dial-peer voice 301 pots

description Inbound dial-peer for E911 call

emergency response callback

incoming called e164-pattern-map 351

direct-inward-dial