- Página inicial

- /

- Artigo

Sobrevivência do site para Webex Calling

Neste artigo

Neste artigo Comentários?

Comentários?A capacidade de sobrevivência do site garante que sua empresa permaneça acessível mesmo se a conexão com o Webex for perdida. Ele utiliza um gateway de rede local para fornecer serviços de chamada alternativos para endpoints locais durante interrupções de rede.

Considerações sobre a implantação

Por padrão, os endpoints do Webex Calling operam no modo Ativo, conectando-se à nuvem do Webex para registro SIP e controle de chamadas. Caso a conexão de rede com o Webex seja perdida, os endpoints alternam automaticamente para o modo de sobrevivência e se registram no gateway de sobrevivência local. Nesse modo, o gateway fornece serviços básicos de chamadas de backup. Assim que a conexão de rede com o Webex for restabelecida, o controle de chamadas e os registros retornarão à nuvem do Webex.

As seguintes chamadas são suportadas no modo de Sobrevivência:

-

Chamadas internas (dentro do site) entre endpoints compatíveis com o Webex Calling.

-

Chamadas externas (recebidas e efetuadas) usando um circuito PSTN local ou um tronco SIP para números externos e provedores de E911.

Para usar esse recurso, você deve configurar um roteador Cisco IOS XE na rede local como um Gateway de Sobrevivência. O Survivability Gateway sincroniza diariamente as informações de chamadas da nuvem Webex para os endpoints nesse local. Se os endpoints mudarem para o modo de sobrevivência, o gateway poderá usar essas informações para assumir os registros SIP e fornecer serviços básicos de chamada.

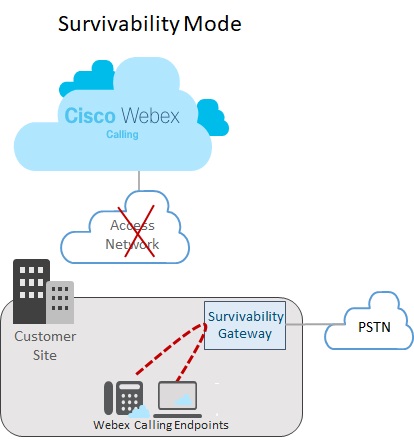

Configuração em um único local

A imagem a seguir mostra um cenário de falha de rede onde a conexão com o Webex é interrompida e os endpoints no site do Webex estão operando em modo de sobrevivência. Na imagem, o Survivability Gateway encaminha uma chamada interna entre dois endpoints locais sem exigir uma conexão com o Webex. Neste caso, o Gateway de Sobrevivência está configurado com uma conexão PSTN local. Como resultado, os endpoints locais em modo de sobrevivência podem usar a PSTN para chamadas de entrada e saída para números externos e provedores de E911.

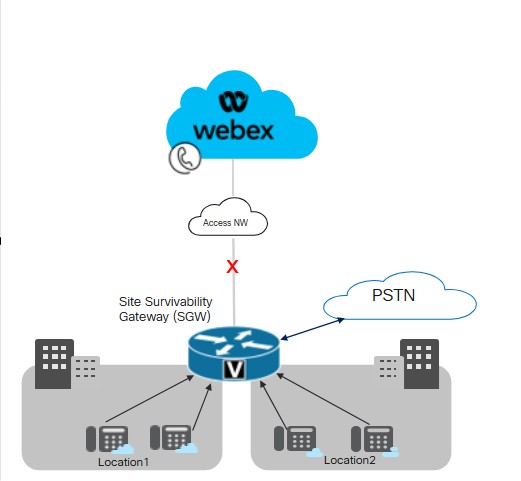

Configuração em vários locais

A imagem a seguir mostra um cenário de falha de rede onde a conexão com o Webex é interrompida e os endpoints localizados em diferentes locais estão operando em modo de sobrevivência. Existem vários locais menores dentro da rede LAN que são mapeados para um único gateway de sobrevivência. Essa implementação otimiza a utilização dos recursos do gateway, preservando as configurações específicas de cada local para o roteamento de chamadas.

A Cisco recomenda manter um limite de latência de 50 milissegundos para a conectividade entre o Gateway de Sobrevivência e os endpoints em diferentes locais dentro de uma LAN.

Condições essenciais para a sobrevivência do local

As seguintes condições se aplicam ao Portal de Sobrevivência:

-

A nuvem Webex inclui o endereço IP, o nome do host e a porta do Gateway de Sobrevivência no arquivo de configuração do dispositivo. Como resultado, os endpoints conseguem contatar o Survivability Gateway para registro caso a conexão com o Webex seja interrompida.

-

A sincronização diária dos dados de chamadas entre a nuvem Webex e o Survivability Gateway inclui informações de autenticação para usuários registrados. Como resultado, os endpoints podem manter registros seguros, mesmo operando no modo de sobrevivência. A sincronização também inclui informações de roteamento para esses usuários.

-

O Gateway de Sobrevivência pode encaminhar chamadas internas automaticamente usando as informações de roteamento fornecidas pelo Webex. Adicione uma configuração de tronco PSTN ao Gateway de Sobrevivência para permitir chamadas externas.

-

Cada site que implementa o recurso de Sobrevivência do Site requer um Gateway de Sobrevivência na rede local.

-

Os registros e o controle de chamadas retornam à nuvem do Webex assim que a conexão de rede do Webex for restabelecida por pelo menos 30 segundos.

Colocação conjunta com o SRST Unificado

O Survivability Gateway suporta a colocalização de uma configuração do Webex Survivability e uma configuração do Unified SRST no mesmo gateway. O gateway pode suportar a capacidade de sobrevivência tanto para endpoints do Webex Calling quanto para endpoints registrados no Unified Communications Manager. Para configurar a colocalização:

-

Configure o suporte Unified SRST para endpoints que se registram no Unified Communications Manager. Para a configuração, consulte Guia de Administração do Cisco Unified SRST.

-

No mesmo gateway, siga o Fluxo de Tarefas de Configuração de Sobrevivência do Site neste artigo para configurar o gateway com Sobrevivência do Site para endpoints do Webex Calling.

Considerações sobre roteamento de chamadas para colocalização

Ao configurar o roteamento de chamadas para cenários de colocalização, considere o seguinte:

-

O Gateway de Sobrevivência encaminha chamadas internas automaticamente, desde que ambos os pontos de extremidade na chamada estejam registrados no Gateway de Sobrevivência. As chamadas internas são automaticamente encaminhadas entre quaisquer clientes registrados (SRST ou Webex Calling).

-

É possível ocorrer uma situação em que a conexão com um sistema de controle de chamadas caia enquanto a conexão com o outro sistema de controle de chamadas permaneça ativa. Como resultado, um conjunto de endpoints se registra no Gateway de Sobrevivência, enquanto outro conjunto de endpoints no mesmo local se registra no controle de chamadas primário. Nesse caso, pode ser necessário encaminhar as chamadas entre os dois conjuntos de endpoints para um tronco SIP ou circuito PSTN.

-

Chamadas externas e chamadas de emergência (E911) podem ser encaminhadas para um tronco SIP ou circuito PSTN.

Funcionalidades e componentes suportados

A tabela a seguir fornece informações sobre os recursos suportados.

| Recurso | Dispositivos MPP e aplicativo Webex | VG4xx ATA |

|---|---|---|

|

Chamadas de extensão dentro do site |

Compatível automaticamente, sem necessidade de configuração de roteamento específica no Gateway de Sobrevivência. |

Compatível automaticamente, sem necessidade de configuração de roteamento específica no Gateway de Sobrevivência. Números alternativos não são suportados. |

|

Chamadas entre locais e chamadas PSTN (entrada e saída) |

Chamadas PSTN baseadas em circuito de telecomunicações ou tronco SIP. |

Chamadas PSTN baseadas em circuito de telecomunicações ou tronco SIP. |

|

Atendimento de chamadas de emergência (E911) |

Para fazer uma chamada de emergência (E911), é necessário um circuito PSTN ou um tronco SIP. As chamadas efetuadas utilizam um Número de Identificação de Localização de Emergência (ELIN) específico e registado para uma Localização de Resposta a Emergências (ERL) definida. Se o operador de emergência retornar uma chamada interrompida, o Gateway de Sobrevivência direciona a chamada para o último dispositivo que ligou para o número de emergência. |

Para fazer uma chamada de emergência (E911), é necessário um circuito PSTN ou um tronco SIP. As chamadas efetuadas utilizam um Número de Identificação de Localização de Emergência (ELIN) específico e registado para uma Localização de Resposta a Emergências (ERL) definida. Se o operador de emergência retornar uma chamada interrompida, o Gateway de Sobrevivência direciona a chamada para o último dispositivo que ligou para o número de emergência. |

|

Chamada em espera e retomada |

Suportado Se você estiver usando o recurso Música em Espera (MOH), provisione o Gateway de Sobrevivência manualmente com um arquivo MOH. |

As linhas analógicas VG4xx ATA não podem colocar chamadas em espera ou retomar chamadas. Este recurso é suportado apenas quando uma chamada de entrada é recebida no VG4xx ATA. |

|

Transferência de chamada assistida |

Compatível |

Este recurso é suportado apenas quando uma chamada de entrada é recebida no VG4xx ATA. |

|

Transferência cega de chamadas |

Compatível |

Este recurso é suportado apenas quando uma chamada de entrada é recebida no VG4xx ATA. |

|

ID do autor da chamada de entrada (Nome) |

Suportado |

Suportado |

|

Identificação de chamada recebida (Nome) & Número) |

Suportado |

Suportado |

|

Chamada de vídeo ponto a ponto |

Com suporte |

Sem suporte |

|

Chamada em conferência |

Sem suporte |

Sem suporte |

|

Linhas compartilhadas |

Suportado |

Suportado |

|

Linhas virtuais |

Com suporte |

Sem suporte |

|

Encaminhamento de chamadas |

Compatível com o encaminhamento de chamadas para "Todas as chamadas", "Sem resposta" e "Ocupado". |

Compatível |

|

Grupo de busca |

Compatível com o seguinte: Sequencial, Paralelo, Pares e Maior tempo ocioso. |

Compatível |

|

Assistente automático |

Compatível com discagem por extensão |

Compatível |

Ao configurar o recurso, a Sobrevivência do Site estará disponível para os seguintes endpoints compatíveis.

| Tipo | Modelos | Versão mais basica |

|---|---|---|

| Telefone IP Cisco com firmware multiplataforma (MPP) |

6821, 6841, 6851, 6861, 6861 Wi-Fi, 6871 7811, 7821, 7841, 7861 8811, 8841, 8851, 8861 8845 (somente áudio), 8865 (somente áudio), 8875 (vídeo) 9800 Para obter mais informações sobre os telefones IP Cisco compatíveis com firmware multiplataforma (MPP), consulte: |

12.0(1) Para telefones 8875 - Sistema Operacional do Telefone 3.2 e versões posteriores Para a série 9800 - PhoneOS 3.2(1) |

|

Cisco IP Conference Phone |

7832, 8832 |

12.0(1) |

|

Aplicativo Cisco Webex |

Windows, Mac |

43.2 |

|

Terminais analógicos |

VG400 ATA, VG410 ATA e VG420 ATA Cisco ATA 191 e 192 |

17.16.1a 11.3(1) para ATA 191 e 192 |

Dispositivos de terceiros não são compatíveis com o Survivability Gateway.

A tabela a seguir ajuda a configurar roteadores Cisco IOS XE como um Gateway de Sobrevivência. Esta tabela lista o número máximo de endpoints que cada plataforma suporta e a versão mínima do IOS XE.

Os recursos do Webex Calling Survivability Gateway estão disponíveis na versão 17.12.3 ou posterior do Cisco IOS XE Dublin. Os recursos de Grupo de Busca, Encaminhamento de Chamadas e Atendimento Automático estão disponíveis a partir do IOS 17.18.2 e versões posteriores.

| Modelo | Número máximo de registros de endpoints | Versão mais basica |

|---|---|---|

|

Roteador de Serviços Integrados 4321 | 50 |

Cisco IOS XE Dublin 17.12.3 ou versões posteriores |

|

Roteador de Serviços Integrados 4331 | 100 | |

|

Roteador de Serviços Integrados 4351 | 700 | |

|

Roteador de Serviços Integrados 4431 | 1200 | |

|

Roteador de Serviços Integrados 4451-X | 2000 | |

|

Roteador de Serviços Integrados 4461 | 2000 | |

|

Catalisador Edge 8200L-1N-4T | 1500 | |

|

Catalisador Edge 8200-1N-4T | 2500 | |

|

Catalyst Edge 8300-1N1S-6T | 2500 | |

|

Catalyst Edge 8300-2N2S-6T | 2500 | |

|

Catalyst Edge 8300-1N1S-4T2X | 2500 | |

|

Catalyst Edge 8300-2N2S-4T2X | 2500 | |

|

Configuração compacta do software Catalyst Edge 8000V | 500 | |

|

Configuração média do software Catalyst Edge 8000V | 1000 | |

|

Configuração grande do software Catalyst Edge 8000V | 2000 |

Informações de referência da porta para o Gateway de Sobrevivência

|

Finalidade da conexão |

Endereços de origem |

Portas de origem |

Protocolo |

Endereços de destino |

Portas de destino |

|---|---|---|---|---|---|

|

Sinalização de chamada para o Gateway de Sobrevivência (SIP TLS) |

Dispositivos |

5060-5080 |

TLS |

Gateway de persistência |

8933 |

|

Mídia de chamada para o Portal de Sobrevivência (SRTP) |

Dispositivos |

19560-19660 |

UDP |

Gateway de persistência |

8000-14198 (SRTP sobre UDP) |

|

Sinalização de chamada para o gateway PSTN (SIP) |

Gateway de persistência |

Efêmero |

TCP ou UDP |

Seu gateway PSTN do ITSP |

5060 |

|

Mídia de chamadas para gateway PSTN (SRTP) |

Gateway de persistência |

8000-48198 |

UDP |

Seu gateway PSTN do ITSP |

Efêmero |

|

Sincronização de tempo (NTP) |

Gateway de persistência |

Efêmero |

UDP |

servidor NTP |

123 |

|

Resolução de nomes (DNS) |

Gateway de persistência |

Efêmero |

UDP |

Servidor DNS |

53 |

|

Gerenciamento de nuvem |

Conector |

Efêmero |

HTTPS |

Serviços Webex |

443, 8433 |

Para obter orientações operacionais sobre o modo de nuvem, consulte o artigo de ajuda Informações de referência de porta para chamadas Webex.

É possível personalizar os valores de configuração de porta em roteadores Cisco IOS XE. Esta tabela utiliza valores padrão apenas como orientação.

Configuração de recursos

fluxo de tarefas de configuração de sobrevivência do site

Conclua as seguintes tarefas para adicionar a capacidade de sobrevivência do site a um local existente do Webex Calling. Caso a conexão com a nuvem Webex seja interrompida, um Gateway de Sobrevivência na rede local pode fornecer controle de chamadas de backup para os endpoints nesse local.

Antes de começar

Se você precisar provisionar um novo gateway para atuar como Gateway de Sobrevivência, consulte o artigo da Webex Inscrever gateways gerenciados do Cisco IOS na nuvem Webex para adicionar o gateway ao Control Hub.

| Passos | Comando ou ação | Propósito |

|---|---|---|

|

1 | Atribua o serviço de sobrevivência a um gateway. |

No Control Hub, atribua o serviço Survivability Gateway a um gateway. |

|

2 | Baixar modelo de configuração |

Baixe o modelo de configuração do Control Hub. Você precisará do modelo ao configurar a linha de comando do gateway. |

|

3 |

Configure as licenças para o Gateway de Sobrevivência. | |

|

4 |

Configure os certificados para o Gateway de Sobrevivência. | |

|

5 |

Utilize o modelo de configuração que você baixou anteriormente como guia para configurar a linha de comando do gateway. Preencha todas as configurações obrigatórias presentes no modelo. |

Atribua o serviço de sobrevivência a um gateway.

Antes de começar

| 1 |

Vá para Chamando em Serviçose clique na guia Gateways Gerenciados. A visualização "Gateways Gerenciados" exibe a lista de gateways que você gerencia por meio do Control Hub.

|

| 2 |

Selecione o gateway que deseja atribuir como Gateway de Sobrevivência e escolha uma das seguintes opções, com base no valor do campo Serviço :

|

| 3 |

Na lista suspensa de tipo de serviço, selecione Gateway de Sobrevivência e preencha os seguintes campos:

Após concluir o cadastro, os detalhes de localização aparecerão na página de gateways gerenciados. |

| 4 |

Clique em Atribuir. A visualização "Gateways Gerenciados" exibe a lista de locais atribuídos ao gateway.

|

Baixar modelo de configuração

| 1 |

Se você é uma organização parceira, o Partner Hub será lançado. Para abrir o Control Hub, clique na visualização Cliente no Partner Hub e selecione o cliente aplicável ou selecione Minha Organização para abrir as configurações do Control Hub para a organização parceira. |

| 2 |

Acesse . |

| 3 |

Clique no Portal de Sobrevivência aplicável. |

| 4 |

Clique em Baixar modelo de configuração e baixe o modelo para seu computador ou notebook. |

Configurar licenciamento

| 1 |

Entre no modo de configuração global no roteador: |

| 2 |

Configure as licenças usando os comandos que se aplicam somente à sua plataforma específica.

Ao configurar uma taxa de transferência superior a 250 Mbp, é necessária uma licença da plataforma HSEC. |

Configurar certificados

Configurar certificados no Cisco IOS XE

Conclua os seguintes passos para solicitar e criar certificados para o Gateway de Sobrevivência. Utilize certificados assinados por uma Autoridade Certificadora publicamente conhecida.

A plataforma Survivability Gateway suporta apenas certificados de Autoridades Certificadoras (CA) publicamente conhecidos. Certificados de CA privados ou corporativos não podem ser usados para o Survivability Gateway.

Para obter uma lista das autoridades de certificação raiz compatíveis com o Webex Calling, consulte Quais autoridades de certificação raiz são compatíveis com chamadas para plataformas de áudio e vídeo Cisco Webex?.

A plataforma Survivability Gateway não suporta certificados curinga.

Execute os comandos do código de exemplo para concluir as etapas. Para obter informações adicionais sobre esses comandos, juntamente com mais opções de configuração, consulte o capítulo “ Suporte SIP TLS” no Guia de Configuração do Cisco Unified Border Element.

| 1 |

Para entrar no modo de configuração global, execute os seguintes comandos: |

| 2 |

Gere a chave privada RSA executando o seguinte comando. O módulo da chave privada deve ter pelo menos 2048 bits. |

| 3 |

Configure um ponto de confiança para armazenar o certificado do Gateway de Sobrevivência. O nome de domínio totalmente qualificado (FQDN) do gateway deve usar o mesmo valor que você usou ao atribuir o serviço de sobrevivência ao gateway. |

| 4 |

Gere uma solicitação de assinatura de certificado executando o comando Quando solicitado, digite Após a exibição do CSR na tela, use o Bloco de Notas para copiar o certificado para um arquivo que você possa enviar para uma autoridade de certificação (CA) compatível. Se o seu provedor de assinatura de certificados exigir um CSR no formato PEM (Privacy Enhanced Mail), adicione um cabeçalho e rodapé antes de enviar. Por exemplo: |

| 5 |

Depois que a CA emitir um certificado para você, execute o comando Quando solicitado, cole a base 64. CER/PEM Emitir o conteúdo do certificado da CA (não o certificado do dispositivo) no terminal. |

| 6 |

Importe o certificado de host assinado para o ponto de confiança usando o comando Quando solicitado, cole a base 64. CER/PEM certificado no terminal. |

| 7 |

Verifique se o certificado da CA raiz está disponível: A solução Webex Calling suporta apenas autoridades de certificação publicamente conhecidas. Certificados de CA privados ou empresariais não são suportados. |

| 8 |

Se o certificado da sua Autoridade Certificadora raiz não estiver incluído no pacote, obtenha o certificado e importe-o para um novo ponto de confiança. Execute esta etapa se um certificado raiz de CA publicamente conhecido não estiver disponível para o seu gateway Cisco IOS XE. Quando solicitado, cole a base 64. CER/PEM Inserir o conteúdo do certificado no terminal. |

| 9 |

Utilizando o modo de configuração, especifique o ponto de confiança padrão, a versão TLS e os valores padrão do SIP-UA com os seguintes comandos. |

Importar certificados juntamente com pares de chaves

Você pode importar certificados de CA e pares de chaves como um pacote usando o formato PKCS12 (.pfx ou .p12). Você pode importar o pacote de um sistema de arquivos local ou de um servidor remoto. PKCS12 é um tipo especial de formato de certificado. Ele agrupa toda a cadeia de certificados, desde o certificado raiz até o certificado de identidade, juntamente com o par de chaves RSA. Ou seja, o pacote PKCS12 que você importar incluirá o par de chaves, os certificados de host e os certificados intermediários. Importe um pacote PKCS12 para os seguintes cenários:

-

Exporte de outro roteador Cisco IOS XE e importe para o seu roteador Survivability Gateway.

-

Geração do pacote PKCS12 fora do roteador Cisco IOS XE usando OpenSSL

Siga os passos abaixo para criar, exportar e importar certificados e pares de chaves para o seu roteador Survivability Gateway.

| 1 |

(Opcional) Exporte o pacote PKCS12 necessário para o seu roteador Survivability Gateway. Esta etapa só se aplica se você estiver exportando de outro roteador Cisco IOS XE. |

| 2 |

(Opcional) Crie um pacote PKCS12 usando o OpenSSL. Esta etapa só se aplica se você gerar um pacote PKCS12 fora do Cisco IOS XE usando o OpenSSL. |

| 3 |

Importe o pacote de arquivos no formato PKCS12. A seguir, apresentamos um exemplo de configuração para o comando e detalhes sobre os parâmetros configuráveis:

O comando crypto pki import constrói automaticamente o ponto de confiança para acomodar o certificado. |

| 4 |

Utilizando o modo de configuração, especifique o ponto de confiança padrão, a versão TLS e os valores padrão do SIP-UA com os seguintes comandos. |

Configurar o Gateway de Sobrevivência

Configure o gateway como um gateway de sobrevivência.

Utilize o modelo de configuração que você baixou anteriormente como guia para configurar a linha de comando do gateway. Preencha as configurações obrigatórias no modelo.

Os passos a seguir contêm exemplos de comandos juntamente com uma explicação dos mesmos. Edite as configurações para adequá-las à sua implementação. Os colchetes angulares (por exemplo, ) identificam configurações onde você deve inserir valores que se aplicam à sua implantação. As várias configurações <tag> usam valores numéricos para identificar e atribuir conjuntos de configurações.

- A menos que seja indicado o contrário, esta solução exige que você conclua todas as configurações deste procedimento.

- Ao aplicar as configurações do modelo, substitua

%tokens%pelos valores desejados antes de copiar para o gateway. - Para obter mais informações sobre os comandos, consulte Referência de comandos do Webex Managed Gateway. Utilize este guia, a menos que a descrição do comando o direcione para um documento diferente.

| 1 |

Entre no modo de configuração global. onde:

|

| 2 |

Execute as configurações do serviço de voz:

Explicação dos comandos:

|

| 3 |

Ative o recurso de Sobrevivência no roteador: Explicação dos comandos:

|

| 4 |

Configurar servidores NTP:

|

| 5 |

(Opcional). Configure as permissões gerais de chamada da Classe de Restrição: O exemplo anterior cria um conjunto de classes personalizadas de restrição denominadas categorias (por exemplo, |

| 6 |

Configure uma lista de codecs preferenciais. Por exemplo, a lista a seguir especifica g711ulaw como o codec preferido, seguido por g711alaw. Explicação dos comandos:

|

| 7 |

Configurar os conjuntos de registros de voz padrão: Explicação dos comandos:

|

| 8 |

Configurar chamadas de emergência: Explicação dos comandos:

Se a sobreposição de Wi-Fi não corresponder com precisão às sub-redes IP, as chamadas de emergência para dispositivos móveis podem não ter o mapeamento ELIN correto. |

| 9 |

Configure os dial peers para a PSTN. Para um exemplo de configuração de dial peer, consulte Exemplos de conexão PSTN. |

| 10 |

Opcional. Ative a música de espera no roteador. Você deve armazenar um arquivo de música na memória flash do roteador no formato G.711. O arquivo pode estar no formato .au ou .wav, mas o formato do arquivo deve conter dados de 8 bits e 8 kHz (por exemplo, formato de dados ITU-T A-law ou mu-law). Explicação dos comandos:

|

Sincronização completa sob demanda

Opcional. Conclua este procedimento somente se desejar realizar uma sincronização imediata sob demanda. Este procedimento não é obrigatório, pois a nuvem Webex sincroniza os dados de chamadas com o Survivability Gateway automaticamente uma vez por dia.

| 1 |

Se você é uma organização parceira, o Partner Hub será lançado. Para abrir o Control Hub, clique na visualização Cliente no Partner Hub e selecione o cliente aplicável ou selecione Minha Organização para abrir as configurações do Control Hub para a organização parceira. |

| 2 |

Acesse . |

| 3 |

Clique no Gateway de Sobrevivência aplicável para abrir a visualização do Serviço de Sobrevivência para esse gateway. |

| 4 |

Clique no botão Sincronizar. |

| 5 |

Clique em Enviar. A sincronização pode demorar até 10 minutos.

|

Editar propriedades do Gateway de Sobrevivência

| 1 |

Se você é uma organização parceira, o Partner Hub será lançado. Para abrir o Control Hub, clique na visualização Cliente no Partner Hub e selecione o cliente aplicável ou selecione Minha Organização para abrir as configurações do Control Hub para a organização parceira. |

| 2 |

Acesse . |

| 3 |

Clique no Gateway de Sobrevivência aplicável para abrir a visualização do Serviço de Sobrevivência para esse gateway. |

| 4 |

Clique no botão Editar e atualize as configurações para o seguinte.

|

| 5 |

Clique em Enviar. Se você quiser excluir um Survivability Gateway do Control Hub, primeiro desvincule o serviço Survivability Gateway. Para obter mais detalhes, consulte Atribuir serviços a gateways gerenciados. |

Configurações para habilitar CDRs no gateway de sobrevivência

O conector configura automaticamente os comandos relacionados ao CDR para facilitar a coleta de métricas de contagem de chamadas.

Ao final de um evento de sobrevivência, o conector processa os CDRs gerados durante o período do evento, juntamente com os dados de configuração, para identificar várias contagens de chamadas. As métricas incluem a contagem total de chamadas, chamadas de emergência e chamadas externas, e são usadas para monitorar o uso de recursos internos. Apenas as métricas de contagem de chamadas são enviadas para a nuvem do Webex, enquanto os CDRs (Registros de Dados de Chamadas) propriamente ditos não são transmitidos.

Segue abaixo um exemplo de configuração:

!

gw-accounting file

primary ifs bootflash:guest-share/cdrs/

acct-template callhistory-detail

maximum cdrflush-timer 5

cdr-format detailed

!

Explicação dos comandos:

-

primary ifs bootflash:guest-share/cdrs/- Este comando serve para armazenar os arquivos CDR na pasta guest-share para permitir o acesso pelo conector. -

acct-template callhistory-detail- Este comando é necessário para incluir a tag dial-peer no CDR. -

maximum cdrflush-timer 5O valor padrão é de 60 minutos, mas configurá-lo para 5 minutos permite que os CDRs sejam registrados no arquivo mais rapidamente. -

cdr-format detailed- Este é o formato padrão. O formato compacto não é adequado, pois não inclui a tag dial-peer.

Configurações para ativar o encaminhamento de chamadas

A funcionalidade de encaminhamento de chamadas faz parte dos recursos de resiliência que garantem o processamento contínuo de chamadas durante interrupções de rede, quando a conexão com a nuvem Webex é perdida. O gateway de sobrevivência atua como um gateway de contingência local, permitindo que os endpoints se registrem localmente e mantenham as capacidades de chamada essenciais.

-

O comportamento de encaminhamento de chamadas no modo de Sobrevivência é gerenciado pelo gateway de Sobrevivência usando configuração de pool, configurações de dial-peer e políticas de roteamento que lidam com as chamadas localmente ou as encaminham por meio de troncos PSTN ou SIP.

-

O gateway de sobrevivência desativa os serviços suplementares SIP REFER, SIP moved-temporarily para encaminhamento de chamadas e transferência de chamadas, pois o Webex Calling não utiliza esses métodos no modo de sobrevivência.

Configure os grupos de registro de voz para cenários de encaminhamento de chamadas:

|

Para usar o recurso de encaminhamento de chamadas, configure o comando

|

Configurações para ativar o grupo de busca

Esta tabela fornece um mapeamento para a configuração do recurso de grupo de caça no Control Hub e usando os comandos do gateway de Sobrevivência.

| Características do grupo Hunt | Configuração usando o Hub de Controle | comandos de gateway de sobrevivência |

|---|---|---|

|

Selecione o padrão de roteamento de chamadas. |

Top-Down/Simultaneous/Circular/Longest-idle | Sequential/Parallel/Peer/Longest-idle |

|

Adicionar grupo de caça |

Adicione o grupo de caça com nome e número de telefone por local. | Para adicionar um Grupo de Busca, use voice hunt-group . Em seguida, adicione o número de telefone usando o comando pilot e o nome do grupo de busca com o comando description |

|

Selecione Usuários, Espaços de Trabalho ou Linhas Virtuais para Adicionar |

Selecione os agentes que farão parte do Grupo Hunt. |

Configure a lista de agentes usando o comando |

|

Avançar após definir o número de toques |

Configure usando a opção Definir número de anéis |

Configure usando o comando |

|

Avançar quando ocupado |

Configure usando a opção Avançar quando ocupado |

Configure usando o comando |

|

Desviar chamadas quando todos os agentes estiverem inacessíveis | Configure usando a opção Desviar chamadas quando todos os agentes estiverem inacessíveis |

Configure usando o comando |

|

Desviar chamadas quando todos os agentes estiverem ocupados ou quando o grupo de busca estiver ocupado |

Configure usando a opçãoDesviar chamadas quando todos os agentes estiverem ocupados ou o grupo de busca estiver ocupado |

Configure usando |

-

Configure anéis sequenciais de grupo Hunt

voice hunt-group 1 sequential pilot 1111 number 1 1001 number 2 1002 number 3 7089001 number 4 7089002 number 5 +1210903443 ..... ..... timeout 20 final 1009 statistics collect description present-call idle-phone -

Configure um grupo Hunt com anéis paralelos

voice hunt-group 2 parallel pilot 2222 number 1 2001 number 2 2002 number 3 2089001 number 4 2089002 number 5 +12109034433 ..... ..... timeout 60 final 1009 statistics collect description

Descrição dos comandos:

-

voice hunt-group- Este comando é usado para definir e entrar no modo de configuração de um grupo de busca. -

parallel- Esta palavra-chave especifica o método ou algoritmo de grupo de busca que o sistema usará para distribuir as chamadas recebidas entre os membros deste grupo de busca. -

number- Cria uma lista de extensions/e164 numbers/ESN que são membros de um grupo de busca por voz. Nenhum número na lista pode ser um número piloto de outro grupo de caça. -

pilot- Este é o número principal ou número de telefone do grupo de caça. Quem ligar disca esse número para entrar em contato com o grupo de caça. -

timeout- Define o tempo máximo, em segundos, que o grupo de caça tentará contatar seus membros antes de tomar a próxima ação. -

final- Este comando especifica o número de fallback. -

statistics collect- Permite a coleta de estatísticas operacionais para o grupo de caça. -

descriptin- descrição do grupo de caça -

present-call idle-phone-Apresente a chamada apenas aos agentes que estiverem ociosos.

A seguir, um exemplo de saída do comando show voice hunt-group statistics. A saída inclui chamadas diretas para um número de grupo de busca por voz e chamadas da fila ou B-ACD.

Router# show voice hunt-group 1 statistics last 1 h

Wed 04:00 - 05:00

Max Agents: 3

Min Agents: 3

Total Calls: 9

Answered Calls: 7

Abandoned Calls: 2

Average Time to Answer (secs): 6

Longest Time to Answer (secs): 13

Average Time in Call (secs): 75

Longest Time in Call (secs): 161

Average Time before Abandon (secs): 8

Calls on Hold: 2

Average Time in Hold (secs): 16

Longest Time in Hold (secs): 21

Per agent statistics:

Agent: 5012

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 70

Longest Time in Call (secs): 150

Totals Calls on Hold: 1

Average Hold Time (secs): 21

Longest Hold Time (secs): 21

From Queue:

Total Calls Answered: 3

Average Time in Call (secs): 55

Longest Time in Call (secs): 78

Total Calls on Hold: 2

Average Hold Time (secs): 19

Longest Hold Time (secs): 26

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5013

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 51

Longest Time in Call (secs): 118

Totals Calls on Hold: 1

Average Hold Time (secs): 11

Longest Hold Time (secs): 11

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 4

Longest Time in Call (secs): 4

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5014

From Direct Call:

Total Calls Answered: 1

Average Time in Call (secs): 161

Longest Time in Call (secs): 161

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 658

Longest Time in Call (secs): 658

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Queue related statistics:

Total calls presented to the queue: 5

Calls handoff to IOS: 5

Number of calls in the queue: 0

Average time to handoff (secs): 2

Longest time to handoff (secs): 3

Number of abandoned calls: 0

Average time before abandon (secs): 0

Calls forwarded to voice mail: 0

Calls answered by voice mail: 0

Number of error calls: 0

Router# sh voice hunt-group

Group 1

type: sequential

pilot number: 4444, peer-tag 2147483647

list of numbers:

Member Used-by State Login/Logout

====== ======= ===== ============

1001 1001 up -

1003 1003 up -

preference: 0

preference (sec): 0

timeout: 15

final_number:

auto logout: no

stat collect: no

phone-display: no

hlog-block: no

calls in queue: 0

overwrite-dyn-stats: no

members logout: no

present-call idle-phone: no

webex-sgw-bgl14#

Configurações para habilitar a Distribuição Automática Básica de Chamadas (B-ACD)

O serviço básico de distribuição automática de chamadas (B-ACD) e atendimento automático (AA) oferece atendimento automático de chamadas externas com mensagens de saudação e menus que permitem aos chamadores selecionar o departamento apropriado ou discar ramais conhecidos.

O B-ACD oferece atendimento automático e distribuição de chamadas usando menus interativos e grupos de busca locais. O aplicativo B-ACD consiste em serviços de atendimento automático (AA) e um serviço de fila de chamadas. O atendimento automático B-ACD suporta chamadas PSTN negociadas com troncos SIP de entrada com codec g711ulaw.

O B-ACD suporta grupos de busca por voz com chamadas sequenciais, paralelas, entre pares e chamadas ociosas mais longas, além de linhas compartilhadas SIP e linhas compartilhadas mistas.

Uma chamada recebida disca o número piloto B-ACD AA e ouve uma mensagem que fornece uma saudação e instruções para ajudar o chamador a encaminhar a chamada automaticamente.

Limitações

Use o mesmo codec nos dial peers de entrada e de saída ao transferir chamadas. O uso de codecs diferentes não é suportado. O IOS não invocará o transcodificador para as chamadas tratadas por qualquer aplicativo TCL.

Componentes B-ACD

O aplicativo B-ACD consiste em um serviço de fila de chamadas e um ou mais serviços AA. Os componentes configuráveis desses serviços são:

-

Número piloto

-

Mensagem de boas-vindas e outros arquivos de áudio

-

Opções de menu

-

Discagem por ramal

Número piloto

Cada serviço AA possui seu próprio número piloto, que os usuários discam para entrar em contato com o AA. Este número é especificado no comando param aa-pilot. O número piloto da AA não está associado a nenhum número de telefone de agente ou telefone físico, mas você deve definir um dial peer com o número piloto da AA como o número chamado de entrada para que esse número possa ser acessado por chamadas externas.

Mensagem de boas-vindas e outros arquivos de áudio

A mensagem de boas-vindas é um arquivo de áudio reproduzido quando uma chamada é atendida pelo número piloto. Este arquivo de áudio é um dos vários arquivos de áudio usados com o serviço B-ACD para informar os chamadores sobre seu status e quaisquer ações que possam tomar. Você pode criar arquivos de áudio personalizados que descrevem as opções de menu disponíveis para seus clientes. Os arquivos de áudio B-ACD são descritos nas seções a seguir:

Regravando arquivos de áudio padrão

Arquivos de áudio padrão são fornecidos para cada ponto do roteiro e são entregues aos interlocutores. Você baixa os arquivos de áudio padrão do link e os copia para um local que possa ser acessado pelo roteador B-ACD, como memória flash ou um servidor TFTP. Os arquivos de áudio e os arquivos de roteiro estão compactados em um arquivo tar no site. Os arquivos padrão e suas respectivas mensagens estão listados na tabela. Você pode regravar mensagens personalizadas sobre as mensagens padrão, mas não pode alterar os nomes dos arquivos de áudio, exceto conforme descrito especificamente em Alterando códigos de idioma e nomes de arquivo.

Para regravar e instalar os prompts de áudio padrão antes de usar um serviço B-ACD pela primeira vez, siga os passos em Download de scripts Tcl e prompts de áudio. Para regravar avisos de áudio em um serviço B-ACD existente, siga os passos em Atualizando parâmetros de script e avisos de áudio (somente discagem por ramal).

| Nome de arquivo padrão | Anúncio padrão | Duração do anúncio padrão |

|---|---|---|

en_bacd_welcome.au |

"Obrigado pela sua chamada." Inclui uma pausa de dois segundos após a mensagem. |

3 segundos |

en_bacd_options_menu.au |

Para vendas, pressione 1 (pausa) Para atendimento ao cliente, pressione 2 (pausa). Para discar um ramal, pressione 3 (pausa). Para falar com um operador, pressione zero. Inclui uma pausa de quatro segundos após a mensagem. |

15seconds |

en_bacd_disconnect.au |

“Não podemos atender sua ligação neste momento.” Tente novamente mais tarde. Obrigado pela sua chamada." Inclui uma pausa de quatro segundos após a mensagem. |

10seconds |

en_bacd_invalidoption. au |

Você selecionou uma opção inválida. Por favor, tente novamente. Inclui uma pausa de um segundo após a mensagem. Esta mensagem é reproduzida quando um chamador escolhe uma opção de menu inválida ou disca um ramal inválido. |

7seconds |

en_bacd_enter_dest.au |

Por favor, digite o número do ramal que deseja contatar. Inclui uma pausa de cinco segundos após a mensagem. Este aviso é reproduzido quando um chamador escolhe a opção |

7seconds |

en_bacd_allagentsbusy. au |

“Todos os agentes estão ocupados atendendo outros clientes neste momento.” Aguarde enquanto aguarda assistência. Alguém estará com você em breve.” Inclui uma pausa de dois segundos após a mensagem. Essa instrução também é conhecida como a segunda saudação. |

7seconds |

en_bacd_music_on_hol d.au |

A música de espera (MOH) é reproduzida para quem liga para o B-ACD. |

60seconds |

Caso você regrave algum dos arquivos de áudio, observe que os avisos do B-ACD exigem um arquivo de áudio no formato G.711 (.au) com codificação de 8 bits, mu-law e 8 kHz. Recomendamos as seguintes ferramentas de áudio ou outras de qualidade similar:

-

Adobe Audition para Microsoft Windows, da Adobe Systems Inc. (anteriormente chamado Cool Edit, da Syntrillium Software Corp.)

-

AudioTool para Solaris da Sun Microsystems Inc.

Configurar B-ACD

Aqui estão alguns exemplos de configuração:

application

service aa bootflash:app-b-acd-aa-3.0.0.8.tcl

paramspace english index 1

param handoff-string aa

param dial-by-extension-option

paramspace english language en

param aa-pilot

paramspace english location flash:

param welcome-prompt _bacd_welcome.au

param voice-mail

param service-name queue

!

service queue bootflash:app-b-acd-3.0.0.8.tcl

param queue-len 30

param queue-manager-debugs 1

!

! SIP PSTN Dial-Peers for Auto Attendant(BACD) service called aa associated with incoming voice port

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

session protocol sipv2

incoming called-number

dtmf-relay rtp-nte

codec g711ulaw

no vad

!

! TDM PSTN Dial-Peers if not using SIP for Auto Attendant(BACD) service called aa associated with incoming voice pots

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

incoming called-number

port %tdm_port%

! | Comando | Explicação |

|---|---|

param dial-by-extension-option |

Permite que os chamadores disquem ramais após discar o número do menu especificado. número-do-menu— Identificador de uma opção de menu. A escala varia de 1 a 9. Não existe valor padrão. |

param aa-pilot |

Especifica o número piloto associado no dial-peer do atendimento automático. |

param voice-mail |

Define um destino alternativo para chamadas que não são atendidas pelos agentes da AA. |

paramspace english language en |

Define o código de idioma dos arquivos de áudio usados para mensagens dinâmicas em um aplicativo de URA (Unidade de Resposta Audível).

Este código de idioma deve corresponder ao prefixo de idioma de dois caracteres usado nos nomes dos seus arquivos de áudio, independentemente do idioma que for efetivamente usado no arquivo. Para obter mais informações, consulte o Prompt de boas-vindas e outros arquivos de áudio |

param welcome-prompt

audio-filename |

Atribui um arquivo de áudio para a mensagem de boas-vindas usada por este serviço dos Alcoólicos Anônimos.

|

Alterar códigos de idioma e nomes de arquivos

-

O prefixo de qualquer nome de arquivo pode ser alterado para ch, en, sp ou aa. O prefixo deve corresponder ao código especificado no parâmetro language-code do comando paramspace language, independentemente do idioma real usado no arquivo.

-

Após o prefixo, o nome do arquivo de prompt de boas-vindas (o padrão é en_bacd_welcome.au) pode ter qualquer nome identificador, conforme definido no comando

param welcome-prompt. -

Após o prefixo, o nome do arquivo de prompt drop-through (nenhum padrão fornecido) pode ter qualquer nome identificador, conforme definido no comando

param drop-through-prompt.

Nos arquivos de áudio, você pode gravar uma mensagem em qualquer idioma. Não é necessário alterar o prefixo de um arquivo que contenha um prompt em um idioma diferente, pois os prefixos de código de idioma são usados para recursos que não fazem parte do serviço B-ACD. Mas é importante que os prefixos de código de idioma dos seus arquivos correspondam ao código de idioma especificado no parâmetro `language-code` do comando `paramspace language`, independentemente do idioma realmente usado no arquivo de áudio.

Não altere a parte identificadora do nome de um arquivo de áudio, com exceção do arquivo _bacd_welcome.au. Os scripts identificam arquivos de áudio que têm os mesmos nomes identificadores que aqueles na Tabelae que têm o mesmo prefixo que você especifica no comando de idioma do espaço de parâmetros.

As duas exceções às regras gerais de nomenclatura de arquivos são o arquivo de áudio de boas-vindas (o padrão é en_bacd_welcome.au) e o arquivo de áudio de prompt drop-through-option (nenhum padrão fornecido). Os elementos identificadores dos nomes dos arquivos para esses dois avisos de áudio são especificados explicitamente durante a configuração e são totalmente configuráveis pelo usuário. Esses arquivos podem usar qualquer nome, desde que os nomes observem as seguintes convenções:

-

A parte do prefixo do nome do arquivo deve ser igual ao código de idioma especificado no comando de idioma do espaço de parâmetros. Por exemplo, en.

-

A parte identificadora do nome do arquivo deve começar com um sublinhado. Por exemplo,

_welcome_to_xyz.au.

Utilizando arquivos de áudio para descrever as opções do menu.

Por padrão, dois arquivos de áudio são fornecidos para orientar inicialmente o usuário sobre as opções de menu disponíveis: en_welcome_prompt.au e en_bacd_options_menu.au. Você pode regravar mensagens personalizadas sobre as mensagens padrão fornecidas nesses arquivos, conforme explicado na Tabela.

Se o seu serviço B-ACD usar um único serviço AA, grave uma saudação de boas-vindas em en_welcome_prompt.au e grave instruções sobre as opções do menu em en_bacd_options_menu.au.

Se o seu serviço B-ACD utiliza vários serviços AA, você precisará de saudações e instruções separadas para cada AA, seguindo as seguintes diretrizes:

-

Grave uma mensagem de boas-vindas separada para cada culto dos Alcoólicos Anônimos, usando um nome diferente para o arquivo de áudio de cada mensagem. Por exemplo:

en_welcome_aa1.aueen_welcome_aa2.au. As mensagens de boas-vindas que você gravar nesses arquivos devem incluir tanto a saudação quanto as instruções sobre as opções do menu. -

Grave silêncio no arquivo de áudio

en_bacd_options_menu.au. Deve ser registado um mínimo de um segundo de silêncio. Observe que este arquivo não contém as instruções do menu quando houver vários serviços AA.

Opções de menu

O objetivo de um serviço B-ACD é encaminhar automaticamente as chamadas para o destino correto em sua organização. Os serviços interativos de atendimento automático permitem que você forneça opções de menu aos chamadores para que eles possam fazer as escolhas apropriadas para suas ligações. Os tipos de opções de menu disponíveis no B-ACD estão descritos na tabela. As opções do menu são anunciadas aos chamadores por meio de avisos de áudio, que são descritos no Aviso de boas-vindas e outros arquivos de áudio.

| Tipo | Descrição | Requisitos | Exemplo |

|---|---|---|---|

Dial-by-extension |

O chamador pressiona um dígito para poder discar um ramal conhecido. O número do menu usado para esta opção não deve ser o mesmo que nenhum número de menu (aa-hunt) usado com o serviço de fila de chamadas. |

Sem requisitos. |

Após ouvir as opções do menu, o chamador disca 4 e consegue ligar para um ramal interno. |

Opção de discagem por ramal

O serviço B-ACD também pode ter uma opção de discagem por ramal, que permite aos chamadores discar números de ramal internos quando já conhecem o número do ramal. A opção de discagem por ramal é exibida como uma opção de menu.

A opção de discagem por ramal é configurada especificando um número de opção de menu para o parâmetro de discagem por ramal. Ao usar o seguinte comando, os chamadores podem discar 1 e, em seguida, um número de ramal.

param dial-by-extension-option 1 Em um serviço de fila de chamadas B-ACD, o número da opção de discagem por ramal e os números das opções do grupo de busca devem ser mutuamente exclusivos. Essa restrição significa que o número da opção usada para a opção de discagem por ramal não pode ser o mesmo que nenhum dos números de opção usados com as opções de busca de aa. Por exemplo, se você usar aa-hunt1 a aa-hunt5 para especificar grupos de busca na configuração do seu serviço de fila de chamadas, poderá usar a opção 6 para a opção de discagem por ramal, mas não nenhum dos números de 1 a 5.

Se todos os dez números de busca (aa-hunt) forem usados para grupos de busca no serviço de fila de chamadas, não haverá mais opção para discagem por ramal. Note que essa restrição se baseia em todos os números de opção (números de busca AA) usados com o serviço de fila de chamadas e não nos números de opção usados com um aplicativo AA.

Baixando scripts Tcl e comandos de áudio

Siga estes passos para preparar os arquivos de script e os arquivos de prompt necessários para o seu serviço B-ACD.

-

Copie o arquivo tar para a memória flash de inicialização do roteador SGW.

Descompacte os arquivos tcl e de áudio usando o comando:

archive tar /xtract bootflash:cme-b-acd-3.0.0.8.tar bootflash:- Se necessário, grave novamente os arquivos de áudio.

Explicação dos comandos:

| Comando | Explicação |

|---|---|

|

Baixe o arquivo tar do B-ACD |

Baixe o arquivo tar B-ACD chamado Este arquivo tar contém o script Tcl AA, o script Tcl da fila de chamadas e os arquivos de áudio padrão necessários para o serviço B-ACD. |

enable |

Habilita o modo EXEC privilegiado no roteador SGW. Digite sua senha, se solicitado. |

archivetar/xtract flash: |

Descompacta os arquivos do arquivo B-ACD e os copia para a memória flash. Os seguintes arquivos estão contidos no arquivo

|

|

Registre, se necessário. | Grave novamente os arquivos de áudio com suas mensagens personalizadas, mas não altere os nomes dos arquivos de áudio. |

Exemplos

O exemplo a seguir extrai arquivos do arquivo compactado chamado cme-b-acd-2.1.0.0 no servidor em 192.168.1.1 e os copia para a memória flash do roteador B-ACD.

archive tar /xtract tftp://192.168.1.1/cme-b-acd-2.1.0.0.tar flash:Atualizando parâmetros de script e avisos de áudio (somente discagem por ramal)

Você pode atualizar os parâmetros do script B-ACD fazendo alterações na configuração do Cisco IOS. Para que as alterações de parâmetros entrem em vigor, você deve parar e recarregar os scripts B-ACD nos quais fez alterações. Se você regravar as instruções de áudio, será necessário recarregar os arquivos de áudio que foram alterados.

-

Determine os IDs de sessão de quaisquer sessões ativas.

Use o comando

showcall application sessionsno modo EXEC privilegiado para obter os números de ID de sessão (SID) dos serviços AA e de fila de chamadas. Se a sessão AA não tiver chamadas ativas, o nome do script AA não aparecerá na saída do comandoshow call application sessions. - Se necessário, interrompa as sessões de serviço B-ACD AA e de fila de chamadas. Usando os números de ID de sessão da Etapa 1, interrompa as sessões de serviço B-ACD AA e de fila de chamadas. Use o comando

call application session stopno modo EXEC privilegiado para interromper as sessões AA e de fila de chamadas. - Recarregue o script AA e os scripts de fila de chamadas - Use o comando

call application voice loadno modo EXEC privilegiado para recarregar os scripts. - Se um arquivo de prompt de áudio foi alterado, recarregue-o - Use o comando

audio-prompt loadno modo EXEC privilegiado para recarregar um arquivo de áudio. Repita este comando para cada arquivo de áudio que foi alterado.

Verificando o status do B-ACD

Use o comando show call application sessions para verificar se o B-ACD está ativo.

O exemplo a seguir mostra uma sessão com aplicativos de automação de acesso (AA) e de fila de chamadas ativos. O campo “Aplicativo” é o nome do serviço e o campo “URL” é o local do arquivo de script do aplicativo.

Session ID 17

App: aa

Type: Service

Url: flash:app-b-acd-aa-2.1.0.0.tcl

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tcl O exemplo a seguir mostra uma sessão com apenas o aplicativo de fila ativo. O script AA não aparece na saída do comando show call application sessions porque não há chamadas ativas. O nome do serviço AA aparece na saída somente quando há uma chamada ativa. O script de fila de chamadas é ativado após a primeira chamada recebida e permanece ativo mesmo que não haja chamadas em andamento.

Router# show call application sessions

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tclVocê pode atualizar os parâmetros do script B-ACD fazendo alterações na configuração do Cisco IOS. Para que as alterações de parâmetros entrem em vigor, você deve parar e recarregar os scripts B-ACD nos quais fez alterações, conforme explicado nas etapas a seguir. Se você regravar as instruções de áudio, será necessário recarregar os arquivos de áudio que foram alterados.

-

Determinar os IDs de sessão de quaisquer sessões ativas:

Use o comando

show call application sessionsno modo EXEC privilegiado para obter os números de ID de sessão (SID) dos serviços AA e de fila de chamadas. Se a sessão AA não tiver chamadas ativas, o nome do script AA não aparecerá na saída do comandoshow call application sessions.O exemplo a seguir mostra uma sessão com chamadas ativas. O campo “App” é o nome do serviço atribuído ao script da fila de chamadas e ao script AA. Você também pode ver os nomes dos serviços na saída do comando show running-config.

Router# show call application sessions Session ID 17 App: aa Type: Service Url: bootflash:app-b-acd-aa-3.0.0.8.tcl Session ID 12 App: queue Type: Service Url: bootflash:app-b-acd-3.0.0.8.tcl - Interrompa as sessões de serviço B-ACD AA e de fila de chamadas, se necessário.

Utilizando os números de identificação de sessão da Etapa 1, interrompa as sessões do serviço B-ACD AA e do serviço de fila de chamadas. Use o comando

call application session stopno modo EXEC privilegiado para interromper as sessões AA e de fila de chamadas.Router# call application session stop id 17 Router# call application session stop id 12Ao usar o comando de parada da sessão do aplicativo de chamada para um serviço AA, as seguintes ações ocorrem:

O serviço da AA está interrompido.

Todas as chamadas ativamente conectadas ao serviço AA são desconectadas.

O nome do serviço AA é removido da saída do comando

show call application sessions.Para eliminar a possibilidade de desconexão de chamadas, aguarde até que não haja chamadas recebidas antes de recarregar o script, por exemplo, após o horário de trabalho.

Se o nome de um serviço AA não aparecer na saída do comando

show call application sessions, significa que não há sessões de chamada e você não precisa emitir um comandocall application session stoppara ele. -

Recarregue o script AA e os scripts da fila de chamadas.

Use o comando

call application voice loadno modo EXEC privilegiado para recarregar os scripts.Router# call application voice load aa Router# call application voice load queue -

Se um arquivo de aviso de áudio foi alterado, recarregue-o.

Use o comando

audio-prompt loadno modo EXEC privilegiado para recarregar um arquivo de áudio. Repita este comando para cada arquivo de áudio que for alterado.Router# audio-prompt load flash:en_bacd_welcome.au Reload of flash:en_bacd_welcome.au successful

Limitações e restrições

-

A disponibilidade do serviço da Rede Telefônica Pública Comutada (PSTN) depende dos troncos SIP ou circuitos PSTN disponíveis durante uma interrupção da rede.

-

Dispositivos com conectividade 4G e 5G (por exemplo, o aplicativo Webex para celular ou tablet) ainda poderão se registrar no Webex Calling durante interrupções. Consequentemente, eles podem ficar impossibilitados de ligar para outros números a partir do mesmo local durante uma interrupção.

-

Os padrões de discagem podem funcionar de forma diferente no modo de Sobrevivência em comparação com o modo Ativo.

-

O Gateway de Sobrevivência deve usar um endereço IPv4. IPv6 não é suportado.

-

O usuário deve ter tanto uma extensão quanto um número de telefone configurados para se registrar com sucesso no Portal de Sobrevivência.

-

Uma atualização de status de sincronização sob demanda no Control Hub pode levar até 30 minutos.

-

O cais de Chamada não é compatível com o modo de Sobrevivência.

-

Não configure o comando

SIP bindno modo de configuração do serviço de voz VoIP. Isso leva à falha no registro dos endpoints com o Survivability Gateway. -

Garanta que os Números Significativos Empresariais (ESNs) em diferentes locais físicos sejam únicos, para evitar conflitos e melhorar a rastreabilidade, a redundância e a confiabilidade em caso de falha.

As seguintes limitações se aplicam no modo de Sobrevivência:

-

Teclas de função MPP: Teclas de função como Estacionar, Desestacionar, Avançar, Atender, Atender em Grupo e Atender Chamada não são suportadas, mas não aparecem desativadas no dispositivo.

-

Linhas compartilhadas: As chamadas feitas para linhas compartilhadas podem tocar em todos os dispositivos; no entanto, outras funcionalidades de linha compartilhada, como Monitoramento Remoto do Estado da Linha, Espera, Retomar Chamada, Não Perturbe Sincronizado (DND) e configurações de Encaminhamento de Chamadas, não estão disponíveis.

-

Conferência: Não há suporte para conferências ou chamadas em grupo de três pessoas.

-

Distribuição automática básica de chamadas (B-ACD): O serviço com Gateway de Sobrevivência e Gateway Local colocalizados não é suportado.

-

Histórico de chamadas: As chamadas efetuadas são armazenadas localmente no histórico de chamadas, tanto nos dispositivos MPP quanto no aplicativo Webex.

-

Grupos de Caça: Você pode configurar até 100 grupos de busca, com cada grupo suportando um máximo de 32 usuários.

-

Aparência de chamada compartilhada aprimorada: Funcionalidades como notificação do estado da linha, linha compartilhada hold/remote Retomar chamadas e outras funcionalidades com chamadas básicas, grupo de busca ou encaminhamento de chamadas não são suportadas.

-

Roteamento de chamadas em grupo de busca: O padrão de roteamento de chamadas ponderado não é suportado.

Experiência do usuário durante o failover

Se um site da sua empresa perder a conectividade com a Internet e você estiver nesse site, ainda poderá fazer e receber chamadas, tanto internamente na sua empresa quanto externamente para os clientes. Consulte Aplicativo Webex | Sobrevivência do site.

Exemplos de configuração

exemplos de conexão PSTN

Para chamadas externas, configure uma conexão com a PSTN. Este tópico descreve algumas das opções e fornece exemplos de configurações. As duas opções principais são:

-

Conexão da placa de interface de voz (VIC) à PSTN

-

Tronco SIP para gateway PSTN

Conexão da placa de interface de voz à PSTN

Você pode instalar uma placa de interface de voz (VIC) no roteador e configurar uma conexão de porta com a PSTN.

-

Para obter detalhes sobre como instalar o VIC no roteador, consulte o guia de instalação de hardware para o modelo do seu roteador.

-

Para obter detalhes sobre como configurar o VIC, juntamente com exemplos, consulte Guia de Configuração da Porta de Voz, Cisco IOS Release 3S.

Tronco SIP para gateway PSTN

Você pode configurar uma conexão de tronco SIP que aponte para um gateway PSTN. Para configurar a conexão de tronco no gateway, use a configuração voice-class-tenant. Segue abaixo um exemplo de configuração.

voice class tenant 300

sip-server ipv4::

session transport udp

bind all source-interface GigabitEthernet0/0/1

Configuração de discagem entre pares

Para conexões de tronco, configure os dial peers de entrada e saída para a conexão de tronco. A configuração depende das suas necessidades. Para obter informações detalhadas sobre a configuração, consulte Guia de Configuração do Dial Peer, Cisco IOS Release 3S.

A seguir, alguns exemplos de configurações:

Discagem de saída para a PSTN com UDP e RTP

dial-peer voice 300 voip

description outbound to PSTN

destination-pattern +1[2-9]..[2-9]......$

translation-profile outgoing 300

rtp payload-type comfort-noise 13

session protocol sipv2

session target sip-server

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

Discagem de entrada da PSTN usando UDP com RTP

voice class uri 350 sip

host ipv4:

!

dial-peer voice 190 voip

description inbound from PSTN

translation-profile incoming 350

rtp payload-type comfort-noise 13

session protocol sipv2

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

Traduções de números

Para conexões PSTN, pode ser necessário usar regras de tradução para converter ramais internos em um número E.164 que a PSTN possa rotear. A seguir, alguns exemplos de configurações:

Da regra de tradução PSTN com não +E164

voice translation-rule 350

rule 1 /^\([2-9].........\)/ /+1\1/

voice translation-profile 300

translate calling 300

translate called 300

Da regra de tradução do sistema telefônico com +E164

voice translation-rule 300

rule 1 /^\+1\(.*\)/ /\1/

voice translation-profile 300

translate calling 300

translate called 300

Exemplo de chamada de emergência

O exemplo a seguir contém um exemplo de configuração de chamada de emergência.

Se a sobreposição de Wi-Fi não corresponder com precisão às sub-redes IP, as chamadas de emergência para dispositivos móveis podem não ter um mapeamento ELIN correto.

Locais de resposta a emergências (ERLs)

voice emergency response location 1

elin 1 14085550100

subnet 1 192.168.100.0 /26

!

voice emergency response location 2

elin 1 14085550111

subnet 1 192.168.100.64 /26

!

voice emergency response zone 1

location 1

location 2

Pares de discagem de saída

voice class e164-pattern-map 301

description Emergency services numbers

e164 911

e164 988

!

voice class e164-pattern-map 351

description Emergency ELINs

e164 14085550100

e164 14085550111

!

dial-peer voice 301 pots

description Outbound dial-peer for E911 call

emergency response zone 1

destination e164-pattern-map 301

!

dial-peer voice 301 pots

description Inbound dial-peer for E911 call

emergency response callback

incoming called e164-pattern-map 351

direct-inward-dial